هل هذا فيروس خطير .Hets file ransomware

.Hets file ransomware هو البرمجيات الخبيثة تشفير الملفات ، ولكن التصنيف الذي من المرجح ان سمعت من قبل هو انتزاع الفدية. الفدية ليست شيئا كل مستخدم قد سمعت من ، وإذا كنت قد واجهت للتو ذلك الآن ، وسوف تتعلم كيف الضارة يمكن ان يكون اليد الاولي. يستخدم ترميز الملفات البرمجيات الخبيثة خوارزميات تشفير قويه لتشفير الملفات ، وبمجرد ان يتم تامينها ، لن تتمكن من فتحها. تصنف البرمجيات الخبيثة ترميز البيانات علي انها عدوي ضاره للغاية كما ملف فك التشفير ليس من المرجح دائما.

وسوف تعطي لك خيار دفع فدية لأداه فك التشفير ولكن العديد من المتخصصين البرمجيات الخبيثة لن توحي هذا الخيار. ملف فك التشفير حتى إذا كنت تدفع غير مضمونه حتى المال الخاص بك قد أنفقت من أجل لا شيء. سنكون مندهشين إذا المجرمين لم تاخذ فقط المال الخاص بك ويشعر اي التزام لمساعدتك. سيتم أيضا تمويل أنشطه المجرمين في المستقبل بتلك الأموال. الفدية بالفعل تكلف الملايين للشركات ، هل تريد حقا ان تكون دعم ذلك. يتم إغراء الناس في المال السهل ، وعندما يدفع الضحايا الفدية ، فانها تجعل صناعه انتزاع الفدية جذابة لتلك الأنواع من الناس. قد ينتهي بك الأمر في هذا النوع من الوضع مره أخرى ، لذلك استثمار الأموال المطلوبة في النسخ الاحتياطي سيكون خيارا أفضل لأنك لن تحتاج إلى القلق بشان البيانات الخاصة بك. إذا تم اجراء النسخ الاحتياطي قبل القبض علي التهديد ، يمكنك فقط إلغاء .Hets file ransomware واسترداد الملفات. قد لا تكون أساليب نشر البرامج الضارة التي تقوم بتشفير البيانات مالوفه لك ، سنناقش الطرق الأكثر شيوعا في الفقرات التالية.

طرق توزيع الفدية

مرفقات البريد الكتروني ، ومجموعات استغلال والتنزيلات الخبيثة هي أساليب التوزيع التي تحتاج إلى ان تكون حذرا حول. وبما ان هناك الكثير من المستخدمين الذين هم الإهمال حول فتح مرفقات البريد الكتروني أو تحميل الملفات من المصادر التي هي اقل ثم جديرة بالثقة, الفدية الانتزاع لا تحتاج إلى الخروج بطرق أكثر تفصيلا. ومع ذلك ، هناك بيانات تشفير البرامج الضارة التي تستخدم أساليب متطورة. مجرمي الإنترنت لا تحتاج إلى وضع في الكثير من الجهد ، مجرد كتابه بريد الكتروني عام ان الناس اقل حذرا قد تسقط ، إرفاق الملف الملوث إلى البريد الكتروني وإرسالها إلى مئات من المستخدمين ، الذين قد يعتقدون ان المرسل هو شخص موثوق به. سوف تواجه في كثير من الأحيان مواضيع حول المال في تلك الرسائل الكترونيه ، لان المستخدمين يميلون أكثر لتسقط لتلك الأنواع من المواضيع. قراصنة يفضلون أيضا ان ندعي ان يكون من الأمازون ، وتحذير الضحايا المحتملين ان هناك بعض النشاط المشبوه في حسابهم ، والتي من شانها ان تجعل المستخدم اقل حذرا وانها ستكون أكثر ميلا لفتح المرفق. من أجل حماية نفسك من هذا ، هناك أشياء معينه عليك القيام به عند التعامل مع رسائل البريد الكتروني. من المهم جدا ان تحقق من المرسل قبل فتح المرفق. التحقق المزدوج من عنوان البريد الكتروني الخاص بالمرسل لا يزال ضروريا ، حتى إذا كان المرسل معروفا لك. كن علي اطلاع علي الأخطاء النحوية الواضحة ، فانها غالبا ما تكون صارخه. علامة أخرى واضحة يمكن ان يكون اسمك غائبا ، إذا ، دعوانا نقول كنت مستخدم الأمازون وكانوا علي البريد الكتروني لك ، فانها لن تستخدم تحيات نموذجيه مثل عزيزي العميل/العضو/المستخدم ، وبدلا من ذلك سوف تستخدم الاسم الذي أعطيته لهم. قد يتم أيضا استخدام ثغرات أمنيه في الكمبيوتر للتلوث. يتم اكتشاف هذه الثغرات الامنيه عاده من قبل اخصائيي الأمن ، وعندما يصبح مطورو البرامج علي علم بها ، فانهم يطلقون التحديثات حتى لا تتمكن الأطراف الخبيثة من الاستفادة منها لنشر برامجها الخبيثة. لسوء الحظ, كما يمكن ان ينظر اليها علي نطاق واسع من الفدية واناكري, لا الجميع بتثبيت تلك الإصلاحات, لسبب واحد أو لأخر. الحالات التي تستخدم فيها البرامج الضارة نقاط ضعف للحصول عليها هو السبب في انه من المهم جدا ان يتم تحديث البرامج الخاصة بك بانتظام. ويمكن أيضا السماح بالتحديثات للتثبيت تلقائيا.

كيف يتصرف

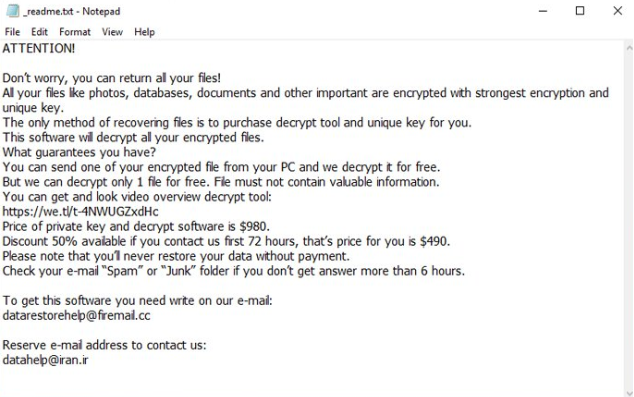

إذا كان ترميز البيانات البرمجيات الخبيثة يصيب جهاز الكمبيوتر الخاص بك ، فانه سيتم البحث عن أنواع ملفات معينه وبمجرد ان تكون موجودة ، فانه سيتم تشفيرها. في البداية ، قد يكون مربكا فيما يتعلق بما يحدث ، ولكن عندما تلاحظ انه لا يمكنك فتح الملفات الخاصة بك ، فانه يجب ان تصبح واضحة. ستعرف الملفات التي تاثرت لأنه سيتم أضافه ملحق غير عادي اليها. في كثير من الحالات ، قد لا يكون فك تشفير البيانات ممكنا لان خوارزميات التشفير المستخدمة في التشفير قد تكون صعبه جدا ، ان لم يكن من المستحيل فكها. وسوف مذكره فدية شرح ما حدث وكيف يجب المضي قدما لاستعاده الملفات الخاصة بك. الطريقة التي يوصي بها ينطوي علي شراء فك التشفير الخاصة بهم. يجب ان تظهر المذكرة بوضوح سعر لفك التشفير ولكن إذا لم يكن كذلك ، فانه سوف تعطيك عنوان البريد الكتروني للاتصال المحتالين لاعداد السعر. من الواضح اننا لا نشجعك علي الدفع ، للأسباب التي سبقت مناقشتها. يجب ان تفكر فقط في الدفع كملاذ أخير. حاول ان تتذكر ما إذا كنت قد قمت باجراء نسخه احتياطيه من اي وقت مضي ، قد يتم تخزين الملفات الخاصة بك في مكان ما. وقد يكون فك التشفير الحر خيارا أيضا. إذا كان الفدية هو فك التشفير ، يمكن لشخص ان يكون قادرا علي الإفراج عن البرنامج الذي من شانه ان يفتح .Hets file ransomware الملفات مجانا. تاخذ ذلك في الاعتبار قبل دفع الأموال المطلوبة حتى يعبر عقلك. لن تحتاج إلى القلق إذا كان جهازك ملوثا مره أخرى أو تحطمت إذا كنت استثمرت جزءا من هذا المال في نوع من خيار النسخ الاحتياطي. إذا تم اجراء النسخ الاحتياطي قبل الاصابه ، يمكنك استرداد الملفات بعد حذف .Hets file ransomware الفيروسات. في محاولة للتعرف علي كيفيه ينتشر الفدية بحيث يمكنك دودج في المستقبل. لديك في المقام الأول لتحديث البرامج الخاصة بك دائما ، فقط تحميل من مصادر أمنه/المشروعة ووقف فتح الملفات بشكل عشوائي المرفقة برسائل البريد الكتروني.

طرق الحذف .Hets file ransomware

استخدام برنامج مكافحه البرامج الضارة للحصول علي ملف تشفير البرامج الضارة من النظام الخاص بك إذا كان لا يزال. إذا لم تكن من ذوي الخبرة مع أجهزه الكمبيوتر ، قد تجلب بطريق الخطا عن اضرار اضافيه عند محاولة إصلاح .Hets file ransomware الفيروسات باليد. اختيار استخدام أداه أزاله البرامج الضارة هو خيار أفضل. يتم اجراء برنامج أزاله البرامج الضارة لغرض الاعتناء بهذه التهابات ، اعتمادا علي الذي كنت قد قررت علي ، فانه قد يمنع حتى العدوى. اختر برنامج أزاله البرامج الضارة الذي يمكنه التعامل مع الوضع بأفضل طريقه ، وقم بتنفيذ فحص كامل للجهاز بمجرد تثبيته. لا تتوقع أداه مكافحه البرامج الضارة لمساعدتك في استعاده الملف ، لأنه لن يكون قادرا علي القيام بذلك. إذا كنت متاكدا من ان جهازك نظيف ، فانتقل إلى إلغاء تامين .Hets file ransomware الملفات من النسخة الاحتياطية.

Offers

تنزيل أداة إزالةto scan for .Hets file ransomwareUse our recommended removal tool to scan for .Hets file ransomware. Trial version of provides detection of computer threats like .Hets file ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف .Hets file ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

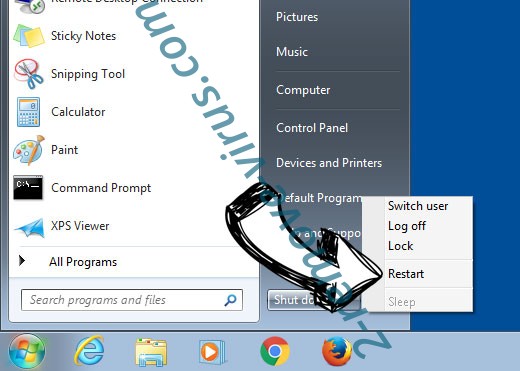

إزالة .Hets file ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

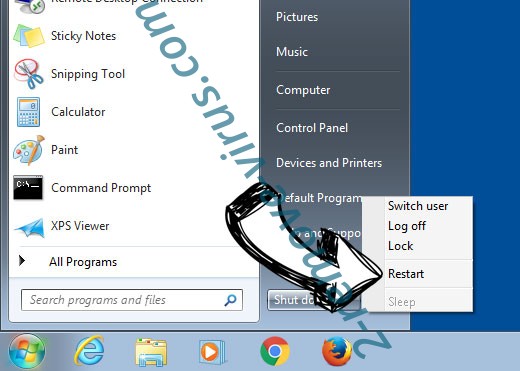

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

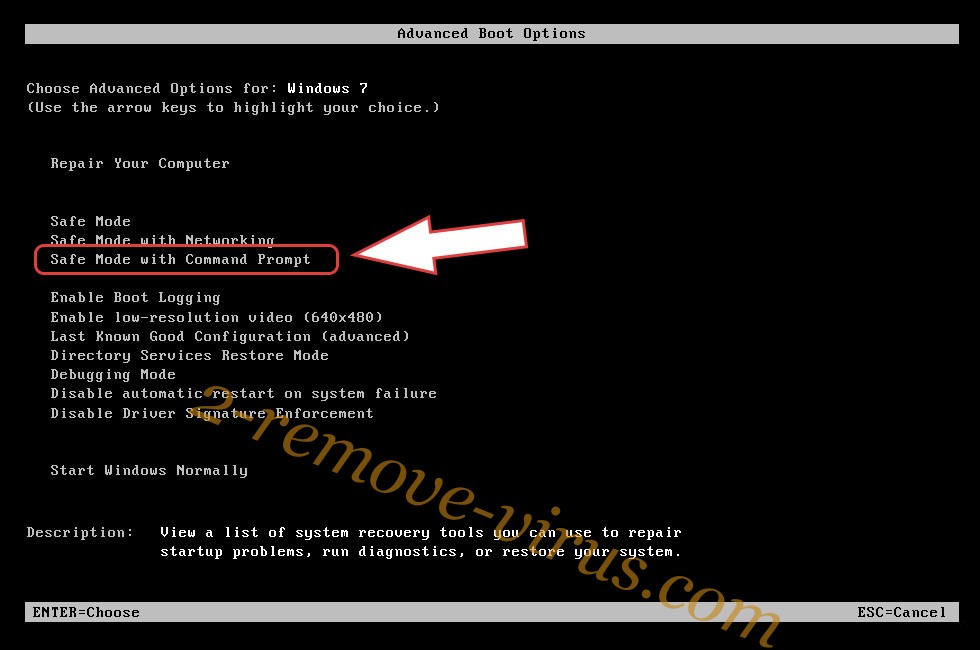

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة .Hets file ransomware

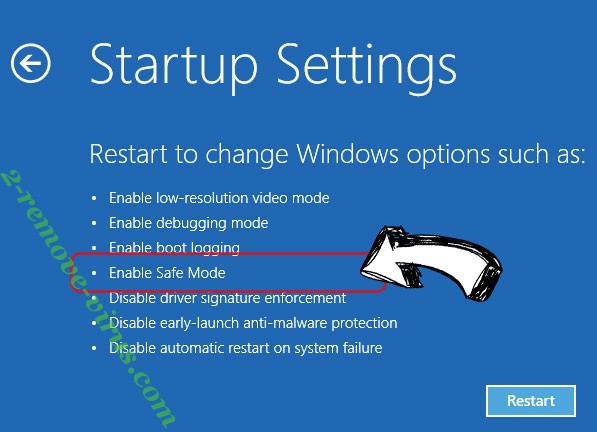

إزالة .Hets file ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف .Hets file ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

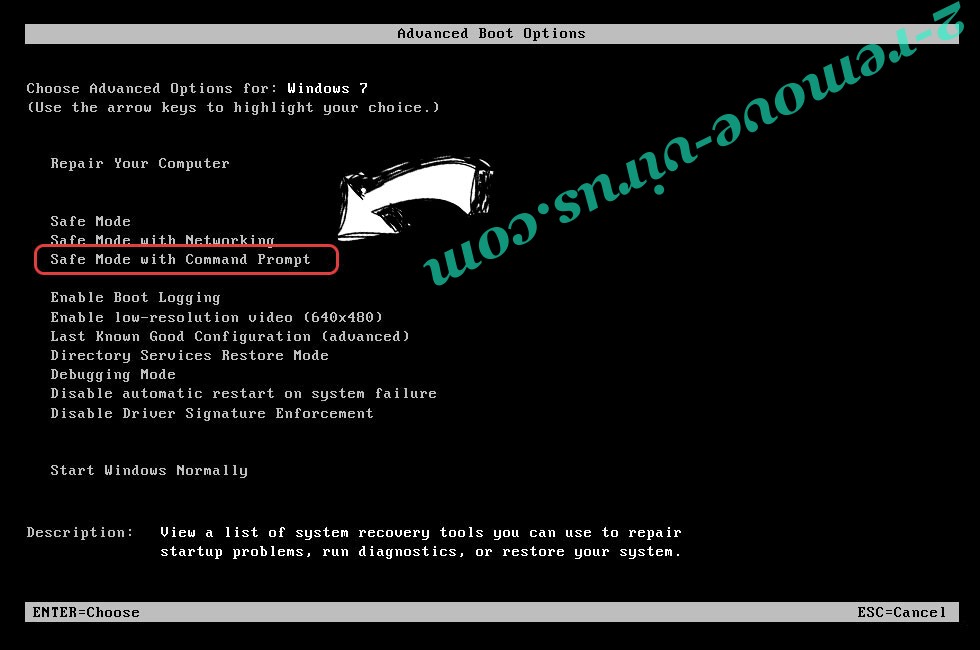

حذف .Hets file ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

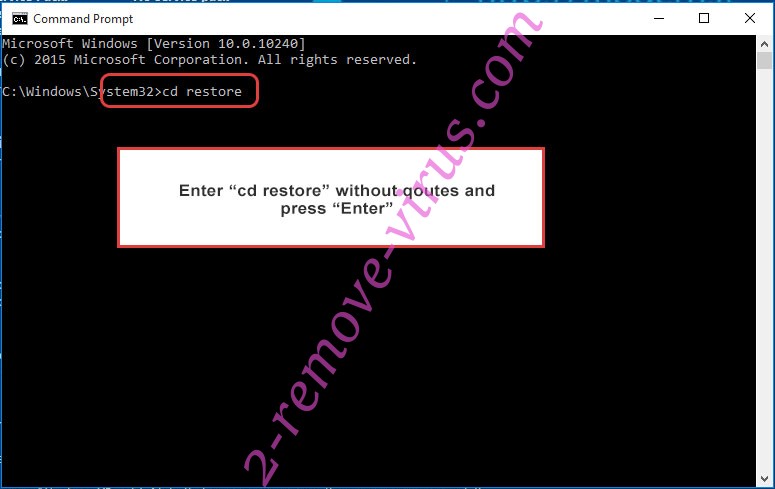

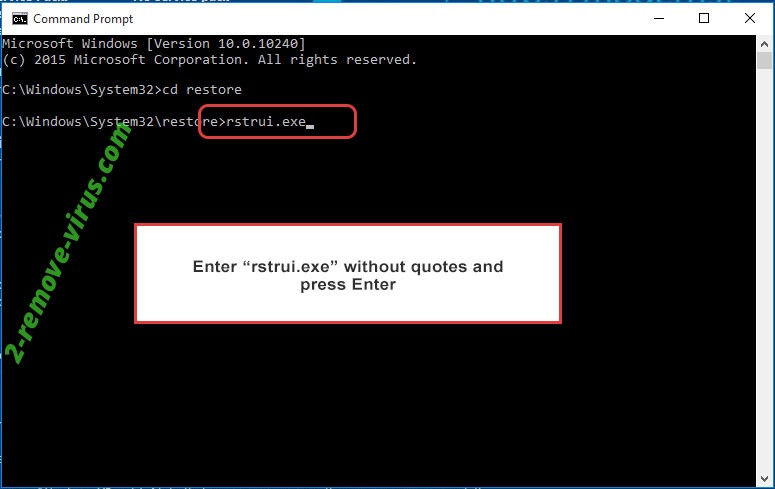

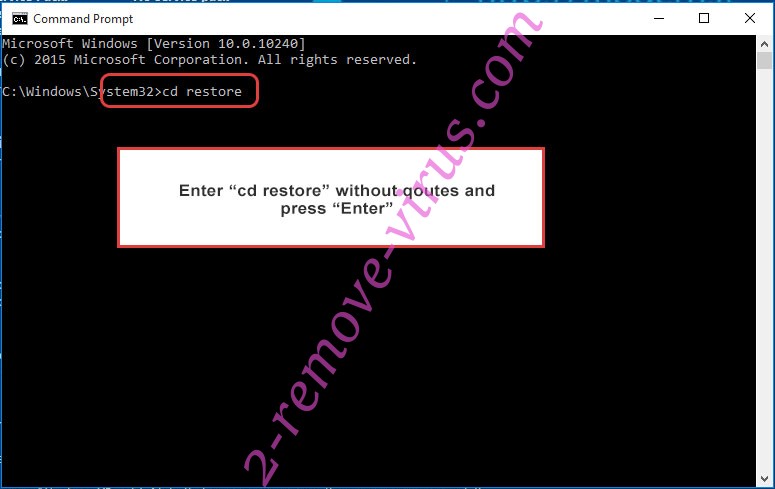

- اكتب في cd restore، واضغط على Enter.

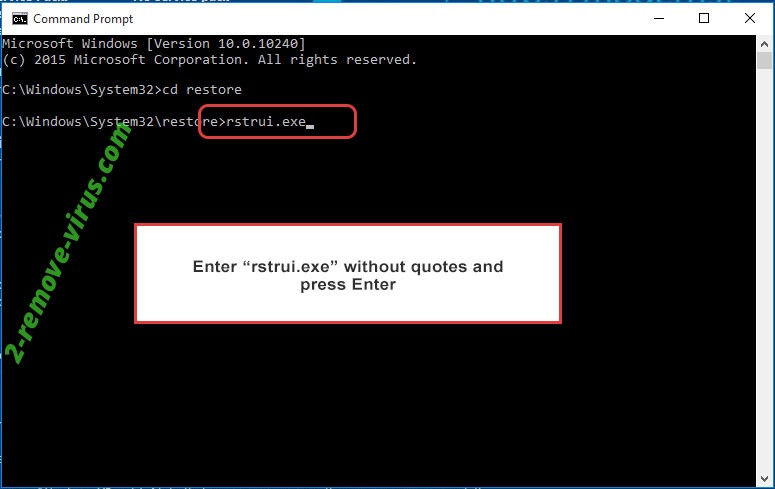

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

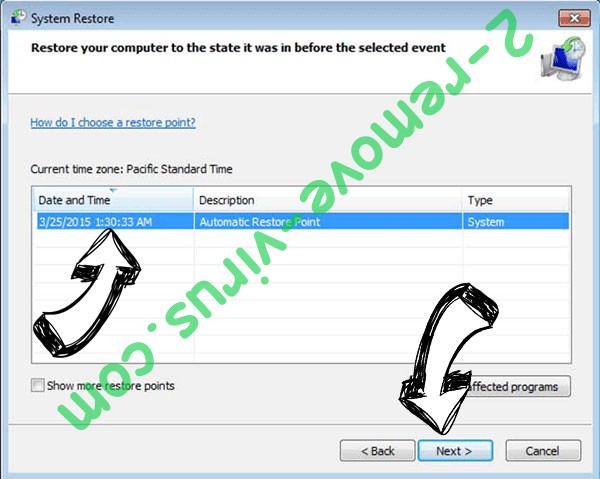

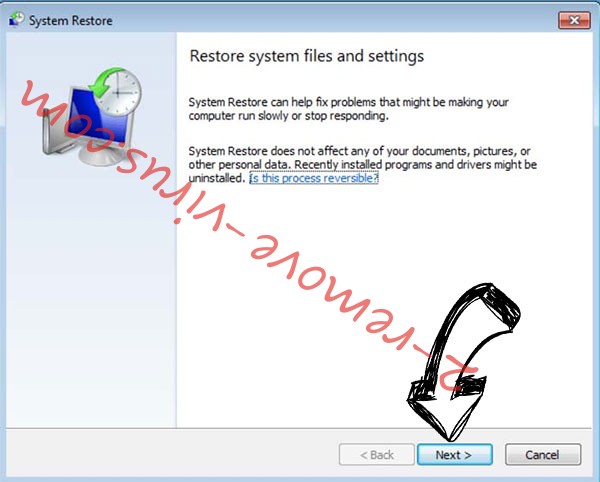

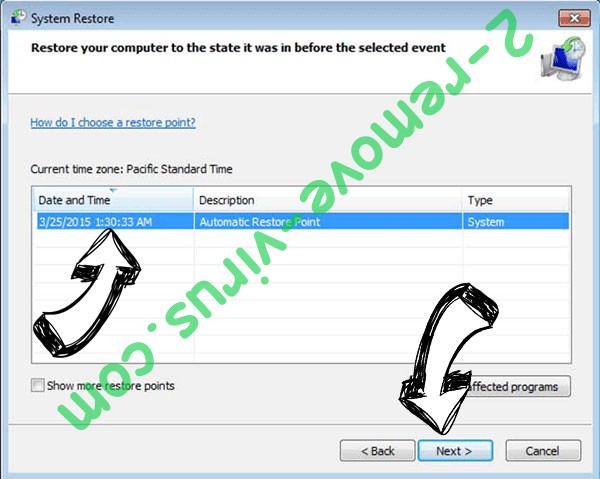

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

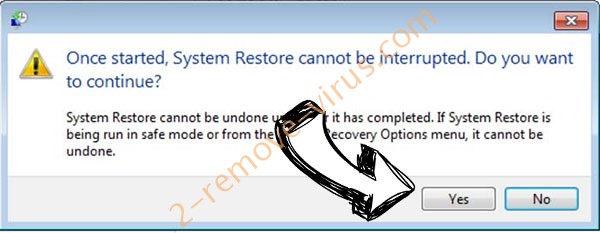

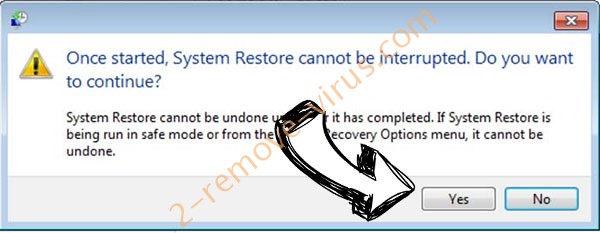

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف .Hets file ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

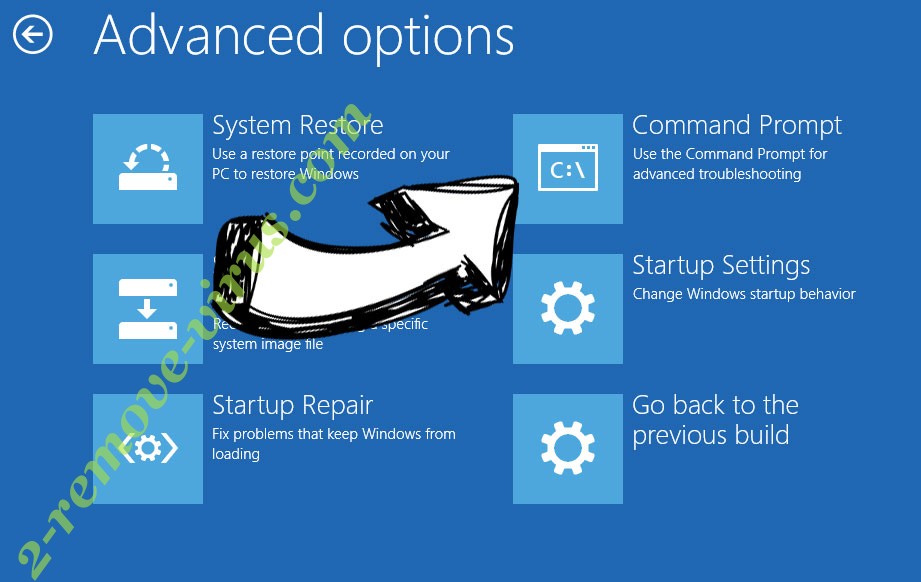

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.