ما يمكن أن يقال عن HolesWarm Malware

HolesWarm Malware هو ملف تشفير البرمجيات الخبيثة، ولكن التصنيف ربما كنت قد سمعت من قبل هو انتزاع الفدية. من المحتمل أنك لم تصادف هذا النوع من البرامج الضارة من قبل ، وفي هذه الحالة ، قد تكون مصدوما بشكل خاص. يمكن رانسومواري استخدام خوارزميات التشفير قوية لعملية التشفير، والتي تمنعك من الوصول إليها أي أطول.

ويعتقد أن هذا يشكل تهديدا خطيرا للغاية لأنه ليس من الممكن دائما فك تشفير الملفات. كما سيتم عرض عليك شراء فك تشفير مقابل مبلغ معين من المال ، ولكن هذا ليس خيارا موصى به لسببين. بادئ ذي بدء ، قد تكون مجرد إضاعة أموالك لأن الدفع لا يؤدي دائما إلى فك تشفير الملفات. نضع في اعتبارنا الذين كنت تتعامل مع، ولا نتوقع المحتالين أن يشعر مضطرة لتوفير لك decryptor عندما يمكن أن تأخذ فقط أموالك. بالإضافة إلى ذلك ، فإن أموال الفدية هذه ستمول مشاريع الفدية والبرامج الضارة المستقبلية. رانسومواري بالفعل لا مليارات الدولارات في الضرر، هل تريد حقا لدعم ذلك. عندما يستسلم الناس للمطالب ، تصبح برامج الفدية أكثر ربحية بشكل متزايد ، وبالتالي تجذب المزيد من الأشخاص الذين يرغبون في كسب المال السهل. قد ينتهي بك الأمر في هذا النوع من الحالات مرة أخرى ، لذلك فإن استثمار الأموال المطلوبة في النسخ الاحتياطي سيكون أكثر حكمة لأن فقدان الملف لن يكون احتمالا. يمكنك فقط القضاء HolesWarm Malware دون مشاكل. إذا كنت تتساءل عن كيفية تمكن التهديد من الدخول إلى النظام الخاص بك ، سيتم مناقشة الطرق الأكثر شيوعا لانتشاره في الفقرة أدناه.

كيف حصلت على انتزاع الفدية

مرفقات البريد الإلكتروني، ومجموعات استغلال والتنزيلات الخبيثة هي أساليب انتشار انتزاع الفدية الأكثر شيوعا. وبالنظر إلى استمرار استخدام هذه الطرق ، فهذا يعني أن المستخدمين مهملون إلى حد ما عند استخدام البريد الإلكتروني وتنزيل الملفات. يمكن استخدام طرق أكثر تطورا أيضا ، على الرغم من أنها ليست شائعة. المحتالون كتابة بريد إلكتروني موثوق بها إلى حد ما، في حين يتظاهر بأنه من بعض الشركات الموثوقة أو المنظمة، إضافة ملف البرمجيات الخبيثة التي تعاني منها إلى البريد الإلكتروني وإرساله إلى الناس. سوف تأتي عموما عبر مواضيع حول المال في تلك الرسائل الإلكترونية، لأن الناس هم أكثر عرضة للوقوع في هذه الأنواع من المواضيع. إذا استخدم المتسللون اسم شركة مثل Amazon ، فإن المستخدمين يخفضون دفاعهم وقد يفتحون المرفق دون التفكير حيث يمكن للمجرمين أن يقولوا فقط أنه لوحظ نشاط مشكوك فيه في الحساب أو تم إجراء عملية شراء وإرفاق الإيصال. وبسبب هذا ، يجب أن تكون حذرا بشأن فتح رسائل البريد الإلكتروني ، والبحث عن تلميحات بأنها قد تكون ضارة. تحقق من المرسل لمعرفة ما إذا كان شخصا على دراية به. حتى لو كنت تعرف المرسل، لا تتسرع، تحقق أولا من عنوان البريد الإلكتروني للتأكد من أنه حقيقي. كن على اطلاع على الأخطاء النحوية أو الاستخدام ، والتي عادة ما تكون صارخة جدا في هذه الأنواع من رسائل البريد الإلكتروني. سمة أخرى مشتركة هي عدم وجود اسمك في التحية ، إذا كانت الشركة المشروعة / المرسل إلى البريد الإلكتروني لك ، فإنها بالتأكيد تعرف اسمك واستخدامه بدلا من تحية نموذجية ، ومخاطبتك كعميل أو عضو. قد يتم استخدام نقاط الضعف على برامج جهازك العتيقة أيضا كمسار إلى جهازك. يحتوي البرنامج على بعض نقاط الضعف التي يمكن استخدامها للبرامج الضارة للوصول إلى جهاز ، ولكن يتم تصحيحها من قبل المؤلفين بمجرد العثور عليها. لسوء الحظ ، كما هو مبين في انتزاع الفدية WannaCry ، لا يقوم الجميع بتثبيت تلك البقع ، لأسباب مختلفة. نوصي بتحديث البرامج الخاصة بك، كلما أصبح التصحيح متوفرا. يمكن تثبيت التحديثات تلقائيا، إذا كنت لا ترغب في عناء معهم في كل مرة.

كيف تتصرف

سيتم ترميز الملفات الخاصة بك بمجرد أن يحصل على انتزاع الفدية في النظام الخاص بك. إذا كنت بالصدفة لم تلاحظ حتى الآن، عندما كنت غير قادر على فتح الملفات، سوف ندرك أن هناك شيئا خاطئا. الملفات التي تم تشفيرها سيكون لها امتداد الملف، والتي يمكن أن تساعد في تحديد البيانات الصحيحة تشفير البرمجيات الخبيثة. قد تكون ملفاتك مشفرة باستخدام خوارزميات تشفير قوية، وهناك احتمال أن يتم ترميزها بشكل دائم. سوف تكشف مذكرة الفدية أن ملفاتك قد تم تأمينها وكيف يمكنك استعادتها. إذا كنت تستمع إلى المتسللين ، فإن الطريقة الوحيدة لاستعادة بياناتك ستكون من خلال decryptor الخاص بهم ، والتي لن تكون مجانية. يجب أن تعرض المذكرة بوضوح سعر برنامج فك التشفير ولكن إذا لم يكن الأمر كذلك ، فسوف تعطيك طريقة للاتصال بالمحتالين لإعداد سعر. كما ذكرنا بالفعل ، نحن لا نقترح دفع ثمن فك التشفير ، لأسباب ذكرناها بالفعل. عندما لا تساعد جميع الخيارات الأخرى ، عندها فقط يجب عليك حتى التفكير في الامتثال للمطالب. حاول أن تتذكر ما إذا كنت قد قمت بعمل نسخة احتياطية من أي وقت مضى، قد يتم تخزين ملفاتك في مكان ما. من الممكن أيضا أن يكون قد تم إطلاق فك تشفير مجاني. إذا كان متخصص البرمجيات الخبيثة يمكن كسر ترميز البيانات البرمجيات الخبيثة، وقال انه / انها قد الافراج عن decryptors الحرة. خذ هذا الخيار في الاعتبار وفقط عندما تكون متأكدا من أن decryptor المجاني ليس خيارا ، يجب عليك حتى التفكير في الامتثال للمطالب. لن تحتاج إلى القلق إذا كنت في نهاية المطاف في هذا الوضع مرة أخرى إذا كنت استثمرت جزءا من هذا المال في شراء النسخ الاحتياطي مع هذا المال. إذا كنت قد حفظت الملفات الأكثر أهمية، يمكنك فقط حذف HolesWarm Malware الفيروسات ومن ثم استرداد الملفات. إذا كنت تعرف نفسك على كيفية انتزاع الفدية، ومنع العدوى لا ينبغي أن يكون من الصعب. يجب عليك تحديث برنامجك دائما ، فقط التنزيل من مصادر آمنة / مشروعة والتوقف عن فتح الملفات المضافة إلى رسائل البريد الإلكتروني بشكل عشوائي.

HolesWarm Malware عزل

من أجل إنهاء انتزاع الفدية إذا كان لا يزال موجودا على النظام، استخدم انتزاع الفدية. لإصلاح الفيروس HolesWarm Malware يدويا ليست عملية بسيطة، وقد يؤدي إلى مزيد من الضرر لجهاز الكمبيوتر الخاص بك. لذلك، اختر الطريقة التلقائية. يتم تطوير هذه الأنواع من المرافق بقصد الكشف عن هذه الأنواع من العدوى أو حتى وقفها. لذا اختر أداة، وتثبيتها، وإجراء مسح للنظام والسماح للأداة بإنهاء ملف تشفير البرامج الضارة، إذا تم العثور عليه. ومع ذلك، فإن البرنامج غير قادر على استعادة بياناتك. عندما يكون جهازك خاليا من التهديد، ابدأ في إجراء نسخة احتياطية من ملفاتك بشكل روتيني.

Offers

تنزيل أداة إزالةto scan for HolesWarm MalwareUse our recommended removal tool to scan for HolesWarm Malware. Trial version of provides detection of computer threats like HolesWarm Malware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف HolesWarm Malware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة HolesWarm Malware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

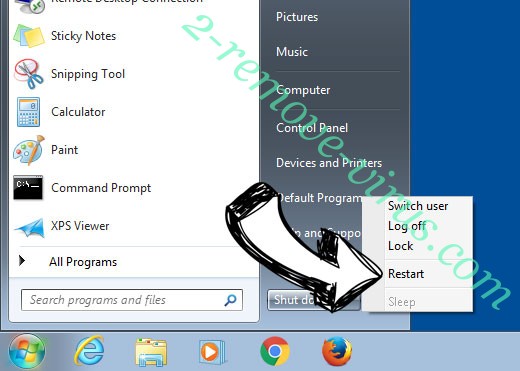

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة HolesWarm Malware

إزالة HolesWarm Malware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

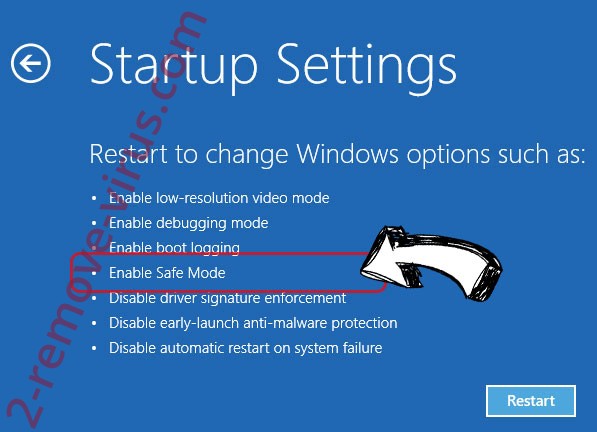

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف HolesWarm Malware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف HolesWarm Malware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

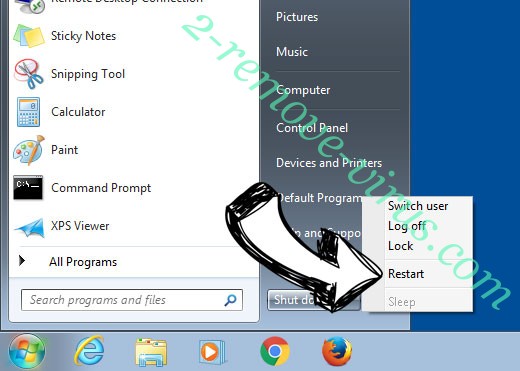

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

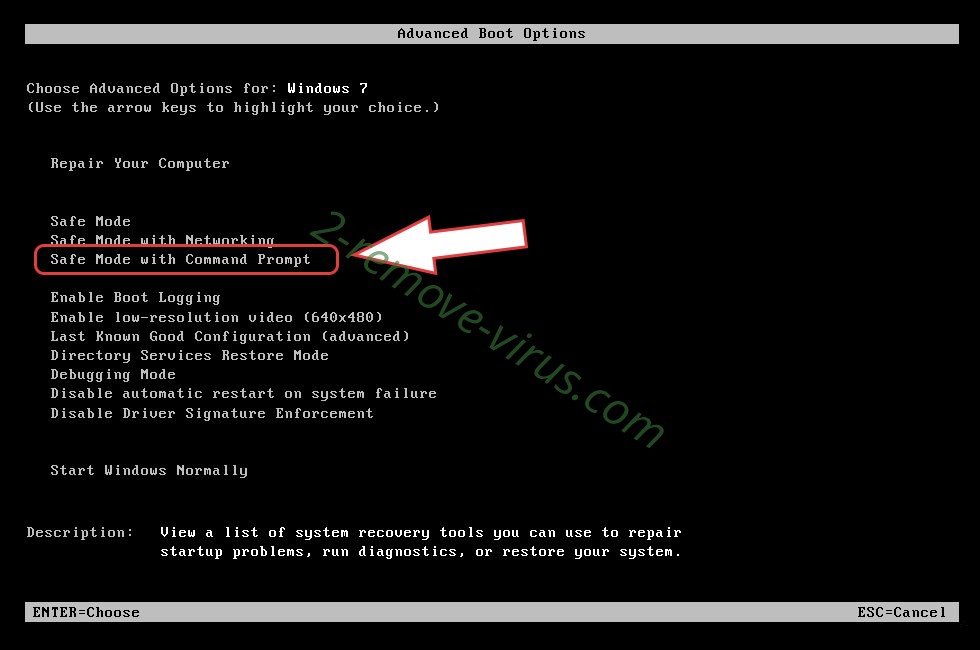

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

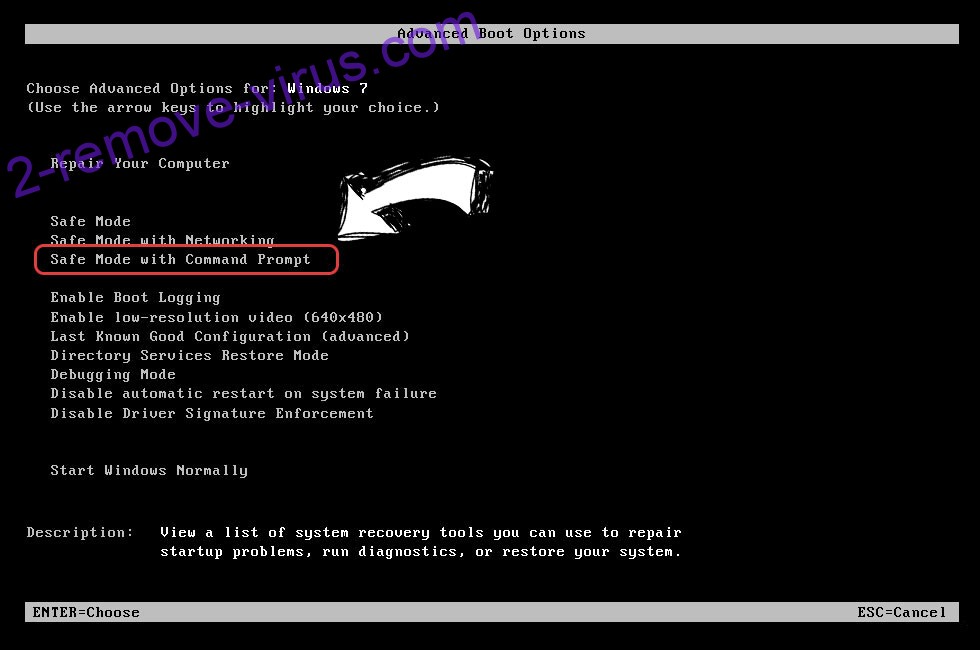

- اختر موجه الأوامر من القائمة.

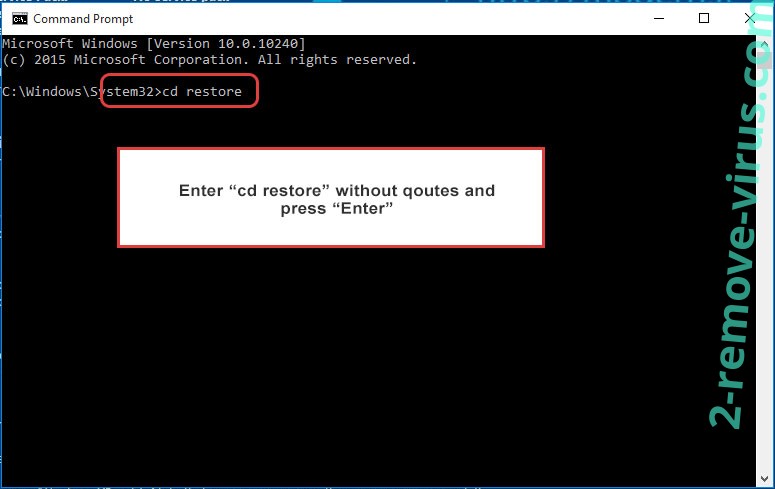

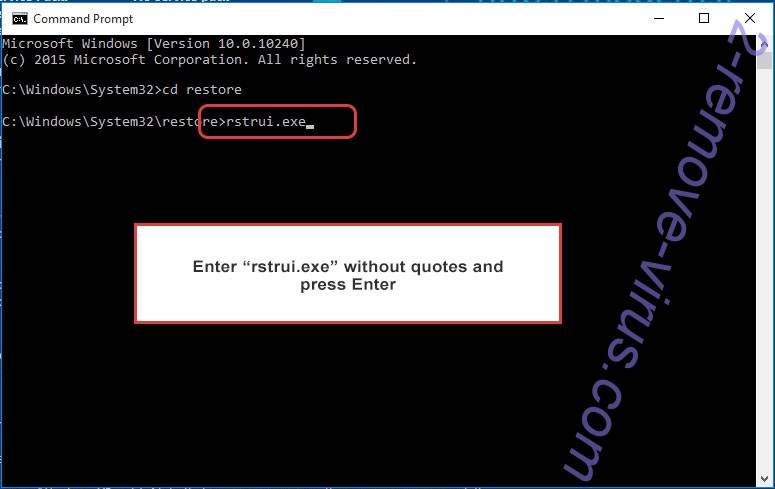

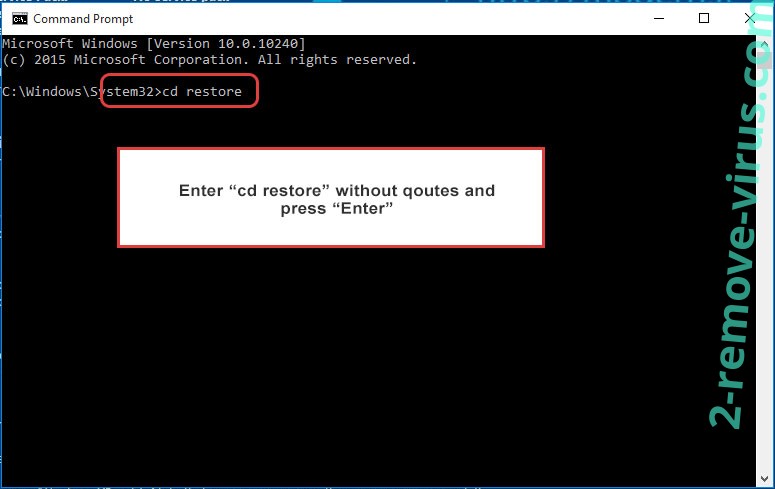

- اكتب في cd restore، واضغط على Enter.

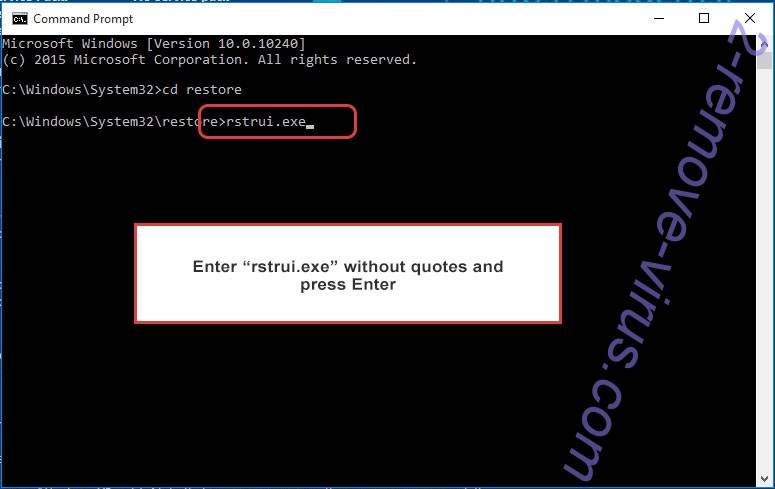

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

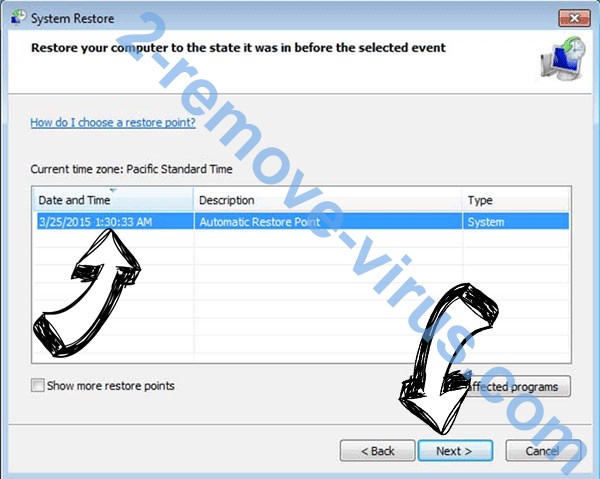

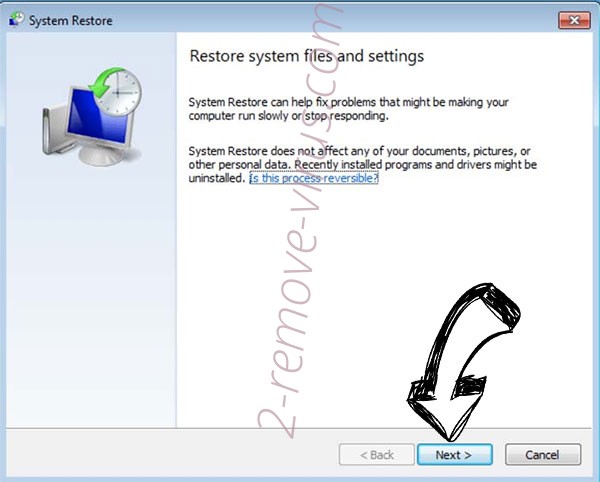

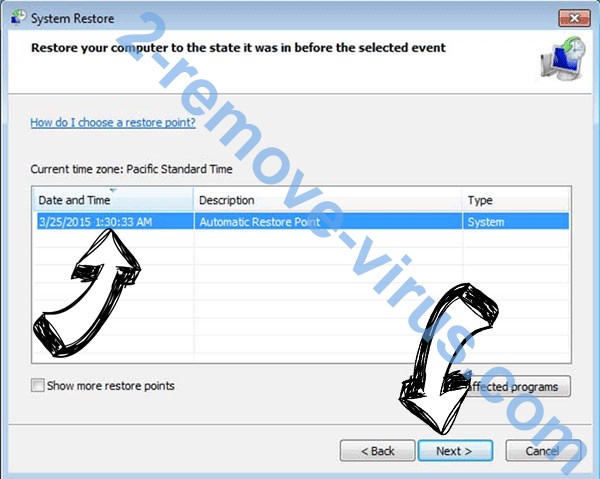

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

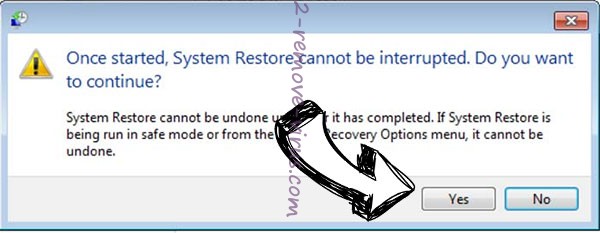

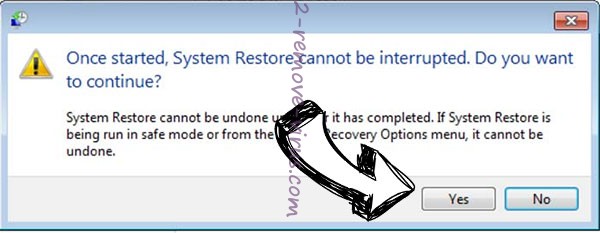

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف HolesWarm Malware من ويندوز 8/ويندوز

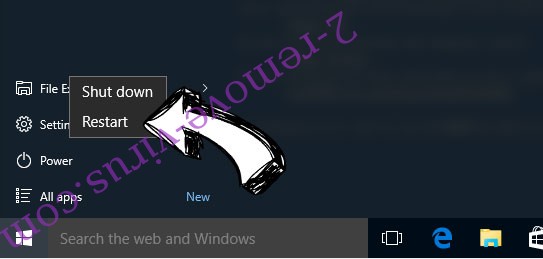

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

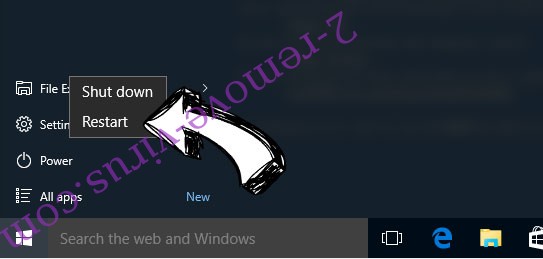

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

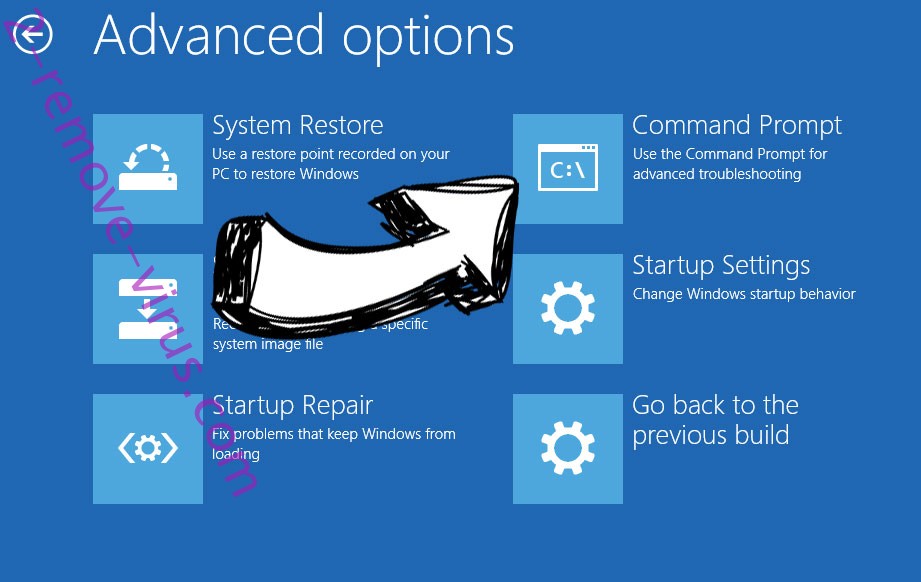

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.