ما يمكن أن يقال عن هذا HORSELIKER ransomware الفيروسات

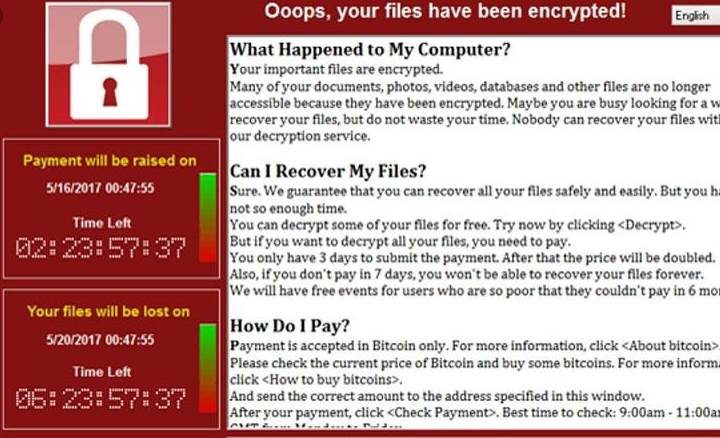

HORSELIKER ransomware يعتبر التهديد الشديد ، والمعروفة باسم الفدية أو ملف تشفير البرمجيات الخبيثة. إذا كنت قد سمعت أبدا من هذا النوع من البرامج حتى الآن ، كنت في لمفاجأة. ملف تشفير البرامج الضارة يميل إلى استخدام خوارزميات التشفير القوية لعملية التشفير التي تمنعك من الوصول إليها في أي لفترة أطول. الضحايا لا دائما يكون لديك خيار استعادة البيانات ، وهذا هو السبب البيانات ترميز البرمجيات الخبيثة يعتقد أن مثل ارتفاع مستوى الإصابة. سوف تقدم لك خيار تشفير الملفات إذا كنت تدفع الفدية, ولكن هذا الخيار ليس اقترح لعدة أسباب. هناك الكثير من الحالات حيث دفع الفدية لا تؤدي إلى ملف فك التشفير. لماذا الناس مسؤولة عن تشفير البيانات الخاصة بك تساعدك على استعادة لهم عندما يمكنك فقط أخذ المال. أن المال أيضا التمويل في المستقبل مشاريع البرمجيات الخبيثة. هو بالفعل المقدر أن الفدية هل بقيمة 5 مليارات دولار من الأضرار التي لحقت مختلف الشركات في عام 2017 ، وهذا هو مجرد مبلغ يقدر. وأكثر الناس تعطي لهم المال ، وأكثر من تجارة مربحة الفدية يصبح ، الذي يجذب العديد من الناس لهذه الصناعة. استثمار تلك الأموال إلى موثوقة النسخ الاحتياطي سيكون أفضل لأنه إذا كنت تأتي عبر أي وقت مضى هذا النوع من الوضع مرة أخرى, كنت لا داعي للقلق حول فقدان الملف حيث يمكنك فقط استعادة من النسخ الاحتياطي. ويمكنك فقط إنهاء HORSELIKER ransomware الفيروس دون قلق. سوف تناقش كيف ransomware يتم توزيعها وكيفية تجنب ذلك في الفقرة التالية.

كيف الفدية انتشار

مرفقات البريد الإلكتروني, استغلال مجموعات و التنزيلات الضارة الأكثر شيوعا الفدية انتشار الأساليب. الكثير من الملفات تشفير البرامج الخبيثة تعتمد على الناس عجل فتح مرفقات البريد الإلكتروني و لا تضطر إلى استخدام طرق أكثر تطورا. هذا لا يعني أكثر تفصيلا الأساليب ليست شعبية ، ومع ذلك. المجرمين كتابة جميلة مقنعة البريد الإلكتروني ، في حين يتظاهر من بعض الثقات الشركة أو المنظمة ، إضافة البرمجيات الخبيثة إلى البريد الإلكتروني وإرسالها. الناس هم أكثر عرضة افتتاح المال رسائل البريد الإلكتروني ذات الصلة ، وبالتالي تلك الأنواع من المواضيع التي غالبا ما تستخدم. المتسللين عادة أدعي أن يكون من الأمازون ، ونقول ممكن من الضحايا عن بعض الأنشطة المشبوهة لاحظت في حساباتهم ، والتي يجب أن التي من شأنها أن تجعل المستخدم أقل حذرا أنها ستكون أكثر عرضة فتح المرفق. هناك بضعة أشياء يجب أن تأخذ في الاعتبار عند فتح الملفات إضافة إلى رسائل البريد الإلكتروني إذا كنت ترغب في الحفاظ على النظام الخاص بك آمنة. قبل كل شيء, انظر إذا كنت تعرف المرسل قبل فتح المرفقات التي تم إرسالها, و إذا كنت لا تعترف بهم والتحقيق من هم. إذا كنت على دراية لهم, تأكد من انها حقا لهم بحذر التحقق من عنوان البريد الإلكتروني. البحث عن النحوية أو الاستخدام الأخطاء التي عادة ما تكون واضحة جدا في هذه الأنواع من رسائل البريد الإلكتروني. علما كيف عناوين المرسل لك ، إذا كان المرسل الذي يعرف اسمك ، وسوف تشمل دائما اسمك في تحية. الملف تشفير البرامج الضارة يمكن أيضا الحصول على عن طريق استخدام غير المصلحة نقاط الضعف الموجودة في برامج الكمبيوتر. تلك نقاط الضعف عموما اكتشافها من قبل البرامج الضارة والمتخصصين ، وعندما البرامج المبدعين معرفة لهم ، يطلقون تحديثات بحيث أطراف خبيثة لا يمكن الاستفادة منها لتصيب أجهزة الكمبيوتر مع البرمجيات الخبيثة. للأسف, كما هو موضح من قبل WannaCry الفدية ، ليس كل الناس تثبيت الإصلاحات ، لسبب أو آخر. نقترح عليك تحديث البرامج الخاصة بك, كلما تحديث متاح. التحديثات يمكن تعيين إلى تثبيت تلقائيا, إذا وجدت هذه الإخطارات المزعجة.

ماذا يفعل

الفدية لا تستهدف جميع الملفات فقط أنواع معينة, وعندما وجدوا, كانت مؤمنة تقريبا في مرة واحدة. إذا كنت لم تلاحظ عملية التشفير, سوف نعرف بالتأكيد هناك شيء ما عندما لا تتمكن من فتح الملفات الخاصة بك. جميع الملفات المشفرة سوف يكون امتدادا تعلق عليها ، والتي يمكن أن تساعد الناس على معرفة ترميز البيانات الخبيثة اسم البرنامج. لسوء الحظ, قد لا يكون من الممكن استعادة البيانات إذا الفدية يستخدم خوارزميات تشفير قوية. إذا كنت لا تزال غير متأكد حول ما يجري الفدية الإخطار سوف تصف كل شيء. المقترح يتضمن أسلوب دفع بهم فك التشفير فائدة. ثمن decryptor يجب أن يتم عرض في المذكرة ، ولكن إذا لم يكن, سوف يطلب منك البريد الإلكتروني لهم لضبط الأسعار ، قد تتراوح من بعض عشرات من الدولارات إلى بضع مئات. كما كنت قد خمنت ربما نحن لا نشجع دفع. ننظر في كل الخيارات الممكنة ، حتى قبل أن تنظر في شراء ما تقدمه. حاول أن أذكر ما إذا كنت قد أي وقت مضى النسخ الاحتياطي, ربما بعض الملفات الخاصة بك هي في الواقع تخزينها في مكان ما. مجانا decryptor أيضا يمكن أن يكون خيارا. إذا البرمجيات الخبيثة المتخصصة يمكن أن الكراك الفدية ، decryptors قد صدر. قبل أن تقرر دفع النظر في هذا الخيار. أنت لا وجه ممكن ملف الخسارة إذا كان الجهاز الخاص بك الملوثة مرة أخرى أو تحطمت إذا كنت استثمرت جزءا من هذا المبلغ في شراء النسخ الاحتياطي مع هذا المال. إن أهم الملفات الخاصة بك يتم الاحتفاظ بها في مكان ما ، يمكنك فقط حذف HORSELIKER ransomware الفيروس ومن ثم استعادة البيانات. في المستقبل تجنب البيانات تشفير البرامج الضارة قدر الإمكان قبل أن تصبح على بينة من كيفية انتشاره. تأكد من تحديث برنامج عندما يصبح التحديث المتاحة ، لم تفتح عشوائية مرفقات البريد الإلكتروني, و يمكنك تحميل فقط الأشياء من مصادر جديرة بالثقة.

HORSELIKER ransomware إزالة

إذا كان ransomware يبقى على جهاز الكمبيوتر الخاص بك, سوف تحتاج إلى تحميل مكافحة البرامج الضارة أداة للتخلص منه. إذا لم تكن على دراية عندما يتعلق الأمر إلى أجهزة الكمبيوتر ، قد قصد تسبب المزيد من الضرر عند محاولة إصلاح HORSELIKER ransomware الفيروس يدويا. استخدام المرافق إزالة البرمجيات الخبيثة هو الخيار الأفضل. البرنامج ليس الوحيد القادر على مساعدتك في العناية التهديد ، ولكن قد تتوقف في المستقبل تشفير البيانات البرمجيات الخبيثة من الدخول. وبمجرد الانتهاء من تثبيت برنامج مكافحة البرامج الضارة الأداة ببساطة تنفيذ فحص الجهاز الخاص بك والسماح لها للتخلص من العدوى. للأسف برنامج مكافحة البرامج الضارة لا يملك القدرة على استعادة البيانات الخاصة بك. مرة واحدة جهاز الكمبيوتر الخاص بك قد تم تنظيفها ، عادي استخدام الكمبيوتر ينبغي استعادتها.

Offers

تنزيل أداة إزالةto scan for HORSELIKER ransomwareUse our recommended removal tool to scan for HORSELIKER ransomware. Trial version of provides detection of computer threats like HORSELIKER ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف HORSELIKER ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

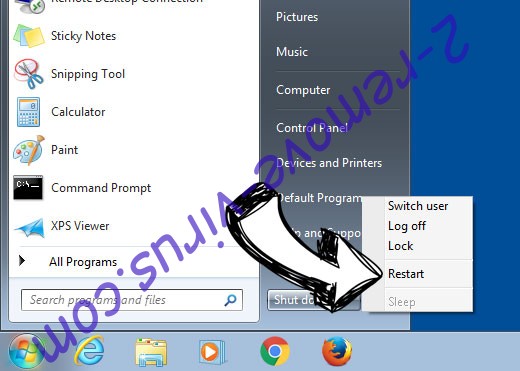

إزالة HORSELIKER ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

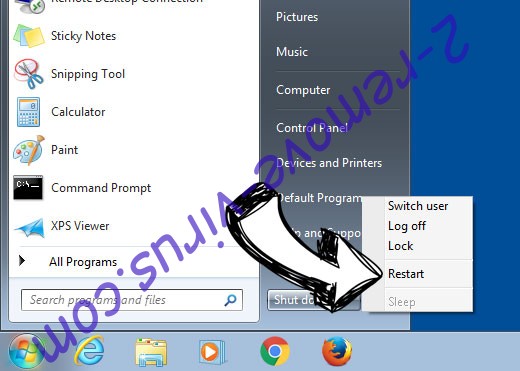

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

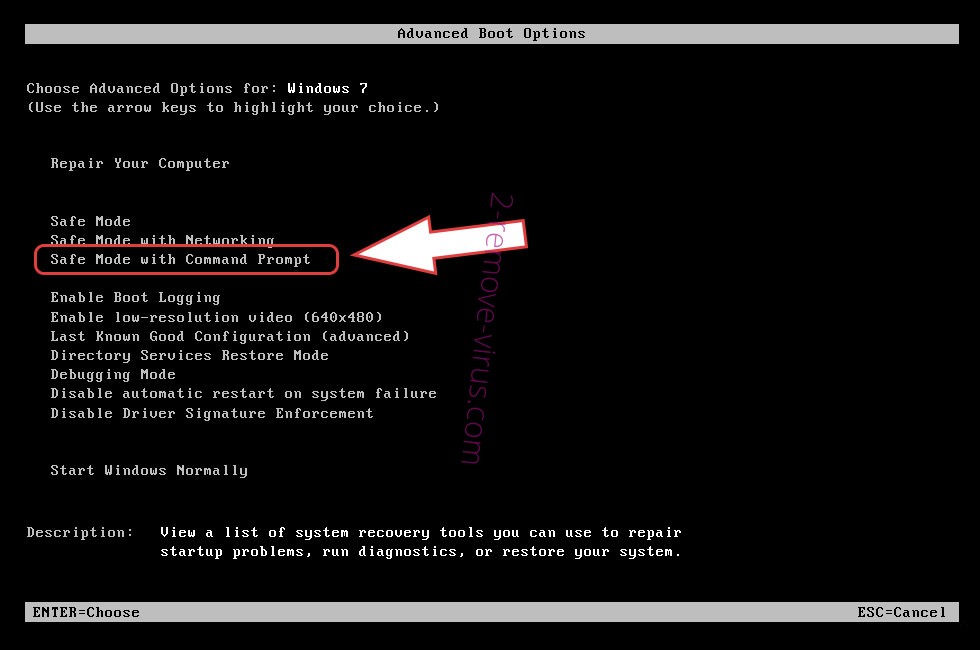

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة HORSELIKER ransomware

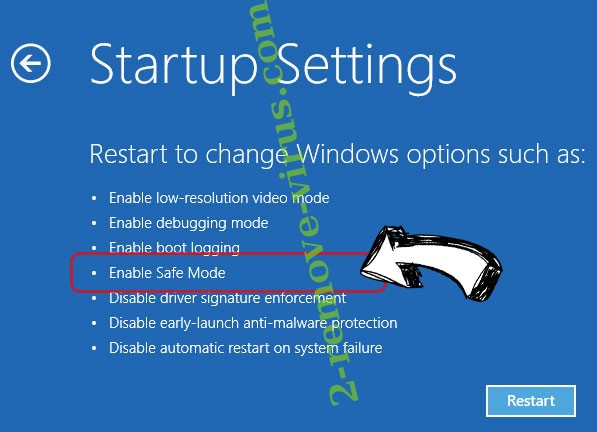

إزالة HORSELIKER ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف HORSELIKER ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

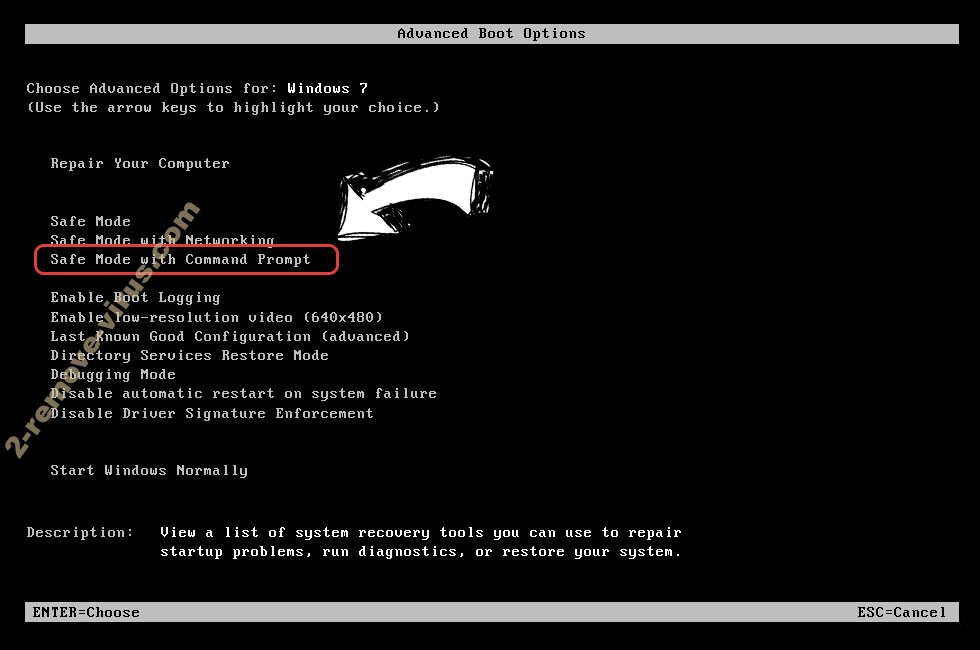

حذف HORSELIKER ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

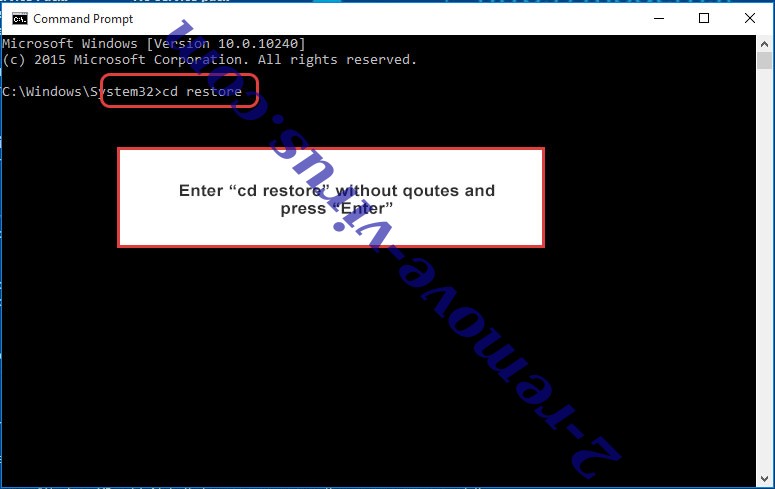

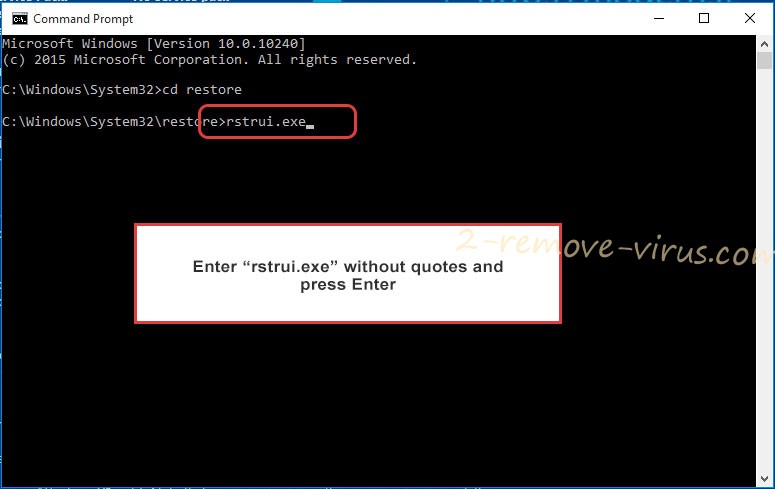

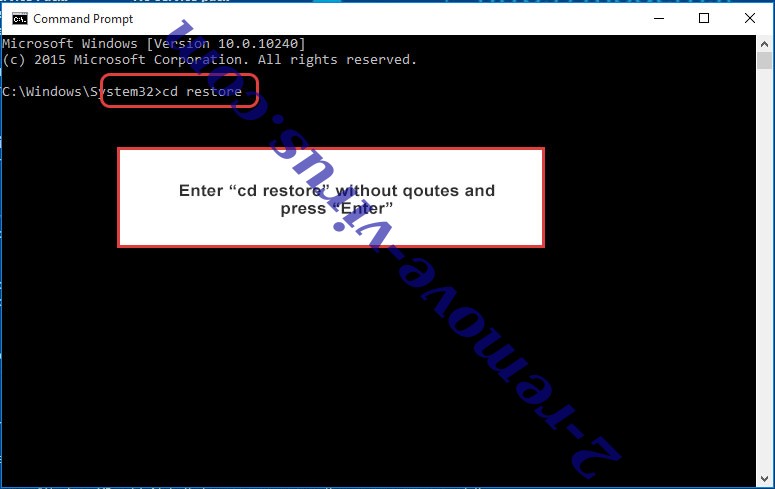

- اكتب في cd restore، واضغط على Enter.

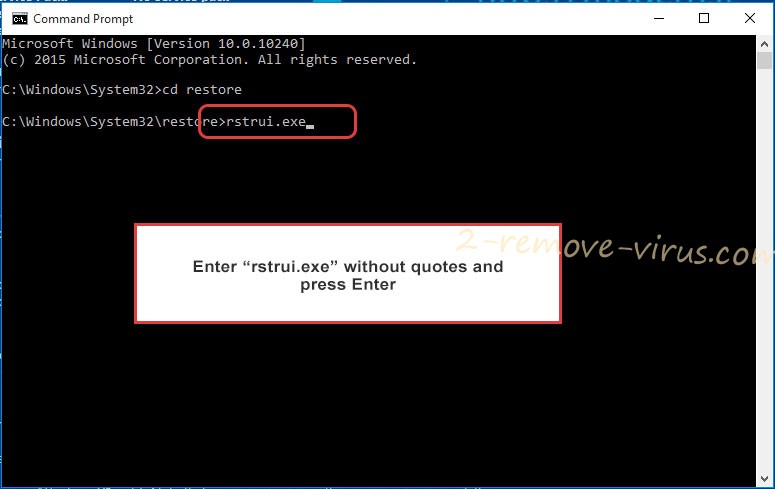

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

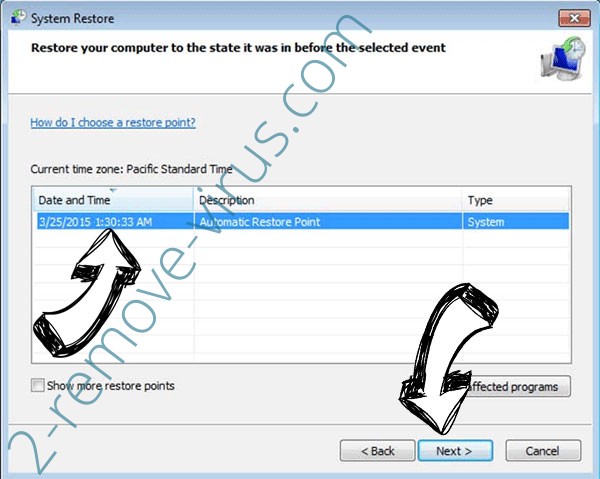

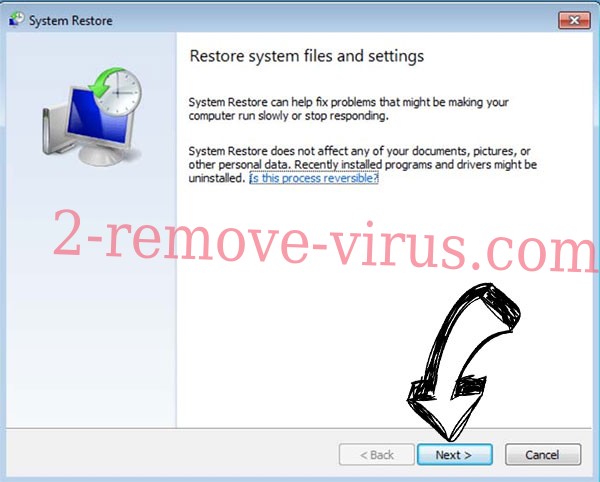

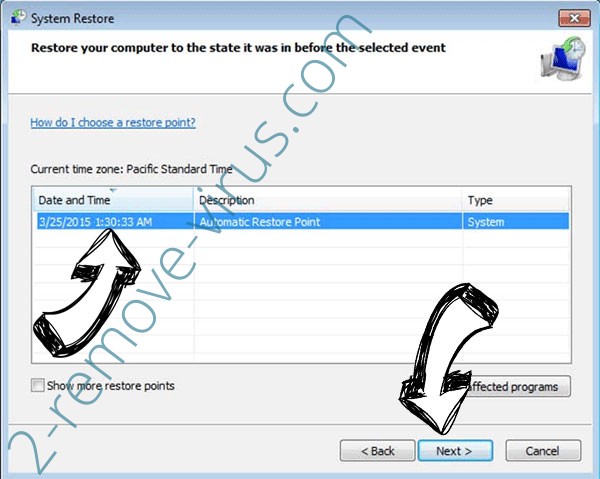

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

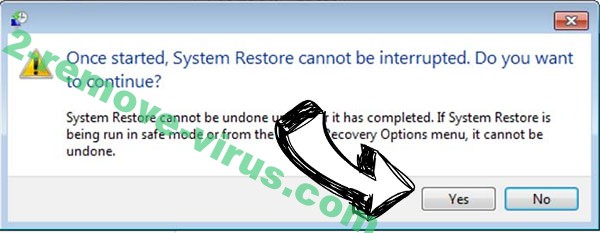

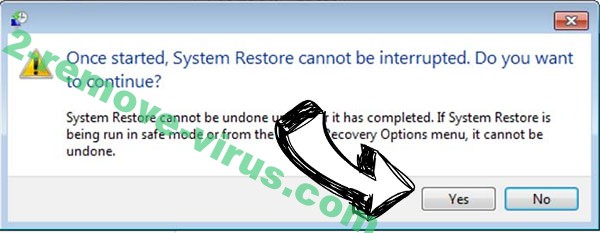

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف HORSELIKER ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

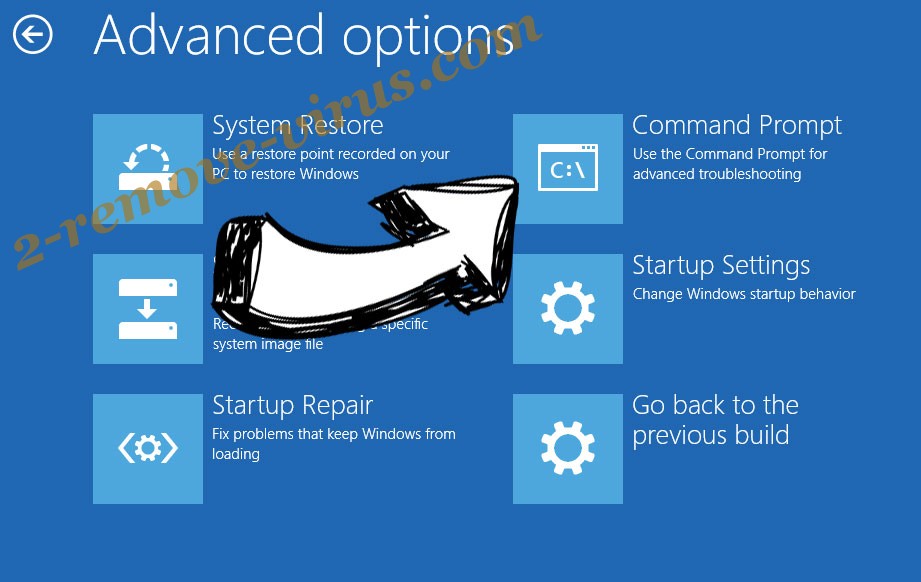

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.