هل هذا تهديد خطير

Iiof Ransomware هو برنامج ضار لتشفير الملفات ، ولكن التصنيف الذي من المحتمل أن تكون قد سمعته من قبل هو برامج الفدية. من المحتمل أن تكون هذه هي المرة الأولى التي تواجه فيها هذا النوع من البرامج الضارة ، وفي هذه الحالة ، قد تكون مصدوما بشكل خاص. يستخدم برنامج تشفير الملفات الضار خوارزميات تشفير قوية لتشفير الملفات ، وبمجرد تنفيذ العملية ، لن تتمكن من الوصول إليها. يتم تصنيف تشفير البيانات للبرامج الضارة على أنها عدوى ضارة للغاية لأن فك تشفير الملفات ليس من المحتمل دائما.

لديك خيار دفع الفدية مقابل جهاز فك التشفير ولكن العديد من الباحثين في البرامج الضارة لا يقترحون ذلك. هناك احتمال أنك لن تحصل على فك تشفير بياناتك حتى بعد الدفع حتى تتمكن من إنفاق أموالك مقابل لا شيء. ما الذي يمنع المجرمين من مجرد أخذ أموالك ، وعدم إعطاء أي شيء في المقابل. كما أن الأنشطة المستقبلية لهؤلاء المحتالين ستكون مدعومة بهذه الأموال. هل تريد فعلا دعم شيء يلحق أضرارا بملايين الدولارات. عندما يستسلم الضحايا للمطالب ، تصبح برامج الفدية تدريجيا أكثر ربحية ، وبالتالي تجذب المزيد من المحتالين الذين يرغبون في كسب أموال سهلة. يمكن أن تحدث المواقف التي قد ينتهي بك الأمر فيها إلى فقدان بياناتك طوال الوقت ، لذا قد يكون هناك استثمار أفضل بكثير هو النسخ الاحتياطي. يمكنك بعد ذلك ببساطة محو Iiof Ransomware الفيروسات واستعادة البيانات. ستجد معلومات حول طرق توزيع البيانات المشفرة للبرامج الضارة وكيفية تجنبها في الفقرة أدناه.

كيف يتم توزيع برامج الفدية

بشكل عام ، تنتشر البرامج الضارة لتشفير الملفات عبر رسائل البريد الإلكتروني غير المرغوب فيها ومجموعات الاستغلال والتنزيلات الضارة. نظرا لأن المستخدمين مهملون إلى حد ما عند فتح رسائل البريد الإلكتروني وتنزيل الملفات ، فليس من الضروري عادة أن تستخدم البيانات التي تشفر موزعي البرامج الضارة طرقا أكثر تفصيلا. ومع ذلك ، يمكن لبعض البرامج الضارة لتشفير البيانات استخدام طرق أكثر تفصيلا ، والتي تتطلب المزيد من الجهد. يكتب المحتالون بريدا إلكترونيا مقنعا إلى حد ما ، أثناء استخدام اسم شركة أو مؤسسة معروفة ، قم بإرفاق الملف المصاب بالبريد الإلكتروني وإرساله. غالبا ما تصادف مواضيع حول المال في رسائل البريد الإلكتروني هذه ، لأن المستخدمين أكثر عرضة للوقوع في هذه الأنواع من المواضيع. يفضل المحتالون التظاهر بأنهم من Amazon وإبلاغك بأنه تم ملاحظة نشاط غير عادي في حسابك أو تم إجراء نوع من الشراء. عندما تتعامل مع رسائل البريد الإلكتروني ، هناك بعض الأشياء التي يجب البحث عنها إذا كنت ترغب في حماية نظامك. قبل أي شيء آخر ، انظر إلى مرسل البريد الإلكتروني. وإذا كنت تعرفهم ، فتحقق من عنوان البريد الإلكتروني للتأكد من أنهم هم بالفعل. الأخطاء النحوية الصارخة هي أيضا علامة. علامة أخرى واضحة جدا هي اسمك غير المستخدم في التحية ، إذا كان شخص ما يجب عليك فتح بريده الإلكتروني بالتأكيد هو إرسال بريد إلكتروني إليك عبر البريد الإلكتروني ، فسيعرف بالتأكيد اسمك ويستخدمه بدلا من تحية نموذجية ، مثل العميل أو العضو. العدوى ممكنة أيضا باستخدام برنامج كمبيوتر غير مصحح. يأتي البرنامج مزودا ببعض نقاط الضعف التي يمكن استغلالها للبرامج الضارة للوصول إلى النظام ، لكن البائعين يقومون بتصحيحها بعد وقت قصير من اكتشافها. ومع ذلك ، كما أثبتت هجمات الفدية في جميع أنحاء العالم ، لا يقوم جميع المستخدمين بتثبيت هذه التحديثات. يوصى بتحديث البرامج بشكل متكرر، كلما تم توفير تحديث. إذا وجدت أن التنبيهات حول التحديثات مزعجة، فقد يتم إعدادها لتثبيتها تلقائيا.

ما الذي يمكنك فعله بشأن ملفاتك

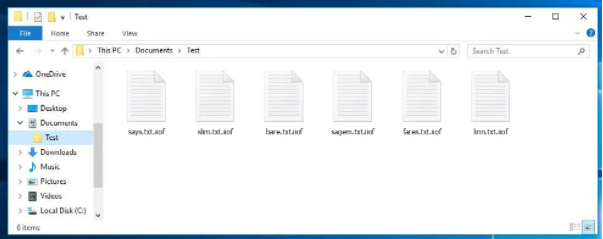

ستقوم Ransomware بالبحث عن أنواع ملفات محددة بمجرد تثبيتها ، وسيتم ترميزها بسرعة بعد تحديد موقعها. قد لا ترى في البداية ولكن عندما لا تتمكن من فتح ملفاتك ، سيصبح من الواضح أن هناك شيئا ما يحدث. ستلاحظ أنه تمت إضافة امتداد ملف إلى جميع الملفات المشفرة ، والتي يمكن أن تساعد في التعرف على برامج الفدية. لسوء الحظ ، قد يكون من المستحيل فك تشفير البيانات إذا تم استخدام خوارزميات تشفير قوية. بعد الانتهاء من عملية التشفير ، سيتم وضع إشعار فدية على جهاز الكمبيوتر الخاص بك ، والذي يجب أن يوضح ، إلى حد ما ، ما حدث لملفاتك. تتضمن طريقتهم المقترحة شراء أداة فك التشفير الخاصة بهم. عادة ما يتم ذكر مبالغ الفدية بوضوح في المذكرة ، ولكن بين الحين والآخر ، يطلب المحتالون من الضحايا إرسال بريد إلكتروني إليهم لتحديد السعر ، وقد يتراوح من بضع عشرات الدولارات إلى بضع مئات. لأسباب محددة بالفعل ، لا يعد الدفع للمحتالين عبر الإنترنت خيارا مقترحا. إذا كنت مصمما على الدفع ، فيجب أن يكون ذلك الملاذ الأخير. ربما أنت فقط لا تتذكر إنشاء نسخ. يمكن أن يكون برنامج فك التشفير المجاني خيارا أيضا. إذا كانت برامج الفدية قابلة للتكسير ، فقد يتمكن شخص ما من إصدار أداة مساعدة من شأنها فتح Iiof Ransomware الملفات مجانا. ضع في اعتبارك أنه قبل دفع الفدية يخطر ببالك. إذا كنت تستخدم بعض هذا المبلغ للنسخ الاحتياطي ، فلن يتم وضعك في هذا النوع من المواقف مرة أخرى حيث سيتم حفظ بياناتك في مكان آمن. إذا كان النسخ الاحتياطي متاحا ، فما عليك سوى إزالة Iiof Ransomware الملفات ثم إلغاء قفلها Iiof Ransomware . كن على دراية بكيفية انتشار البرامج الضارة المشفرة للبيانات بحيث يمكنك تجنبها في المستقبل. يجب عليك بشكل أساسي الحفاظ على تحديث برنامجك ، والتنزيل فقط من مصادر آمنة / شرعية وليس فتح مرفقات البريد الإلكتروني بشكل عشوائي.

طرق للقضاء Iiof Ransomware

من أجل إنهاء برامج الفدية إذا كانت لا تزال موجودة على الكمبيوتر ، استخدم برامج الفدية. عند محاولة إصلاح Iiof Ransomware الفيروس يدويا ، قد تسبب المزيد من الضرر إذا لم تكن الشخص الأكثر دراية بالكمبيوتر. يعد استخدام برنامج إزالة البرامج الضارة قرارا أكثر ذكاء. توجد هذه الأنواع من البرامج لغرض حماية جهازك من الأذى الذي قد يحدثه هذا النوع من العدوى ، واعتمادا على الأداة المساعدة ، حتى يمنعها من الدخول في المقام الأول. ابحث عن أداة مساعدة مناسبة وقم بتثبيتها ، وافحص جهازك لتحديد الإصابة. ومع ذلك ، فإن البرنامج غير قادر على استعادة البيانات ، لذلك لا تتوقع استرداد بياناتك بعد اختفاء الإصابة. بمجرد تنظيف النظام ، يجب أن تكون قادرا على العودة إلى الاستخدام العادي للكمبيوتر.

Offers

تنزيل أداة إزالةto scan for Iiof RansomwareUse our recommended removal tool to scan for Iiof Ransomware. Trial version of provides detection of computer threats like Iiof Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Iiof Ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة Iiof Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Iiof Ransomware

إزالة Iiof Ransomware من ويندوز 8/ويندوز

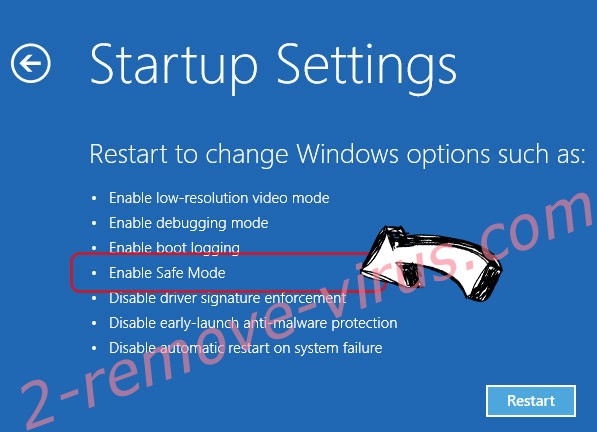

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Iiof Ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف Iiof Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

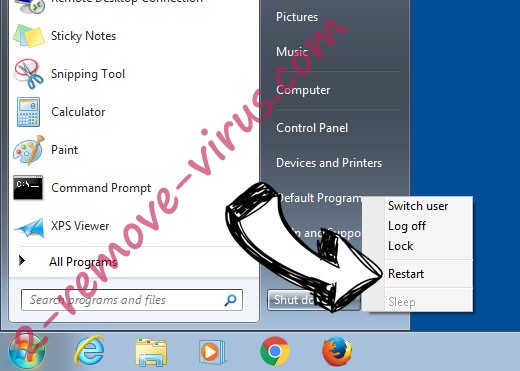

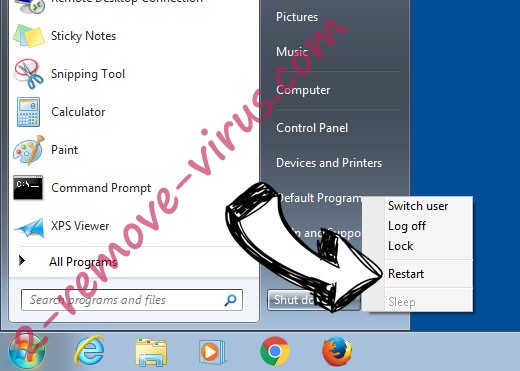

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

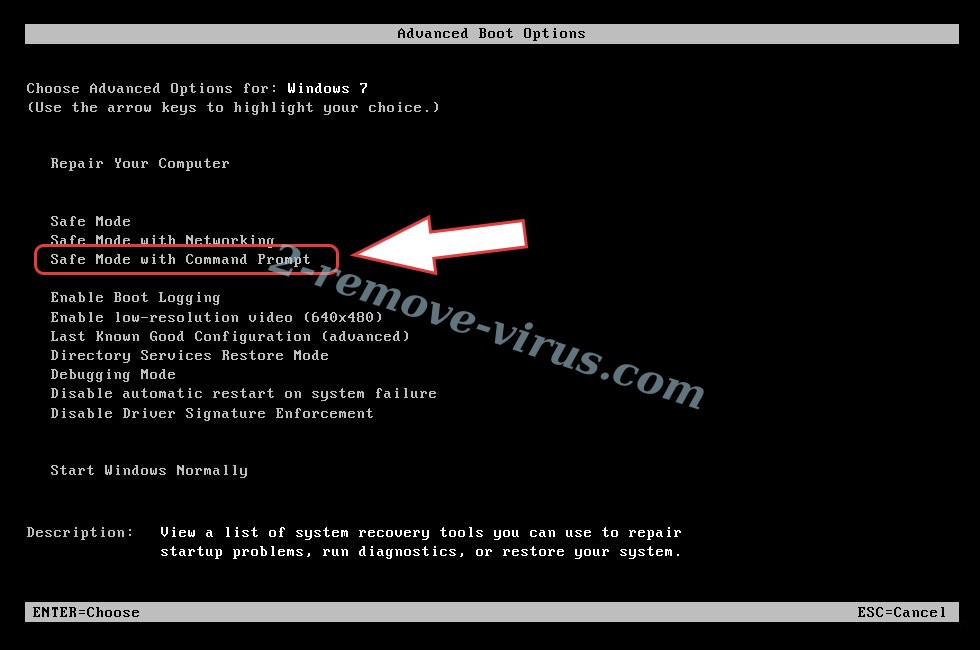

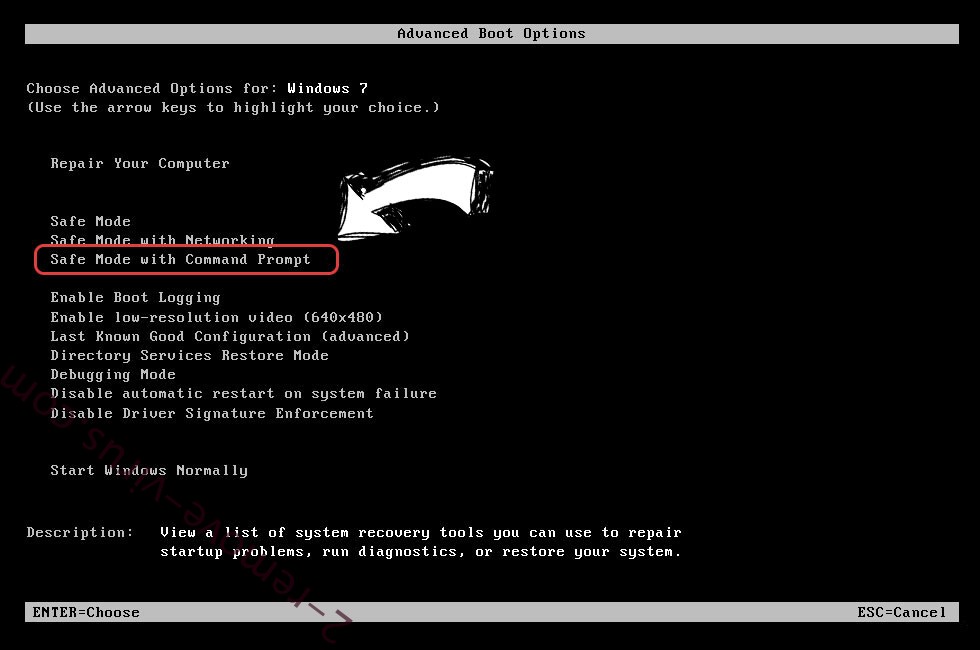

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

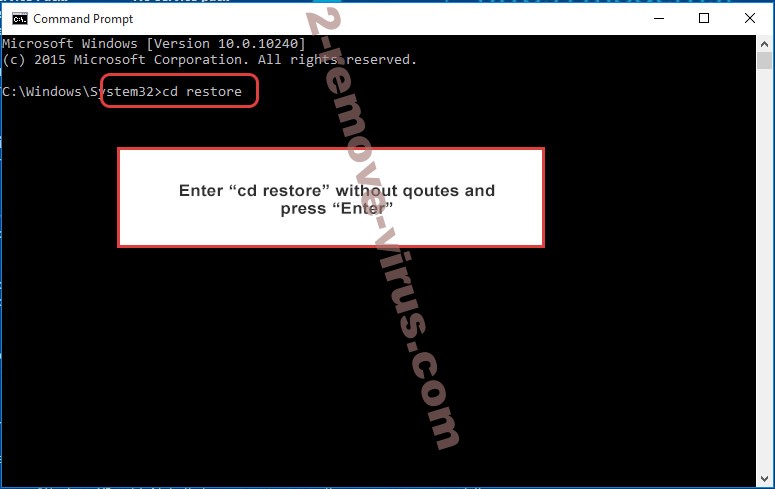

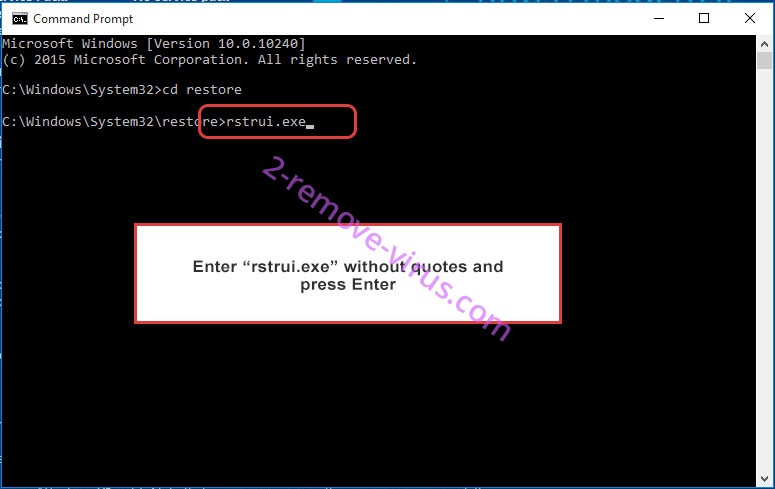

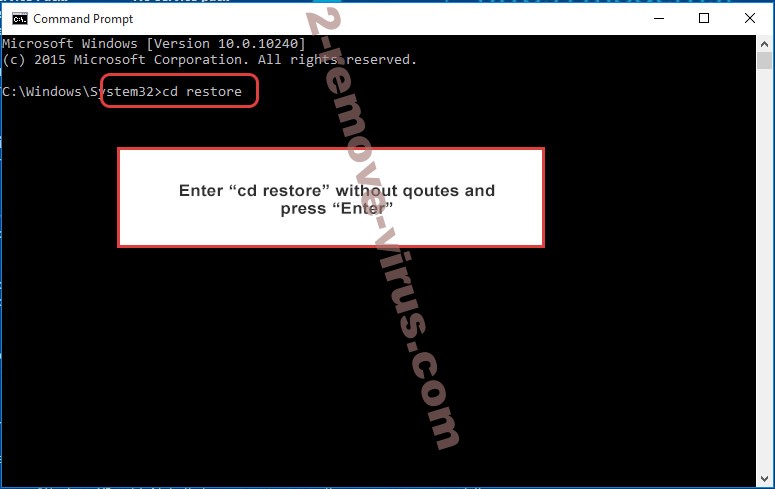

- اكتب في cd restore، واضغط على Enter.

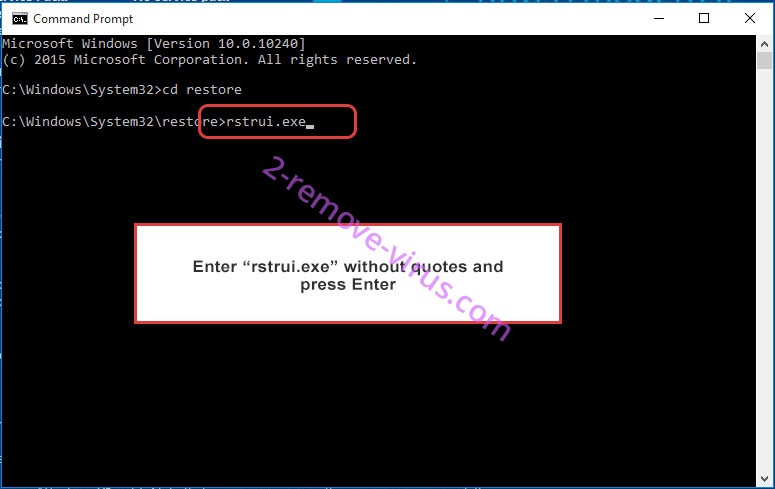

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

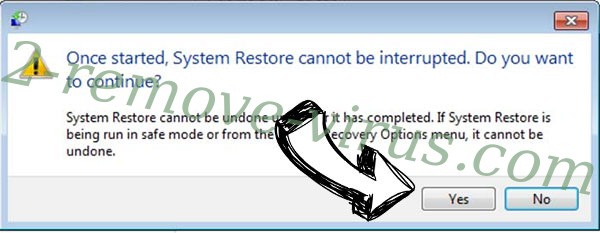

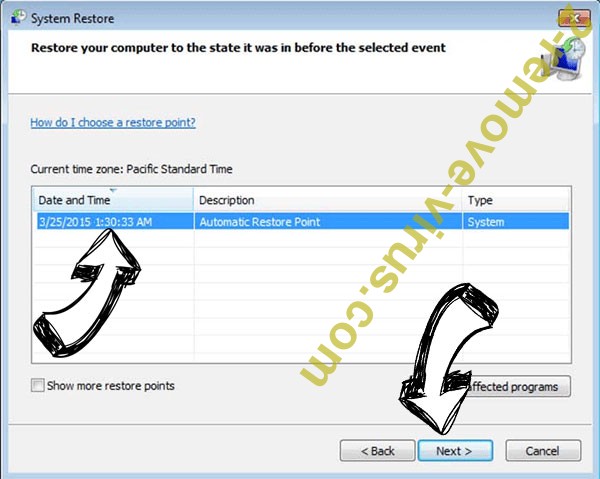

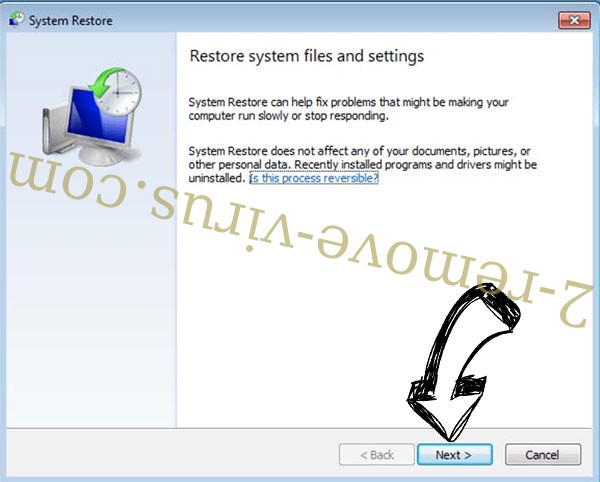

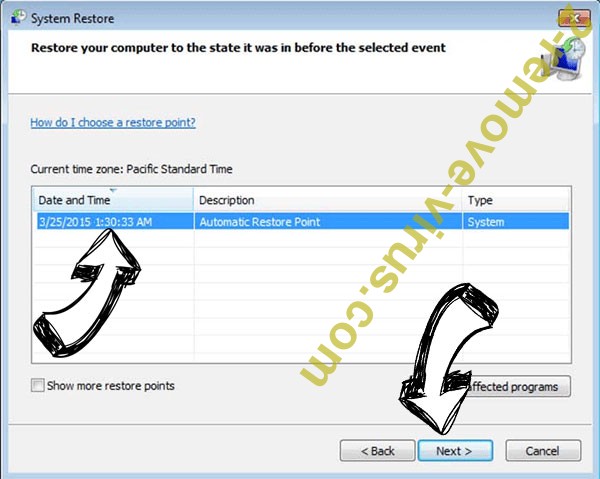

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

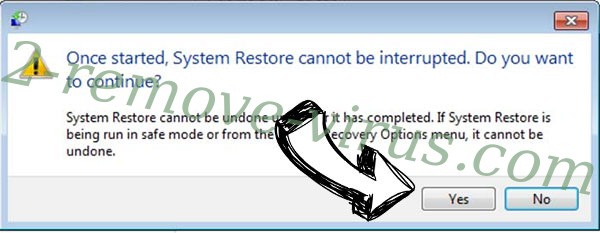

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف Iiof Ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

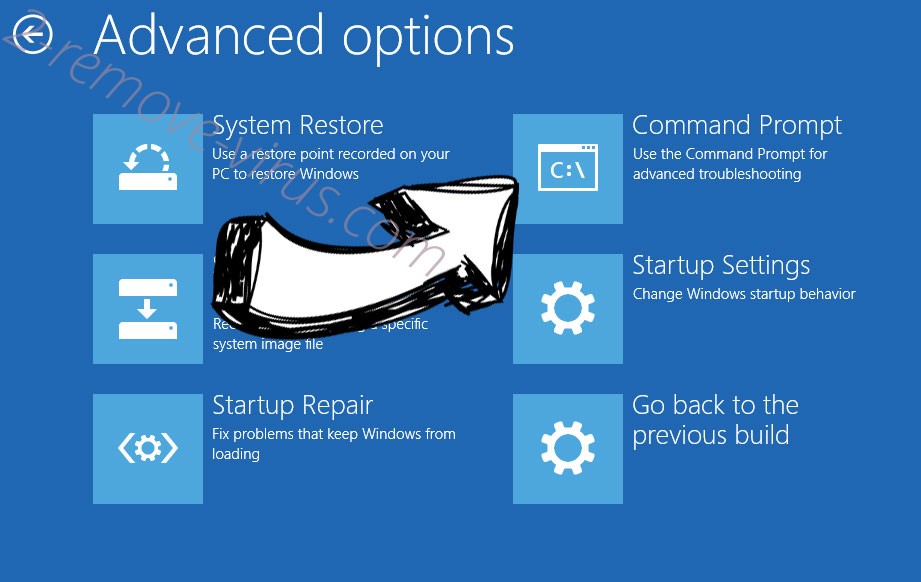

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.