عن Iiof Ransomware

Iiof Ransomware انتزاع الفدية هو برنامج ضار خطير لأنه إذا كان جهاز الكمبيوتر الخاص بك يحصل عليه، هل يمكن أن تواجه مشاكل خطيرة. قد لا تكون قد سمعت به أو صادفته من قبل ، وقد يكون من الصادم بشكل خاص معرفة ما يفعله. يستخدم Ransomware خوارزميات تشفير قوية لتشفير الملفات ، وبمجرد قفلها ، سيتم منع وصولك إليها. لأن تشفير البيانات البرامج الضارة قد يؤدي إلى فقدان البيانات الدائمة، وهذا النوع من التهديد خطير للغاية أن يكون.

لديك خيار دفع الفدية ولكن لأسباب مختلفة ، وهذا ليس الخيار الأفضل. لن يضمن الدفع بالضرورة استعادة ملفاتك ، لذلك هناك احتمال أنك قد تهدر أموالك. ضع في اعتبارك أنك تتوقع أن يشعر المجرمون المسؤولون عن ترميز بياناتك بأنهم ملزمون بمساعدتك في استرداد البيانات ، عندما لا يضطرون إلى ذلك. هذا المال من شأنه أيضا تمويل الأنشطة المستقبلية لهؤلاء المحتالين. ملف تشفير البرمجيات الخبيثة فعلت بالفعل مليارات الدولارات من الأضرار التي لحقت الشركات في عام 2017، وهذا مجرد تقدير. الناس أصبحت أيضا أكثر وأكثر جذبا للأعمال التجارية لأن كمية من الناس الذين يستسلمون لمطالب جعل البيانات تشفير البرمجيات الخبيثة الأعمال مربحة للغاية. استثمار الأموال المطلوبة منك في نوع من النسخ الاحتياطي قد يكون خيارا أكثر حكمة لأن فقدان البيانات لن يكون مشكلة. إذا كان لديك نسخة احتياطية قبل الإصابة، إصلاح Iiof Ransomware واستعادة البيانات من هناك. هل يمكن أيضا أن لا نعرف كيف يتم توزيع انتزاع الفدية، ونحن سوف نناقش الطرق الأكثر شيوعا أدناه.

كيف حصلت على Iiof Ransomware

ينتشر ملف تشفير البرامج الضارة بشكل عام من خلال أساليب مثل مرفقات البريد الإلكتروني والتنزيلات الضارة ومجموعات الاستغلال. لأن المستخدمين مهملون جدا عندما يفتحون رسائل البريد الإلكتروني وتنزيل الملفات ، فلا توجد حاجة في كثير من الأحيان لأولئك الذين ينشرون انتزاع الفدية لاستخدام طرق أكثر تعقيدا. ومع ذلك، هناك بيانات ترميز البرمجيات الخبيثة التي تستخدم أساليب أكثر تطورا. المحتالون كتابة بريد إلكتروني مقنعة إلى حد ما، أثناء استخدام اسم شركة أو منظمة معروفة، إرفاق ملف انتزاع الفدية التي تعاني منها إلى البريد الإلكتروني وإرساله. القضايا المتعلقة بالمال هي موضوع شائع في تلك الرسائل الإلكترونية حيث يميل المستخدمون إلى التفاعل مع رسائل البريد الإلكتروني هذه. يفضل المتسللون أيضا التظاهر بأنهم من Amazon ، وتحذير الضحايا المحتملين من وجود بعض النشاط الغريب في حسابهم ، مما يشجع الشخص على الفور على فتح المرفق. وبسبب هذا، تحتاج إلى توخي الحذر بشأن فتح رسائل البريد الإلكتروني، والبحث عن مؤشرات على أنها قد تكون ضارة. من المهم أن تحقق من المرسل قبل المتابعة لفتح الملف المرفق. لا يزال التحقق المزدوج من عنوان البريد الإلكتروني للمرسل مهما ، حتى لو كان المرسل معروفا لك. الأخطاء النحوية هي أيضا علامة على أن البريد الإلكتروني قد لا يكون ما تعتقده. لاحظ كيف تتم معالجتك، إذا كان المرسل الذي كان لديك عمل معه من قبل، فسيستخدمون اسمك دائما في التحية. من الممكن أيضا أن تستخدم برامج الفدية نقاط الضعف في الأجهزة للدخول. جميع البرامج لديها نقاط الضعف ولكن عندما يتم العثور عليها، يتم إصلاحها بانتظام من قبل البرامج يجعل بحيث البرمجيات الخبيثة لا يمكن الاستفادة منه لتصيب. كما ثبت من قبل WannaCry ، ومع ذلك ، ليس كل من يندفع لتثبيت تلك البقع. من المهم تثبيت هذه التحديثات لأنه إذا كانت نقطة الضعف خطيرة ، فيمكن استخدام نقاط الضعف الشديدة بسهولة من قبل البرامج الضارة لذلك تأكد من تحديث جميع برامجك. يمكن تثبيت التحديثات تلقائيا، إذا وجدت هذه الإشعارات مزعجة.

ماذا يمكنك أن تفعل بشأن بياناتك

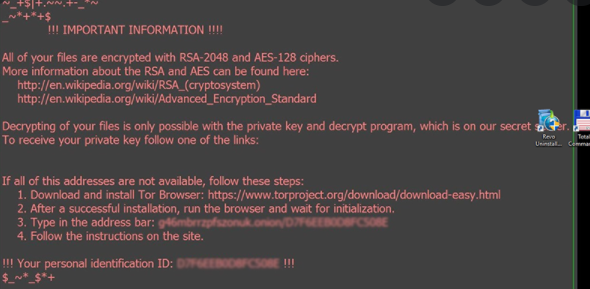

عندما الفدية يصيب النظام الخاص بك، ستجد قريبا الملفات المشفرة. لن يكون الوصول إلى ملفاتك متاحا، لذا حتى إذا لم تلاحظ عملية التشفير، ستعرف أن هناك خطأ ما في نهاية المطاف. ستعرف أي من ملفاتك تأثرت لأنه سيتم إضافة ملحق غير عادي إليها. يمكن استخدام خوارزمية تشفير قوية ، مما يجعل فك تشفير الملفات صعبا إلى حد ما ، إن لم يكن مستحيلا. ستلاحظ مذكرة فدية وضعت في المجلدات مع الملفات الخاصة بك أو أنها سوف تظهر في سطح المكتب الخاص بك، وينبغي أن يشرح كيف يمكن استرداد البيانات. تتضمن طريقتهم المقترحة شراء أداة فك التشفير الخاصة بهم. عادة ما يتم تحديد مبالغ الفدية بوضوح في الملاحظة ، ولكن في بعض الأحيان ، يطلب من الضحايا إرسال بريد إلكتروني لهم لتحديد السعر ، لذلك يعتمد ما تدفعه على مدى قيمة ملفاتك. دفع الفدية ليس الخيار الموصى به للأسباب التي ناقشناها أعلاه. عندما كنت قد حاولت جميع الخيارات الأخرى، وعندئذ فقط يجب عليك حتى النظر في الامتثال للطلبات. ربما كنت قد نسيت ببساطة أن كنت قد دعمت ملفاتك. قد يكون من الممكن أيضا أن تتمكن من تحديد موقع أداة لاسترداد الملفات مجانا. قد يكون المتخصصون في البرامج الضارة قادرين على فك تشفير البرامج الضارة لترميز البيانات ، وبالتالي يمكنهم إنشاء أداة مجانية. النظر في ذلك قبل أن تفكر حتى في الاستسلام للمطالب. سيكون من الحكمة لشراء الدعم مع بعض من هذا المال. إذا تم إنشاء النسخ الاحتياطي قبل غزو العدوى، فقد تستعيد الملفات بعد التخلص من Iiof Ransomware الفيروس. يمكنك حماية جهازك من ترميز البيانات الخبيثة البرنامج في المستقبل، واحدة من الطرق للقيام بذلك هو أن تصبح على دراية يعني أنه يمكن أن تصيب جهازك. تأكد من تحديث البرنامج الخاص بك كلما تم إصدار تحديث، لا تفتح مرفقات البريد الإلكتروني عشوائيا، وتنزيل فقط الأشياء من مصادر تعرف أنها جديرة بالثقة.

Iiof Ransomware عزل

إذا كان ملف تشفير البرامج الضارة لا يزال في النظام، سيكون من الضروري برنامج إزالة البرامج الضارة للتخلص منه. عند محاولة إصلاح Iiof Ransomware الفيروسات يدويا قد تتسبب في تلف إضافي إذا لم تكن حذرا أو من ذوي الخبرة عندما يتعلق الأمر بأجهزة الكمبيوتر. بدلا من ذلك ، فإن استخدام أداة لمكافحة البرامج الضارة لن يعرض نظامك للخطر. ويمكن أيضا وقف انتزاع الفدية في المستقبل من الدخول، بالإضافة إلى مساعدتك على إزالة هذا واحد. العثور على الأداة المساعدة لمكافحة البرامج الضارة التي تناسب ما تحتاجه، وتثبيته وتفويضه لإجراء مسح للنظام الخاص بك من أجل تحديد التهديد. للأسف ، فإن هذه المرافق لا تساعد على استعادة البيانات. إذا تم إنهاء ترميز الملف البرامج الضارة بشكل كامل، استرداد الملفات من النسخ الاحتياطي، وإذا لم يكن لديك، بدء استخدامه.

Offers

تنزيل أداة إزالةto scan for Iiof RansomwareUse our recommended removal tool to scan for Iiof Ransomware. Trial version of provides detection of computer threats like Iiof Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Iiof Ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة Iiof Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

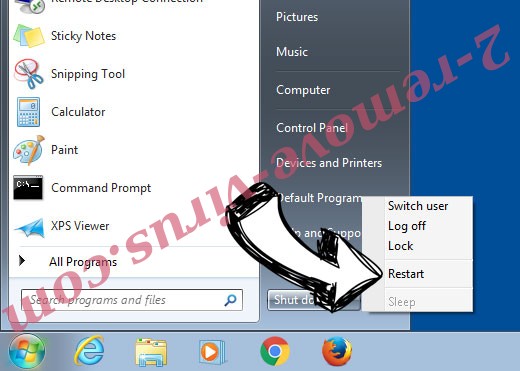

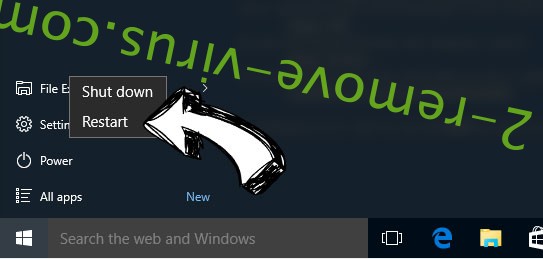

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

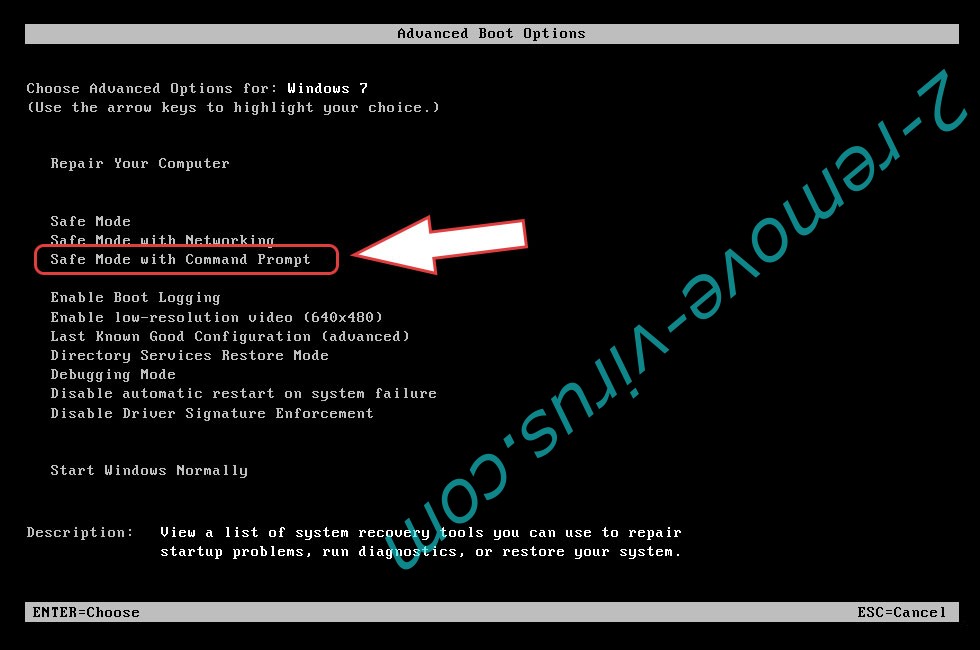

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Iiof Ransomware

إزالة Iiof Ransomware من ويندوز 8/ويندوز

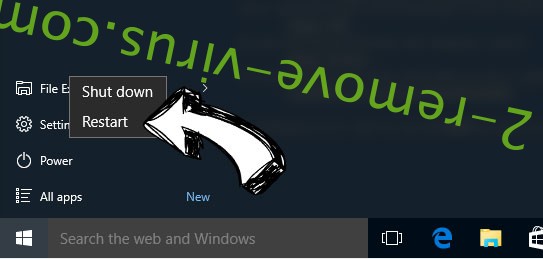

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

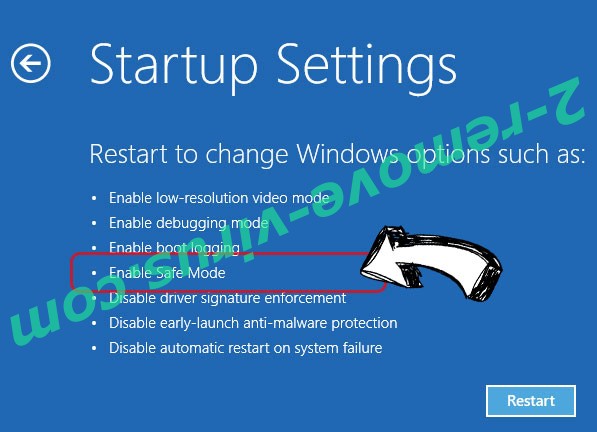

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Iiof Ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف Iiof Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

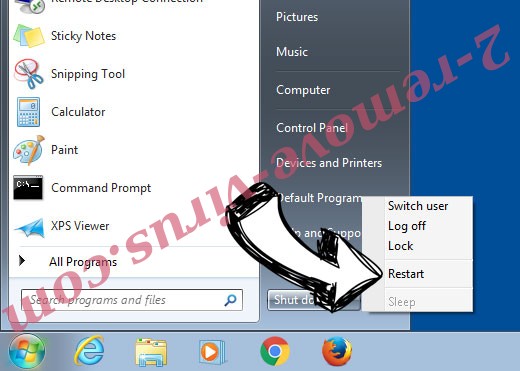

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

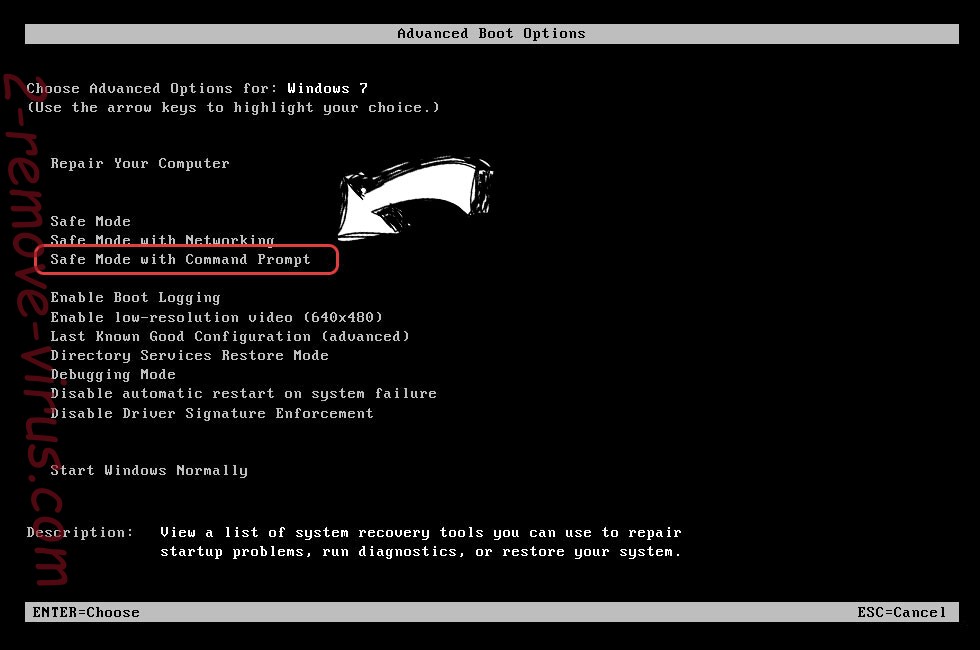

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

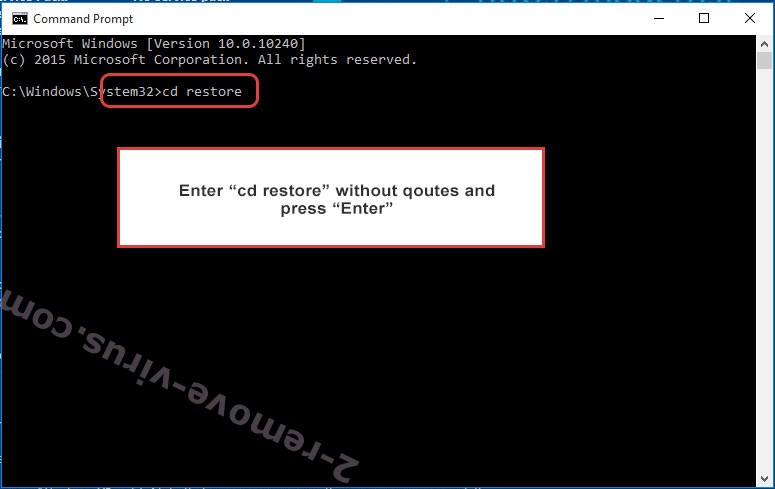

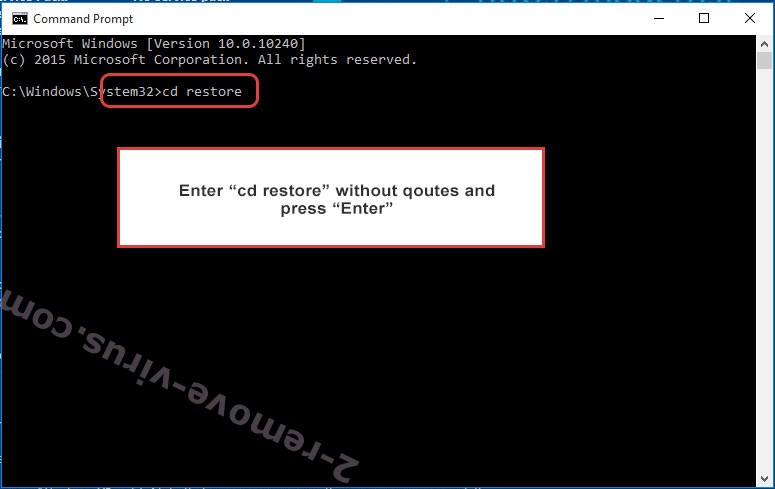

- اكتب في cd restore، واضغط على Enter.

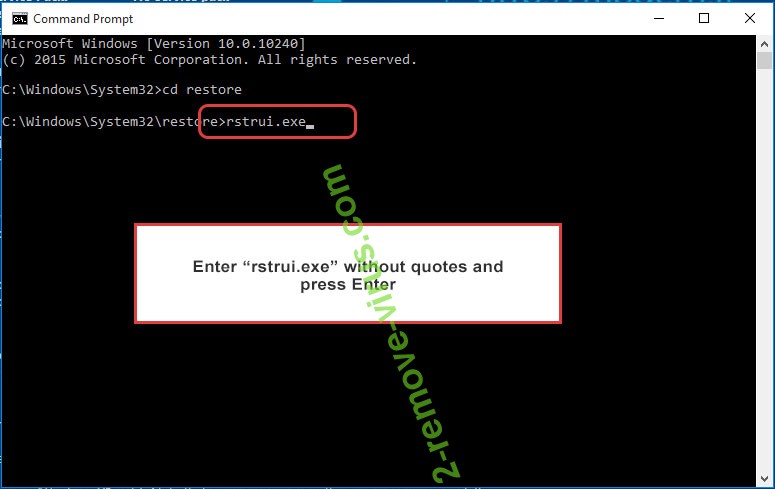

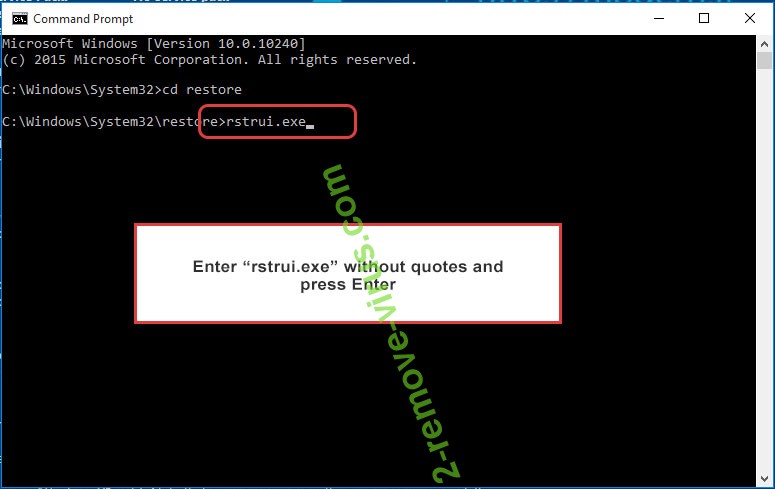

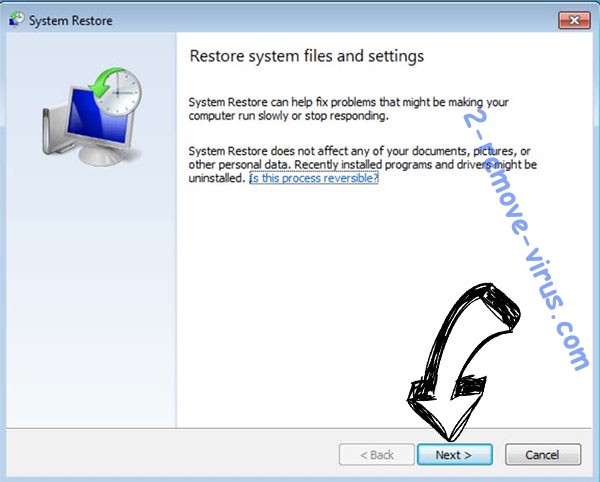

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

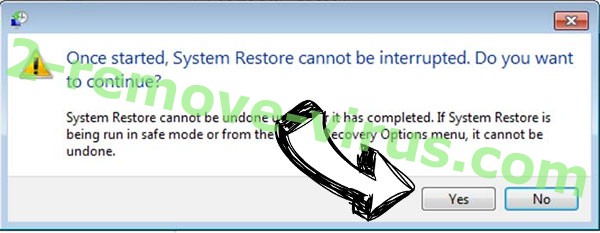

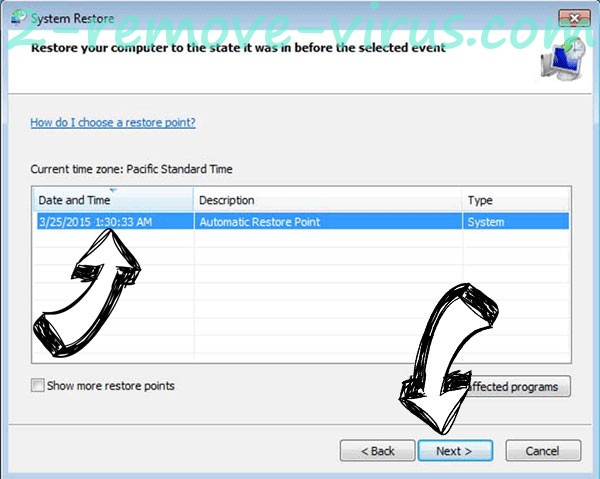

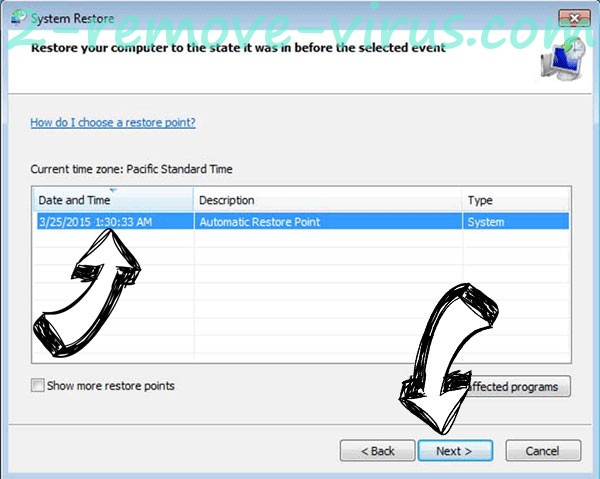

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

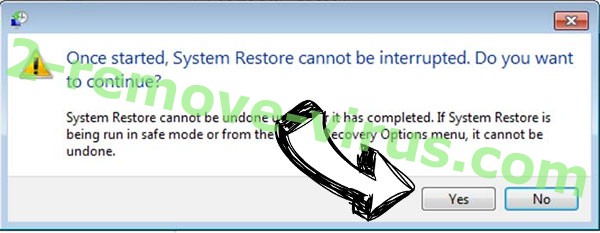

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف Iiof Ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

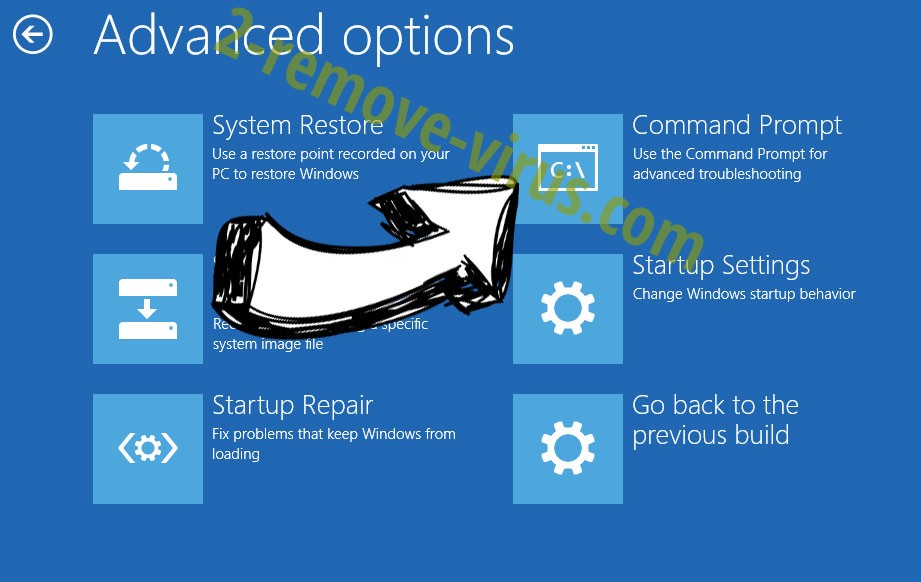

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.