حول Ijikpvj malware فيروس

انتزاع الفدية المعروف كما Ijikpvj malware هو مصنف كعدوى ضارة جدا، وذلك بسبب الضرر المحتمل قد تفعله لجهاز الكمبيوتر الخاص بك. قد لا يكون بالضرورة قد سمعت أو واجهت ذلك من قبل ، ويمكن أن يكون من الصادم بشكل خاص معرفة ما تفعله. تميل البرامج الضارة لترميز البيانات إلى استخدام خوارزميات تشفير قوية لعملية التشفير ، مما يمنعك من الوصول إليها لفترة أطول. الضحايا ليسوا دائما قادرة على فك تشفير الملفات، وهذا هو السبب انتزاع الفدية هو ضار جدا.

المحتالين سوف تعطيك أداة فك التشفير ولكن إعطاء في المطالب قد لا يكون الخيار الأفضل. قبل أي شيء آخر، لن يضمن الدفع فك تشفير الملفات. قد يكون من السذاجة الاعتقاد بأن الأشخاص الذين سيحاسبون على تشفير ملفاتك سيشعرون بأي التزام بمساعدتك في استرداد البيانات، عندما لا يضطرون إلى ذلك. بالإضافة إلى ذلك، فإن هذا المال الفدية من شأنه أن تمويل انتزاع الفدية في المستقبل أو بعض البرامج الضارة الأخرى. هل تريد فعلا لدعم صناعة التي لا بالفعل مليارات الدولارات من الأضرار التي لحقت الشركات. الناس أيضا أصبحت أكثر وأكثر جذبا لرجال الأعمال لأن كمية من الناس الذين يدفعون فدية جعل البيانات تشفير البرمجيات الخبيثة مربحة للغاية. قد يكون استثمار الأموال المطلوبة منك في النسخ الاحتياطي خيارًا أفضل لأن فقدان البيانات لن يكون مشكلة. إذا كان لديك خيار النسخ الاحتياطي المتاحة ، قد مجرد القضاء Ijikpvj malware على ثم استرداد البيانات دون أن يكون قلقا بشأن فقدان لهم. سنناقش كيفية انتشار البيانات المشفرة للبرامج الضارة وكيفية تجنبها في الفقرة أدناه.

Ijikpvj رانسومواري انتشار أساليب

يمكنك أن ترى عادة ترميز الملفات البرامج الضارة المرفقة رسائل البريد الإلكتروني أو على صفحات ويب تحميل مشكوك فيها. لأن المستخدمين مهملين تماما عند التعامل مع رسائل البريد الإلكتروني وتحميل الملفات، وهناك في كثير من الأحيان لا حاجة لموزعي انتزاع الفدية لاستخدام طرق أكثر تفصيلا. ويمكن استخدام أساليب أكثر تطوراً أيضاً، وإن لم يكن ذلك في كثير من الأحيان. المتسللين إرفاق ملف ضار إلى رسالة بريد إلكتروني، وكتابة نص شبه معقول، والتظاهر بأن يكون من شركة ذات مصداقية / منظمة. سوف تأتي عادة عبر مواضيع حول المال في تلك الرسائل الإلكترونية، لأن المستخدمين هم أكثر عرضة للهبوط لهذه الأنواع من المواضيع. المحتالون يفضلون التظاهر بأن يكون من الأمازون وإعلامك أن لوحظ نشاط مشبوه في حسابك أو تم إجراء نوع من الشراء. تحتاج إلى البحث عن بعض العلامات عند التعامل مع رسائل البريد الإلكتروني إذا كنت تريد نظام نظيف. إذا لم يكن المرسل معروفًا لك، قبل أن تفتح أي شيء أرسله إليك، قم بالتحقيق فيه. حتى لو كنت تعرف المرسل ، لا تتسرع ، أولا التحقيق في عنوان البريد الإلكتروني لضمان أنه حقيقي. الأخطاء النحوية الصارخة هي أيضا علامة. آخر علامة واضحة جدا هو عدم وجود اسمك في تحية، إذا كانت شركة حقيقية / المرسل إلى البريد الإلكتروني الخاص بك، فإنها بالتأكيد استخدام اسمك بدلا من تحية نموذجية، مثل العميل أو عضو. العدوى هي أيضا ممكنة باستخدام نقاط ضعف غير مصححة وجدت في برامج الكمبيوتر. يأتي البرنامج مع بعض الثغرات الأمنية التي يمكن استغلالها للحصول على برامج ضارة للوصول إلى جهاز كمبيوتر ، ولكن البائعين إصلاحها بعد وقت قصير من اكتشافها. ومع ذلك ، لسبب أو لآخر ، ليس الجميع سريع لتحديث برامجهم. الحالات التي تستخدم فيها البرامج الضارة نقاط ضعف للدخول هو السبب في أنه من الضروري جداً أن يتم تحديث البرامج بشكل متكرر. يمكن تثبيت التحديثات تلقائيا، إذا كنت لا ترغب في عناء معهم في كل مرة.

ماذا يمكنك أن تفعل بشأن البيانات الخاصة بك

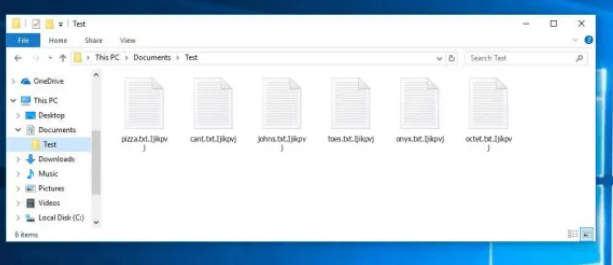

سيتم ترميز الملفات الخاصة بك بمجرد أن يحصل على انتزاع الفدية في جهاز الكمبيوتر الخاص بك. في البداية، قد يكون مربكاً لما يحدث، ولكن عندما لا يمكن فتح الملفات الخاصة بك كالمعتاد، فإنه ينبغي أن تصبح واضحة. سترى أن جميع الملفات المشفرة لها ملحقات غريبة مرفقة بها ، وربما ساعدتك على تحديد البرامج الضارة ترميز الملف. للأسف ، قد يكون من المستحيل استعادة الملفات إذا كان الملف تشفير البرمجيات الخبيثة تستخدم خوارزميات التشفير قوية. سوف تصف مذكرة فدية ما حدث لملفاتك. سوف يطلب منك دفع فدية مقابل فك تشفير الملفات عبر فائدتها. يتم تحديد مبالغ الفدية بشكل عام في المذكرة ، ولكن في بعض الأحيان ، يطلب من الضحايا إرسال بريد إلكتروني لهم لتحديد السعر ، لذلك ما تدفعه يعتمد على مدى أهمية ملفاتك. شراء برنامج فك التشفير ليس الخيار الموصى به، لأسباب ذكرناها بالفعل. حتى قبل النظر في الدفع ، والنظر في البدائل الأخرى أولا. حاول أن تتذكر ربما تكون نسخ الملفات متوفرة ولكنك نسيتها. ويمكن أيضا أن تكون أداة فك التشفير المجانية متاحة. قد تكون أداة فك التشفير المجانية متاحة ، إذا دخل البرنامج الخبيث تشفير الملف في الكثير من الأنظمة والباحثين عن البرامج الضارة قادرين على كسره. خذ هذا الخيار في الاعتبار وفقط عندما كنت على يقين تماما من أن برنامج فك التشفير المجاني غير متوفر ، يجب عليك حتى النظر في الامتثال للمطالب. لن تحتاج إلى القلق إذا كان النظام الخاص بك ملوثة مرة أخرى أو تحطمت إذا كنت استثمرت جزءا من هذا المبلغ في شراء النسخ الاحتياطي مع هذا المال. إذا قمت بإجراء النسخ الاحتياطي قبل غزو العدوى، يمكنك استرداد البيانات بعد حذف Ijikpvj malware الفيروس. في المستقبل، وتجنب انتزاع الفدية ويمكنك أن تفعل ذلك عن طريق تعريف نفسك طرق انتشارها. على أقل تقدير، توقف عن فتح مرفقات البريد الإلكتروني يميناً ويساراً، وإبقاء برنامجك محدثاً، وقم فقط بالتحميل من مصادر تعرف أن تكون آمنًا.

طرق لإزالة Ijikpvj malware الفيروس

من أجل إنهاء البرامج الضارة ترميز البيانات إذا كان لا يزال موجودا على النظام، سيكون لديك للحصول على ترميز الملفات البرامج الضارة. إذا لم تكن من ذوي الخبرة مع أجهزة الكمبيوتر، قد ينتهي بك الأمر إلى الإضرار عن غير قصد الجهاز عند محاولة إصلاح Ijikpvj malware الفيروسات يدويا. إذا كنت لا تريد التسبب في مزيد من الضرر، استخدم أداة لمكافحة البرامج الضارة. يتم إجراء أداة إزالة البرامج الضارة لغرض رعاية هذه الأنواع من التهديدات ، اعتمادًا على التي اخترتها ، فقد تمنع حتى حدوث عدوى. مرة واحدة في أداة مكافحة البرمجيات الخبيثة من اختيارك قد تم تثبيت، مجرد إجراء مسح لجهازك والسماح للتخلص من العدوى. ومع ذلك ، فإن برنامج مكافحة البرمجيات الخبيثة لن تساعدك في استعادة الملفات لأنها ليست قادرة على القيام بذلك. بعد تنظيف العدوى، تأكد من الحصول على النسخ الاحتياطي والنسخ الاحتياطي بانتظام جميع البيانات الأساسية.

Offers

تنزيل أداة إزالةto scan for Ijikpvj malwareUse our recommended removal tool to scan for Ijikpvj malware. Trial version of provides detection of computer threats like Ijikpvj malware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Ijikpvj malware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

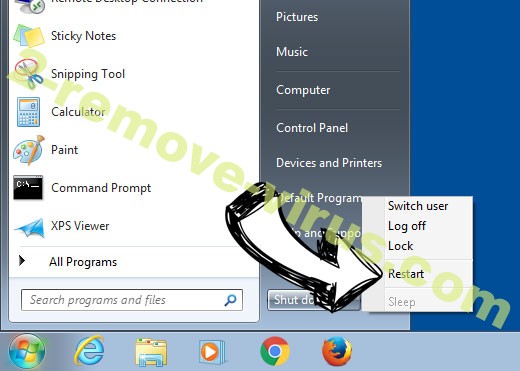

إزالة Ijikpvj malware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

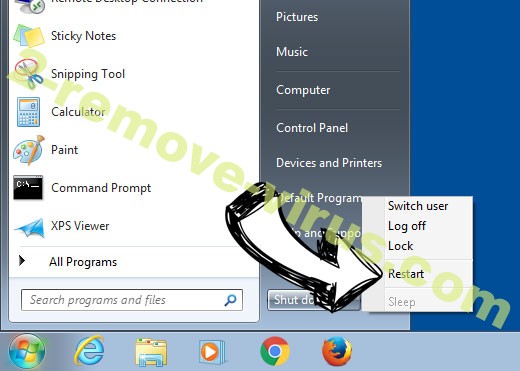

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

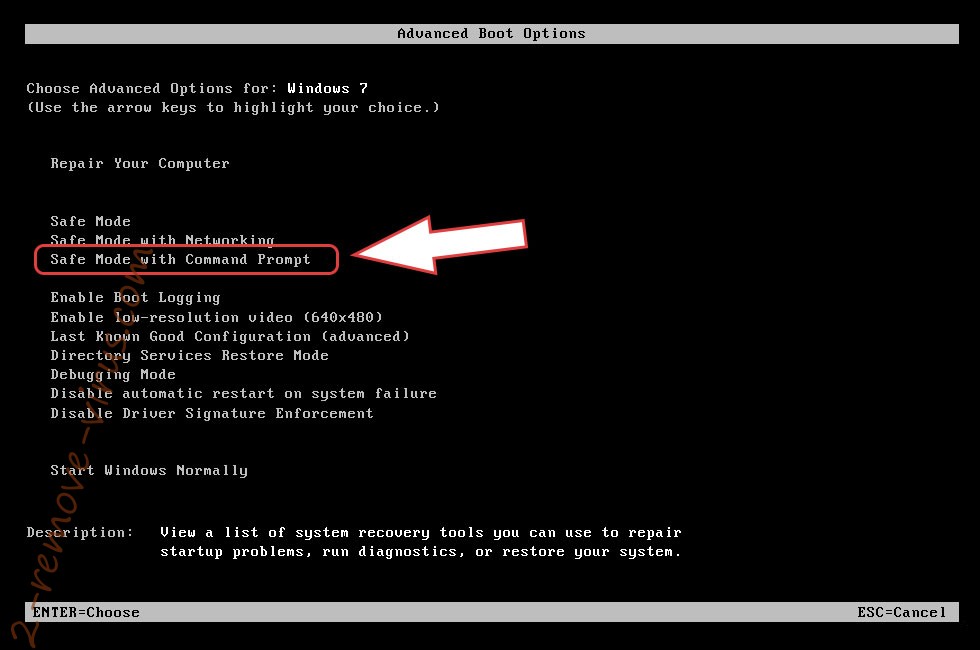

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Ijikpvj malware

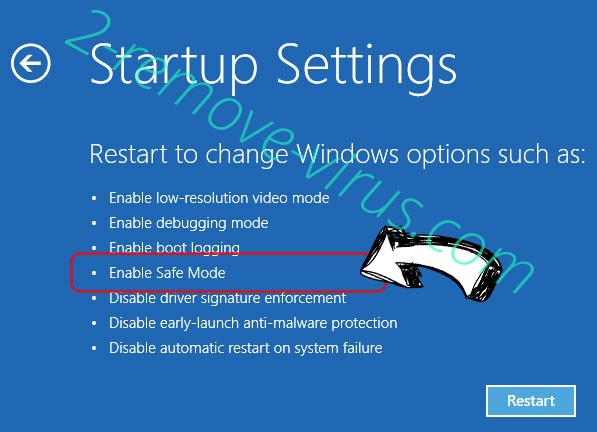

إزالة Ijikpvj malware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Ijikpvj malware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

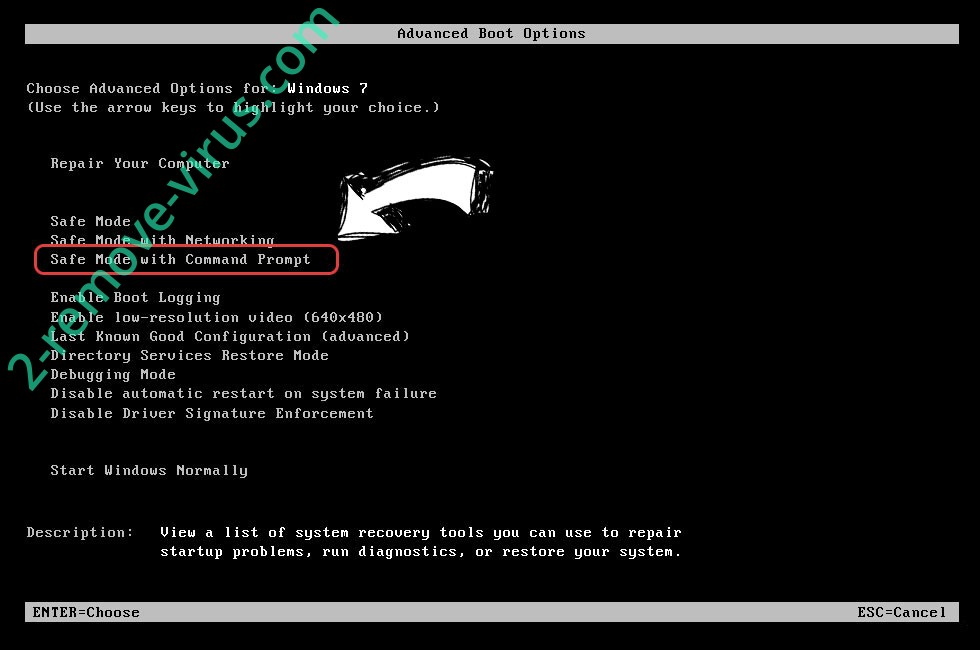

حذف Ijikpvj malware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

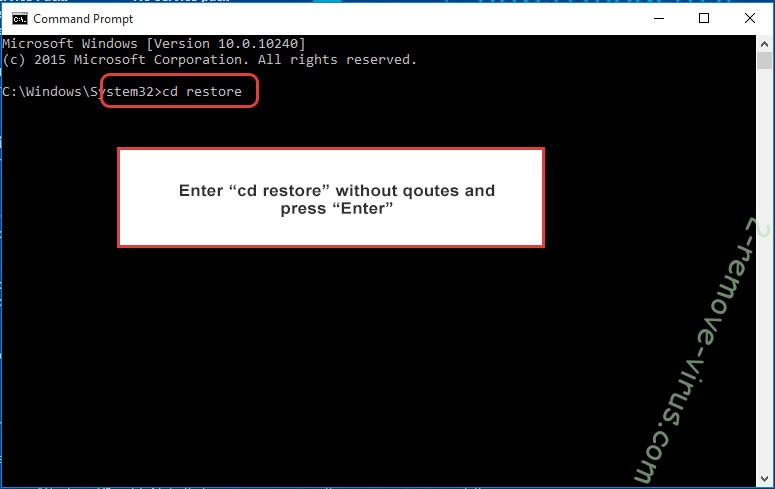

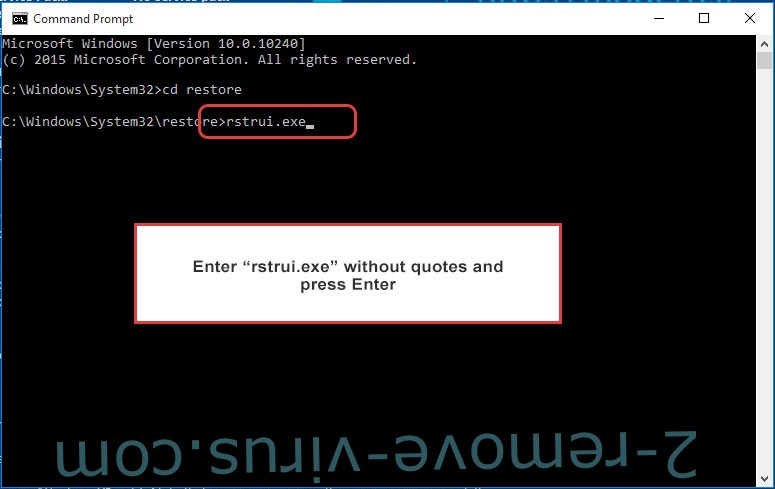

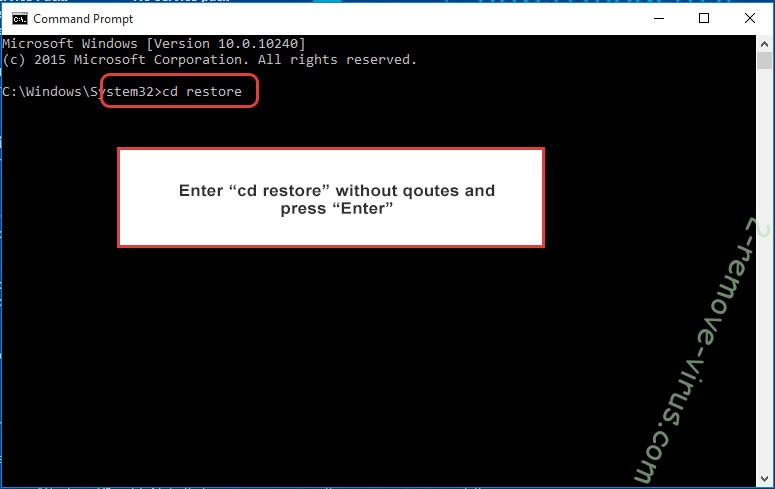

- اكتب في cd restore، واضغط على Enter.

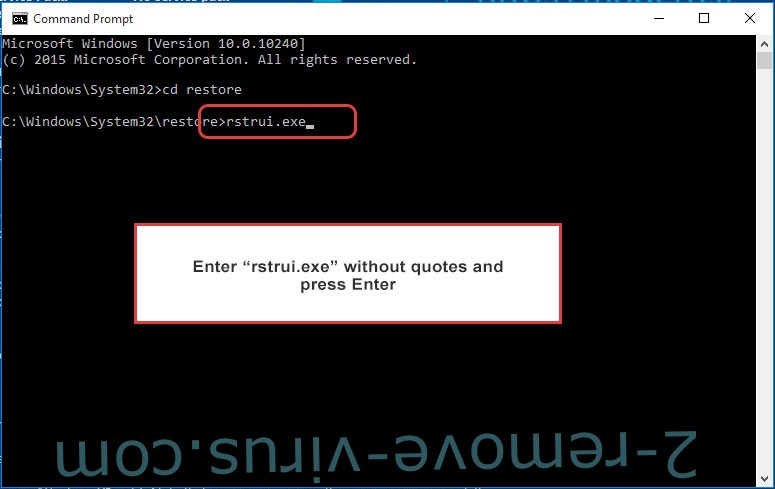

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

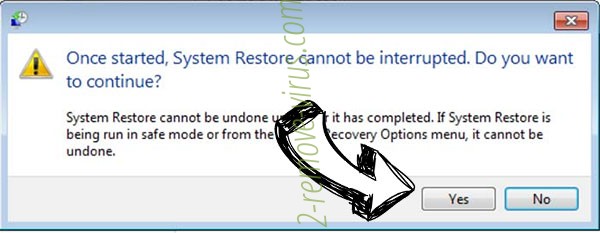

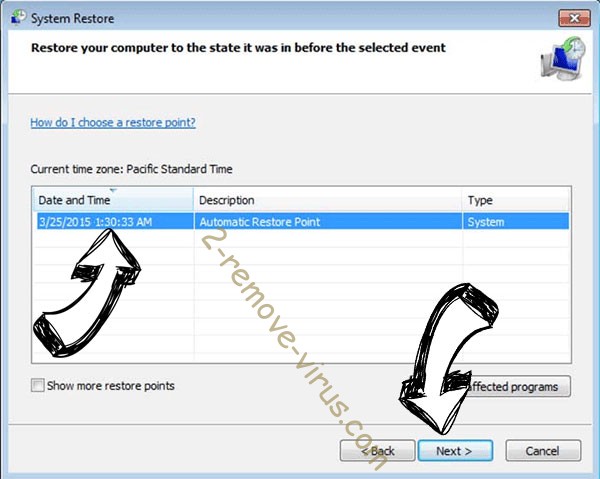

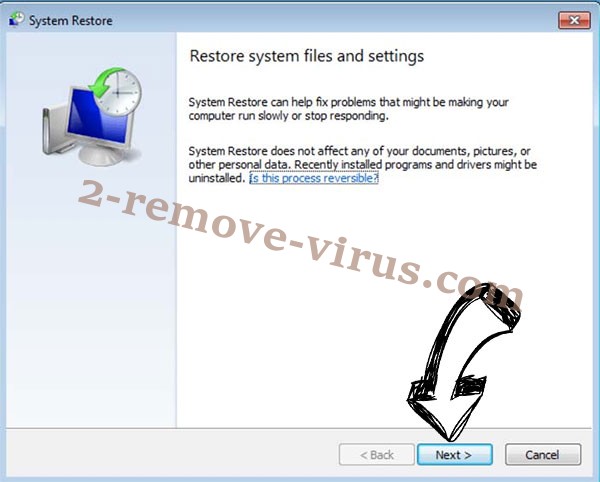

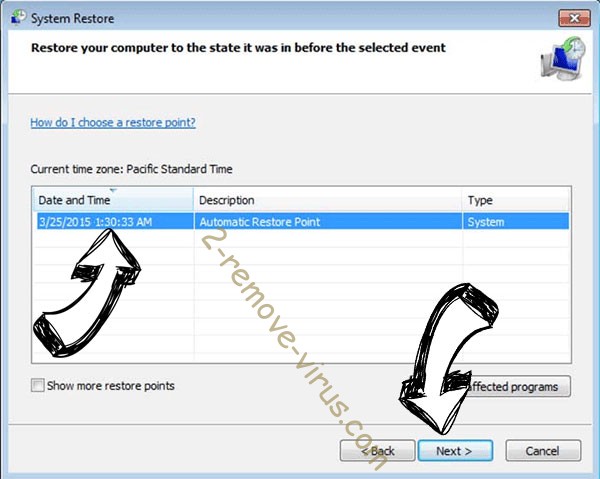

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

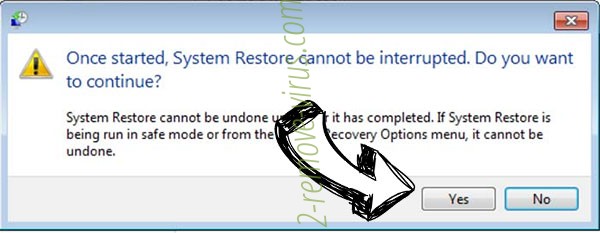

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف Ijikpvj malware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

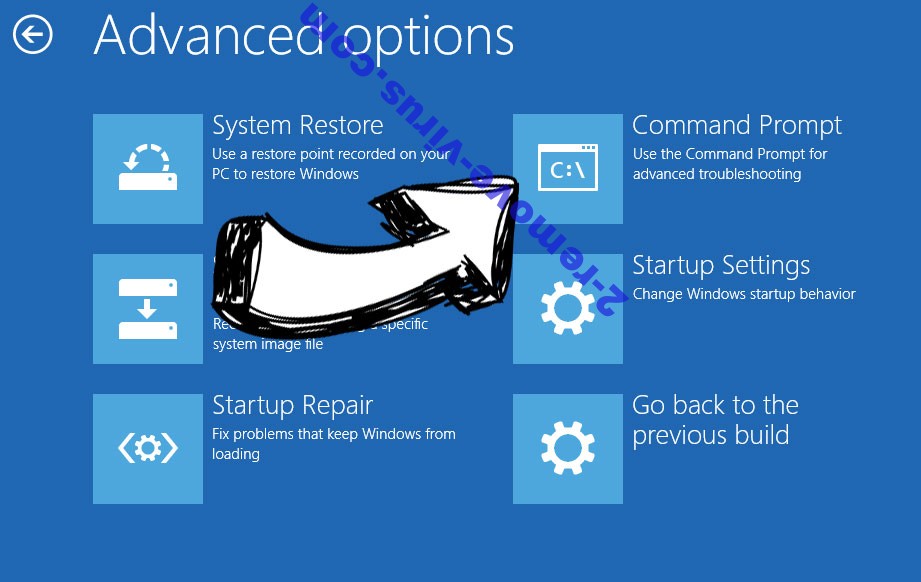

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.