ما يمكن أن يقال عن هذه العدوى

الفدية المعروفة باسم .infected تهديد ضار للغاية, بسبب مقدار الضرر الذي يمكن أن تفعله لنظامك. من المرجح أنها المرة الأولى التي تواجه فيها عدوى من هذا النوع، وفي هذه الحالة، قد تكون في لمفاجأة كبيرة. البيانات لن تكون متوفرة إذا تم تأمين رانسومواري لهم، والتي يتم استخدام خوارزميات التشفير قوية. ويعتقد أن البرامج الضارة ترميز البيانات لتكون واحدة من التهديدات الأكثر ضررا يمكن أن يكون لديك كما فك تشفير البيانات ليس من المرجح دائما.

لديك خيار شراء فك التشفير من المجرمين ولكن لأسباب سنذكر أدناه، لن تكون هذه أفضل فكرة. الاستسلام للمطالب لا يضمن دائما البيانات فك التشفير، لذلك هناك احتمال أن كنت قد يكون مجرد إضاعة أموالك. ما الذي يمنع مجرمي الإنترنت من مجرد أخذ أموالك، دون إعطائك طريقة لفك تشفير البيانات. كما أن أنشطة المجرمين في المستقبل سوف تدعمها تلك الأموال. هل تريد حقا لدعم هذا النوع من النشاط الإجرامي. كما أن الناس أصبحوا ينجذبون بشكل متزايد إلى الأعمال التجارية برمتها لأنه كلما زاد عدد الضحايا الذين يدفعون الفدية، كلما أصبح أكثر ربحية. قد تحدث الحالات التي قد تؤدي فيها إلى فقدان البيانات الخاصة بك في كل وقت لذلك قد يكون من الحكمة الاستثمار في النسخ الاحتياطي. ثم يمكنك استرداد البيانات من النسخ الاحتياطي بعد حذف .infected أو حالات العدوى المشابهة. قد لا تكون طرق انتشار رانسومواري معروفة لك، وسنناقش الطرق الأكثر شيوعا أدناه.

طرق توزيع برامج الفدية

عادة، ينتشر رانسومواري من خلال رسائل البريد الإلكتروني غير المرغوب فيها، واستغلال مجموعات والتنزيلات الخبيثة. عادة ما تكون هناك حاجة للخروج بطرق أكثر تطورا كما الكثير من الناس ليسوا حذرين عندما يستخدمون رسائل البريد الإلكتروني وتحميل شيء. ومع ذلك، هناك ترميز البيانات البرامج الضارة التي تستخدم أساليب متطورة. المجرمين كتابة رسالة بريد إلكتروني مقنعة جدا، في حين تستخدم اسم شركة معروفة أو منظمة، إضافة الملف المصاب إلى البريد الإلكتروني وإرساله إلى الناس. سوف تأتي عموما عبر مواضيع حول المال في تلك الرسائل الإلكترونية، كما أن هذه الأنواع من المواضيع الحساسة هي ما الناس هم أكثر عرضة للسقوط. القراصنة يفضلون أيضا أن ندعي أن يكون من الأمازون، وتنبيه الضحايا المحتملين أن هناك بعض النشاط غير عادية في حساباتهم، والتي يجب أن تشجع على الفور شخص لفتح المرفق. عندما كنت تتعامل مع رسائل البريد الإلكتروني، وهناك أشياء معينة للبحث عن إذا كنت ترغب في تأمين جهاز الكمبيوتر الخاص بك. تحقق مما إذا كان المرسل مألوفًا لك قبل فتح المرفق الذي أرسلوه، وإذا كنت لا تعرفهم، فتحقق من هم. سيظل عليك التحقيق في عنوان البريد الإلكتروني، حتى إذا كان المرسل مألوفًا لك. الأخطاء النحوية هي أيضا متكررة جدا. قد تكون الطريقة التي يتم استقبالك بها أيضًا تلميحًا، حيث أن البريد الإلكتروني لشركة شرعية مهم بما يكفي لفتح الاسم في الترحيب، بدلاً من عميل أو عضو عالمي. يمكن أيضًا استخدام الثغرات الأمنية على البرامج الضعيفة للكمبيوتر كمسار إلى الكمبيوتر. يتم إصلاح هذه النقاط الضعيفة في البرامج بسرعة بعد اكتشافها بحيث لا يمكن استخدام البرامج الضارة لها. للأسف، كما قد ينظر إليها من قبل على نطاق واسع من WannaCry رانسومواري، وليس الجميع بتثبيت تلك البقع، لأسباب مختلفة. من المهم أن تقوم بتثبيت هذه التصحيحات لأنه إذا كانت مشكلة عدم الحصانة شديدة بما فيه الكفاية، يمكن لجميع أنواع البرامج الضارة استخدامها. يمكن تثبيت التحديثات تلقائيًا، إذا كنت لا ترغب في إزعاج نفسك بها في كل مرة.

ماذا يفعل

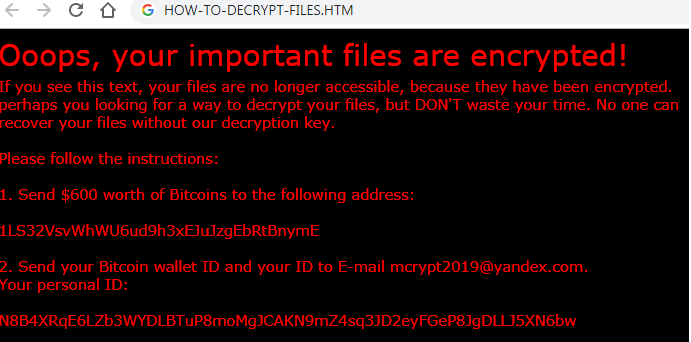

بعد وقت قصير من ملف تشفير البرامج الضارة يصيب النظام الخاص بك، وأنها سوف تبحث عن أنواع معينة من الملفات وبمجرد العثور عليها، فإنه سيتم قفل لهم. حتى لو لم يكن الوضع واضحا في البداية، سوف تصبح واضحة جدا شيء غير صحيح عندما لا يمكنك فتح الملفات الخاصة بك. سوف ندرك أن جميع الملفات المتضررة لديها ملحقات غريبة تضاف إليها، وأنه ربما ساعدك على التعرف على ملف تشفير البرامج الضارة. في كثير من الحالات، قد لا يكون فك تشفير الملف ممكناً لأن خوارزميات التشفير المستخدمة في التشفير قد لا تكون قابلة للاستعادة. سيتم وضع مذكرة فدية في المجلدات مع البيانات الخاصة بك أو أنها سوف تظهر في سطح المكتب الخاص بك، وينبغي أن يفسر كيف يجب عليك المضي قدما لاسترداد الملفات. ما المحتالين سوف تقترح عليك القيام به هو شراء فك التشفير المدفوعة، وتحذير من أنه إذا كنت تستخدم طريقة مختلفة، قد ينتهي بك الأمر إتلاف البيانات الخاصة بك. إذا لم يتم عرض مبلغ الفدية بشكل واضح، سيكون لديك لاستخدام عنوان البريد الإلكتروني المحدد للاتصال المتسللين لمعرفة المبلغ، والتي قد تعتمد على مدى أهمية الملفات الخاصة بك. للأسباب المحددة بالفعل، دفع مجرمي الإنترنت ليس الخيار المقترح. يجب أن يكون الدفع آخر مسار عمل لك. ربما كنت قد نسيت أنك قد دعمت البيانات الخاصة بك. يمكنك أيضا أن تكون قادرا على تحديد موقع فك التشفير مجانا. يمكن للباحثين البرمجيات الخبيثة بين الحين والآخر الإفراج عن أدوات فك التشفير مجانا، إذا كان انتزاع الفدية هو فك التشفير. قبل أن تقرر الدفع، انظر إلى هذا الخيار. استخدام هذا المال للحصول على نسخة احتياطية موثوق بها قد تفعل أكثر فائدة. في حال كنت قد قدمت نسخة احتياطية قبل العدوى، يمكنك استرداد البيانات بعد القضاء على .infected الفيروس تماما. إذا كنت تعرف نفسك مع كيفية رانسومواري, يجب أن تكون قادرة على تجنب البرامج الضارة ترميز ملف في المستقبل. على الأقل، لا تفتح مرفقات البريد الإلكتروني اليسار واليمين، وتحديث البرنامج الخاص بك، والتمسك مصادر التحميل آمنة.

طرق الإصلاح .infected

وذلك لإنهاء البرامج الضارة ترميز البيانات إذا كان لا يزال موجودا على جهاز الكمبيوتر، سيكون لديك للحصول على البرامج الضارة ترميز البيانات. إذا كان لديك القليل من المعرفة عندما يتعلق الأمر بأجهزة الكمبيوتر، قد يحدث ضرر غير مقصود لجهاز الكمبيوتر الخاص بك عند محاولة إصلاح .infected باليد. استخدام أداة إزالة البرامج الضارة سيكون أقل إزعاجا بكثير. توجد هذه الأنواع من البرامج لغرض التخلص من هذه الأنواع من التهديدات، اعتمادا على الأداة، حتى منعهم من الدخول في المقام الأول. بمجرد تثبيت أداة مكافحة البرامج الضارة من اختيارك، ببساطة مسح الأداة الخاصة بك وإذا تم العثور على التهديد، والسماح لها للتخلص منه. تجدر الإشارة إلى أن برنامج مكافحة البرامج الضارة سوف يتخلص فقط من التهديد، فإنه لن يساعد على استعادة البيانات. عندما يكون النظام الخاص بك خالية من التهديد، تبدأ بانتظام إنشاء نسخ من الملفات الخاصة بك.

Offers

تنزيل أداة إزالةto scan for .infectedUse our recommended removal tool to scan for .infected. Trial version of provides detection of computer threats like .infected and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف .infected باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة .infected من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

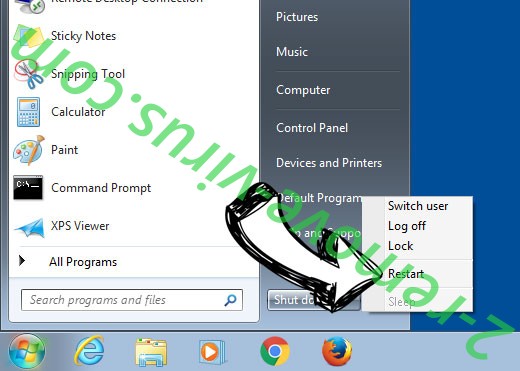

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

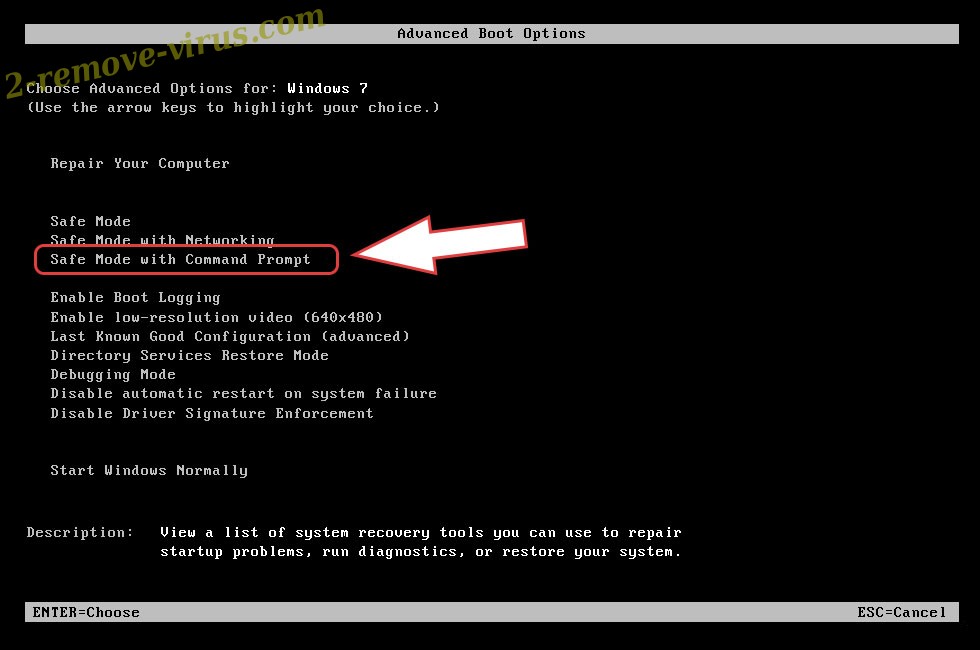

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة .infected

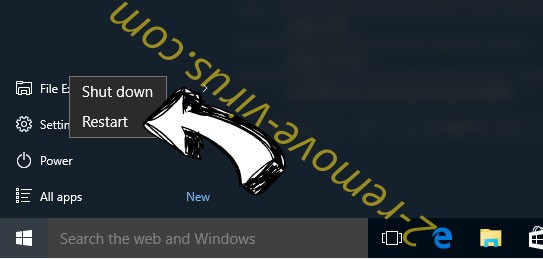

إزالة .infected من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

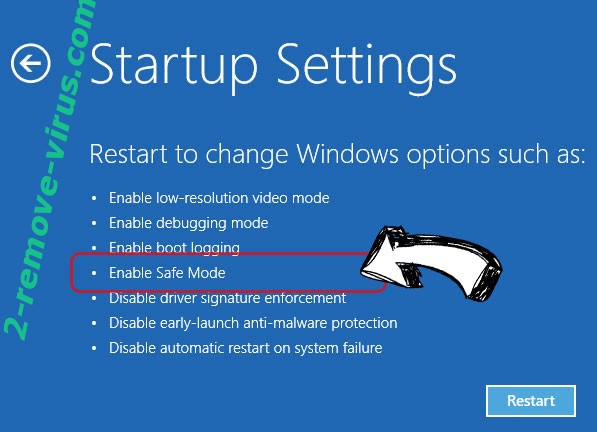

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف .infected

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

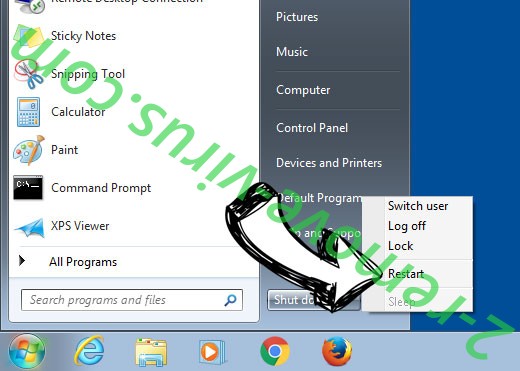

حذف .infected من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

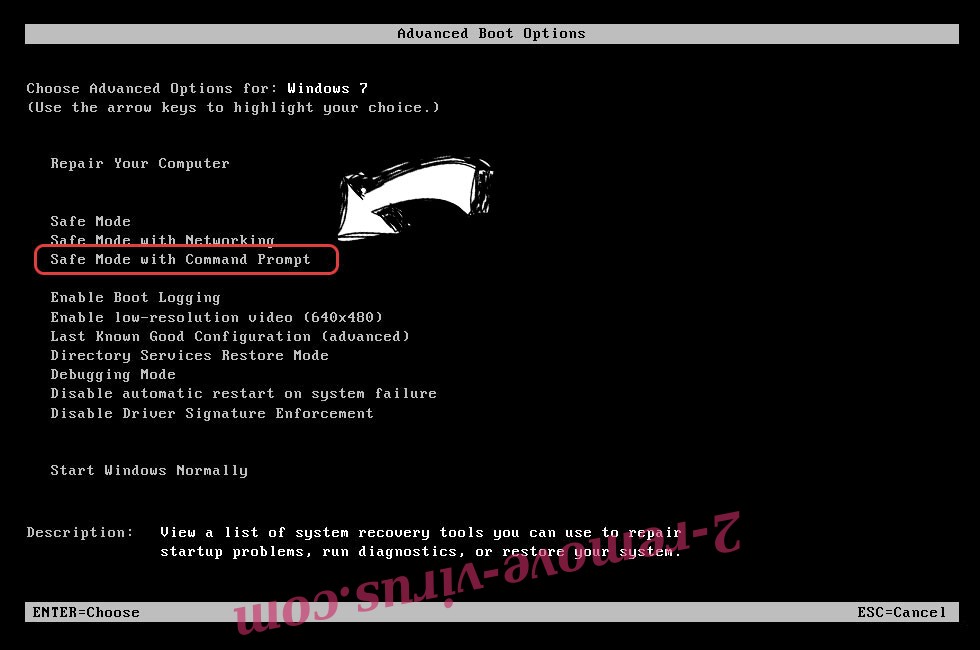

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

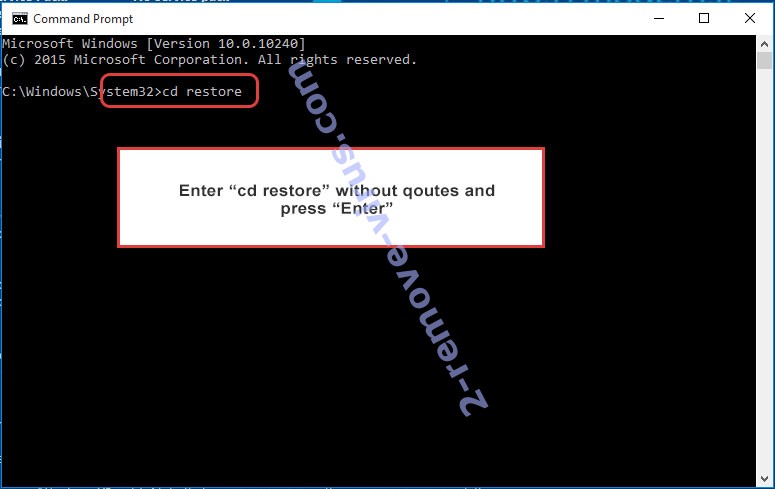

- اكتب في cd restore، واضغط على Enter.

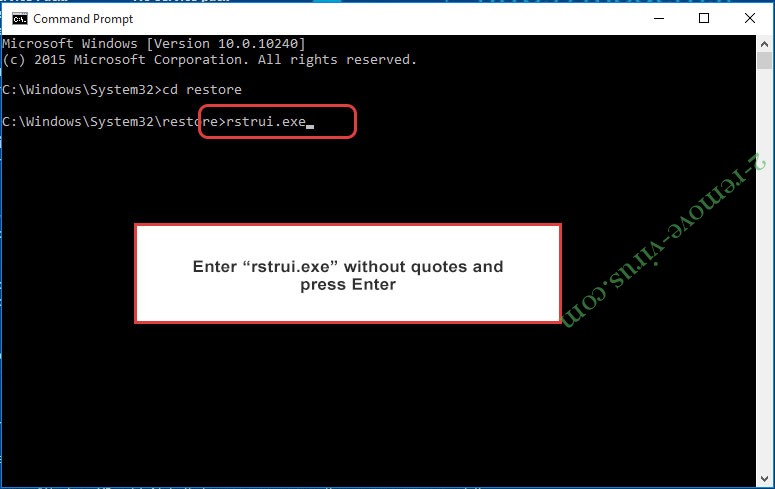

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

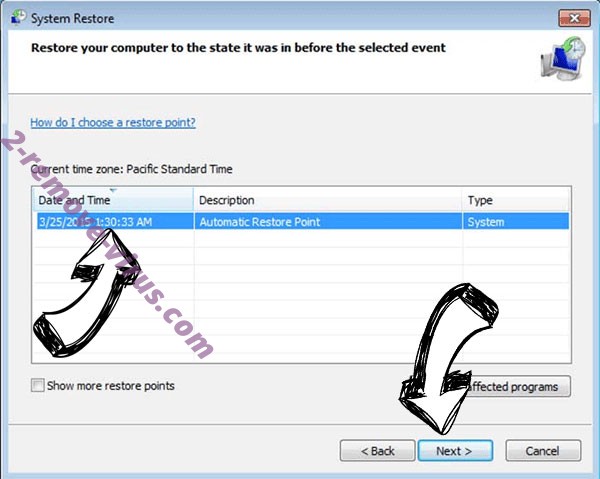

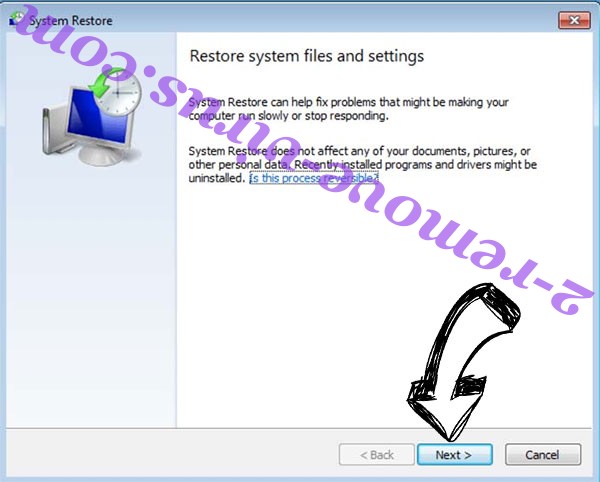

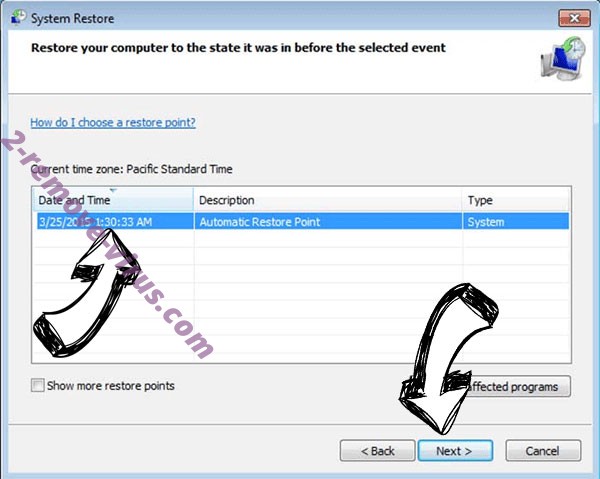

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

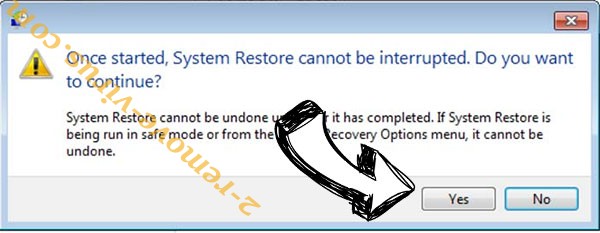

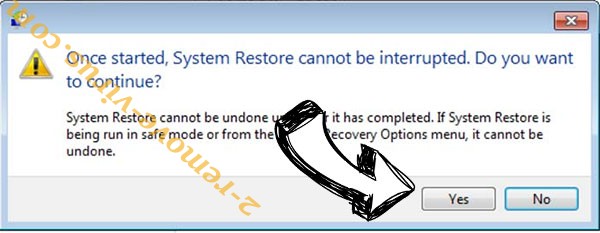

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف .infected من ويندوز 8/ويندوز

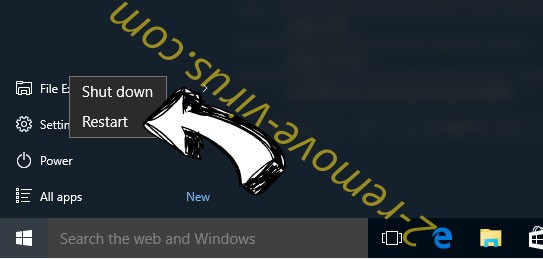

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

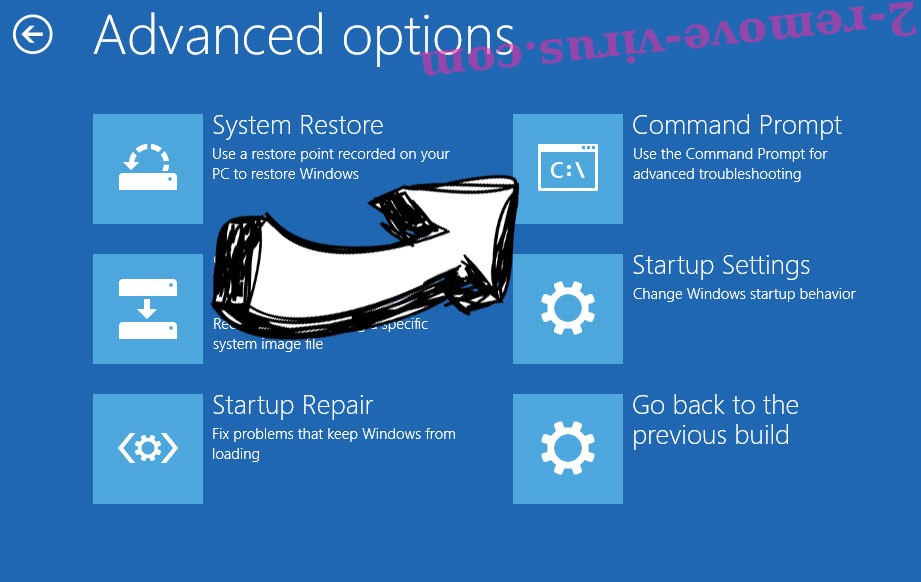

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

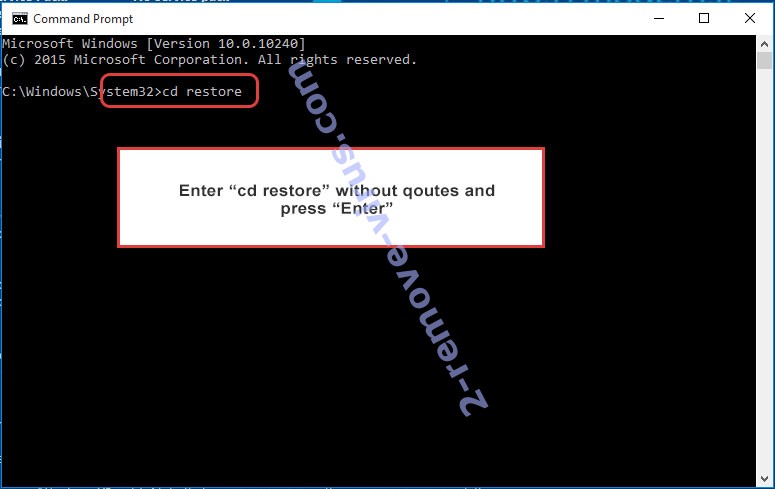

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

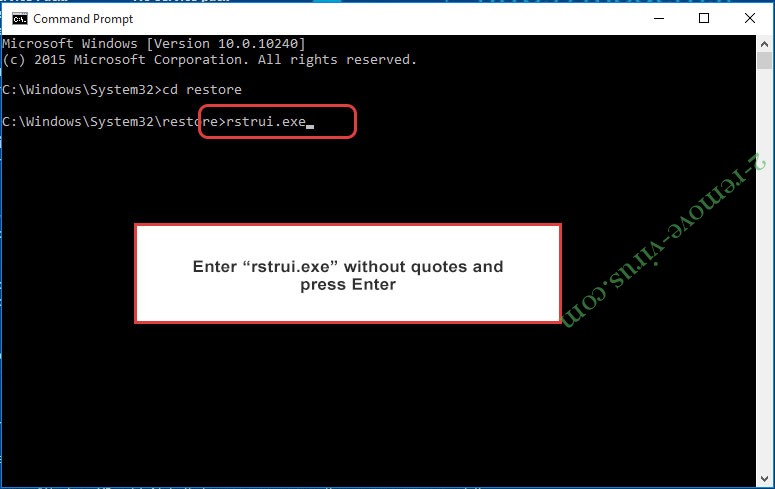

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.