ما يمكن أن يقال عن هذا .IPM ransomware الفيروس

.IPM ransomware يعتبر تهديدا خطيرا، والمعروفة باسم انتزاع الفدية أو ملف تشفير البرمجيات الخبيثة. إذا كان انتزاع الفدية شيء كنت قد سمعت أبدا من حتى الآن، كنت في لصدمة. يتم استخدام خوارزميات تشفير قوية لتشفير الملفات ، وإذا تم تأمين كفيلك بالفعل ، فلن تتمكن من الوصول إليها بعد الآن. نظرًا لأن ترميز البيانات قد يعني فقدان ًا دائمًا للملفات ، يتم تصنيفه على أنه عدوى خطيرة جدًا.

سيتم تزويدك بخيار استرداد الملفات إذا دفعت الفدية ، ولكن هذا الخيار لا يتم تشجيعه لعدة أسباب. فمن الممكن أنك لن تحصل على البيانات الخاصة بك فك تشفير حتى بعد دفع ذلك قد ينتهي فقط إنفاق أموالك من أجل لا شيء. ضع في اعتبارك أنك تأمل في أن يشعر الأشخاص الذين قاموا بتشفير بياناتك في المقام الأول بأنهم ملزمون بمساعدتك في استرداد البيانات ، عندما يكون لديهم خيار أخذ أموالك فقط. يجب عليك أيضا أن تأخذ في الاعتبار أن المال سيذهب إلى الأنشطة الإجرامية في المستقبل. رانسومواري يكلف بالفعل الكثير من المال للشركات، هل تريد حقا لدعم ذلك. الناس يدركون أيضا أنها يمكن أن تجعل من السهل المال، وعندما يدفع الناس الفدية، فإنها تجعل صناعة انتزاع الفدية جذابة لتلك الأنواع من الناس. شراء النسخ الاحتياطي مع المال المطلوب سيكون من الأفضل لأنه إذا كنت وضعت من أي وقت مضى في هذا النوع من الوضع مرة أخرى، قد مجرد استرداد البيانات من النسخ الاحتياطي ولا تقلق بشأن فقدانها. إذا تم إجراء النسخ الاحتياطي قبل ملف ترميز البرامج الضارة تصيب النظام الخاص بك، يمكنك فقط إصلاح .IPM ransomware الفيروس واسترداد الملفات. قد تكون طرق انتشار الملفات المشفرة للبرامج الضارة غير مألوفة لك، وسنشرح الطرق الأكثر شيوعًا أدناه.

كيف حصلت على انتزاع الفدية

يتم استخدام طرق أساسية إلى حد ما لنشر برامج ترميز الملفات الضارة، مثل البريد الإلكتروني غير المرغوب فيه والتنزيلات الضارة. نظرًا لأن الكثير من المستخدمين ليسوا حذرين بشأن كيفية استخدامبريدهم الإلكتروني أو من مكان تنزيلهم ، فلا يتعين على موزعي البرامج الضارة بتشفير الملفات أن يأتوا بأساليب أكثر تعقيدًا. ويمكن استخدام طرق أكثر تطورا كذلك ، على الرغم من أنها ليست شعبية. المجرمين فقط لاستخدام اسم الشركة المعروفة ، وكتابة بريد إلكتروني مقنع ، إضافة الملف المصاب إلى البريد الإلكتروني وإرسالها إلى الضحايا المحتملين. سوف تواجه في كثير من الأحيان مواضيع حول المال في تلك الرسائل الإلكترونية ، لأن الناس أكثر ميلا إلى الوقوع في هذه الأنواع من المواضيع. القراصنة أيضا في كثير من الأحيان التظاهر بأنهم من الأمازون، وتحذير الضحايا المحتملين أن هناك بعض النشاط الغريب لوحظ في حساباتهم، والتي من شأنها أن تشجع على الفور شخص لفتح المرفق. هناك بعض الأشياء التي تحتاج إلى أن تكون على اطلاع قبل فتح مرفقات البريد الإلكتروني. تحقق من المرسل لمعرفة ما إذا كان شخصًا تعرفه. إذا تبين أن المرسل شخص تعرفه ، فلا تتسرع في فتح الملف ، فتحقق أولاً بدقة من عنوان البريد الإلكتروني. ابحث عن أخطاء قواعد اللغة الواضحة ، فهي في كثير من الأحيان صارخة. دليل آخر يمكن أن يكون اسمك لا تستخدم في أي مكان، إذا، يتيح لك استخدام الأمازون وكانوا لبريد إلكتروني لك، فإنها لن تستخدم تحيات عامة مثل عزيزي العميل / عضو / المستخدم، وبدلا من ذلك سوف تستخدم الاسم الذي قدمت لهم مع. من الممكن أيضًا أن تستخدم برامج الفدية نقاط الضعف في الأنظمة لتصيب. جميع البرامج لديها نقاط ضعف ولكن عندما يتم اكتشافها ، يتم تصحيحها عادة من قبل البائعين بحيث لا يمكن للبرامج الضارة استخدامها للوصول إلى النظام. ومع ذلك ، كما أثبتت هجمات انتزاع الفدية على نطاق واسع ، لا يقوم الجميع بتثبيت هذه التحديثات. نظرًا لأن العديد من البرامج الضارة قد تستخدم نقاط الضعف هذه ، فمن الأهمية بمكان تحديث برنامجك بانتظام. إذا وجدت إعلامات التحديث مزعجة، فقد يتم إعدادها لتثبيتها تلقائيًا.

ماذا يمكنك أن تفعل بشأن بياناتك

يستهدف ملف ترميز البرامج الضارة ملفات معينة فقط، وعندما يتم العثور عليها، يتم تأمينها في وقت واحد تقريبًا. لن يكون الوصول إلى ملفاتك متاحًا ، لذلك حتى إذا لم تشاهد ما يحدث في البداية ، فستعرف في النهاية. سترى أن جميع الملفات المتأثرة تحتوي على إضافات غريبة تمت إضافتها إليها، ومن المحتمل أن يساعدك ذلك في تحديد البيانات التي تقوم بتشفير البرامج الضارة. لسوء الحظ، قد لا يكون فك تشفير الملفات ممكنًا إذا استخدمت البيانات التي تقوم بتشفير البرامج الضارة خوارزمية تشفير قوية. ستلاحظ ملاحظة فدية تصف ما حدث لبياناتك. ما المحتالين سوف توحي لك القيام به هو استخدام أداة فك التشفير المدفوعة، وتحذير من أنك يمكن أن تلحق الضرر الملفات الخاصة بك إذا تم استخدام طريقة أخرى. يجب تحديد سعر فك التشفير في الملاحظة ، ولكن إذا لم يكن كذلك ، سيُطلب منك إرسال بريد إلكتروني لهم لتعيين السعر ، لذلك يعتمد ما تدفعه على مقدار قيمة بياناتك. الدفع مقابل فك التشفير ليس هو الخيار الموصى به للأسباب التي ناقشناها بالفعل أعلاه. عندما كنت قد حاولت جميع الخيارات الأخرى، وعندئذ فقط يجب أن تفكر في الدفع. ربما كنت قد نسيت أن كنت قد قدمت النسخ الاحتياطي لملفاتك. أو، إذا كنت محظوظا، شخص ما قد وضعت فك التشفير مجانا. قد تتوفر أداة فك تشفير مجانية ، إذا كان شخص ما قادرًا على فك تشفير البرامج الضارة ترميز البيانات. قبل أن تقرر الدفع، انظر إلى هذا الخيار. قد يكون شراء النسخ الاحتياطي مع هذا المبلغ أكثر فائدة. إذا كنت قد قدمت النسخ الاحتياطي قبل حدوث العدوى، يجب أن تكون قادرة على استعادتها من هناك بعد إنهاء .IPM ransomware الفيروس. إذا كنت الآن على دراية بترميز البيانات يتم توزيع البرامج الضارة ، يجب أن تكون قادرًا على حماية جهازك من تهديدات من هذا النوع. على أقل تقدير ، توقف عن فتح مرفقات البريد الإلكتروني يسارًا ويمينًا ، وتحديث برامجك ، وتنزيلها فقط من مصادر تعرف أنها مشروعة.

.IPM ransomware ازاله

إذا بقي الملف الذي يقوم بتشفير البرامج الضارة على جهازك، يجب استخدام أداة إزالة البرامج الضارة لإنهائه. لإصلاح الفيروس يدويا .IPM ransomware ليست عملية سهلة وكنت قد ينتهي جلب المزيد من الضرر. بدلاً من ذلك ، لن يؤدي استخدام أداة مكافحة البرامج الضارة إلى تعريض جهازك للخطر. كما أنه قد يوقف برامج الفدية المستقبلية من الدخول ، بالإضافة إلى مساعدتك على التخلص من هذا. حتى اختيار برنامج، تثبيته، يكون ذلك مسح الجهاز وبمجرد العثور على ملف تشفير البرمجيات الخبيثة، والتخلص منه. ومع ذلك ، أداة لمكافحة البرامج الضارة أنها ليست قادرة على استعادة البيانات الخاصة بك. بعد تنظيف العدوى، تأكد من الحصول على النسخ الاحتياطي وجعل بانتظام نسخ من جميع البيانات الأساسية.

Offers

تنزيل أداة إزالةto scan for .IPM ransomwareUse our recommended removal tool to scan for .IPM ransomware. Trial version of provides detection of computer threats like .IPM ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف .IPM ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة .IPM ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

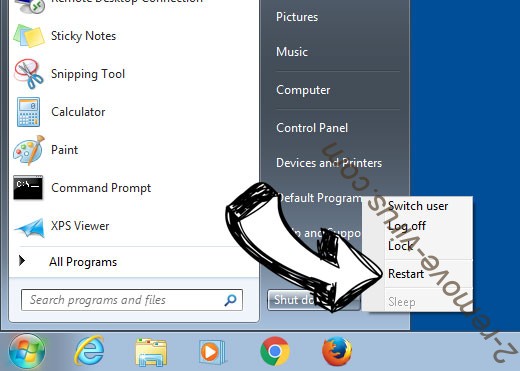

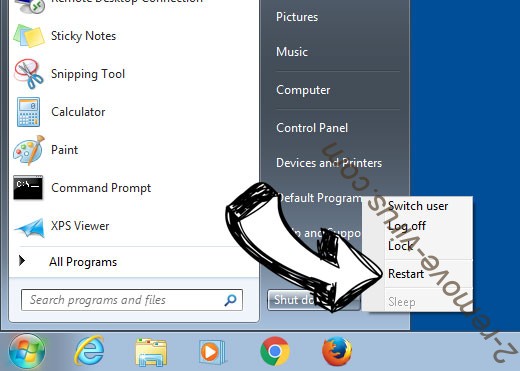

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

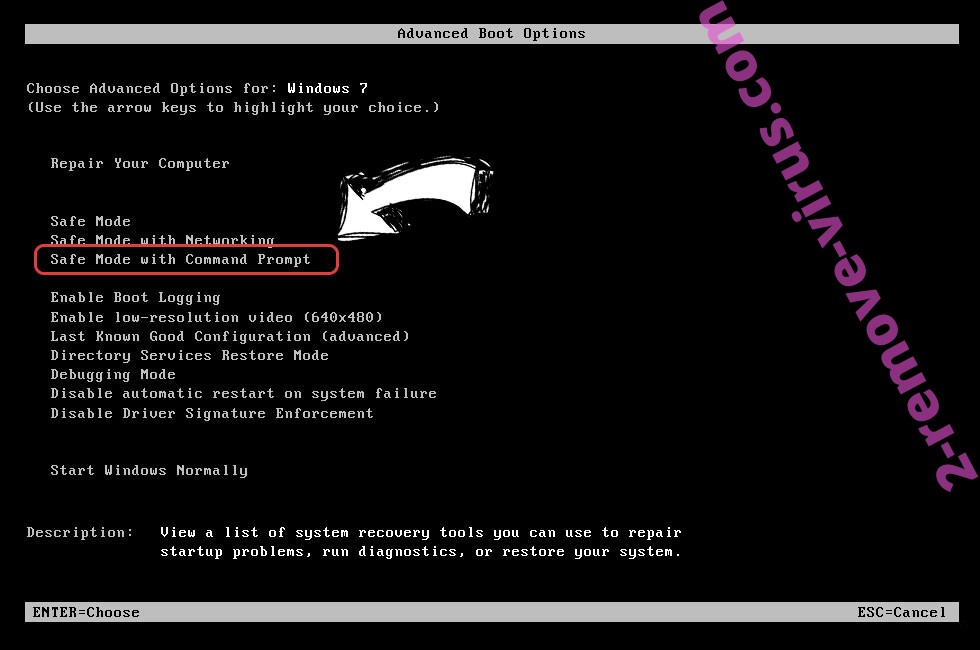

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

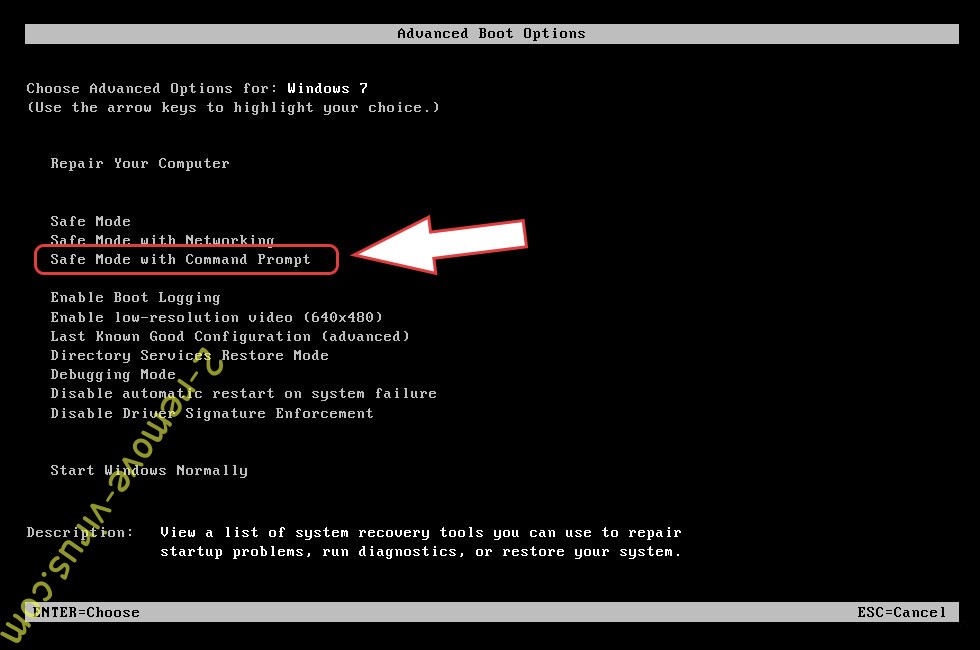

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة .IPM ransomware

إزالة .IPM ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

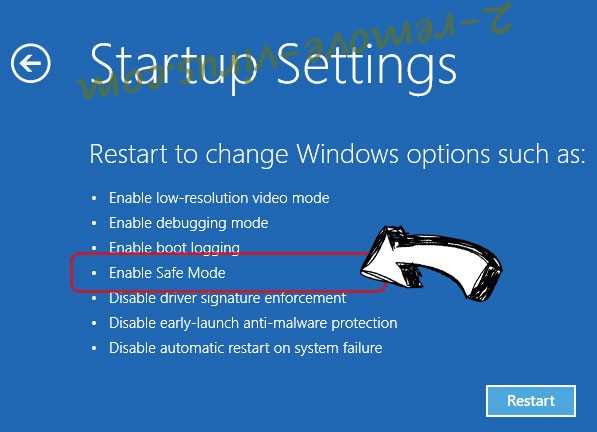

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف .IPM ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف .IPM ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

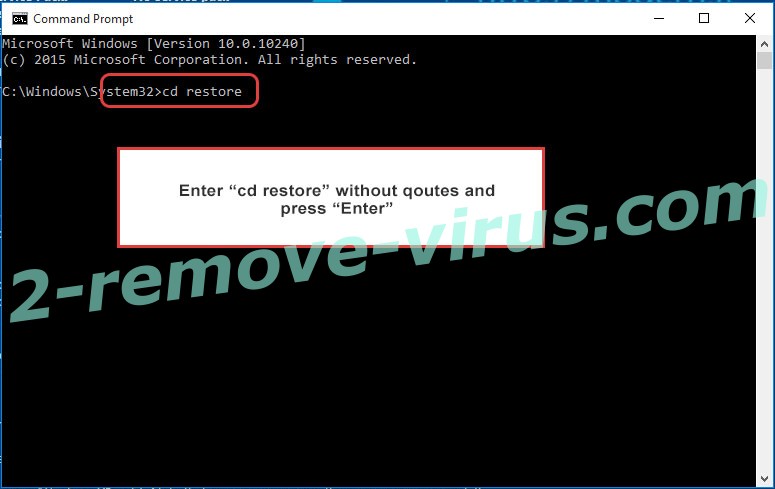

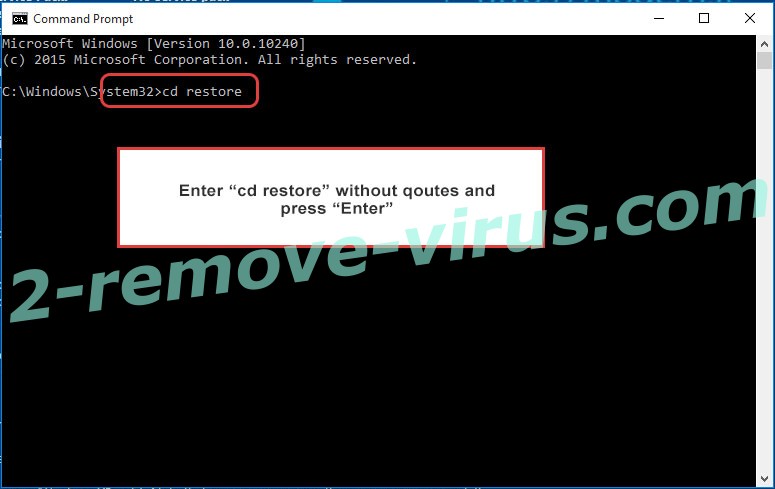

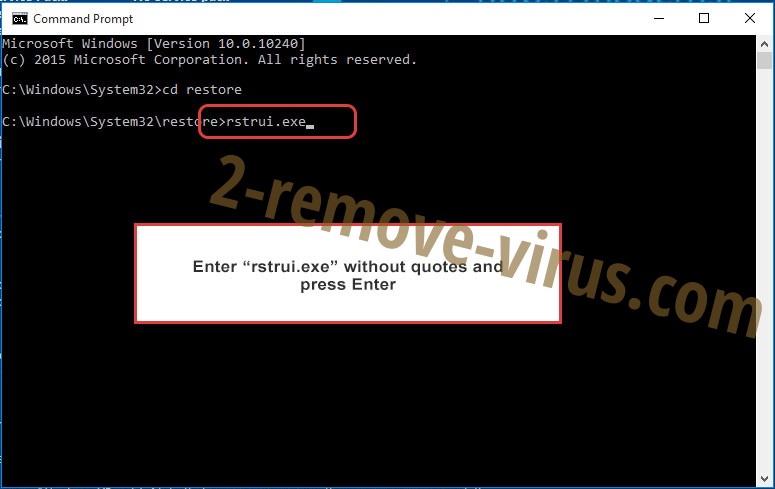

- اكتب في cd restore، واضغط على Enter.

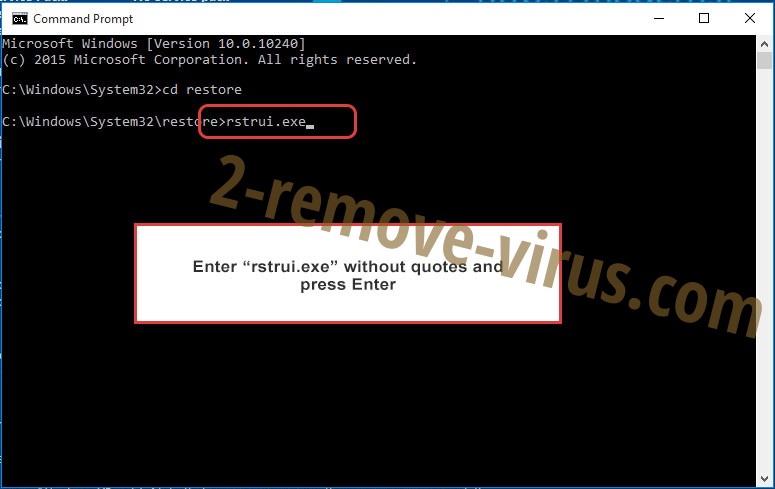

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

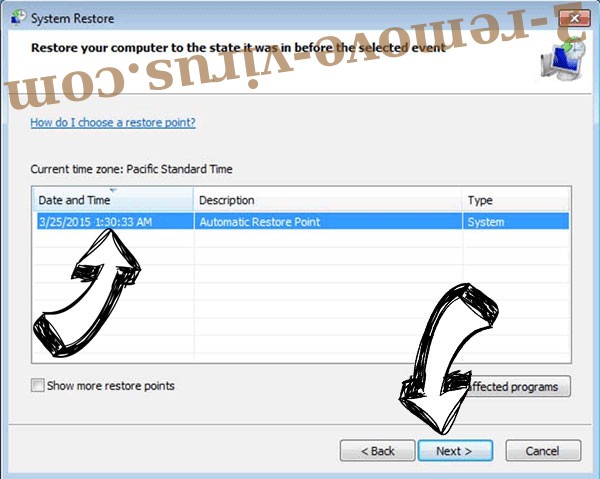

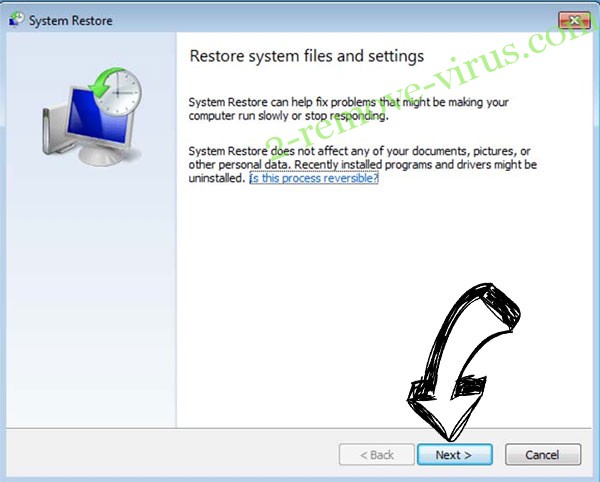

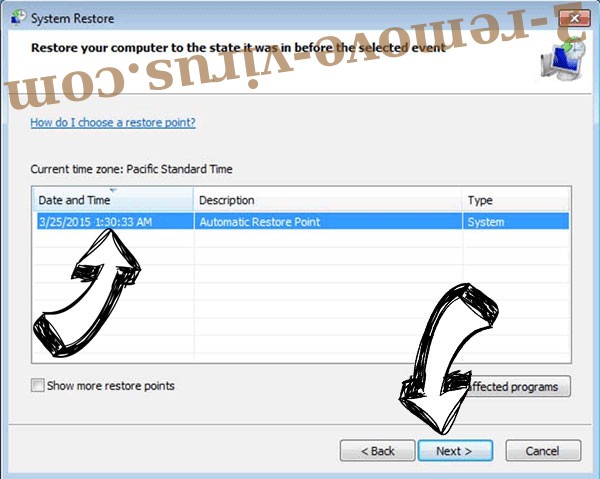

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

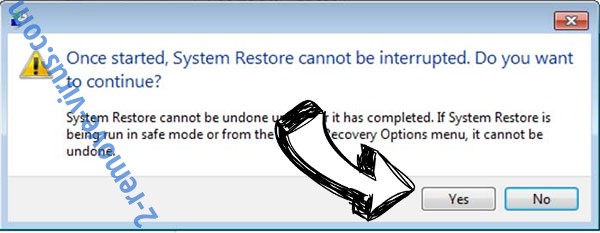

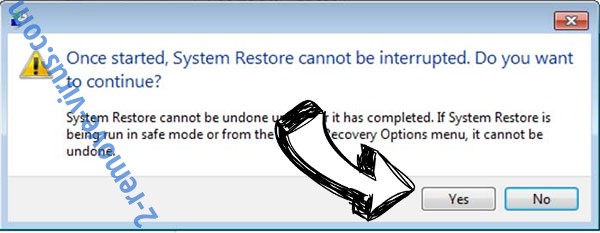

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف .IPM ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

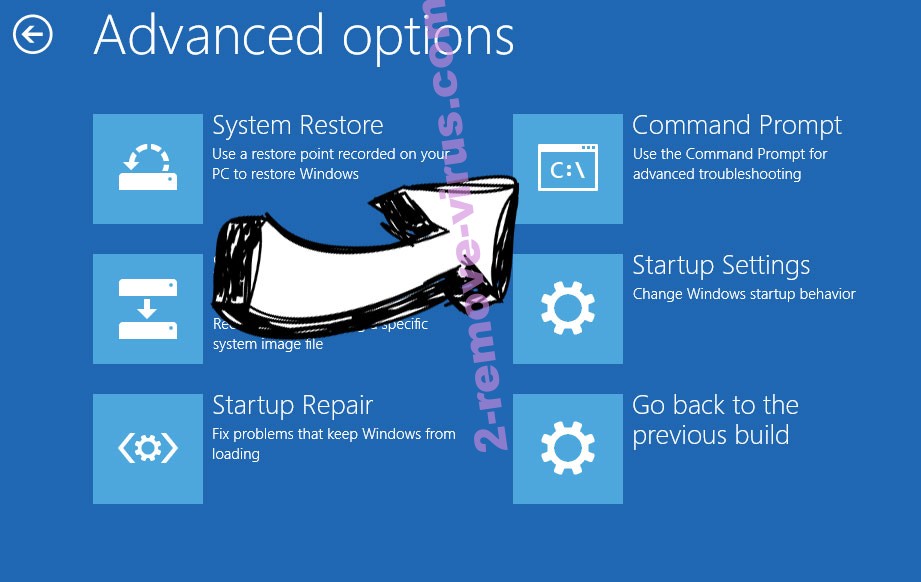

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.