حول .Irjg file Ransomware الفيروسات

يتم تصنيف انتزاع الفدية المعروفة باسم .Irjg file Ransomware عدوى ضارة للغاية ، بسبب مقدار الضرر الذي قد يسببه. في حين تم الحديث عن انتزاع الفدية على نطاق واسع ، فقد تكون قد فاتتك ، لذلك قد تكون غير مدرك للضرر الذي قد تسببه. قد تكون بياناتك مشفرة باستخدام خوارزميات تشفير قوية، مما يجعلك غير قادر على الوصول إليها بعد الآن. ويعتبر هذا أن يكون تهديدا ضارا للغاية لأن ملفات الفدية مقفلة ليست دائما قابلة للاسترداد.

لديك خيار شراء decryptor من مجرمي الإنترنت ولكن لأسباب مختلفة ، لن تكون هذه هي الفكرة الأفضل. فك تشفير البيانات حتى لو كنت تدفع غير مضمونة حتى أموالك يمكن أن تنفق ب من أجل لا شيء. ما الذي يمنع المجرمين من مجرد أخذ أموالك، وعدم إعطاء أي شيء في المقابل. وعلاوة على ذلك، سوف تذهب أموالك نحو انتزاع الفدية والبرامج الضارة في المستقبل. تكلف رانسومواري بالفعل ملايين الدولارات من الخسائر للشركات في عام 2017 ، وهذا بالكاد تقدير. الناس أصبحت أيضا أكثر وأكثر جذبا للأعمال التجارية لأنه كلما زاد عدد الناس الذين يستسلمون للمطالب ، وأكثر ربحية يصبح. شراء النسخ الاحتياطي مع المال المطلوب سيكون خيارا أفضل بكثير لأنه إذا واجهت أي وقت مضى هذا النوع من الوضع مرة أخرى، هل يمكن أن مجرد استرداد الملفات من النسخ الاحتياطي وفقدانها لن يكون احتمالا. يمكنك ببساطة المضي قدما لإلغاء .Irjg file Ransomware تثبيت الفيروسات دون قلق. قد لا تعرف أيضا طرق توزيع البرامج الضارة المشفرة للبيانات، وسنشرح الطرق الأكثر شيوعا أدناه.

كيف ينتشر انتزاع الفدية

يمكن أن تدخل Ransomware إلى نظامك بسهولة كبيرة ، وعادة ما تستخدم أساليب مثل إضافة ملفات ملوثة إلى رسائل البريد الإلكتروني ، واستخدام مجموعات الاستغلال واستضافة الملفات المصابة على منصات تنزيل مشكوك فيها. نظرا لأن الكثير من المستخدمين ليسوا حذرين بشأن كيفية استخدام بريدهم الإلكتروني أو من حيث يقومون بتنزيله ، فلا يحتاج موزعو برامج الفدية إلى التوصل إلى طرق أكثر تعقيدا. قد يكون من الممكن أيضا استخدام طريقة أكثر تفصيلا للعدوى ، حيث تستخدمها بعض البرامج الضارة المشفرة للملفات. مجرمو الإنترنت لا تحتاج إلى بذل الكثير من الجهد، مجرد كتابة بريد إلكتروني عام التي تبدو مقنعة جدا، إضافة الملف الملوث إلى البريد الإلكتروني وإرساله إلى مئات من الناس، الذين قد يعتقدون أن المرسل هو شخص جدير بالثقة. سوف تأتي عموما عبر مواضيع حول المال في تلك الرسائل الإلكترونية، لأن الناس هم أكثر ميلا إلى الوقوع في هذه الأنواع من المواضيع. من المتكرر جدا أن ترى أسماء كبيرة مثل Amazon المستخدمة ، على سبيل المثال ، إذا أرسلت Amazon عبر البريد الإلكتروني إلى شخص ما إيصالا لشراء لم يقم بها الشخص ، فسيفتح الملف المرفق في وقت واحد. عندما تتعامل مع رسائل البريد الإلكتروني، هناك بعض العلامات التي يجب البحث عنها إذا كنت ترغب في حماية جهاز الكمبيوتر الخاص بك. تحقق من المرسل للتأكد من أنه شخص تعرفه. حتى لو كنت تعرف المرسل، يجب أن لا تتسرع، أولا التحقق من عنوان البريد الإلكتروني للتأكد من أنه حقيقي. تحتوي رسائل البريد الإلكتروني الضارة هذه أيضا على أخطاء قواعد اللغة ، والتي تميل إلى أن تكون واضحة جدا. تلميح هام آخر يمكن أن يكون اسمك لا تستخدم في أي مكان، إذا، دعونا نقول كنت عميل الأمازون وكانوا البريد الإلكتروني لك، فإنها لن تستخدم تحيات عالمية مثل عزيزي العميل / العضو / المستخدم، وبدلا من ذلك سوف تستخدم الاسم الذي أعطيتهم مع. قد يتم العدوى أيضا باستخدام بعض نقاط الضعف الموجودة في برامج الكمبيوتر. يحتوي البرنامج على نقاط ضعف يمكن استخدامها لإصابة جهاز كمبيوتر ولكن عادة ، يقوم منشئو البرامج بتصحيحها. لسوء الحظ ، كما هو مبين في انتزاع الفدية WannaCry ، لا يقوم الجميع بتثبيت تلك البقع ، لأسباب مختلفة. الحالات التي تستخدم فيها البرامج الضارة نقاط ضعف للدخول هي السبب في أنه من المهم جدا أن تحصل برامجك على تحديثات بانتظام. قد يسمح أيضا بتثبيت التحديثات تلقائيا.

كيف يتصرف

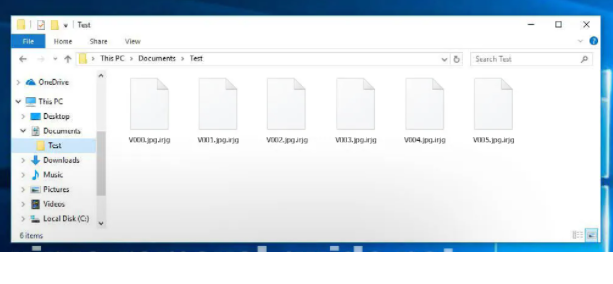

سيتم تشفير الملفات الخاصة بك بمجرد أن يقوم ترميز البيانات بإصابة النظام الخاص بك. قد لا تلاحظ في البداية ولكن عندما لا يمكنك فتح الملفات الخاصة بك، وسوف يصبح من الواضح أن شيئا ما يحدث. ستلاحظ أنه تم إرفاق ملحق ملف بجميع الملفات المشفرة ، مما يساعد الأشخاص في التعرف على البرنامج الضار لترميز الملفات لديهم. قد يتم استخدام خوارزمية تشفير قوية، مما يجعل استعادة الملفات أمرا مستحيلا. سترى مذكرة الفدية التي سوف يخطر لك أن الملفات الخاصة بك قد تم تأمين وماذا عليك أن تفعل بعد ذلك. ما سيوصيك به المجرمون هو استخدام decryptor المدفوع ، وتحذيرهم من أن الطرق الأخرى قد تضر بملفاتك. يجب أن تظهر الملاحظة بوضوح سعر برنامج فك التشفير ولكن إذا لم يكن الأمر كذلك ، فسوف يتم تزويدك بعنوان بريد إلكتروني للاتصال بمجرمي الإنترنت لتحديد السعر. وكما ذكرنا أعلاه، لا نعتقد أن دفع الفدية هو الخيار الأكبر. فكر فقط في الدفع عندما تحاول كل شيء آخر. حاول تذكر ما إذا كنت قد قمت بعمل نسخة احتياطية، فقد يتم تخزين ملفاتك في مكان ما. يمكن أن يكون decryptor الحرة أيضا خيارا. المتخصصين في مجال الأمن هي في بعض الحالات قادرة على الافراج عن decryptors الحرة، إذا كان انتزاع الفدية هو متصدع. قبل أن تقرر الدفع، ابحث عن برنامج فك التشفير. استخدام هذا المال للنسخ الاحتياطي قد يكون أكثر فائدة. إذا قمت بحفظ الملفات في مكان ما، فقد تذهب لاستعادتها بعد محو .Irjg file Ransomware الفيروس. إذا كنت ترغب في تأمين جهازك من ترميز البيانات البرامج الضارة في المستقبل، تصبح على دراية يعني أنه قد يدخل جهاز الكمبيوتر الخاص بك. على أقل تقدير، توقف عن فتح مرفقات البريد الإلكتروني بشكل عشوائي، وقم بتحديث برنامجك، وقم بتنزيلها فقط من المصادر التي تعرف أنها آمنة.

.Irjg file Ransomware عزل

إذا كان لا يزال موجودا على جهاز الكمبيوتر الخاص بك، سوف تحتاج إلى الحصول على برنامج مكافحة البرامج الضارة لإنهاء ذلك. إذا كان لديك خبرة قليلة عندما يتعلق الأمر بأجهزة الكمبيوتر، هل يمكن أن تجلب عن غير قصد عن ضرر إضافي عند محاولة إصلاح .Irjg file Ransomware باليد. لذلك، اختيار الأسلوب التلقائي سيكون ما نوصي به. يتم إجراء برنامج مكافحة البرامج الضارة لغرض رعاية هذه التهديدات، فإنه يمكن حتى منع العدوى. ابحث عن أداة جديرة بالثقة، وبمجرد تثبيتها، قم بمسح جهازك بحثا عن العدوى. ضع في اعتبارك أن برنامج مكافحة البرامج الضارة يفتح .Irjg file Ransomware الملفات. بمجرد أن يكون النظام نظيفا، يجب استعادة استخدام الكمبيوتر العادي.

Offers

تنزيل أداة إزالةto scan for .Irjg file RansomwareUse our recommended removal tool to scan for .Irjg file Ransomware. Trial version of provides detection of computer threats like .Irjg file Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف .Irjg file Ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة .Irjg file Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

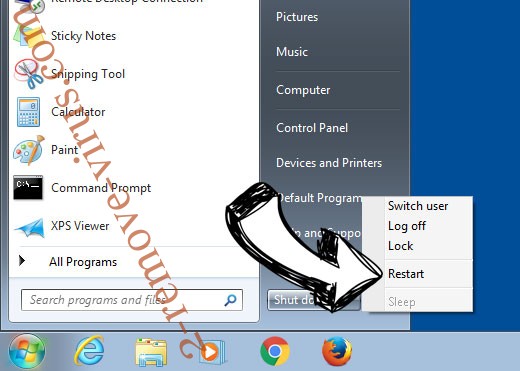

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

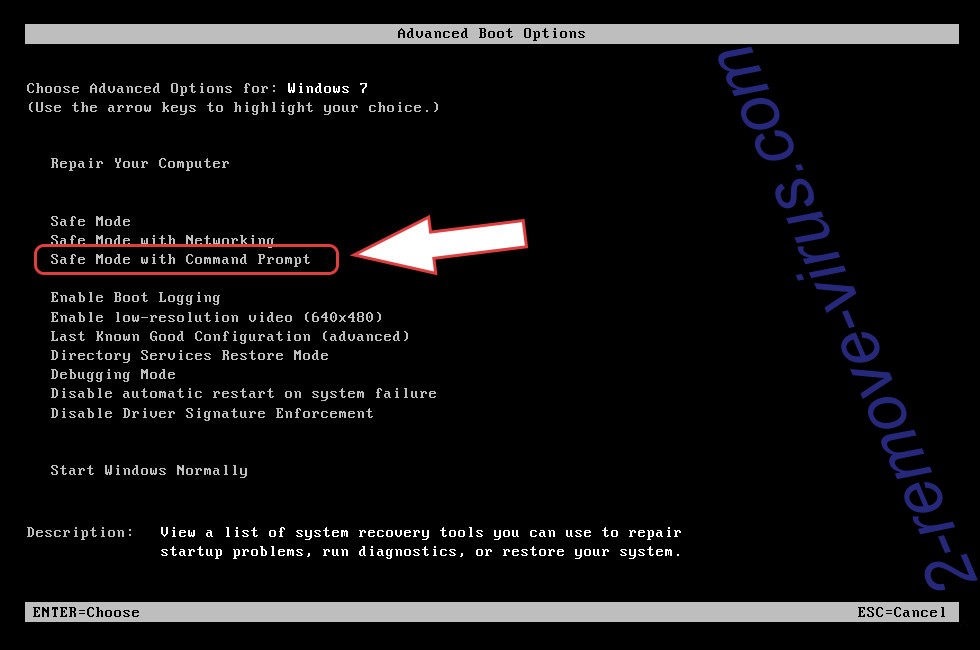

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة .Irjg file Ransomware

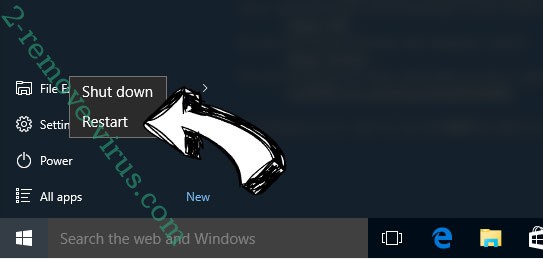

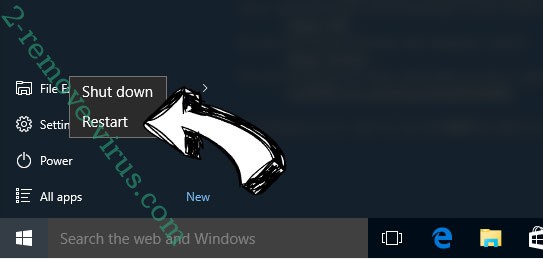

إزالة .Irjg file Ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

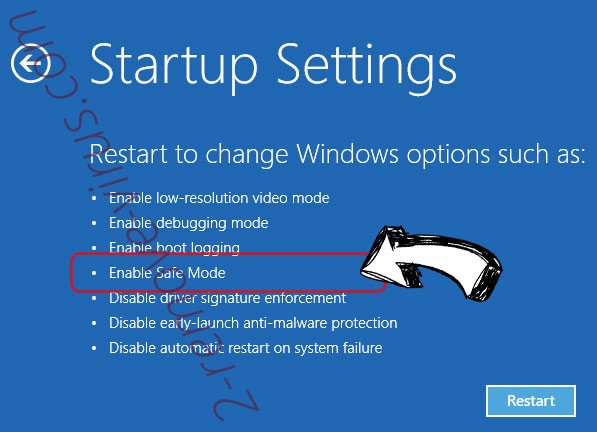

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف .Irjg file Ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

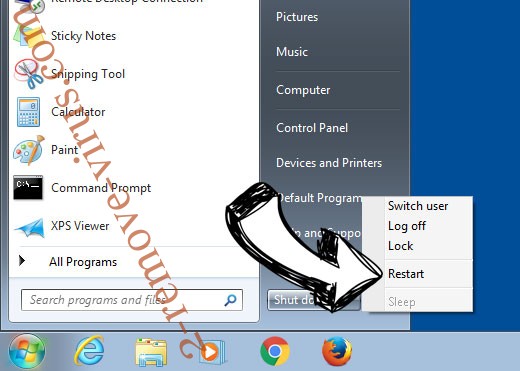

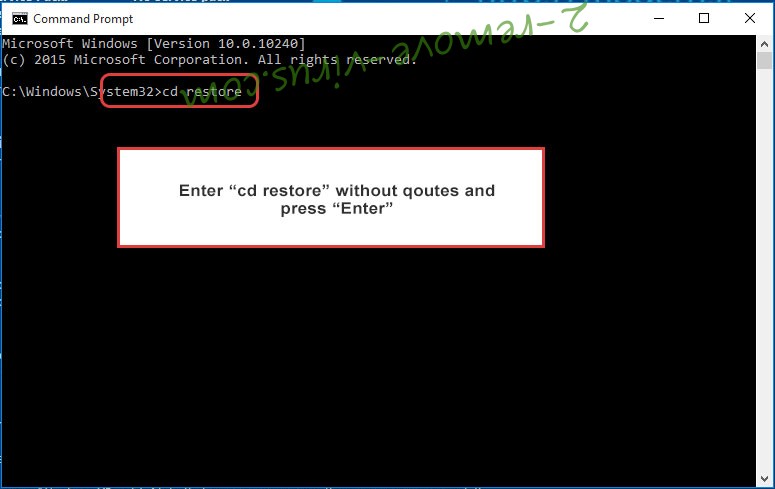

حذف .Irjg file Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

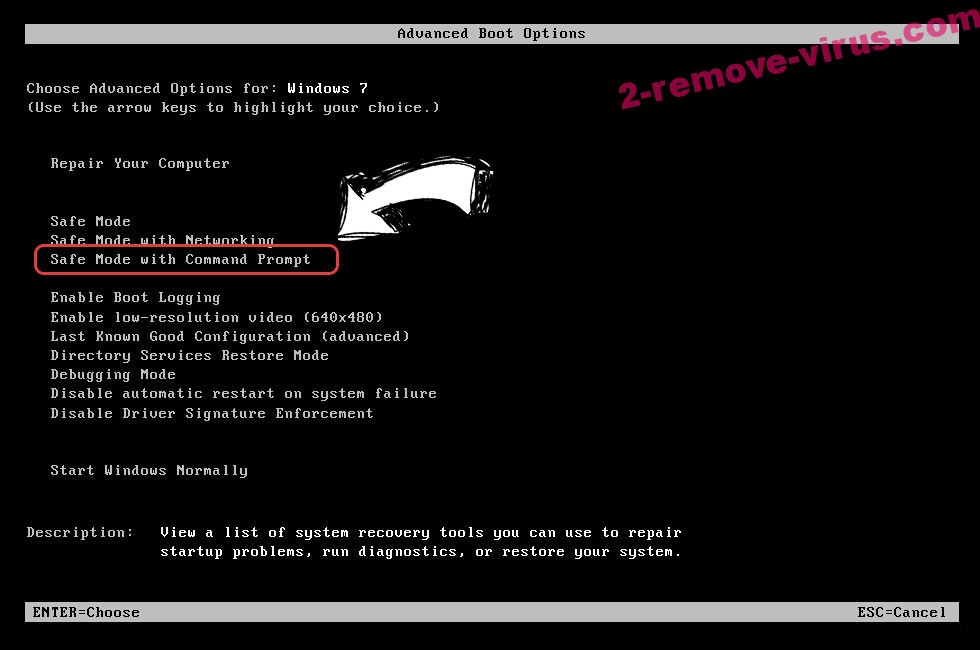

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

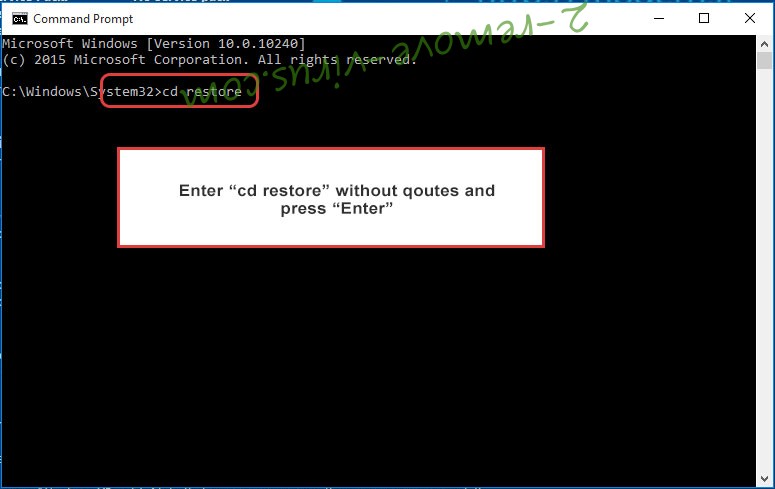

- اكتب في cd restore، واضغط على Enter.

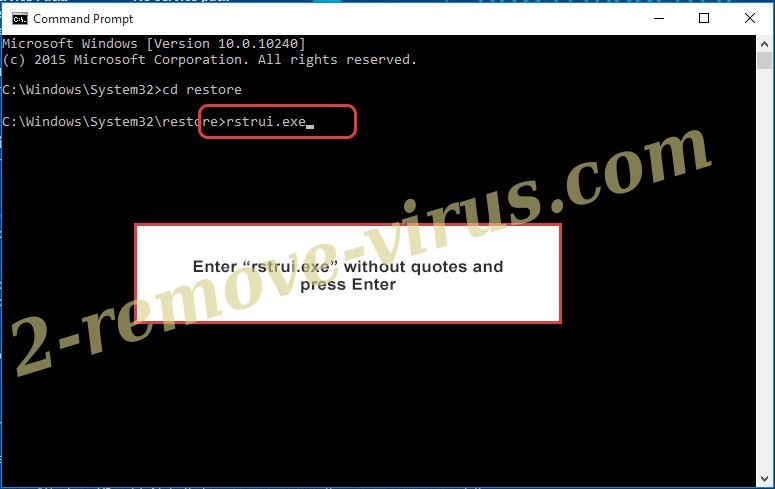

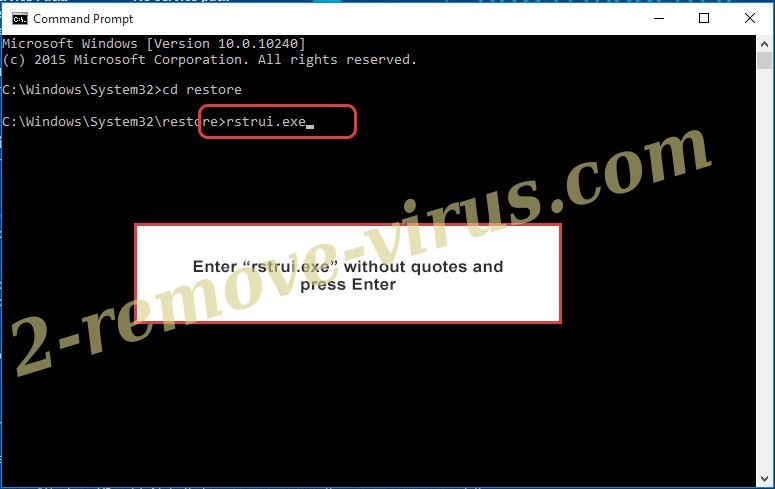

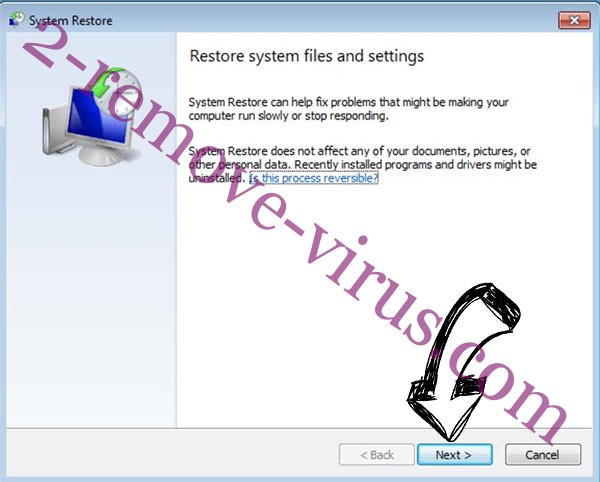

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

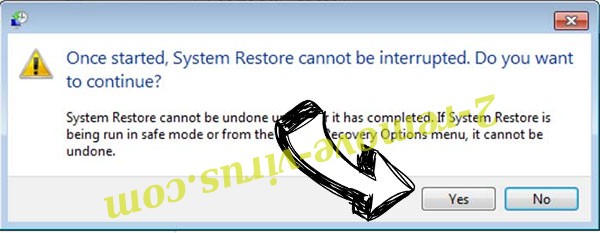

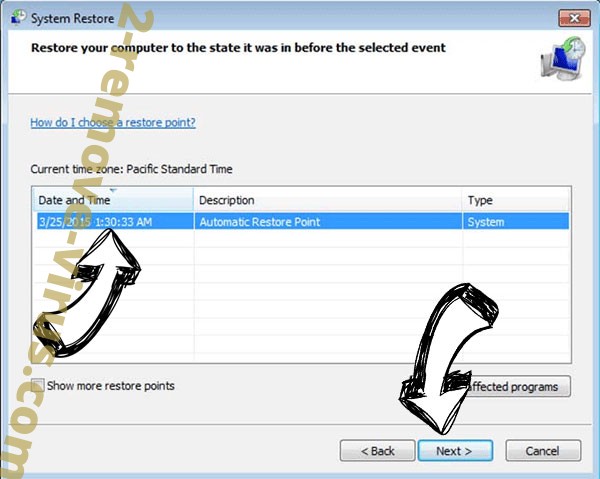

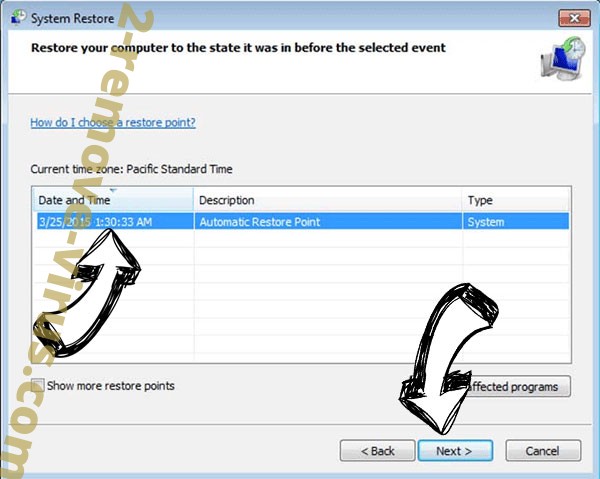

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

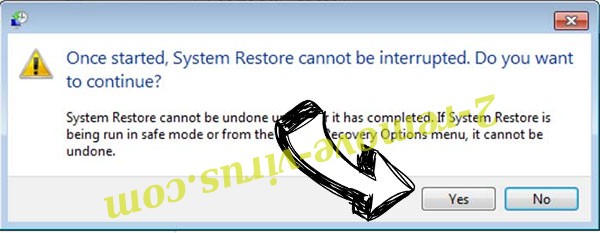

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

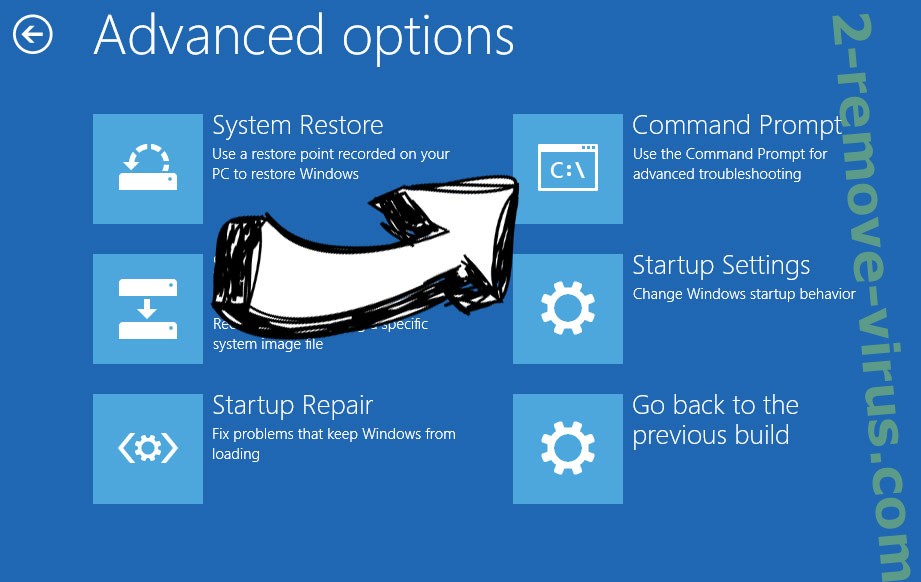

حذف .Irjg file Ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.