ماذا يمكن أن يقال عن هذا المرض

الفدية المعروف .Jenkins ransomware تصنف على أنها ضارة جدا العدوى ، ويرجع ذلك إلى كمية من الضرر فإنه يجوز لها أن تفعل على جهازك. إذا كنت قد سمعت أبدا من هذا النوع من البرمجيات الخبيثة حتى الآن, كنت في لمفاجأة. ترميز البيانات البرمجيات الخبيثة تشفير الملفات باستخدام خوارزميات تشفير قوية, و بمجرد أن يتم تنفيذ العملية, سوف لم يعد قادرا على فتحها. هذا هو السبب في ملف تشفير البرامج الضارة يعتقد أن تكون خطيرة جدا من البرامج الضارة ، كما نرى من العدوى قد يؤدي إلى فقدان دائم الملفات الخاصة بك.

هناك أيضا خيار دفع فدية ولكن لأسباب مختلفة ، من شأنها أن لا يكون الخيار الأفضل. هناك عدد لا يحصى من الحالات التي يكون فيها فك التشفير فائدة لم تقدم حتى بعد دفع الفدية. سيكون من السذاجة أن نعتقد أن المجرمين سوف تشعر بد أن تساعدك على استرداد الملفات, عندما لم يكن لديك إلى. تنظر أيضا في أن هذه الأموال سوف تذهب إلى المستقبل الجنائية المشاريع. هل حقا ترغب في دعم هذا النوع من النشاط الإجرامي الذي لا بمليارات من الضرر. أكثر الناس يدفعون أكثر ربحية يحصل ، وبالتالي جذب المزيد من المحتالين الذين يرغبون في كسب المال السهل. قد تجد نفسك في هذا النوع من الحالة مرة أخرى في وقت ما في المستقبل ، لذلك الاستثمار المطلوبة المال في النسخ الاحتياطي سيكون أكثر حكمة الاختيار لأنك لن تحتاج للقلق حول فقدان الملفات الخاصة بك. إذا كان لديك نسخة احتياطية قبل التلوث والقضاء على .Jenkins ransomware الفيروسات و المضي قدما في استعادة البيانات. معلومات حول الأكثر شيوعا وطرق التوزيع سيتم توفيرها في الفقرة التالية ، إذا كنت غير متأكد حول كيفية ترميز ملف البرمجيات الخبيثة استطاعت أن تصيب جهاز الكمبيوتر الخاص بك.

كيفية تجنب العدوى

عادة البيانات ترميز البرمجيات الخبيثة ينتشر عبر رسائل البريد الإلكتروني غير المرغوبة ، استغلال مجموعات و تنزيل الخبيثة. لأن هناك الكثير من المستخدمين الذين ليسوا حذرا حول كيفية استخدام البريد الإلكتروني الخاصة بهم أو من حيث تحميل, انتزاع الفدية الموزعين لا بد أن يأتي مع أكثر تفصيلا الأساليب. هذا لا يعني أن الموزعات لا تستخدم أكثر تفصيلا الطرق في جميع ذلك. المحتالين لا تحتاج لوضع الكثير من الجهد ، مجرد كتابة البريد الإلكتروني عام أن أقل حذرا الناس قد تقع ، إضافة الملف المصاب إلى البريد الإلكتروني وإرسالها إلى مئات من المستخدمين الذين قد يعتقدون أن المرسل هو شخص جدير بالثقة. هذه الرسائل عادة ما ذكر المال لأنه بسبب حساسية الموضوع المستخدمين من المرجح أن فتح لهم. فمن متكررة جدا سترى شركة كبيرة أسماء مثل الأمازون استخدامها ، على سبيل المثال ، إذا الأمازون إرسال رسالة بالبريد إلكتروني مع إيصال الشراء أن المستخدم لم تجعل, انه/انها لن تنتظر لفتح الملف المرفق. عندما كنت تتعامل مع رسائل البريد الإلكتروني, هناك بعض الأشياء التي نبحث عنها إذا كنت تريد درع جهاز الكمبيوتر الخاص بك. من المهم جدا أن عليك التأكد من أن المرسل هو موثوق بها قبل فتح المرفقات التي تم إرسالها لك. وإذا كنت لا تعرف لهم ، انقر نقرا مزدوجا التحقق من عنوان البريد الإلكتروني للتأكد من أنها تتوافق مع الشخص/الشركة المشروعة العنوان. رسائل البريد الإلكتروني أيضا في كثير من الأحيان تحتوي على الأخطاء النحوية التي تميل إلى أن تكون واضحة جدا. آخر سمة نموذجية هو عدم وجود اسمك في التحية إذا كان شخص ما الذين البريد الإلكتروني يجب عليك بالتأكيد مفتوحة إلى البريد الإلكتروني لك ، فإنها بالتأكيد تعرف اسمك استخدامه بدلا من تحية نموذجية ، مشيرا إلى العميل أو الأعضاء. بعض البيانات ترميز البرامج الخبيثة يمكن أيضا استخدام نقاط الضعف في الأجهزة تصيب. تلك الثغرات التي عادة ما تكون موجودة من قبل البرمجيات الخبيثة الباحثين ، وعندما صانعي البرمجيات معرفة لهم ، أنهم الافراج عن بقع إصلاح لهم بحيث أطراف خبيثة لا يمكن استغلالها لتوزيع البرامج الخبيثة. ولكن اذا حكمنا من خلال انتشار WannaCry بوضوح لا يندفع الجميع إلى تثبيت هذه التحديثات. فمن الأهمية بمكان أن تقوم بانتظام التصحيح البرنامج لأنه إذا نقطة ضعف خطيرة بما فيه الكفاية, البرمجيات الخبيثة قد تستخدم في. التحديثات يمكن تثبيت تلقائيا إذا كنت لا ترغب في ورطة نفسك معهم في كل مرة.

ماذا يمكنك أن تفعل حيال الملفات الخاصة بك

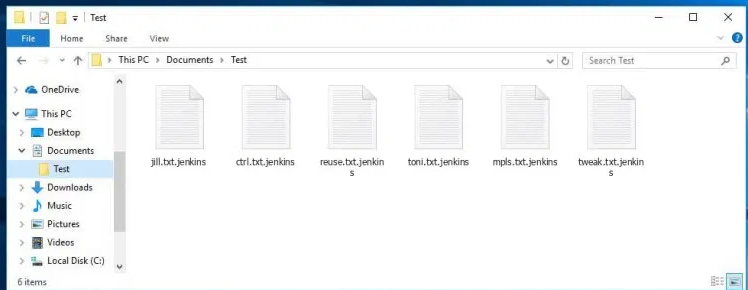

ملف تشفير البرمجيات الخبيثة تستهدف بعض الملفات و عند تواجدهم, أنهم المشفرة على الفور تقريبا. إذا كنت في البداية لم ألاحظ شيئا يحدث, سوف نعرف بالتأكيد عندما يتم تأمين الملفات. البحث عن غريب امتداد الملف إضافة إلى الملفات ، فإنها سوف تساعد على التعرف ترميز ملف البرامج الضارة لديك. بعض ransomware قد تستخدم خوارزميات التشفير القوية التي من شأنها أن تجعل ملف فك التشفير يحتمل أن يكون من المستحيل. فدية الإخطار سيتم وضعه على سطح المكتب أو في المجلدات التي تحتوي على الملفات المغلقة التي سوف ينبهك أن الملفات المشفرة و ما عليك القيام به المقبل. المقترح يتضمن أسلوب دفع بهم decryptor. إذا كان سعر decryptor غير محدد, قد تضطر إلى الاتصال المتسللين عادة من خلال إعطاء عنوان البريد الإلكتروني لمعرفة مدى و كيفية الدفع. شراء decryptor هو الخيار الموصى به لأسباب ذكرنا سابقا. عند أي من الخيارات الأخرى لا يساعد فقط ثم يجب عليك أن تنظر حتى الامتثال للطلبات. كما أنها من المحتمل أن كنت قد نسي ببساطة أن كنت قد قدمت نسخ من الملفات الخاصة بك. أو ربما مجانية decryptor تم تطويرها. يجب أن أقول أنه في بعض الأحيان البرمجيات الخبيثة الباحثين قادرة على خلق decryptor, مما يعني أنك يمكن فك تشفير البيانات مع عدم وجود المبالغ اللازمة. النظر في ذلك قبل دفع الفدية حتى يعبر عقلك. كنت لا داعي للقلق إذا كنت من أي وقت مضى في نهاية المطاف في هذا الوضع مرة أخرى إذا كنت استثمرت جزءا من هذا المبلغ في النسخ الاحتياطي. إن أهم الملفات يتم تخزينها في مكان ما ، فقط إنهاء .Jenkins ransomware الفيروس ومن ثم المضي قدما إلى استعادة البيانات. في محاولة للتعرف على كيفية انتزاع الفدية ينتشر بحيث يمكنك بذل قصارى جهدكم لتجنب ذلك. عصا إلى المواقع الآمنة عندما يتعلق الأمر التنزيلات ، والانتباه إلى ما هو نوع مرفقات البريد الإلكتروني فتح ، تأكد من الحفاظ على البرامج الخاصة بك محدثة.

طرق للقضاء على .Jenkins ransomware

إذا كنت ترغب في كامل للتخلص من الفدية ، أداة إزالة البرامج الضارة سوف يكون من الضروري أن يكون. عند محاولة إصلاح يدويا .Jenkins ransomware الفيروس الذي قد يسبب مزيدا من الضرر إذا لم تكن الأكثر الكمبيوتر والدهاء شخص. إذا اخترت استخدام برنامج مكافحة البرامج الضارة ، فإنه سيكون أكثر ذكاء في الاختيار. هذه الأنواع من البرامج مصنوعة بقصد إزالة أو حتى منع هذه الأنواع من العدوى. اختيار أداة مناسبة, و مرة واحدة يتم تثبيته, فحص الجهاز الخاص بك للعثور على التهديد. ومع ذلك ، فإن الأداة ليست قادرة على استعادة الملفات حتى لا يفاجأ أن الملفات تبقى كما كانت مشفرة. مرة واحدة الجهاز نظيف وعادي استخدام الكمبيوتر ينبغي استعادتها.

Offers

تنزيل أداة إزالةto scan for .Jenkins ransomwareUse our recommended removal tool to scan for .Jenkins ransomware. Trial version of provides detection of computer threats like .Jenkins ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف .Jenkins ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة .Jenkins ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

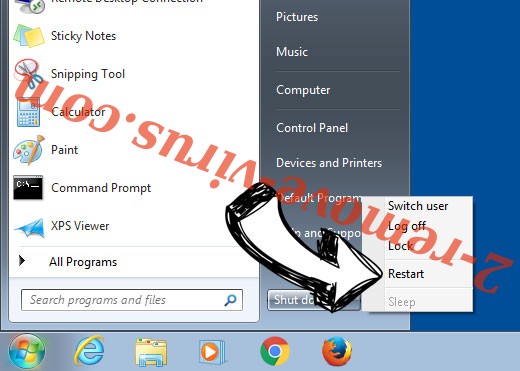

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة .Jenkins ransomware

إزالة .Jenkins ransomware من ويندوز 8/ويندوز

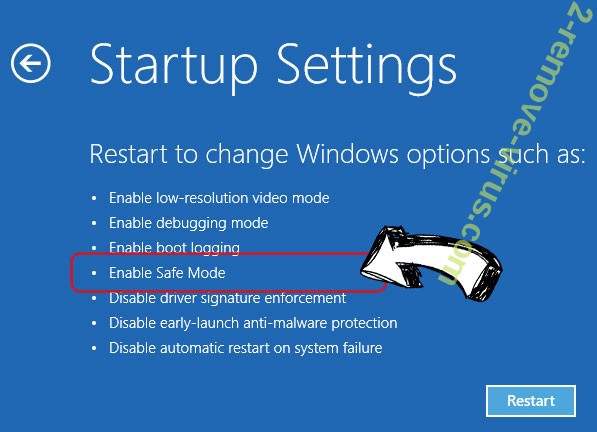

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف .Jenkins ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف .Jenkins ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

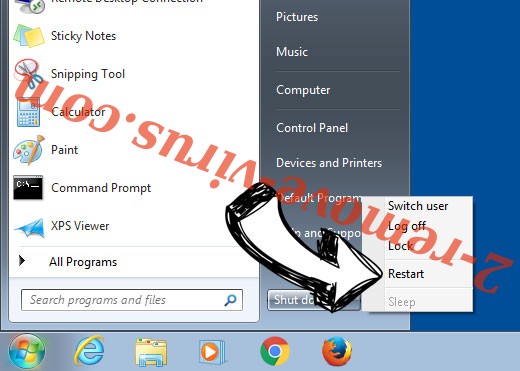

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

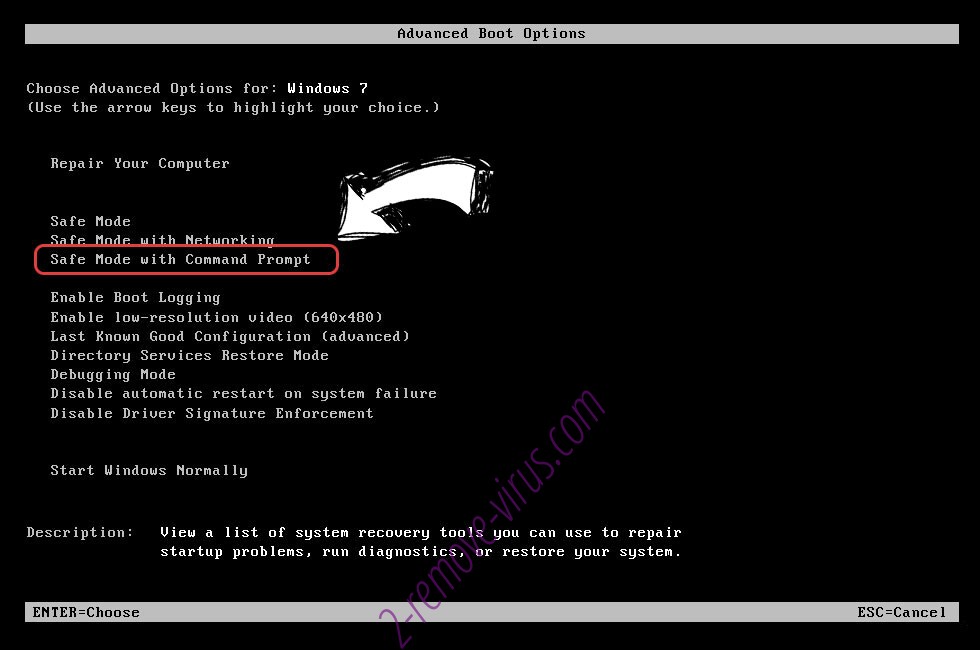

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

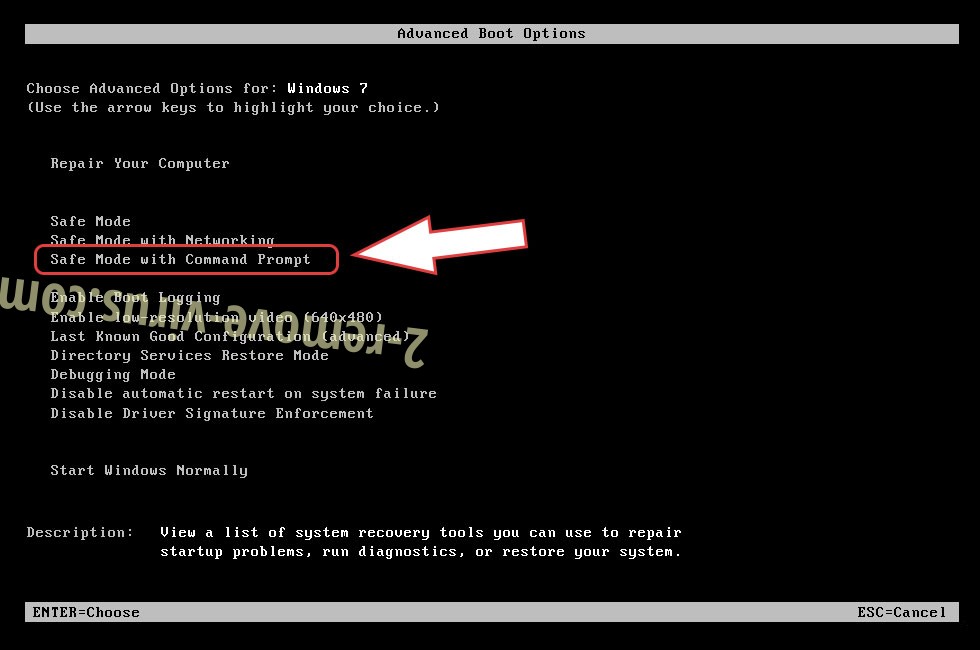

- اختر موجه الأوامر من القائمة.

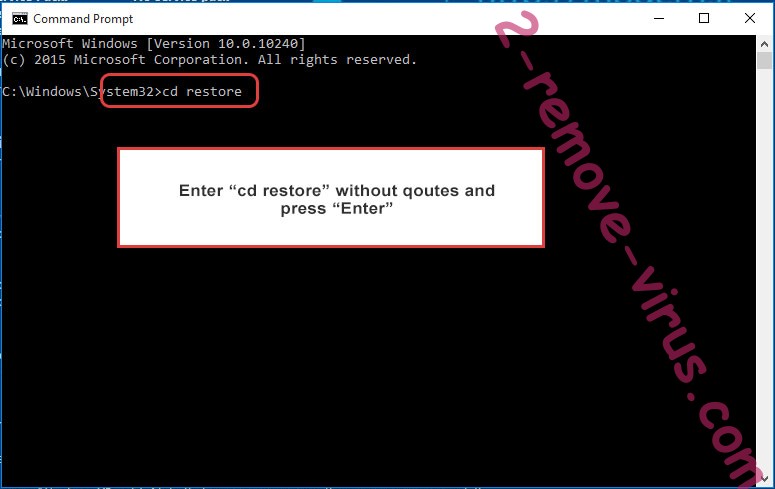

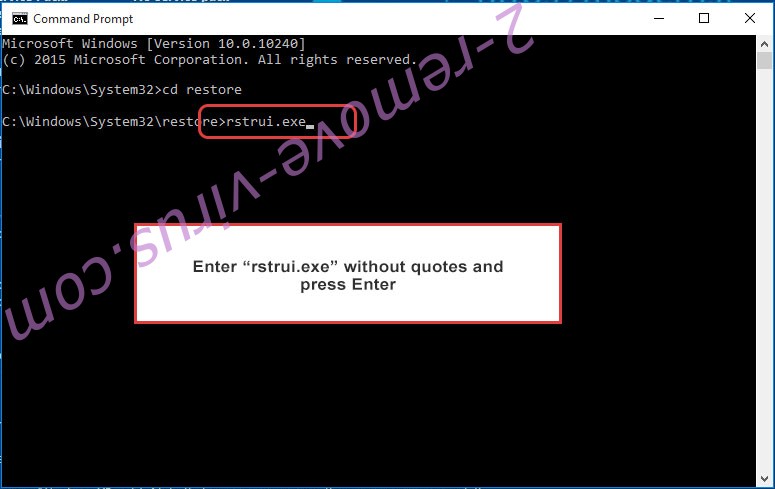

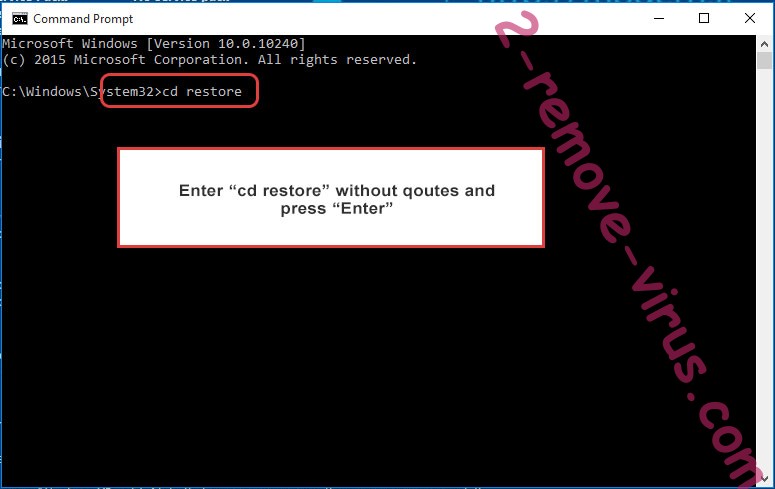

- اكتب في cd restore، واضغط على Enter.

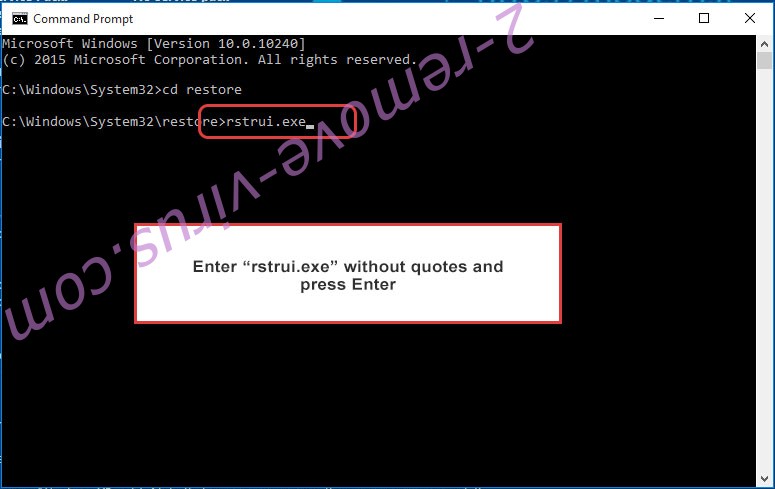

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

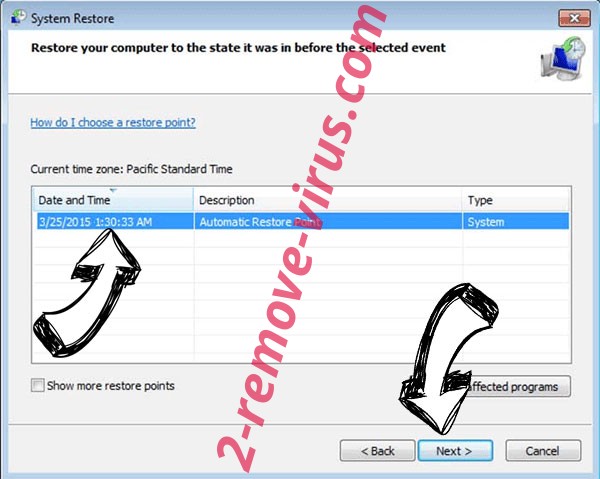

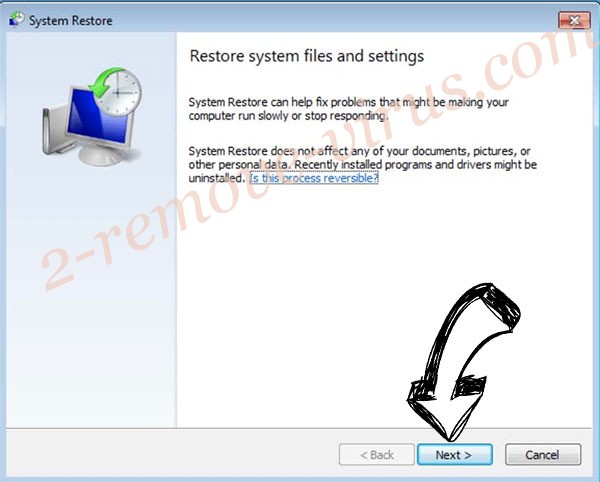

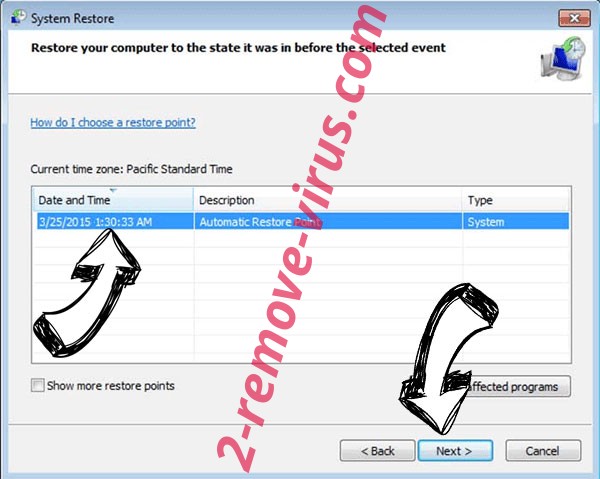

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

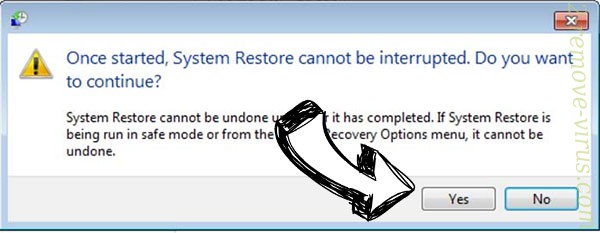

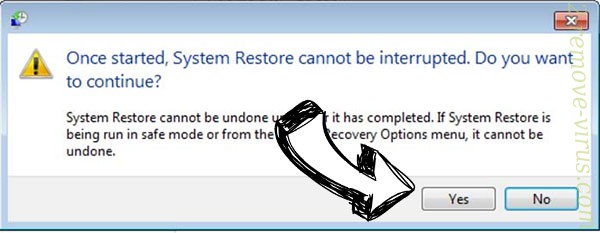

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف .Jenkins ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

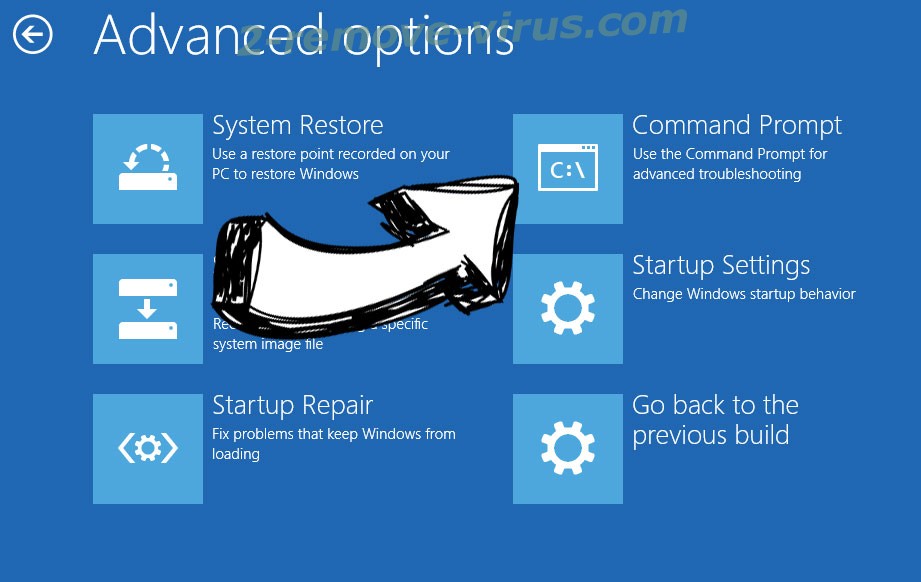

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.