ما يمكن قوله عن Jessy ransomware

انتزاع الفدية المعروفة كما Jessy ransomware تصنف على أنها عدوى شديدة الضرر، وذلك بسبب الضرر المحتمل الذي يمكن أن تفعله للنظام الخاص بك. رانسومواري ليس شيئا الجميع قد تعاملت مع من قبل، وإذا كنت قد واجهت للتو الآن، وسوف تتعلم كيف يمكن أن تكون ضارة مباشرة. يمكن استخدام خوارزميات التشفير القوية لترميز الملفات، مما يجعلك غير قادر على الوصول إليها بعد الآن.

لأن فك تشفير الملف ليس ممكنًا دائمًا ، ناهيك عن الجهد الذي يتطلبه الأمر لاستعادة كل شيء في النظام ، يعتقد أن برنامج تشفير البيانات الخبيثة هو واحد من أخطر البرامج الضارة هناك. وسوف اقترح decryptor لك من المحتالين ولكن الامتثال للمطالب قد لا يكون أعظم فكرة. فمن الممكن أن كنت لن تحصل على فك تشفير الملفات الخاصة بك حتى بعد دفع لذلك قد يكون مجرد إضاعة أموالك. لا تتوقع مجرمي الإنترنت ليس فقط تأخذ أموالك ويشعر ملزمة لفك تشفير البيانات الخاصة بك. يجب عليك أيضا أن تأخذ في الاعتبار أن المال سوف تذهب إلى المشاريع الجنائية في المستقبل. هل تريد حقا لدعم هذا النوع من النشاط الإجرامي. الناس أيضا أصبحت أكثر وأكثر جذبا للصناعة لأنه كلما كان الناس أكثر إعطاء في الطلبات ، ويصبح أكثر ربحية. قد يكون استثمار الأموال التي يطلب منك دفعها إلى النسخ الاحتياطي خيارًا أكثر حكمة لأن فقدان الملفات لن يكون احتمالًا مرة أخرى. يمكنك بعد ذلك محو Jessy ransomware البيانات واستعادتها ببساطة من المكان الذي تحتفظ به. إذا لم تكن متأكداً من كيفية الإصابة بالعدوى، سيتم شرح أكثر الطرق شيوعًا في الفقرة أدناه.

لأن فك تشفير الملف ليس ممكنًا دائمًا ، ناهيك عن الجهد الذي يتطلبه الأمر لاستعادة كل شيء في النظام ، يعتقد أن برنامج تشفير البيانات الخبيثة هو واحد من أخطر البرامج الضارة هناك. وسوف اقترح decryptor لك من المحتالين ولكن الامتثال للمطالب قد لا يكون أعظم فكرة. فمن الممكن أن كنت لن تحصل على فك تشفير الملفات الخاصة بك حتى بعد دفع لذلك قد يكون مجرد إضاعة أموالك. لا تتوقع مجرمي الإنترنت ليس فقط تأخذ أموالك ويشعر ملزمة لفك تشفير البيانات الخاصة بك. يجب عليك أيضا أن تأخذ في الاعتبار أن المال سوف تذهب إلى المشاريع الجنائية في المستقبل. هل تريد حقا لدعم هذا النوع من النشاط الإجرامي. الناس أيضا أصبحت أكثر وأكثر جذبا للصناعة لأنه كلما كان الناس أكثر إعطاء في الطلبات ، ويصبح أكثر ربحية. قد يكون استثمار الأموال التي يطلب منك دفعها إلى النسخ الاحتياطي خيارًا أكثر حكمة لأن فقدان الملفات لن يكون احتمالًا مرة أخرى. يمكنك بعد ذلك محو Jessy ransomware البيانات واستعادتها ببساطة من المكان الذي تحتفظ به. إذا لم تكن متأكداً من كيفية الإصابة بالعدوى، سيتم شرح أكثر الطرق شيوعًا في الفقرة أدناه.

Jessy ransomware أساليب الانتشار

يمكنك بشكل عام رؤية البرامج الضارة ترميز الملف تعلق على رسائل البريد الإلكتروني كمرفق أو على موقع التحميل المشبوهة. نظراً إلى أن هذه الطرق لا تزال تستخدم، وهذا يعني أن الناس مهملين إلى حد ما عند استخدام البريد الإلكتروني وتنزيل الملفات. قد يكون من الممكن أيضا أن طريقة أكثر تطورا استخدمت للعدوى، كما أن بعض انتزاع الفدية استخدامها. قراصنة كتابة رسالة بريد إلكتروني ذات مصداقية جميلة، في حين يتظاهرون بأنهم من بعض الشركات أو المنظمات جديرة بالثقة، إضافة الملف المصاب إلى البريد الإلكتروني وإرسالها إلى الناس. بشكل عام ، ستناقش رسائل البريد الإلكتروني المال أو الموضوعات المماثلة ، والتي يميل الناس إلى أخذها على محمل الجد. في كثير من الأحيان سترى أسماء الشركات الكبيرة مثل Amazon المستخدمة ، على سبيل المثال ، إذا أرسل Amazon عبر البريد الإلكتروني لشخص ما إيصالًا لشراء لم يقم به الشخص ، فإنه سيفتح الملف المرفق على الفور. عليك أن تبحث عن بعض العلامات عند فتح رسائل البريد الإلكتروني إذا كنت ترغب في حماية جهازك. أولاً وقبل كل شيء، إذا كنت لا تعرف المرسل، ننظر في لهم قبل فتح المرفق. إذا تبين أن المرسل شخص تعرفه ، لا تتسرع في فتح الملف ، أولاً تحقق بحذر من عنوان البريد الإلكتروني. كن على اطلاع على الأخطاء النحوية واضحة ، فهي عادة ما تكون صارخة. آخر دليل واضح يمكن أن يكون اسمك لا تستخدم في أي مكان، إذا، يتيح القول لك استخدام الأمازون وأنها كانت لبريد إلكتروني لك، فإنها لن تستخدم تحيات نموذجية مثل عزيزي العميل / عضو / المستخدم، وبدلا من ذلك سوف تستخدم الاسم الذي قدمت لهم. يمكن أيضاً استخدام نقاط الضعف على الكمبيوتر الخاص بك برامج عرضة للإصابة. وعادة ما يتم تحديد هذه الثغرات الأمنية من قبل المتخصصين في الأمان، وعندما يصبح منشئو البرامج على علم بها، فإنهم يصدرون تحديثات بحيث لا يتمكن صانعو البرامج الضارة من الاستفادة منها لتوزيع برامجهم الضارة. كما ثبت من قبل WannaCry ، ومع ذلك ، لا يندفع الجميع لتثبيت تلك التحديثات. من المهم جداً تثبيت هذه التحديثات لأنه إذا كانت نقطة ضعف خطيرة، يمكن استخدامها من قبل البرامج الضارة. يمكن تثبيت التحديثات تلقائيا، إذا كنت لا تريد أن تهتم معهم في كل مرة.

ماذا يمكنك أن تفعل حيال ملفاتك

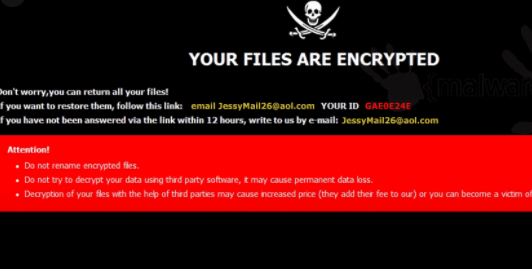

يستهدف برنامج تشفير البيانات الخبيث ملفات معينة فقط، وعندما يتم التعرف عليها، يتم تشفيرها على الفور تقريبًا. حتى لو لم يكن ما حدث واضحًا في البداية ، فستعرف بالتأكيد أن هناك خطأ ما عندما لا تفتح الملفات كما يجب. ستعرف الملفات التي تأثرت لأنها ستكون لها إضافة غريبة أضيفت إليها. قد تكون بياناتك قد تم تشفيرها باستخدام خوارزميات تشفير قوية، ومن المحتمل أن تكون مشفرة بشكل دائم. إذا كنت لا تزال مرتبكة حول ما يجري، سيتم شرح كل شيء في إخطار الفدية. ما المحتالون سوف يوصي لك القيام به هو استخدام decryptor المدفوعة بهم، وتحذر من أنك قد تلف الملفات الخاصة بك إذا كنت تستخدم طريقة أخرى. يجب أن تشرح المذكرة بوضوح كم يكلف decryptor ولكن إذا لم يكن كذلك ، فسوف تعطيك عنوان بريد إلكتروني للاتصال بمجرمي الإنترنت لتحديد السعر. لأسباب محددة بالفعل، دفع لأداة فك التشفير ليس الخيار المشجّع. إذا كنت منضبطاً بالدفع، فيجب أن يكون الملاذ الأخير. حاول أن تتذكر ما إذا كنت قد قمت بإجراء النسخ الاحتياطي من أي وقت مضى ، يمكن تخزين الملفات الخاصة بك في مكان ما. قد تكون أداة فك التشفير المجانية خيارًا أيضًا. يمكن للباحثين الأمن في بعض الأحيان الافراج عن decryptors الحرة، إذا كان يمكن كسر الملف تشفير البرمجيات الخبيثة. قبل أن تتخذ قراراً بالدفع، ابحث في أداة فك التشفير. يمكن استخدام المبلغ المطلوب للحصول على نسخة احتياطية موثوق بها يكون فكرة أكثر ذكاء. إذا كنت قد حفظت الملفات الأساسية، يمكنك إنهاء الفيروس فقط Jessy ransomware ومن ثم استعادة الملفات. في المستقبل، تأكد من تجنب ترميز البيانات برنامج ضار ويمكنك القيام بذلك عن طريق أن تصبح مألوفة مع أساليب التوزيع الخاصة به. لديك أساسا للحفاظ على تحديث البرنامج الخاص بك، فقط تحميل من مصادر آمنة / مشروعة ووقف فتح الملفات بشكل عشوائي تعلق على رسائل البريد الإلكتروني.

Jessy ransomware ازاله

الحصول على برنامج لمكافحة البرمجيات الخبيثة لأنه سوف تكون هناك حاجة للتخلص من انتزاع الفدية إذا كان لا يزال قائما. إذا حاولت المحو Jessy ransomware بطريقة يدوية، فقد ينتهي بك الأمر إلى إلحاق الضرر بالنظام الخاص بك حتى لا نوصي به. بدلاً من ذلك، نشجعك على استخدام برنامج إزالة البرامج الضارة، وهي طريقة لا تعرض جهازك للخطر. هذه الأنواع من البرامج موجودة لغرض حماية جهاز الكمبيوتر الخاص بك من التلف هذا النوع من العدوى يمكن القيام به، واعتمادا على الأداة المساعدة، حتى وقف لهم من الحصول على. العثور على الأداة المساعدة إزالة البرامج الضارة التي تطابق أفضل ما تحتاج إليه، وتثبيته والسماح لها بإجراء مسح لجهاز الكمبيوتر الخاص بك لتحديد موقع الإصابة. لا تتوقع أداة إزالة البرامج الضارة لمساعدتك في استعادة البيانات ، لأنها لن تكون قادرة على القيام بذلك. عندما يكون جهازك نظيفًا، ابدأ في إجراء نسخ احتياطي للبيانات بانتظام.

Offers

تنزيل أداة إزالةto scan for Jessy ransomwareUse our recommended removal tool to scan for Jessy ransomware. Trial version of provides detection of computer threats like Jessy ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Jessy ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة Jessy ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

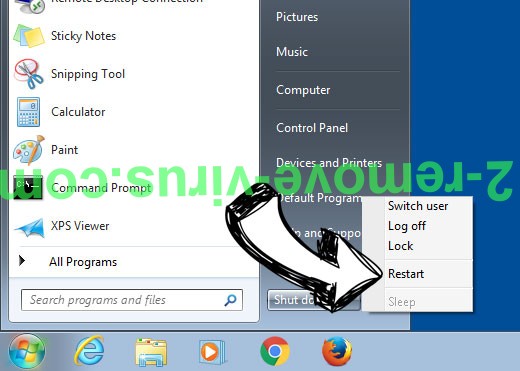

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

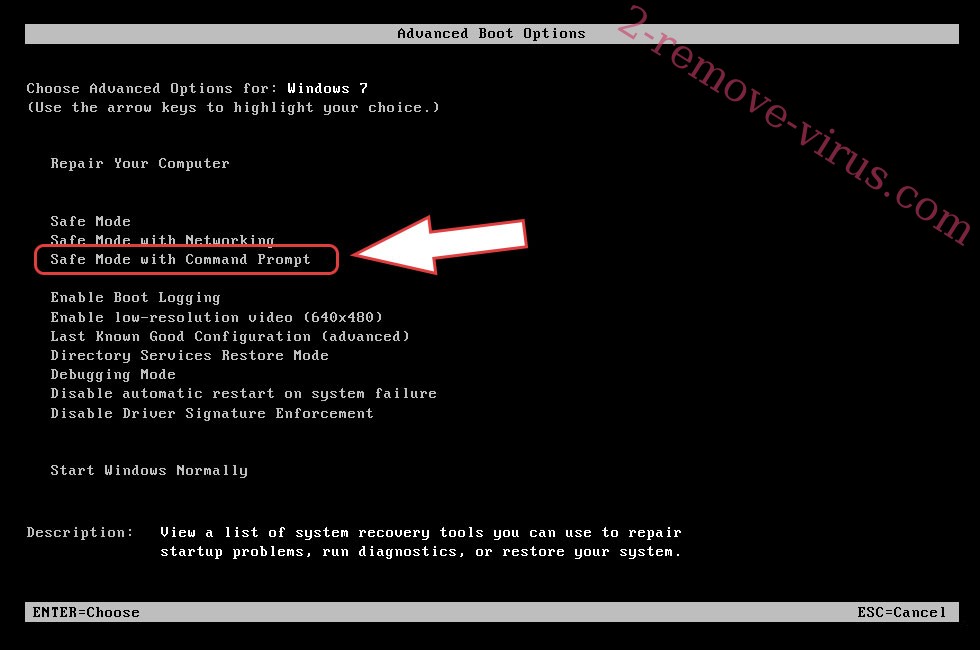

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Jessy ransomware

إزالة Jessy ransomware من ويندوز 8/ويندوز

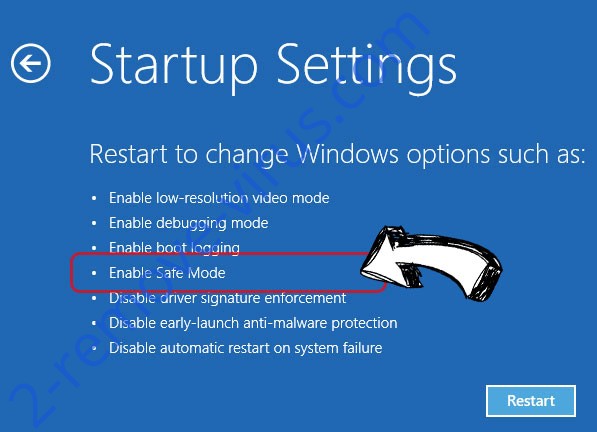

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Jessy ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف Jessy ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

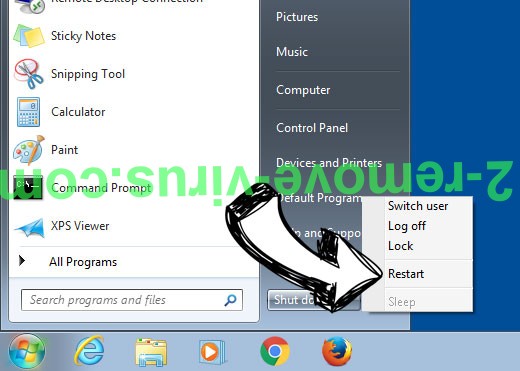

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

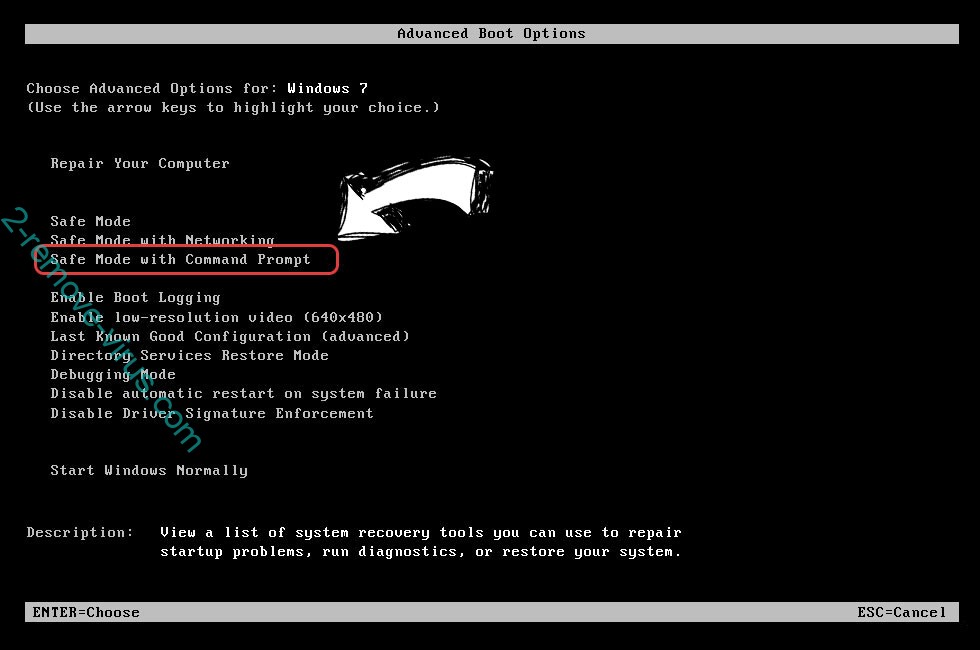

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

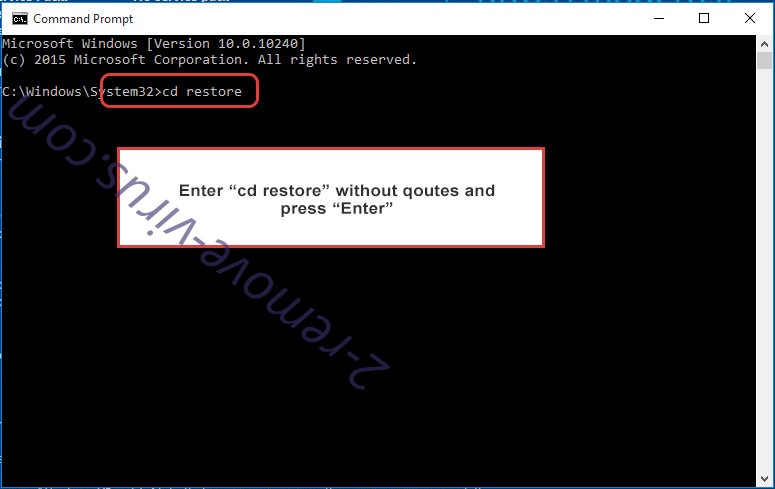

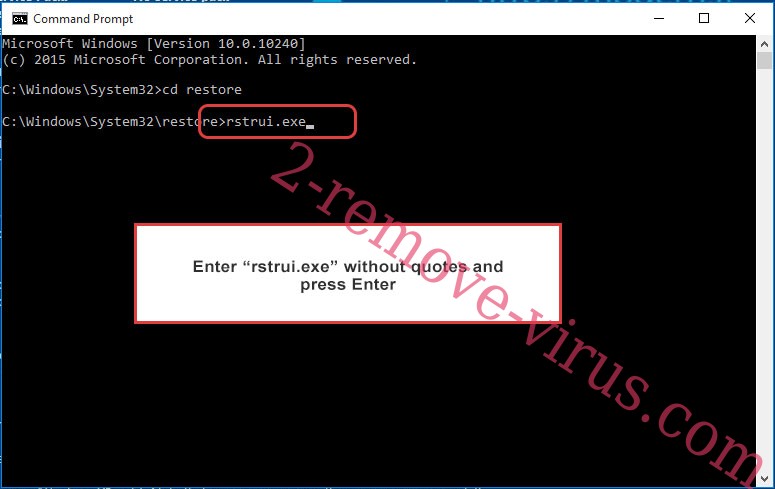

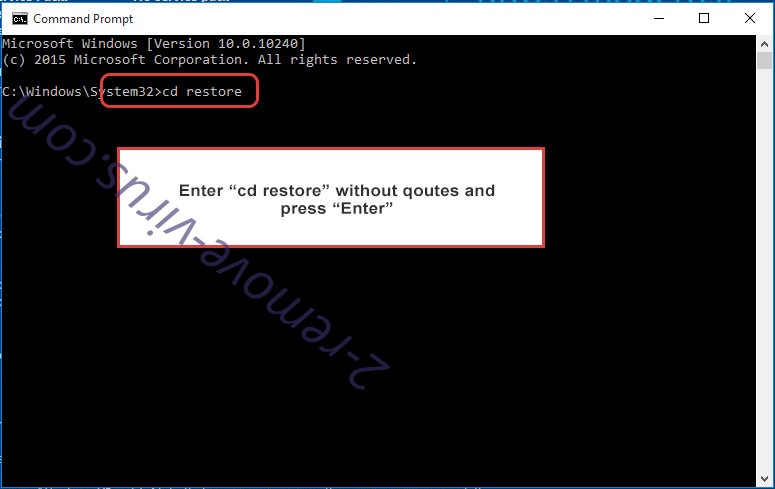

- اكتب في cd restore، واضغط على Enter.

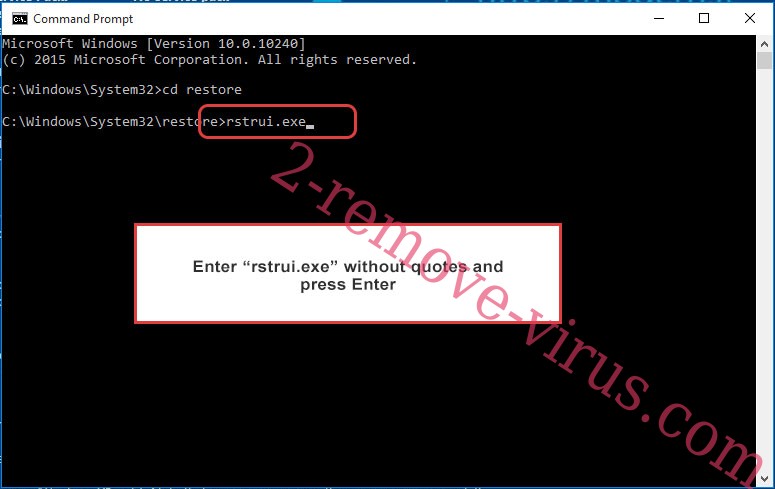

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

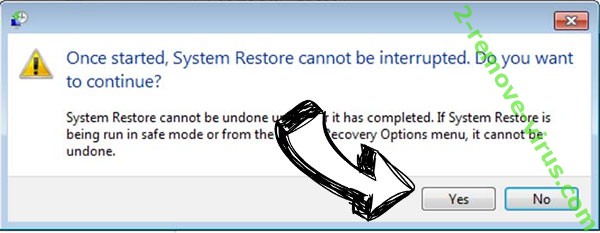

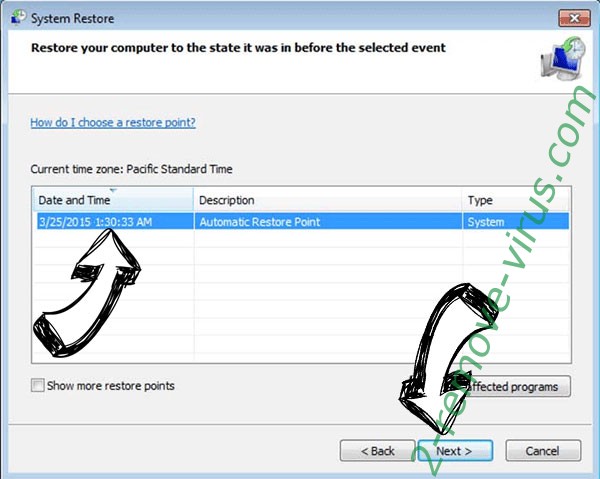

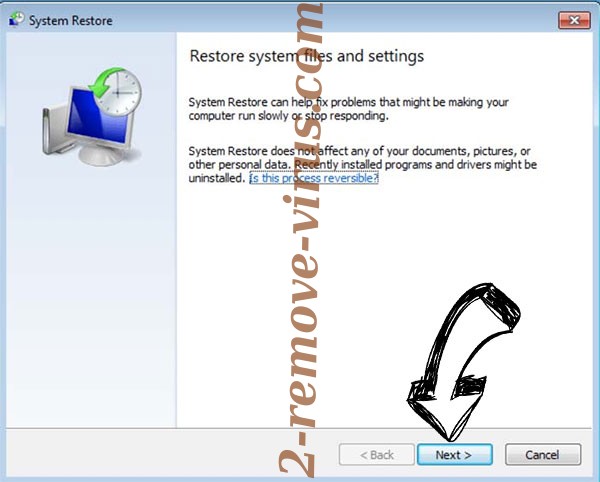

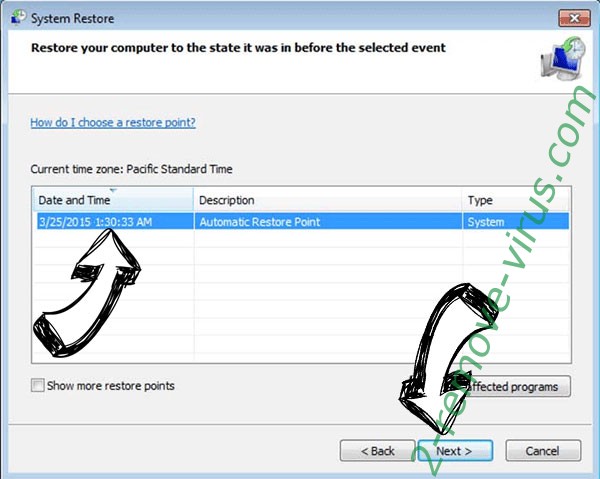

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

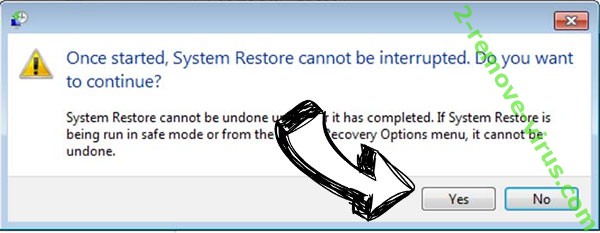

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف Jessy ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

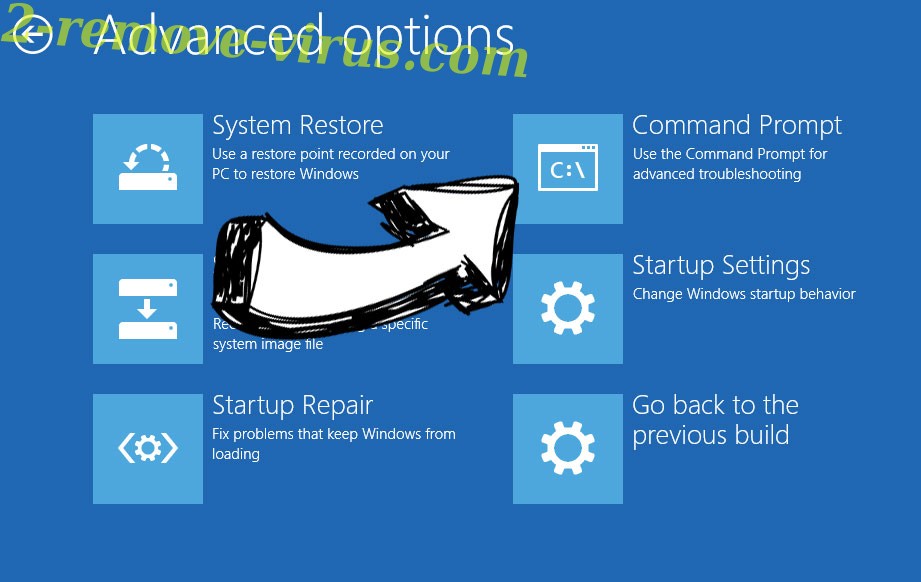

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.