ما هو Konx ransomware الفيروس

Konx ransomware انتزاع الفدية هو البرامج الضارة الخطيرة كما يمكن أن يكون للعدوى عواقب وخيمة. ترميز البيانات البرمجيات الخبيثة ليست شيئا الجميع قد تعاملت مع قبل، وإذا كنت قد واجهت للتو الآن، وسوف تتعلم كيف الضرر يمكن أن يكون مباشرة. تستخدم خوارزميات التشفير القوية لتشفير بياناتك، وإذا نجحت في تشفير ملفاتك، فلن تتمكن من الوصول إليها بعد الآن. لأن فك تشفير الملف غير ممكن في جميع الحالات ، بالإضافة إلى الجهد الذي يستغرقه لإعادة كل شيء إلى طبيعته ، يعتقد أن برنامج تشفير البيانات الخبيثة يشكل تهديدًا ضارًا للغاية.

سوف المجرمين نقدم لك أداة فك التشفير، وكنت بحاجة فقط لدفع مبلغ معين من المال، ولكن هذا الخيار لا يقترح لبضعة أسباب. لا يؤدي الدفع تلقائيًا إلى فك تشفير الملفات ، لذا نتوقع أنك قد تضيع أموالك. قد يكون من السذاجة الاعتقاد بأن المجرمين المسؤولين عن تشفير ملفاتك سوف يشعرون بأنهم ملزمون بمساعدةكم على استعادة الملفات، عندما يمكنهم أخذ أموالك فقط. بالإضافة إلى ذلك ، فإن هذا المال سيذهب إلى البرامج الضارة في ترميز البيانات المستقبلية ومشاريع البرامج الضارة. هل تريد حقا لدعم صناعة التي تكلف عدة ملايين من الدولارات للشركات في الضرر. وكلما زاد دفع الضحايا، كلما أصبح أكثر ربحية، وبالتالي يزداد اجتذاب الناس إليه. قد يكون استثمار الأموال المطلوبة منك في النسخ الاحتياطي خيارًا أكثر حكمة لأن فقدان الملفات لن يكون احتمالًا مرة أخرى. إذا تم إجراء النسخ الاحتياطي قبل التلوث، إنهاء Konx ransomware واسترداد البيانات من هناك. كما لا يمكن أن تكون على دراية بطرق توزيع برامج الفدية، وسوف نشرح الأساليب الأكثر شيوعاً في الفقرات أدناه.

كيف يتم Konx ransomware توزيع

ملف ترميز العدوى الخبيثة يمكن أن يحدث بسهولة جدا، وعادة ما تستخدم أساليب مثل إرفاق الملفات المصابة إلى رسائل البريد الإلكتروني، والاستفادة من نقاط الضعف في برامج الكمبيوتر واستضافة الملفات الملوثة على منصات التحميل مشكوك فيها. يعتمد عدد كبير من البرامج الضارة الخاصة بترميز الملفات على إهمال المستخدم عند فتح مرفقات البريد الإلكتروني ولا توجد حاجة بالضرورة إلى طرق أكثر تعقيدًا. ومع ذلك، هناك برامج ضارة ترميز البيانات التي تستخدم أساليب أكثر تفصيلا. يجب على المجرمين فقط استخدام اسم شركة معروف ، وكتابة بريد إلكتروني مقنع ، وإضافة الملف المصاب إلى البريد الإلكتروني وإرساله إلى الضحايا المحتملين. القضايا المتعلقة بالمال هي موضوع متكرر في رسائل البريد الإلكتروني هذه حيث يميل الأشخاص إلى التعامل مع رسائل البريد الإلكتروني تلك. إذا استخدم المحتالون اسم شركة مثل Amazon ، فقد يفتح الناس المرفق دون التفكير إذا كان المجرمون يقولون فقط أنه تم ملاحظة نشاط مشكوك فيه في الحساب أو تم إجراء عملية شراء وإضافة الإيصال. عندما كنت تتعامل مع رسائل البريد الإلكتروني، وهناك بعض الأشياء التي يجب البحث عن إذا كنت ترغب في حماية جهاز الكمبيوتر الخاص بك. أولاً، إذا لم تكن على دراية بالمرسل، تحقق من هويته قبل فتح المرفق. وإذا كنت على دراية بها، راجع عنوان البريد الإلكتروني للتأكد من أنه يطابق العنوان الحقيقي للشخص / الشركة. أيضا ، ابحث عن الأخطاء في قواعد اللغة ، والتي يمكن أن تكون واضحة جدا. علامة أخرى واضحة نوعا ما هو اسمك لا تستخدم في تحية، إذا كانت شركة مشروعة / المرسل إلى البريد الإلكتروني الخاص بك، فإنها بالتأكيد استخدام اسمك بدلا من تحية نموذجية، مثل العميل أو عضو. قد تستخدم أيضًا برامج غير محدثة على جهاز الكمبيوتر الخاص بك لتصيب. وعادة ما يتم تصحيح هذه الثغرات الأمنية في البرامج بسرعة بعد اكتشافها بحيث لا يمكن استخدامها من قبل البرامج الضارة. كما أظهرت WannaCry ، ومع ذلك ، لا يندفع الجميع لتثبيت تلك التحديثات. يوصى بتحديث البرامج بانتظام، كلما توفرت رقعة. يمكن تعيين التحديثات لتثبيت تلقائيا، إذا وجدت تلك الإخطارات مزعج.

ماذا يمكنك أن تفعل بشأن البيانات الخاصة بك

إذا كان ترميز البيانات البرامج الضارة يصيب جهازك، فإنه سوف ننظر لأنواع محددة من الملفات وبمجرد أن حددت لهم، فإنه سيتم ترميز لهم. لن تتمكن من فتح الملفات، لذلك حتى لو كنت لا ترى ما يجري في البداية، فسوف تعرف في نهاية المطاف. تحقق من الملفات الخاصة بك لإضافات غريبة إضافة، وأنها سوف تساعد في التعرف على البيانات التي تشفير البرمجيات الخبيثة لديك. في كثير من الحالات، قد لا يكون فك تشفير الملفات ممكناً لأن خوارزميات التشفير المستخدمة في التشفير قد تكون صعبة جداً، إن لم يكن من المستحيل فك تشفيرها. إذا كنت لا تزال غير متأكد ما يجري، كل شيء سوف يكون واضحا في مذكرة الفدية. ما سوف يشجعك المجرمون على استخدام برنامج فك التشفير المدفوع ، ويحذر من أنك قد تضر ملفاتك إذا تم استخدام طريقة أخرى. يجب عرض سعر واضح في الملاحظة ولكن إذا لم يكن كذلك ، فسيتعين عليك إرسال بريد إلكتروني إلى المجرمين من خلال عنوانهم المقدم. كما تعلمون بالفعل، دفع ليس الخيار الذي نختاره. قبل أن تفكر حتى في الدفع، حاول جميع الخيارات الأخرى أولاً. حاول أن تتذكر ما إذا كنت قد قمت بعمل نسخة احتياطية من أي وقت مضى ، وربما يتم تخزين بعض البيانات الخاصة بك في الواقع في مكان ما. في بعض الحالات، يمكن للضحايا حتى تحديد موقع فك التشفير مجانا. يجب أن نقول أن المتخصصين في البرمجيات الخبيثة بين الحين والآخر قادرون على تكسير البرمجيات الخبيثة ترميز البيانات، مما يعني أنك قد تجد برنامج فك التشفير مع أي مدفوعات ضرورية. خذ هذا الخيار في الاعتبار وفقط عندما كنت متأكدا من أداة فك التشفير الحرة غير متوفرة، يجب عليك حتى النظر في الامتثال للمطالب. استخدام هذا المال للنسخ الاحتياطي قد يكون أكثر فائدة. إذا كان النسخ الاحتياطي متوفراً، يمكنك إلغاء تأمين Konx ransomware الملفات بعد إزالة Konx ransomware تماما. في المستقبل ، وتجنب ترميز الملفات الخبيثة قدر الإمكان من خلال أن تصبح على بينة من كيفية انتشاره. التزم بصفحات الويب الآمنة عندما يتعلق الأمر بتنزيلات، كن حذراً من مرفقات البريد الإلكتروني التي تفتحها، وتأكد من تحديث برنامجك في جميع الأوقات.

طرق لإزالة Konx ransomware الفيروس

من أجل التخلص من البيانات تشفير البرمجيات الخبيثة إذا كان لا يزال موجودا على النظام، وتوظيف البرامج الخبيثة ترميز الملفات. لإصلاح يدويا Konx ransomware الفيروس ليست عملية سهلة ، وربما يؤدي إلى مزيد من الضرر على جهاز الكمبيوتر الخاص بك. سيكون برنامج مكافحة البرامج الضارة خيارًا أكثر أمانًا في هذه الحالة. هذه الأداة مفيد أن يكون على الكمبيوتر لأنه لن فقط التأكد من إصلاح Konx ransomware ولكن أيضا منع واحد من الدخول في المستقبل. بمجرد تثبيت الأداة المساعدة لمكافحة البرامج الضارة ، ما عليك سوى تنفيذ مسح للأداة الخاصة بك وتفويضها للقضاء على التهديد. الأداة المساعدة لن تساعد فك تشفير الملفات، ومع ذلك. إذا تم القضاء على البرامج الضارة ترميز البيانات بشكل كامل، استرداد الملفات من النسخ الاحتياطي، وإذا لم يكن لديك، والبدء في استخدامه.

Offers

تنزيل أداة إزالةto scan for Konx ransomwareUse our recommended removal tool to scan for Konx ransomware. Trial version of provides detection of computer threats like Konx ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Konx ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة Konx ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

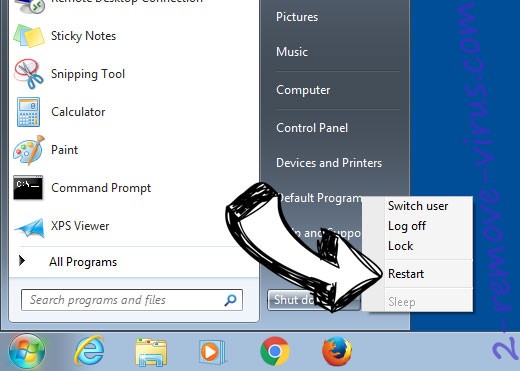

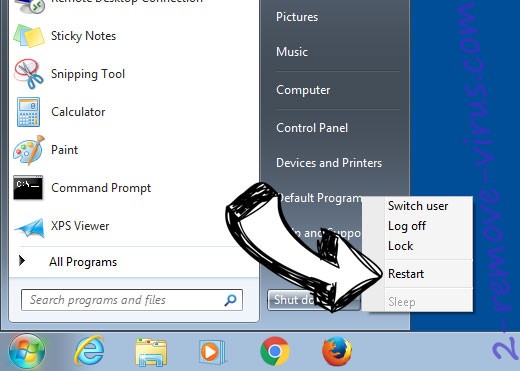

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

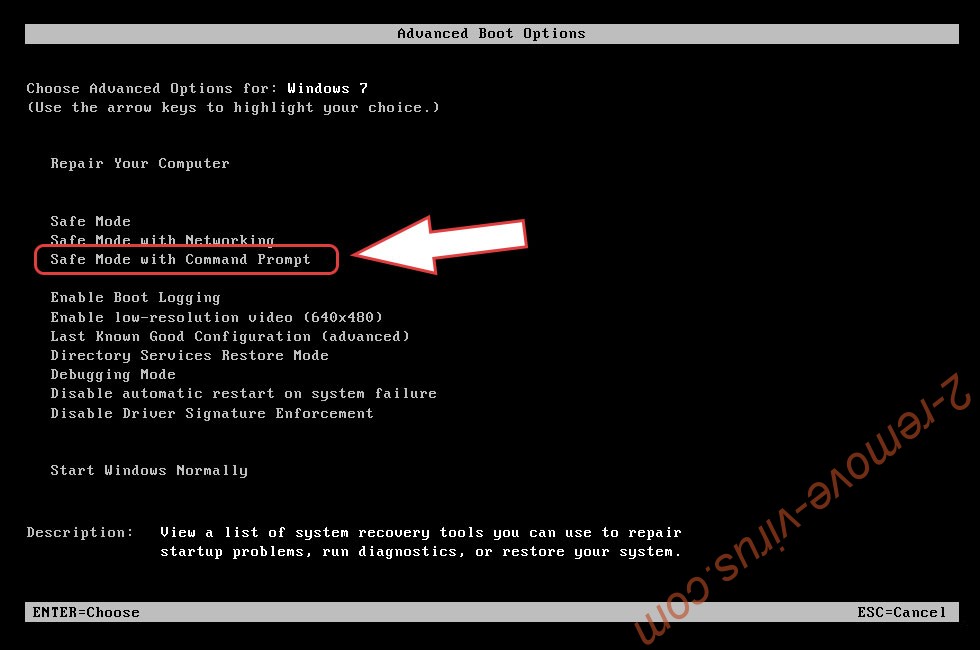

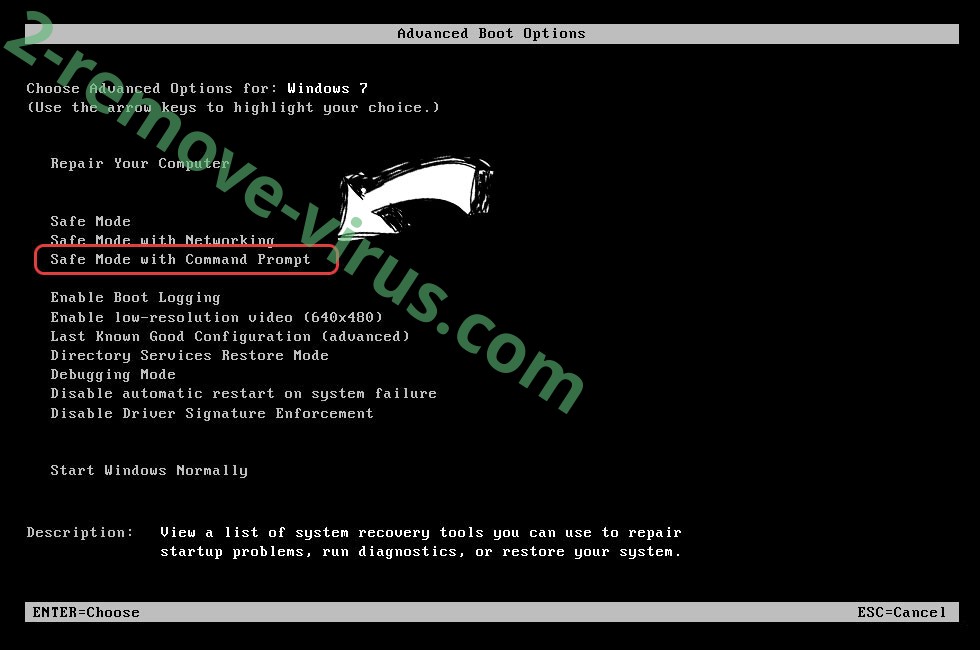

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Konx ransomware

إزالة Konx ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

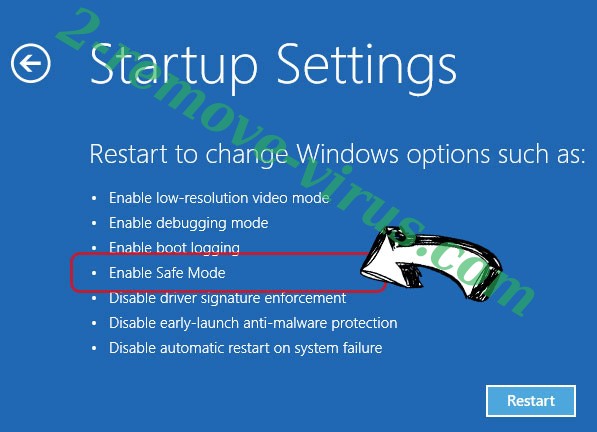

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Konx ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف Konx ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

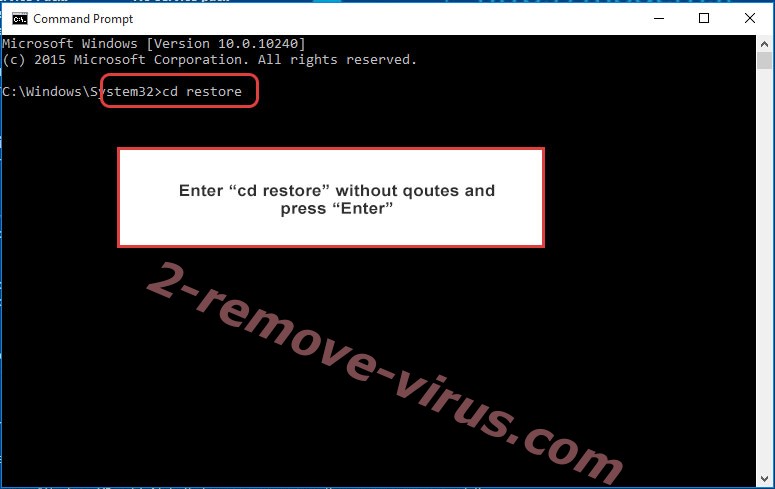

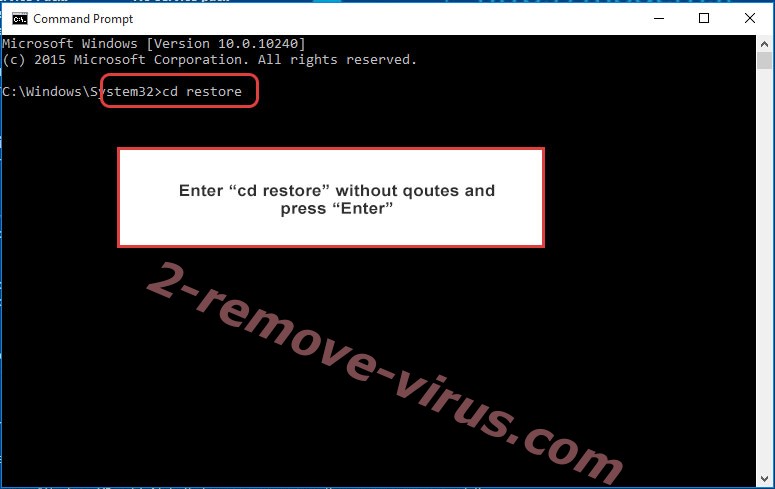

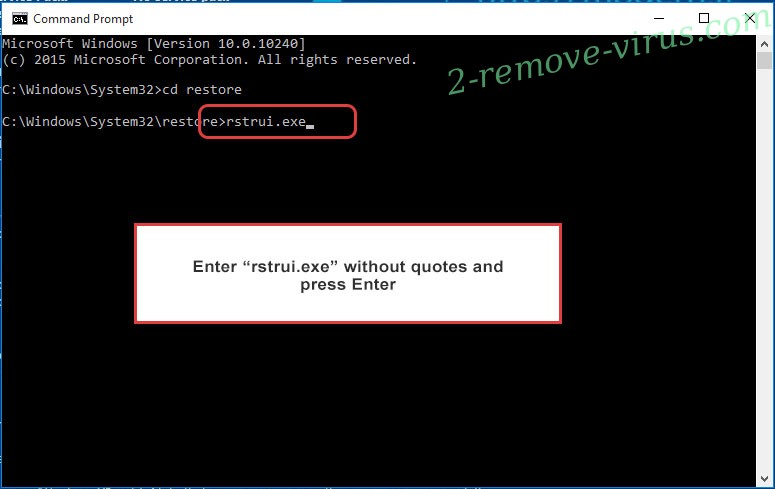

- اكتب في cd restore، واضغط على Enter.

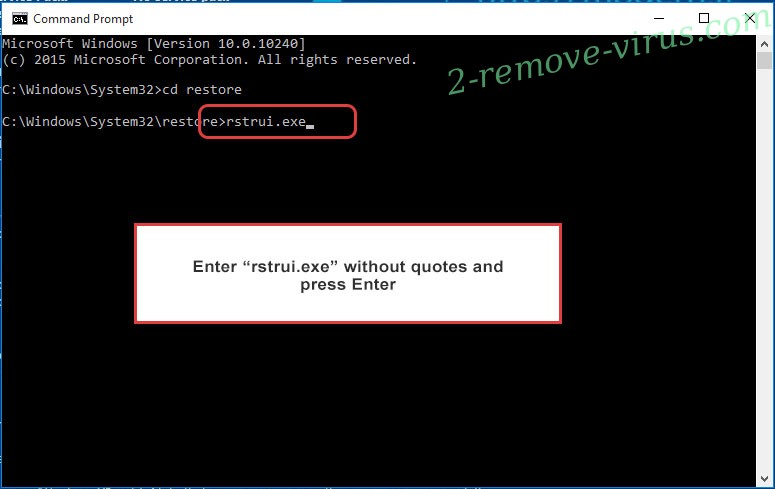

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

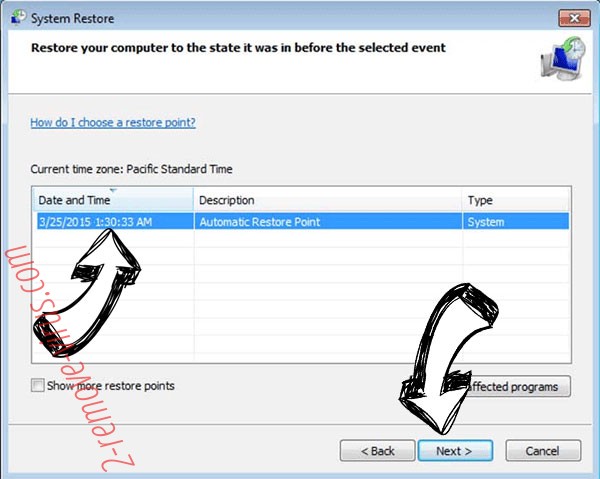

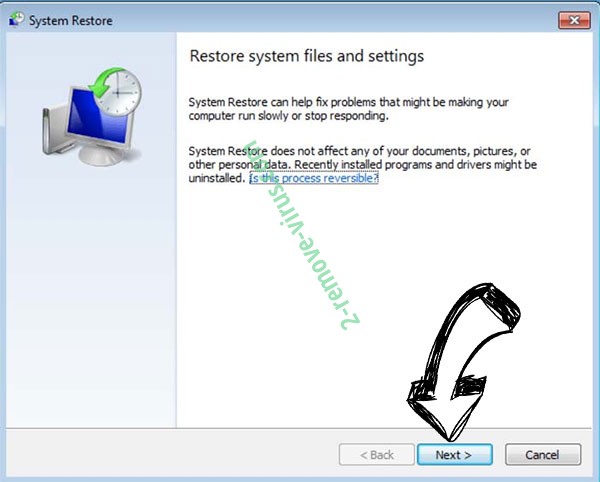

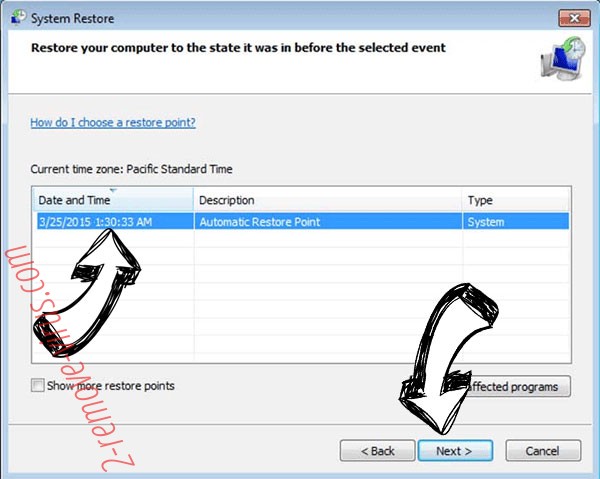

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

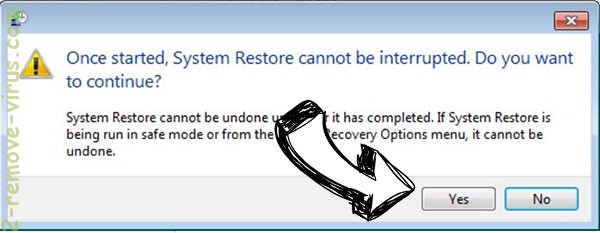

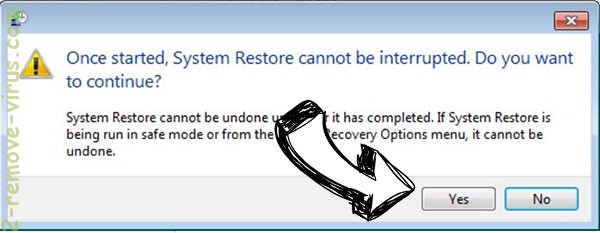

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف Konx ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

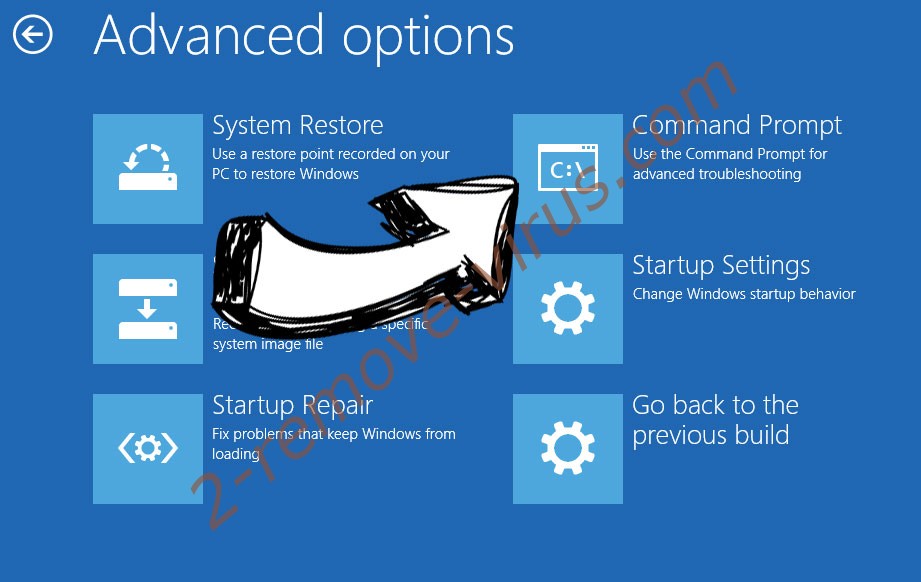

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.