ما يمكن أن يقال عن .L30 file Ransomware

.L30 file Ransomware انتزاع الفدية هو البرمجيات الخبيثة التي سيتم ترميز الملفات الخاصة بك. من المحتمل أن تكون هذه هي المرة الأولى التي تصادف فيها عدوى من هذا النوع ، وفي هذه الحالة ، قد تكون مصدوما بشكل خاص. يمكن استخدام خوارزميات التشفير القوية لتشفير البيانات، مما يجعلك غير قادر على الوصول إليها بعد الآن. ويعتقد ملف تشفير البرمجيات الخبيثة لتكون واحدة من أخطر الإصابات التي يمكن أن يكون لديك لأن فك تشفير البيانات ليست ممكنة دائما. سوف المجرمين تعطيك أداة فك التشفير ولكن شرائه ليست أفضل فكرة.

لا يؤدي الاستسلام للمطالب تلقائيا إلى استعادة الملف ، لذلك هناك احتمال أنك قد تهدر أموالك. لماذا الناس الذين تشفير الملفات الخاصة بك في المقام الأول تساعدك على استعادتها عندما لا يكون هناك شيء منعهم من مجرد أخذ أموالك. وبالإضافة إلى ذلك، سوف تذهب أموالك نحو انتزاع الفدية والبرامج الضارة في المستقبل. تشفير البيانات البرمجيات الخبيثة بالفعل لا مليارات الدولارات في الضرر ، هل تريد حقا لدعم ذلك. وكلما امتثل المزيد من الناس للمطالب ، كلما حصل برنامج الفدية على المزيد من الأرباح ، وهذا يجذب المزيد من الناس بشكل متزايد إلى هذه الصناعة. الحالات التي قد ينتهي بك الأمر إلى فقدان البيانات الخاصة بك هي نموذجية إلى حد ما لذلك قد يكون من الحكمة الاستثمار في النسخ الاحتياطي. يمكنك بعد ذلك ببساطة إزالة .L30 file Ransomware الفيروسات واستعادة الملفات من المكان الذي تحتفظ بها. قد تجد تفاصيل عن أساليب الانتشار الأكثر شيوعا في الفقرة أدناه، إذا لم تكن متأكدا من كيفية انتزاع الفدية حتى حصلت في جهاز الكمبيوتر الخاص بك.

كيف .L30 file Ransomware ينتشر

يمكن أن تدخل رانسومواري إلى نظامك بسهولة كبيرة ، وعادة ما تستخدم أساليب أساسية مثل إرفاق الملفات المصابة برسائل البريد الإلكتروني ، والاستفادة من البرامج غير المصححة واستضافة الملفات الملوثة على منصات تنزيل مشكوك فيها. نظرا لأن الكثير من الأشخاص مهملون حول كيفية استخدام بريدهم الإلكتروني أو من حيث يقومون بتنزيله ، فإن موزعي برامج الفدية ليس لديهم ضرورة استخدام طرق أكثر تعقيدا. ومع ذلك، يمكن لبعض البيانات تشفير البرامج الضارة استخدام طرق أكثر تفصيلا، والتي تحتاج إلى مزيد من الجهد. المجرمين فقط لإضافة ملف الخبيثة إلى البريد الإلكتروني ، وكتابة نص شبه معقول ، والتظاهر بأنها من شركة موثوق بها / المنظمة. المشاكل المتعلقة بالمال هي موضوع متكرر في تلك الرسائل الإلكترونية لأن الناس يميلون إلى التعامل مع تلك الرسائل الإلكترونية. في كثير من الأحيان ، يتظاهر المحتالون بأنهم من Amazon ، حيث يبلغك البريد الإلكتروني أنه تم ملاحظة نشاط غير عادي في حسابك أو تم إجراء نوع من الشراء. عليك أن تبحث عن علامات معينة عند فتح رسائل البريد الإلكتروني إذا كنت تريد نظاما خاليا من العدوى. إذا كنت غير معتاد على المرسل، فابحث فيه. حتى لو كنت تعرف المرسل، لا تتسرع، أولا التحقيق في عنوان البريد الإلكتروني للتأكد من أنه شرعي. تحتوي رسائل البريد الإلكتروني أيضا على أخطاء قواعد اللغة ، والتي تميل إلى أن تكون سهلة الملاحظة. قد تكون التحية المستخدمة أيضا دليلا ، حيث أن الشركات الحقيقية التي يجب عليك فتح بريدك الإلكتروني ستستخدم اسمك ، بدلا من التحيات مثل عزيزي العميل / العضو. كما يمكن استخدام نقاط الضعف في النظام للتلوث. وعادة ما يتم تحديد نقاط الضعف هذه من قبل المتخصصين في البرمجيات الخبيثة، وعندما يصبح مطورو البرمجيات على علم بها، فإنها تصدر تحديثات بحيث لا يمكن للأطراف الحاقدة استغلالها لإفساد الأجهزة ذات البرامج الضارة. ومع ذلك ، ليس الجميع سريع لتحديث برامجهم ، كما يتضح من هجوم WannaCry انتزاع الفدية. نظرا لأن العديد من البرامج الضارة قد تستخدم نقاط الضعف هذه ، فمن الضروري تحديث برامجك بانتظام. قد يتم تثبيت التحديثات تلقائيا.

ماذا يمكنك أن تفعل بشأن بياناتك

سوف تبدأ رانسومواري تبحث عن أنواع معينة من الملفات بمجرد تثبيته، وعندما يتم التعرف عليها، سيتم ترميزها. لن يكون الوصول إلى ملفاتك متاحا ، لذلك حتى لو لم تدرك ما يحدث في البداية ، فسوف تعرف في نهاية المطاف. ستعرف الملفات التي تم تشفيرها لأنها سترفق بها ملحق غير عادي. قد تكون بياناتك مشفرة باستخدام خوارزميات تشفير قوية، مما قد يعني أنه لا يمكنك فك تشفيرها. في حال كنت لا تزال غير متأكد ما يجري، سيتم شرح كل شيء في مذكرة الفدية. سيتم تقديم decryptor لك ، مقابل المال من الواضح ، وسوف ينبه المحتالون إلى عدم تنفيذ أساليب أخرى لأنه يمكن أن يضر بهم. إذا لم يتم تحديد مبلغ الفدية، يجب عليك استخدام عنوان البريد الإلكتروني المحدد للاتصال بالمحتالين لمعرفة المبلغ، والذي قد يعتمد على مدى أهمية بياناتك. لأسباب محددة بالفعل ، ودفع القراصنة ليس خيارا مقترحا. عندما لا يساعد أي من الخيارات الأخرى ، عندها فقط يجب عليك حتى التفكير في الدفع. ربما كنت قد قدمت احتياطية ولكن ببساطة نسي. هل يمكن أيضا أن تكون قادرة على تحديد موقع برنامج فك التشفير مجانا. قد يكون برنامج فك التشفير متاحا مجانا ، إذا كان شخص ما قادرا على فك تشفير البرامج الضارة لترميز الملفات. قبل اتخاذ قرار بالدفع، فكر في هذا الخيار. استثمار جزء من هذا المال لشراء نوع من النسخ الاحتياطي قد تتحول إلى أن تكون أكثر فائدة. إذا كنت قد قدمت النسخ الاحتياطي قبل أن يصاب النظام الخاص بك ، يجب أن تكون قادرة على استردادها من هناك بعد حذف .L30 file Ransomware الفيروس. كن على دراية بكيفية انتشار ملف تشفير البرامج الضارة بحيث يمكنك بذل قصارى جهدك لتجنب ذلك. التزم بتأمين مصادر التنزيل، وكن حذرا من مرفقات البريد الإلكتروني التي تفتحها، وتأكد من تحديث برنامجك في جميع الأوقات.

.L30 file Ransomware عزل

إذا كان الملف ترميز البرنامج الخبيث لا يزال على جهازك، يجب استخدام أداة إزالة البرامج الضارة لإنهاء ذلك. قد يكون من الصعب إصلاح .L30 file Ransomware الفيروس يدويا لأنك قد ينتهي بك الأمر عن غير قصد إلى إلحاق ضرر بالكمبيوتر. استخدام برنامج إزالة البرامج الضارة سيكون أقل إزعاجا بكثير. هذه الأنواع من الأدوات موجودة لغرض حماية جهازك من التلف الذي قد يسببه هذا النوع من التهديد ، واعتمادا على البرنامج ، حتى منعهم من الدخول في المقام الأول. العثور على برنامج إزالة البرامج الضارة التي تناسب ما تحتاجه، وتثبيته ومسح النظام الخاص بك وذلك لتحديد موقع العدوى. ومع ذلك، الأداة المساعدة غير قادر على استعادة الملفات، لذلك لا تتوقع استرداد الملفات الخاصة بك بعد أن ذهب التهديد. عندما يكون النظام خاليا من العدوى، ابدأ في إجراء نسخة احتياطية من ملفاتك بشكل روتيني.

Offers

تنزيل أداة إزالةto scan for .L30 file RansomwareUse our recommended removal tool to scan for .L30 file Ransomware. Trial version of provides detection of computer threats like .L30 file Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف .L30 file Ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة .L30 file Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

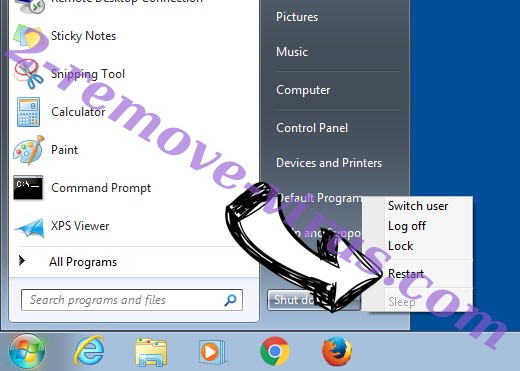

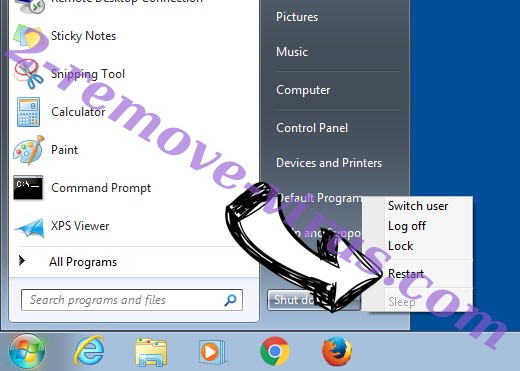

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

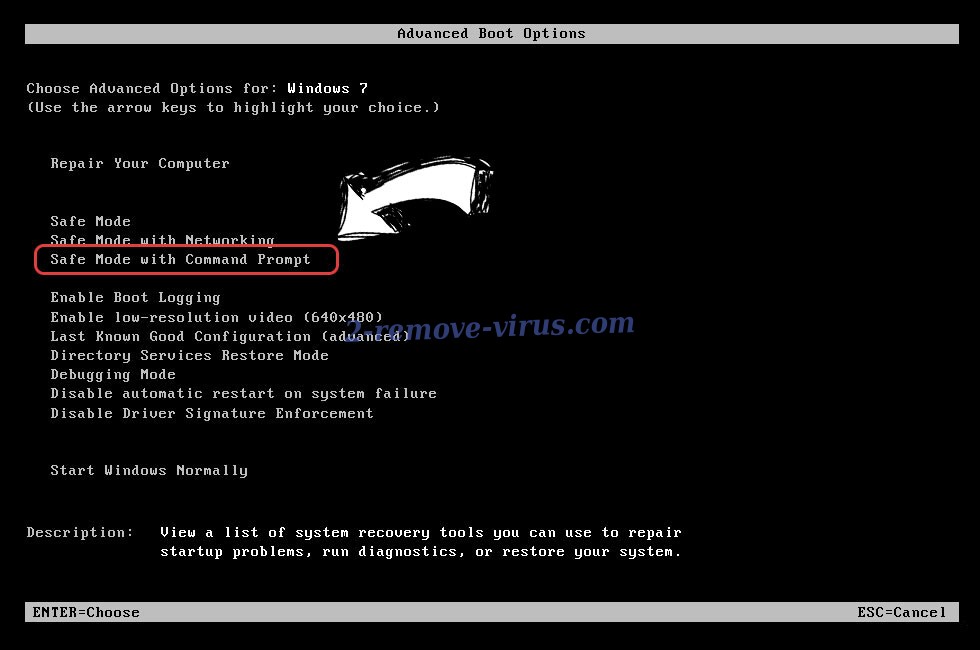

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

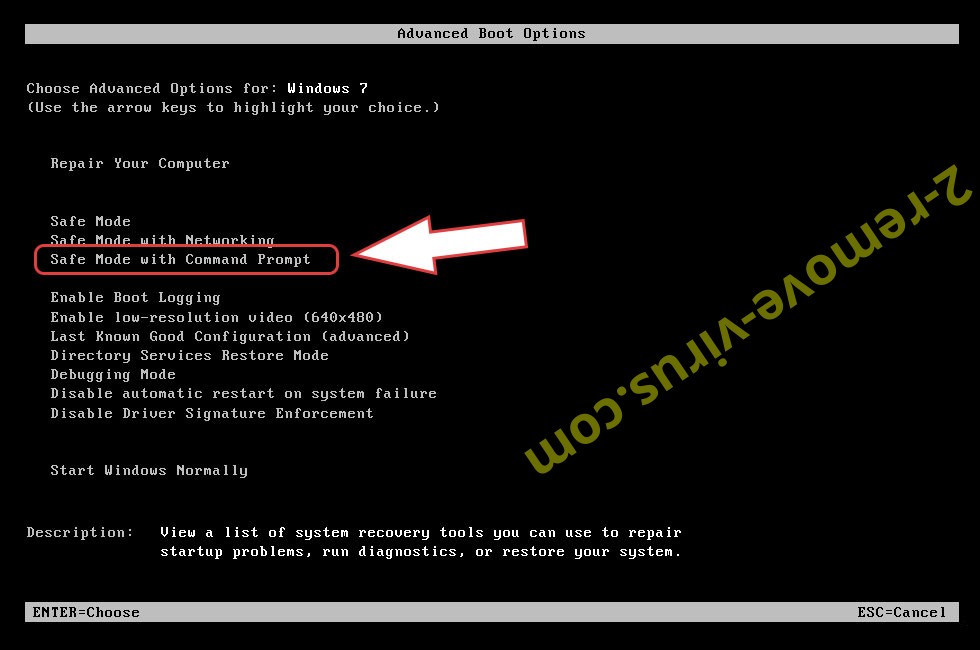

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة .L30 file Ransomware

إزالة .L30 file Ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

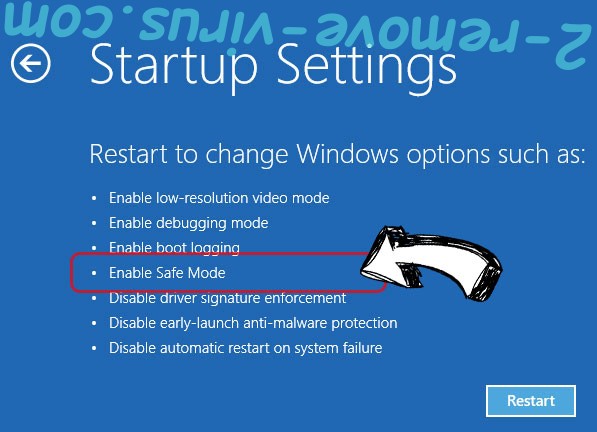

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف .L30 file Ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف .L30 file Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

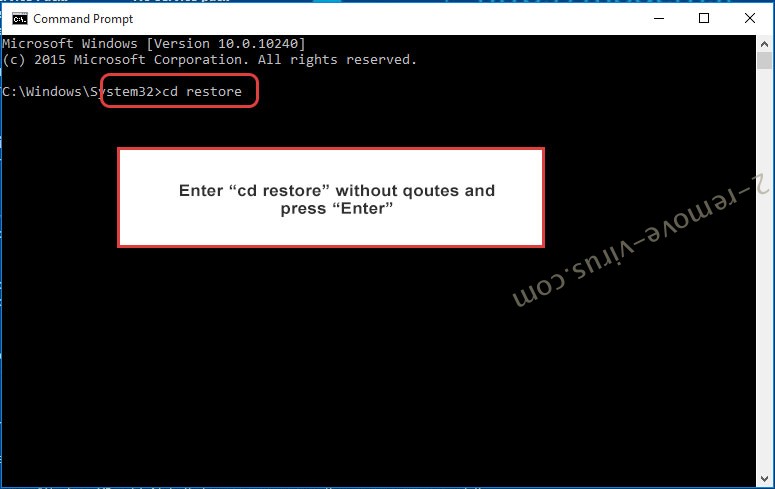

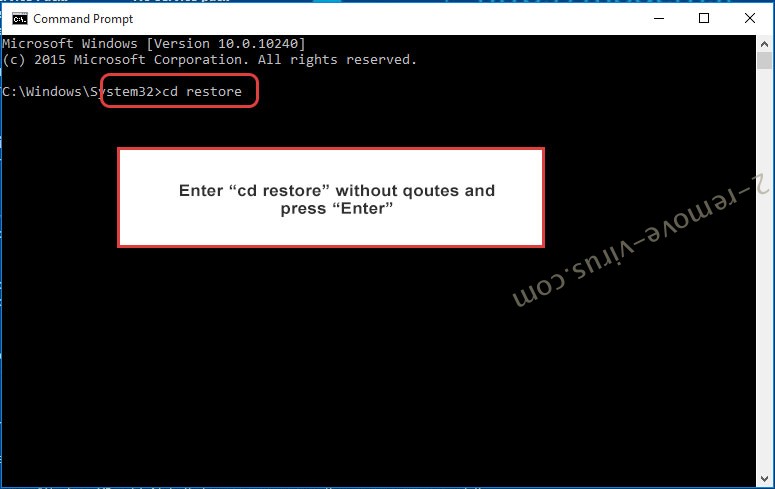

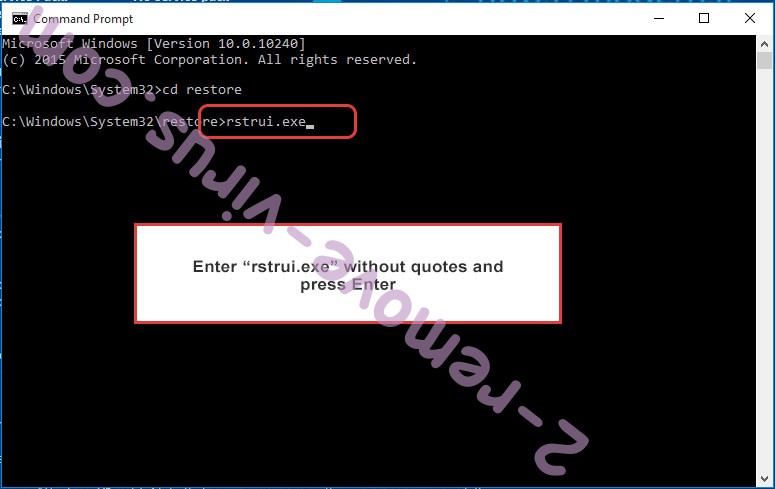

- اكتب في cd restore، واضغط على Enter.

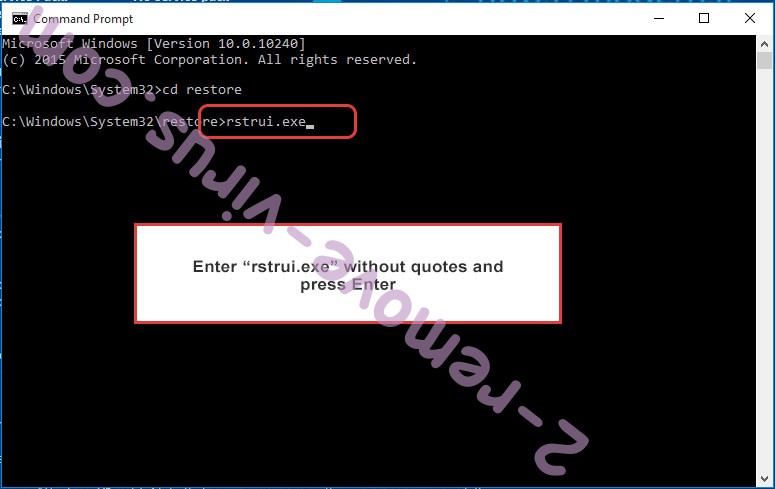

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

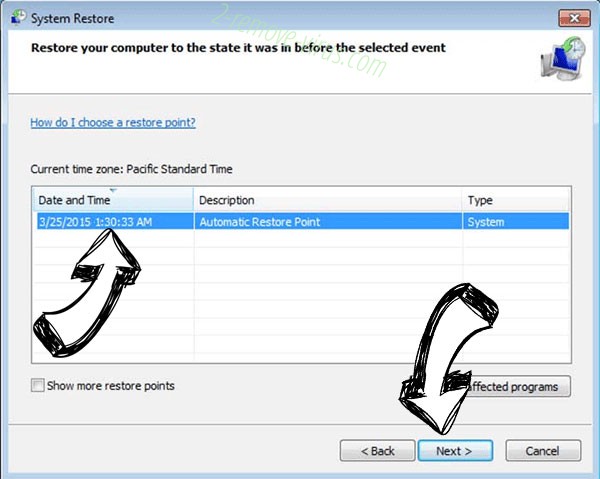

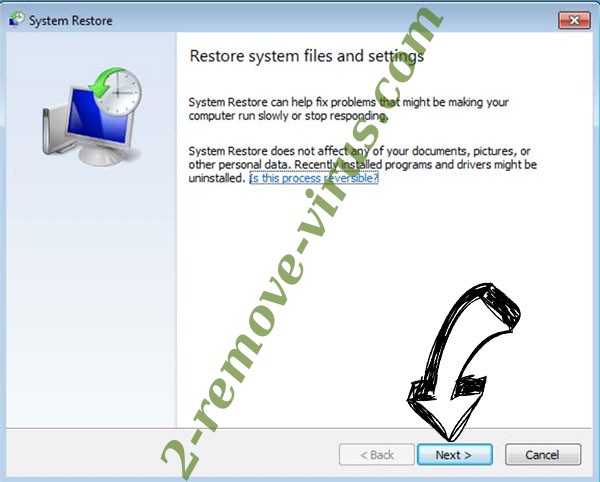

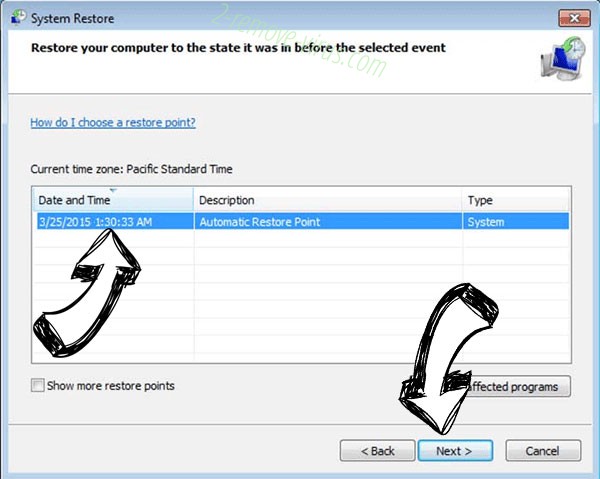

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

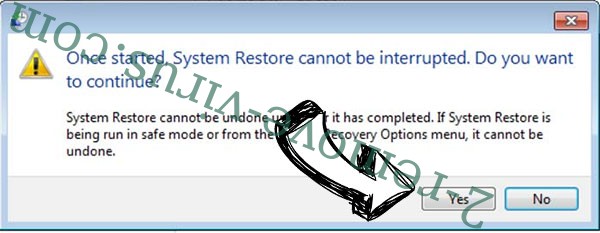

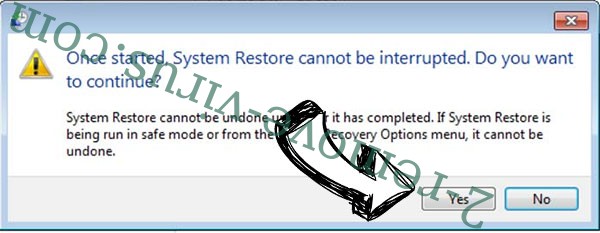

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف .L30 file Ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

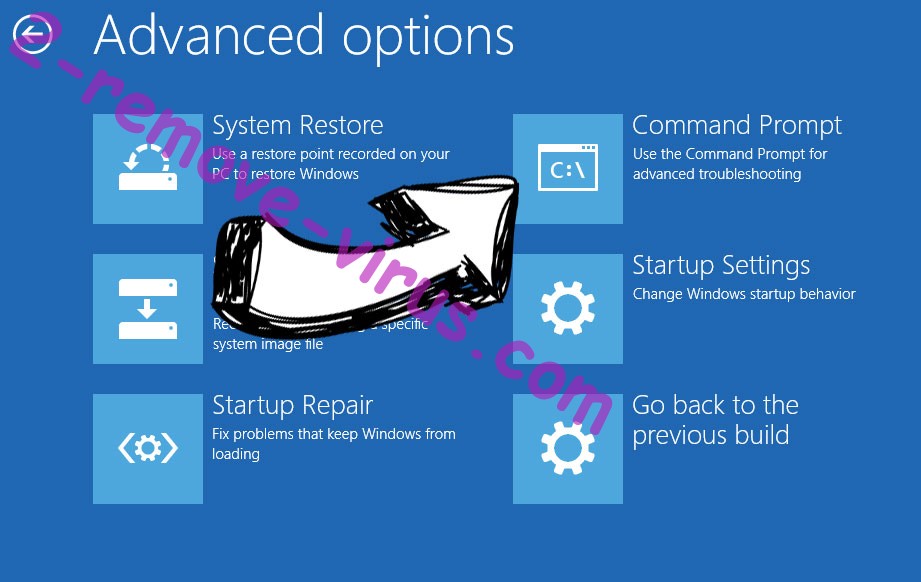

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.