حول L30 Ransomware الفيروسات

L30 Ransomware ويعتقد أن تكون عدوى خطيرة جدا الخبيثة، تصنف على أنها انتزاع الفدية. في حين تم انتزاع الفدية على نطاق واسع عن الموضوع، فمن الممكن انها المرة الأولى التي تواجه ذلك، وبالتالي قد تكون غير مدركين لما قد يعني العدوى لجهازك. يستخدم البرنامج الضار لترميز الملفات خوارزميات تشفير قوية لتشفير البيانات، وبمجرد تأمينها، سيتم منع وصولك إليها. يتم تصنيف برنامج تشفير البيانات الخبيثة كتهويف خطير جدا منذ فك تشفير الملفات ليس من المرجح دائما.

هناك خيار دفع المحتالين دفع لأداة فك التشفير، ولكننا لا نوصي بذلك. لن يضمن الاستسلام للطلبات بالضرورة استرداد بياناتك ، لذلك هناك احتمال أنك قد تهدر أموالك. لماذا الأشخاص الذين قاموا بتأمين بياناتك في المقام الأول يساعدونك على استعادتها في حين يمكنهم فقط أخذ المال. يجب أن تأخذ في الاعتبار أيضا أن الأموال ستستخدم لمشاريع البرامج الضارة في المستقبل. يكلف Ransomware بالفعل ملايين الدولارات من الخسائر للشركات المختلفة في عام 2017 ، وهذا تقدير فقط. يتم إغراء المحتالين من خلال المال السهل ، وكلما زاد عدد الضحايا الذين يقدمون الطلبات ، كلما أصبحت برامج الفدية أكثر جاذبية لتلك الأنواع من الناس. قد يكون استثمار الأموال المطلوب منك دفعها في النسخ الاحتياطي خيارا أكثر حكمة لأن فقدان البيانات لن يكون احتمالا مرة أخرى. إذا تم إجراء النسخ الاحتياطي قبل الفدية إصابة جهازك، يمكنك فقط إلغاء واسترداد L30 Ransomware البيانات. قد لا تعرف أيضا كيفية توزيع البرامج الضارة لتشفير البيانات، وسنناقش الطرق الأكثر شيوعا في الفقرات أدناه.

L30 Ransomware طرق التوزيع

يمكن أن تحدث عدوى البرامج الضارة لترميز البيانات بسهولة كبيرة ، وعادة ما تستخدم أساليب بسيطة مثل إضافة ملفات ملوثة إلى رسائل البريد الإلكتروني ، واستخدام مجموعات الاستغلال واستضافة الملفات المصابة على منصات تنزيل مشكوك فيها. عادة ما لا تكون هناك حاجة إلى التوصل إلى طرق أكثر تعقيدا لأن العديد من المستخدمين ليسوا حذرين عند استخدام رسائل البريد الإلكتروني وتنزيل الملفات. هذا لا يعني أن المنتشرين لا يستخدمون طرقا أكثر تفصيلا على الإطلاق ، ومع ذلك. يكتب المجرمون بريدا إلكترونيا مقنعا جدا ، أثناء استخدام اسم شركة أو منظمة معروفة ، ويرفقون الملف المصاب بالبريد الإلكتروني ويرسلونه إلى الأشخاص. عادة ، ستناقش رسائل البريد الإلكتروني المال أو الموضوعات ذات الصلة ، والتي من المرجح أن يأخذها الناس على محمل الجد. يحب مجرمو الإنترنت التظاهر بأنهم من Amazon وإعلامك بأنه كان هناك نشاط غريب في حسابك أو تم إجراء عملية شراء. حتى لحماية نفسك من هذا، هناك بعض الأشياء التي عليك القيام به عند التعامل مع رسائل البريد الإلكتروني. أولا، إذا كنت لا تعرف المرسل، تحقق من هويته قبل فتح المرفق. إذا تبين أن المرسل شخص تعرفه، فلا تتسرع في فتح الملف، فتحقق أولا بعناية من عنوان البريد الإلكتروني. أخطاء النحوي واضحة هي أيضا علامة. وهناك خاصية أخرى نموذجية هي عدم وجود اسمك في تحية، إذا كانت شركة مشروعة / المرسل إلى البريد الإلكتروني لك، فإنها بالتأكيد استخدام اسمك بدلا من تحية عامة، مثل العميل أو العضو. من الممكن أيضا أن تستخدم البرامج الضارة المشفرة للبيانات نقاط الضعف في أجهزة الكمبيوتر للإصابة. عادة ما يتم اكتشاف نقاط الضعف هذه من قبل الباحثين الأمنيين ، وعندما يكتشف البائعون عنها ، فإنهم يطلقون تصحيحات لإصلاحها بحيث لا يتمكن مؤلفو البرامج الضارة من الاستفادة منها لنشر برامجهم الضارة. كما أظهرت WannaCry ، ومع ذلك ، ليس كل شخص بهذه السرعة لتثبيت هذه التحديثات لبرامجهم. الحالات التي تستخدم فيها البرامج الضارة نقاط ضعف للدخول هي السبب في أنه من المهم تحديث برنامجك بانتظام. يمكن تعيين التحديثات لتثبيت تلقائيا، إذا وجدت تلك الإخطارات مزعج.

ماذا L30 Ransomware تفعل

بمجرد أن تصيب برامج الفدية جهازك ، ستقوم بمسح جهاز الكمبيوتر الخاص بك بحثا عن أنواع ملفات محددة وبمجرد تحديد موقعه ، ستقوم بتشفيرها. إذا لم تكن قد لاحظت أي شيء غريب حتى الآن، عندما كنت لا يمكن الوصول إلى الملفات، سترى أن شيئا ما قد حدث. تحقق من الملفات الخاصة بك لإضافات غريبة وأضاف، وأنها سوف تساعد في تحديد انتزاع الفدية. إذا استخدمت ransomware خوارزمية تشفير قوية ، فقد تجعل فك تشفير البيانات مستحيلا. سوف تجد مذكرة الفدية التي سوف ينبهك حول تشفير البيانات وما عليك القيام به بعد ذلك. سيتم اقتراح فك التشفير ، مقابل المال من الواضح ، وسوف يحذر المحتالون من عدم تنفيذ أساليب أخرى لأنه قد يضر بهم. يجب عرض سعر واضح في الملاحظة ولكن إذا لم يكن كذلك ، فيجب عليك استخدام عنوان البريد الإلكتروني المقدم للاتصال بالمحتالين الإلكترونيين لمعرفة مقدار تكاليف decryptor. لقد ذكرنا هذا من قبل ولكننا لا نعتقد أن دفع الفدية فكرة جيدة. قبل أن تفكر حتى في الدفع ، جرب جميع الخيارات الأخرى أولا. حاول تذكر ما إذا كنت قد قمت مؤخرا بتحميل ملفاتك في مكان ما ولكن نسيتها. أو، إذا كنت محظوظا، شخص ما قد وضعت فك التشفير مجانا. قد يكون برنامج فك التشفير متاحا مجانا ، إذا كانت البيانات التي تشفرة البرامج الضارة قد أصابت العديد من أجهزة الكمبيوتر وتمكن باحثو البرامج الضارة من اختراقها. قبل اتخاذ قرار بالدفع، ابحث في هذا الخيار. شراء النسخ الاحتياطي مع هذا المال يمكن أن يكون أكثر فائدة. إذا قمت بإنشاء نسخة احتياطية قبل أن تنتقل العدوى، فقد تستعيد البيانات بعد إصلاح L30 Ransomware الفيروس. إذا كنت تريد حماية جهازك من ترميز الملفات البرنامج الخبيث في المستقبل، تصبح على دراية يعني أنه يمكن أن تدخل جهاز الكمبيوتر الخاص بك. تأكد من تحديث البرنامج الخاص بك كلما أصبح تحديث متوفرا، ولا تفتح مرفقات بريد إلكتروني عشوائية، وتثق فقط في المصادر الآمنة مع التنزيلات.

طرق للقضاء على L30 Ransomware الفيروسات

إذا كان انتزاع الفدية لا يزال قائما، ينبغي استخدام أداة لمكافحة البرمجيات الخبيثة لإنهاء ذلك. لإصلاح الفيروس L30 Ransomware يدويا ليست عملية بسيطة، وقد يؤدي إلى أضرار إضافية لجهاز الكمبيوتر الخاص بك. لذلك، يجب استخدام الأسلوب التلقائي. لن تساعدك الأداة فقط على الاهتمام بالتهديد ، ولكنها قد تمنع أيضا الأشخاص المماثلين من الدخول في المستقبل. بمجرد تثبيت أداة مكافحة البرامج الضارة ، قم ببساطة بإجراء مسح لجهازك والسماح له بالقضاء على التهديد. لسوء الحظ، برنامج مكافحة البرامج الضارة فتح L30 Ransomware الملفات. إذا كنت متأكدا من أن جهازك نظيف، فاسترجع الملفات من النسخ الاحتياطي، إذا كان لديك.

Offers

تنزيل أداة إزالةto scan for L30 RansomwareUse our recommended removal tool to scan for L30 Ransomware. Trial version of provides detection of computer threats like L30 Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف L30 Ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة L30 Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة L30 Ransomware

إزالة L30 Ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

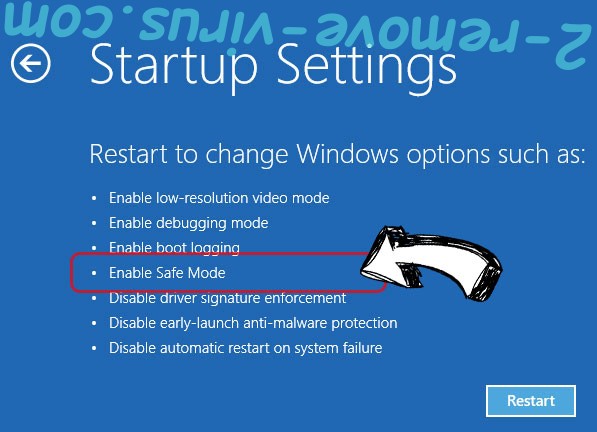

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف L30 Ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف L30 Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

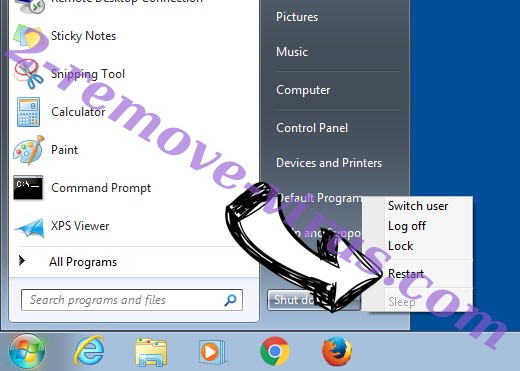

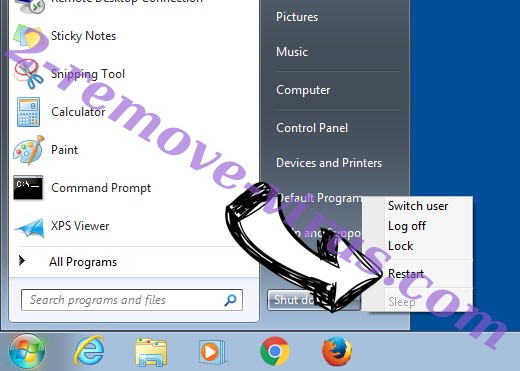

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

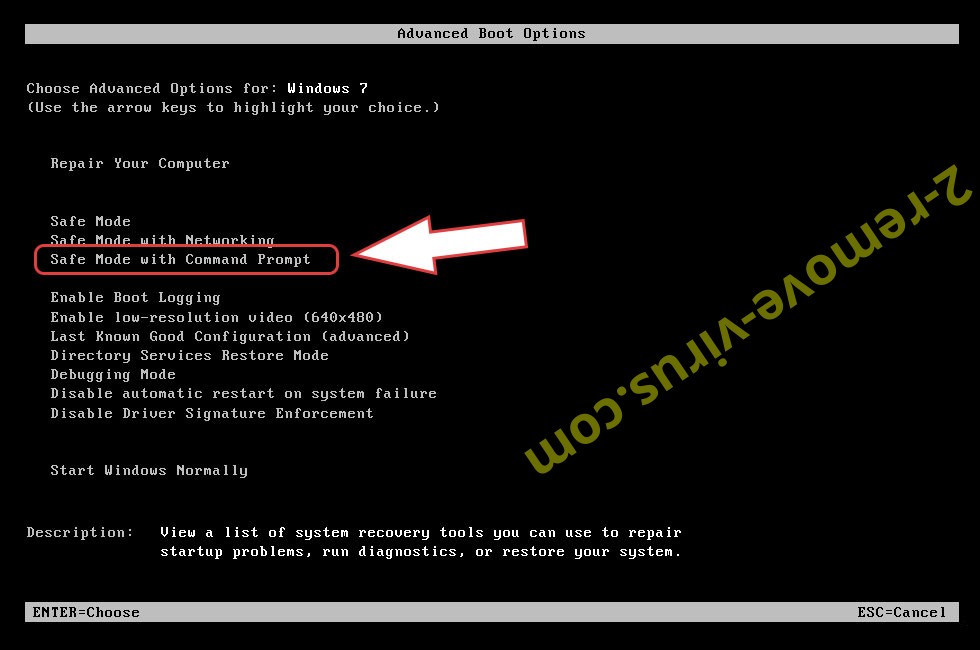

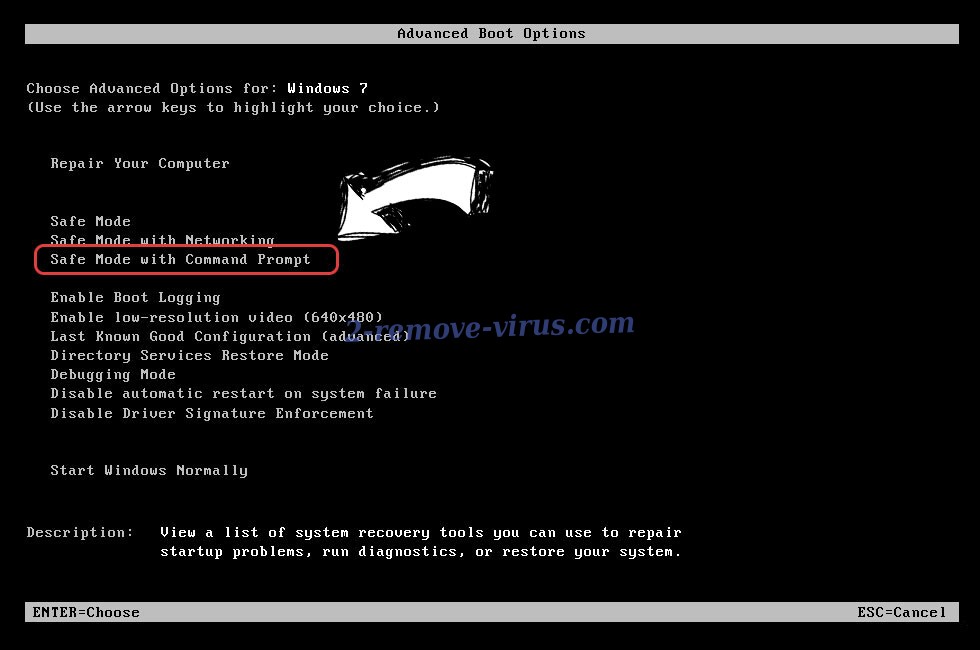

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

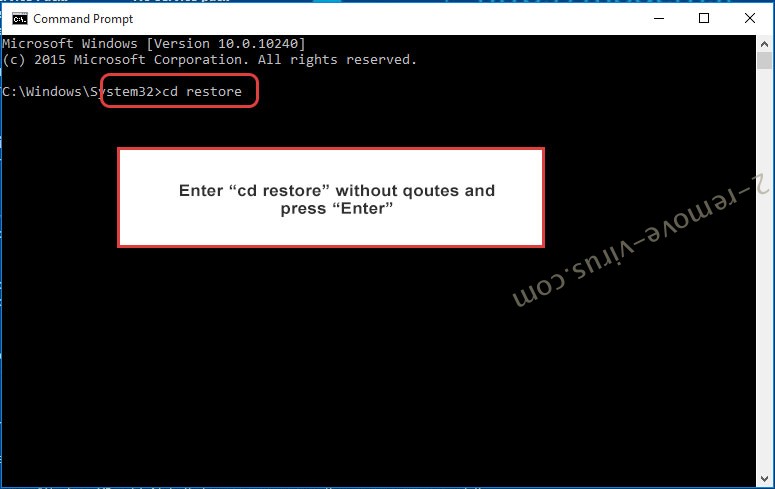

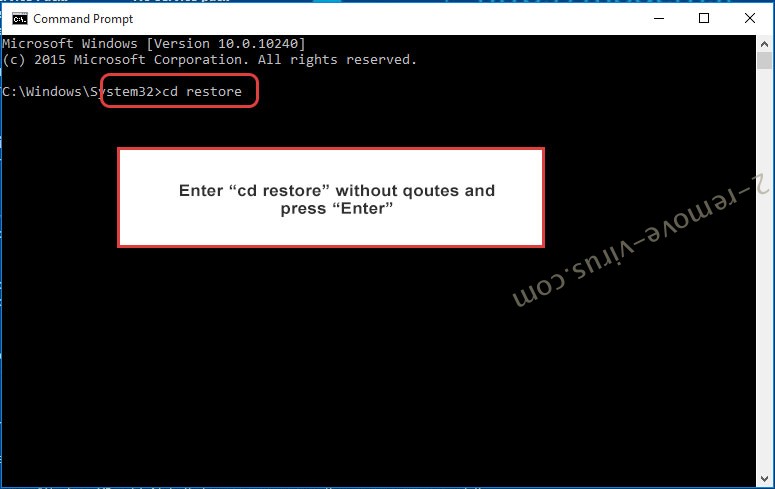

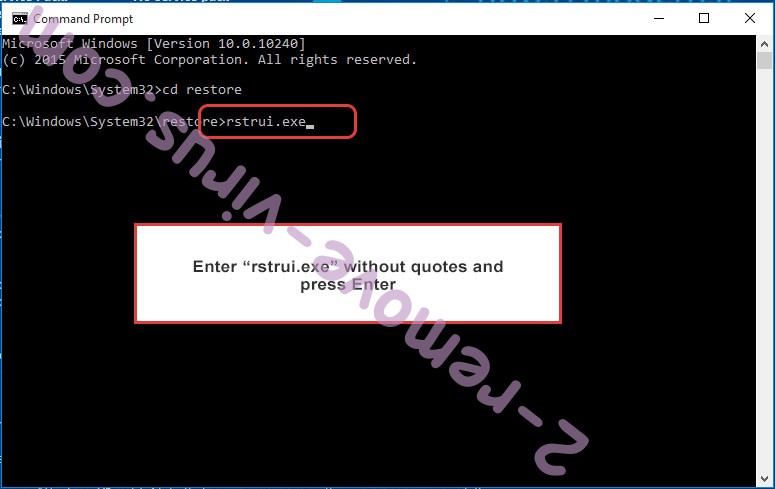

- اكتب في cd restore، واضغط على Enter.

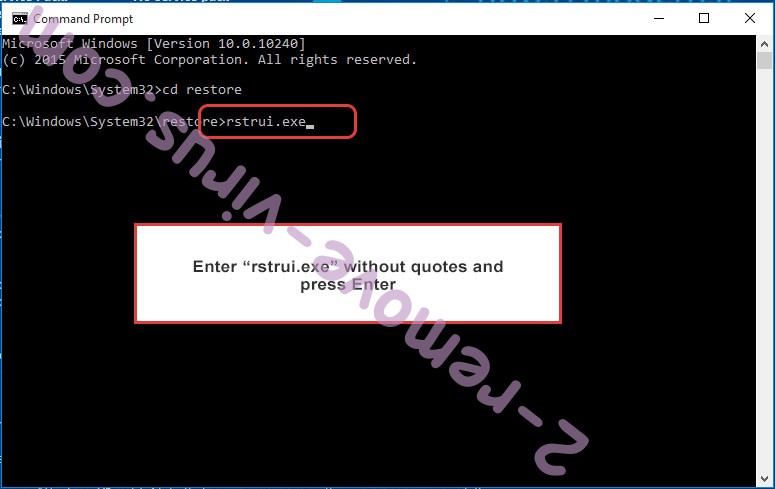

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

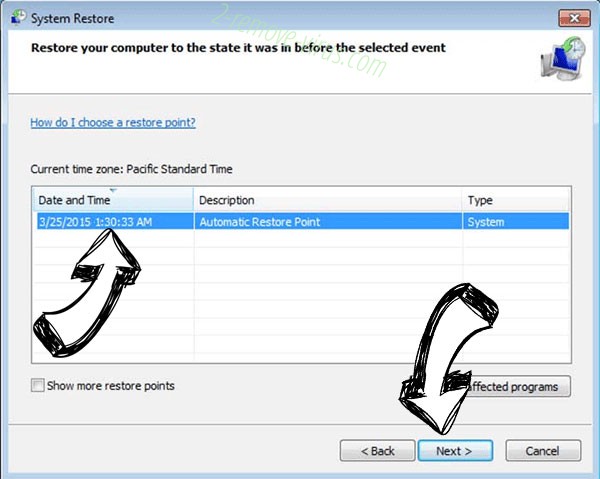

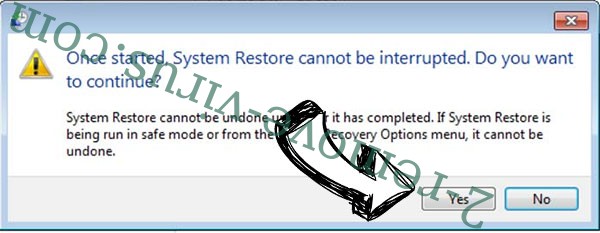

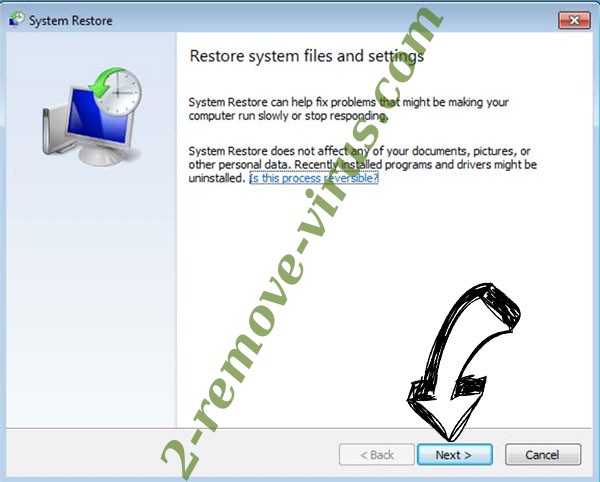

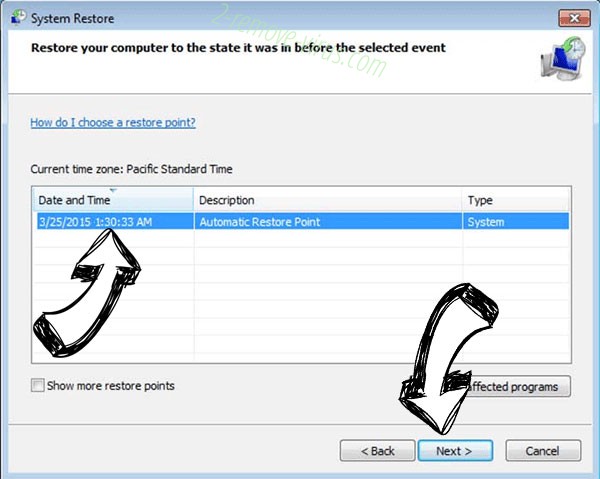

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

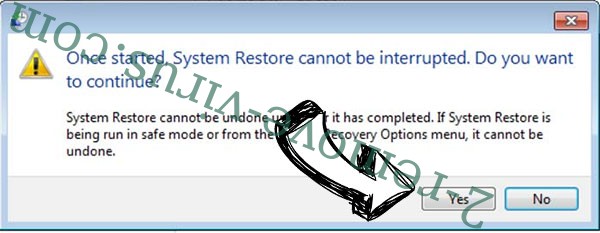

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف L30 Ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

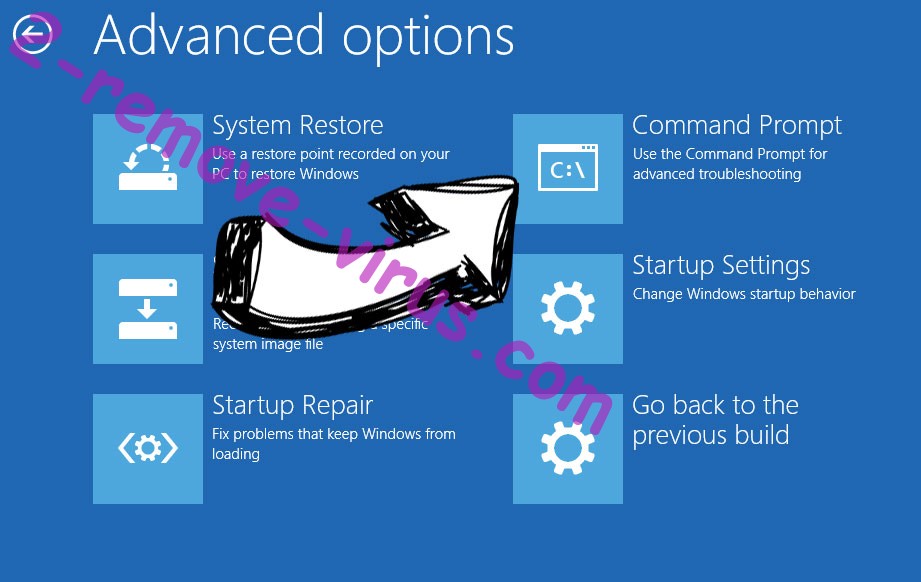

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.