حول .LeakTheMall file ransomware فيروس

انتزاع الفدية المعروفة كما .LeakTheMall file ransomware هو تصنيفها على أنها عدوى شديدة، نظراً لكمية الضرر الذي يمكن أن تفعله للنظام الخاص بك. من الممكن أنك لم تصادف انتزاع الفدية من قبل ، وفي هذه الحالة ، قد تكون في مفاجأة كبيرة. لن تتمكن من الوصول إلى بياناتك إذا تم ترميزها من قبل برامج الفدية ، والتي تستخدم بشكل عام خوارزميات تشفير قوية. ملف تشفير البرامج الضارة ويعتقد أن تكون واحدة من البرامج الضارة الأكثر ضررا لأن فك تشفير الملفات قد لا يكون ممكنا.

هناك خيار دفع الفدية للحصول على أداة فك التشفير، ولكننا لا نوصي بذلك. ملف فك التشفير حتى بعد الدفع غير مضمونة لذلك قد ينتهي بك الأمر إلى إضاعة أموالك. لماذا الأشخاص المسؤولين عن تشفير البيانات الخاصة بك تساعدك على استعادتها عندما يمكنهم فقط أخذ المال. بالإضافة إلى ذلك، فإن هذا المال الفدية تمويل البيانات المستقبلية تشفير البرمجيات الخبيثة أو بعض البرامج الضارة الأخرى. ملف ترميز البرمجيات الخبيثة يكلف بالفعل الملايين من الدولارات للشركات ، هل تريد حقا أن يكون دعم ذلك. وكلما زاد عدد الناس الذين يمنحونهم المال ، كلما أصبح المزيد من انتزاع الفدية التجاري المربح ، وهذا يجذب المزيد من الناس إلى هذه الصناعة. استثمار هذا المال في النسخ الاحتياطي موثوق يكون أفضل لأنه إذا كنت وضعت من أي وقت مضى في هذا النوع من الوضع مرة أخرى، قد مجرد فتح .LeakTheMall file ransomware الملفات من النسخ الاحتياطي وفقدانها لن يكون هناك احتمال. هل يمكن بعد ذلك مجرد إلغاء تثبيت .LeakTheMall file ransomware الفيروس واستعادة الملفات. سنقدم معلومات حول كيفية توزيع البرامج الضارة ترميز الملفات وكيفية تجنب ذلك في الفقرة أدناه.

.LeakTheMall file ransomware أساليب التوزيع

مرفقات البريد الإلكتروني، مجموعات استغلال والتنزيلات الخبيثة هي أساليب انتشار انتزاع الفدية الأكثر شيوعا. نظرًا لأن الكثير من الأشخاص ليسوا حذرين بشأن كيفية استخدام بريدهم الإلكتروني أو من المكان الذي يقومون بتنزيله ، فإن موزعي برامج الفدية ليس لديهم ضرورة استخدام الطرق الأكثر تفصيلاً. هذا لا يعني أن أساليب أكثر تفصيلا لا تستخدم على الإطلاق، ومع ذلك. المحتالين فقط بحاجة إلى المطالبة بأن تكون من شركة ذات مصداقية، وكتابة بريد إلكتروني عام ولكن مقنعة إلى حد ما، إضافة الملف المصاب إلى البريد الإلكتروني وإرسالها إلى الضحايا المحتملين. المستخدمين هم أكثر ميلا لفتح رسائل البريد الإلكتروني مناقشة المال، وبالتالي يمكن أن تواجه هذه الأنواع من المواضيع في كثير من الأحيان. يفضل المتسللون التظاهر بأنهم من Amazon وإعلامك بأنه تم ملاحظة نشاط غير عادي في حسابك أو تم إجراء عملية شراء. عند التعامل مع رسائل البريد الإلكتروني، هناك بعض العلامات التي يجب البحث عن إذا كنت ترغب في حماية جهازك. قبل كل شيء، معرفة ما إذا كان المرسل معروفًا لك قبل فتح الملف المرفق الذي أرسلوه، وإذا كنت لا تعرفهم، تحقق من هم. وإذا كنت تعرفها، فراجع عنوان البريد الإلكتروني للتأكد من مطابقتها لعنوان الشخص/الشركة الشرعي. ابحث عن الأخطاء النحوية أو الاستخدام ، والتي هي عموما صارخة جدا في تلك الرسائل الإلكترونية. علامة أخرى واضحة جدا هو عدم وجود اسمك في تحية، إذا كانت شركة حقيقية / المرسل إلى البريد الإلكتروني الخاص بك، فإنها تعرف بالتأكيد اسمك واستخدامها بدلا من تحية نموذجية، مثل العميل أو عضو. قد تستخدم أيضا نقاط ضعف على جهاز الكمبيوتر الخاص بك برامج ضعيفة لتصيب. عادة ما يتم تصحيح هذه الثغرات الأمنية في البرامج بسرعة بعد العثور عليها بحيث لا يمكن للبرامج الضارة استخدامها. ومع ذلك ، إذا حكمنا من خلال انتشار WannaCry ، من الواضح أن الجميع لا يندفع لتثبيت تلك البقع. لأن الكثير من البرامج الضارة تستفيد من تلك النقاط الضعيفة ، فمن الأهمية بمكان أن تقوم بتحديث البرامج في كثير من الأحيان. يمكن تثبيت بقع تلقائيا، إذا وجدت تلك الإخطارات مزعج.

ماذا يمكنك أن تفعل بشأن البيانات الخاصة بك

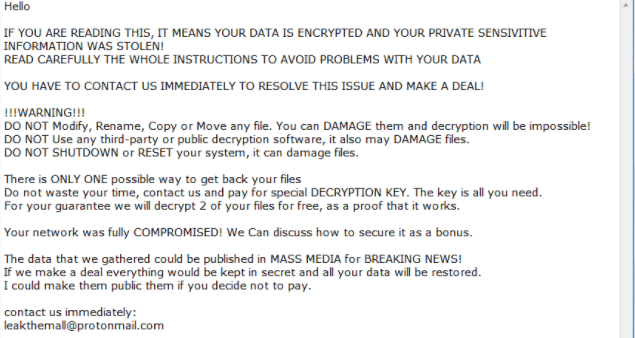

عندما تمكن انتزاع الفدية لدخول جهازك، سوف تجد قريبا بياناتك مشفرة. في البداية، قد لا يكون واضحاً ما يجري، ولكن عندما تكون غير قادر على فتح الملفات الخاصة بك، سوف تعرف على الأقل أن هناك خطأ ما. جميع الملفات المشفرة سيكون لها ملحق ملف غريب ، والذي يمكن أن يساعد الناس على معرفة اسم ترميز البيانات الخبيثة. لسوء الحظ، قد يتم ترميز الملفات بشكل دائم إذا استخدمت البرامج الضارة ترميز البيانات خوارزميات تشفير قوية. سوف تكشف مذكرة الفدية أن بياناتك قد تم تشفيرها وكيف يمكنك استعادتها. وفقا للمحتالين، سوف تكون قادرة على استعادة الملفات من خلال decryptor بهم، والتي لن تكون حرة. وينبغي أن يظهر سعر واضح في المذكرة ولكن إذا لم يكن كذلك، وكنت قد للاتصال المحتالين من خلال عنوان البريد الإلكتروني نظرا لمعرفة كم كنت قد لدفع. للأسباب التي نوقشت بالفعل، ودفع المحتالين ليس الخيار تشجيع. ننظر في كل خيار ممكن آخر، قبل أن تفكر حتى في شراء ما تقدمه. حاول أن تتذكر ربما لا تتذكر أو ربما تم تحرير أداة فك التشفير الحرة. إذا كان متخصص البرمجيات الخبيثة قادرة على فك تشفير برنامج تشفير الملف الخبيثة، وقال انه / انها قد الافراج عن decryptors الحرة. ضع هذا في الاعتبار قبل أن تفكر حتى في الامتثال للطلبات. لن تواجه فقدان البيانات المحتملة إذا كان النظام الخاص بك ملوثة مرة أخرى أو تحطمت إذا كنت استثمرت بعض من تلك الأموال في نوع من خيار النسخ الاحتياطي. إذا تم إجراء النسخ الاحتياطي قبل غزو العدوى، فقد تستعيد البيانات بعد مسح .LeakTheMall file ransomware الفيروس. إذا كنت تريد أن تحمي جهاز الكمبيوتر الخاص بك من انتزاع الفدية في المستقبل، تصبح مألوفة مع كيف يمكن أن تصيب جهازك. على أقل تقدير، قم بإيقاف فتح مرفقات البريد الإلكتروني بشكل عشوائي، وتحديث البرامج، وتحميل فقط من مصادر تعرف أن تكون آمنة.

كيفية إزالة .LeakTheMall file ransomware الفيروس

إذا كان لا يزال موجوداً على النظام الخاص بك، يجب استخدام برنامج مكافحة البرامج الضارة لإنهاء ذلك. لإصلاح يدويا .LeakTheMall file ransomware ليست عملية بسيطة وإذا لم تكن حذرا، قد ينتهي بك الأمر إلى التسبب في المزيد من الضرر. اختيار استخدام برامج إزالة البرامج الضارة هو قرار أكثر ذكاء. كما قد توقف الملفات في المستقبل تشفير البرمجيات الخبيثة من الدخول، بالإضافة إلى مساعدتك على التخلص من هذا واحد. اختر أداة مساعدة مناسبة، وبمجرد تثبيتها، قم بفحص الكمبيوتر للتعرف على التهديد. لا تتوقع أداة مكافحة البرامج الضارة لاستعادة البيانات الخاصة بك، لأنها لن تكون قادرة على القيام بذلك. عندما يكون جهازك خاليًا من العدوى، ابدأ في إجراء نسخ احتياطي للبيانات بشكل روتيني.

Offers

تنزيل أداة إزالةto scan for .LeakTheMall file ransomwareUse our recommended removal tool to scan for .LeakTheMall file ransomware. Trial version of provides detection of computer threats like .LeakTheMall file ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف .LeakTheMall file ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة .LeakTheMall file ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

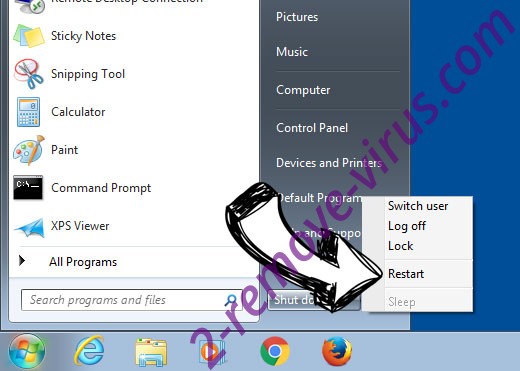

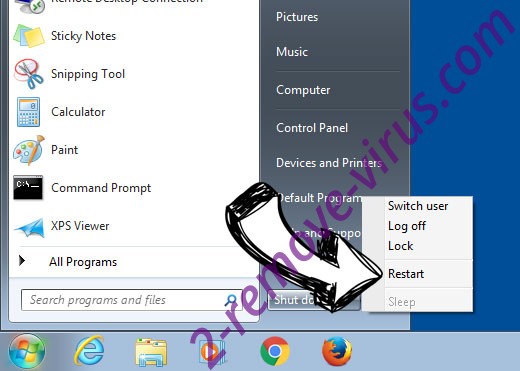

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

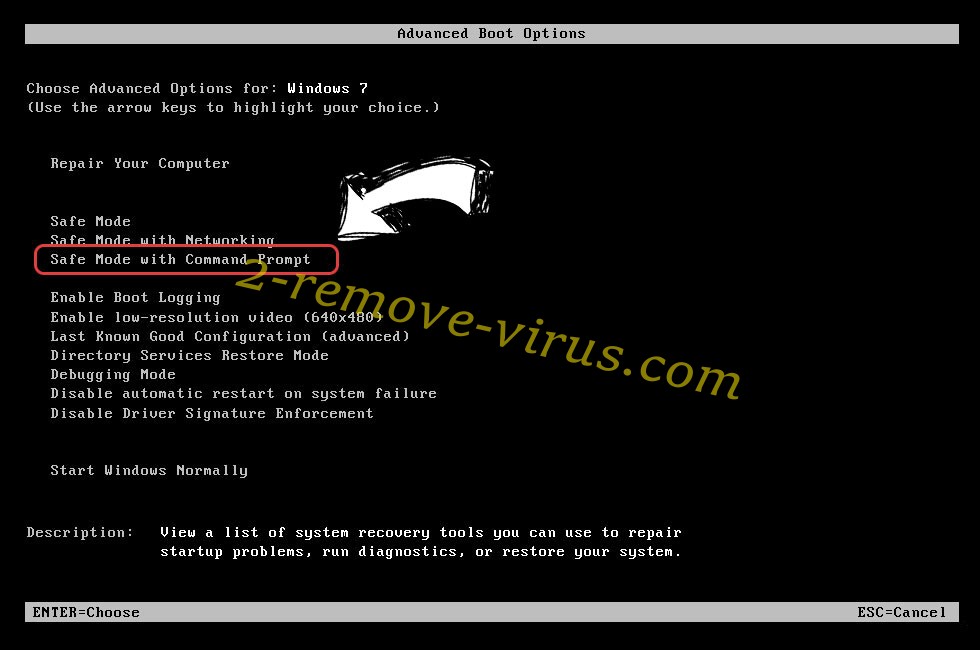

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

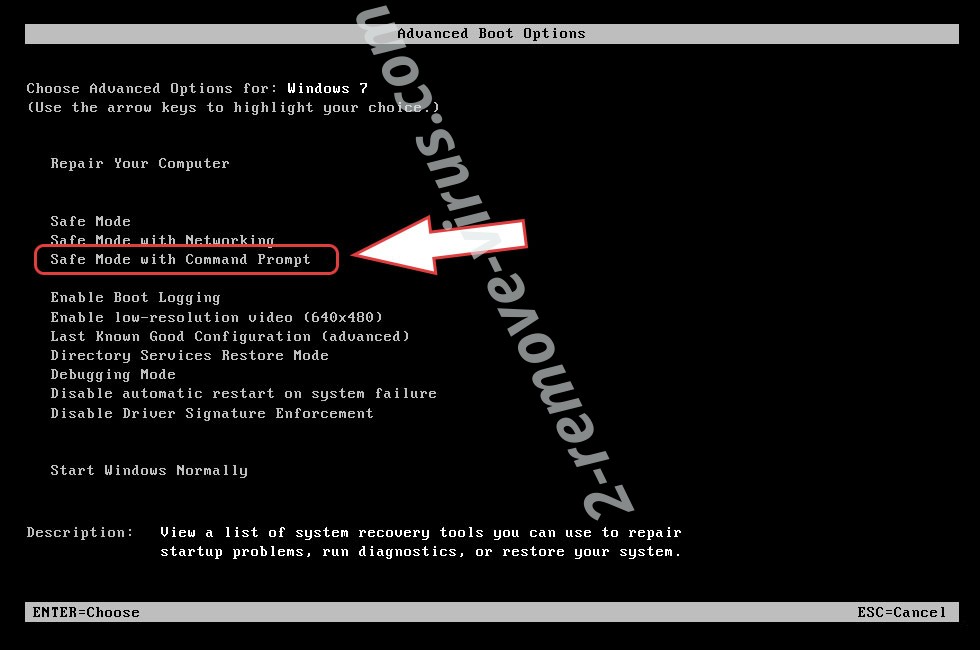

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة .LeakTheMall file ransomware

إزالة .LeakTheMall file ransomware من ويندوز 8/ويندوز

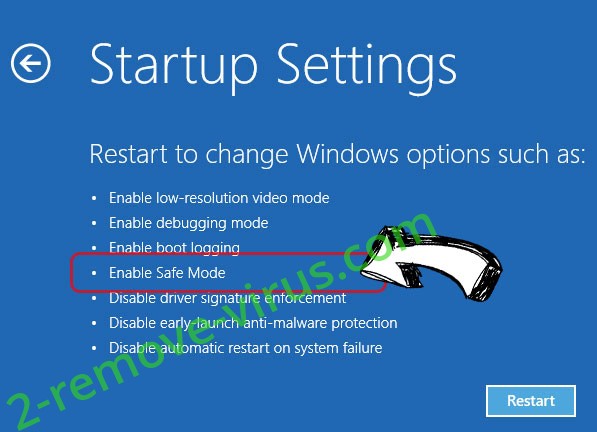

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف .LeakTheMall file ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف .LeakTheMall file ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

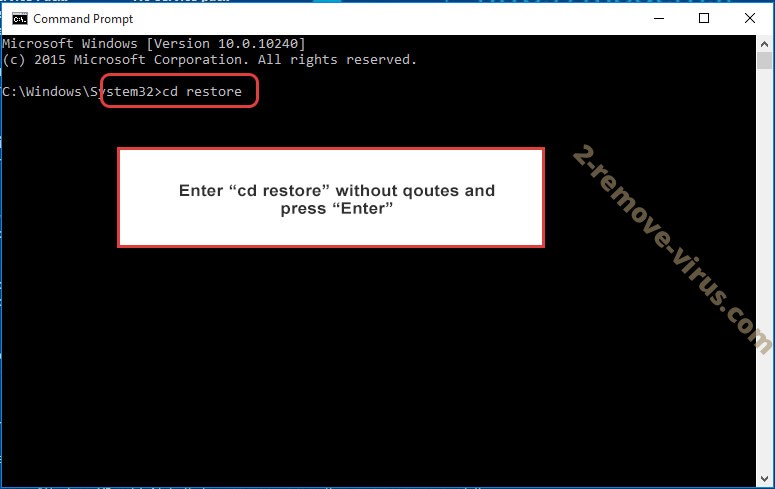

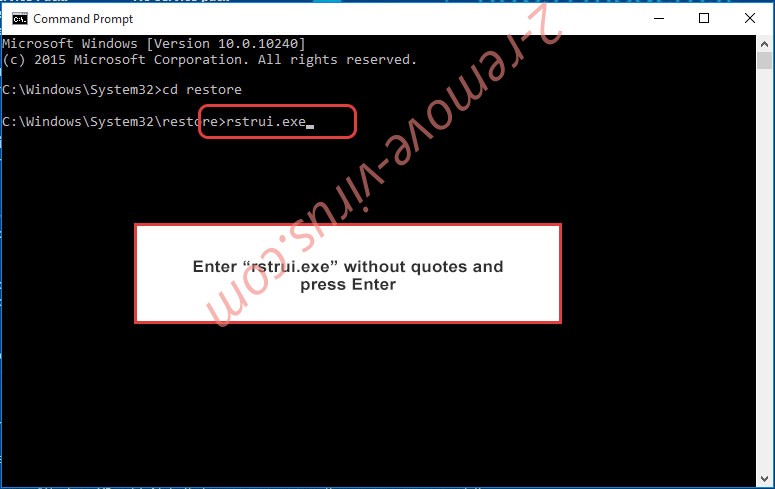

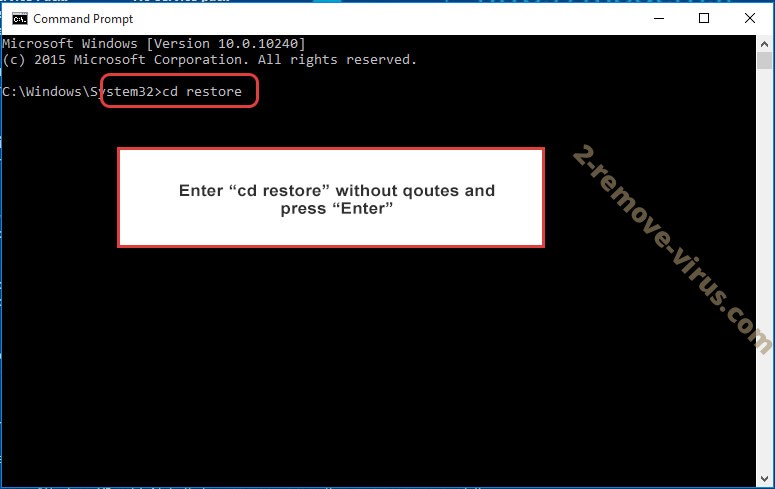

- اكتب في cd restore، واضغط على Enter.

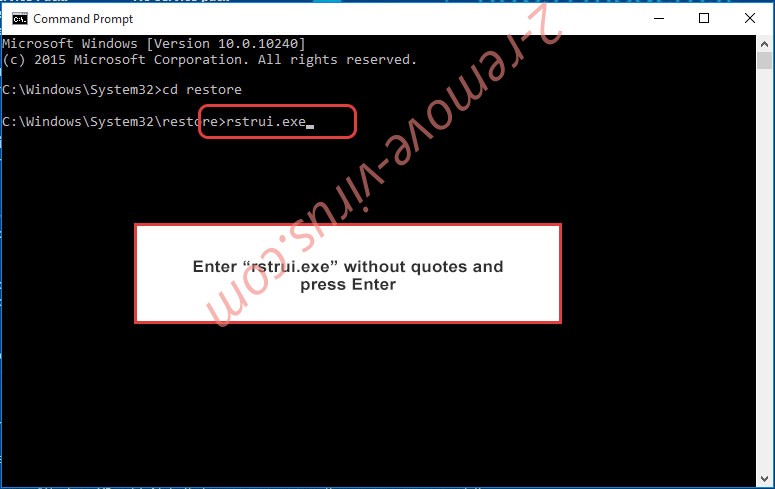

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

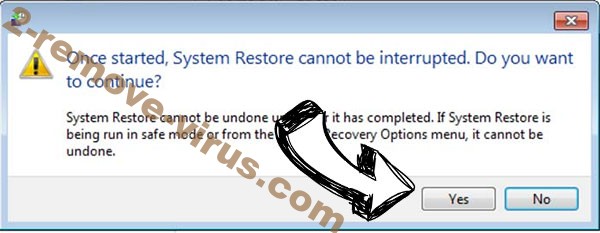

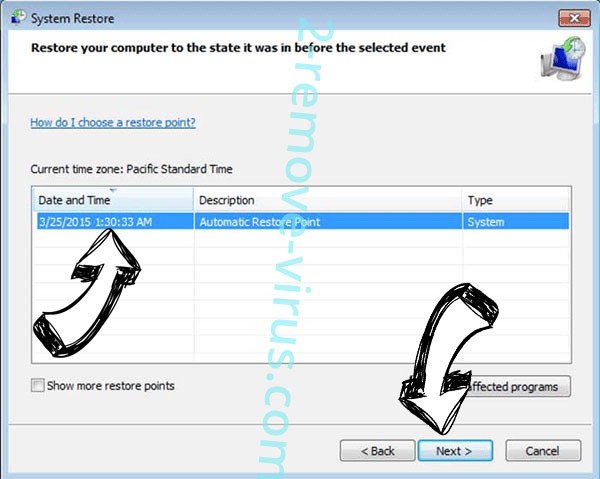

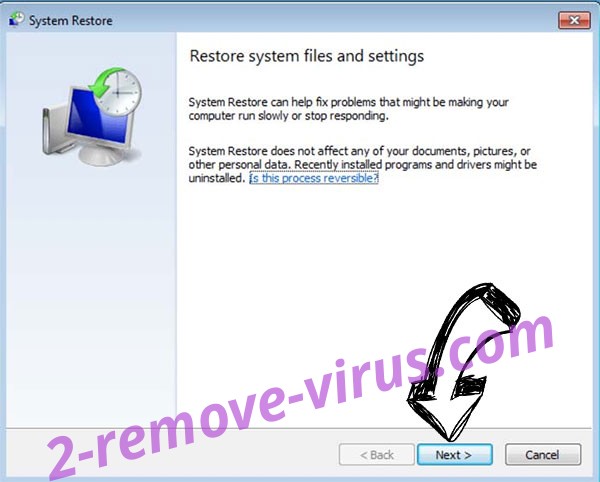

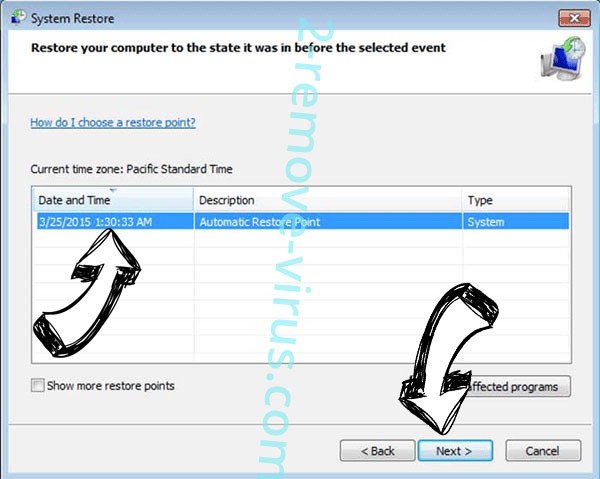

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

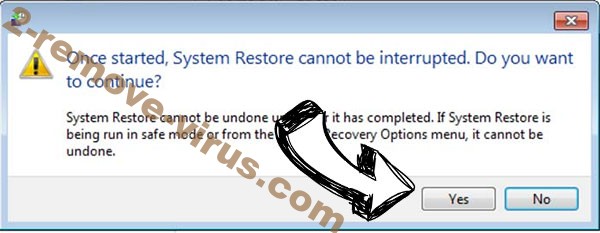

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف .LeakTheMall file ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

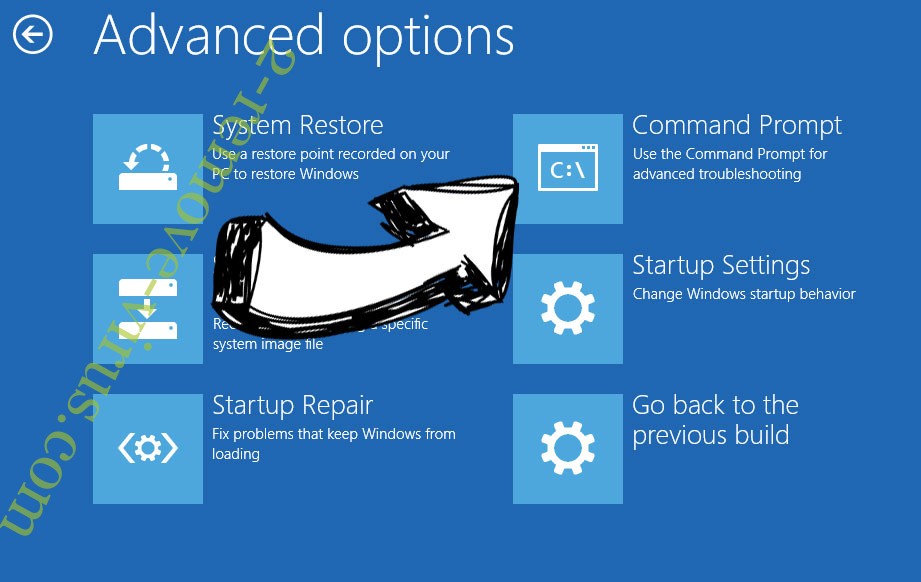

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.