ما هو Lisp Ransomware الفيروس

انتزاع الفدية المعروفة كما Lisp Ransomware هو تصنيفها على أنها تهديد شديد، نظراً لكمية الضرر الذي قد تلحقه بالكمبيوتر. في حين أن انتزاع الفدية قد تم الإبلاغ عنها على نطاق واسع حول الموضوع، قد يكون غاب عن ذلك، وبالتالي قد لا تعرف الضرر الذي قد تفعله. يستخدم رانسومواري خوارزميات تشفير قوية لتشفير البيانات ، وبمجرد الانتهاء من تنفيذ العملية ، فلن تتمكن من الوصول إليها.

ويصنف رانسومواري كتهد ضار جدا منذ فك تشفير الملفات قد يكون من المستحيل. سيتم منحك خيار دفع الفدية ولكن هذا ليس بالضبط الخيار المتخصصين في البرمجيات الخبيثة تشير. هناك حالات لا تحصى حيث لم يتم فك تشفير الملفات حتى بعد دفع الفدية. ما هو وقف المحتالين السيبرانية من مجرد أخذ المال الخاص بك، وعدم إعطاء أي شيء في المقابل. بالإضافة إلى ذلك ، فإن أموال الفدية هذه تمول مشاريع الفدية والبرامج الضارة المستقبلية. رانسومواري يكلف بالفعل الملايين للشركات، هل تريد حقا لدعم ذلك. عندما يدفع الضحايا ، تصبح البيانات المشفرة للبرامج الضارة تدريجيا أكثر ربحية ، وبالتالي يتم جذب المزيد من الناس إليها بشكل متزايد. النظر في شراء النسخ الاحتياطي مع هذا المال بدلا من ذلك لأنك قد ينتهي في حالة حيث فقدان البيانات هو خطر مرة أخرى. يمكنك بعد ذلك محو Lisp Ransomware البيانات واستعادتها. إذا لم تكن متأكداً من كيفية حصولك على التلوث، سنناقش طرق الانتشار الأكثر شيوعاً في الفقرة التالية.

Lisp Ransomware أساليب الانتشار

يمكنك أن تأتي في كثير من الأحيان عبر انتزاع الفدية تعلق على رسائل البريد الإلكتروني كمرفق أو على صفحة تحميل مشكوك فيها. نظرًا لأن الأشخاص مهملون إلى حد ما عند التعامل مع رسائل البريد الإلكتروني وتنزيل الملفات ، فلا حاجة في كثير من الأحيان إلى موزعي البرامج الضارة ترميز البيانات لاستخدام أساليب أكثر تعقيدًا. هذا لا يعني أن أساليب أكثر تطورا لا تستخدم على الإطلاق، ومع ذلك. يحتاج المتسللون ببساطة إلى استخدام اسم شركة معروف ، وكتابة بريد إلكتروني عام ولكن مقنع إلى حد ما ، وإرفاق الملف الذي يعصف به البرامج الضارة إلى البريد الإلكتروني وإرساله إلى الضحايا المحتملين. في كثير من الأحيان ، ستذكر رسائل البريد الإلكتروني الأموال ، والتي من المرجح أن يأخذها المستخدمون على محمل الجد. عادة ، يتظاهر المجرمون بأنهم من Amazon ، مع تحذير البريد الإلكتروني من وجود نشاط غير عادي في حسابك أو تم إجراء عملية شراء. هناك بضعة أشياء يجب أن تأخذ في الاعتبار عند فتح مرفقات البريد الإلكتروني إذا كنت ترغب في الحفاظ على النظام الخاص بك المحمية. من المهم جداً أن تقوم بالتحقق من هوية المرسل قبل المتابعة لفتح الملف المرفق. حتى لو كنت تعرف المرسل، لا تتعجل، أولاً تحقق من عنوان البريد الإلكتروني للتأكد من أنه يطابق العنوان الذي تعرفه ينتمي إلى ذلك الشخص/الشركة. الأخطاء النحوية الواضحة هي أيضا علامة. علامة أخرى واضحة يمكن أن يكون اسمك غائبة، إذا، دعونا نقول لك استخدام الأمازون وأنها كانت لترسل لك رسالة بالبريد الالكتروني، فإنها لن تستخدم تحيات عامة مثل عزيزي العميل / عضو / المستخدم، وبدلا من ذلك سوف تستخدم الاسم الذي أعطيتهم مع. كما يمكن استخدام نقاط الضعف غير المصححة في البرامج للعدوى. وعادة ما يتم إصلاح هذه الثغرات الأمنية في البرامج بسرعة بعد العثور عليها بحيث لا يمكن استخدامها من قبل البرامج الضارة. لسوء الحظ ، كما يمكن رؤيته من خلال انتشار انتزاع الفدية WannaCry ، لا يقوم الجميع بتثبيت تلك الإصلاحات ، لسبب أو لآخر. من الأهمية بمكان أن تقوم بتثبيت هذه التحديثات لأنه إذا كانت نقطة الضعف خطيرة ، يمكن استخدام نقاط الضعف الشديدة من قبل البرامج الضارة لذلك تأكد من تحديث جميع البرامج الخاصة بك. يمكن تعيين التحديثات لتثبيت تلقائيا، إذا وجدت تلك الإخطارات مزعج.

ماذا يمكنك أن تفعل حيال ملفاتك

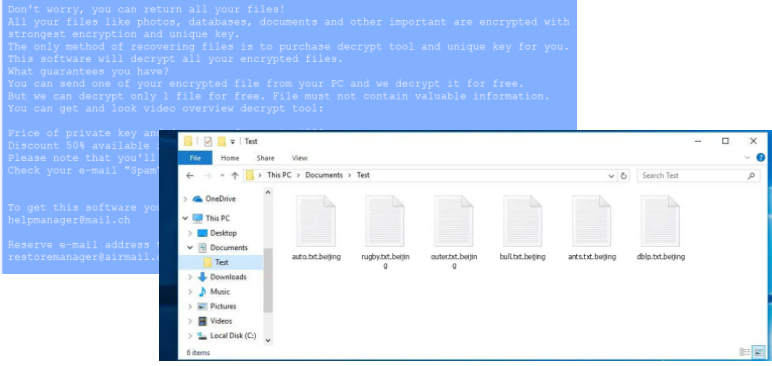

تستهدف البرامج الضارة التي تُشفّر البيانات ملفاتًا معينة فقط، وعند العثور عليها، سيتم قفلها. في البداية ، قد يكون مربكًا فيما يتعلق بما يحدث ، ولكن عندما تدرك أنه لا يمكنك فتح الملفات ، ستعرف على الأقل أن هناك خطأ ما. ابحث عن ملحقات الملفات الغريبة التي تمت إضافتها إلى الملفات التي تم تشفيرها ، يجب أن تعرض اسم البرامج الضارة ترميز البيانات. في كثير من الحالات، قد يكون من المستحيل فك تشفير البيانات لأن خوارزميات التشفير المستخدمة في التشفير قد تكون صعبة للغاية، إن لم يكن من المستحيل فك. بعد الانتهاء من عملية التشفير، ستلاحظ مذكرة فدية، والتي ستحاول توضيح ما حدث وكيف يجب أن تستمر. وفقا للمجرمين، فإن الطريقة الوحيدة لاستعادة البيانات الخاصة بك سيكون من خلال برنامج فك التشفير، والتي من الواضح أنها لن تأتي مجانا. إذا لم يتم تحديد سعر برنامج فك التشفير ، فسيتّصل بالمتسللين ، بشكل عام عبر العنوان الذي يقدمونه لمعرفة مقدار وكيفية الدفع. لأسباب محددة بالفعل، دفع ل decryptor ليس خيارا المقترحة. قبل أن تفكر حتى في الدفع، حاول جميع الخيارات الأخرى أولاً. ربما كنت قد نسيت ببساطة أن كنت قد قدمت نسخا من الملفات الخاصة بك. قد تكون قادراً أيضاً على العثور على أداة فك تشفير مجانية. قد المتخصصين الأمن بين الحين والآخر إنشاء برامج فك التشفير مجانا، إذا كان يمكن كسر انتزاع الفدية. النظر في هذا الخيار وفقط عندما كنت متأكدا تماما من البرمجيات فك التشفير الحرة ليست خيارا، يجب عليك حتى التفكير في دفع. قد يكون استخدام هذا المال للنسخ الاحتياطي أكثر فائدة. إذا كنت قد حفظت الملفات الخاصة بك في مكان ما، قد تذهب الحصول عليها بعد إزالة Lisp Ransomware الفيروس. في المستقبل، وتجنب انتزاع الفدية ويمكنك القيام بذلك من خلال أن تصبح مألوفة مع أساليب انتشاره. تحتاج في المقام الأول إلى تحديث البرنامج الخاص بك دائمًا ، وتنزيله فقط من مصادر آمنة / شرعية وإيقاف فتح مرفقات البريد الإلكتروني عشوائيًا.

طرق لإزالة Lisp Ransomware الفيروس

إذا كنت ترغب في إنهاء الملف بالكامل تشفير البرامج الضارة، توظيف انتزاع الفدية. قد يكون من الصعب جداً إصلاح Lisp Ransomware الفيروس يدوياً لأن خطأ قد يؤدي إلى أضرار إضافية. وهكذا ، فإن اختيار الطريقة التلقائية ستكون فكرة أفضل. الأداة لن تساعدك فقط على الاعتناء بالتهديد ، ولكنها قد تمنع برنامج الفدية في المستقبل من الدخول. العثور على برنامج إزالة البرامج الضارة التي تناسب ما تحتاجه، وتثبيته ومسح الجهاز الخاص بك وذلك لتحديد العدوى. ومع ذلك، أداة إزالة البرامج الضارة التي لا تكون قادرة على فك تشفير بياناتك. بعد تنظيف التهديد، تأكد من إجراء النسخ الاحتياطي بشكل روتيني لكافة ملفاتك.

Offers

تنزيل أداة إزالةto scan for Lisp RansomwareUse our recommended removal tool to scan for Lisp Ransomware. Trial version of provides detection of computer threats like Lisp Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Lisp Ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

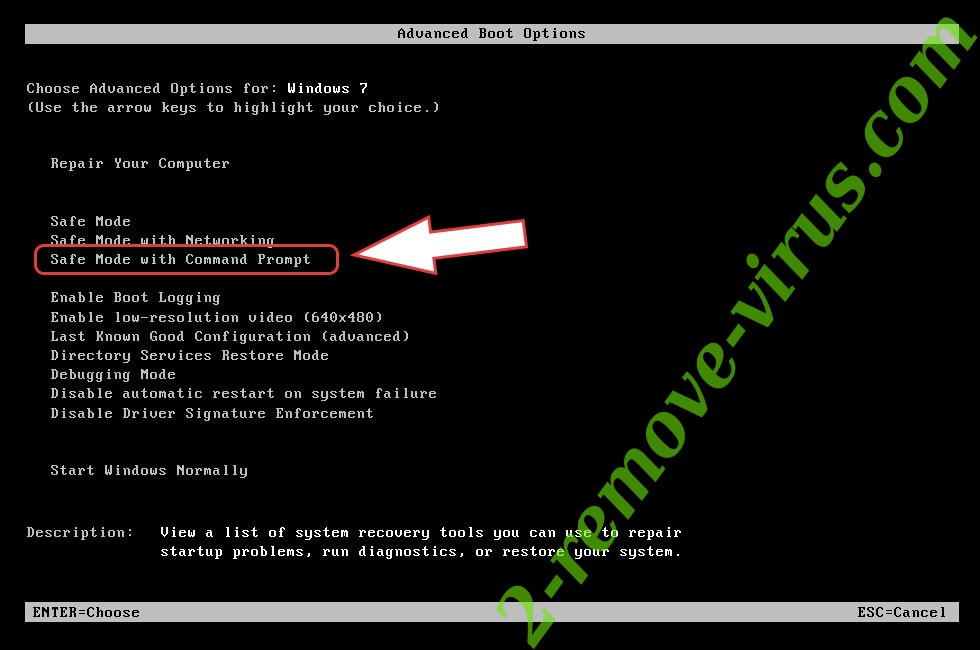

إزالة Lisp Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Lisp Ransomware

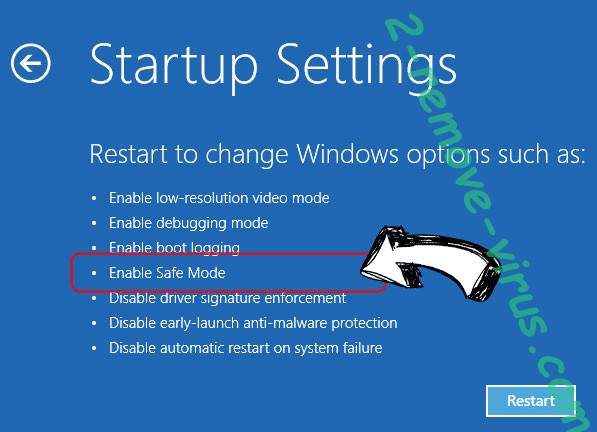

إزالة Lisp Ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Lisp Ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف Lisp Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

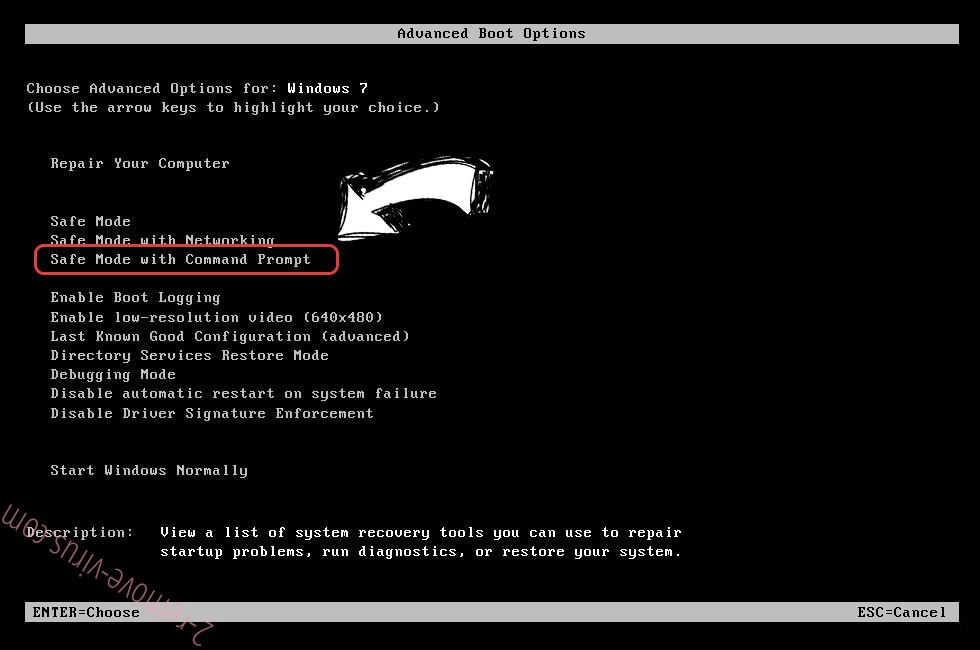

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

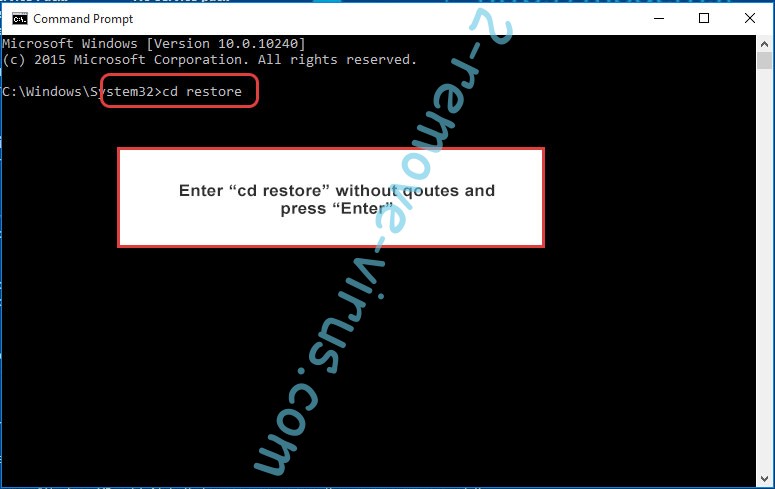

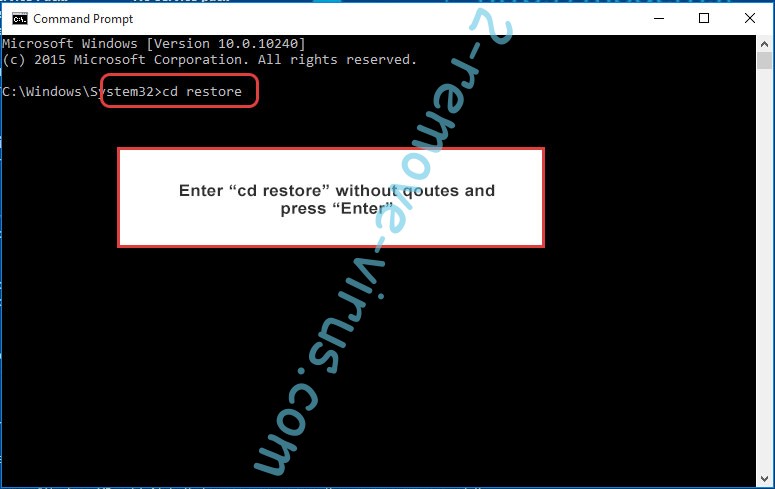

- اكتب في cd restore، واضغط على Enter.

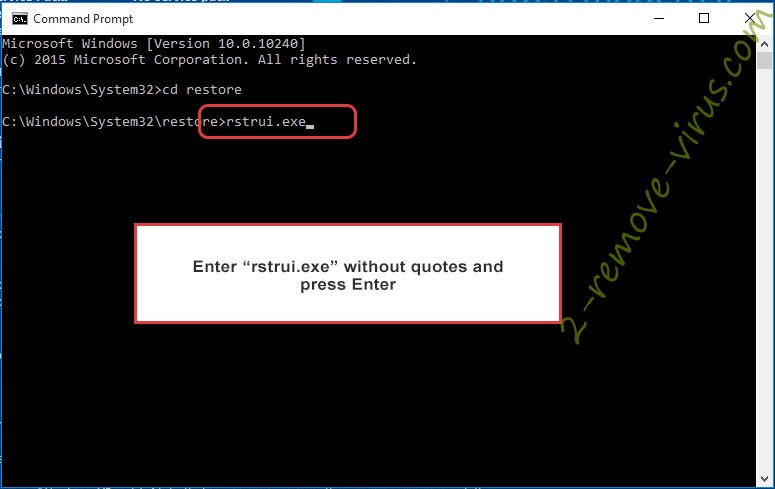

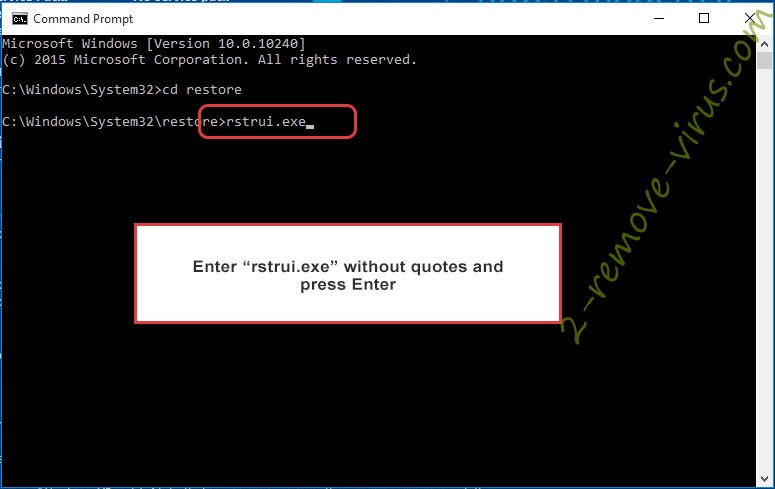

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

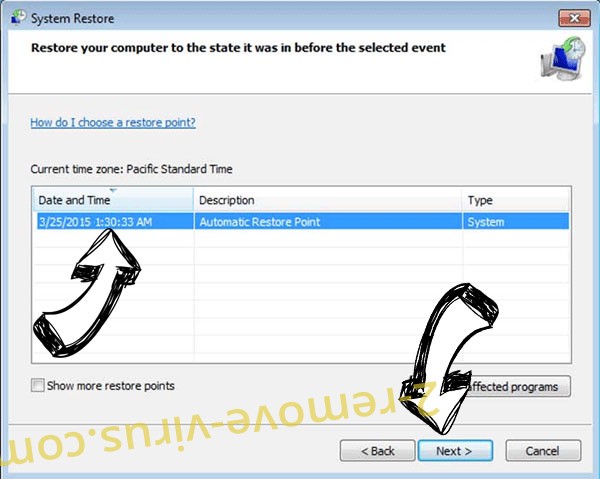

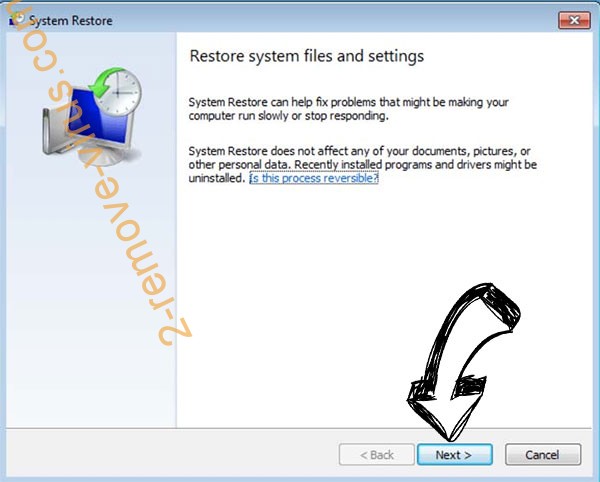

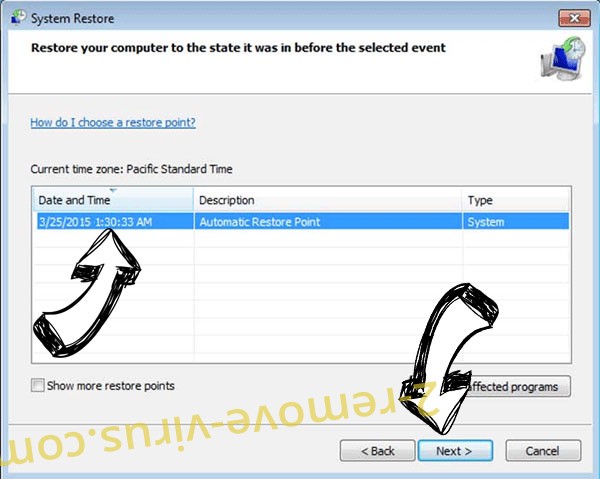

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

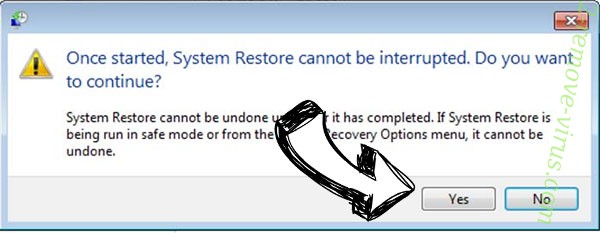

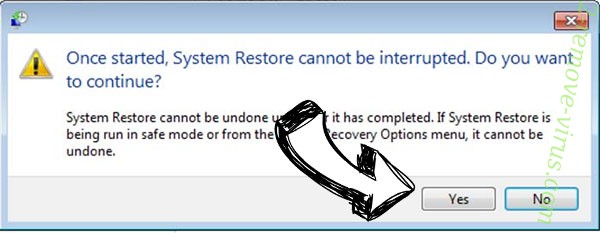

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف Lisp Ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

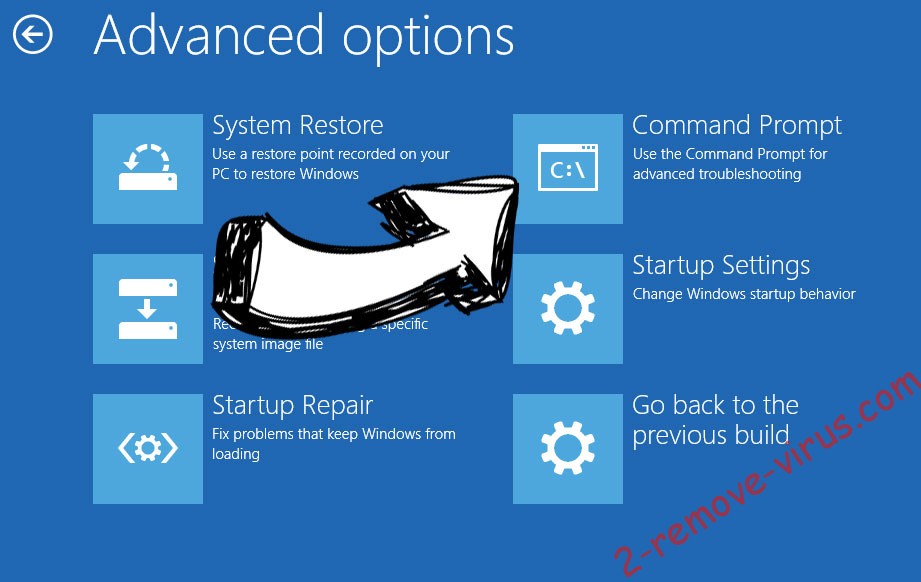

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.