ما الذي يمكن قوله عن Lizscudata ransomware

Lizscudata ransomware هو ملف تشفير البرمجيات الخبيثة، ولكن التصنيف الذي من المرجح أن يكون قد سمعت من قبل هو انتزاع الفدية. كنت من المرجح أنك لم تواجه ذلك من قبل، وأنه قد يكون من المستغرب بشكل خاص أن نرى ما تفعله. يتم استخدام خوارزميات التشفير القوية من خلال برنامج ضار ترميز البيانات لتشفير الملفات، وبمجرد تأمينها، سيتم منع وصولك إليها.

هذا هو السبب في تصنيف انتزاع الفدية على أنها برامج ضارة خطيرة ، حيث أن الإصابة قد تعني تشفير ملفاتك بشكل دائم. هناك خيار دفع المحتالين دفع للأداة فك التشفير، ولكن هذا غير مقترح. لا يؤدي إدخال الطلبات بالضرورة إلى استعادة الملفات ، لذلك هناك احتمال أنك قد تنفق أموالك على لا شيء. سنكون مندهشين إذا لم يأخذ المجرمون أموالك فقط ويشعرون بالالتزام بفك تشفير ملفاتك. بالإضافة إلى ذلك، فإن هذا المال الذهاب إلى البيانات المستقبلية تشفير البرامج الضارة أو بعض البرامج الضارة الأخرى. هل تريد حقا أن تكون مؤيدا للنشاط الإجرامي الذي يفعل مليارات من الأضرار. ينجذب الناس إلى المال السهل ، والمزيد من الضحايا تعطي في المطالب ، وأكثر جاذبية ترميز البيانات برنامج خبيث يصبح لتلك الأنواع من الناس. النظر في شراء النسخ الاحتياطي مع هذا المال بدلا من ذلك لأنك قد تكون وضعت في حالة حيث كنت تواجه فقدان البيانات مرة أخرى. إذا قمت بإجراء النسخ الاحتياطي قبل التلوث، Lizscudata ransomware وإزالة الفيروس والمضي قدما في استرداد الملف. إذا كنت تتساءل عن كيفية تمكن التهديد من الدخول إلى جهاز الكمبيوتر الخاص بك، فسنناقش طرق التوزيع الأكثر تكرارًا في الفقرة التالية.

Lizscudata ransomware طرق التوزيع

مرفقات البريد الإلكتروني، ومجموعات استغلال والتنزيلات الخبيثة هي أساليب التوزيع التي تحتاج إلى توخي الحذر حول أكثر. يعتمد عدد كبير من برامج الفدية على المستخدمين الذين يفتحون مرفقات البريد الإلكتروني بلا مبالاة ولا يحتاجون إلى استخدام طرق أكثر تفصيلاً. وقد يكون من الممكن أيضاً استخدام طريقة أكثر تطوراً للعدوى، حيث أن بعض البرامج الضارة التي تقوم بتشفير الملفات تستخدمها. ليس من الضروري أن يبذل مجرمو الإنترنت الكثير من الجهد ، بل يكتبون بريدًا إلكترونيًا عامًا يمكن أن يقع عليه المستخدمون الأقل حذراً ، ويرفقون الملف المصاب بالبريد الإلكتروني ويرسلونه إلى مئات الأشخاص ، الذين قد يعتقدون أن المرسل هو شخص موثوق به. القضايا المتعلقة بالمال هي موضوع متكرر في رسائل البريد الإلكتروني هذه منذ يميل الناس إلى التعامل مع تلك الرسائل الإلكترونية. وإذا كان شخص مثل الأمازون كان البريد الإلكتروني للمستخدم أن النشاط مشكوك لوحظ في حسابه أو شراء، قد صاحب الحساب الذعر، بدوره متسرع ونتيجة لذلك وينتهي فتح الملف المضاف. من أجل حماية نفسك من هذا ، هناك بعض الأشياء التي تحتاج إلى القيام بها عند التعامل مع رسائل البريد الإلكتروني. ما هو ضروري هو التحقق مما إذا كنت على دراية المرسل قبل فتح المرفق. وإذا كنت تعرفهم، فتحقق من عنوان البريد الإلكتروني للتأكد من أنها لهم حقاً. كن على اطلاع على الأخطاء النحوية واضحة ، فهي في كثير من الأحيان صارخة. يمكن أن تكون التحية المستخدمة أيضًا دليلًا ، حيث أن الشركات الشرعية التي يجب أن تفتح بريدك الإلكتروني ستستخدم اسمك ، بدلاً من التحيات العالمية مثل عزيزي العميل / العضو. العدوى أيضا ممكن باستخدام برامج الكمبيوتر قديمة. برنامج يأتي مع الثغرات الأمنية التي يمكن استخدامها لتلويث جهاز كمبيوتر ولكن عادة ما يتم تصحيحها عندما يكتشف البائع حول هذا الموضوع. ومع ذلك ، ليس جميع المستخدمين سريعين في تحديث برامجهم ، كما يمكن رؤيته من هجوم WannaCry انتزاع الفدية. يتم تشجيعك على تثبيت التصحيح كلما تم توفيره. إذا كنت لا تريد أن تكون ازعجت مع التحديثات، يمكنك إعدادها لتثبيت تلقائيا.

كيف Lizscudata ransomware تتصرف

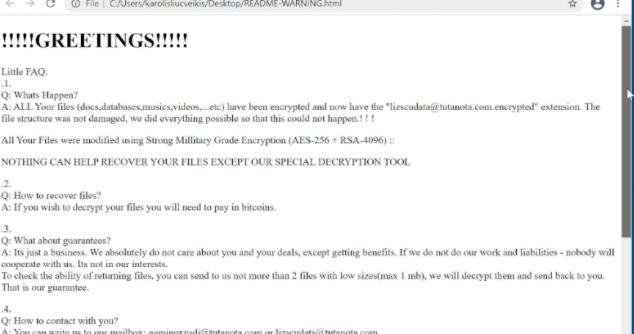

سيتم تشفير الملفات الخاصة بك بمجرد أن يحصل على انتزاع الفدية في النظام الخاص بك. في البداية، قد لا يكون واضحاً فيما يتعلق بما يجري، ولكن عندما تكون غير قادر على فتح الملفات الخاصة بك، سوف تعرف على الأقل شيئاً ما ليس صحيحاً. سترى أنه تمت إضافة ملحق ملف إلى جميع الملفات التي تم ترميزها، مما قد يساعد في تحديد الملف الصحيح الذي يقوم بتشفير البرنامج الضار. لسوء الحظ، قد يكون من المستحيل فك تشفير البيانات إذا تم استخدام خوارزمية تشفير قوية. سيتم وضع مذكرة فدية في المجلدات التي تحتوي على البيانات الخاصة بك أو أنها سوف تظهر في سطح المكتب الخاص بك، وينبغي أن توضح أن الملفات الخاصة بك قد تم تشفير وكيفية المضي قدما. إذا كنت تعتقد المحتالين السيبرانية، عليك أن تكون قادرا على فك تشفير البيانات مع decryptor بهم، والتي لن تكون حرة. إذا لم يتم تحديد مبلغ الفدية ، فسيضطر إلى استخدام عنوان البريد الإلكتروني المحدد للاتصال بالمحتوين عبر الإنترنت لمعرفة المبلغ ، والذي قد يعتمد على قيمة بياناتك. دفع الفدية ليس ما نوصي به للأسباب التي ناقشناها بالفعل أعلاه. النظر بعناية في جميع البدائل الأخرى، حتى قبل التفكير في شراء ما تقدمه. ربما كنت قد نسيت ببساطة أن كنت قد قدمت نسخا من الملفات الخاصة بك. أو، إذا كان الحظ على جانبك، فقد يكون بعض المتخصصين في البرامج الضارة قد طوروا أداة فك تشفير مجانية. هناك بعض المتخصصين في البرمجيات الخبيثة الذين هم قادرون على كسر انتزاع الفدية، وبالتالي فإنها يمكن أن تخلق فائدة مجانية. قبل أن تقرر الدفع، ابحث في هذا الخيار. إذا كنت تستخدم بعض من هذا المال لشراء النسخ الاحتياطي ، فلن تواجه فقدان الملف مرة أخرى كما يمكن أن يكون دائما الوصول إلى نسخ من تلك الملفات. إذا كنت قد حفظت الملفات في مكان ما، قد تذهب استردادها بعد إزالة Lizscudata ransomware الفيروس. يجب أن تكون قادراً على حماية جهازك من انتزاع الفدية في المستقبل واحدة من الأساليب للقيام بذلك هو أن تصبح مألوفة مع أساليب انتشار ممكن. التمسك مصادر التحميل المشروعة، أن تكون يقظة عند فتح الملفات المرفقة رسائل البريد الإلكتروني، والحفاظ على البرنامج الخاص بك ما يصل إلى تاريخ.

Lizscudata ransomware ازاله

الحصول على برنامج لمكافحة البرمجيات الخبيثة لأنه سيكون هناك حاجة للحصول على انتزاع الفدية قبالة النظام الخاص بك إذا كان لا يزال في جهاز الكمبيوتر الخاص بك. إذا حاولت القضاء على Lizscudata ransomware الفيروس بطريقة يدوية، هل يمكن أن ينتهي تضر النظام الخاص بك حتى لا نشجع عليه. بدلاً من ذلك، فإن استخدام برنامج مكافحة البرامج الضارة لن يعرض جهازك للخطر. كما قد يساعد على وقف هذه الأنواع من العدوى في المستقبل، بالإضافة إلى مساعدتك على التخلص من هذا واحد. العثور على برنامج مكافحة البرامج الضارة أفضل ما يطابق ما تحتاجه، وتثبيته ومسح جهاز الكمبيوتر الخاص بك لتحديد موقع العدوى. لسوء الحظ، أداة مكافحة البرامج الضارة غير قادرة على استعادة. بعد القضاء على برنامج تشفير الملفات الخبيثة، تأكد من الحصول على النسخ الاحتياطي والنسخ الاحتياطي بشكل روتيني جميع الملفات الأساسية.

Offers

تنزيل أداة إزالةto scan for Lizscudata ransomwareUse our recommended removal tool to scan for Lizscudata ransomware. Trial version of provides detection of computer threats like Lizscudata ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Lizscudata ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة Lizscudata ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

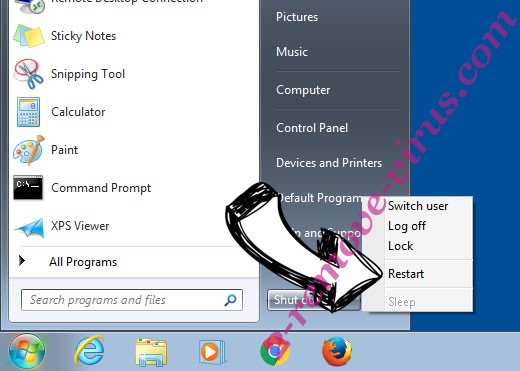

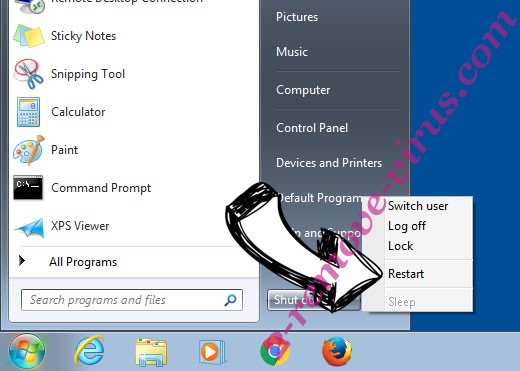

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Lizscudata ransomware

إزالة Lizscudata ransomware من ويندوز 8/ويندوز

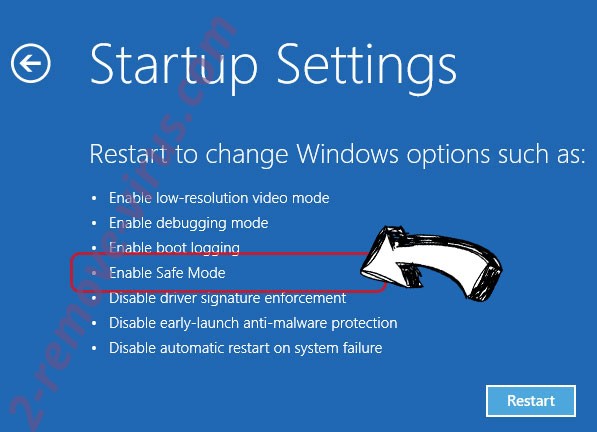

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Lizscudata ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف Lizscudata ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

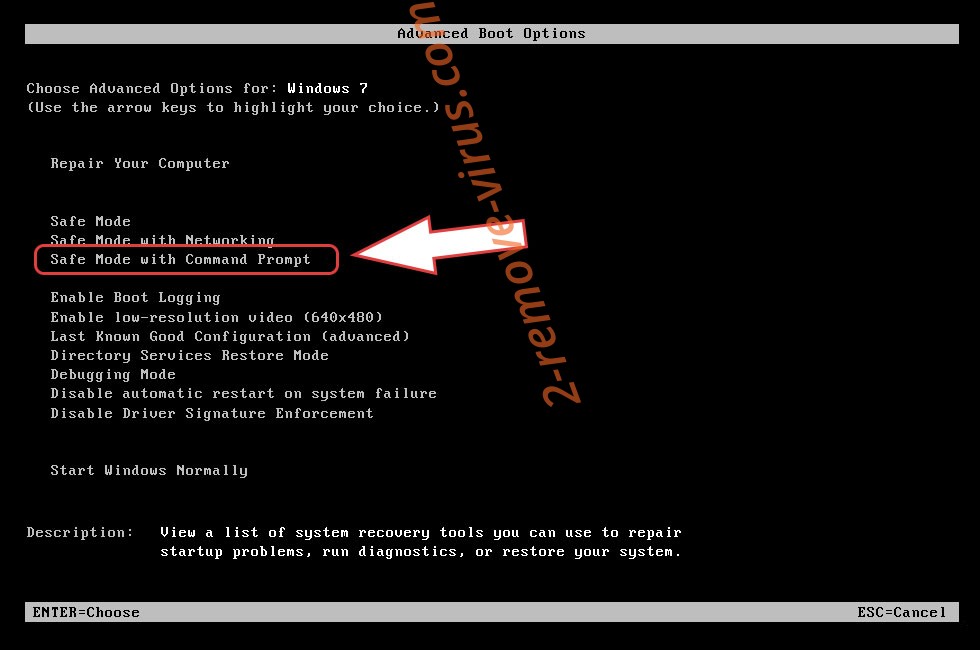

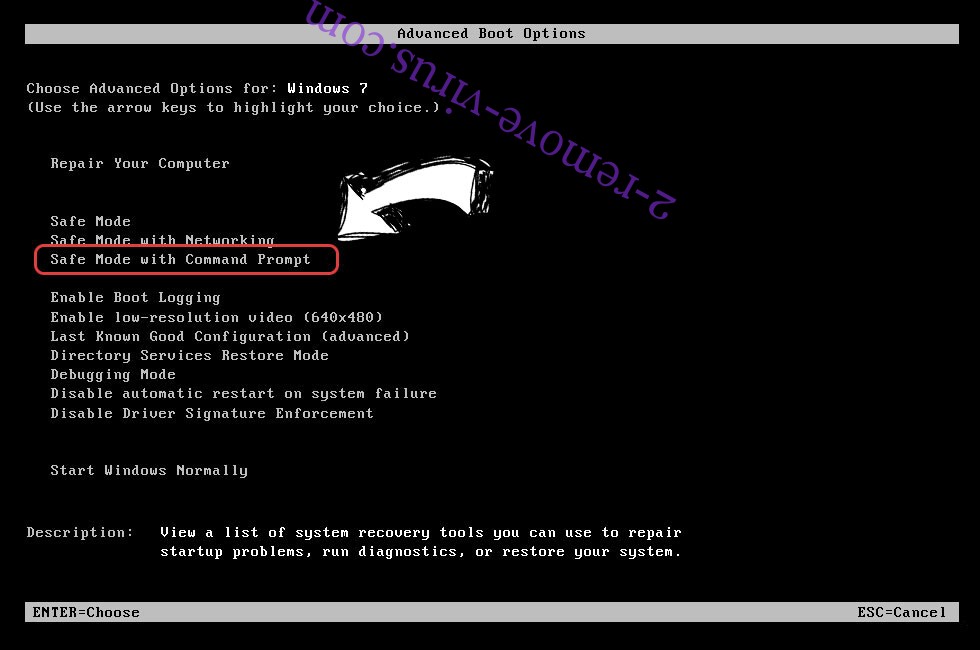

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

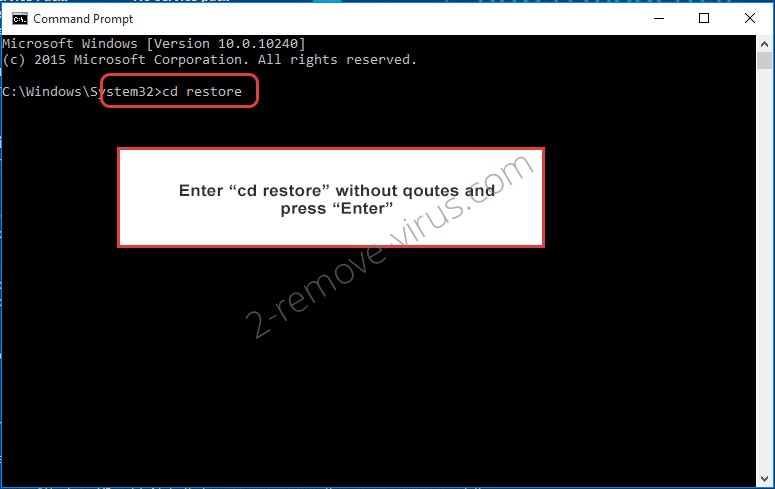

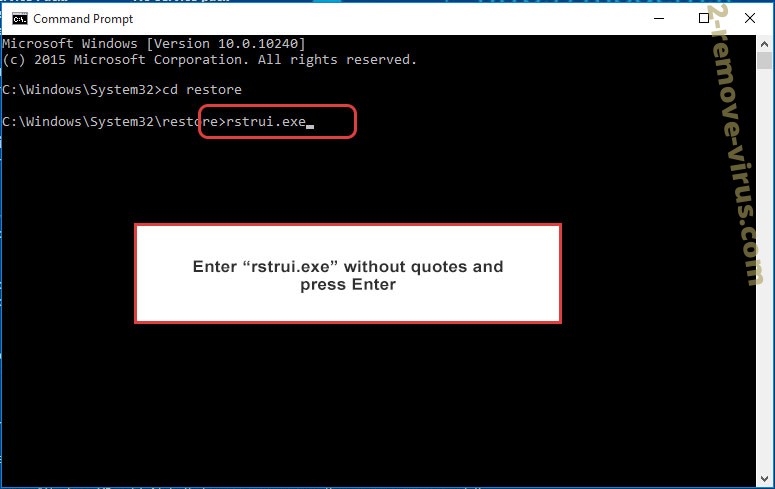

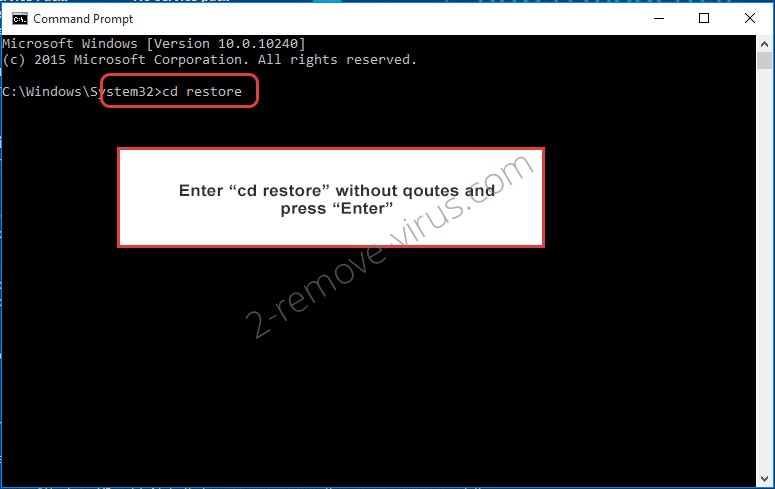

- اكتب في cd restore، واضغط على Enter.

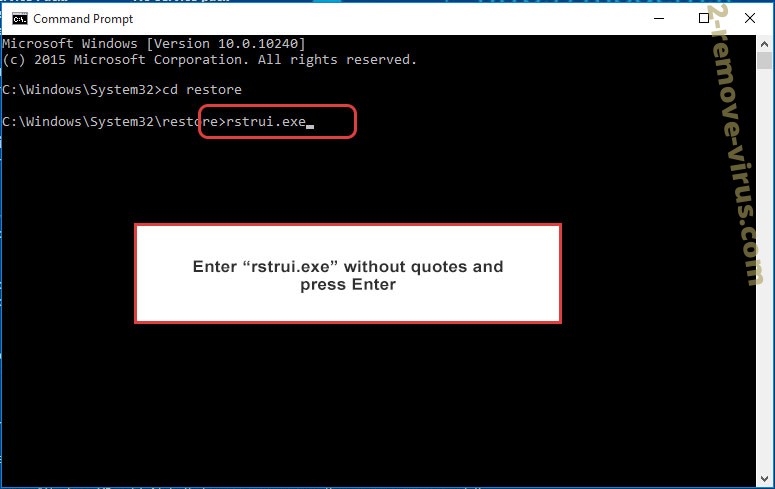

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

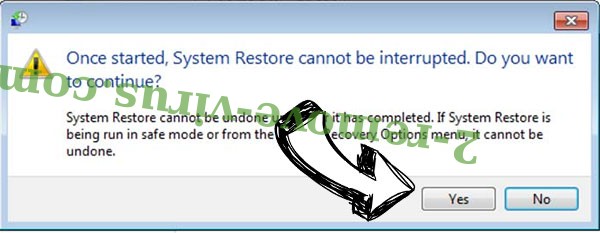

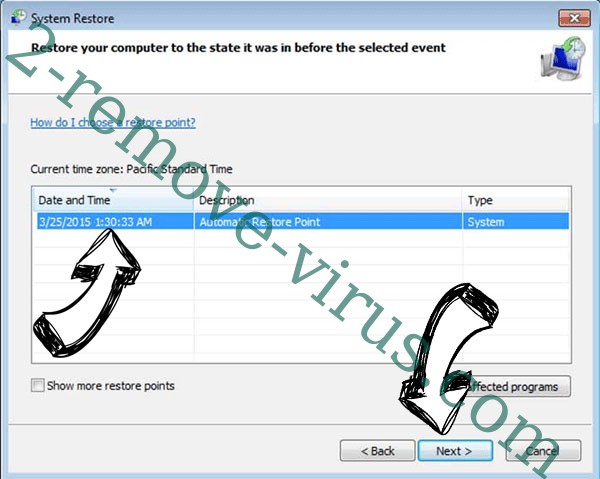

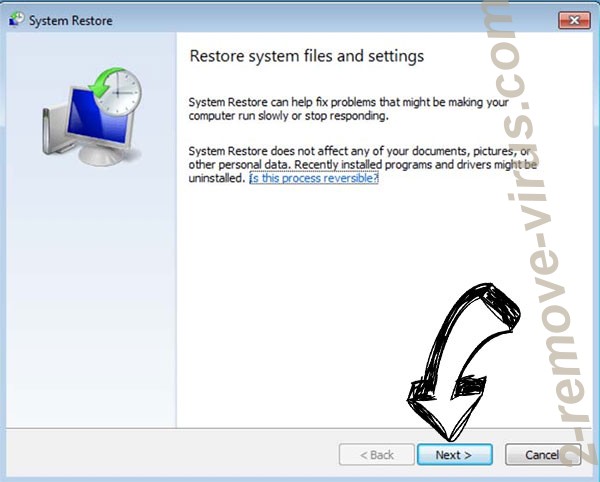

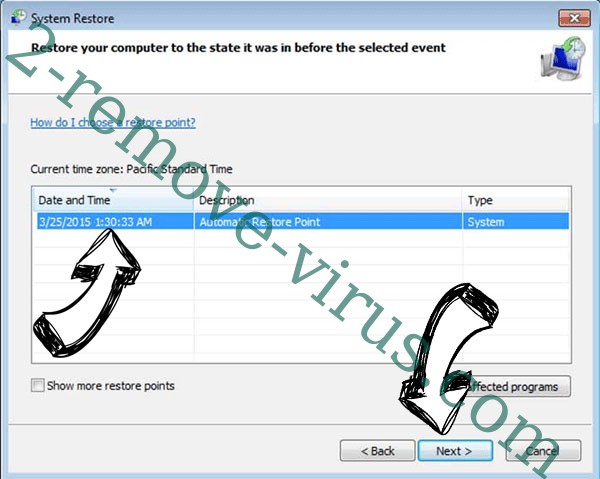

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

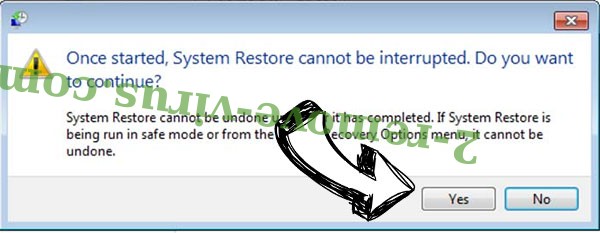

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف Lizscudata ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

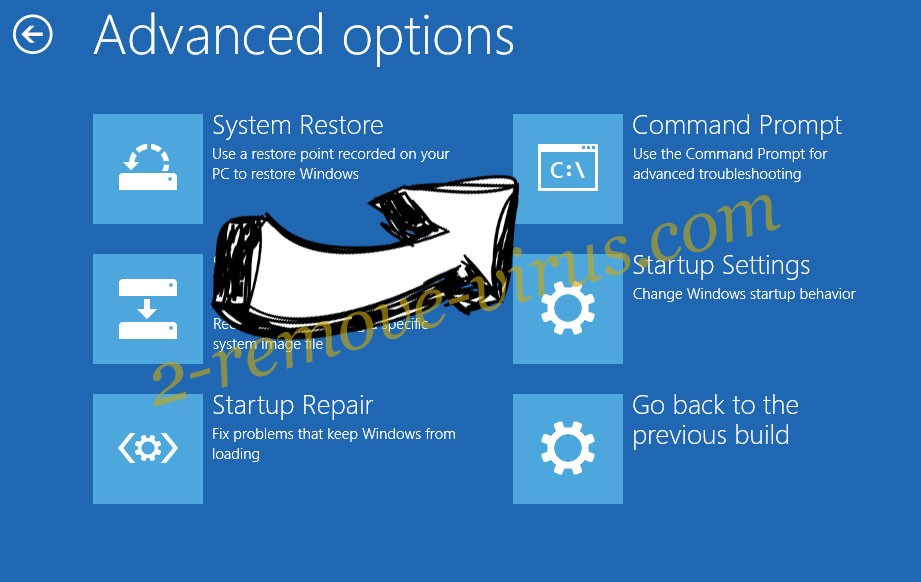

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.