هل هذا تهديد خطير

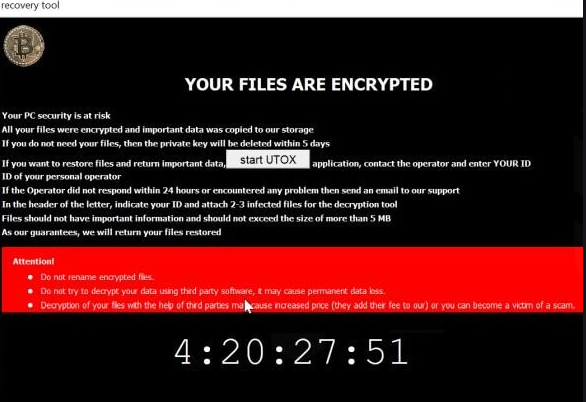

يتم تصنيف انتزاع الفدية المعروفة باسم .michael تهديد شديد، وذلك بسبب مقدار الضرر الذي يمكن أن تفعله للنظام الخاص بك. فمن المرجح أنك لم يسبق لك أن واجهت انتزاع الفدية من قبل، وفي هذه الحالة، قد يفاجأ بشكل خاص. يستخدم ترميز الملفات البرمجية الضارة خوارزميات تشفير قوية لتشفير الملفات ، وبمجرد تأمينها ، لن تتمكن من فتحها. هذا هو السبب في أن البيانات التي تقوم بتشفير البرامج الضارة تصنف كبرامج ضارة خطيرة ، حيث قد تؤدي الإصابة إلى قفل ملفاتك بشكل دائم.

لديك خيار شراء فك التشفير من المجرمين ولكن لأسباب مختلفة ، وهذا ليس الخيار الأفضل. أولاً ، قد ينتهي بك الأمر إلى مجرد ابذيك المال الخاص بك لأن الملفات لا تتم استعادتها دائمًا بعد الدفع. نضع في اعتبارنا أن كنت تتعامل مع المحتالين الذين من غير المرجح أن يكلف نفسه عناء توفير لك أداة فك التشفير عندما يمكن أن تأخذ فقط أموالك. ثانيا ، سوف أموالك أيضا دعم مشاريعهم الخبيثة في المستقبل. هل تريد حقا أن تكون مؤيدا للنشاط الإجرامي. وكلما زاد عدد الأشخاص الذين يعطونهم المال ، كلما أصبح المزيد من برامج الفدية التجارية المربحة ، وهذا النوع من المال يجذب بالتأكيد الأشخاص الذين يريدون دخلًا سهلًا. فكر في شراء نسخة احتياطية بهذه الأموال بدلاً من ذلك لأنه قد يتم وضعك في موقف يكون فيه فقدان البيانات خطرًا مرة أخرى. يمكنك حذف فقط .michael دون مشاكل. سيتم توفير معلومات حول أساليب فروق الأسعار الأكثر شيوعًا في الفقرة التالية، في حالة عدم تأكدك من كيفية تمكن برنامج ترميز الملف الضار من إصابة جهازك.

طرق توزيع برامج الفدية

قد تشاهد عادة البيانات تشفير البرامج الخبيثة المرفقة رسائل البريد الإلكتروني أو على موقع تحميل مشكوك فيها. عادة ً ما لا تكون هناك حاجة للتوصل إلى طرق أكثر تفصيلاً لأن العديد من الأشخاص ليسوا حذرين عند استخدام رسائل البريد الإلكتروني وتنزيل الملفات. ومع ذلك، قد يتم توزيع بعض البيانات التي تقوم بتشفير البرامج الضارة باستخدام طرق أكثر تفصيلاً، والتي تتطلب المزيد من الجهد. المحتالين لم يكن لديك لوضع في الكثير من الجهد، مجرد كتابة بريد إلكتروني بسيط أن الناس أقل حذرا يمكن أن تقع ل، إضافة الملف الملوث إلى البريد الإلكتروني وإرسالها إلى مئات المستخدمين، الذين قد يعتقدون أن المرسل هو شخص موثوق به. غالبًا ما يتم استخدام الموضوعات حول المال لأن المستخدمين أكثر عرضة لفتح رسائل البريد الإلكتروني هذه. من المتكرر إلى حد ما أن ترى أسماء كبيرة مثل Amazon مستخدمة ، على سبيل المثال ، إذا أرسلت Amazon بريدًا إلكترونيًا مع إيصال لشراء لا يتذكر المستخدم القيام به ، فلن ينتظر لفتح المرفق. وبسبب هذا ، تحتاج إلى توخي الحذر بشأن فتح رسائل البريد الإلكتروني ، والبحث عن مؤشرات على أنها قد تكون ضارة. ما هو ضروري هو التحقيق في من هو المرسل قبل فتح الملف المرفق. لا ترتكب خطأ فتح المرفق لمجرد أن المرسل يبدو مألوفًا لك ، أولاً ستحتاج إلى التحقق مرة أخرى مما إذا كان عنوان البريد الإلكتروني يطابق البريد الإلكتروني الفعلي للمرسل. الأخطاء النحوية هي أيضا علامة على أن البريد الإلكتروني قد لا يكون ما تعتقده. يجب عليك أيضًا التحقق من كيفية عناوين المرسل لك ، إذا كان مرسلًا يعرف اسمك ، فسيستخدم اسمك دائمًا في الترحيب. يمكن أيضًا استخدام نقاط الضعف غير المصححة في البرنامج للتلوث. يتم إصلاح نقاط الضعف هذه في البرامج بشكل عام بسرعة بعد اكتشافها بحيث لا يمكن استخدامها من قبل البرامج الضارة. ومع ذلك ، بالحكم على توزيع WannaCry ، من الواضح أنه ليس الجميع سريعًا في تثبيت هذه التحديثات لبرامجهم. لأن العديد من البرامج الضارة يجعل من الاستفادة من تلك النقاط الضعيفة من المهم أن تقوم بتحديث البرنامج الخاص بك بانتظام. يمكن تثبيت بقع تلقائيا، إذا كنت لا ترغب في المتاعب نفسك معهم في كل مرة.

كيف يتصرف

بمجرد أن يصيب انتزاع الفدية النظام الخاص بك، فإنه سيتم مسح جهازك لأنواع معينة من الملفات وبمجرد العثور عليها، فإنه سيتم قفل لهم. قد لا ترى في البداية ولكن عندما لا يمكنك فتح الملفات الخاصة بك، وسوف يصبح من الواضح أن شيئا ما يحدث. سترى أن جميع الملفات المشفرة لها ملحقات غير عادية مرفقة بها ، وربما ساعدتفي تحديد البرامج الضارة لترميز البيانات. في كثير من الحالات، قد يكون من المستحيل استعادة البيانات لأن خوارزميات التشفير المستخدمة في التشفير قد تكون غير قابلة للفك. بعد الانتهاء من عملية التشفير، سوف تجد مذكرة فدية، والتي يجب أن توضح، إلى حد ما، ما حدث وكيف يجب أن تستمر. وسوف نقدم لكم فك التشفير، والتي سوف يكلفك. يجب أن تظهر المذكرة سعر برنامج فك التشفير ولكن إذا لم يكن الأمر كذلك ، سيكون عليك الاتصال بالمحتالين عبر عنوان البريد الإلكتروني المقدم لمعرفة كم تبلغ تكاليف أداة فك التشفير. دفع الفدية ليس ما نقترحه للأسباب التي تمت مناقشتها بالفعل. فكر فقط في الاستسلام للمطالب عندما لا يكون كل شيء آخر ناجحًا. حاول أن تتذكر ربما لا تتذكر بالنسبة لبعض برامج الفدية ، يمكن للمستخدمين العثور على أجهزة فك تشفير مجانية. قد تتوفر أجهزة فك التشفير مجانًا، إذا كانت البرامج الضارة لترميز البيانات قابلة للاختراق. قبل أن تقرر الدفع، انظر إلى هذا الخيار. إذا كنت تستخدم بعض من هذا المبلغ على النسخ الاحتياطي، لن يتم وضعك في هذا النوع من المواقف مرة أخرى حيث يمكنك دائماً الوصول إلى نسخ من هذه الملفات. إذا قمت بإجراء النسخ الاحتياطي قبل غزو العدوى، قد تقوم بإجراء استرداد الملف بعد القضاء على .michael الفيروس. إذا كنت تعرف نفسك مع كيفية انتزاع الفدية، وتجنب هذا النوع من العدوى لا ينبغي أن يكون صعبا. تأكد من تثبيت التحديث كلما يتوفر تحديث، ولا تفتح مرفقات البريد الإلكتروني عشوائيًا، وقمت بتنزيل الأشياء فقط من مصادر مشروعة.

طرق القضاء على .michael الفيروس

إذا كنت ترغب في التخلص تمامًا من البرامج الضارة لترميز الملفات ، فستحتاج إلى أداة مكافحة البرامج الضارة. قد يكون من الصعب جدا لإصلاح الفيروس يدويا .michael لأن خطأ قد يؤدي إلى ضرر إضافي. سيكون برنامج إزالة البرامج الضارة خيارًا أكثر ذكاءً في هذه الحالة. كما قد يمنع البيانات المستقبلية التي تقوم بتشفير البرامج الضارة من الدخول ، بالإضافة إلى مساعدتك في التخلص من هذا البرنامج. بمجرد تثبيت أداة مكافحة البرامج الضارة التي تختارها ، ما عليك سوى تنفيذ فحص جهازك وإذا تم تحديد التهديد ، فسمح له بإزالته. ومع ذلك ، فإن الأداة المساعدة غير قادرة على استرداد البيانات ، لذلك لا تتوقع أن يتم استرداد بياناتك بعد انتهاء العدوى. بعد أن يزول التهديد، تأكد من الحصول على نسخة احتياطية وجعل بانتظام نسخ من جميع البيانات الهامة.

Offers

تنزيل أداة إزالةto scan for .michaelUse our recommended removal tool to scan for .michael. Trial version of provides detection of computer threats like .michael and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف .michael باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة .michael من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة .michael

إزالة .michael من ويندوز 8/ويندوز

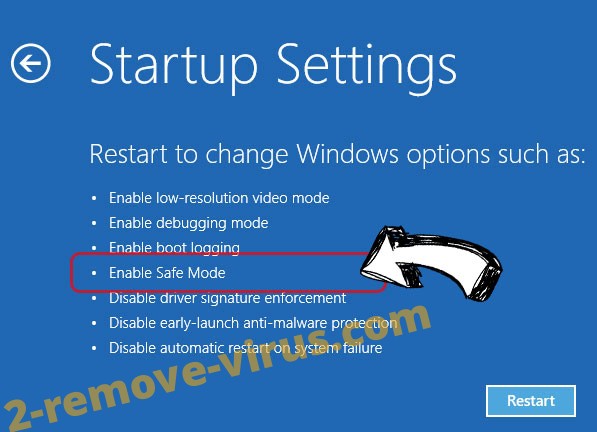

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف .michael

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف .michael من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

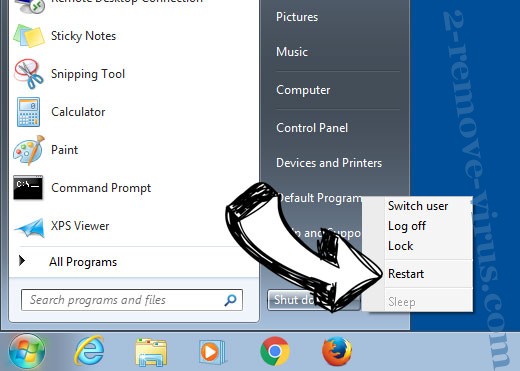

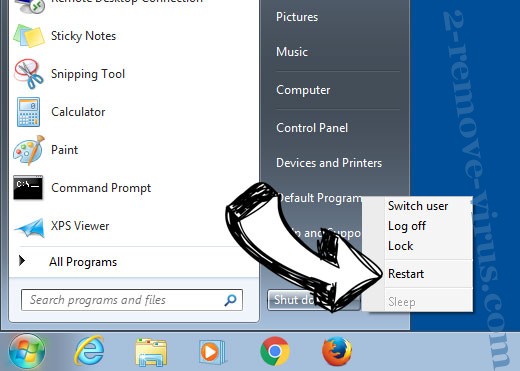

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

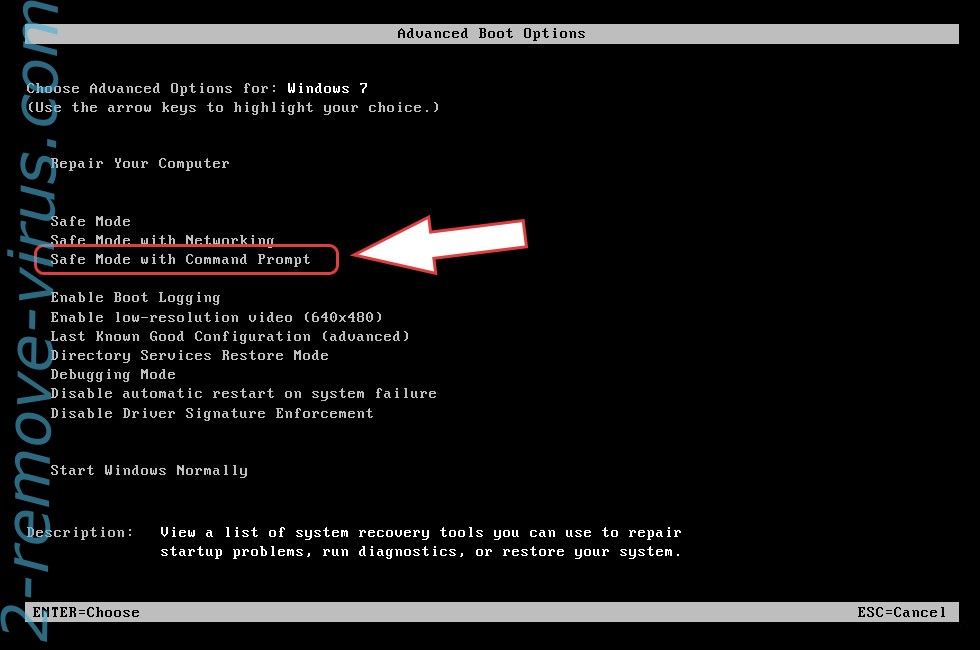

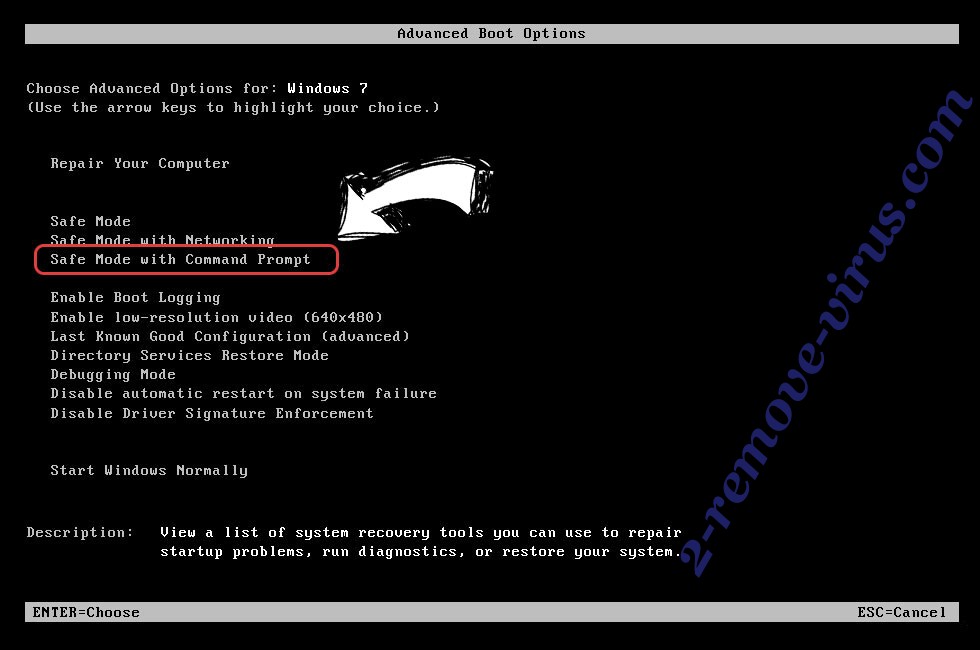

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

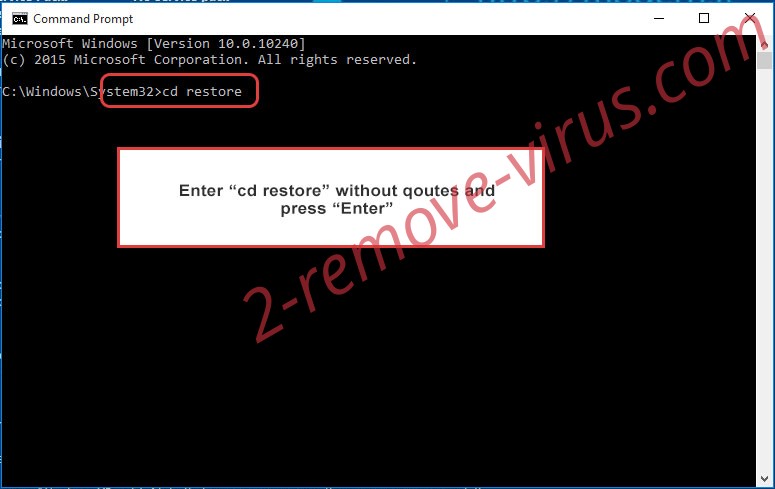

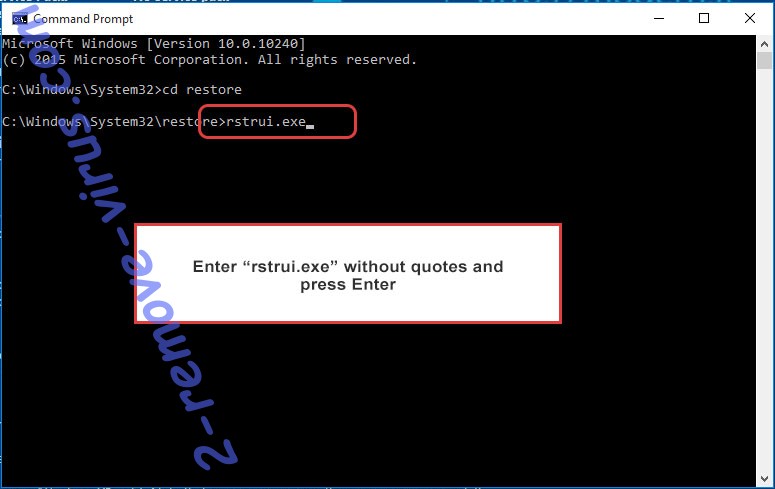

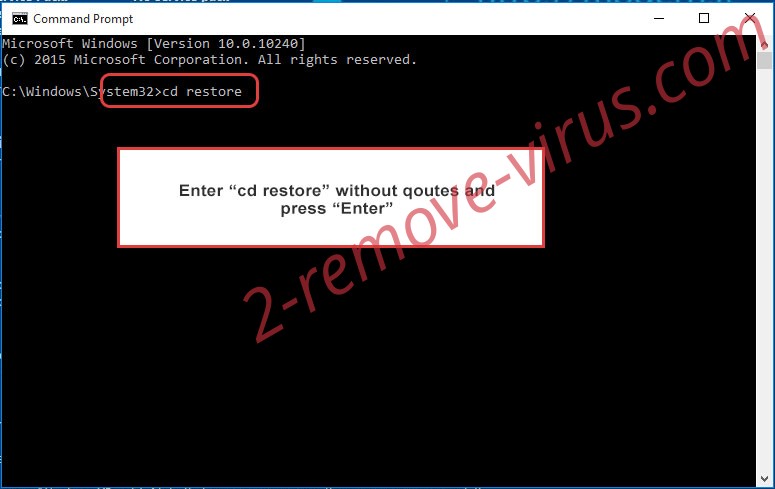

- اكتب في cd restore، واضغط على Enter.

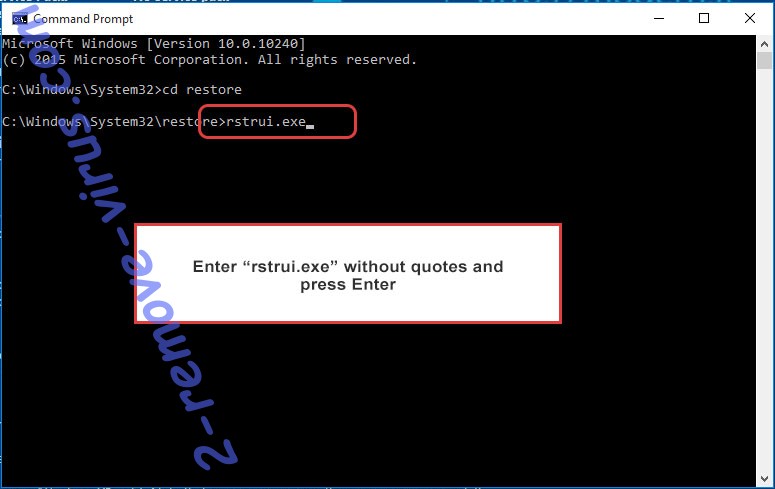

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

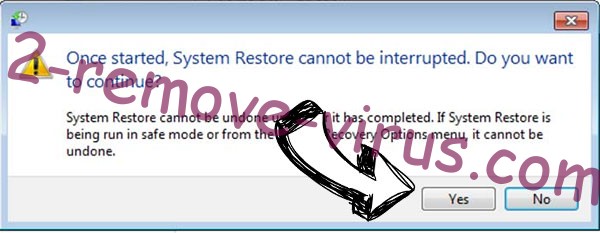

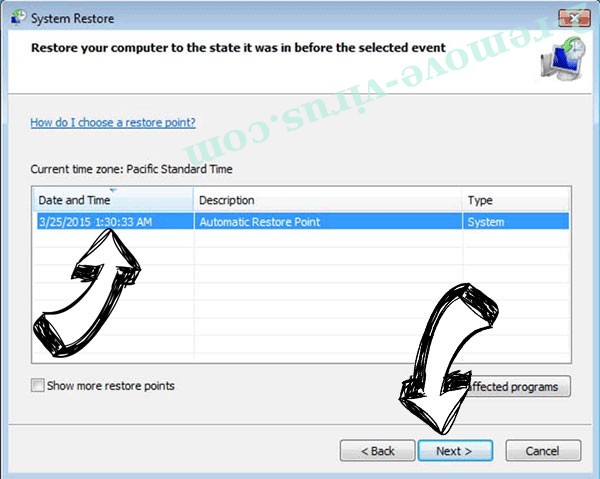

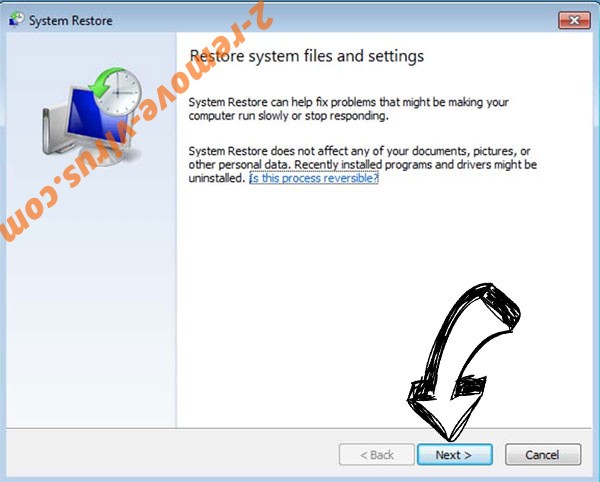

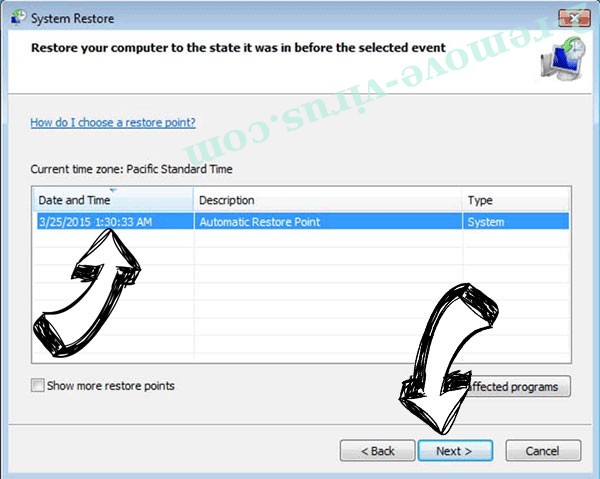

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

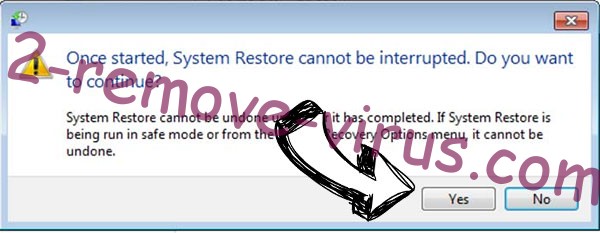

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف .michael من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

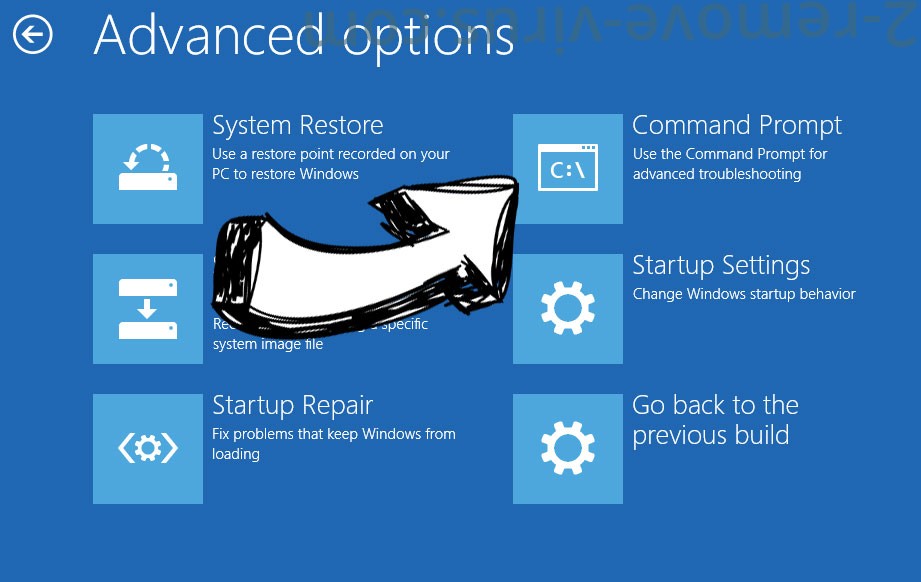

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.