ما يمكن أن يقال عن هذا التهديد

NLAH ransomware انتزاع الفدية هو نوع تشفير الملفات من البرامج الضارة التي يمكن أن يكون لها عواقب وخيمة فيما يتعلق بملفاتك. ملف تشفير البرامج الضارة ليست شيئا كل مستخدم قد سمع من، وإذا كنت قد واجهت للتو الآن، وسوف تتعلم بسرعة كم الضرر قد تفعل. يمكن استخدام خوارزميات تشفير قوية لترميز البيانات ، مما يجعلك غير قادر على الوصول إليها بعد الآن. ويعتبر رانسومواري ليكون مثل هذا التلوث الخطير لأن فك تشفير الملف ليس بالضرورة ممكن في جميع الحالات.

المجرمين سوف تعطيك فك التشفير ولكن الامتثال للمطالب قد لا يكون الخيار الأفضل. بادئ ذي بدء ، قد تكون مجرد اضع أموالك من أجل لا شيء لأن الدفع لا يؤدي دائمًا إلى فك تشفير الملف. فكّر في ما يمنع المجرمين من أخذ مالك بالإضافة إلى ذلك ، فإن هذا المال يذهب إلى البيانات المستقبلية تشفير البرامج الخبيثة ومشاريع البرامج الضارة. من المفترض بالفعل أن ترميز البيانات البرمجيات الضارة ألحق أضرارًا بقيمة 5 مليارات دولار للشركات في عام 2017 ، وهذا تقدير فقط. الناس أيضا أصبحت أكثر وأكثر تنجذب إلى هذه الصناعة لأن كمية من الناس الذين يدفعون فدية جعل البيانات تشفير البرمجيات الخبيثة مربحة للغاية. فكر في شراء نسخة احتياطية بهذه الأموال بدلاً من ذلك لأنك قد ينتهي بك الأمر في موقف تواجه فيه فقدان البيانات مرة أخرى. يمكنك بعد ذلك المتابعة إلى استرداد البيانات بعد إلغاء التثبيت NLAH ransomware أو العدوى ذات الصلة. هل يمكن أن تجد تفاصيل عن أساليب التوزيع الأكثر شيوعا في الفقرة أدناه، في حال كنت غير متأكد من كيفية انتزاع الفدية تمكنت من إصابة جهاز الكمبيوتر الخاص بك.

أساليب انتشار رانسومواري

رانسومواري هو التوزيع عادة عن طريق أساليب مثل مرفقات البريد الإلكتروني، والتنزيلات الضارة ومجموعات استغلال. نظرًا لأن الكثير من الأشخاص مهملون حول كيفية استخدامهم لبريدهم الإلكتروني أو من حيث يقومون بتنزيلهم ، فإن موزعي برامج الفدية لا يحتاجون إلى التوصل إلى طرق أكثر تعقيدًا. قد يكون من الممكن أيضًا استخدام طريقة أكثر تعقيدًا للعدوى ، حيث أن بعض البرامج الضارة لترميز البيانات تستخدمها. المجرمين لم يكن لديك لوضع في الكثير من الجهد، مجرد كتابة بريد إلكتروني بسيط أن المستخدمين أقل حذرا قد تقع ل، إضافة الملف المصاب إلى البريد الإلكتروني وإرسالها إلى مئات من الناس، الذين قد يعتقدون أن المرسل هو شخص موثوق به. يمكن مواجهة موضوعات حول المال بشكل متكرر نظرًا لأن الأشخاص أكثر عرضة لفتح هذه الأنواع من رسائل البريد الإلكتروني. إذا استخدم المجرمون اسم شركة مثل Amazon ، يجوز للمستخدمين فتح المرفق دون التفكير إذا كان المحتالون يقولون ببساطة أنه تم ملاحظة نشاط مشكوك فيه في الحساب أو تم إجراء عملية شراء وإرفاق الإيصال. لديك للبحث عن علامات معينة عند التعامل مع رسائل البريد الإلكتروني إذا كنت ترغب في حماية جهاز الكمبيوتر الخاص بك. أولاً وقبل كل شيء، إذا لم تكن على دراية بالمرسل، فتحقق من هويته قبل فتح الملف المرفق. وإذا كنت تعرفهم ، فتحقق من عنوان البريد الإلكتروني للتأكد من أنه هم حقًا. الأخطاء النحوية الصارخة هي أيضا علامة. الطريقة التي يتم استقبالك بها يمكن أن تكون أيضًا دليلًا ، فإن البريد الإلكتروني للشركة المشروعة المهم بما يكفي لفتحه سيستخدم اسمك في التحية ، بدلاً من عميل عام أو عضو. قد يتم أيضًا استخدام نقاط الضعف في جهازك برنامج “عرضة للخطر” للإصابة. يحتوي البرنامج على نقاط ضعف يمكن استخدامها لإصابة جهاز ولكن يتم تصحيحها بانتظام من قبل البائعين. كما ثبت من قبل WannaCry ، ومع ذلك ، ليس الجميع سريعًا في تحديث برامجهم. الحالات التي تستخدم فيها البرامج الضارة نقاط ضعف للدخول هو السبب في أنه من المهم جدًا تحديث البرامج بانتظام. يمكن تعيين بقع لتثبيت تلقائيا، إذا كنت لا ترغب في عناء معهم في كل مرة.

ماذا يمكنك أن تفعل بشأن بياناتك

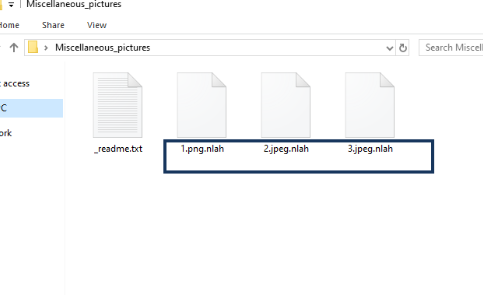

ستقوم البرامج الضارة لترميز الملفات بمسح أنواع ملفات معينة بمجرد دخولها إلى الجهاز، وسيتم تشفيرها بمجرد تحديد موقعها. إذا لم تلاحظ في البداية شيئًا ما يحدث ، فستعرف بالتأكيد أن هناك شيئًا ما عند قفل ملفاتك. سيكون لجميع الملفات المتأثرة ملحق ملف غريب ، والذي يساعد عادة الناس على تحديد البرامج الضارة التي تقوم بترميز البيانات التي يتعاملون معها. ربما تم استخدام خوارزميات تشفير قوية لتشفير بياناتك، مما قد يعني أن البيانات غير قابلة للاسترداد. بعد اكتمال عملية التشفير، سترى إشعارًا بالفدية، والذي يجب أن يوضح، إلى حد ما، ما حدث وكيف يجب عليك المضي قدمًا. سيتم اقتراح فك التشفير لك ، بسعر واضح ، وسيدعي المتسللون أن استخدام أي طريقة أخرى لاستعادة الملفات قد يضر بهم. يجب أن تحدد المذكرة سعر فك التشفير ولكن إذا لم يكن الأمر كذلك ، سيكون عليك إرسال بريد إلكتروني إلى المحتالين عبر الإنترنت عبر عنوانهم المقدم. شراء فك التشفير ليس الخيار المقترح ، لأسباب حددناها بالفعل. حتى قبل النظر في دفع ، والنظر في جميع الخيارات الأخرى أولا. ربما كنت قد نسيت للتو أن كنت قد دعمت الملفات الخاصة بك. من الممكن أيضًا تطوير برنامج فك تشفير مجاني. قد تكون متاحة لفك التشفير مجانا، إذا كان انتزاع الفدية المصابين الكثير من الأجهزة والباحثين الخبيثة كانت قادرة على الكراك عليه. خذ هذا الخيار في الاعتبار وفقط عندما تكون متأكدًا من عدم وجود أداة فك تشفير مجانية ، فهل تفكر حتى في الامتثال للمطالب. سيكون من الحكمة فكرة لشراء النسخ الاحتياطي مع بعض من هذا المال. وإذا كان النسخ الاحتياطي متاحًا ، فيجب إجراء استرداد البيانات بعد مسح NLAH ransomware الفيروس ، إذا كان لا يزال يسكن النظام الخاص بك. إذا كنت تعرف نفسك مع ملف تشفير يتم توزيع برنامج الخبيثة، يجب أن تكون قادرة على تأمين جهازك من انتزاع الفدية. التزم بمصادر التنزيل الآمنة، وكن حذرًا من مرفقات البريد الإلكتروني التي تفتحها، وابق على تحديث برامجك.

NLAH ransomware ازاله

استخدم برنامج إزالة البرامج الضارة للحصول على برنامج ترميز البيانات الضارة من جهاز الكمبيوتر الخاص بك إذا كان لا يزال لا يزال. عند محاولة إصلاح NLAH ransomware الفيروس يدوياً قد تجلب ضررا إضافيا إذا لم تكن حذرا أو من ذوي الخبرة عندما يتعلق الأمر أجهزة الكمبيوتر. من أجل منع التسبب في مزيد من الضرر، انتقل مع الأسلوب التلقائي، ويعرف أيضا باسم أداة مكافحة البرامج الضارة. كما قد يساعد على وقف هذه الأنواع من التهديدات في المستقبل ، بالإضافة إلى مساعدتك على التخلص من هذا واحد. اختيار وتثبيت أداة مناسبة، وتفحص جهازك للعثور على العدوى. ومع ذلك ، لن يتمكن البرنامج من فك تشفير البيانات ، لذلك لا تتوقع أن يتم فك تشفير ملفاتك بعد انتهاء التهديد. بمجرد تنظيف الكمبيوتر، يجب أن تكون قادراً على العودة إلى استخدام الكمبيوتر العادي.

Offers

تنزيل أداة إزالةto scan for NLAH ransomwareUse our recommended removal tool to scan for NLAH ransomware. Trial version of provides detection of computer threats like NLAH ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف NLAH ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة NLAH ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

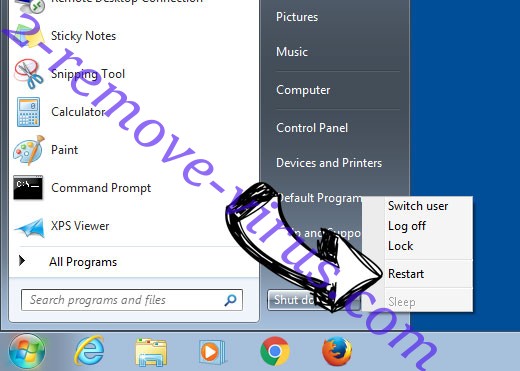

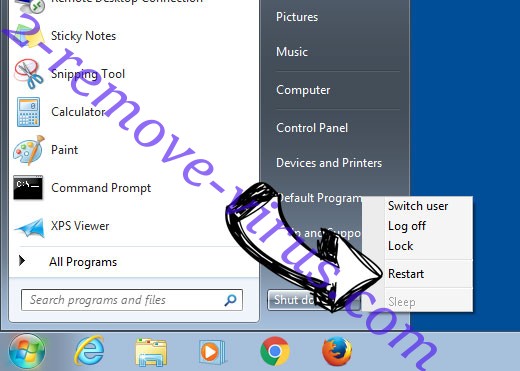

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

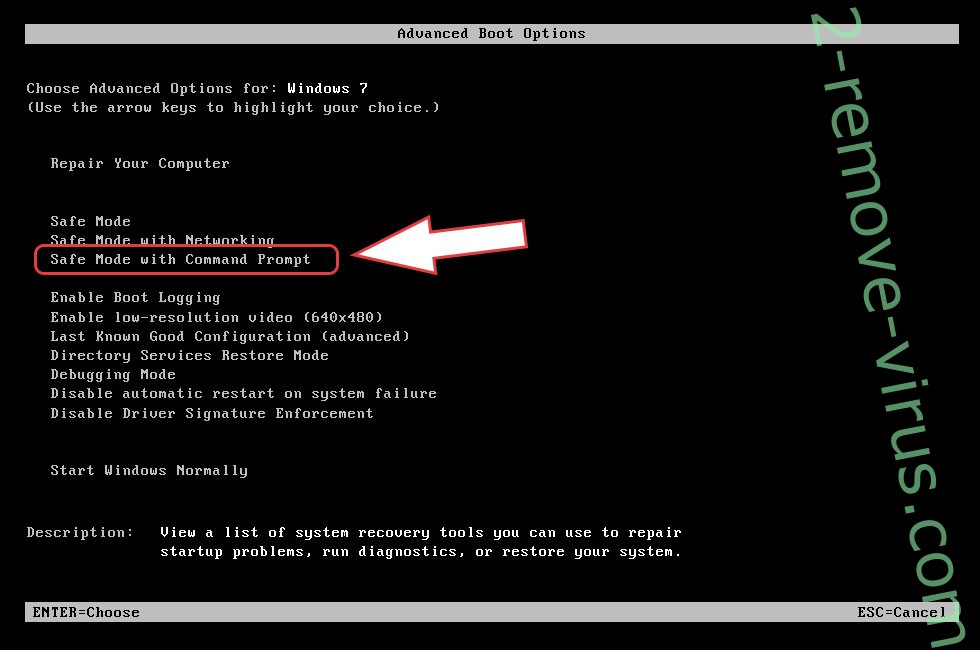

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة NLAH ransomware

إزالة NLAH ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

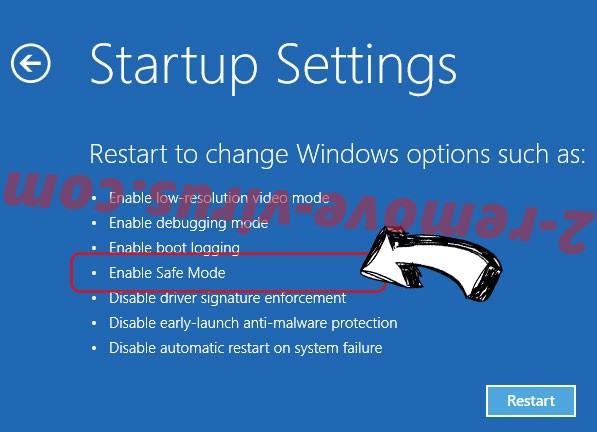

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف NLAH ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف NLAH ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

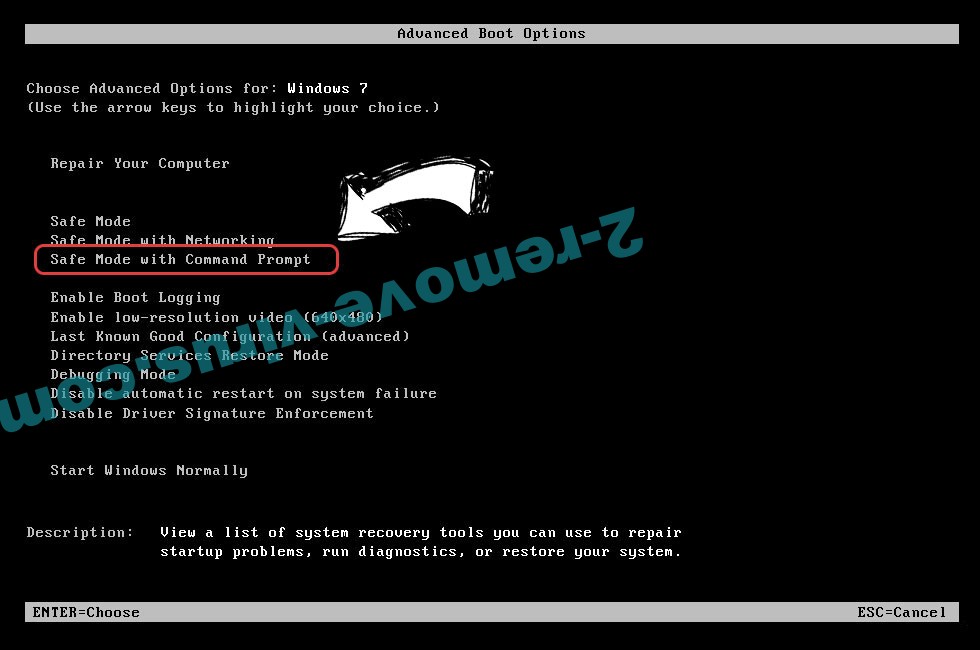

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

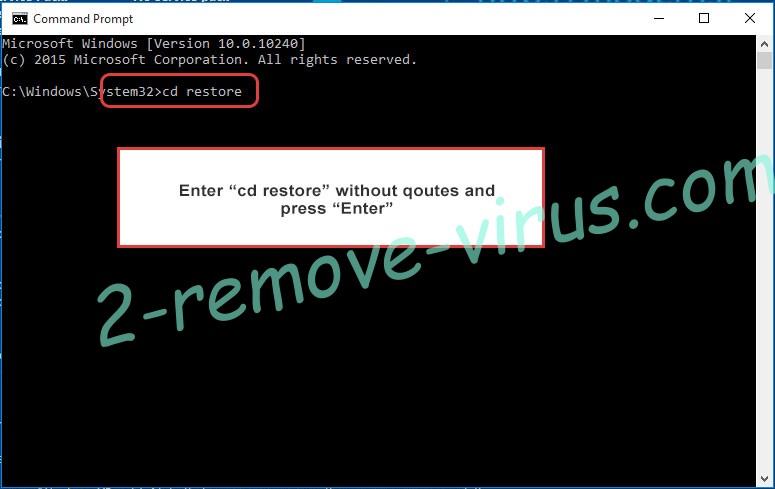

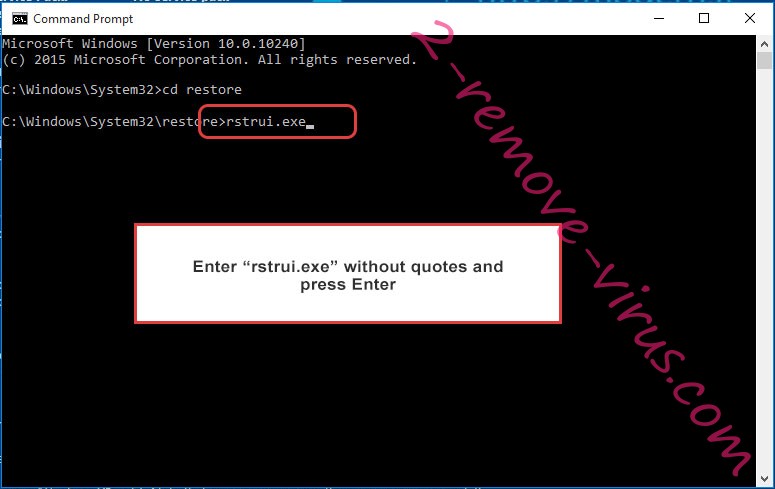

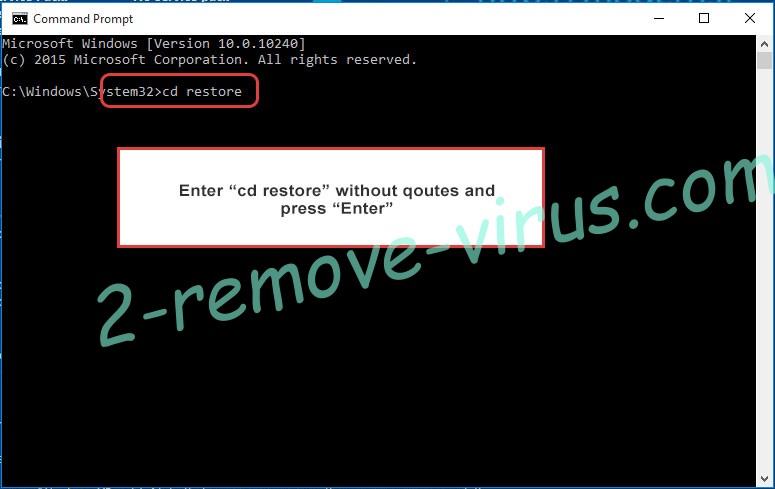

- اكتب في cd restore، واضغط على Enter.

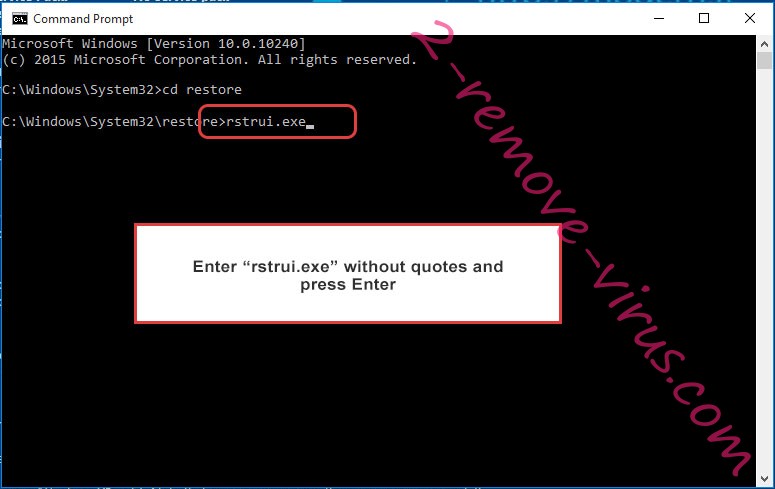

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

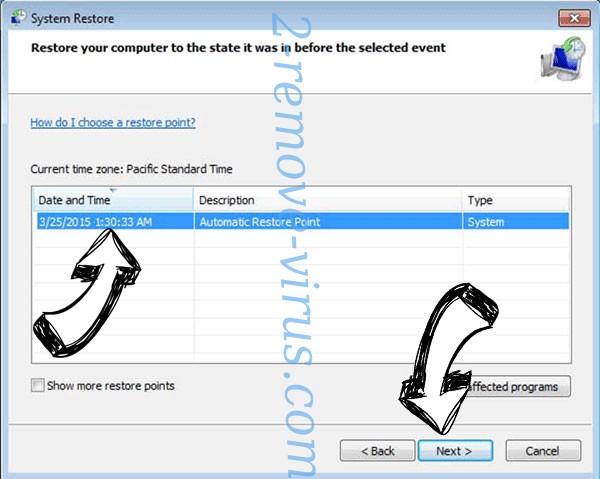

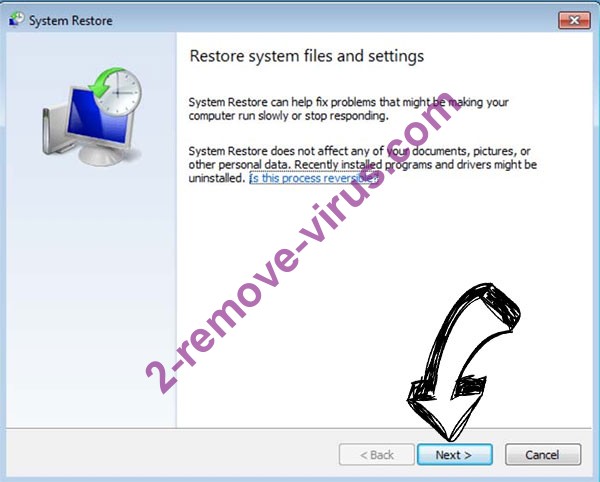

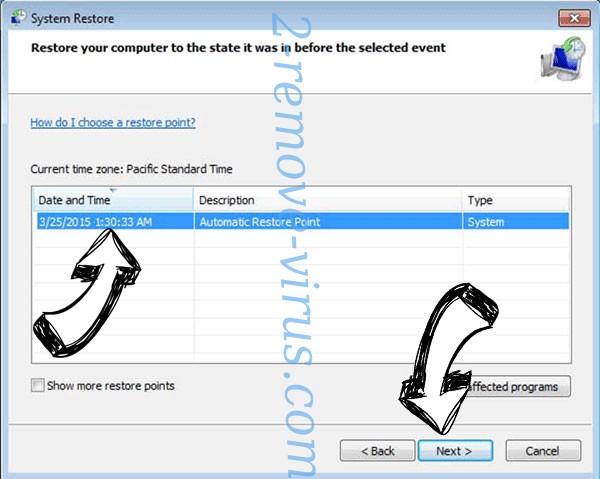

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

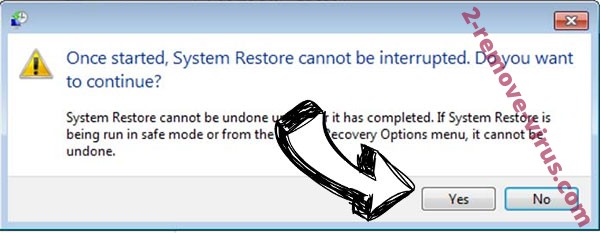

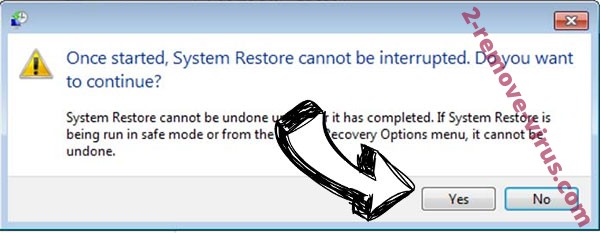

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف NLAH ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

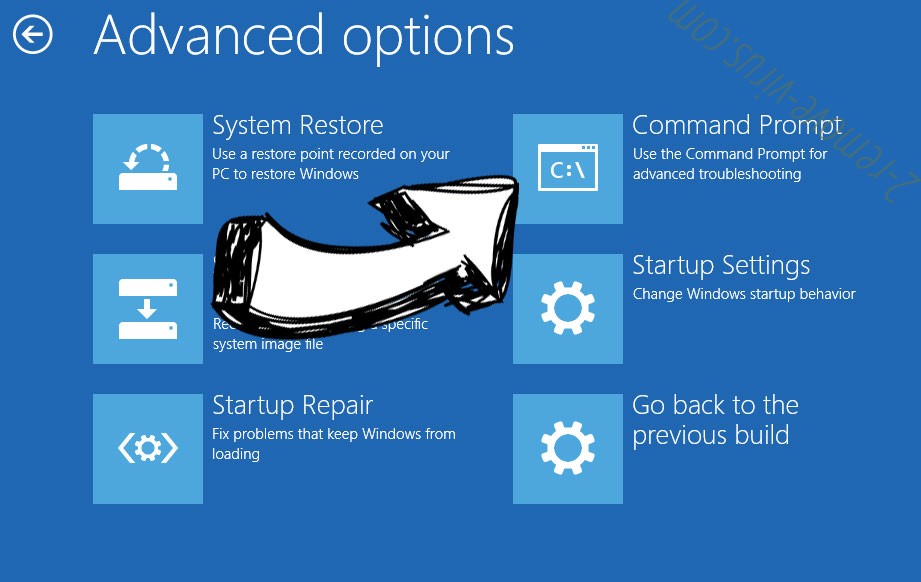

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.