حول PERDAK Ransomware الفيروسات

يتم تصنيف انتزاع الفدية المعروف باسم PERDAK Ransomware عدوى شديدة ، بسبب مقدار الضرر الذي قد يسببه. في حين تم الحديث عن انتزاع الفدية على نطاق واسع ، فمن المحتمل أنك لم تسمع به من قبل ، لذلك قد لا تعرف الضرر الذي قد يحدثه. إذا تم استخدام خوارزمية تشفير قوية لتشفير ملفاتك، فسوف يتم تأمينها، مما يعني أنك لن تتمكن من فتحها.

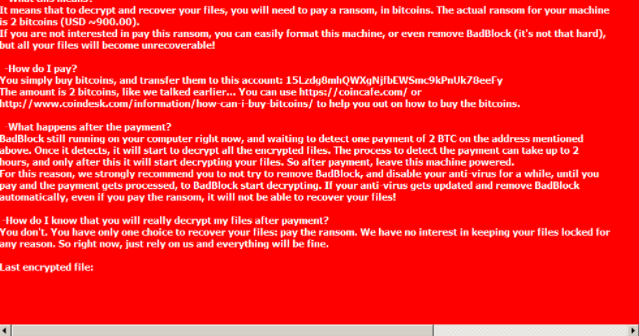

ويعتقد ملف ترميز البرامج الضارة لتكون واحدة من البرامج الضارة الأكثر ضررا منذ فك تشفير الملفات ليس من المرجح دائما. سيتم تقديم أداة فك التشفير لك من قبل المجرمين ولكن الاستسلام للمطالب قد لا يكون أفضل فكرة. هناك احتمال أن البيانات الخاصة بك لن تحصل على مقفلة حتى بعد دفع حتى أموالك قد ب تنفق من أجل لا شيء. لا تتوقع المحتالين ليس فقط تأخذ أموالك ويشعر أي التزام لمساعدتك. بالإضافة إلى ذلك ، من خلال الدفع ، سيتم تمويل مشاريع المحتالين المستقبلية. تشير التقديرات بالفعل إلى أن رانسومواري ألحقت أضرارا بقيمة 5 مليارات دولار بالشركات في عام 2017 ، وهذا مجرد تقدير. وكلما زاد عدد الأشخاص الذين يستسلمون للمطالب ، كلما حصل ملف تشفير البرامج الضارة الأكثر ربحية ، وهذا يجذب العديد من الأشخاص إلى هذه الصناعة. قد يكون استثمار الأموال المطلوب منك دفعها في نوع من النسخ الاحتياطي خيارا أكثر حكمة لأن فقدان البيانات لن يكون احتمالا مرة أخرى. في حال كان لديك نسخة احتياطية قبل التلوث، وإنهاء PERDAK Ransomware والمضي قدما لاستعادة البيانات. سنقدم معلومات حول كيفية انتشار تشفير الملفات للبرامج الضارة وكيفية تجنبها في الفقرة أدناه.

كيف حصلت على انتزاع الفدية

مرفقات البريد الإلكتروني، ومجموعات استغلال والتنزيلات الخبيثة هي طرق التوزيع تحتاج إلى توخي الحذر حول أكثر من غيرها. كما نرى هذه الأساليب لا تزال شعبية إلى حد ما ، وهذا يعني أن الناس مهملون إلى حد ما عند استخدام البريد الإلكتروني وتحميل الملفات. ومع ذلك، بعض الملفات ترميز البرامج الضارة لا تستخدم أساليب متطورة. المحتالون فقط لاستخدام اسم الشركة المعروفة، وكتابة بريد إلكتروني مقنعة، إضافة ملف البرمجيات الخبيثة التي تعاني منها إلى البريد الإلكتروني وإرساله إلى الضحايا المحتملين. عادة ما تناقش رسائل البريد الإلكتروني هذه المال لأن هذا موضوع حساس والمستخدمين أكثر عرضة للتسرع عند فتح رسائل البريد الإلكتروني المتعلقة بالمال. انها في كثير من الأحيان أن سترى أسماء الشركات الكبيرة مثل الأمازون المستخدمة، على سبيل المثال، إذا أرسلت الأمازون رسالة بريد إلكتروني مع إيصال لشراء أن الشخص لم يجعل، وقال انه / انها لن تنتظر لفتح الملف المرفق. هناك بضعة أشياء يجب أن تأخذ في الاعتبار عند فتح الملفات المرفقة رسائل البريد الإلكتروني إذا كنت ترغب في الحفاظ على جهاز الكمبيوتر الخاص بك آمنة. إذا لم تكن على دراية بالمرسل، فتحقق. لا ترتكب خطأ فتح الملف المرفق لمجرد أن المرسل يبدو شرعيا ، فستحتاج أولا إلى التحقق مما إذا كان عنوان البريد الإلكتروني يطابق البريد الإلكتروني الفعلي للمرسل. أيضا ، أن يكون على البحث عن الأخطاء في قواعد اللغة ، والتي يمكن أن تكون واضحة تماما. علامة بارزة أخرى يمكن أن يكون اسمك غائبا ، إذا ، دعنا نقول لك استخدام الأمازون وكانوا لإرسال رسالة بالبريد الالكتروني ، فإنها لن تستخدم تحيات نموذجية مثل عزيزي العميل / العضو / المستخدم ، وبدلا من ذلك سوف تستخدم الاسم الذي قدمت لهم. يمكن لبعض البرامج الضارة المشفرة للملفات أيضا استخدام برامج قديمة على جهازك للإصابة. يحتوي البرنامج على بعض نقاط الضعف التي يمكن استغلالها للبرامج الضارة لدخول نظام ، ولكن مؤلفي البرامج يصلحونها بمجرد اكتشافها. ومع ذلك ، إذا حكمنا من خلال توزيع WannaCry ، فمن الواضح أن الجميع لا يندفع لتثبيت تلك البقع. نظرا لأن العديد من البرامج الضارة تستخدم نقاط الضعف هذه ، فمن الأهمية بمكان أن يتم تحديث برنامجك بشكل متكرر. إذا كنت تعتقد أن تحديث الإشعارات مزعج، فقد يتم إعدادها لتثبيتها تلقائيا.

ماذا PERDAK Ransomware تفعل

إذا كان الملف ترميز البرامج الضارة يصيب جهاز الكمبيوتر الخاص بك، فإنه سوف تفحص جهازك لأنواع معينة من الملفات وبمجرد العثور عليها، فإنه سيتم تأمين لهم. حتى لو لم يكن الوضع واضحا في البداية ، فسيصبح من الواضح جدا أن شيئا ما ليس صحيحا عندما لا تتمكن من فتح ملفاتك. ابحث عن ملحقات الملفات الغريبة المضافة إلى الملفات المشفرة ، يجب أن تعرض اسم البرامج الضارة المشفرة للبيانات. في كثير من الحالات، قد لا يكون فك تشفير البيانات ممكنا لأن خوارزميات التشفير المستخدمة في التشفير قد تكون غير قابلة للتشفير. سيتم وضع مذكرة فدية على سطح المكتب أو في مجلدات تحتوي على ملفات مقفلة، مما سيشرح ما حدث لبياناتك. سيتم عرض أداة فك التشفير ، بسعر واضح ، وسيحذر المتسللون من استخدام طرق أخرى لأنها قد تضر بهم. إذا لم يتم تحديد سعر فك التشفير ، سيتعين عليك الاتصال بالمجرمين ، بشكل عام عبر عنوان البريد الإلكتروني المقدم لمعرفة المبلغ وكيفية الدفع. من الواضح أن الامتثال للمطالب لا يتم تشجيعه. وينبغي التفكير في الوفاء بالطلبات عندما تفشل جميع البدائل الأخرى. حاول أن تتذكر ما إذا كنت قد قمت مؤخرا بنسخ من الملفات ولكن نسيتها. هناك أيضا بعض الاحتمال بأن تكون أداة فك التشفير المجانية قد أتيحت. إذا كان الباحث البرمجيات الخبيثة قادرة على تكسير ملف تشفير البرامج الضارة، وقال انه / انها قد الافراج عن أدوات فك التشفير مجانا. النظر في ذلك قبل أن تفكر حتى في الامتثال للمطالب. استخدام هذا المال للحصول على نسخة احتياطية موثوق بها قد تفعل المزيد من الخير. إذا كنت قد قدمت النسخ الاحتياطي قبل وقوع العدوى ، يجب أن تكون قادرة على استردادها من هناك بعد إصلاح PERDAK Ransomware الفيروس. الآن بعد أن أدركت مقدار الضرر الذي يمكن أن يسببه هذا النوع من العدوى ، حاول تفاديه قدر الإمكان. تأكد من تثبيت التحديث كلما توفر تحديث، ولن تفتح مرفقات البريد الإلكتروني عشوائيا، ولا تثق إلا في المصادر الآمنة مع التنزيلات.

طرق لإزالة PERDAK Ransomware الفيروس

استخدام أداة إزالة البرامج الضارة للحصول على انتزاع الفدية من النظام الخاص بك إذا كان لا يزال في جهاز الكمبيوتر الخاص بك. إذا حاولت إزالة PERDAK Ransomware الفيروس بطريقة يدوية، فقد يسبب المزيد من الضرر بحيث لا يتم اقتراحه. بدلا من ذلك ، فإن استخدام أداة لمكافحة البرامج الضارة لن يعرض نظامك للخطر. هذا البرنامج مفيد أن يكون على النظام لأنه لا يمكن فقط التخلص من هذه العدوى ولكن أيضا وضع حد لتلك المماثلة الذين يحاولون الحصول على. ابحث عن برنامج موثوق به، وبمجرد تثبيته، قم بمسح جهازك للتعرف على العدوى. لسوء الحظ، برنامج إزالة البرامج الضارة غير قادر على مساعدتك في فك التشفير. بمجرد تنظيف النظام الخاص بك، يجب استعادة استخدام الكمبيوتر العادي.

Offers

تنزيل أداة إزالةto scan for PERDAK RansomwareUse our recommended removal tool to scan for PERDAK Ransomware. Trial version of provides detection of computer threats like PERDAK Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف PERDAK Ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة PERDAK Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

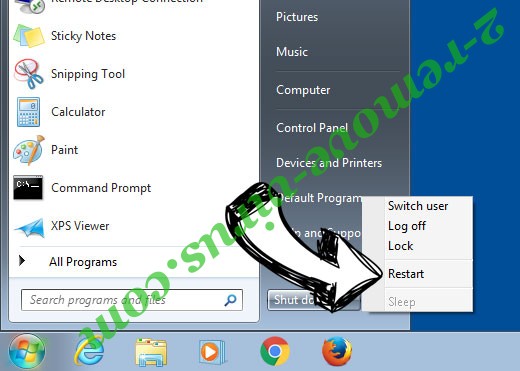

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

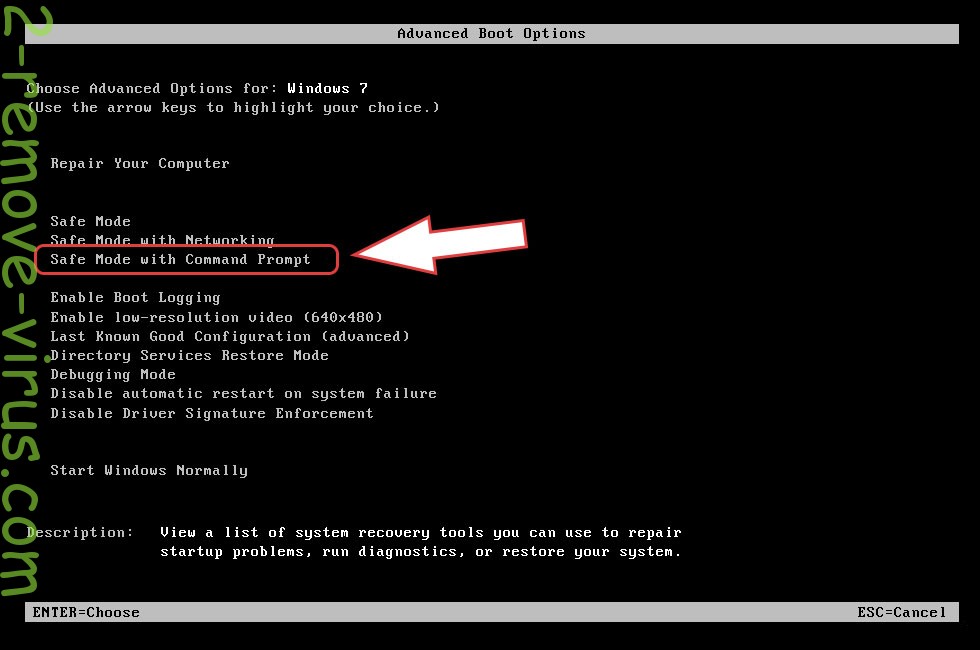

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة PERDAK Ransomware

إزالة PERDAK Ransomware من ويندوز 8/ويندوز

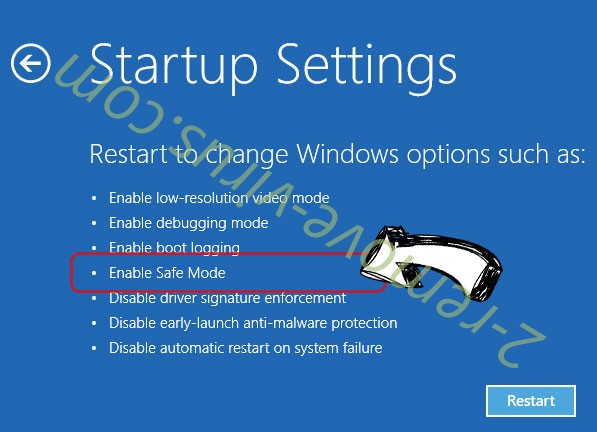

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف PERDAK Ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف PERDAK Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

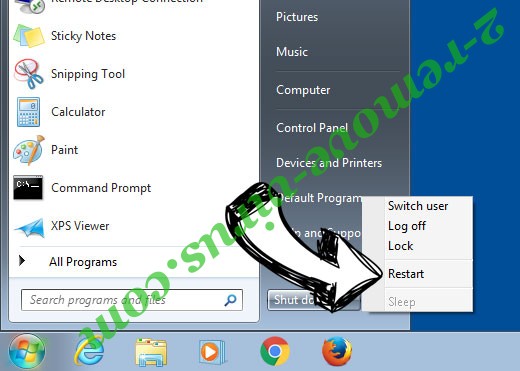

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

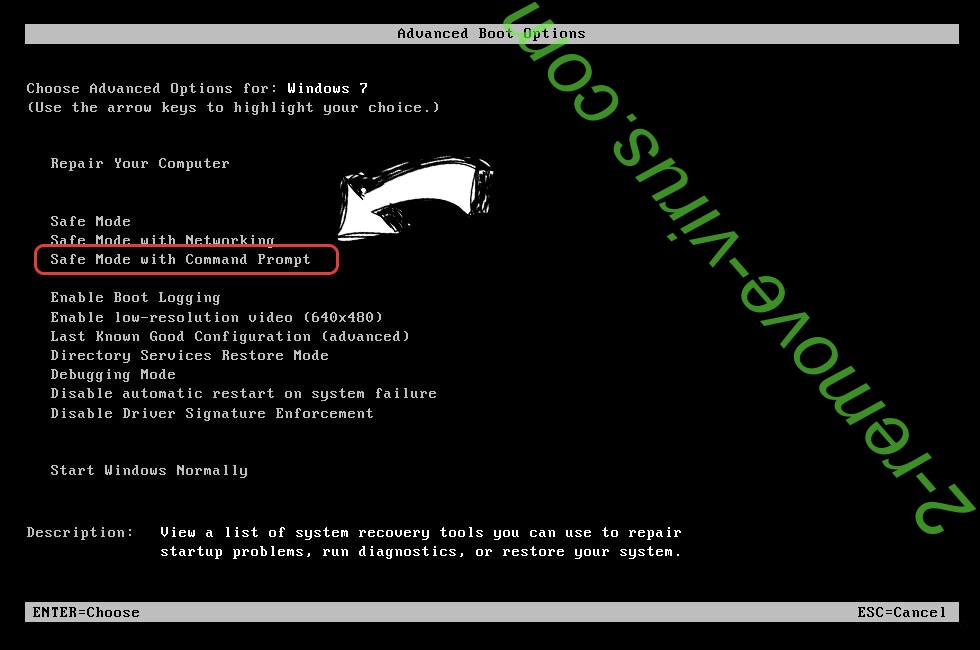

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

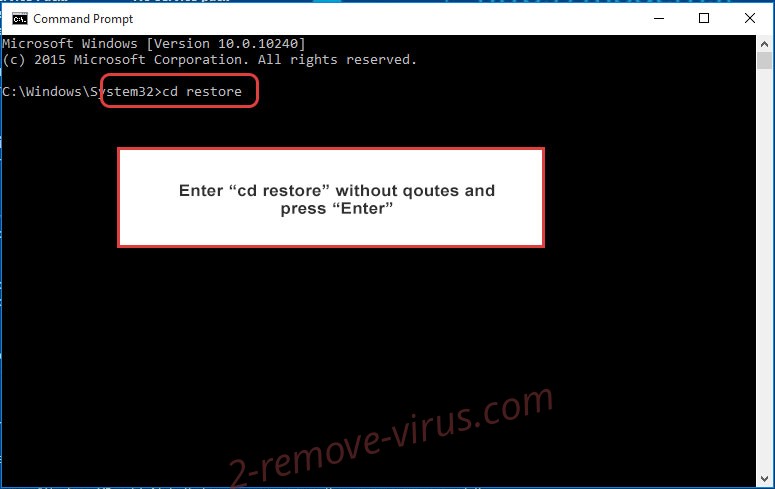

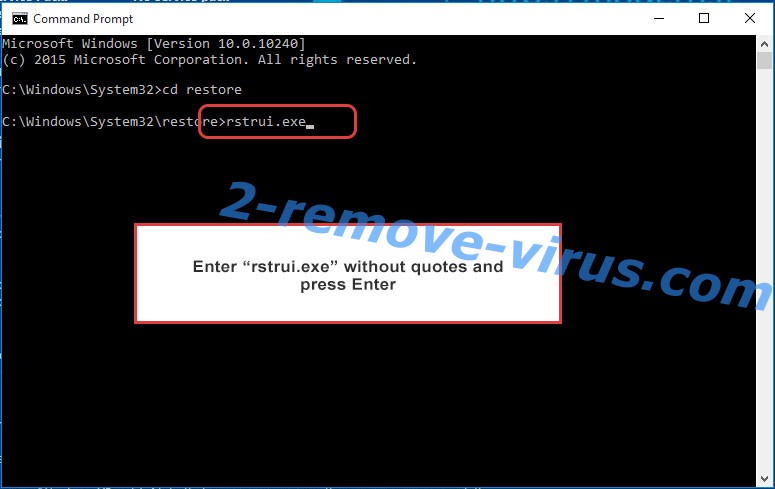

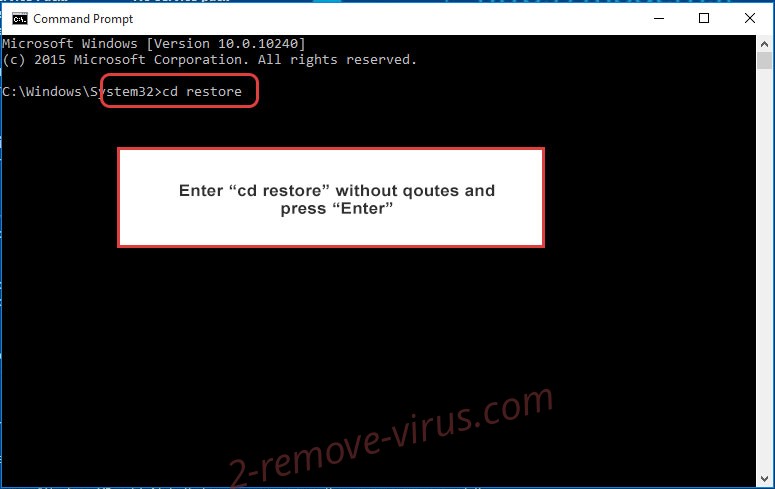

- اكتب في cd restore، واضغط على Enter.

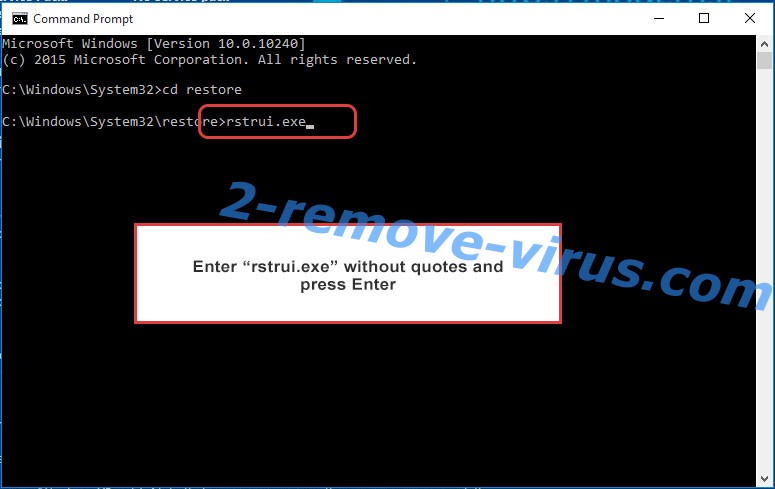

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

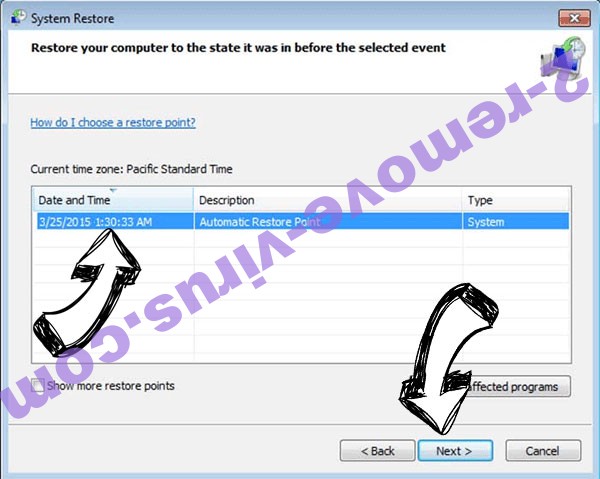

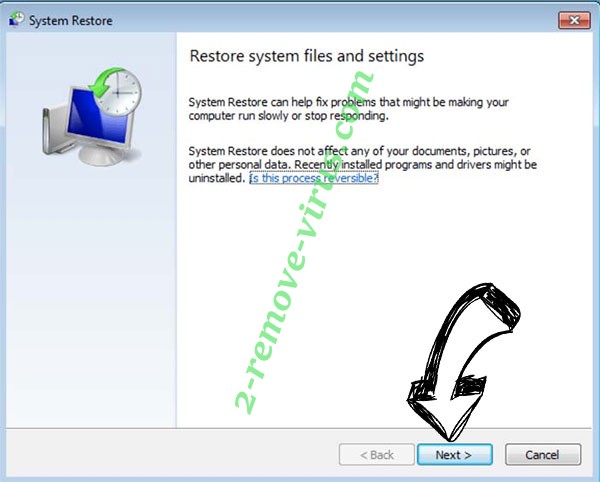

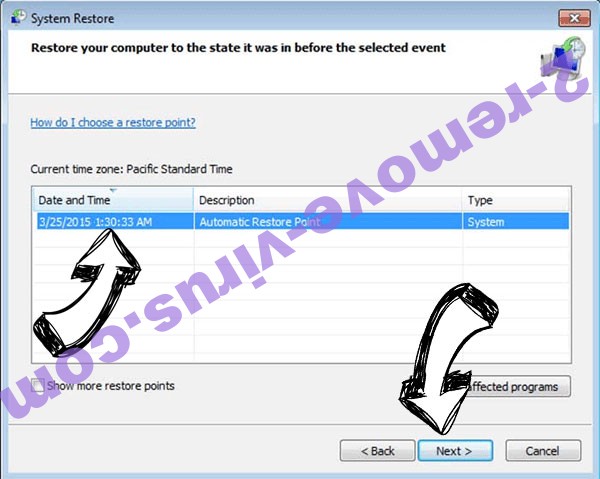

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

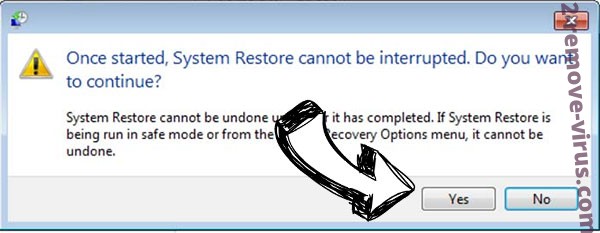

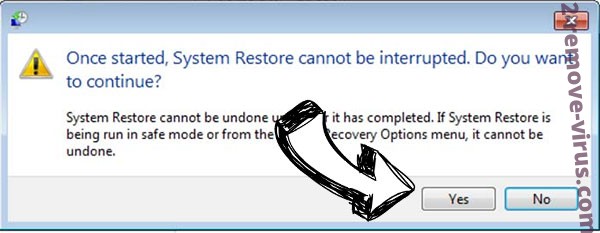

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف PERDAK Ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

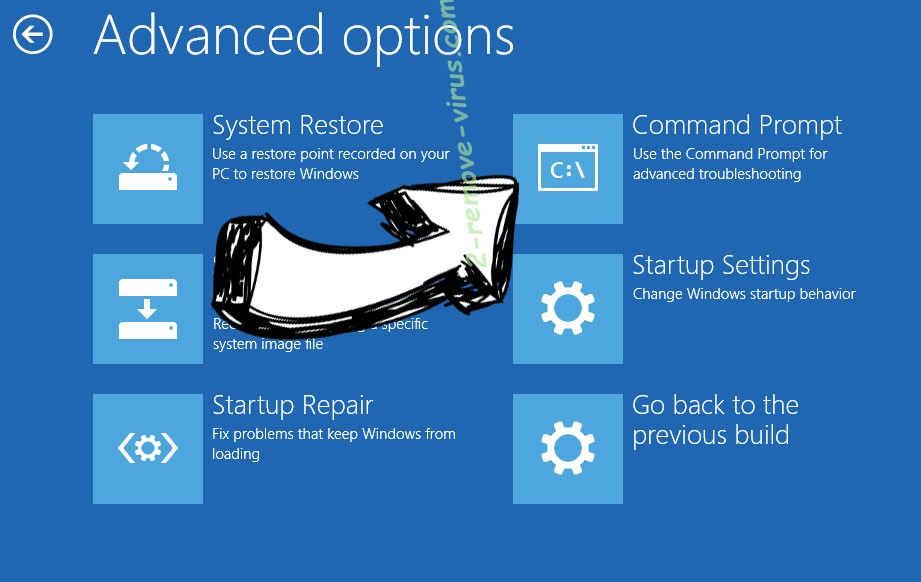

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.