ما هو Pola ransomware الفيروس

انتزاع الفدية المعروفة كما Pola ransomware تصنف على أنها عدوى شديدة الضرر، وذلك بسبب الضرر المحتمل الذي يمكن أن تفعله للنظام الخاص بك. من المحتمل أنك لم يسبق لك أن واجهت هذا النوع من البرامج الضارة من قبل ، وفي هذه الحالة ، قد تكون مندهشًا بشكل خاص. ربما تم ترميز بياناتك باستخدام خوارزميات تشفير قوية، مما يجعلك غير قادر على الوصول إليها بعد الآن. الضحايا ليس لديهم دائما خيار استعادة البيانات، وهذا هو السبب في ترميز البيانات برنامج خبيث يعتقد أن مثل هذا التلوث على مستوى عال.

المحتالون سوف تعطيك الخيار لاستعادة الملفات عن طريق دفع الفدية، ولكن هذا ليس خيارا مقترحا لبضعة أسباب. فمن الممكن أن الملفات الخاصة بك لن تحصل على فك تشفير حتى بعد دفع ذلك قد ينتهي بك الأمر فقط إنفاق أموالك من أجل لا شيء. لا تنسى من تتعامل معه، ولا تتوقع أن يكلف مجرمو الإنترنت عناء مساعدتك في بياناتك عندما يكون لديهم خيار أخذ أموالك فقط. بالإضافة إلى ذلك ، فإن أموال الفدية تلك تمول مشاريع برامج الفدية والبرامج الضارة في المستقبل. هل تريد حقا لدعم هذا النوع من النشاط الإجرامي الذي لا ضرر بقيمة مليارات الدولارات. وكلما دفع الضحايا أكثر، كلما كان ذلك مربحاً أكثر، وبالتالي جذب المزيد من الناس الذين لديهم رغبة في كسب المال السهل. الحالات التي قد ينتهي بها الأمر إلى فقدان بياناتك متكررة جدًا لذلك قد يكون من الأفضل شراء النسخ الاحتياطي. يمكنك استعادة البيانات من النسخ الاحتياطي بعد حذف Pola ransomware الفيروسات أو التهديدات ذات الصلة. سوف تجد معلومات عن كيفية انتشار الملفات المشفرة البرامج الضارة وكيفية تجنب ذلك في الفقرة أدناه.

كيف يتم Pola ransomware توزيع

تنتشر البرامج الضارة التي تُشفّر البيانات عمومًا من خلال مرفقات البريد الإلكتروني غير المرغوب فيه والتنزيلات الضارة ومجموعات الاستغلال. عادة ما لا تكون هناك حاجة إلى التوصل إلى طرق أكثر تفصيلا لأن الكثير من الناس لا حذرون عند استخدام رسائل البريد الإلكتروني وتنزيل الملفات. هذا لا يعني أن أساليب أكثر تطورا لا تستخدم على الإطلاق، ومع ذلك. كل المحتالين السيبرانية القيام به هو إضافة ملف خبيث إلى رسالة بريد إلكتروني ، وكتابة نوع من النص ، والتظاهر بأن يكون من شركة / منظمة مشروعة. تناقش رسائل البريد الإلكتروني هذه الأموال عادةً نظرًا لحساسية الموضوع ، فمن المرجح أن يفتحها الأشخاص. عادة ، يتظاهر المحتالون بأنهم من Amazon ، حيث ينبهك البريد الإلكتروني إلى أنه كان هناك نشاط غريب في حسابك أو تم إجراء عملية شراء. عليك أن تبحث عن بعض العلامات عند التعامل مع رسائل البريد الإلكتروني إذا كنت تريد نظام نظيف. تحقق من المرسل للتأكد من أنه شخص مألوف لك. لا يزال التحقق من عنوان البريد الإلكتروني للمرسل أمرًا ضروريًا، حتى إذا كنت معتادًا على المرسل. تلك الرسائل الإلكترونية الخبيثة أيضا في كثير من الأحيان أخطاء النحوية، والتي تميل إلى أن تكون صارخة جدا. يجب عليك أيضا أن تحيط علما كيف يخاطبك المرسل، إذا كان المرسل الذي يعرف اسمك، سوف يحيا دائما باسمك، بدلا من عميل أو عضو نموذجي. ومن الممكن أيضا لانتزاع الفدية لاستخدام نقاط ضعف في أجهزة الكمبيوتر للدخول. يتم اكتشاف نقاط الضعف في البرامج بانتظام ويقوم البائعون بإصدار تحديثات حتى لا يتمكن مطورو البرامج الضارة من الاستفادة منها لتلويث الأنظمة بالبرامج الضارة. ومع ذلك ، لسبب أو لآخر ، ليس الجميع سريع لتحديث برامجهم. من المهم تثبيت هذه التحديثات لأنه إذا كانت نقطة الضعف شديدة بما يكفي ، فقد تستخدمها البرامج الضارة للدخول. يمكن تعيين التحديثات لتثبيت تلقائيا، إذا وجدت تلك التنبيهات مزعج.

ماذا Pola ransomware تفعل

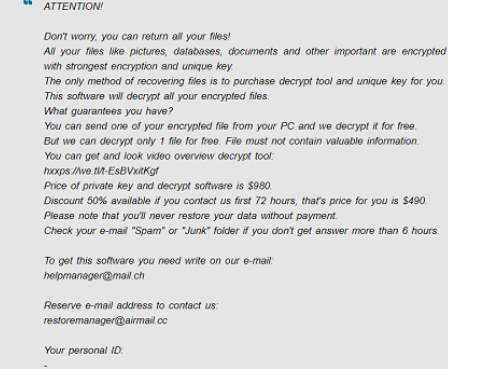

عندما يصبح الكمبيوتر مصاباً، ستجد قريباً الملفات المشفرة. لن يكون الوصول إلى الملفات الخاصة بك يمكن الوصول إليها، لذلك حتى إذا لم تلاحظ عملية التشفير، ستعرف أن هناك شيء ما غير صحيح في النهاية. ابحث عن ملحقات الملفات الغريبة التي تمت إضافتها إلى الملفات التي تم تشفيرها ، فسوف يساعدون في التعرف على البيانات التي تشفّر البرامج الضارة. إذا تم استخدام خوارزمية تشفير قوية، فقد تجعل استعادة الملف مستحيلة. سوف تكون قادرا على إشعار مذكرة فدية التي سوف تفسر ما حدث وكيف يجب أن تمضي قدما لاسترداد البيانات الخاصة بك. ما سيشجعك المتسللون على القيام به هو استخدام أداة فك التشفير المدفوعة ، وتهديد الطرق الأخرى التي قد تضر ملفاتك. يجب أن تظهر المذكرة سعر decryptor ولكن إذا لم يكن الأمر كذلك ، يجب عليك الاتصال بالمتسللين عبر عنوان البريد الإلكتروني المعطى لمعرفة مقدار تكاليف decryptor. وغني عن القول، إننا لا نعتقد أن الدفع هو خيار جيد، للأسباب المذكورة سابقا. انظر في كل خيار ممكن آخر، حتى قبل النظر في الامتثال للطلبات. ربما كنت فقط لا أتذكر جعل النسخ الاحتياطي. يمكن أيضا أن يكون من الممكن أن تكون قادرة على تحديد موقع برنامج لفك تشفير البيانات مجانا. إذا كان برنامج تشفير الملف الخبيث قابلاً لفك التشفير، فقد يتمكن أخصائي البرامج الضارة من إصدار أداة فك تشفير مجانًا. قبل أن تقرر الدفع، ابحث في فك التشفير. إذا كنت تستخدم بعض من هذا المال على النسخ الاحتياطي ، فلن تواجه فقدان الملف مرة أخرى حيث سيتم تخزين البيانات الخاصة بك في مكان آمن. إذا كنت قد حفظت الملفات الخاصة بك في مكان ما، قد تذهب الحصول عليها بعد إزالة Pola ransomware الفيروس. في المستقبل، تجنب انتزاع الفدية ويمكنك أن تفعل ذلك من خلال أن تصبح على بينة من كيفية انتشاره. تأكد من تحديث برنامجك كلما توفر تحديث، ولا تفتح الملفات المرفقة برسائل البريد الإلكتروني عشوائيًا، ولا تثق إلا بمصادر موثوقة مع التنزيلات الخاصة بك.

كيفية إصلاح Pola ransomware

إذا كان الفدية يبقى على النظام الخاص بك، يجب أن تستخدم أداة إزالة البرامج الضارة لإنهاء ذلك. إذا لم تكن من ذوي الخبرة عندما يتعلق الأمر أجهزة الكمبيوتر، قد يكون سبب تلف غير مقصود إلى النظام الخاص بك عند محاولة إصلاح Pola ransomware الفيروسات يدوياً. استخدام برنامج مكافحة البرمجيات الخبيثة سيكون أقل بكثير من المزعجة. هذه الأنواع من المرافق موجودة لغرض إزالة هذه الأنواع من الإصابات، اعتمادا على فائدة، حتى منعهم من الحصول على. العثور على أداة إزالة البرامج الضارة التي هي الأكثر ملاءمة لك، وتثبيته والسماح لها بإجراء مسح للنظام الخاص بك لتحديد موقع العدوى. يجب أن نذكر أن أداة مكافحة البرمجيات الخبيثة سوف القضاء فقط على العدوى، فإنه لن يساعد في استرداد الملف. بمجرد تنظيف جهازك، يجب أن تكون قادراً على العودة إلى استخدام الكمبيوتر العادي.

Offers

تنزيل أداة إزالةto scan for Pola ransomwareUse our recommended removal tool to scan for Pola ransomware. Trial version of provides detection of computer threats like Pola ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Pola ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة Pola ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

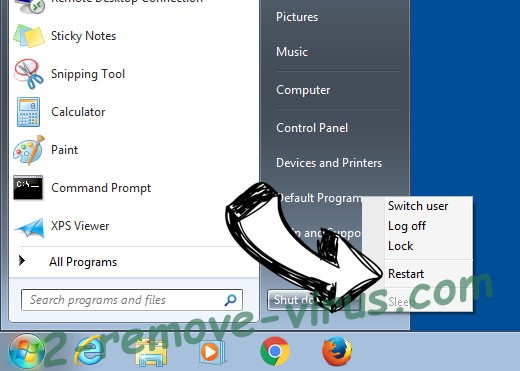

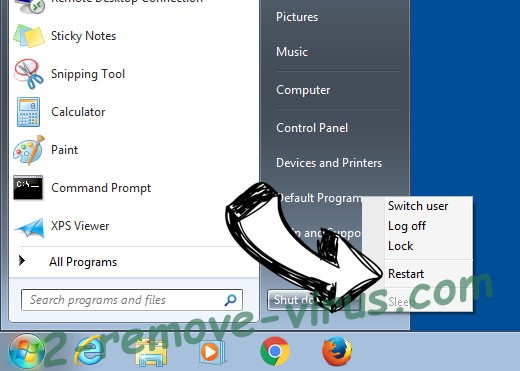

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

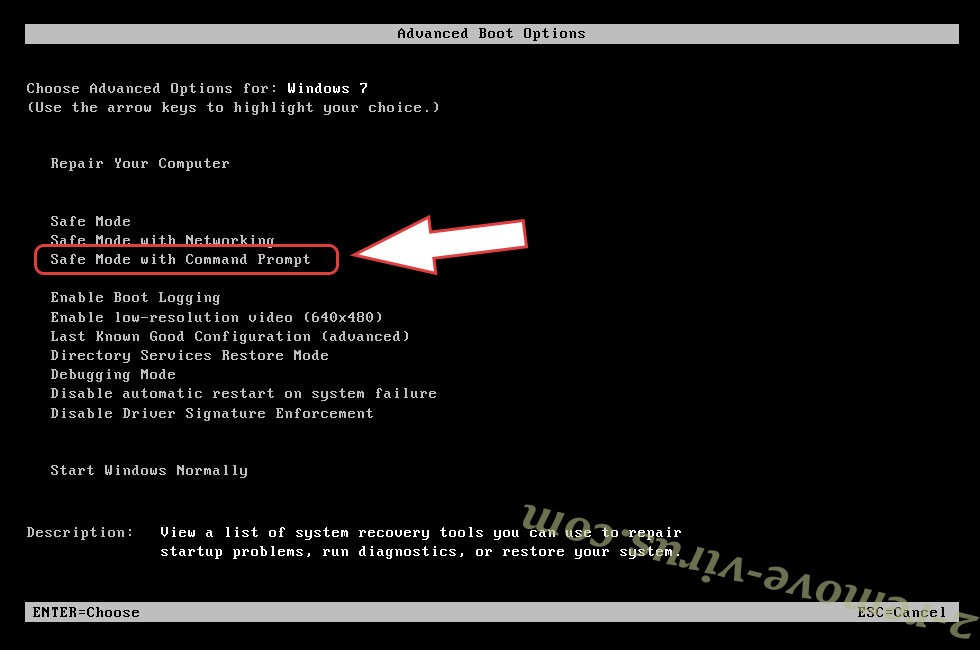

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Pola ransomware

إزالة Pola ransomware من ويندوز 8/ويندوز

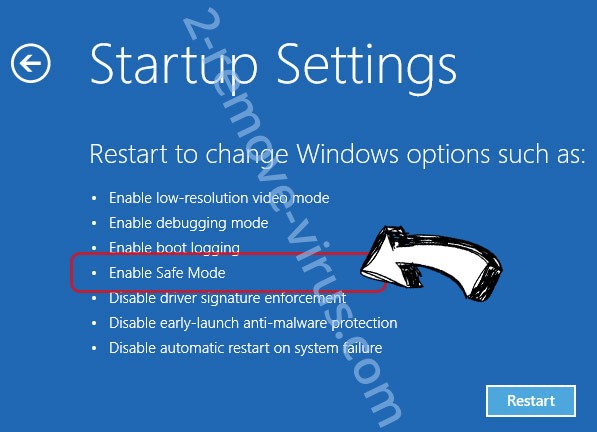

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Pola ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف Pola ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

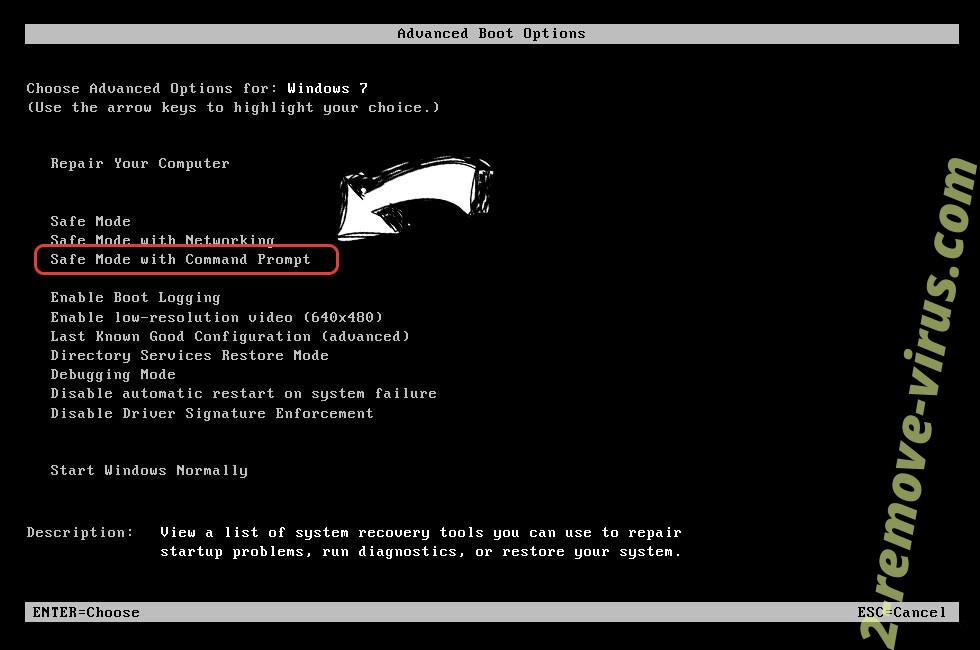

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

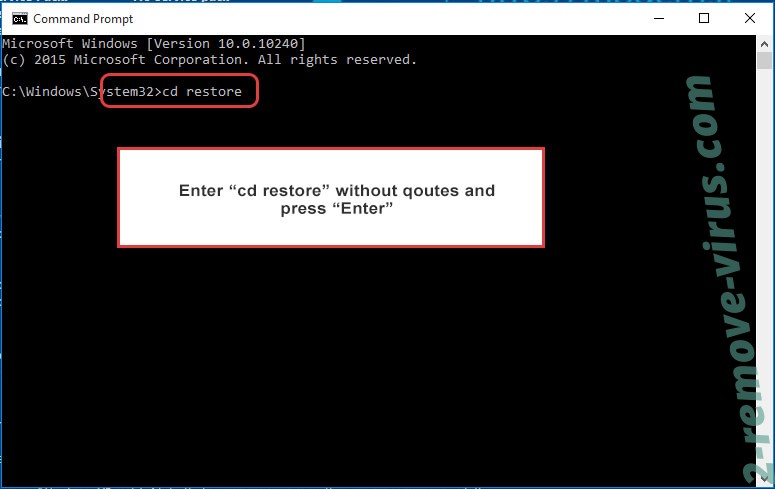

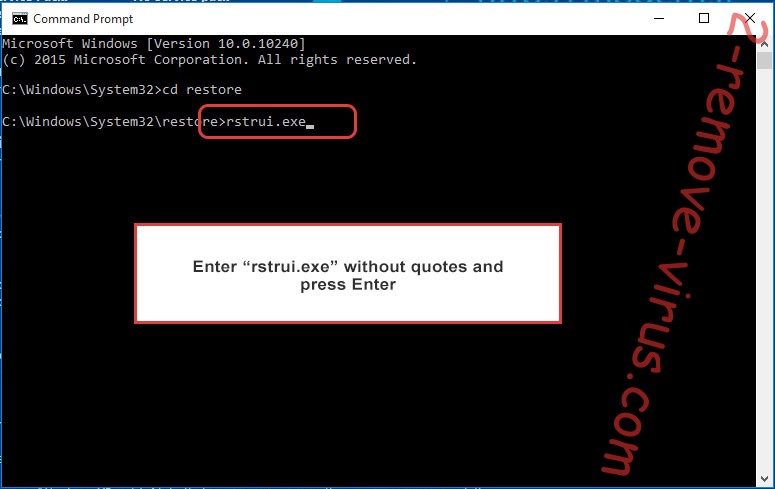

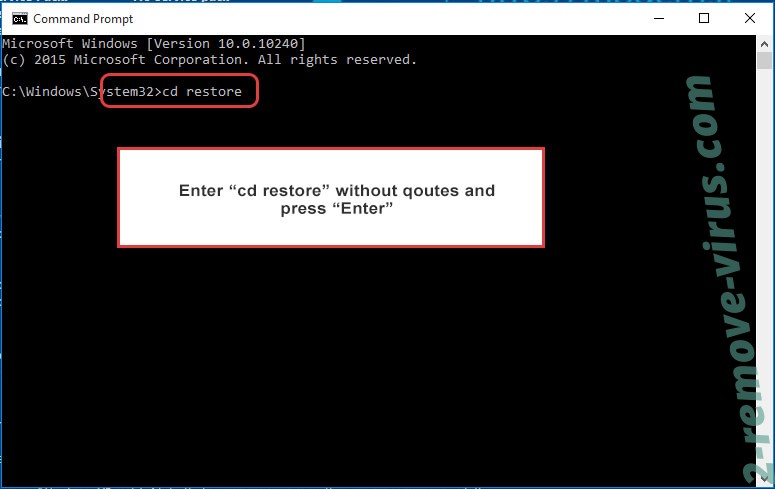

- اكتب في cd restore، واضغط على Enter.

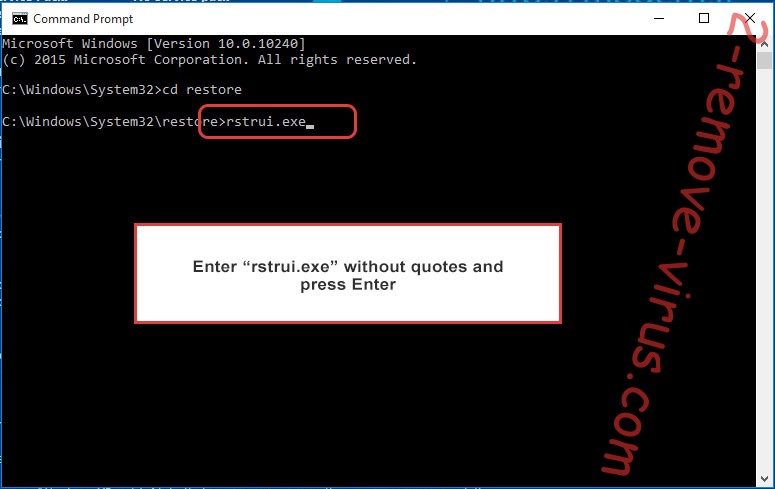

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

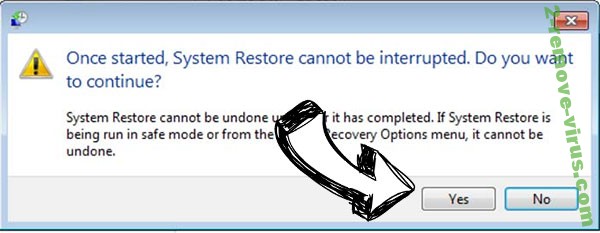

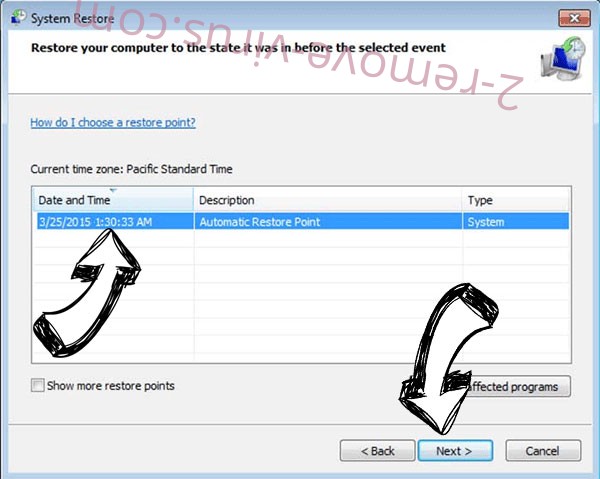

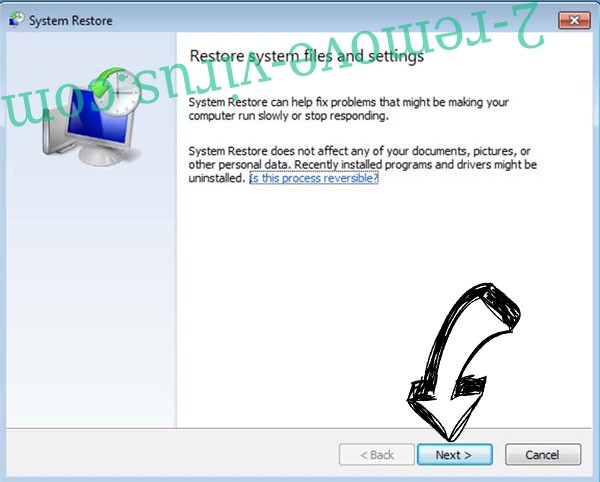

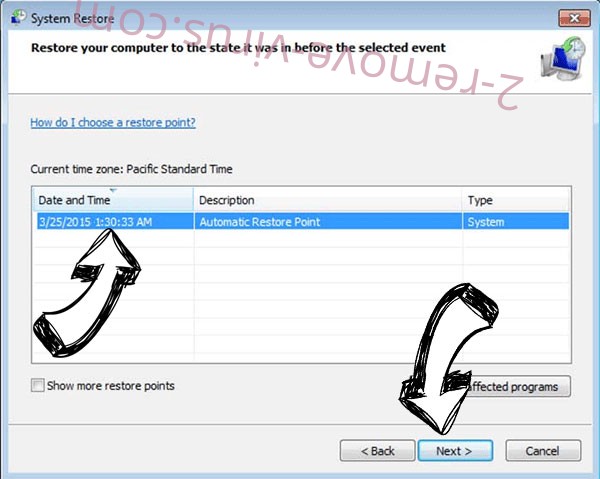

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

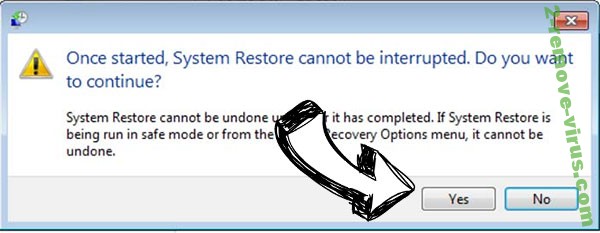

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف Pola ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

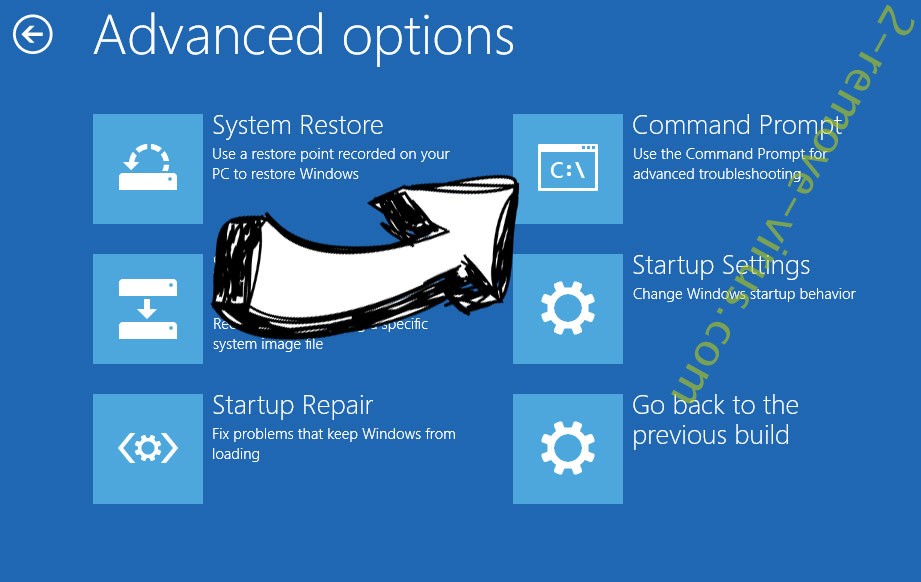

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.