عن [ponce.lorena@aol.com] ransomware الفيروسات

الفدية المعروف [ponce.lorena@aol.com] ransomware تصنف على أنها ضارة جدا العدوى ، ويرجع ذلك إلى كمية من الأضرار التي قد تتسبب فيها. إذا الفدية كان غير مألوف لك حتى الآن ، قد تكون في لمفاجأة. عندما يتم تشفير الملفات باستخدام خوارزمية التشفير القوية, سوف تكون قادر على فتح لهم كما أنها سوف تكون مقفلة. الفدية يعتبر واحدا من أخطر الإصابات التي قد تواجهها بسبب ملف فك التشفير ليس ممكنا في كل حالة.

كما سيتم عرض لشراء فك التشفير فائدة على مبلغ معين من المال ، ولكن هناك بضعة أسباب لماذا هذا الخيار ليس المقترحة. أولا وقبل كل شيء ، ودفع لن يضمن فك البيانات. ما هو وقف المحتالين من مجرد أخذ المال الخاص بك دون يتيح لك فك التشفير أداة. وعلاوة على ذلك, عن طريق دفع لكنت تمويل المشاريع (المزيد من البيانات تشفير البرامج الضارة و البرمجيات الخبيثة) من هذه مجرمي الإنترنت. هل حقا ترغب في دعم هذا النوع من النشاط الإجرامي. عندما يدفع الناس, ملف تشفير البرمجيات الخبيثة يصبح أكثر وأكثر ربحية ، وبالتالي جذب المزيد من أطراف خبيثة لها. الحالات حيث يمكن أن تفقد البيانات الخاصة بك بدلا من ذلك نموذجية لذلك قد يكون من الحكمة أن تستثمر في النسخ الاحتياطي. ثم هل يمكن استعادة الملفات من النسخ الاحتياطي بعد محو [ponce.lorena@aol.com] ransomware أو التهديدات ذات الصلة. إذا أنت لم تأتي عبر الفدية قبل ، فإنه من الممكن أيضا لا أعرف كيف تمكنت من الوصول إلى جهاز الكمبيوتر الخاص بك, وهذا هو السبب عليك أن تقرأ بعناية الفقرة التالية.

الفدية توزيع الطرق

الأكثر شيوعا الفدية توزيع الطرق هي من خلال رسائل البريد الإلكتروني المزعج, استغلال مجموعات و تنزيل الخبيثة. هو عادة ليس من الضروري أن تأتي مع أكثر تفصيلا أساليب مثل الكثير من الناس لم يكن حذرا عند استخدام رسائل البريد الإلكتروني وتحميل الملفات. هناك احتمال أن أكثر تفصيلا استخدمت طريقة العدوى ، كما أن بعض الفدية لا تستخدم لهم. المحتالين عبر الإنترنت ببساطة الحاجة الى استخدام شركة معروفة الاسم, الكتابة على البريد الإلكتروني مقنع ، إضافة البرمجيات الخبيثة التي تعاني من ملف إلى البريد الإلكتروني وإرسالها إلى الضحايا المحتملين. في كثير من الأحيان, رسائل البريد الإلكتروني سوف أذكر المال ، والتي المستخدمين تميل إلى أن تأخذ على محمل الجد. في كثير من الأحيان ، المحتالين أدعي أن يكون من الأمازون ، مع البريد الإلكتروني تعلمك أنه كان هناك نشاط غير عادي في حسابك أو تم شراء. عندما كنت تتعامل مع رسائل البريد الإلكتروني ، هناك بعض العلامات التي يجب الانتباه إليها إذا كنت ترغب في الحصول على النظام الخاص بك. من المهم أن يمكنك التحقق من المرسل لمعرفة ما إذا كانت هي مألوفة بالنسبة لك إذا كانت موثوقة. إذا كان المرسل تبين أن يكون شخص تعرفه, لا تتسرع في فتح الملف الأول بحذر التحقق من عنوان البريد الإلكتروني. صارخ الأخطاء النحوية هي أيضا علامة. آخر بدلا من ذلك إشارة واضحة اسمك لا تستخدم في التحية إذا كان المشروع شركة/المرسل إلى البريد الإلكتروني لك ، فإنها بالتأكيد أعرف اسمك واستخدامه بدلا من عالمي المعايدة ، مشيرا إلى العميل أو الأعضاء. بعض ransomware قد أيضا استخدام نقاط الضعف في أجهزة الكمبيوتر للدخول. البرنامج يأتي مع بعض نقاط الضعف التي يمكن أن تستخدم البرمجيات الخبيثة إلى الكمبيوتر ، ولكن البائعين التصحيح لهم حالما يتم اكتشافها. للأسف, كما هو موضح من قبل WannaCry الفدية ، ليس كل من يثبت تلك الإصلاحات ، لسبب أو آخر. الحالات التي malware يستخدم نقاط الضعف في الحصول هو السبب في أنه من الأهمية بمكان أن تحديث البرامج الخاصة بك في كثير من الأحيان. بقع يمكن تثبيت تلقائيا, إذا كنت تجد تلك التنبيهات المزعجة.

كيف تتصرف

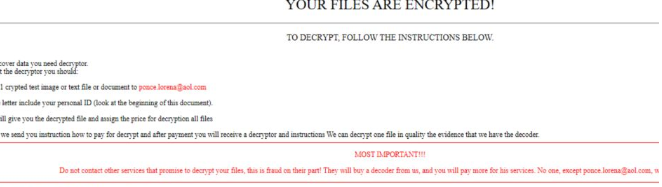

الفدية فقط أهداف ملفات معينة ، وعندما كنت حددت, أنهم المشفرة على الفور تقريبا. الملفات الخاصة بك لا يمكن الوصول إليها ، وذلك حتى إذا كنت لا تلاحظ عملية التشفير ، عليك أن تعرف شيئا ما ليس صحيحا في نهاية المطاف. التحقق من ملفات غريبة امتداد وأضاف أنهم سوف تساعد في تحديد الفدية. خوارزميات التشفير القوية قد تم استخدامها لتشفير البيانات الخاصة بك ، فمن الممكن أن أنها قد تكون مشفرة بشكل دائم. في مذكرة المتسللين سوف يشرح ما حدث إلى الملفات الخاصة بك و نقدم لك طريقة فك تشفير لهم. سوف نقدم لكم أداة فك التشفير ، والتي سوف يكلفك. ملاحظة يجب أن بصراحة عرض سعر decryptor ولكن إذا لم يحدث ذلك, سوف تعطيك وسيلة الاتصال المتسللين إلى وضع السعر. تماما كما ناقشنا أعلاه ، نحن لا نقترح الامتثال لمطالب. إذا كنت عازمة على الدفع ، فإنه ينبغي أن يكون الملاذ الأخير. ربما كنت قد تخزين الملفات الخاصة بك في مكان ما ولكن نسي ببساطة. أو إذا الحظ هو على الجانب الخاص بك ، decryptor يمكن أن يكون قد صدر. الأمن المتخصصين في حالات معينة قادرة على اطلاق سراح decryptors مجانا ، إذا كانت قادرة على فك تشفير البيانات البرمجيات الخبيثة. اتخاذ هذا الخيار في الاعتبار فقط عندما كنت متأكدا من أن هناك لا حرية فك التشفير أداة, يجب أن تفكر حتى في الامتثال لمطالب. أكثر حكمة الاستثمار سيكون النسخ الاحتياطي. إذا تم إجراء النسخ الاحتياطي قبل الإصابة وقعت ، قد يمكنك استرداد البيانات بعد مسح [ponce.lorena@aol.com] ransomware الفيروس. الآن بعد أن كنت على بينة من مدى ضرر هذا النوع من العدوى قد فعل ، بذل قصارى جهدكم لتجنب ذلك. التمسك المشروعة تحميل مصادر توخي الحذر عند التعامل مع الملفات إضافة إلى رسائل البريد الإلكتروني ، وضمان الحفاظ على البرمجيات الخاصة بك ما يصل إلى تاريخ في جميع الأوقات.

[ponce.lorena@aol.com] ransomware إزالة

تنفيذ أداة إزالة البرامج ضارة للحصول على ترميز ملف الخبيثة البرنامج من النظام الخاص بك إذا كان لا يزال في النظام الخاص بك. فإنه يمكن أن يكون من الصعب جدا إصلاح يدويا [ponce.lorena@aol.com] ransomware الفيروس لأنه قد ينتهي بك الأمر قصد الإضرار النظام الخاص بك. الذهاب مع الخيار التلقائي سيكون خيار أفضل بكثير. وهو برنامج إزالة البرامج الضارة هو أن تأخذ الرعاية من هذه الالتهابات ، اعتمادا على التي اخترتها ، حتى أنه قد تتوقف عن عدوى من ضرر. اختيار موثوق البرنامج مرة واحدة يتم تثبيته, مسح الجهاز عن العدوى. ومع ذلك ، فإن أداة غير قادر على فك تشفير الملفات, لذلك لا ينبغي أن نندهش أن تظل الملفات المشفرة. عندما النظام الخاص بك نظيفة ، تبدأ بانتظام النسخ الاحتياطي للبيانات الخاصة بك.

Offers

تنزيل أداة إزالةto scan for [ponce.lorena@aol.com] ransomwareUse our recommended removal tool to scan for [ponce.lorena@aol.com] ransomware. Trial version of provides detection of computer threats like [ponce.lorena@aol.com] ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف [ponce.lorena@aol.com] ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

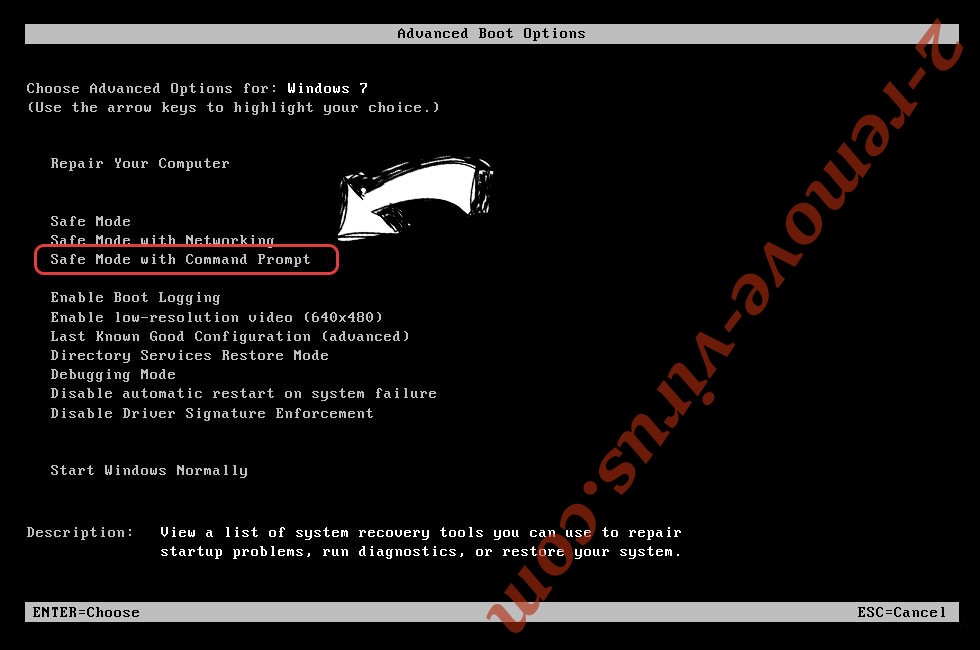

إزالة [ponce.lorena@aol.com] ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

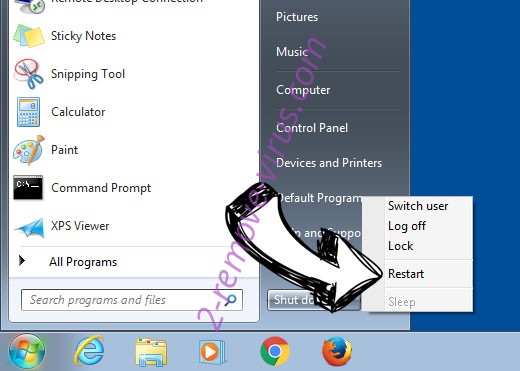

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

![Remove [ponce.lorena@aol.com] ransomware - boot options](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Remove [ponce.lorena@aol.com] ransomware - boot options](https://www.2-remove-virus.com/wp-content/uploads/2016/12/remove-ci-353-boot-options.jpg)

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة [ponce.lorena@aol.com] ransomware

إزالة [ponce.lorena@aol.com] ransomware من ويندوز 8/ويندوز

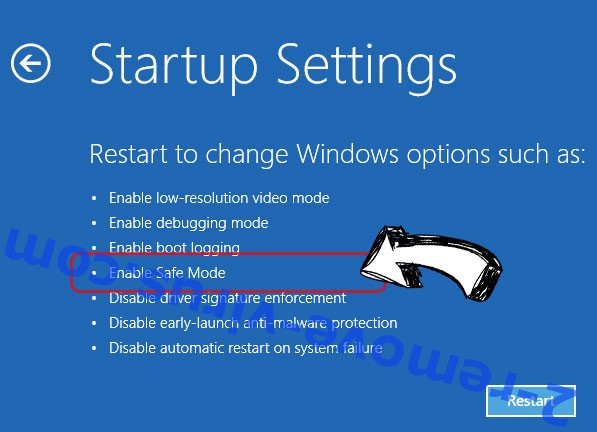

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف [ponce.lorena@aol.com] ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف [ponce.lorena@aol.com] ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

- اكتب في cd restore، واضغط على Enter.

![Uninstall [ponce.lorena@aol.com] ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [ponce.lorena@aol.com] ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/12/uninstall-ci-353-command-prompt-restore.jpg)

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

![Delete [ponce.lorena@aol.com] ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [ponce.lorena@aol.com] ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/12/delete-ci-353-command-prompt-restore-init.jpg)

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

![[ponce.lorena@aol.com] ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[ponce.lorena@aol.com] ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/12/virus-ci-353-restore-point.jpg)

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

![[ponce.lorena@aol.com] ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[ponce.lorena@aol.com] ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/12/ci-353-removal-restore-message.jpg)

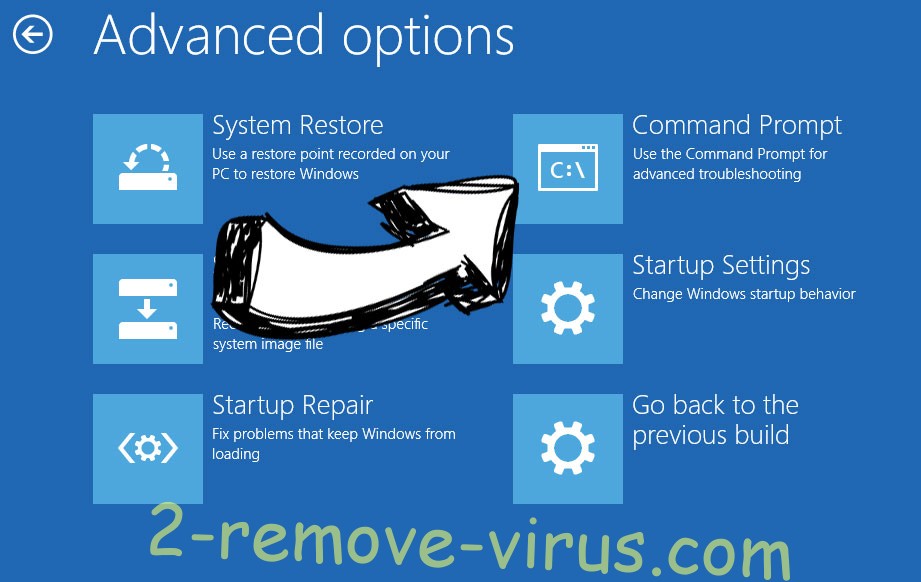

حذف [ponce.lorena@aol.com] ransomware من ويندوز 8/ويندوز

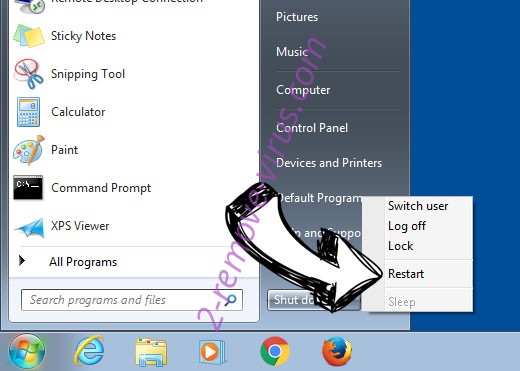

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

![Uninstall [ponce.lorena@aol.com] ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [ponce.lorena@aol.com] ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/12/uninstall-ci-353-command-prompt-restore.jpg)

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

![Delete [ponce.lorena@aol.com] ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [ponce.lorena@aol.com] ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/12/delete-ci-353-command-prompt-restore-init.jpg)

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

![Get rid of [ponce.lorena@aol.com] ransomware - restore init](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Get rid of [ponce.lorena@aol.com] ransomware - restore init](https://www.2-remove-virus.com/wp-content/uploads/2016/12/ci-353-restore-init.jpg)

- اختر نقطة استعادة قبل الإصابة.

![[ponce.lorena@aol.com] ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[ponce.lorena@aol.com] ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/12/virus-ci-353-restore-point.jpg)

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.

![[ponce.lorena@aol.com] ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[ponce.lorena@aol.com] ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/12/ci-353-removal-restore-message.jpg)