ما يمكن أن يقال عن هذا [recoverysql@protonmail.com].RIDIK ransomware الفيروسات

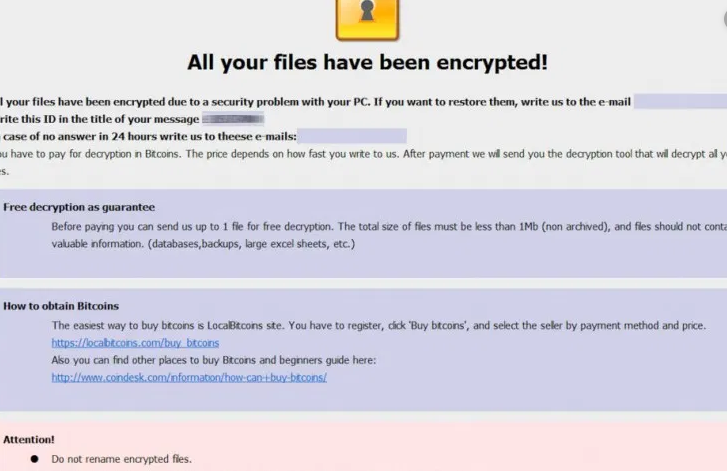

[recoverysql@protonmail.com].RIDIK ransomware ransomware هو ملف تشفير نوع من البرامج الضارة التي يمكن أن تلحق ضررا خطيرا على النظام الخاص بك. قد لا يكون بالضرورة يسمع أو واجه من قبل, و لمعرفة ماذا يفعل قد تكون سيئة بشكل خاص تجربة. خوارزميات تشفير قوية تستخدم من قبل تشفير البيانات الخبيثة برنامج لتشفير الملفات مرة واحدة انهم مقفل, أنك لن تكون قادرا على فتحها.

لأن ملف فك التشفير ليس من الممكن دائما ، ناهيك عن الجهد الذي يستغرقه للعودة مرة أخرى كل شيء إلى طبيعته ، ransomware هو يعتقد أن تكون واحدة من الأكثر خطورة من البرامج الضارة التي قد تواجهها. لديك الخيار لدفع الفدية ولكن لأسباب ستذكر أدناه ، التي ليست أفضل فكرة. هناك الكثير من الحالات حيث دفع الفدية لا يعني استعادة الملف. ما هو وقف المجرمين من مجرد أخذ المال الخاص بك ، دون إعطائك طريقة فك تشفير الملفات. وعلاوة على ذلك, بدفع, هل سيكون دعم الأنشطة المستقبلية ، مثل أكثر الفدية. انها بالفعل المقدر أن الفدية تكلف الملايين من الدولارات من الخسائر للشركات في عام 2017 ، وهذا هو تقدير فقط. عندما تعطي الناس إلى مطالب الفدية يصبح أكثر وأكثر ربحية ، وبالتالي جذب المزيد من أطراف خبيثة لها. الحالات حيث يمكن أن تفقد البيانات الخاصة بك جميلة نموذجية لذلك قد يكون من الأفضل شراء النسخ الاحتياطي. إذا أجريت النسخ الاحتياطي قبل جهاز الكمبيوتر الخاص بك حصلت الملوثة حذف [recoverysql@protonmail.com].RIDIK ransomware والشروع في استعادة البيانات. وسوف تناقش كيفية الملف تشفير برنامج خبيث ينتشر وكيفية تجنب ذلك في الفقرة أدناه.

الفدية انتشار أساليب

عادة, انتزاع الفدية ينتشر عبر رسائل البريد الإلكتروني غير المرغوبة ، استغلال مجموعات و تنزيل الخبيثة. هناك عادة لا تحتاج إلى الخروج مع أساليب أكثر تطورا العديد من المستخدمين إلى حد الإهمال عند استخدام رسائل البريد الإلكتروني وتحميل الملفات. طرق أكثر تفصيلا يمكن استخدامها كذلك ، على الرغم من أنها ليست شعبية. المحتالين عبر الإنترنت كتابة جميلة ذات مصداقية البريد الإلكتروني ، في حين أن استخدام اسم شركة معروفة أو منظمة إرفاق البرامج الضارة إلى البريد الإلكتروني وإرسالها. عادة, رسائل البريد الإلكتروني سيناقش المال أو مواضيع مماثلة ، والتي من المرجح أن تأخذ على محمل الجد. المحتالين تفضل أن أدعي أن يكون من أمازون و الحذر لك أن هناك نشاط مريب في حسابك أو أي نوع من عملية شراء. بسبب هذا, يجب عليك أن تكون حذرا حول فتح رسائل البريد الإلكتروني وابحث عن دلائل تشير إلى أن أنها قد تكون ضارة. انظر إذا كان المرسل غير مألوفة بالنسبة لك قبل فتح الملفات المرفقة إلى البريد الإلكتروني, و إذا كنت لا تعترف لهم ، والتحقق منها بعناية. وإذا كنت على دراية بها ، التحقق من عنوان البريد الإلكتروني للتأكد من أنها تتوافق مع الشخص/الشركة المشروعة العنوان. أيضا ، والبحث عن الأخطاء في قواعد اللغة ، والتي عادة ما تميل إلى أن تكون واضحة إلى حد ما. الطريقة التي استقبل أيضا قد يكون تلميحا ، كما الشركات المشروعة التي الإلكتروني هو مهم بما فيه الكفاية لفتح تشمل اسمك بدلا من تحيات مثل عزيزي العميل/عضو. ومن الممكن أيضا للحصول على الفدية إلى استخدام نقاط الضعف في أنظمة للدخول. برنامج يحتوي على بعض نقاط الضعف التي يمكن أن تستخدم البرامج الضارة إلى الجهاز ، ولكن يتم تصحيحها من قبل المؤلفين في أقرب وقت كما انهم وجدوا. ومع ذلك, لسبب أو لآخر, ليس كل من يثبت تلك البقع. الحالات حيث البرامج الضارة يستخدم الضعف للدخول هو السبب في أنه من الأهمية بمكان أن البرامج الخاصة بك في كثير من الأحيان الحصول على بقع. بقع يمكن تعيين إلى تثبيت تلقائيا, إذا كنت لا تريد عناء مع لهم في كل مرة.

ماذا يمكنك أن تفعل حيال الملفات الخاصة بك

الملفات الخاصة بك سوف تكون مشفرة من قبل الفدية في وقت قريب بعد ذلك يحصل في النظام الخاص بك. الملفات الخاصة بك لا يمكن الوصول إليها, لذلك حتى لو كنت لا يدركون ما يحدث في البداية عليك أن تعرف شيئا ما خطأ في نهاية المطاف. التحقق من الملفات غير مألوف امتداد وأضاف أنهم يجب عرض اسم الملف تشفير البرامج الضارة. للأسف, قد يكون من المستحيل استعادة الملفات إذا قوي خوارزمية التشفير المستخدمة. ملاحظة فدية سيتم وضعها على سطح المكتب أو في المجلدات التي تحتوي على الملفات المشفرة التي سوف يخطر لك أن البيانات التي تم تشفيرها و ما تحتاج إلى القيام به بعد ذلك. وفقا مجرمي الإنترنت, الطريقة الوحيدة لاستعادة الملفات الخاصة بك سوف تكون مع برامج فك التشفير التي سوف الواضح لا تأتي مجانا. إذا كان ثمن فك البرامج لا يتم عرض بشكل صحيح, يجب عليك الاتصال المجرمين عبر البريد الإلكتروني. لقد ناقشنا هذا من قبل ولكن نحن لا نعتقد دفع الفدية هو فكرة جيدة. فقط التفكير في هذا الخيار كحل أخير. من الممكن أنك قد نسي ببساطة أن كنت قد احتياطيا الملفات الخاصة بك. مجانا decryptor قد تكون متاحة أيضا. في بعض الأحيان البرمجيات الخبيثة المتخصصين قادرون على كسر تشفير البيانات البرمجيات الخبيثة, مما يعني أنك قد فك الملفات مجانا. اتخاذ هذا الخيار في الاعتبار فقط عندما كنت متأكدا مجانا decryptor ليس المتاحة ، يجب أن تفكر حتى في الامتثال لمطالب. لن تواجه احتمال فقدان البيانات إذا كان النظام الخاص بك الملوثة مرة أخرى أو تحطمت إذا كنت استثمرت بعض الأموال في النسخ الاحتياطي. إذا كان عليك إجراء النسخ الاحتياطي قبل الإصابة وقعت ، يمكنك استعادة البيانات بعد إصلاح [recoverysql@protonmail.com].RIDIK ransomware الفيروس تماما. الآن بعد أن كنت أدرك كيف الضارة البيانات تشفير البرامج الضارة يمكن أن يكون ، بذل قصارى جهدكم لتجنب ذلك. عصا لتأمين مصادر تحميل, توخي الحذر عند فتح مرفقات البريد الإلكتروني ، والحفاظ على تحديث البرامج الخاصة بك.

[recoverysql@protonmail.com].RIDIK ransomware إزالة

البرامج الضارة إزالة البرنامج سوف يكون من الضروري إذا كنت ترغب في تشفير البيانات من البرامج الضارة إلى أن يختفي تماما. إذا كنت في محاولة لإصلاح [recoverysql@protonmail.com].RIDIK ransomware الفيروس يدويا, قد ينتهي بك الأمر إلى الإضرار النظام الخاص بك مرة أخرى نحن لا نشجع ذلك. وهكذا ، واختيار الأسلوب التلقائي سيكون فكرة أفضل. الأداة ليس فقط تساعدك على التعامل مع هذا التهديد ، ولكن يمكن أن تتوقف في المستقبل تشفير البيانات البرمجيات الخبيثة من الدخول. اختيار أداة إزالة البرمجيات الخبيثة التي من شأنها أن تناسب أفضل ما تحتاجه, تحميل, وأداء جهاز كامل فحص بمجرد تثبيته. ومع ذلك ، فإن فائدة غير قادر على استعادة الملفات حتى لا تفاجأ أن تبقى الملفات المشفرة. إذا كان جهاز الكمبيوتر الخاص بك قد تم تنظيفها ، انتقل فتح [recoverysql@protonmail.com].RIDIK ransomware الملفات من النسخ الاحتياطي.

Offers

تنزيل أداة إزالةto scan for [recoverysql@protonmail.com].RIDIK ransomwareUse our recommended removal tool to scan for [recoverysql@protonmail.com].RIDIK ransomware. Trial version of provides detection of computer threats like [recoverysql@protonmail.com].RIDIK ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

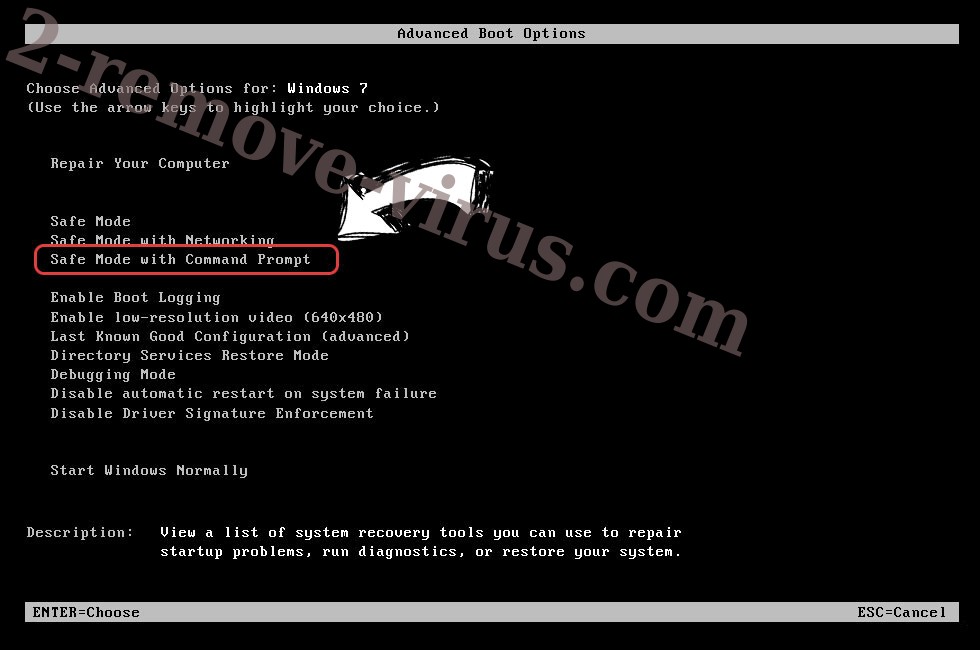

الخطوة 1. حذف [recoverysql@protonmail.com].RIDIK ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

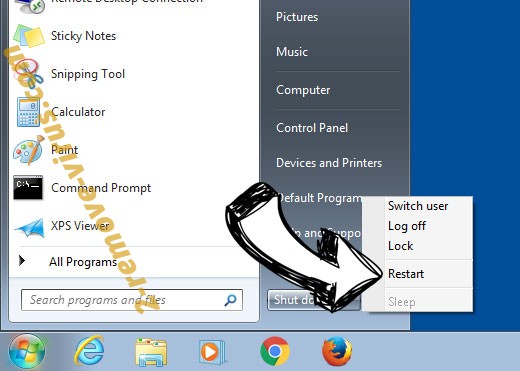

إزالة [recoverysql@protonmail.com].RIDIK ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

![Remove [recoverysql@protonmail.com].RIDIK ransomware - boot options](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Remove [recoverysql@protonmail.com].RIDIK ransomware - boot options](https://www.2-remove-virus.com/wp-content/uploads/2016/08/remove-ci-5-boot-options.jpg)

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة [recoverysql@protonmail.com].RIDIK ransomware

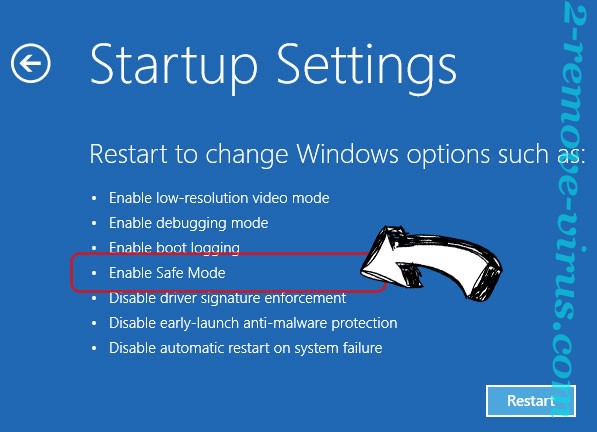

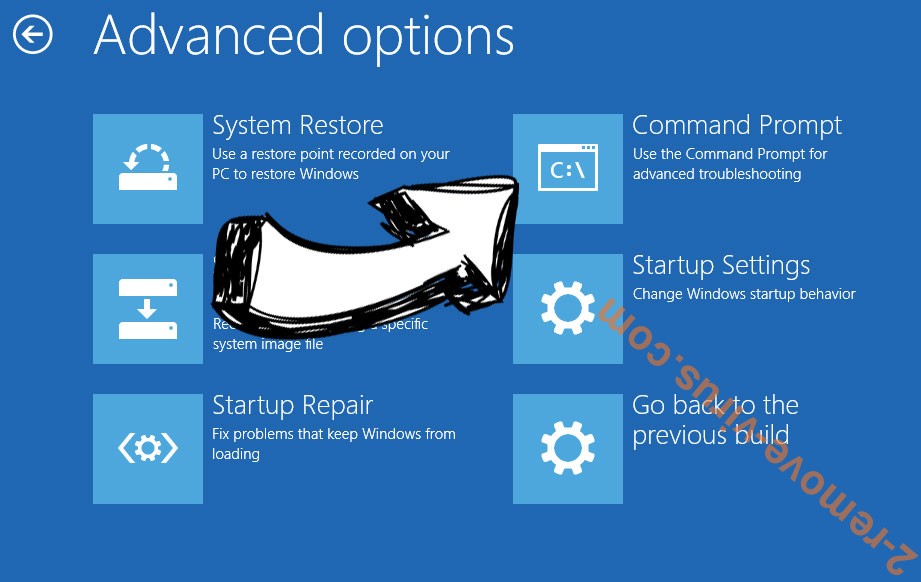

إزالة [recoverysql@protonmail.com].RIDIK ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف [recoverysql@protonmail.com].RIDIK ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف [recoverysql@protonmail.com].RIDIK ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

- اكتب في cd restore، واضغط على Enter.

![Uninstall [recoverysql@protonmail.com].RIDIK ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [recoverysql@protonmail.com].RIDIK ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-5-command-prompt-restore.jpg)

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

![Delete [recoverysql@protonmail.com].RIDIK ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [recoverysql@protonmail.com].RIDIK ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-5-command-prompt-restore-init.jpg)

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

![[recoverysql@protonmail.com].RIDIK ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[recoverysql@protonmail.com].RIDIK ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-5-restore-point.jpg)

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

![[recoverysql@protonmail.com].RIDIK ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[recoverysql@protonmail.com].RIDIK ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-5-removal-restore-message.jpg)

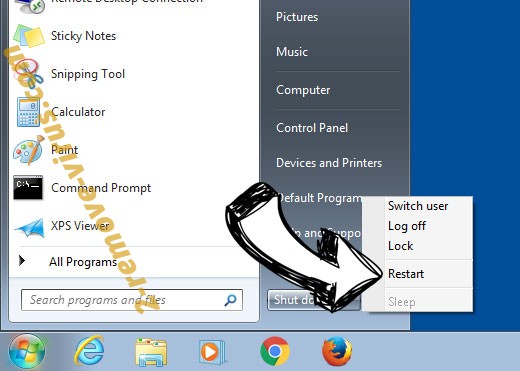

حذف [recoverysql@protonmail.com].RIDIK ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

![Uninstall [recoverysql@protonmail.com].RIDIK ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [recoverysql@protonmail.com].RIDIK ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-5-command-prompt-restore.jpg)

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

![Delete [recoverysql@protonmail.com].RIDIK ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [recoverysql@protonmail.com].RIDIK ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-5-command-prompt-restore-init.jpg)

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

![Get rid of [recoverysql@protonmail.com].RIDIK ransomware - restore init](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Get rid of [recoverysql@protonmail.com].RIDIK ransomware - restore init](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-5-restore-init.jpg)

- اختر نقطة استعادة قبل الإصابة.

![[recoverysql@protonmail.com].RIDIK ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[recoverysql@protonmail.com].RIDIK ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-5-restore-point.jpg)

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.

![[recoverysql@protonmail.com].RIDIK ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[recoverysql@protonmail.com].RIDIK ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-5-removal-restore-message.jpg)