ما يمكن أن يقال عن هذا Redl ransomware الفيروسات

Redl ransomware يعتقد أن تكون شديدة جدا من البرامج الضارة العدوى ، تصنف الفدية. فمن الممكن أنك لم تأتي عبر هذا النوع من البرامج الخبيثة من قبل ، وفي هذه الحالة ، قد تكون في لمفاجأة كبيرة. الفدية يستخدم خوارزميات تشفير قوية لتشفير الملفات, ومرة واحدة يتم تأمين الخاص بك الوصول إليها سيتم منعها. ملف تشفير البرمجيات الخبيثة ويعتقد أن تكون واحدة من الأكثر ضررا العدوى يمكن أن يكون منذ الملف فك التشفير ليس من الممكن دائما.

سوف تعطى لك خيار دفع الفدية ولكن العديد من البرمجيات الخبيثة الباحثين لا توصي بذلك. إعطاء إلى طلبات دائما لا يضمن ملف فك التشفير ، لذلك هناك احتمال أن كنت فقط يمكن أن تنفق أموالك على شيء. لا يوجد شيء وقف المجرمين من مجرد أخذ المال الخاص بك ، وليس توفير فك التشفير فائدة. وعلاوة على ذلك, عن طريق دفع ستكون التمويل المحتالين’ المشاريع المستقبلية. هل فعلا ترغب في دعم هذه الصناعة التي بالفعل المليارات من الدولارات من الأضرار التي لحقت الشركات. والمزيد من الناس إلى مطالب أكثر من تجارة مربحة الفدية يصبح ، و أن يجذب نحو متزايد المزيد من الناس على هذه الصناعة. شراء النسخ الاحتياطي مع هذا المال سيكون خيار أفضل بكثير لأنه إذا كنت تواجه أي وقت مضى هذا النوع من الوضع مرة أخرى ، فقدان الملف لن يكون مشكلة لأنها لن تكون قابلة للاسترداد من النسخ الاحتياطي. إذا تم إجراء النسخ الاحتياطي قبل ترميز ملف البرامج الضارة المصابة جهازك ، يمكنك فقط إنهاء Redl ransomware الفيروس انتقل إلى فتح Redl ransomware الملفات. سوف تناقش كيف ransomware يتم توزيعها وكيفية تجنب ذلك في الفقرة أدناه.

كيف الفدية انتشار

تماما الأساليب الأساسية المستخدمة في نشر الفدية ، مثل البريد الإلكتروني غير المرغوبة و تنزيل الخبيثة. هو عادة ليس من الضروري أن تأتي مع أكثر تفصيلا أساليب منذ الكثير من الناس إلى حد الإهمال عند استخدام رسائل البريد الإلكتروني و تحميل شيء. ومع ذلك ، هناك الفدية التي تستخدم أساليب متطورة. المحتالين فقط إلى استخدام شركة معروفة الاسم ، كتابة المعقول البريد الإلكتروني ، إضافة البرمجيات الخبيثة التي تعاني من ملف إلى البريد الإلكتروني وإرسالها إلى الضحايا المحتملين. المال-مواضيع ذات صلة تستخدم بشكل متكرر منذ أكثر الناس عرضة فتح رسائل البريد الإلكتروني هذه. و إذا كان شخص مثل الأمازون إلى البريد الإلكتروني للشخص عن نشاط مريب في حسابك أو الشراء ، صاحب الحساب قد الذعر ، بدوره الإهمال نتيجة في نهاية المطاف فتح المرفق. من أجل حماية نفسك من هذا, هناك بعض الأشياء التي تحتاج إلى القيام به عند التعامل مع رسائل البريد الإلكتروني. إذا كنت لم تكن مألوفة مع المرسل التحقيق. وإذا كنت لا تعرف لهم ، انقر نقرا مزدوجا التحقق من عنوان البريد الإلكتروني للتأكد من أنها تتوافق مع الشخص/الشركة على عنوان حقيقي. الأخطاء النحوية هي أيضا علامة على أن البريد الإلكتروني قد لا يكون ما تعتقد. آخر القاسم المشترك هو اسمك لا تستخدم في التحية إذا كان شخص ما الذين البريد الإلكتروني يجب عليك بالتأكيد مفتوحة إلى البريد الإلكتروني لك ، فإنها بالتأكيد استخدام اسمك بدلا من عالمي تحية معالجة أنت كزبون أو الأعضاء. بعض البيانات تشفير البرامج الضارة يمكن أيضا استخدام نقاط الضعف في أجهزة إدخال. البرنامج لديه نقاط الضعف التي يمكن استخدامها تلوث جهاز لكنهم في كثير من الأحيان مصححة من قبل البائعين. لا يزال, ليس كل من هو سريع لتثبيت هذه الإصلاحات ، كما أثبتت WannaCry الفدية الهجوم. لأن العديد من البرامج الضارة يجعل من استخدام تلك نقاط الضعف في أنه من الضروري جدا أن البرامج يتم تحديثها بانتظام. بقع ويمكن أيضا أن يتم تثبيت تلقائيا.

ماذا يفعل

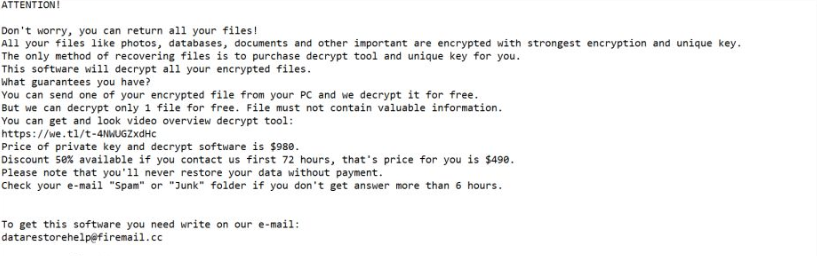

بمجرد ransomware يدخل الكمبيوتر الخاص بك, سوف ابحث عن ملف معين أنواع مرة واحدة تم العثور عليها ، سوف تشفير لهم. سوف لا تكون قادرا على فتح الملفات الخاصة بك حتى إذا كنت لا تلاحظ عملية التشفير, سوف نعرف في نهاية المطاف. جميع الملفات المشفرة سوف يكون امتدادا وأضاف إليها ، والتي عادة ما تكون المساعدات المستخدمين في تحديد الفدية التي يتعاملون معها. لسوء الحظ, قد تكون الملفات بشكل دائم المشفرة إذا الفدية تستخدم خوارزميات التشفير القوية. في حال كنت لا تزال غير متأكد ما يجري ، سيتم شرح كل شيء في الفدية الإخطار. عرضت decryptor لن يكون مجانا بالطبع. ثمن فك التشفير فائدة يجب أن يكون المعروضة في المذكرة ، ولكن إذا لم يكن كذلك ، سوف يطلب منك أن ترسل لهم بريد إلكتروني لضبط الأسعار ، قد تتراوح من بعض عشرات من الدولارات ربما بضع مئات. ومن الواضح أن إعطاء إلى مطالب لا تشجع. حتى قبل أن تفكر في دفع ، في محاولة كل الخيارات الأخرى أولا. حاول أن تتذكر ما إذا كان لديك أي وقت مضى النسخ الاحتياطي, ربما بعض البيانات الخاصة بك هو في الواقع تخزينها في مكان ما. قد تكون أيضا قادرا على تحديد موقع فك التشفير أداة مجانا. في بعض الأحيان الباحثين البرمجيات الخبيثة هي قادرة على تطوير فك التشفير فائدة, مما يعني أنك قد تجد فك الأداة المساعدة مجانا. تأخذ ذلك في الاعتبار قبل دفع الفدية حتى يعبر عقلك. استخدام هذا المال عن مصداقية النسخ الاحتياطي قد يكون أكثر ذكاء الفكرة. إذا كان النسخ الاحتياطي هو متاح ، ببساطة إصلاح Redl ransomware ثم فتح Redl ransomware الملفات. في المستقبل تأكد من تجنب ترميز ملف البرامج الضارة و يمكنك فعل ذلك عن طريق تعريف نفسك أساليب التوزيع. عصا لتأمين مصادر تحميل, كن حذرا عند فتح الملفات إضافة إلى رسائل البريد الإلكتروني ، والحفاظ على البرامج الخاصة بك ما يصل إلى التاريخ.

طرق تثبيت Redl ransomware الفيروسات

أداة إزالة البرامج ضارة سوف تكون ضرورية إذا كنت تريد انتزاع الفدية إنهاء تماما. عند محاولة إصلاح يدويا Redl ransomware الفيروس الذي يمكن أن يسبب المزيد من الضرر إذا لم تكن الأكثر الكمبيوتر والدهاء شخص. مكافحة البرامج الضارة سوف يكون الخيار الموصى به في هذه الحالة. هذا البرنامج هو مفيد على النظام لأنه لن تضمن فقط لإصلاح Redl ransomware ولكن أيضا منع أحد من الدخول في المستقبل. العثور على وتثبيت برنامج مناسب, تفحص الكمبيوتر بحثا عن العدوى. البرنامج لن يساعد على استرداد الملفات الخاصة بك, ومع ذلك. إذا كان ransomware تماما ذهب, استعادة البيانات من النسخ الاحتياطي, واذا لم يكن لديك ذلك ، البدء في استخدامه.

Offers

تنزيل أداة إزالةto scan for Redl ransomwareUse our recommended removal tool to scan for Redl ransomware. Trial version of provides detection of computer threats like Redl ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Redl ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة Redl ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

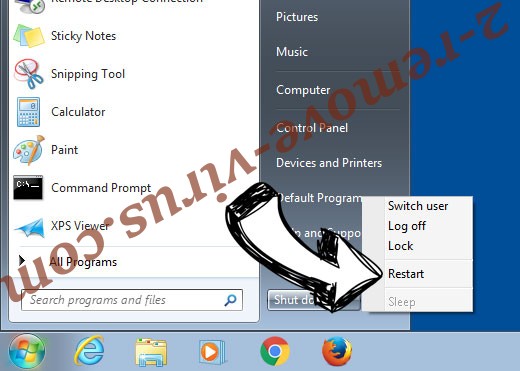

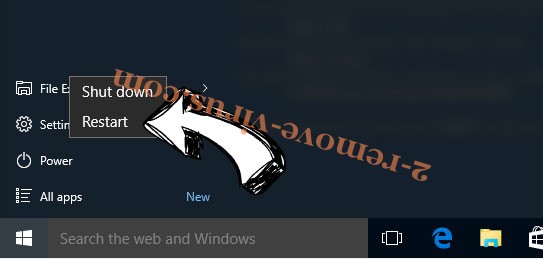

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

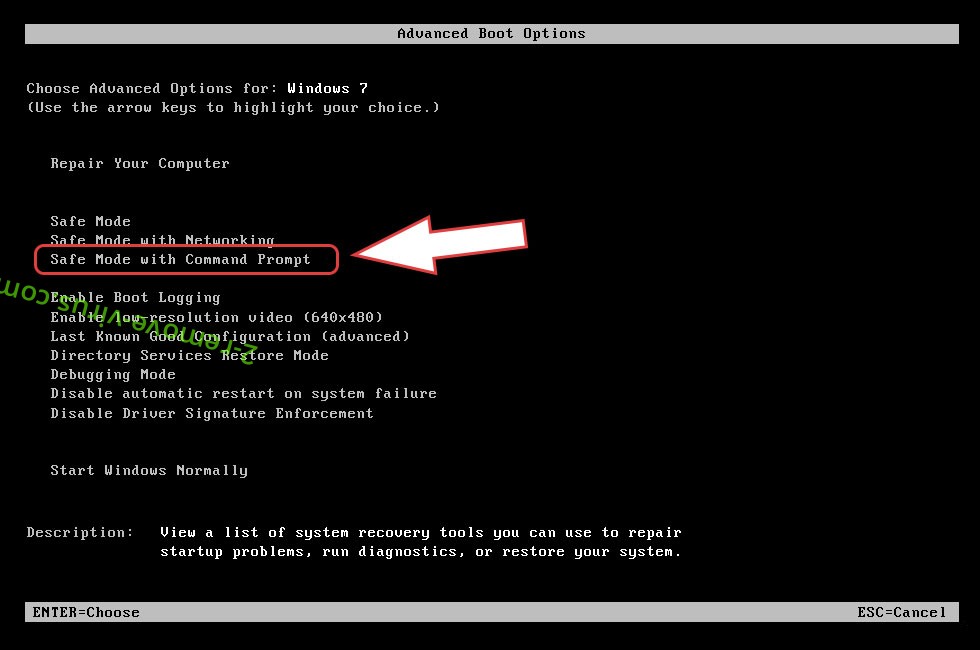

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Redl ransomware

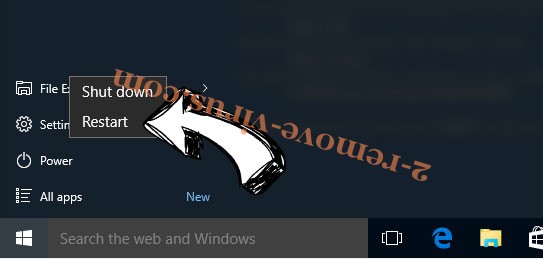

إزالة Redl ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

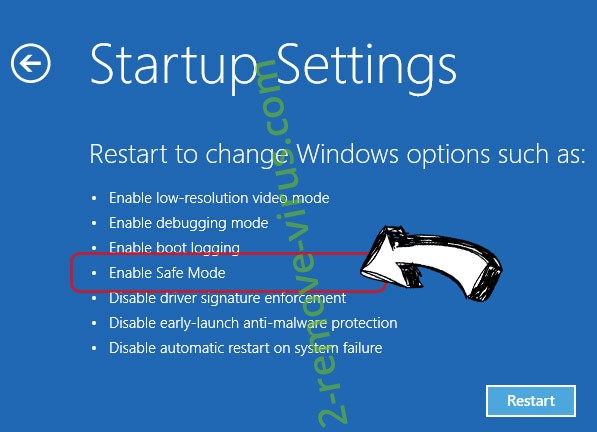

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Redl ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف Redl ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

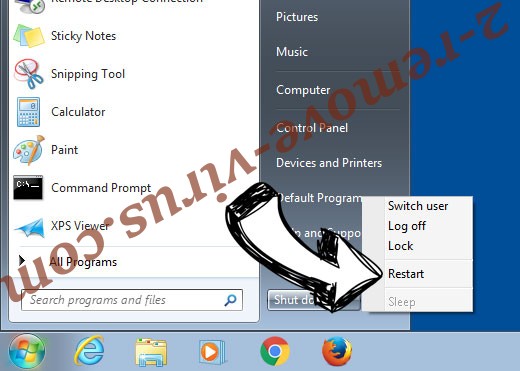

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

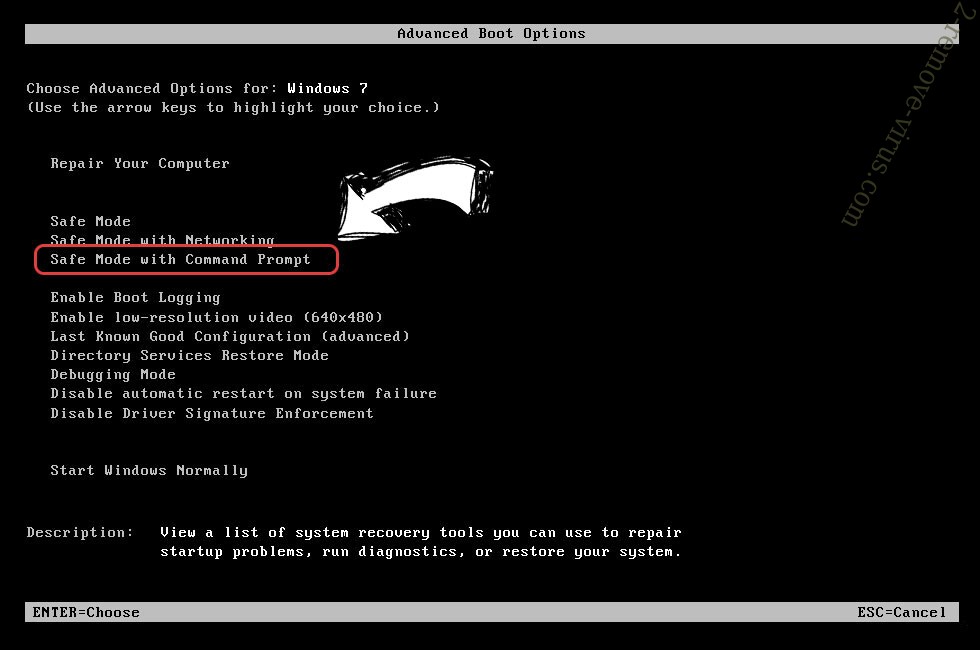

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

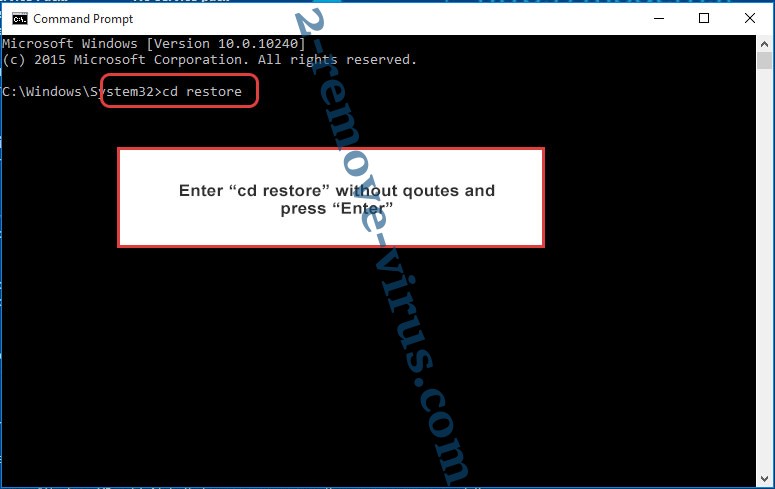

- اختر موجه الأوامر من القائمة.

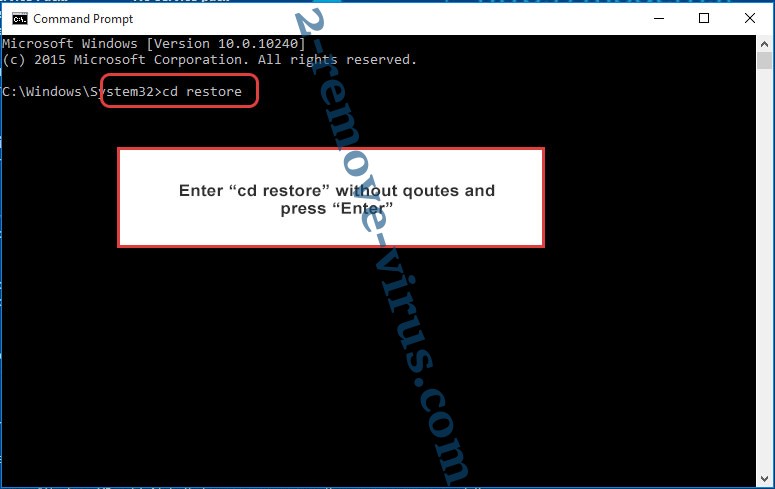

- اكتب في cd restore، واضغط على Enter.

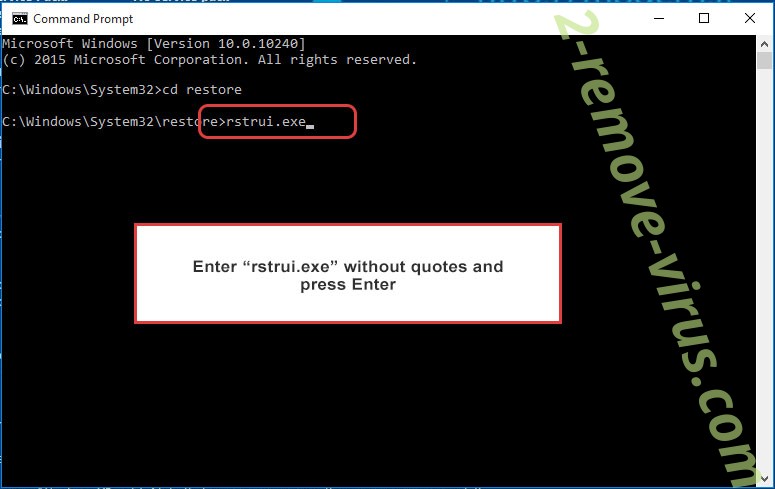

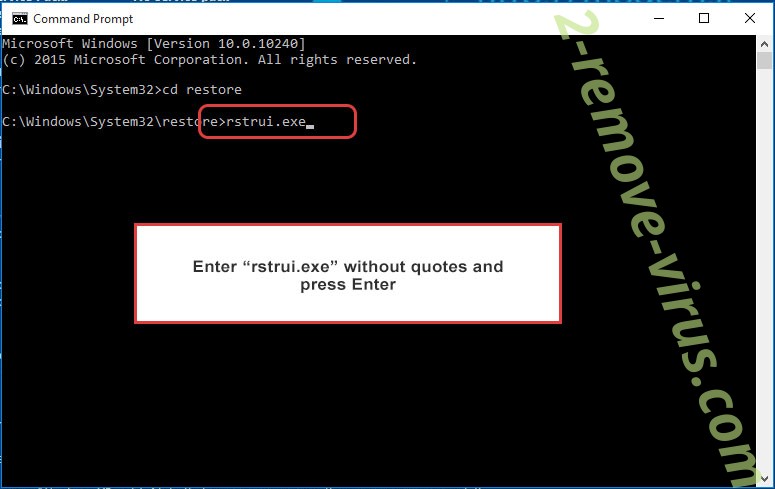

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

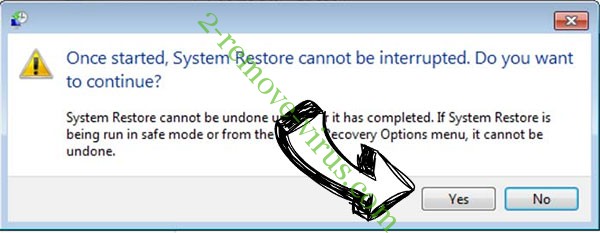

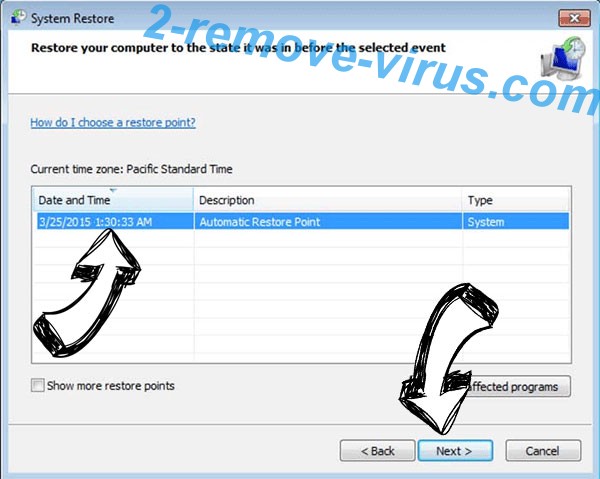

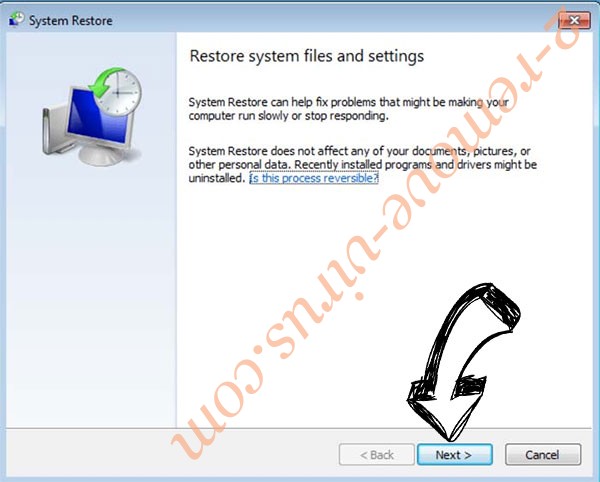

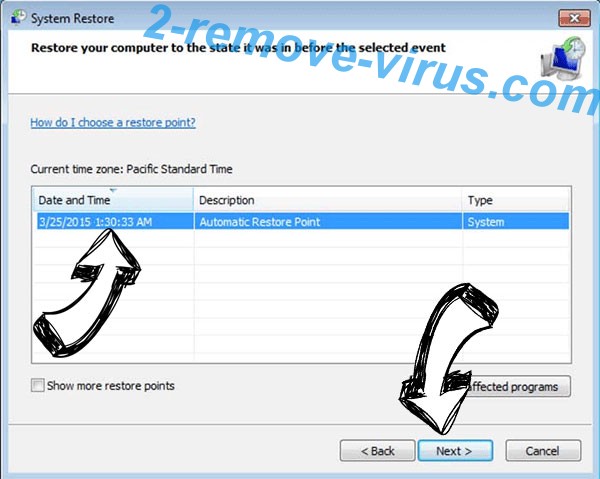

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

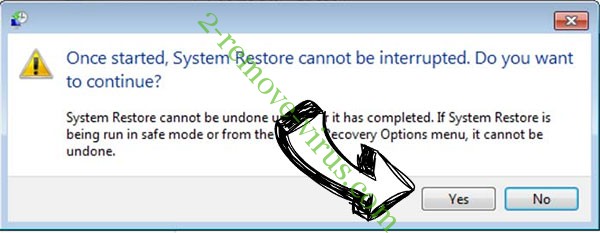

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

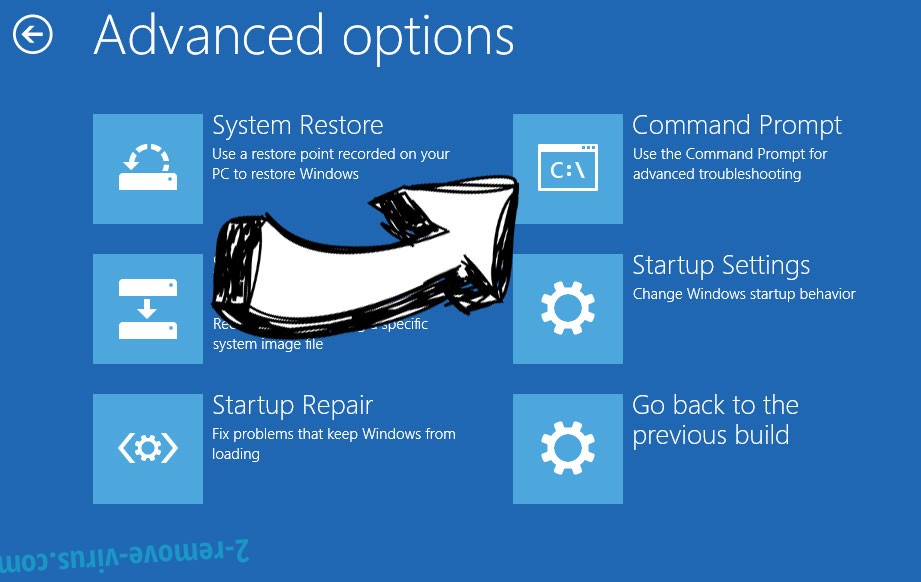

حذف Redl ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.