ما يمكن قوله عن Repter ransomware

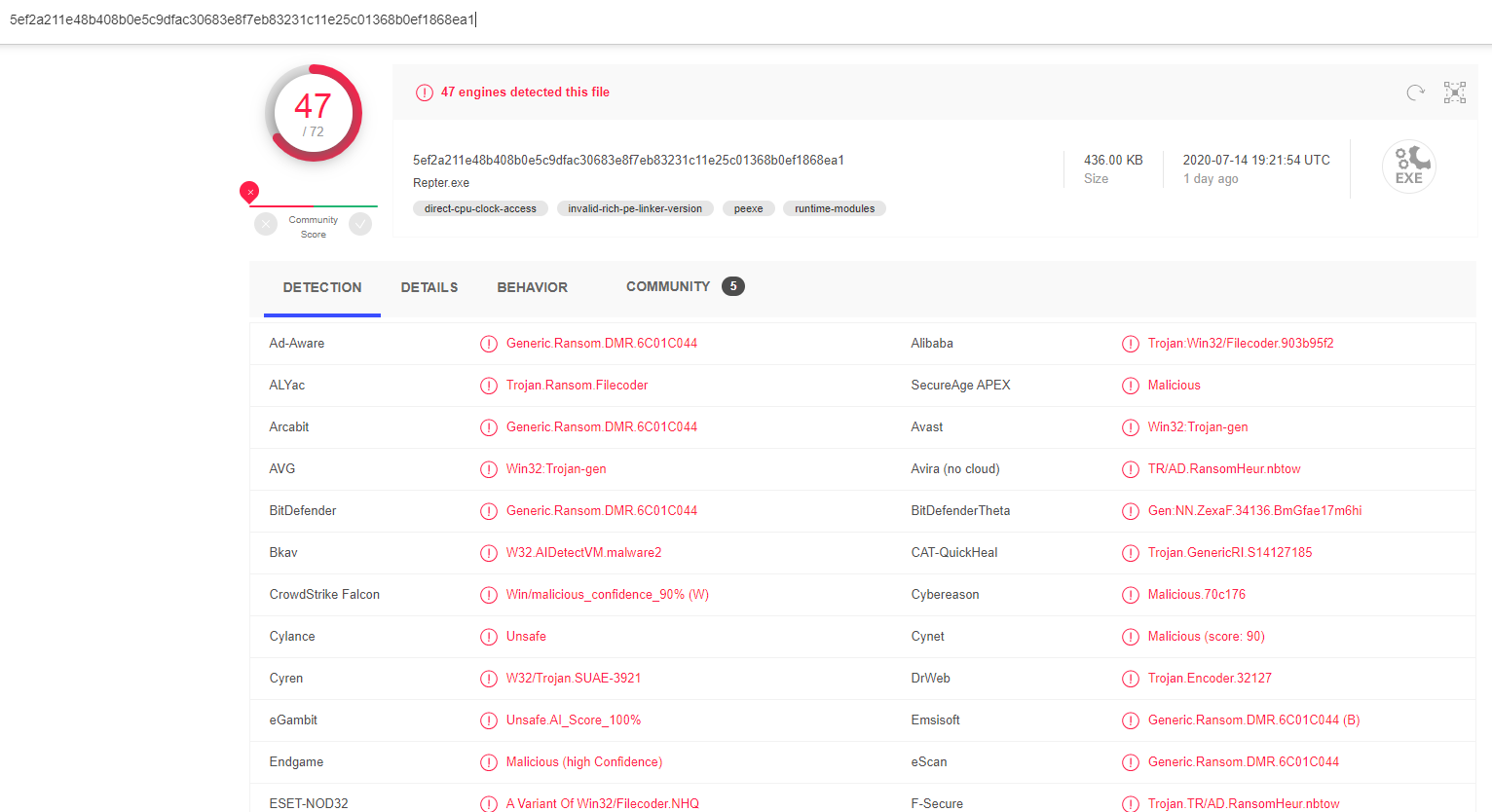

انتزاع الفدية المعروف كما Repter ransomware هو مصنف على أنه تهديد شديد، نظراً لكمية الضرر الذي يمكن أن تفعله لجهاز الكمبيوتر الخاص بك. رانسومواري ليس شيئا كل مستخدم قد سمعت من، وإذا كنت قد واجهت للتو الآن، فسوف تتعلم بالطريقة الصعبة كيف يمكن أن يكون ضارا. يمكن Ransomware استخدام خوارزميات التشفير القوية لعملية التشفير، مما يمنعك من الوصول إليها بعد الآن. هذا هو السبب في ملف تشفير البرامج الضارة ويعتقد أن تكون ضارة جدا البرمجيات الخبيثة ، كما نرى العدوى قد يعني تأمين الملفات بشكل دائم.

لديك خيار شراء decryptor من المحتالين ولكن لأسباب مختلفة، وهذا ليس الخيار الأفضل. أولاً وقبل كل شيء، لن يضمن الدفع استعادة الملفات. نضع في اعتبارنا أن كنت تتعامل مع المجرمين الذين من غير المرجح أن يشعر ملزمة لاستعادة البيانات الخاصة بك عندما يكون لديهم خيار مجرد أخذ أموالك. وعلاوة على ذلك، من خلال دفع كنت سوف يكون تمويل المشاريع المستقبلية المحتالين. هل تريد حقا لدعم هذا النوع من النشاط الإجرامي الذي لا ضرر بقيمة مليارات الدولارات. عندما يدفع الناس، يصبح انتزاع الفدية أكثر وأكثر ربحية، وبالتالي جذب المزيد من الناس الذين يرغبون في كسب المال السهل. قد تحدث الحالات التي قد تفقد بياناتك فيها طوال الوقت، لذا سيكون النسخ الاحتياطي استثمارًا أفضل. هل يمكن ثم ببساطة حذف Repter ransomware الفيروس واستعادة الملفات من حيث كنت الاحتفاظ بها. قد لا تكون طرق انتشار رانسومواري معروفة لك، وسنناقش أكثر الطرق تكرارًا أدناه.

Repter ransomware انتشار الطرق

مرفقات البريد الإلكتروني، مجموعات استغلال والتنزيلات الخبيثة هي أساليب توزيع انتزاع الفدية الأكثر شيوعا. نظرًا لوجود الكثير من المستخدمين الذين لا يهتمون بكيفية استخدام بريدهم الإلكتروني أو من حيث يقومون بتنزيلها ، لا يكون لدى موزعي برامج الفدية ضرورة استخدام طرق أكثر تعقيدًا. قد يتم استخدام طرق أكثر تطوراً أيضًا ، على الرغم من أنها ليست شعبية. المحتالون لم يكن لديك للقيام بالكثير ، مجرد كتابة بريد إلكتروني عام أن المستخدمين أقل حذرا قد تقع ، إضافة الملف الملوث إلى البريد الإلكتروني وإرسالها إلى الضحايا المحتملين ، الذين قد يعتقدون أن المرسل هو شخص موثوق به. سوف تأتي كثيرا عبر مواضيع حول المال في تلك الرسائل الإلكترونية، لأن المستخدمين هم أكثر عرضة للوقوع في هذه الأنواع من المواضيع. غالبًا ما ترى أسماء كبيرة مثل Amazon المستخدمة ، على سبيل المثال ، إذا أرسل Amazon عبر البريد الإلكتروني لشخص ما إيصالًا لشراء لا يتذكر الشخص إجراءه ، فإنه سيفتح المرفق في وقت واحد. عليك أن تبحث عن بعض العلامات عند فتح رسائل البريد الإلكتروني إذا كنت تريد جهاز كمبيوتر نظيف. تحقق من المرسل لمعرفة ما إذا كان شخص تعرفه. لا تسرع في فتح المرفق فقط لأن المرسل يبدو مألوفًا لك ، أولاً ستحتاج إلى التحقق من ما إذا كان عنوان البريد الإلكتروني يطابق البريد الإلكتروني الفعلي للمرسل. تلك الرسائل الإلكترونية الخبيثة تحتوي أيضا في كثير من الأحيان الأخطاء النحوية، والتي يمكن أن تكون صارخة جدا. آخر سمة نموذجية هو اسمك لا تستخدم في تحية، إذا كانت شركة حقيقية / المرسل إلى البريد الإلكتروني الخاص بك، فإنها بالتأكيد تعرف اسمك واستخدامها بدلا من تحية نموذجية، مثل العميل أو عضو. قد تستخدم برامج الفدية أيضًا برامج قديمة على جهازك للدخول. يأتي البرنامج مع بعض الثغرات الأمنية التي يمكن استخدامها للبرامج الضارة للوصول إلى جهاز كمبيوتر ، ولكن يتم تصحيحها من قبل منشئي البرامج بمجرد العثور عليها. ومع ذلك ، إذا حكمنا من خلال كمية أجهزة الكمبيوتر المصابة من قبل WannaCry ، من الواضح أن الجميع لا يندفع لتثبيت تلك التحديثات. من المهم أن تقوم بتحديث برنامجك بانتظام لأنه إذا كانت نقطة الضعف شديدة بما يكفي ، فقد تستخدمها جميع أنواع البرامج الضارة. قد يكون الاضطرار باستمرار إلى تثبيت التحديثات مزعجة ، حتى تتمكن من إعدادها لتثبيتها تلقائيًا.

كيف Repter ransomware يتصرف

إذا كان الملف الذي يقوم بتشفير البرامج الضارة يدخل إلى جهازك ، فسيبحث عن أنواع ملفات محددة وبمجرد العثور عليها ، فسوف يقوم بقفلها. إذا لم تدرك أن هناك خطأ ما في البداية ، فستعرف بالتأكيد متى يتم تأمين ملفاتك. سوف ندرك أن جميع الملفات المشفرة لها ملحقات غريبة تعلق عليها، وهذا يساعد الناس معرفة أي نوع من انتزاع الفدية هو عليه. قد يتم استخدام خوارزمية تشفير قوية ، مما يجعل فك تشفير البيانات صعبًا جدًا ، إن لم يكن مستحيلاً. في مذكرة الفدية، سوف يشرح مجرمو الإنترنت ما حدث لبياناتك، ويقترحون عليك طريقة لفك تشفيرها. ما سوف المحتالون نشجعك على القيام به هو استخدام برامج فك التشفير المدفوعة ، وتحذير من أنك قد تضر الملفات الخاصة بك إذا تم استخدام طريقة أخرى. يجب أن تظهر المذكرة بوضوح سعر decryptor ولكن إذا لم يكن ذلك ، فسوف تعطى طريقة للاتصال المجرمين لتحديد السعر. من الواضح أن إعطاء في المطالب غير مستحسن. يجب أن يكون الدفع الملاذ الأخير. حاول أن تتذكر ما إذا كنت قد قمت مؤخرًا بحفظ بياناتك في مكان ما ولكن نسيتها. في بعض الحالات، قد يتم العثور على فك التشفير مجاناً. إذا كان متخصص البرمجيات الخبيثة قادرة على تكسير انتزاع الفدية، قد يتم تطوير decryptors الحرة. خذ هذا الخيار في الاعتبار وفقط عندما كنت متأكدا من decryptor الحرة ليست خيارا، يجب عليك حتى التفكير في الامتثال للمطالب. قد يكون استخدام المال المطلوب للحصول على نسخة احتياطية موثوقة فكرة أكثر ذكاءً. إذا قمت بإنشاء نسخة احتياطية قبل غزو العدوى، يمكنك المتابعة إلى استعادة البيانات بعد إلغاء تثبيت Repter ransomware الفيروس. إذا كنت ترغب في تجنب ترميز الملفات البرامج الضارة في المستقبل، تصبح على بينة من الوسائل التي قد تحصل في النظام الخاص بك. التزم بصفحات الويب المشروعة عندما يتعلق الأمر بتنزيلات، والانتباه إلى نوع مرفقات البريد الإلكتروني التي تفتحها، وتأكد من تحديث برنامجك في جميع الأوقات.

طرق للقضاء على Repter ransomware الفيروس

إذا ظلت البرامج الضارة ترميز الملف على النظام الخاص بك، أداة مكافحة البرمجيات الخبيثة سيكون من الضروري لإنهاء ذلك. إصلاح الفيروس Repter ransomware يدويًا ليس عملية بسيطة وقد يؤدي إلى تلف إضافي في جهازك. استخدام أداة إزالة البرامج الضارة سيكون أقل بكثير من المزعجة. كما قد يمنع الملفات المستقبلية من إدخال البرامج الضارة، بالإضافة إلى مساعدتك في إزالة هذا الملف. بمجرد تثبيت برنامج إزالة البرامج الضارة، قم ببساطة بمسح جهاز الكمبيوتر الخاص بك والترخيص له للتخلص من التهديد. ومع ذلك، الأداة غير قادرة على استعادة الملفات، لذلك لا تفاجأ أن تظل الملفات مشفرة. بعد القضاء على انتزاع الفدية، وضمان الحصول على النسخ الاحتياطي والنسخ الاحتياطي بانتظام جميع الملفات الهامة.

Offers

تنزيل أداة إزالةto scan for Repter ransomwareUse our recommended removal tool to scan for Repter ransomware. Trial version of provides detection of computer threats like Repter ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Repter ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة Repter ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

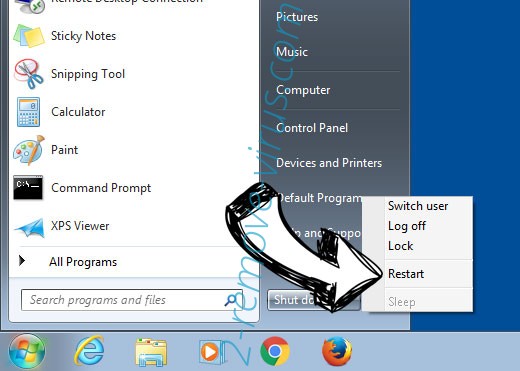

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Repter ransomware

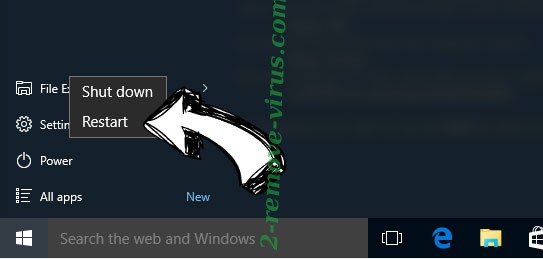

إزالة Repter ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

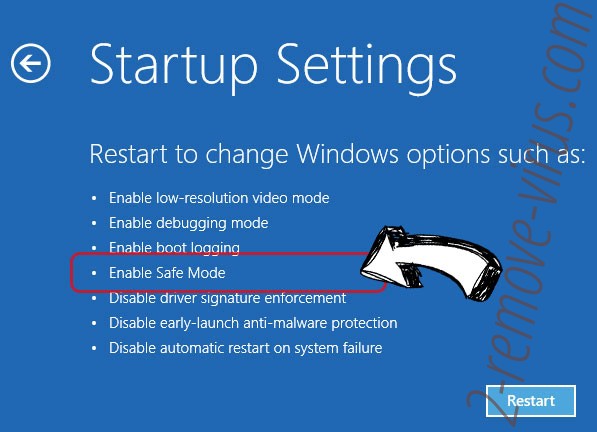

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Repter ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

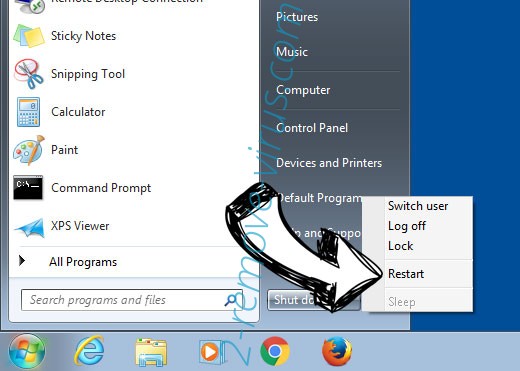

حذف Repter ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

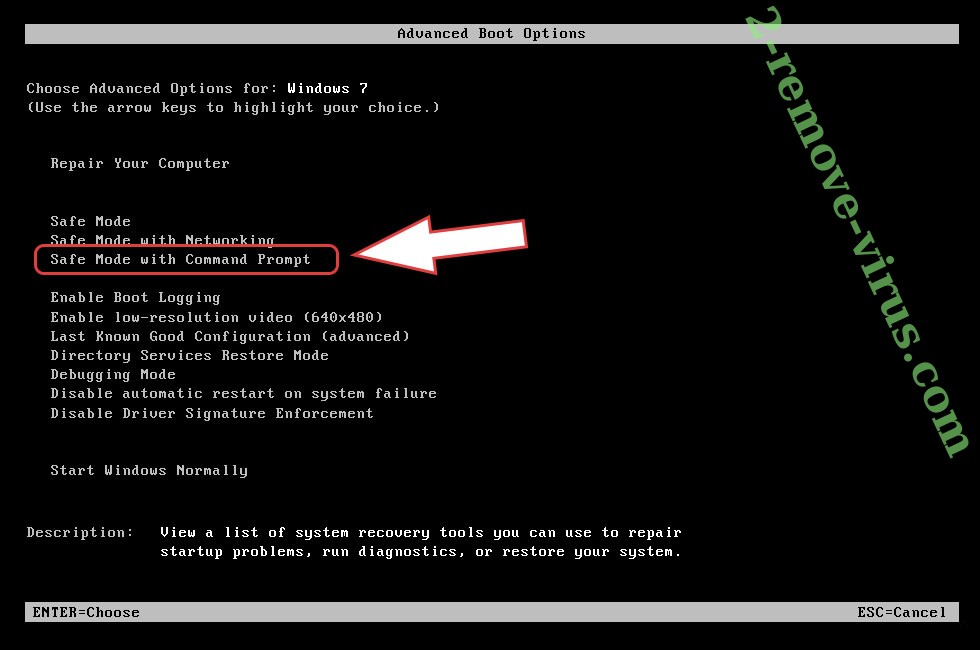

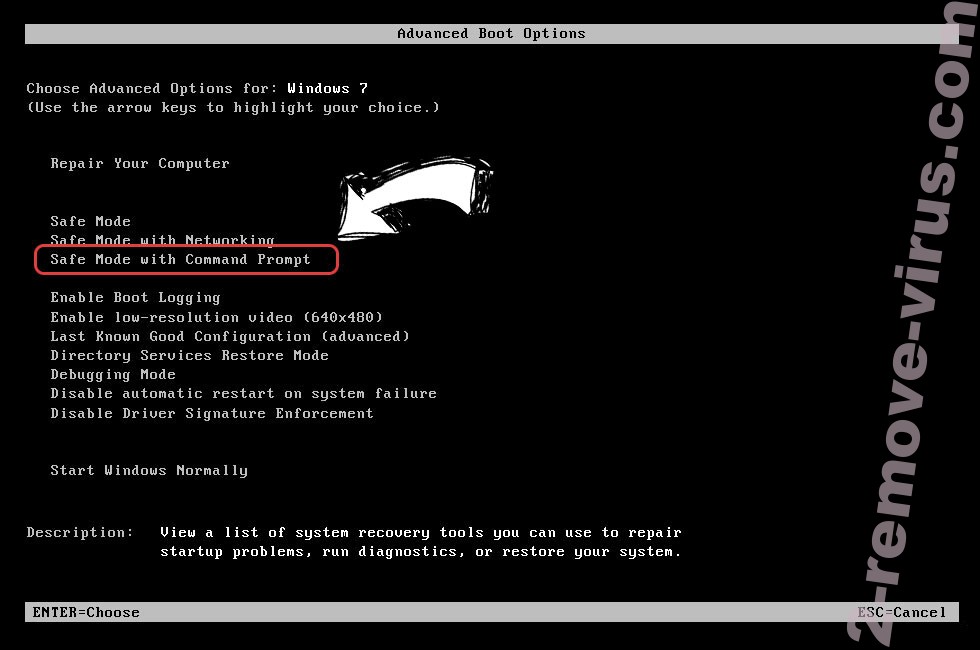

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

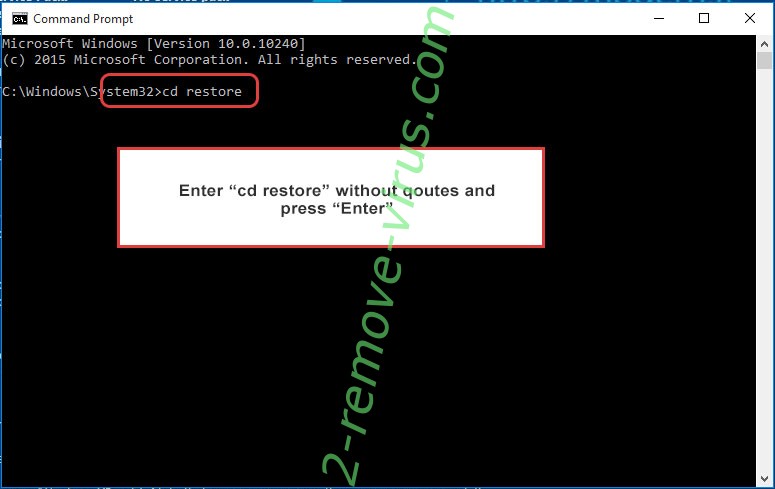

- اكتب في cd restore، واضغط على Enter.

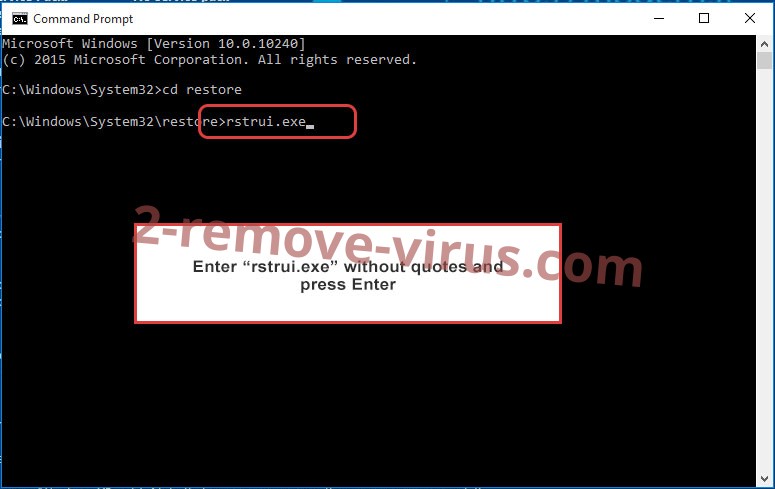

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

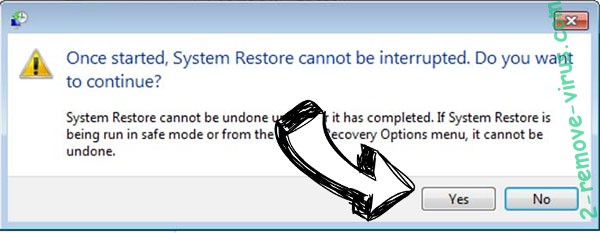

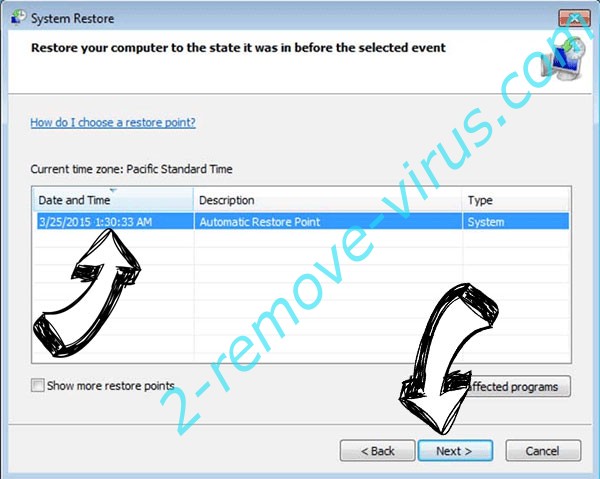

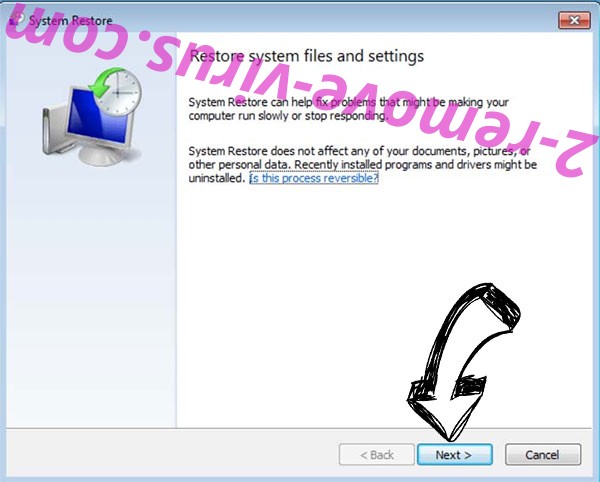

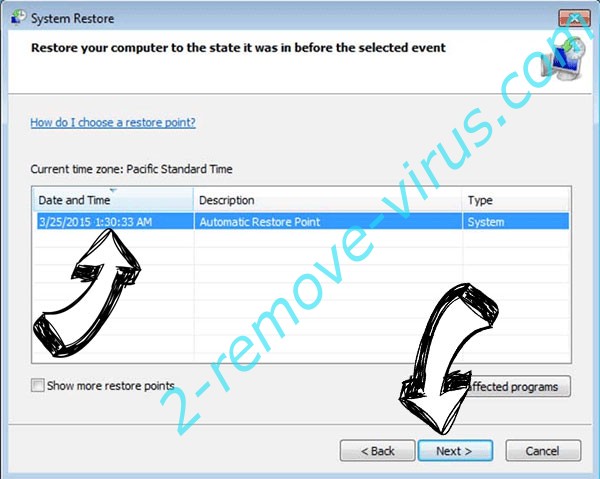

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

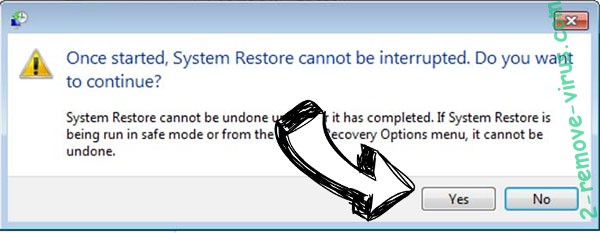

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف Repter ransomware من ويندوز 8/ويندوز

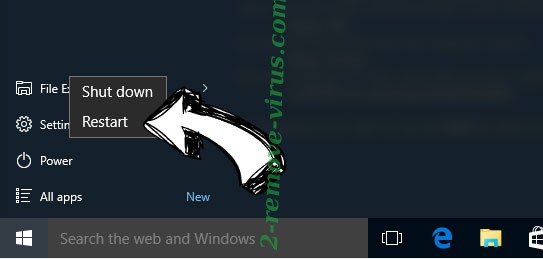

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

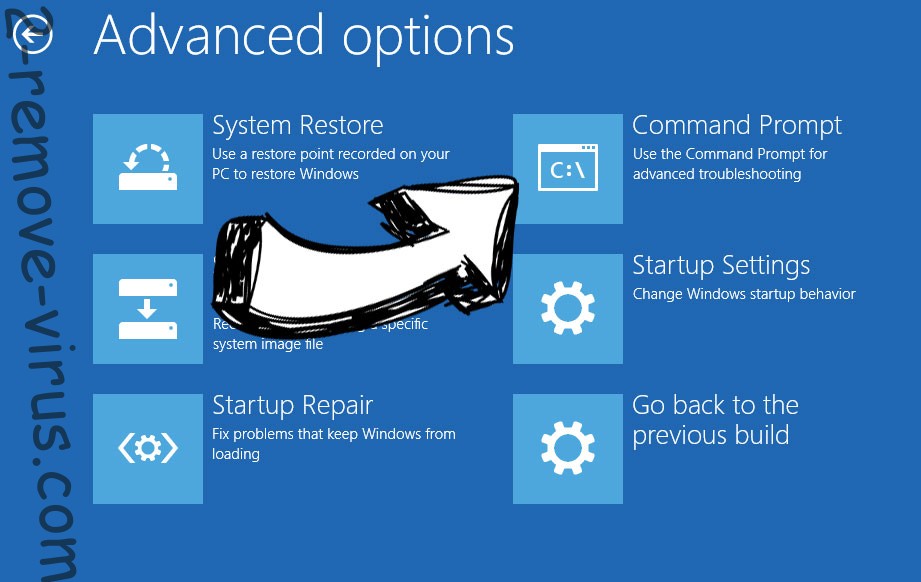

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

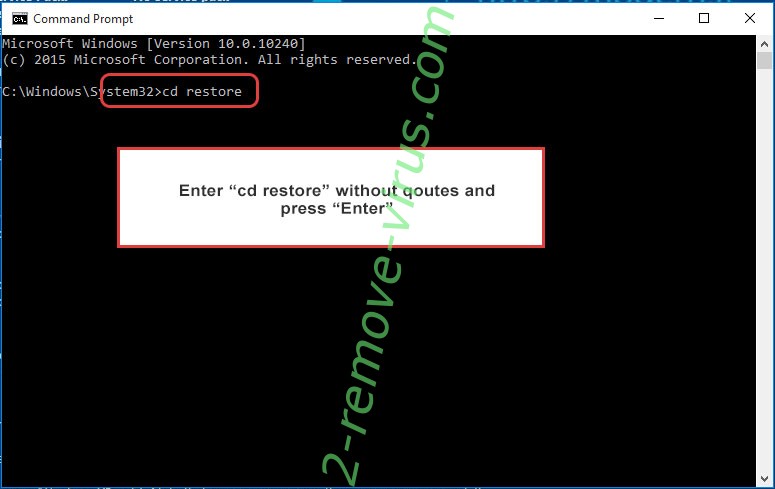

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

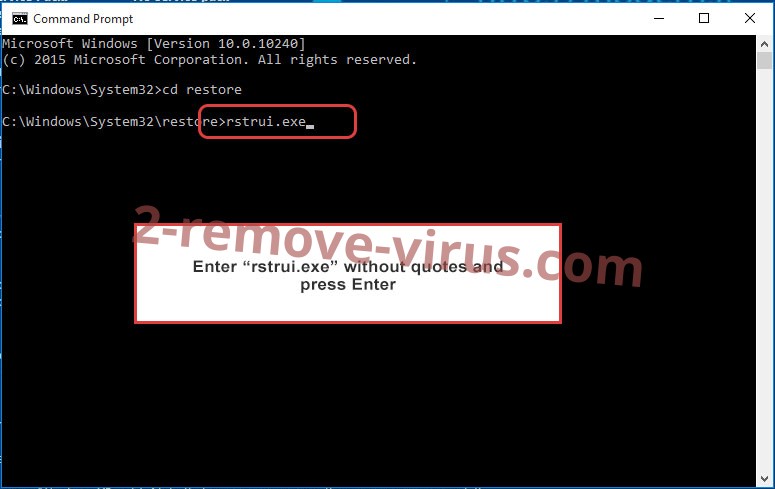

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.