عن ROGER ransomware الفيروسات

ROGER ransomware ransomware هو ملف تشفير نوع من البرمجيات الخبيثة التي قد يكون لها عواقب وخيمة عندما يتعلق الأمر إلى الملفات الخاصة بك. في حين ransomware وقد تم على نطاق واسع تغطية الموضوع ، كنت قد أخطأت ، ولذلك قد لا تكون على علم بما التلوث قد يعني أن النظام الخاص بك. تكون الملفات لا يمكن الوصول إليها إذا كان قد تم تشفيرها من قبل الفدية ، والتي عادة يستخدم خوارزميات تشفير قوية.

هذا ويعتقد أن تكون ضارة للغاية التهديد لأنه ليس من الممكن دائما لاستعادة الملفات. هناك خيار دفع فدية للحصول على فك التشفير فائدة, ولكن نحن لا ننصح هذا. أولا وقبل كل شيء ، دفع لا ضمان فك البيانات. التفكير في ما هو هناك لوقف المجرمين من مجرد أخذ المال الخاص بك. يجب أن تأخذ في الاعتبار أيضا أن هذه الأموال سوف تستخدم البرمجيات الخبيثة المشاريع في المستقبل. ملف تشفير البرمجيات الخبيثة بالفعل مليارات قيمة الضرر الشركات في عام 2017 ، وهذا هو تقدير فقط. وأكثر الناس تعطي لهم المال ، أكثر ربحية ملف ترميز البرمجيات الخبيثة يحصل ، الذي يجذب العديد من الناس لهذه الصناعة. الحالات حيث يمكن أن تفقد الملفات الخاصة بك جميلة المتكرر لذلك قد يكون من الحكمة أن تشتري النسخ الاحتياطي. يمكنك فقط المضي قدما إلى محو ROGER ransomware الفيروس دون مشاكل. سوف نقدم معلومات عن كيفية ترميز ملف البرامج الضارة ينتشر وكيفية تجنب ذلك في الفقرة أدناه.

كيف يمكنك الحصول على الفدية

الفدية عادة ما يستخدم أساليب بسيطة لنشر مثل البريد الإلكتروني غير المرغوبة و تنزيل الخبيثة. كما نرى هذه الأساليب لا تزال تستخدم هذا يعني أن الناس إلى حد ما في الإهمال عند استخدام البريد الإلكتروني أو تحميل الملفات. ومع ذلك ، فإن بعض ransomware قد ينتشر استخدام طرق أكثر تفصيلا ، والتي تتطلب المزيد من الوقت والجهد. المحتالين كتابة مقنع البريد الإلكتروني ، في حين يتظاهر من بعض المشروعة الشركة أو المنظمة ، إرفاق الملف المصاب إلى البريد الإلكتروني وإرسالها. بسبب حساسية الموضوع ، هم أكثر احتمالا لفتح رسائل البريد الإلكتروني نتحدث عن المال ، وبالتالي هذه الأنواع من المواضيع في كثير من الأحيان قد تكون واجهتها. قراصنة تفضل أيضا أن أدعي أن يكون من الأمازون, تنبيه الضحايا المحتملين عن نشاط غريب لاحظت في حساباتهم ، والتي على الفور يدفع المستخدم إلى فتح المرفق. لديك للبحث عن علامات معينة عند التعامل مع رسائل البريد الإلكتروني إذا كنت تريد عدوى-الجهاز مجانا. تحقق مما إذا كنت تعرف المرسل قبل فتح المرفقات لقد أرسلت, و إذا كنت لا تعرف أن ننظر إليها بعناية. إذا كان المرسل تبين أن يكون شخص تعرفه, لا تتسرع في فتح الملف أولا بعناية التحقق من عنوان البريد الإلكتروني. البحث عن النحوية أو الاستخدام الأخطاء التي عادة ما تكون تماما الصارخة في هذه الأنواع من رسائل البريد الإلكتروني. آخر سمة نموذجية اسمك لا تستخدم في التحية إذا كان المشروع شركة/المرسل إلى البريد الإلكتروني لك ، فإنها بالتأكيد استخدام اسمك بدلا من تحية نموذجية ، مشيرا إلى العميل أو الأعضاء. نقاط الضعف في جهازك عرضة البرنامج يمكن أن تستخدم أيضا أن تصيب. جميع البرامج التي لديها نقاط الضعف ولكن عندما يتم التعرف عليهم, أنهم عادة مصححة من قبل البرمجيات يجعل ذلك أن البرمجيات الخبيثة لا يمكن استخدامها للدخول إلى النظام. ولكن اذا حكمنا من خلال انتشار WannaCry ، من الواضح أن لا يندفع الجميع إلى تثبيت تلك البقع. فمن الأهمية بمكان أن تقوم بتثبيت تلك البقع لأنه إذا نقطة ضعف خطيرة بما فيه الكفاية, خطيرة بما يكفي نقاط ضعف يمكن استخدامها من قبل البرامج الضارة لذلك فمن المهم أن تقوم بتحديث جميع البرامج الخاصة بك. التحديثات يمكن أيضا أن تكون مثبتة تلقائيا.

ماذا يفعل

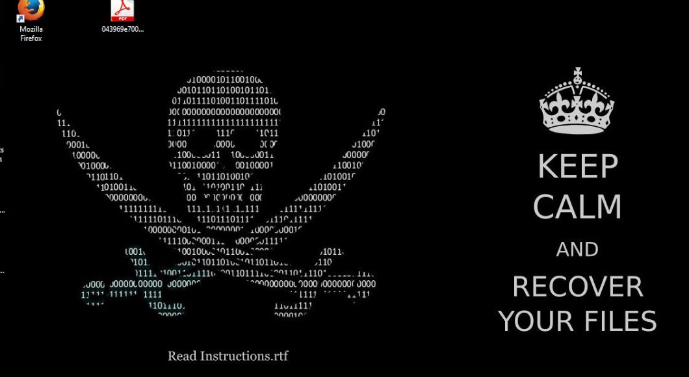

البيانات ترميز البرامج الضارة سوف تفحص بعض أنواع الملفات بمجرد أن يدخل النظام ، وعندما كنت حددت, أنها سوف تكون مشفرة. إذا لم تكن قد لاحظت حتى الآن, عندما كنت غير قادر على فتح الملفات, سوف ندرك أن شيئا ما قد حدث. سوف تعرف أي من الملفات الخاصة بك مشفرة لأنها سوف غريب امتداد تعلق عليها. للأسف, قد يكون من المستحيل فك تشفير الملفات إذا قوي خوارزميات التشفير المستخدمة. عليك أن تكون قادرة على إشعار الفدية التي توضح أن البيانات التي تم تشفيرها و الذهاب عن استعادتها. سوف تكون اقترح برامج فك التشفير في مقابل المال. ملاحظة يجب أن تظهر ثمن decryptor ولكن إذا كان هذا ليس هو الحال ، يتعين عليك استخدام عنوان البريد الإلكتروني الذي قدم إلى الاتصال المحتالين عبر الإنترنت لمعرفة كم يجب أن تدفع. للأسباب التي ذكرنا ، ودفع ليس خيار البرمجيات الخبيثة الباحثون. إعطاء إلى الطلبات التي يتعين أخذها في الاعتبار عند جميع البدائل الأخرى تفشل. ربما كنت قد نسيت أن لديك احتياطيا البيانات الخاصة بك. هناك أيضا إمكانية أن الحرة decryptor أحرز المتاحة. إذا كانت البيانات تشفير البرامج الضارة هو decryptable شخص ما قد تكون قادرة على اطلاق سراح أداة من شأنها أن فتح ROGER ransomware الملفات مجانا. إبقاء ذلك في الاعتبار قبل دفع الفدية حتى يعبر عقلك. فإنك لن تواجه احتمال فقدان البيانات إذا كان الكمبيوتر الخاص بك الملوثة مرة أخرى أو تحطمت إذا كنت استثمرت بعض من هذا المبلغ إلى نوع من خيار النسخ الاحتياطي. إذا كان لديك النسخة الاحتياطية التي تم إنشاؤها من قبل حصلت على إصابة جهاز الكمبيوتر الخاص بك ، يجب أن يكون قادرا على استعادتها من هناك بعد محو ROGER ransomware الفيروس. في المستقبل تجنب الفدية بقدر الإمكان من خلال تعريف نفسك انتشاره الأساليب. تأكد من تثبيت التحديث كلما يصبح التحديث المتاحة ، لم يكن عشوائيا فتح الملفات المرفقة برسائل البريد الإلكتروني ، فقط ثق مصادر مشروعة مع التحميل الخاص بك.

ROGER ransomware إزالة

مضاد البرامج الضارة الأداة سوف تكون ضرورية إذا كنت ترغب في كامل للتخلص من الملفات تشفير البرامج الضارة في حالة انها لا تزال تقطن الجهاز الخاص بك. عند محاولة إصلاح يدويا ROGER ransomware الفيروس قد يسبب أضرارا إضافية إذا كنت غير دقيق أو من ذوي الخبرة عندما يتعلق الأمر إلى أجهزة الكمبيوتر. إذا كنت أذهب مع الخيار التلقائي سيكون خيار أفضل بكثير. هذا البرنامج هو مفيد لديك على جهاز الكمبيوتر لأنه لا يمكن فقط التخلص من هذا المرض ولكن أيضا وضع حد مماثلة من محاولة للدخول. اختيار وتركيب بالثقة الأداة المساعدة تفحص جهازك إلى تحديد التهديد. البرنامج لن يساعد في استرداد البيانات الخاصة بك, ومع ذلك. إذا كنت متأكدا من جهاز الكمبيوتر الخاص بك نظيفة ، انتقل فتح ROGER ransomware الملفات من النسخ الاحتياطي.

Offers

تنزيل أداة إزالةto scan for ROGER ransomwareUse our recommended removal tool to scan for ROGER ransomware. Trial version of provides detection of computer threats like ROGER ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف ROGER ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

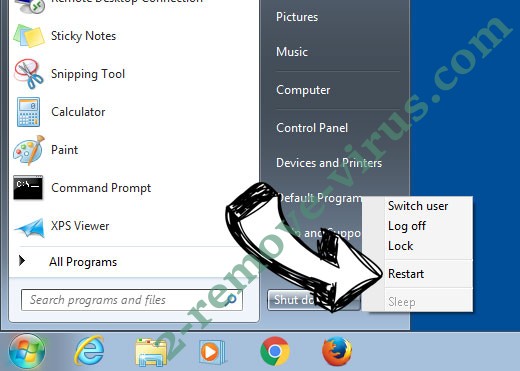

إزالة ROGER ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

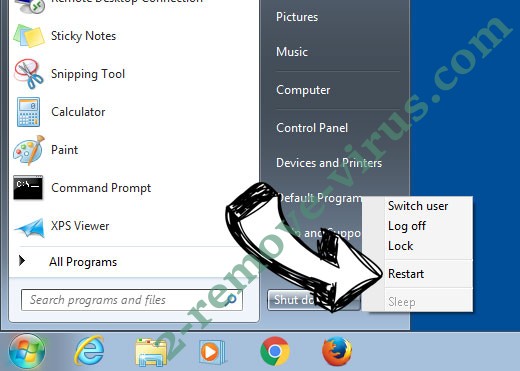

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

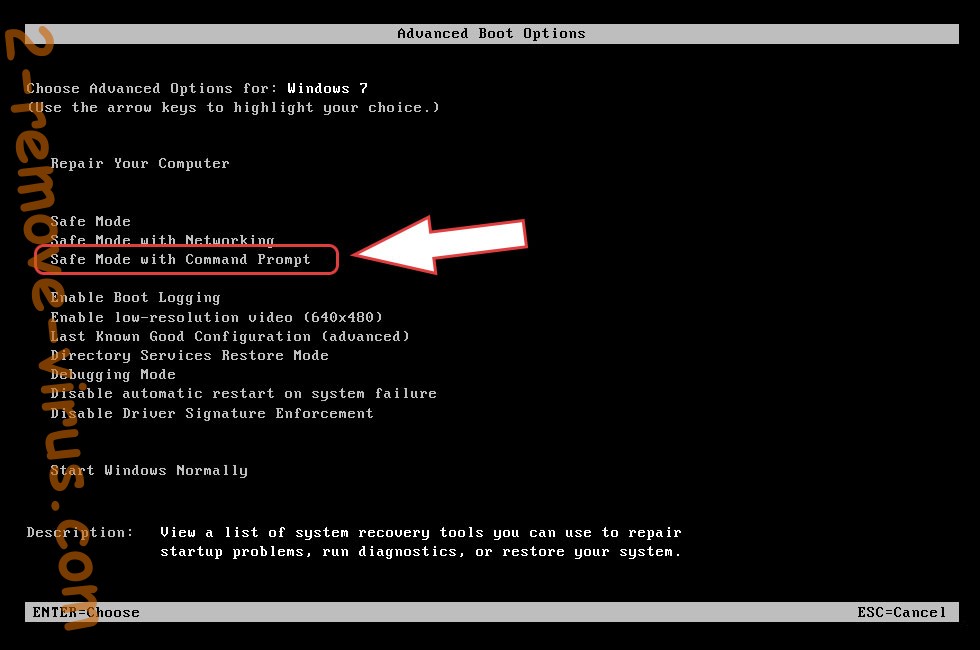

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة ROGER ransomware

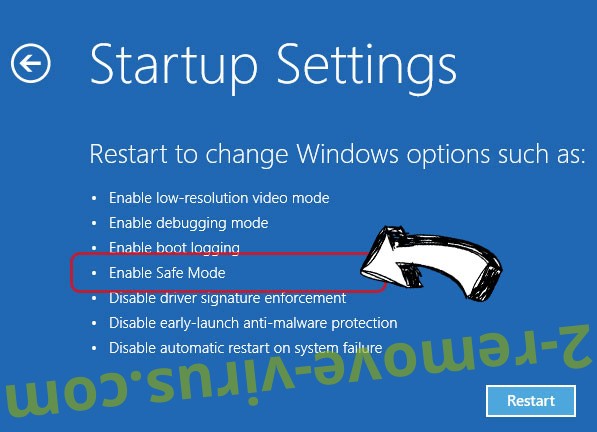

إزالة ROGER ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف ROGER ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

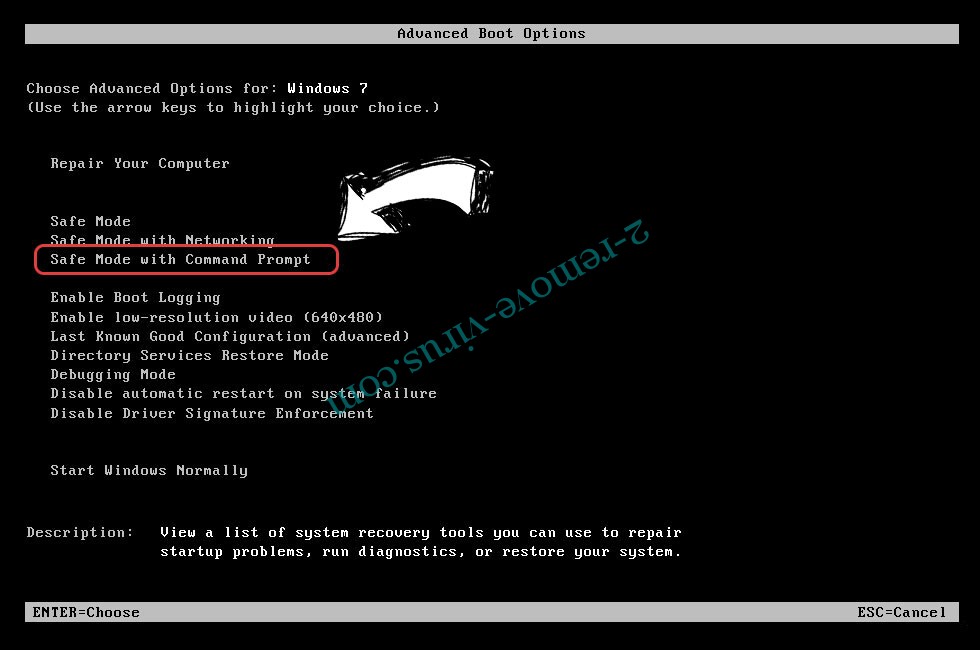

حذف ROGER ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

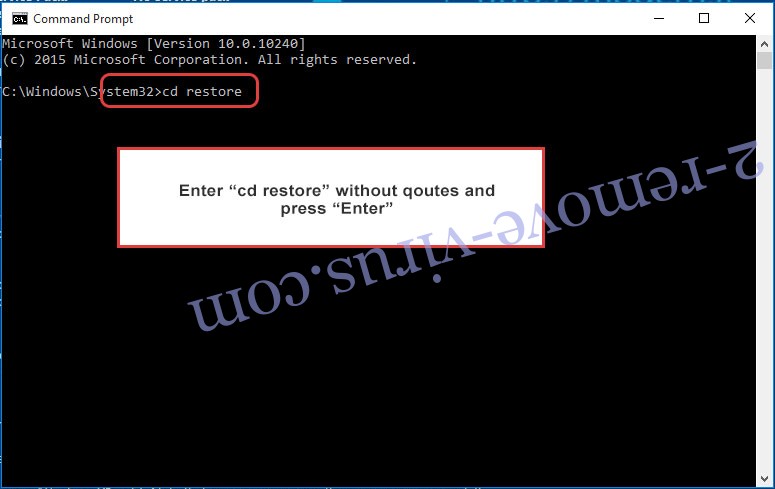

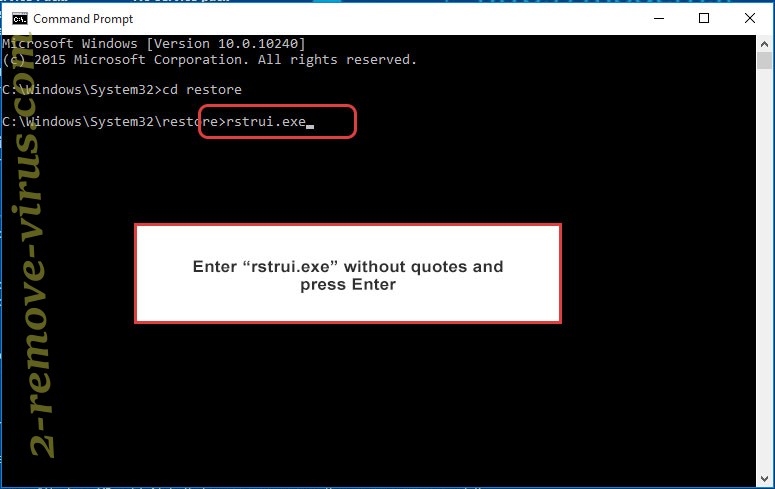

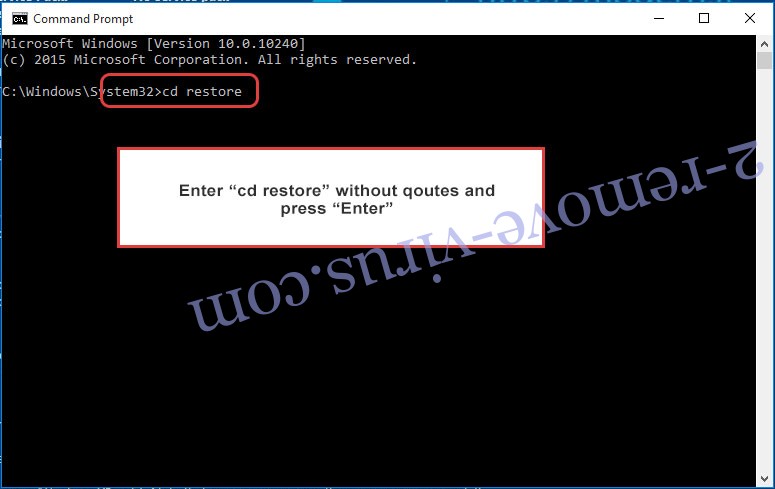

- اكتب في cd restore، واضغط على Enter.

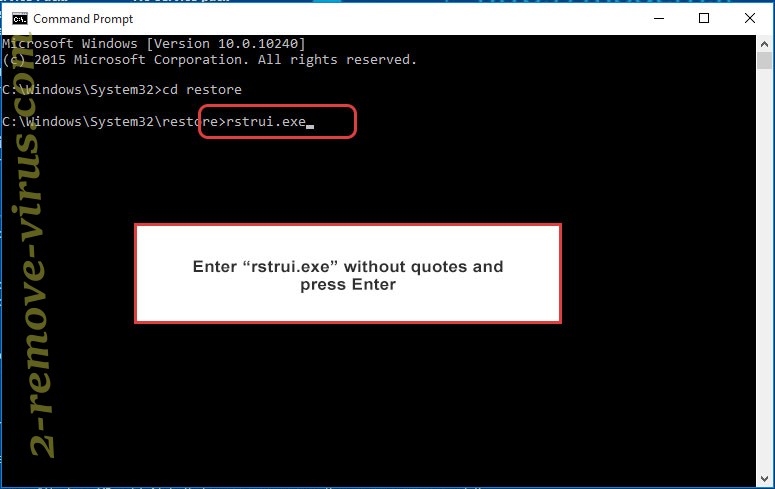

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

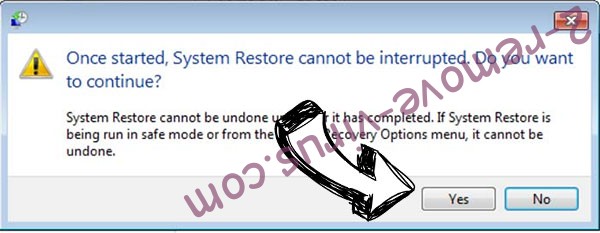

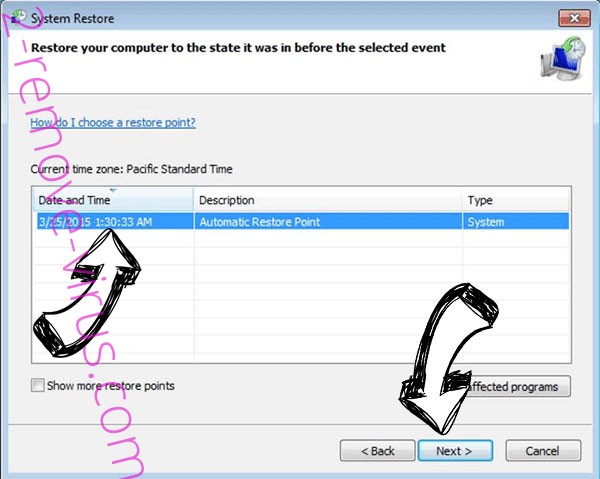

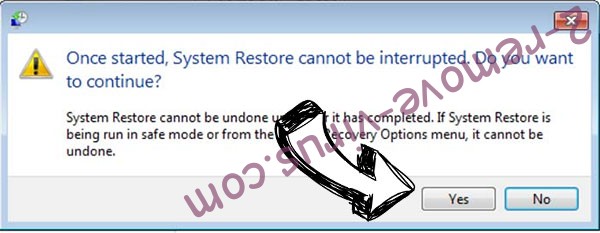

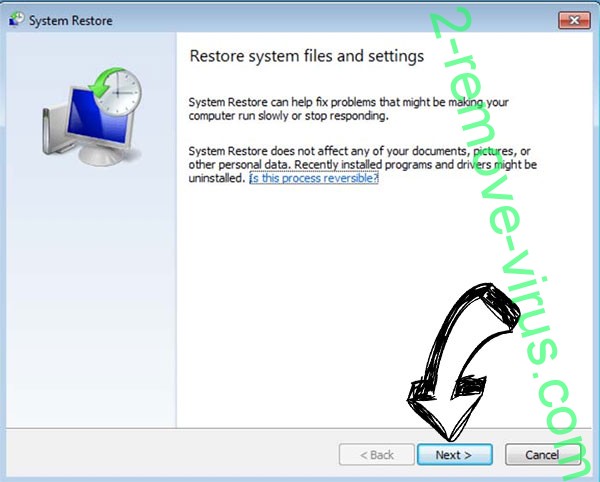

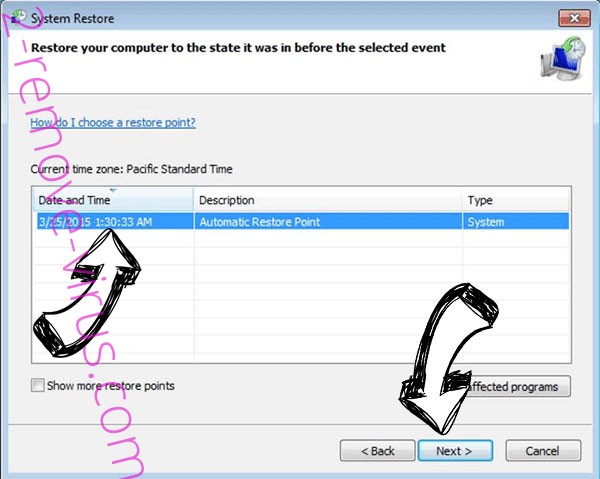

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف ROGER ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

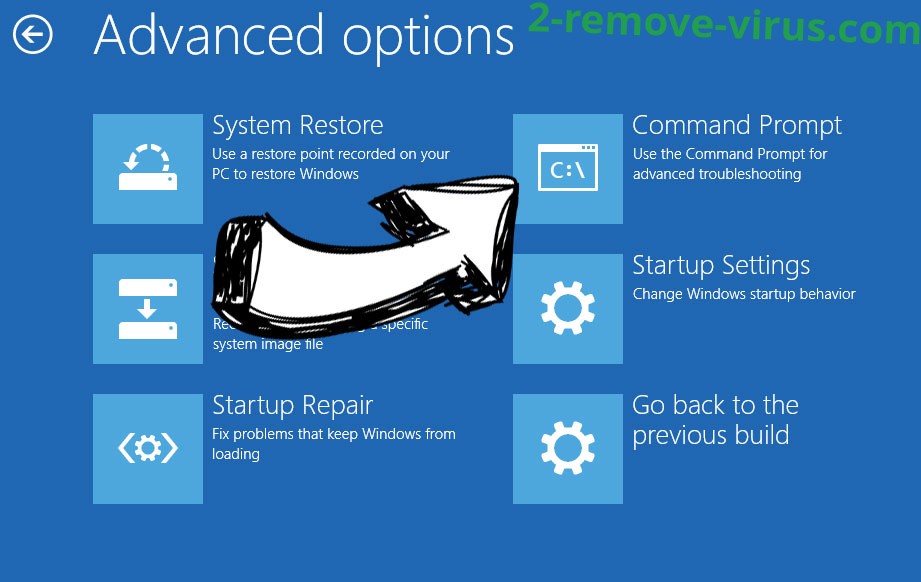

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.