ما هو Tcvp الفيروس

Tcvp هو برنامج ضار لتشفير الملفات، يعرف عادة باسم برامج الفدية. برنامج تشفير البيانات الضار ليس شيئا سمع به كل مستخدم ، وإذا كنت قد واجهته للتو الآن ، فسوف تتعلم مدى الضرر الذي يمكن أن يكون عليه مباشرة. تستخدم Ransomware خوارزميات تشفير قوية لتشفير البيانات ، وبمجرد قفلها ، سيتم منع وصولك إليها. السبب في تصنيف هذه البرامج الضارة على أنها عالية المستوى هو أنه ليس من الممكن دائما فك تشفير الملفات.

لديك خيار دفع المحتالين مقابل أداة فك التشفير ، لكننا لا نشجع ذلك. بادئ ذي بدء ، قد تنفق أموالك فقط مقابل لا شيء لأن الملفات لا يتم استردادها بالضرورة بعد الدفع. لماذا يساعدك الأشخاص المسؤولون عن تشفير ملفاتك في استعادتها عندما يمكنهم فقط أخذ الأموال التي تقدمها لهم. بالإضافة إلى ذلك ، فإن الأموال التي تقدمها ستذهب لتمويل المزيد من البرامج الضارة والبرامج الضارة لتشفير البيانات في المستقبل. هل تريد حقا دعم شيء يلحق أضرارا بملايين الدولارات. يدرك المحتالون أيضا أنه يمكنهم كسب المال بسهولة ، وعندما يدفع الناس الفدية ، فإنهم يجعلون صناعة برامج الفدية جذابة لهذه الأنواع من الأشخاص. قد تجد نفسك في هذا النوع من المواقف مرة أخرى في المستقبل ، لذا فإن استثمار الأموال المطلوبة في النسخ الاحتياطي سيكون أكثر حكمة لأن فقدان البيانات لن يكون احتمالا. إذا كان لديك نسخة احتياطية قبل تلوث نظامك ، فقم بمسح Tcvp الفيروسات واستعادة الملفات من هناك. قد لا تكون طرق توزيع برامج الفدية معروفة لك، وسنشرح الطرق الأكثر شيوعا في الفقرات أدناه.

Tcvp طرق توزيع فيروسات الملفات

يتم استخدام طرق أساسية إلى حد ما لنشر البيانات التي تقوم بتشفير البرامج الضارة ، مثل البريد الإلكتروني غير المرغوب فيه والتنزيلات الضارة. نظرا لأن المستخدمين مهملون إلى حد ما عند فتح رسائل البريد الإلكتروني وتنزيل الملفات ، فغالبا ما لا يكون من الضروري لأولئك الذين ينشرون برامج الفدية استخدام طرق أكثر تطورا. هذا لا يعني أن الموزعين لا يستخدمون طرقا أكثر تفصيلا على الإطلاق. كل ما على المجرمين فعله هو استخدام اسم شركة شهيرة ، وكتابة بريد إلكتروني عام ولكنه موثوق به إلى حد ما ، وإرفاق الملف المصاب بالبريد الإلكتروني وإرساله إلى الضحايا المحتملين. بشكل عام ، ستذكر رسائل البريد الإلكتروني الأموال ، والتي يميل المستخدمون إلى أخذها على محمل الجد. يفضل المتسللون التظاهر بأنهم من Amazon وتنبيهك إلى ملاحظة نشاط غريب في حسابك أو إجراء نوع من الشراء. تحتاج إلى البحث عن علامات معينة عند فتح رسائل البريد الإلكتروني إذا كنت ترغب في حماية جهازك. تحقق من المرسل للتأكد من أنه شخص تعرفه. لا يزال التحقق من عنوان البريد الإلكتروني للمرسل أمرا مهما، حتى لو كنت تعرف المرسل. غالبا ما تحتوي رسائل البريد الإلكتروني الضارة هذه أيضا على أخطاء نحوية ، والتي تميل إلى أن تكون سهلة الملاحظة. يجب عليك أيضا ملاحظة كيفية مخاطبة المرسل لك ، إذا كان مرسلا كان لديك عمل معه من قبل ، فسوف يرحب بك دائما باسمك ، بدلا من عميل أو عضو عالمي. يمكن أيضا استخدام نقاط الضعف في الجهاز بواسطة برامج الفدية للوصول إلى جهازك. يحتوي البرنامج على نقاط ضعف معينة يمكن استغلالها للبرامج الضارة لدخول جهاز كمبيوتر ، لكن مؤلفي البرامج يقومون بتصحيحها بمجرد اكتشافها. ومع ذلك ، كما أظهرت هجمات برامج الفدية في جميع أنحاء العالم ، لا يقوم الجميع بتثبيت هذه التحديثات. من الأهمية بمكان أن تقوم بتحديث برنامجك بشكل متكرر لأنه إذا كانت نقطة الضعف شديدة بما فيه الكفاية ، فقد يتم استخدام نقاط الضعف الخطيرة بواسطة البرامج الضارة ، لذلك من الأهمية بمكان أن يتم تصحيح جميع برامجك. يمكن تثبيت التحديثات تلقائيا، إذا كنت لا ترغب في إزعاج نفسك بها في كل مرة.

ماذا يفعل Tcvp فيروس الملف

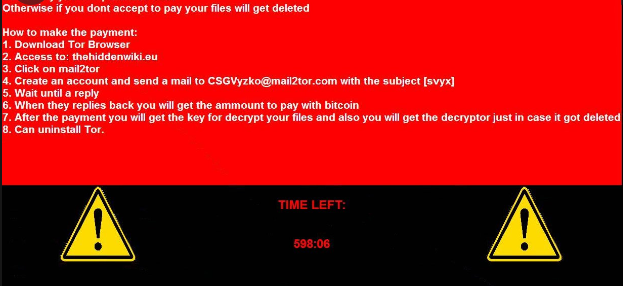

لا يستهدف الملف الذي يشفر البرامج الضارة جميع الملفات ، بل يستهدف أنواعا معينة فقط ، وعندما يتم تحديد موقعها ، يتم ترميزها على الفور تقريبا. حتى لو لم يكن ما حدث واضحا في البداية ، فستعرف بالتأكيد أن هناك شيئا غير صحيح عندما لا يتم فتح الملفات كما ينبغي. سيكون لجميع الملفات المشفرة امتداد مضاف إليها ، مما قد يساعد المستخدمين على معرفة الملف الذي يشفر اسم البرامج الضارة. لسوء الحظ ، قد يتم تشفير الملفات بشكل دائم إذا تم تنفيذ خوارزمية تشفير قوية. في ملاحظة ، سيخبرك المجرمون أنهم قاموا بتشفير بياناتك ، ويقدمون لك طريقة لفك تشفيرها. سيقترحون عليك أداة فك تشفير ، والتي لن تكون مجانية. إذا لم يتم عرض مبلغ الفدية على وجه التحديد ، فسيتعين عليك استخدام عنوان البريد الإلكتروني المحدد للاتصال بالمتسللين لمعرفة المبلغ ، والذي قد يعتمد على قيمة بياناتك. من الواضح أن دفع الفدية غير مشجع. عندما لا تساعد جميع الخيارات الأخرى ، عندها فقط يجب أن تفكر في الدفع. ربما لا تتذكر إنشاء نسخ. أو ربما تم إصدار أداة فك تشفير مجانية. إذا كانت البرامج الضارة لترميز الملفات قابلة للاختراق ، فقد يتمكن شخص ما من إصدار أداة فك تشفير مجانا. انظر إلى هذا الخيار وفقط عندما تكون متأكدا من عدم وجود أداة مجانية لفك التشفير ، يجب أن تفكر في الدفع. لن تقلق إذا انتهى بك الأمر في هذا الموقف مرة أخرى إذا استثمرت بعض هذا المبلغ في النسخة الاحتياطية. وإذا كان النسخ الاحتياطي متاحا ، فيمكنك استعادة الملفات من هناك بعد إلغاء تثبيت Tcvp الفيروس ، إذا كان لا يزال موجودا على جهاز الكمبيوتر الخاص بك. في المستقبل ، حاول على الأقل التأكد من تجنب برامج الفدية قدر الإمكان من خلال التعرف على كيفية انتشارها. على الأقل ، لا تفتح مرفقات البريد الإلكتروني بشكل عشوائي ، وقم بتحديث برنامجك ، وقم بالتنزيل فقط من المصادر التي تعرف أنه يمكنك الوثوق بها.

Tcvp عزل

ستكون أداة مكافحة البرامج الضارة ضرورية إذا كنت ترغب في التخلص من برامج الفدية في حالة بقائها على جهاز الكمبيوتر الخاص بك. قد يكون من الصعب إصلاح Tcvp الفيروسات يدويا لأنك قد ينتهي بك الأمر إلى إلحاق الضرر بجهازك عن غير قصد. سيكون برنامج مكافحة البرامج الضارة خيارا أكثر أمانا في هذه الحالة. لن يساعدك البرنامج على العناية بالعدوى فحسب ، بل قد يمنع البيانات المستقبلية التي تشفر البرامج الضارة من الدخول. اختر برنامج مكافحة البرامج الضارة الذي يطابق ما تحتاجه على أفضل وجه ، وقم بتنزيله ، وقم بفحص جهاز الكمبيوتر الخاص بك بحثا عن التهديد بمجرد تثبيته. ضع في اعتبارك أن أداة إزالة البرامج الضارة ستنهي التهديد فقط ، ولن تساعد في فك تشفير البيانات. بعد التخلص من برامج الفدية الضارة بالكامل ، يمكنك استخدام جهازك بأمان مرة أخرى ، مع الاحتفاظ بنسخة احتياطية من ملفاتك بانتظام.

Offers

تنزيل أداة إزالةto scan for TcvpUse our recommended removal tool to scan for Tcvp. Trial version of provides detection of computer threats like Tcvp and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Tcvp باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة Tcvp من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

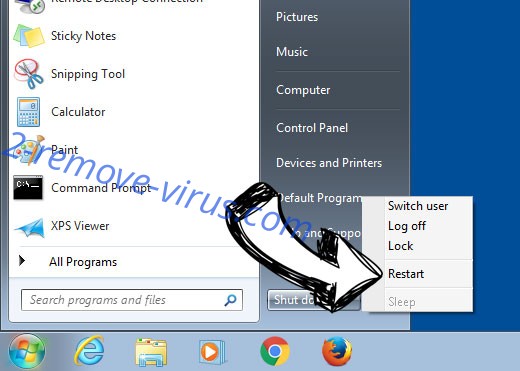

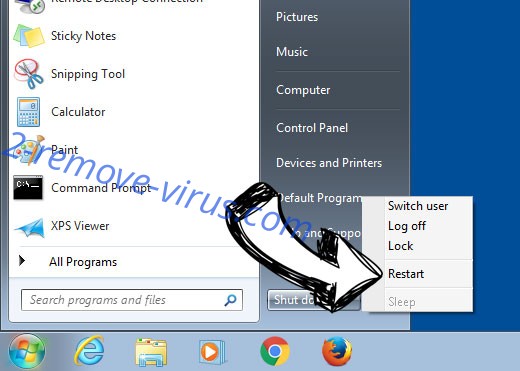

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

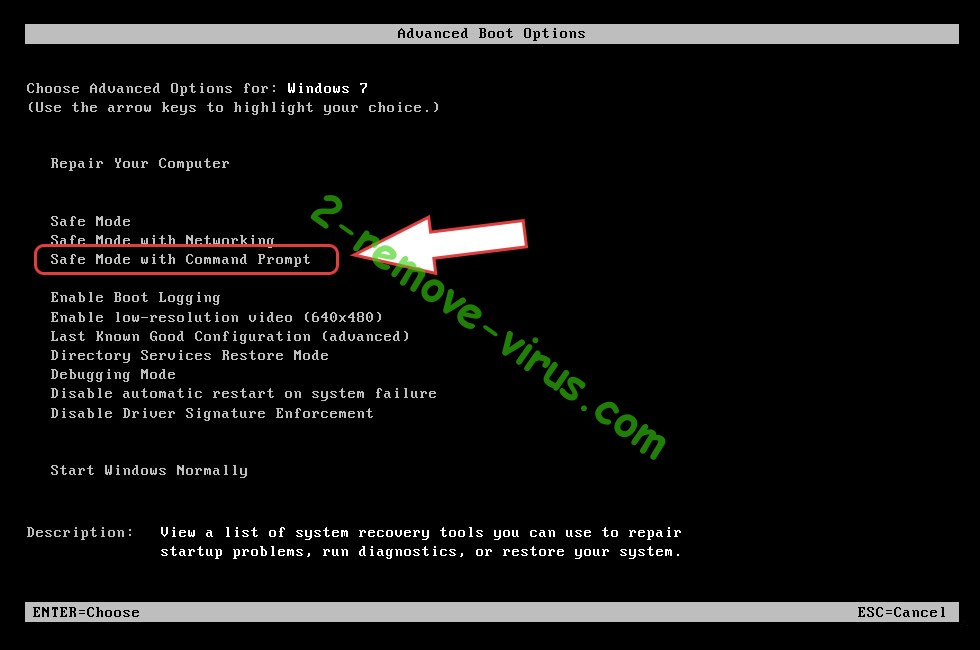

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Tcvp

إزالة Tcvp من ويندوز 8/ويندوز

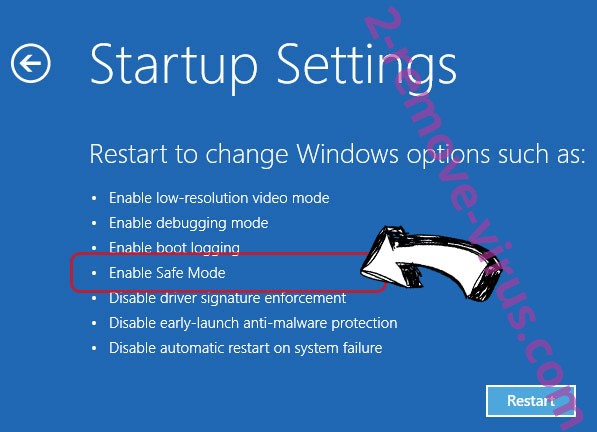

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Tcvp

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف Tcvp من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

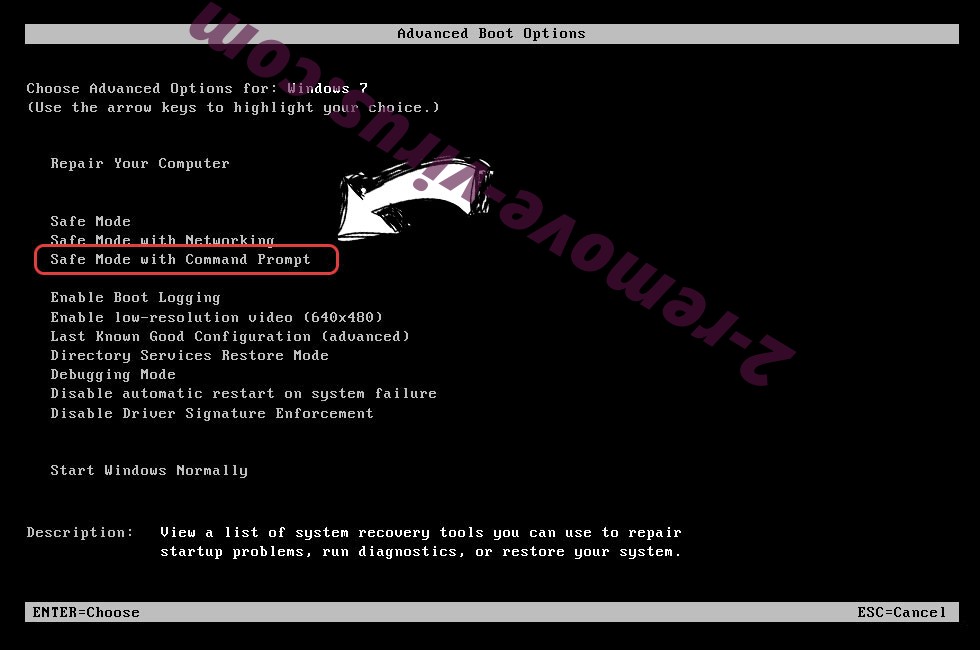

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

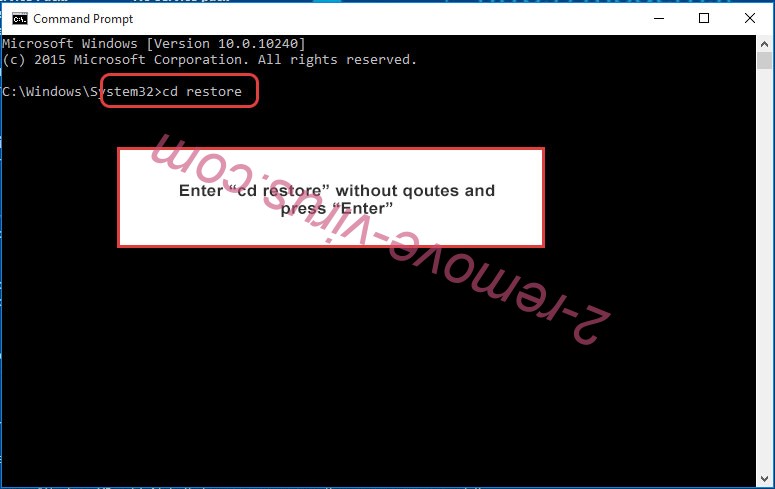

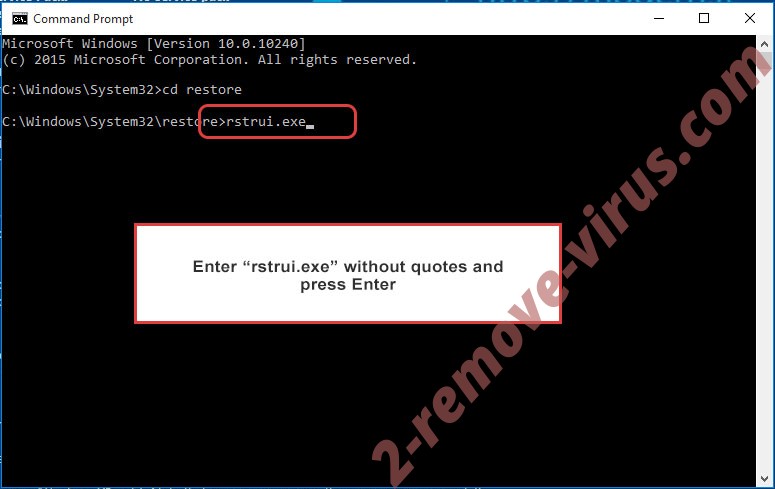

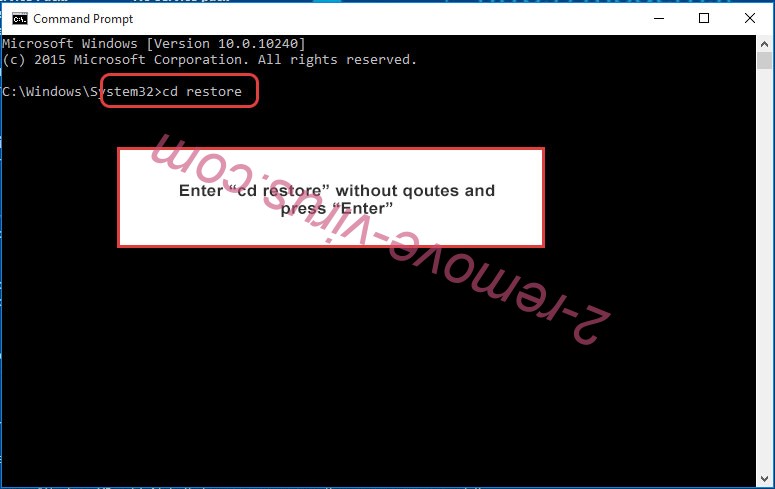

- اكتب في cd restore، واضغط على Enter.

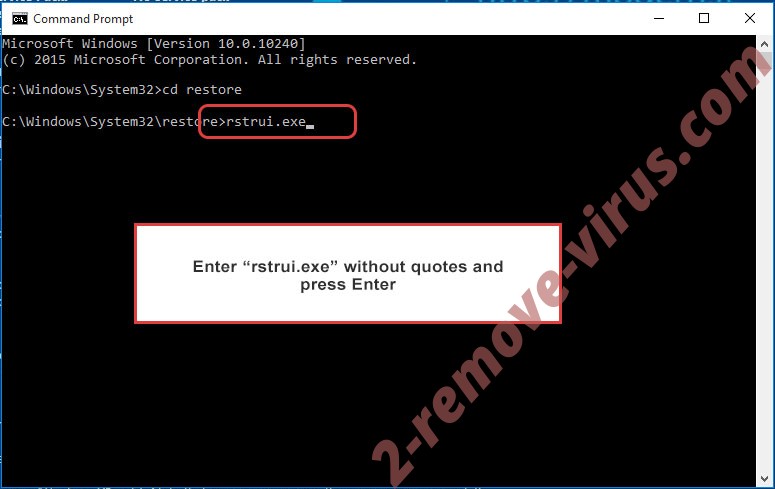

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

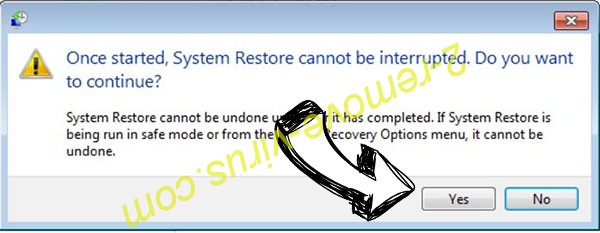

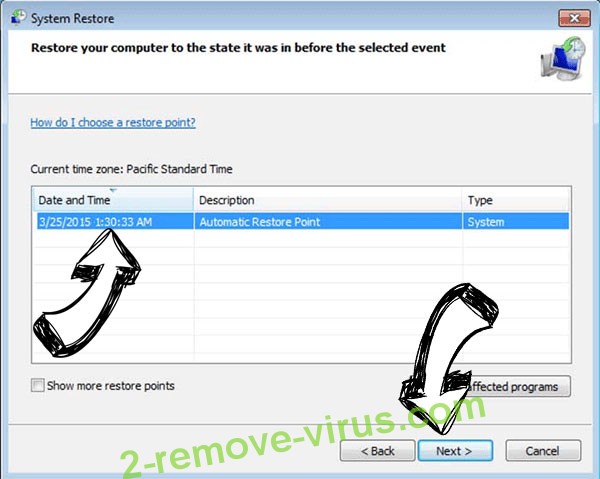

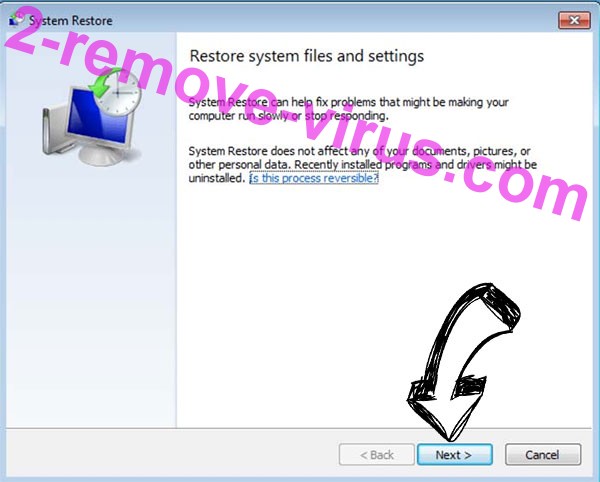

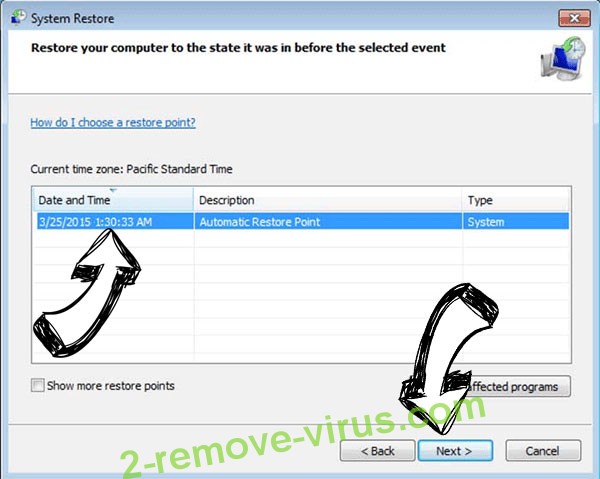

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

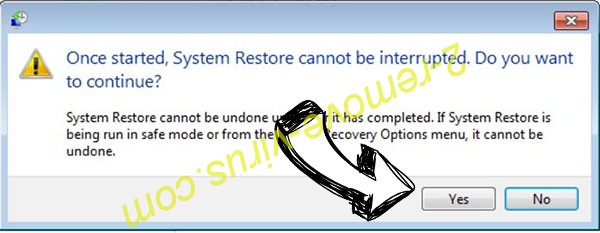

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف Tcvp من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

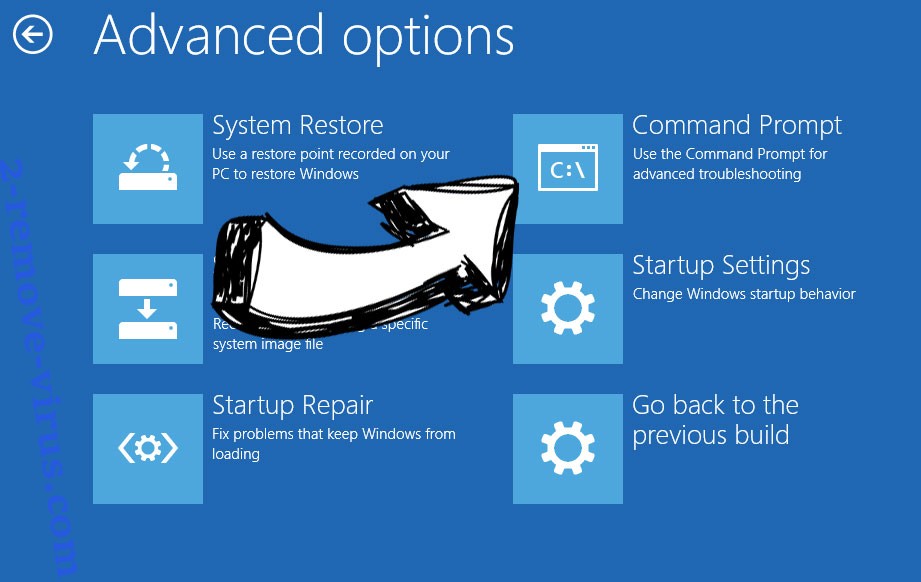

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.