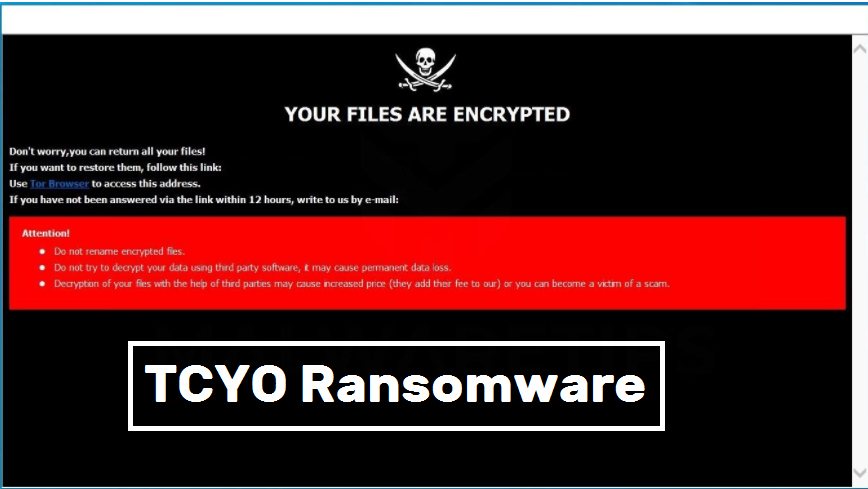

عن TCYO Ransomware

TCYO Ransomware هو تهديد خطير حقا، والمعروفة باسم انتزاع الفدية أو ملف تشفير البرامج الخبيثة. إذا كنت قد سمعت أبدا من هذا النوع من البرامج الضارة حتى الآن، كنت في لمفاجأة. لن تتمكن من فتح ملفاتك إذا تم ترميزها بواسطة ملف تشفير البرامج الضارة، والذي غالبا ما يستخدم خوارزميات تشفير قوية. يتم تصنيف رانسومواري كتهويف ضار للغاية حيث أن فك تشفير البيانات ليس ممكنا دائما.

كما سيتم عرض شراء أداة فك التشفير مقابل مبلغ معين من المال ، ولكن هذا ليس خيارا مقترحا لسببين. هناك الكثير من الحالات التي لا يؤدي فيها دفع الفدية إلى فك تشفير الملفات. قد يكون من السذاجة الاعتقاد بأن المجرمين المسؤولين عن تشفير ملفاتك سيشعرون بأي التزام لمساعدتك في استعادة البيانات ، عندما يمكنهم فقط أخذ أموالك. كما سيتم دعم الأنشطة المستقبلية لهؤلاء المحتالين الإلكترونيين من خلال تلك الأموال. وتشير التقديرات بالفعل إلى أن انتزاع الفدية تسبب في أضرار بقيمة 5 مليارات دولار لشركات مختلفة في عام 2017 ، وهذا تقدير فقط. عندما يستسلم الضحايا للمطالب ، يصبح برنامج ترميز الملفات الخبيث أكثر وأكثر ربحية ، وبالتالي ينجذب المزيد من الناس إليه بشكل متزايد. قد تحدث المواقف التي قد تفقد فيها بياناتك طوال الوقت ، لذلك قد يكون الشراء الأفضل احتياطيا. إذا كان لديك خيار النسخ الاحتياطي المتاحة، يمكنك فقط القضاء TCYO Ransomware ثم استرداد الملفات دون القلق بشأن فقدانها. إذا لم تكن متأكدا من كيفية الإصابة بالعدوى، فسنناقش طرق الانتشار الأكثر شيوعا في الفقرة أدناه.

TCYO Ransomware انتشار طرق

مرفقات البريد الإلكتروني، ومجموعات استغلال والتنزيلات الخبيثة هي البيانات الأكثر شيوعا تشفير أساليب نشر البرامج الخبيثة. عادة ما لا يكون من الضروري التوصل إلى طرق أكثر تفصيلا لأن العديد من الناس ليسوا حذرين عند استخدام رسائل البريد الإلكتروني وتنزيل شيء ما. هناك بعض الاحتمال أن تم استخدام طريقة أكثر تطورا للعدوى، كما تفعل بعض انتزاع الفدية استخدامها. كل المحتالين السيبرانية تحتاج إلى القيام به هو التظاهر بأنها من شركة جديرة بالثقة، وكتابة بريد إلكتروني مقنع، وإرفاق الملف التي تعاني من البرمجيات الخبيثة إلى البريد الإلكتروني وإرساله إلى الضحايا المحتملين. الناس هم أكثر عرضة لفتح رسائل البريد الإلكتروني ذات الصلة بالمال، وبالتالي يمكن أن تواجه هذه الأنواع من المواضيع عادة. يحب مجرمو الإنترنت التظاهر بأنهم من Amazon ويحذرونك من وجود نشاط مريب في حسابك أو تم إجراء عملية شراء. عند التعامل مع رسائل البريد الإلكتروني، هناك بعض العلامات التي يجب البحث عنها إذا كنت ترغب في حماية جهازك. تحقق مما إذا كان المرسل معروفا لك قبل فتح المرفق الذي أرسله، وإذا كنت لا تعرفهم، فتحقق من هوية المرسل. إذا تبين أن المرسل شخص تعرفه، فلا تتسرع في فتح الملف، فتحقق أولا بحذر من عنوان البريد الإلكتروني. أيضا ، أن يكون على البحث عن الأخطاء في قواعد اللغة ، والتي تميل عموما إلى أن تكون صارخة إلى حد ما. يجب عليك أيضا التحقق من كيفية مخاطبتك ، إذا كان المرسل الذي كان لديك عمل معه من قبل ، فسيدرجون اسمك دائما في التحية. يمكن أيضا استخدام انتزاع الفدية نقاط الضعف في النظم للدخول. عادة ما يتم تحديد نقاط الضعف في البرامج ويقوم صانعو البرامج بإصدار إصلاحات لإصلاحها بحيث لا يتمكن مؤلفو البرامج الضارة من الاستفادة منها لتوزيع برامجهم الضارة. ومع ذلك ، لسبب أو لآخر ، لا يقوم الجميع بتثبيت هذه البقع. نظرا لأن العديد من البرامج الضارة تستخدم نقاط الضعف هذه ، فمن المهم جدا تحديث برامجك في كثير من الأحيان. قد يسمح أيضا بتثبيت التحديثات تلقائيا.

ماذا TCYO Ransomware تفعل

سيتم ترميز الملفات الخاصة بك بمجرد أن تصيب انتزاع الفدية جهازك. في البداية، قد لا يكون واضحا فيما يتعلق بما يجري، ولكن عندما لا يمكن فتح الملفات كالمعتاد، يجب أن تصبح واضحة. ستعرف الملفات التي تأثرت لأنه سيتم إضافة ملحق غير عادي إليها. في كثير من الحالات، قد لا يكون فك تشفير الملفات ممكنا لأن خوارزميات التشفير المستخدمة في التشفير قد تكون غير قابلة للتشفير. في ملاحظة، المحتالين سوف اقول لكم ما حدث لملفاتك، ونقدم لكم طريقة لاستعادتها. تتضمن طريقتهم المقترحة شراء برنامج فك التشفير الخاص بهم. وعادة ما يتم ذكر مبالغ الفدية بوضوح في المذكرة، ولكن في بعض الأحيان، يطلب المجرمون من الضحايا إرسال بريد إلكتروني إليهم لتحديد السعر، وقد يتراوح بين عشرات الدولارات وبضع مئات. وكما ناقشنا أعلاه، لا نعتقد أن دفع الفدية هو الخيار الأكبر. إذا كنت على مجموعة على الدفع ، وينبغي أن يكون الملاذ الأخير. ربما كنت قد خزنت البيانات الخاصة بك في مكان ما ولكن ببساطة نسي. أو ربما هناك أداة فك التشفير مجانا. قد يكون هناك برنامج فك تشفير مجاني متاح ، إذا كان برنامج الفدية قابلا للتصدع. خذ هذا الخيار في الاعتبار وفقط عندما كنت متأكدا من عدم وجود فك التشفير مجانا، يجب أن تفكر حتى في الامتثال للمطالب. استخدام هذا المال للنسخ الاحتياطي يمكن أن يكون أكثر فائدة. إذا كنت قد نسخ الملفات الأساسية الخاصة بك ، يمكنك فقط حذف TCYO Ransomware الفيروسات ثم المتابعة لاستعادة البيانات. كن على دراية بكيفية انتشار برامج الفدية حتى تتمكن من تجنبها في المستقبل. التزم بتأمين مصادر التنزيل، والانتباه إلى نوع مرفقات البريد الإلكتروني التي تفتحها، وتأكد من تحديث برامجك.

طرق لإصلاح TCYO Ransomware

أداة مكافحة البرامج الضارة ستكون ضرورية إذا كنت ترغب في التخلص من انتزاع الفدية إذا كان لا يزال على النظام الخاص بك. إذا حاولت حذف TCYO Ransomware الفيروس بطريقة يدوية، فقد يسبب المزيد من الضرر حتى لا نشجعه. استخدام البرمجيات الخبيثة إزالة البرمجيات الخبيثة سيكون أسهل. الأداة ليست فقط قادرة على مساعدتك في التعامل مع التهديد ، ولكنها يمكن أن توقف تشفير البيانات المستقبلية للبرامج الضارة من الدخول. بمجرد تثبيت أداة إزالة البرامج الضارة التي تختارها ، قم ببساطة بتنفيذ مسح لجهازك وإذا تم العثور على التهديد ، قم بتفويضه لإزالته. مهما كان من المؤسف أنه قد يكون ، أداة إزالة البرمجيات الخبيثة انها ليست قادرة على استرداد الملفات الخاصة بك. إذا كنت متأكدا من نظافة جهازك، فافتح قفل TCYO Ransomware الملفات من النسخ الاحتياطي.

Offers

تنزيل أداة إزالةto scan for TCYO RansomwareUse our recommended removal tool to scan for TCYO Ransomware. Trial version of provides detection of computer threats like TCYO Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف TCYO Ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة TCYO Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

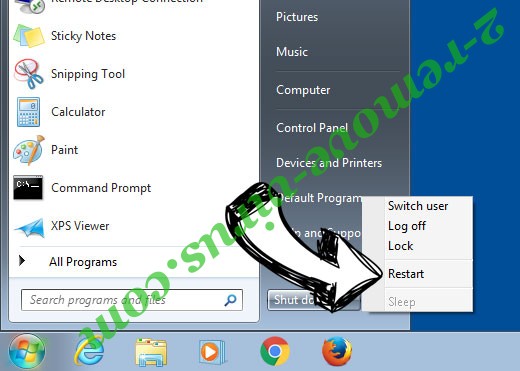

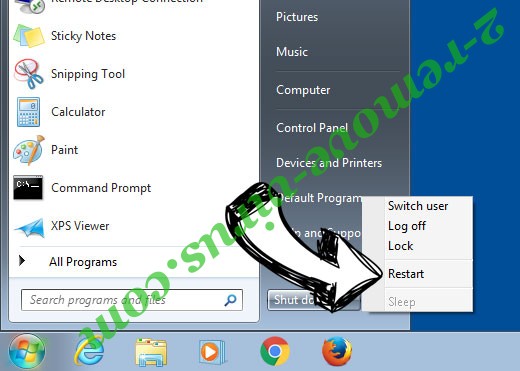

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

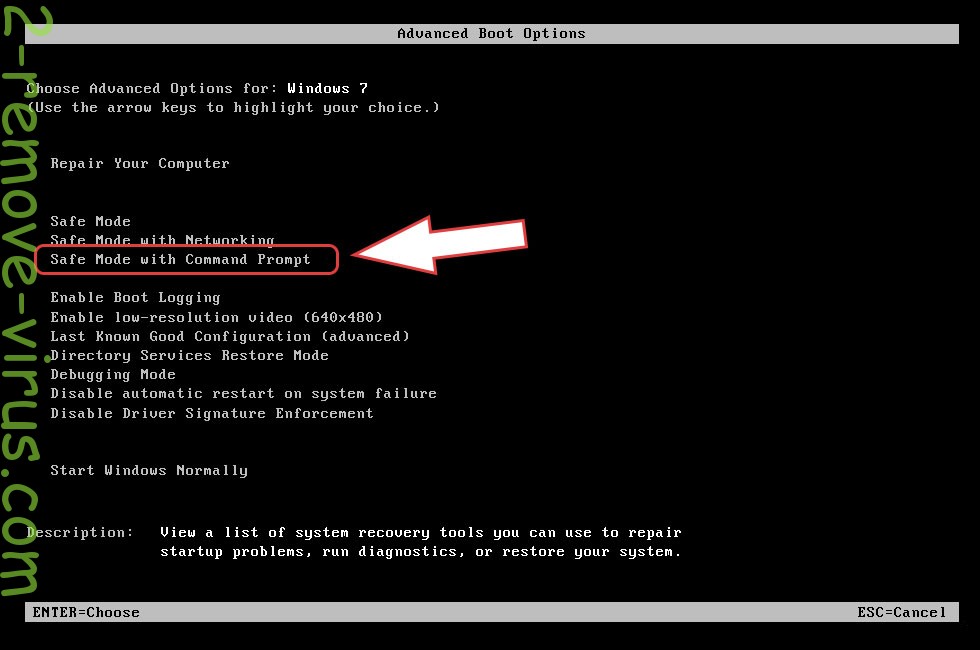

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة TCYO Ransomware

إزالة TCYO Ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

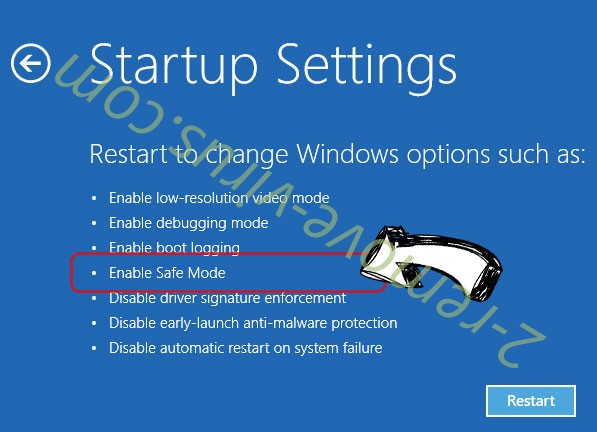

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف TCYO Ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف TCYO Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

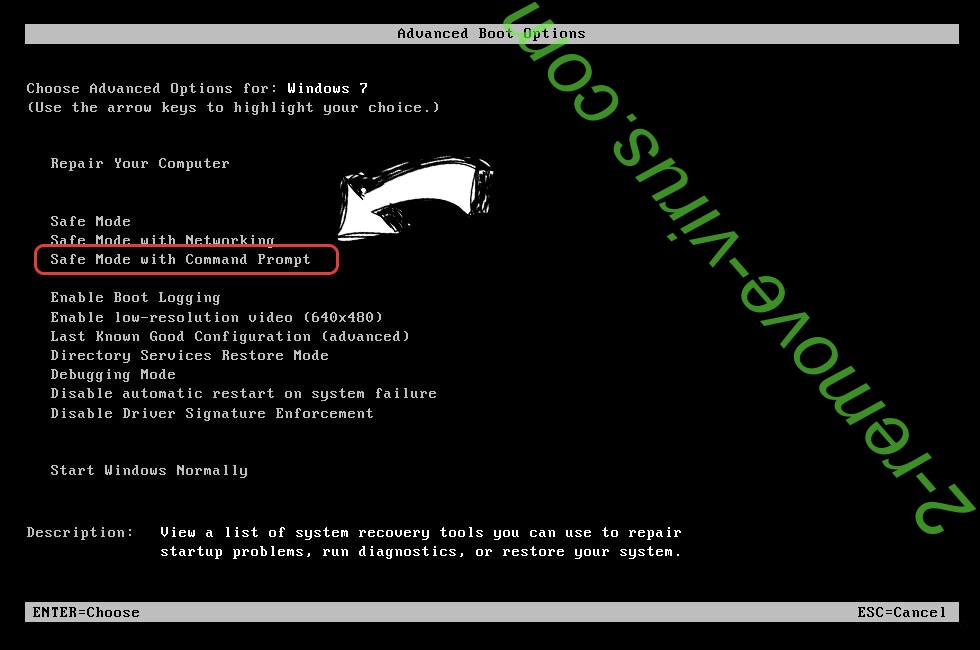

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

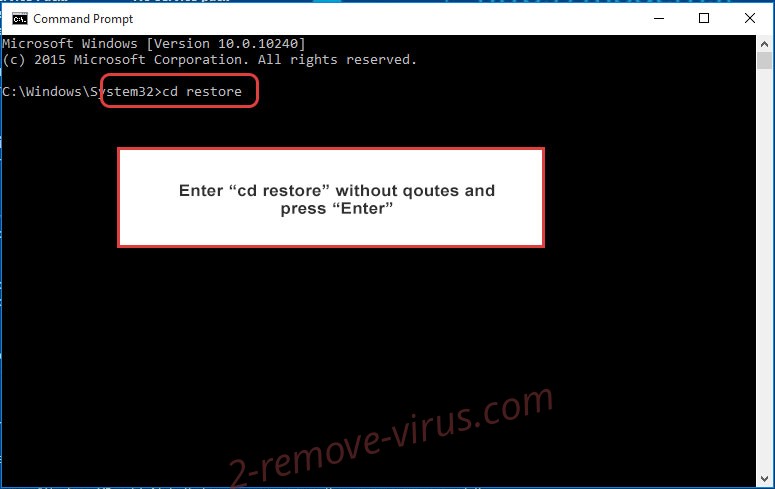

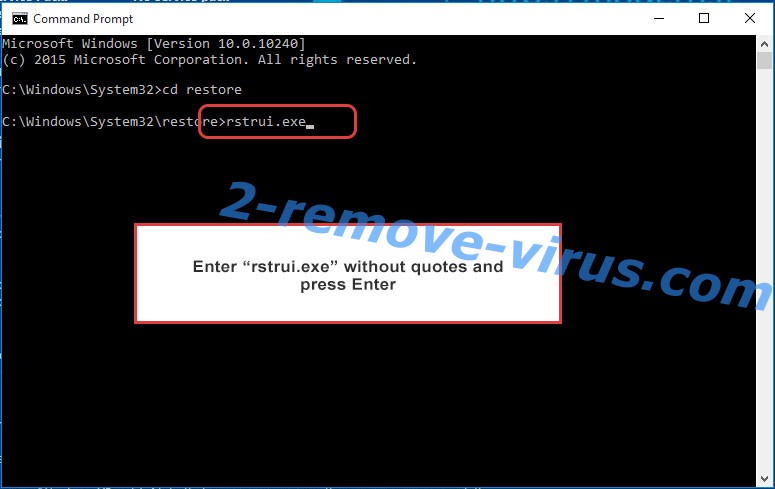

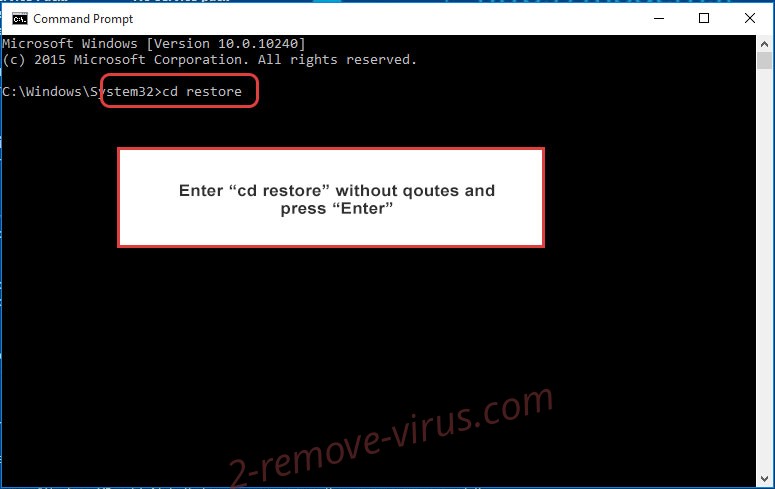

- اكتب في cd restore، واضغط على Enter.

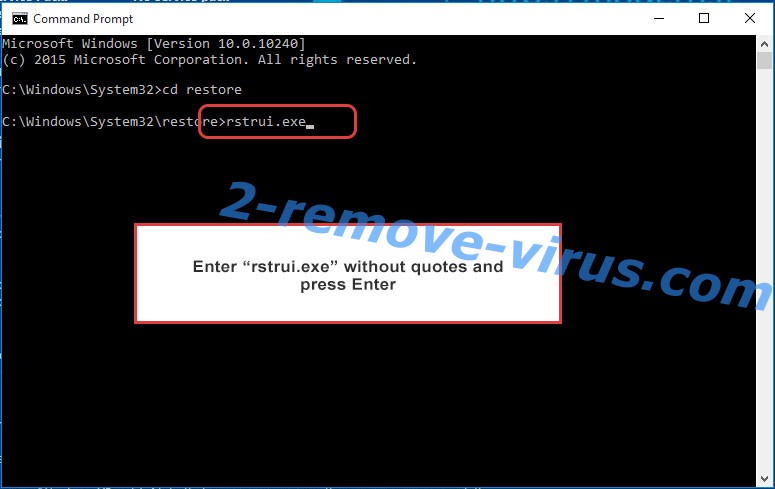

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

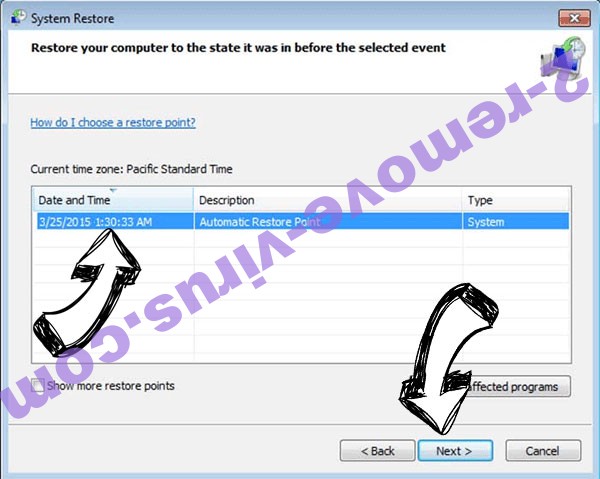

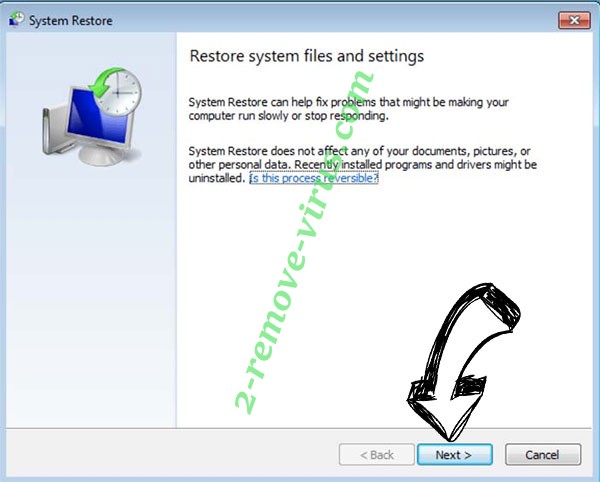

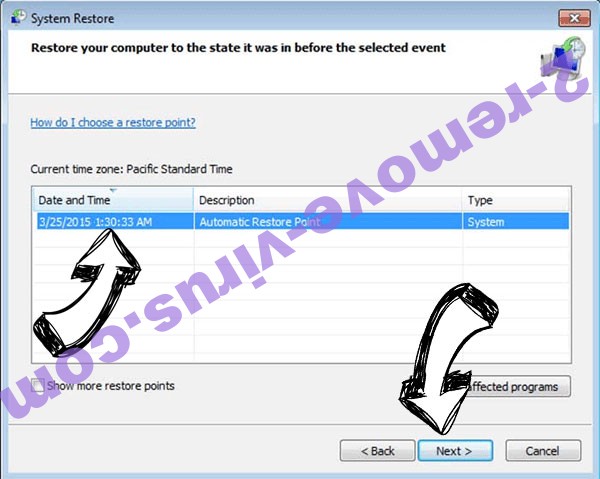

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

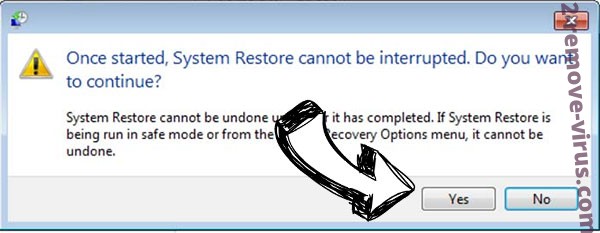

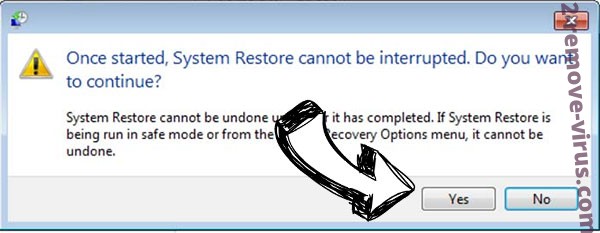

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف TCYO Ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

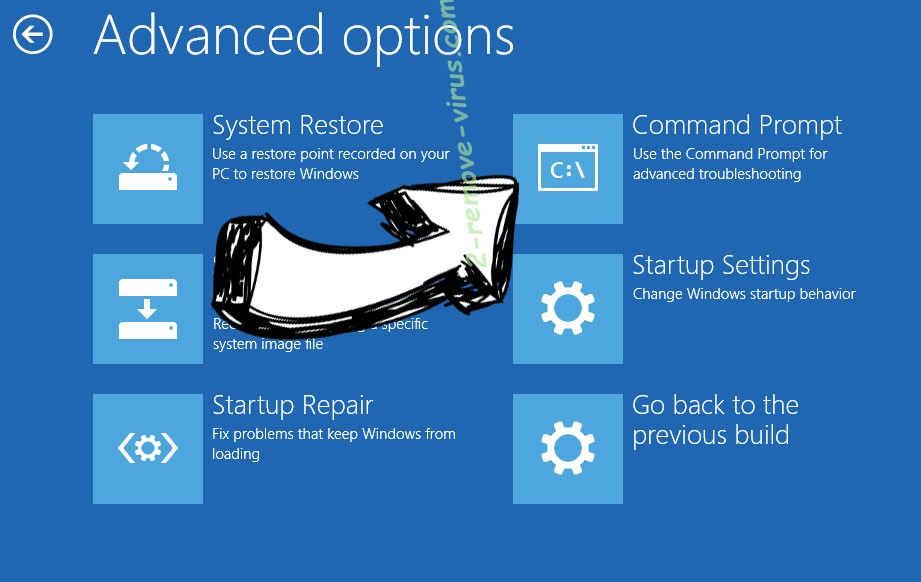

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.