ما يمكن قوله عن TELEGRAM ransomware

انتزاع الفدية المعروفة بأنها TELEGRAM ransomware عدوى خطيرة، نظرا لكمية الضرر الذي يمكن أن يسببه. من الممكن أنك لم تصادف هذا النوع من البرامج الضارة من قبل ، وفي هذه الحالة ، قد تكون مصدومًا بشكل خاص. ستكون الملفات غير قابلة للوصول إذا تم ترميزها من قبل انتزاع الفدية ، والتي تستخدم خوارزميات تشفير قوية لهذه العملية. لأن ترميز البيانات الخبيثة قد يؤدي إلى فقدان الملفات الدائمة، يتم تصنيفها على أنها عدوى ضارة جداً. سيتم توفير خيار فك تشفير الملفات إذا دفعت الفدية، ولكن هذا ليس الخيار الموصى به.

إعطاء في المطالب لا يؤدي بالضرورة في البيانات فك التشفير، لذلك هناك احتمال أن كنت قد يكون مجرد إنفاق أموالك على لا شيء. سيكون من السذاجة الاعتقاد بأن المجرمين سوف يشعرون بأنهم ملزمون بمساعدةكم في استعادة البيانات ، عندما لا يضطرون إلى ذلك. وعلاوة على ذلك، من خلال دفع لك أن يكون تمويل المشاريع في المستقبل المحتالين. هل تريد حقا لدعم شيء أن يفعل مليارات الدولارات في الضرر. والمزيد من الناس منحهم المال، ويحصل على انتزاع الفدية أكثر ربحية، وهذا النوع من المال من المؤكد أن إغراء في مختلف الأطراف الخبيثة. استثمار هذا المال في النسخ الاحتياطي موثوق يكون قرارا أكثر حكمة بكثير لأنه إذا كنت تأتي من أي وقت مضى عبر هذا النوع من الوضع مرة أخرى ، قد مجرد فتح TELEGRAM ransomware الملفات من النسخ الاحتياطي وفقدانها لن يكون هناك احتمال. إذا كان لديك نسخة احتياطية قبل التلوث، محو TELEGRAM ransomware الفيروس والمضي قدما في استرداد الملف. إذا لم تكن قد واجهت البيانات تشفير البرامج الضارة من قبل، فمن الممكن أيضا كنت لا أعرف كيف تمكنت من الوصول إلى جهاز الكمبيوتر الخاص بك، وفي هذه الحالة بعناية قراءة الفقرة أدناه.

TELEGRAM ransomware أساليب التوزيع

بدلاً من ذلك يتم استخدام الطرق الأساسية لتوزيع البرامج الضارة ترميز الملفات، مثل البريد الإلكتروني العشوائي والتنزيلات الخبيثة. لأن المستخدمين يميلون إلى أن تكون مهملة جدا عند التعامل مع رسائل البريد الإلكتروني وتحميل الملفات، فإنه عادة ما لا يكون من الضروري لموزعي انتزاع الفدية لاستخدام طرق أكثر تطورا. ومع ذلك، هناك برامج ضارة ترميز الملفات التي تستخدم أساليب متطورة. مجرمو الإنترنت يكتبون بريدًا إلكترونيًا موثوقًا به إلى حد ما ، أثناء استخدام اسم شركة أو منظمة معروفة ، أضف البرامج الضارة إلى البريد الإلكتروني وأرسلها إلى كثير من الأشخاص. هذه الرسائل الإلكترونية عادة ما أذكر المال بسبب حساسية الموضوع ، والناس هم أكثر ميلا لفتحها. إذا استخدم المجرمون اسم شركة مثل Amazon ، فقد يفتح المستخدمون المرفق دون التفكير حيث قد يقول المجرمون فقط أنه كان هناك نشاط مشكوك فيه في الحساب أو تم إجراء عملية شراء ويتم إرفاق الإيصال. عليك أن تبحث عن بعض العلامات عند التعامل مع رسائل البريد الإلكتروني إذا كنت ترغب في تأمين النظام الخاص بك. من المهم أن تحقق من المرسل قبل فتح المرفق. وإذا كنت تعرفها، فراجع عنوان البريد الإلكتروني للتأكد من مطابقتها لعنوان الشخص/الشركة الشرعي. الأخطاء النحوية أيضاً متكررة جداً. سمة أخرى مشتركة هي اسمك لا تستخدم في تحية، إذا كان شركة مشروعة / المرسل كان البريد الإلكتروني لك، فإنها بالتأكيد استخدام اسمك بدلا من تحية عالمية، مثل العميل أو عضو. قد يتم استخدام الثغرات الأمنية في جهاز كمبيوتر أيضاً من قبل برنامج ضار ترميز البيانات للوصول إلى النظام الخاص بك. يتم تحديد نقاط الضعف في البرامج بانتظام، ويطلق مطورو البرامج إصلاحات لإصلاحها بحيث لا تتمكن الأطراف الضارة من الاستفادة منها لتوزيع برامجهم الضارة. ومع ذلك ، لسبب أو لآخر ، ليس الجميع سريع لتحديث برامجهم. يوصى بتثبيت تصحيح كلما أصبح متوفراً. يمكن أيضاً تثبيت التحديثات تلقائياً.

ماذا TELEGRAM ransomware تفعل

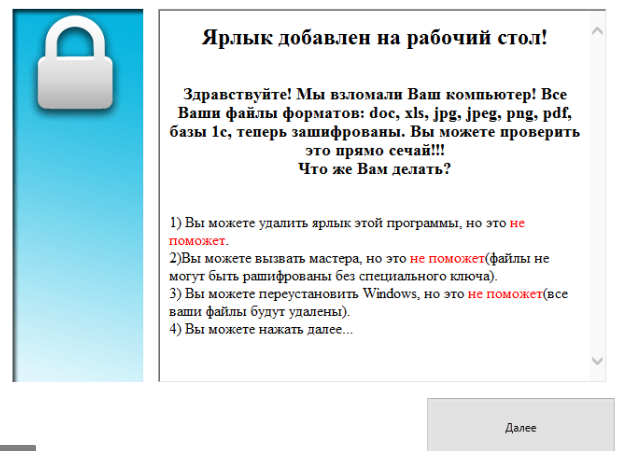

رانسومواري تستهدف فقط ملفات specif، وعندما يتم التعرف عليها، وأنها سوف تكون مؤمنة. قد لا تلاحظ في البداية ولكن عندما لا يمكنك فتح الملفات الخاصة بك، سترى أن شيئا ما قد حدث. ستلاحظ أن الملفات المشفرة لديها الآن ملحق ملف ، وهذا يساعد المستخدمين على التعرف على نوع انتزاع الفدية. في كثير من الحالات، قد يكون من المستحيل فك تشفير الملف لأن خوارزميات التشفير المستخدمة في التشفير يمكن أن تكون غير قابلة للفك. سوف مذكرة فدية توضيح ما حدث وكيف يجب أن تمضي قدما لاستعادة البيانات الخاصة بك. سيتم عرض برنامج فك التشفير، في مقابل المال الواضح، وسوف المحتالين كسب أن استخدام خيارات استعادة البيانات الأخرى قد يؤدي إلى بيانات معطوبة بشكل دائم. يجب أن تظهر المذكرة سعر أداة فك التشفير ولكن إذا لم يكن الأمر كذلك ، فسيضطر إلى إرسال مجرمي الإنترنت عبر عنوانهم المعطى. لأسباب سبق مناقشتها ، ودفع المحتالين السيبرانية ليست خيارا مقترحا. التفكير بدقة في جميع الخيارات الخاصة بك من خلال، قبل التفكير حتى في إعطاء في المطالب. حاول أن تتذكر ما إذا كنت قد قمت مؤخرًا بحفظ بياناتك في مكان ما ولكن نسيتها. قد تكون أيضا قادرة على العثور على فك التشفير الحرة. يمكن أن تكون فك التشفير متاحة مجانا، إذا كان شخص ما قادرا على فك تشفير الملف تشفير البرنامج الخبيثة. خذ ذلك في الاعتبار قبل أن تفكر حتى في إعطاء الطلبات. لن تواجه فقدان البيانات المحتملة إذا كان الكمبيوتر الخاص بك المصاب مرة أخرى أو تحطمت إذا كنت استثمرت بعض من هذا المبلغ في شراء النسخ الاحتياطي مع هذا المال. إذا تم الاحتفاظ الملفات الأكثر قيمة في مكان ما، يمكنك حذف الفيروس فقط TELEGRAM ransomware ومن ثم استعادة الملفات. حاول التعرف على كيفية انتشار البرامج الضارة ترميز البيانات بحيث يمكنك بذل قصارى جهدك لتجنب ذلك. التمسك مصادر التحميل المشروعة، وإيلاء الاهتمام لنوع من مرفقات البريد الإلكتروني التي تفتحها، والحفاظ على برامجك تحديث.

TELEGRAM ransomware ازاله

إذا كنت ترغب في التخلص تماما من انتزاع الفدية، وتوظيف البرامج الضارة ترميز الملف. عند محاولة إصلاح TELEGRAM ransomware يدويا الفيروس قد يسبب ضررا إضافية إذا لم تكن الشخص الأكثر والدهاء الكمبيوتر. استخدام أداة إزالة البرمجيات الخبيثة سيكون أقل إزعاجا بكثير. يتم إجراء برنامج إزالة البرامج الضارة لغرض رعاية هذه التهديدات، فإنه يمكن حتى منع العدوى. ابحث في أي أداة إزالة البرامج الضارة تناسب أفضل ما تحتاج إليه ، وقم بتنزيله ، والسماح له بمسح النظام الخاص بك بحثًا عن العدوى بمجرد تثبيته. للأسف ، فإن هذه المرافق لا تساعد على استعادة الملفات. بعد أن يكون التهديد قد ذهب، تأكد من الحصول على نسخة احتياطية وجعل نسخ من جميع الملفات الهامة بانتظام.

Offers

تنزيل أداة إزالةto scan for TELEGRAM ransomwareUse our recommended removal tool to scan for TELEGRAM ransomware. Trial version of provides detection of computer threats like TELEGRAM ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف TELEGRAM ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

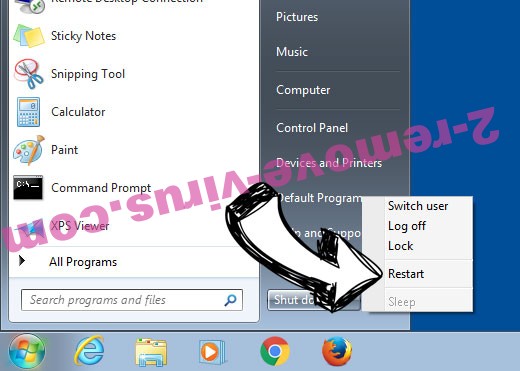

إزالة TELEGRAM ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

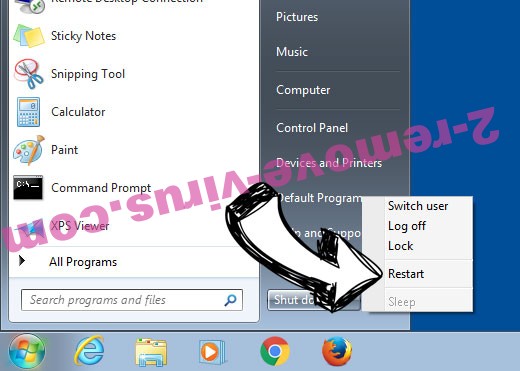

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

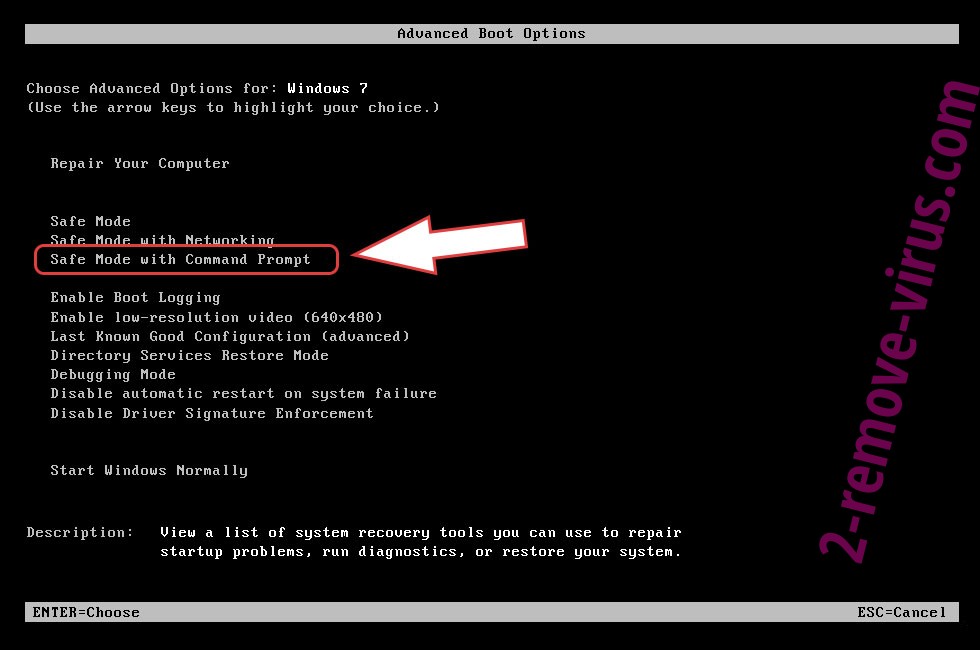

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة TELEGRAM ransomware

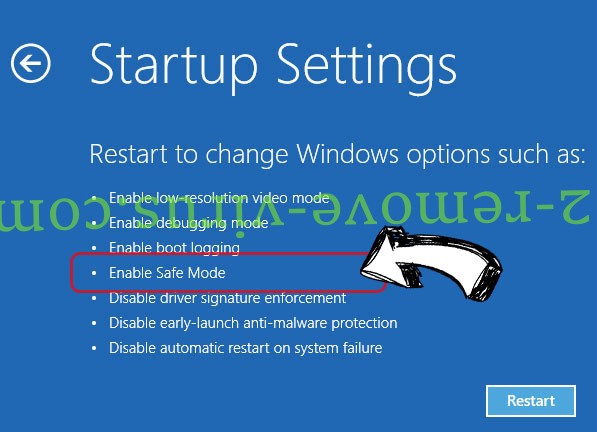

إزالة TELEGRAM ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف TELEGRAM ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

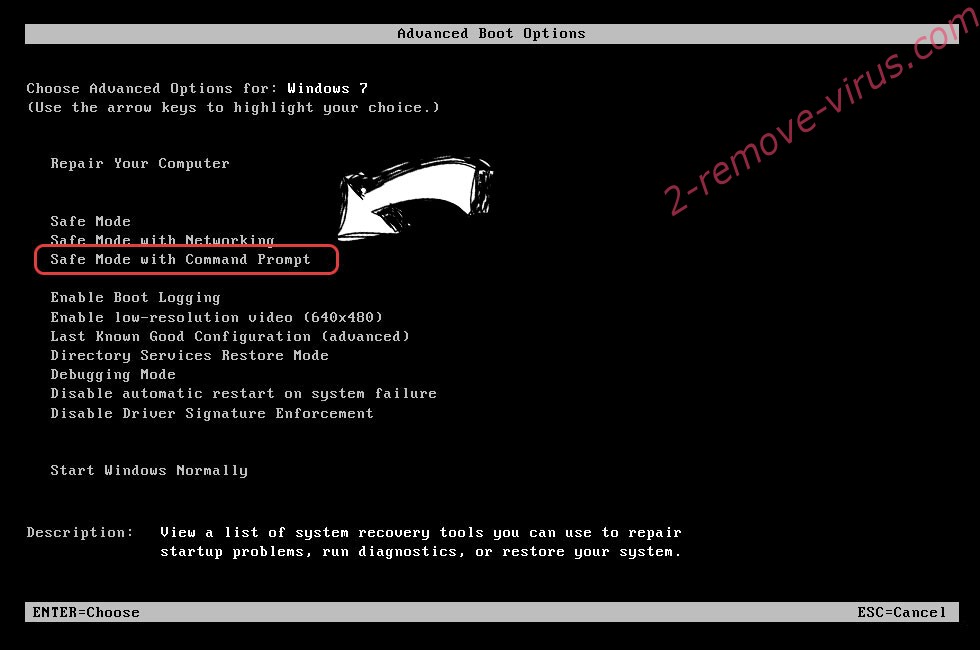

حذف TELEGRAM ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

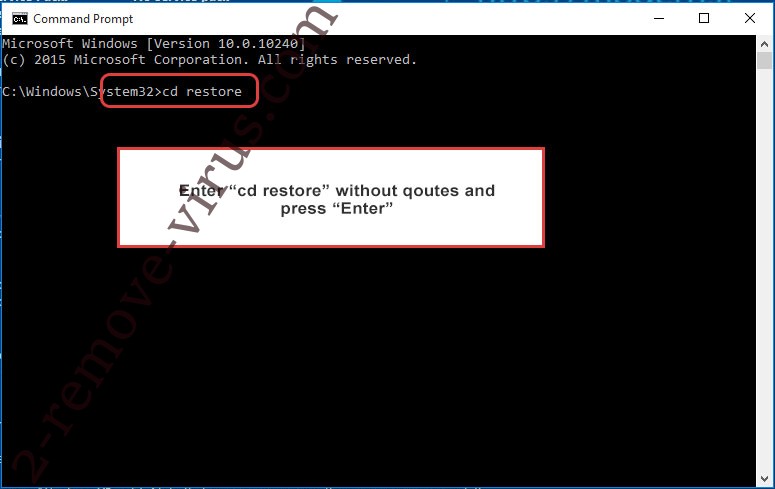

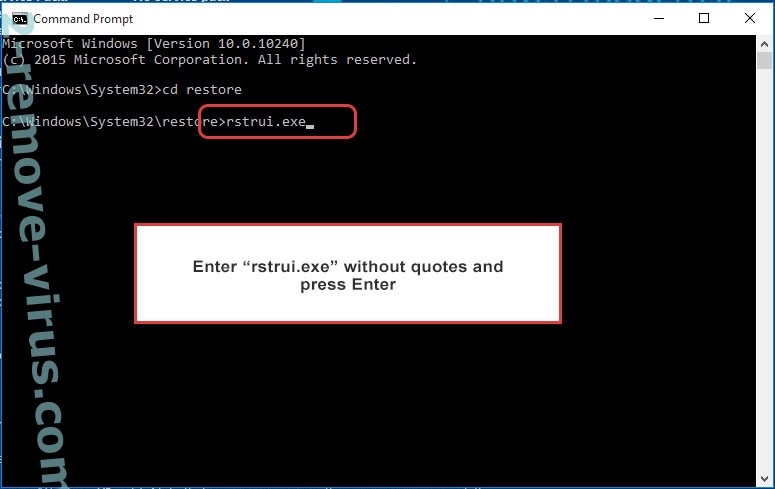

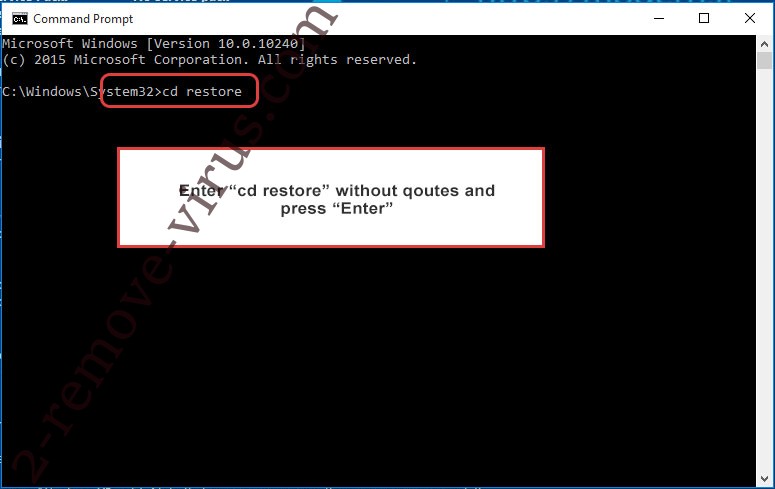

- اكتب في cd restore، واضغط على Enter.

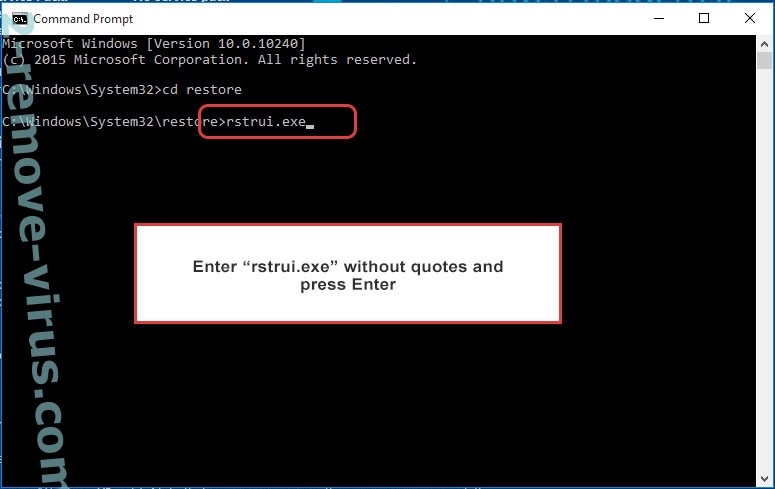

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

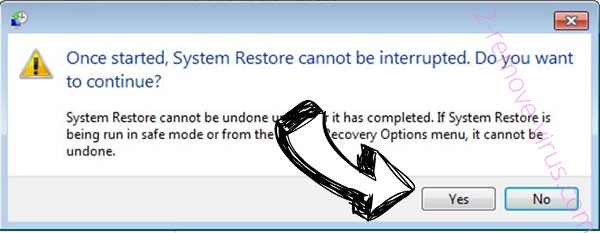

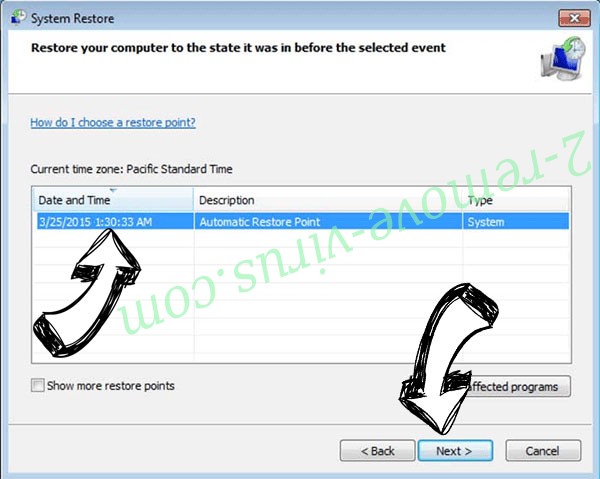

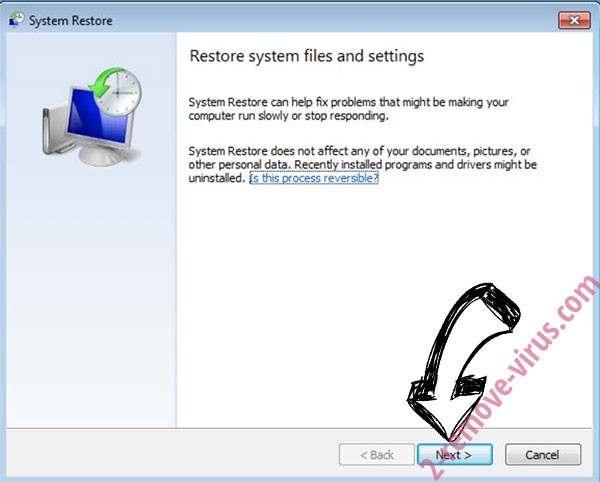

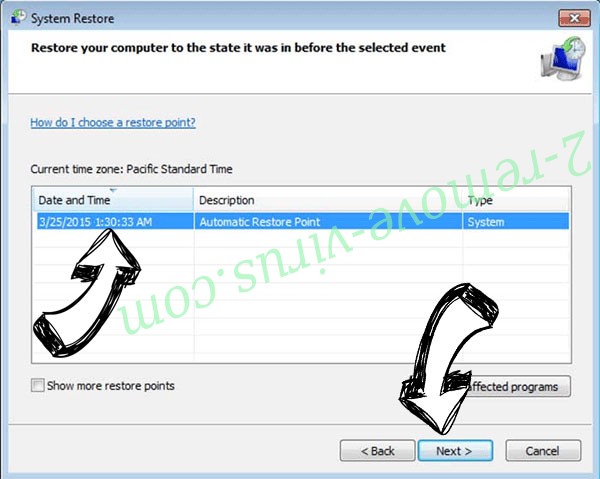

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

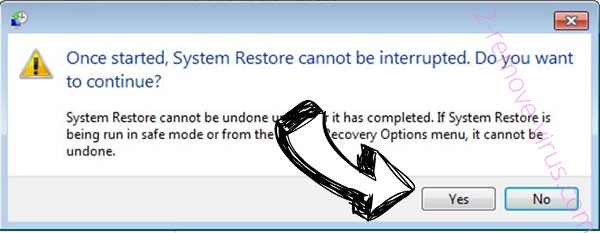

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف TELEGRAM ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

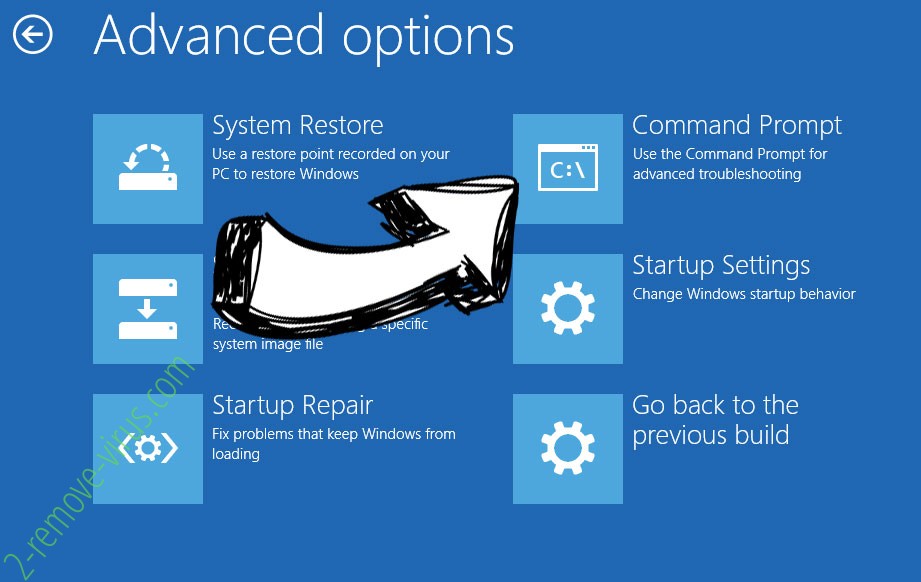

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.