حول انتزاع الفدية

TEREN ransomware هو تهديد خطير حقا، والمعروف أيضا باسم انتزاع الفدية أو البرامج الخبيثة تشفير الملفات. قد لا يكون بالضرورة قد سمعت أو واجهته من قبل ، ويمكن أن يكون من المستغرب بشكل خاص لمعرفة ما تفعله. يمكن استخدام خوارزميات التشفير القوية لترميز الملفات، مما يجعلك غير قادر على الوصول إليها بعد الآن.

لأن فك تشفير الملفات غير ممكن في جميع الحالات ، ناهيك عن الجهد الذي يتطلبه الأمر لاستعادة كل شيء ، يعتقد أن البرامج الضارة ترميز البيانات أن تكون عدوى خطيرة جدا. سوف يتم منحك خيار دفع الفدية ولكن العديد من الباحثين البرمجيات الخبيثة لا ننصح بذلك. هناك احتمال أن البيانات الخاصة بك لن تحصل على فك تشفير حتى بعد دفع المال الخاص بك قد يكون مجرد إهدار. التفكير في ما يمنع المحتالين من مجرد أخذ أموالك. وعلاوة على ذلك، سوف تذهب أموالك نحو انتزاع الفدية في المستقبل والبرامج الضارة. وتشير التقديرات بالفعل إلى أن برنامج الفدية يكلف 5 مليارات دولار في خسارة للشركات في عام 2017 ، وهذا مجرد تقدير. الناس أيضا أصبحت أكثر وأكثر جذبا للصناعة كلها لأن كمية من الناس الذين يدفعون فدية جعل البيانات تشفير البرمجيات الخبيثة الأعمال مربحة للغاية. قد ينتهي بك الأمر في هذا النوع من الوضع مرة أخرى ، لذلك فإن استثمار الأموال المطلوبة في النسخ الاحتياطي سيكون خيارًا أكثر حكمة لأن فقدان البيانات لن يكون احتمالًا. يمكنك بعد ذلك المتابعة إلى استعادة البيانات بعد مسح TEREN ransomware أو الإصابة المرتبطة. وسيتم توفير تفاصيل حول وسائل انتشار الأكثر شيوعا في الفقرة أدناه، إذا كنت غير متأكد حول كيفية انتزاع الفدية حتى حصلت في جهاز الكمبيوتر الخاص بك.

أساليب توزيع رانسومواري

مرفقات البريد الإلكتروني، مجموعات استغلال والتنزيلات الخبيثة هي أساليب انتشار انتزاع الفدية الأكثر شيوعا. يعتمد عدد كبير من البرامج الضارة ترميز البيانات على المستخدمين بلا مبالاة فتح مرفقات البريد الإلكتروني وليس لديك لاستخدام طرق أكثر تفصيلا. قد يكون من الممكن أيضا أن طريقة أكثر تطورا قد استخدمت للعدوى، كما أن بعض انتزاع الفدية استخدامها. كل ما يحتاجه المتسللون هو استخدام اسم شركة معروف ، وكتابة بريد إلكتروني عام ولكن معقول إلى حد ما ، وإرفاق الملف الذي يعصف بالبرامج الضارة إلى البريد الإلكتروني وإرساله إلى الضحايا المحتملين. المستخدمين هم أكثر عرضة لفتح رسائل البريد الإلكتروني ذكر المال، وبالتالي يمكن أن تواجه هذه الأنواع من المواضيع عادة. في كثير من الأحيان ، يتظاهر المحتالون بأنهم من Amazon ، حيث ينبهك البريد الإلكتروني إلى أنه تم ملاحظة نشاط مشبوه في حسابك أو تم إجراء نوع من الشراء. هناك بضعة أشياء يجب أن تأخذ في الاعتبار عند فتح الملفات المرفقة رسائل البريد الإلكتروني إذا كنت ترغب في الحفاظ على جهاز الكمبيوتر الخاص بك المحمية. تحقق من المرسل للتأكد من أنه شخص ما مألوف لك. وإذا كنت تعرفهم، فتحقق من عنوان البريد الإلكتروني للتأكد من مطابقته لعنوان الشخص/الشركة الحقيقي. أيضا ، يكون على البحث عن الأخطاء في قواعد اللغة ، والتي يمكن أن تكون واضحة تماما. قد تكون التحية المستخدمة أيضًا دليلًا على ذلك ، فإن البريد الإلكتروني لشركة حقيقية مهم بما يكفي لفتحه يتضمن اسمك في التحية ، بدلاً من عميل عالمي أو عضو. يمكن أيضًا استخدام نقاط الضعف على جهازك للبرامج المُعدّة للتمرين. جميع البرامج لديها نقاط ضعف ولكن عندما يتم اكتشافها ، يتم إصلاحها بانتظام من قبل البرامج يجعل بحيث لا يمكن أن البرمجيات الخبيثة استخدامها لدخول جهاز كمبيوتر. ومع ذلك ، ليس كل الناس سريعون في تثبيت تلك الإصلاحات ، كما ثبت من هجوم WannaCry انتزاع الفدية. نظرًا لأن العديد من البرامج الضارة تستفيد من هذه الثغرات، فمن المهم أن تحصل البرامج على التحديثات بشكل منتظم. قد يكون الاضطرار إلى تثبيت التحديثات بشكل منتظم مزعجًا ، بحيث يمكن إعدادها للتثبيت تلقائيًا.

كيف تتصرف

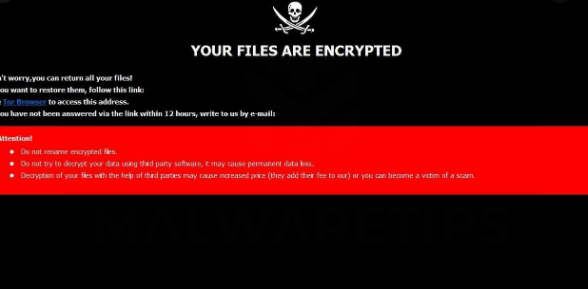

بمجرد أن تدخل البرامج الضارة في ترميز الملفات إلى النظام الخاص بك ، ستقوم بمسح جهاز الكمبيوتر الخاص بك بحثًا عن أنواع ملفات معينة وبمجرد العثور عليها ، ستقوم بتشفيرها. لن يكون الوصول إلى الملفات الخاصة بك، لذلك حتى إذا كنت لا تلاحظ عملية التشفير، وسوف تعرف شيئا ما ليس صحيحا في نهاية المطاف. ابحث عن ملحقات الملفات الغريبة التي تمت إضافتها إلى الملفات ، فإنها ستساعد في تحديد أي ملف يقوم بتشفير البرامج الضارة لديك. يمكن أن تكون بياناتك مشفرة باستخدام خوارزميات تشفير قوية، وهناك احتمال أن يتم ترميزها بشكل دائم. سيتم وضع مذكرة فدية في المجلدات التي تحتوي على الملفات الخاصة بك أو أنها سوف تظهر في سطح المكتب الخاص بك، وينبغي أن يشرح كيف يجب أن تستمر لاسترداد الملفات. سوف يطلب منك دفع مبلغ معين من المال مقابل برنامج فك تشفير الملفات. يتم تحديد مبالغ الفدية بشكل واضح بشكل عام في المذكرة ، ولكن في بعض الأحيان ، يطلب المجرمون من الضحايا إرسال بريد إلكتروني لهم لتحديد السعر ، لذلك يعتمد ما تدفعه على مدى قيمة ملفاتك. من الواضح أننا لا نوصيك بالدفع ، للأسباب المذكورة بالفعل. قبل حتى النظر في الدفع ، والنظر في جميع الخيارات الأخرى أولا. حاول أن تتذكر ربما كنت لا تذكر. أو ربما هناك فك فك مجاني يجب أن نقول أنه في بعض الأحيان الباحثين الخبيثة قادرة على إنشاء decryptor، مما يعني أنك يمكن استعادة الملفات مع أي مدفوعات ضرورية. النظر في ذلك قبل دفع المال المطلوب حتى يعبر عقلك. شراء النسخ الاحتياطي مع هذا المال قد يكون أكثر فائدة. إذا كنت قد قمت بـ نسخ ملفاتك الأكثر قيمة، فقم بحذف TEREN ransomware الفيروس فقط ثم استعادة الملفات. حاول التعرف على كيفية انتشار البرامج الضارة ترميز البيانات بحيث يمكنك تجنب ذلك في المستقبل. على أقل تقدير، لا تفتح مرفقات البريد الإلكتروني بشكل عشوائي، وتحديث البرنامج، وتحميل فقط من مصادر كنت تعرف أنك قد تثق.

TEREN ransomware ازاله

إذا كان الملف الذي يقوم بتشفير البرامج الضارة لا يزال في الكمبيوتر، فستحتاج إلى الحصول على برنامج لمكافحة البرامج الضارة لإنهاء البرنامج. إذا لم تكن على دراية بأجهزة الكمبيوتر، فقد تسبب ضررًا إضافيًا عن طريق الخطأ عند محاولة الإصلاح TEREN ransomware يدويًا. بدلاً من ذلك، نقترح عليك استخدام أداة لمكافحة البرامج الضارة، وهي طريقة لن تضر النظام الخاص بك أكثر من ذلك. يتم إجراء أداة لمكافحة البرمجيات الخبيثة لغرض رعاية هذه الأنواع من التهديدات، اعتمادا على التي كنت قد التقطت، فإنه قد يمنع حتى من الحصول على عدوى في المقام الأول. العثور على الأداة المساعدة لمكافحة البرمجيات الخبيثة هو الأكثر ملاءمة لك، وتثبيته ومسح جهاز الكمبيوتر الخاص بك وذلك لتحديد موقع التهديد. للأسف ، لن تساعد مثل هذه الأداة المساعدة في استعادة البيانات. بعد أن ذهب انتزاع الفدية، يمكنك استخدام النظام الخاص بك بأمان مرة أخرى، في حين جعل النسخ الاحتياطي لبياناتك بشكل روتيني.

Offers

تنزيل أداة إزالةto scan for TEREN ransomwareUse our recommended removal tool to scan for TEREN ransomware. Trial version of provides detection of computer threats like TEREN ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف TEREN ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة TEREN ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

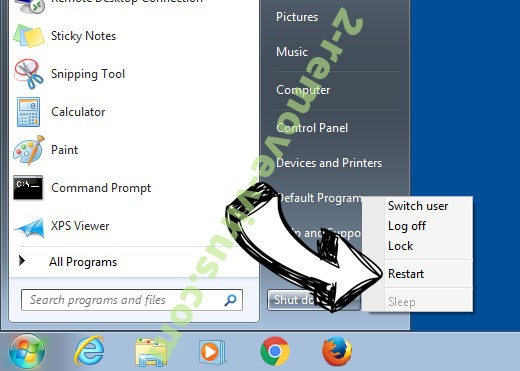

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

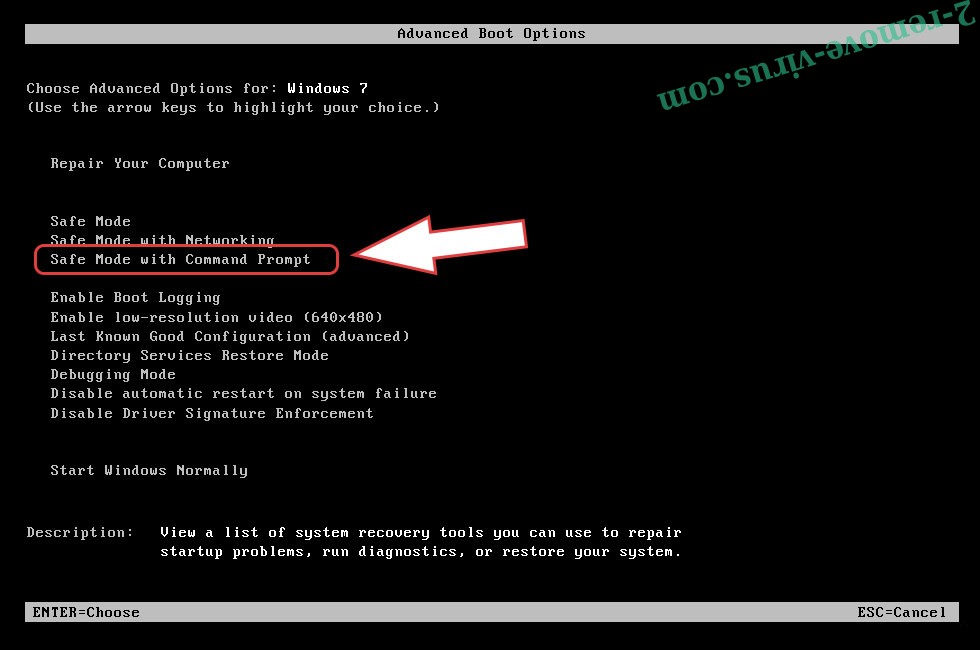

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة TEREN ransomware

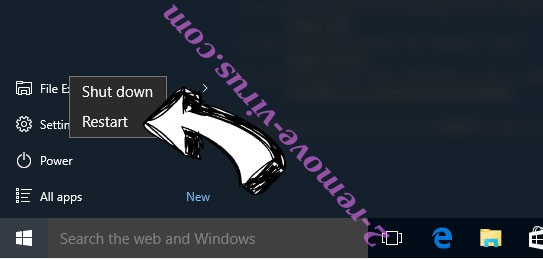

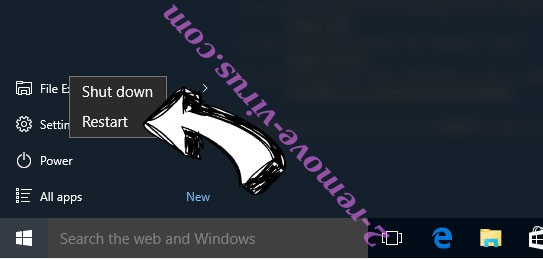

إزالة TEREN ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

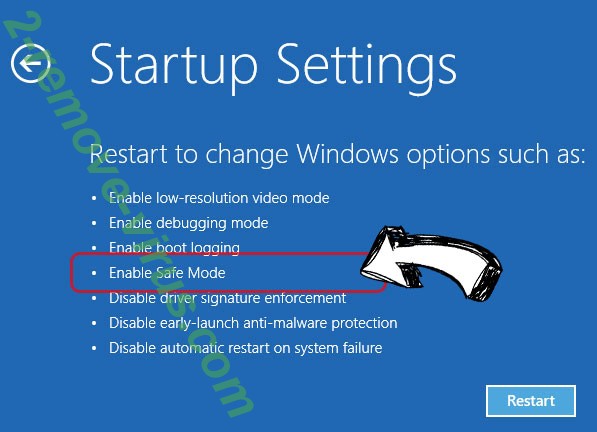

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف TEREN ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف TEREN ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

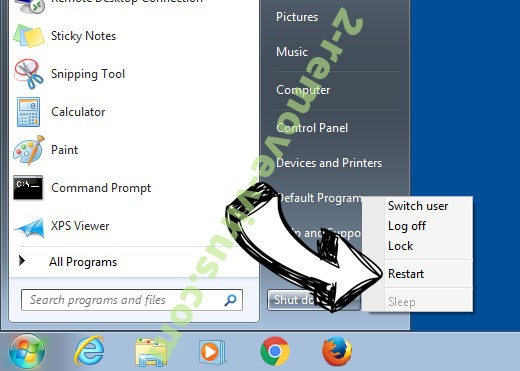

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

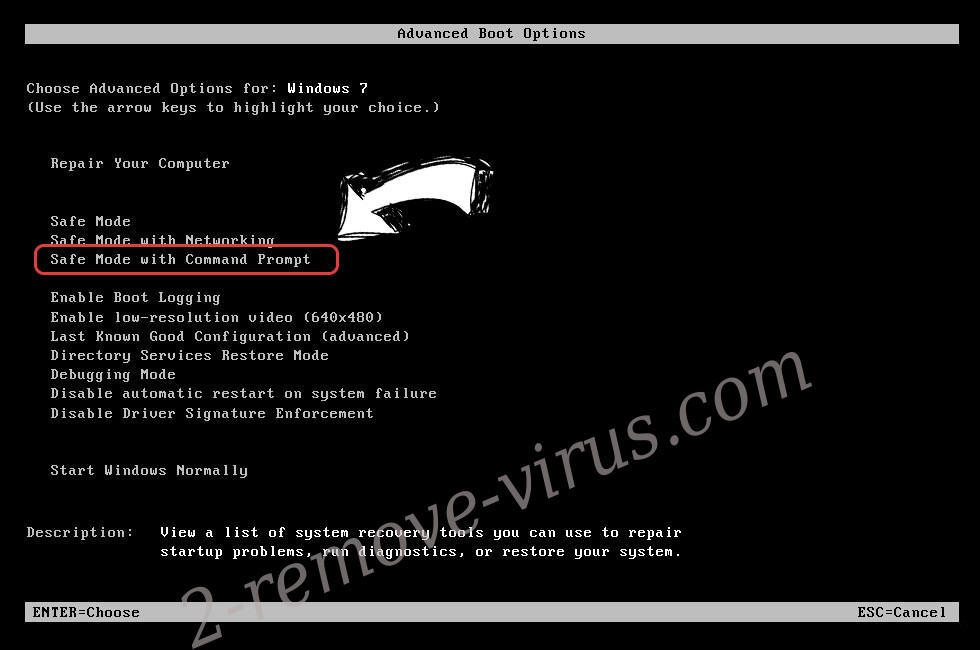

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

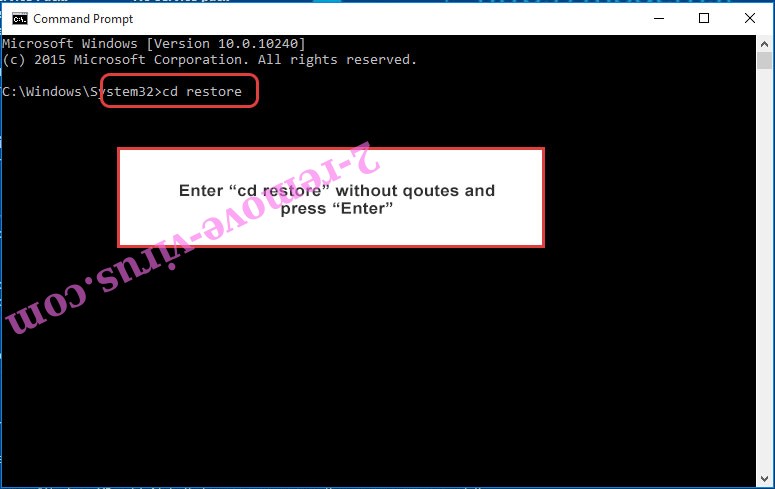

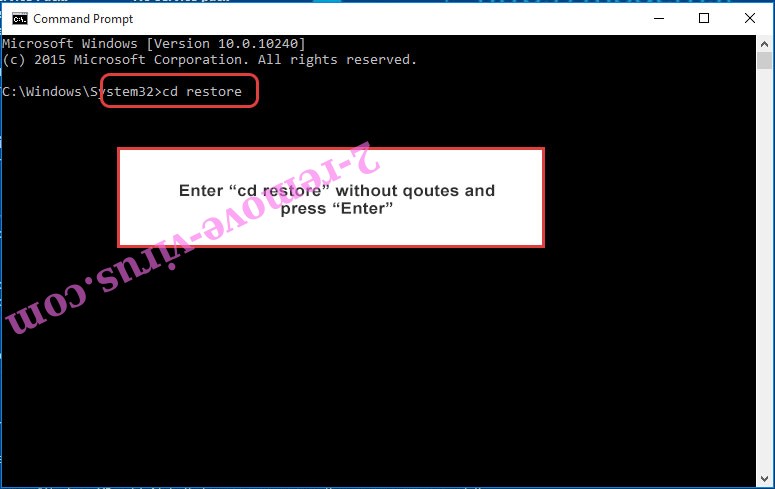

- اكتب في cd restore، واضغط على Enter.

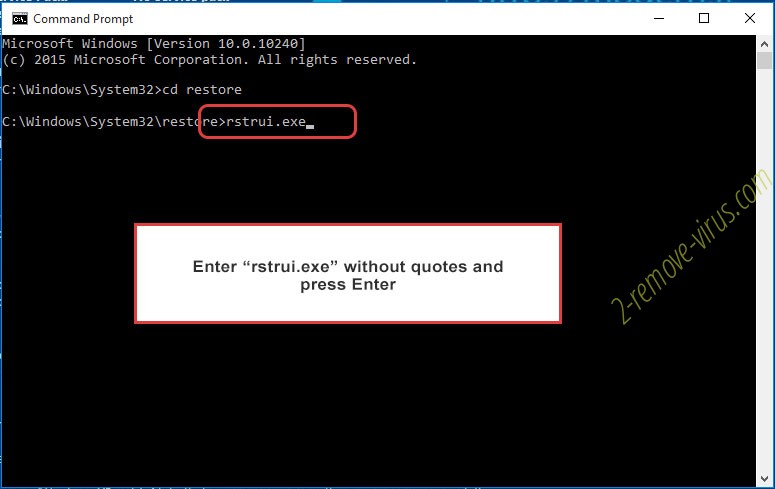

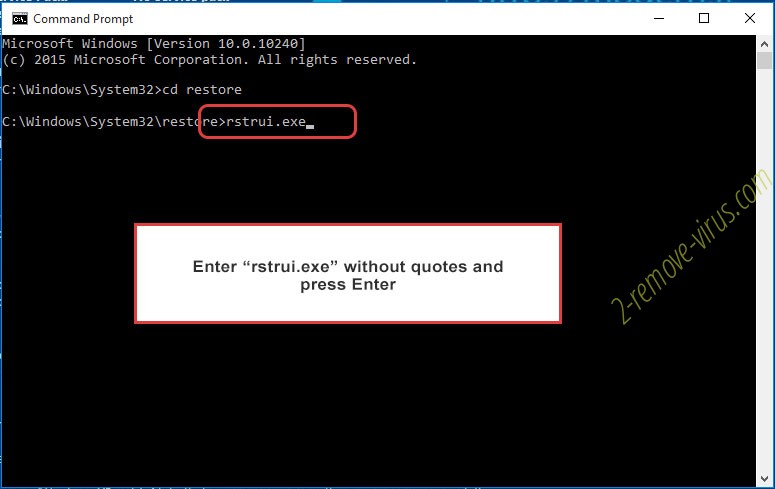

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

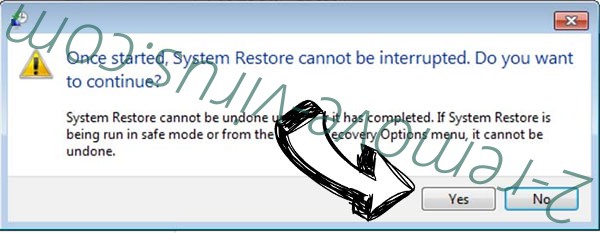

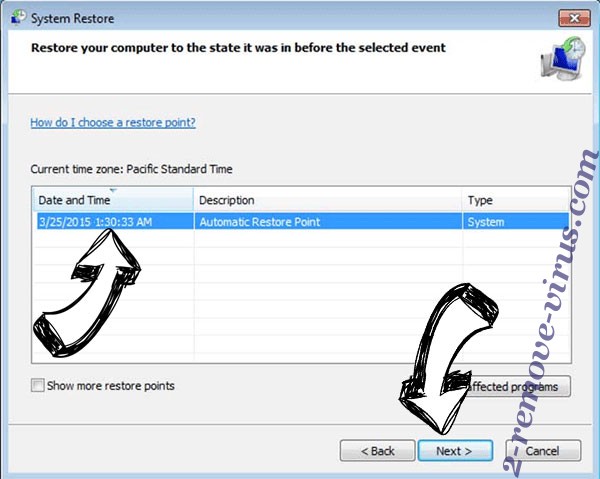

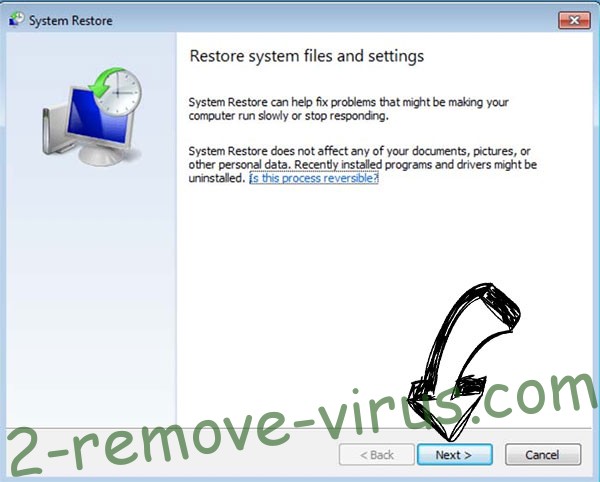

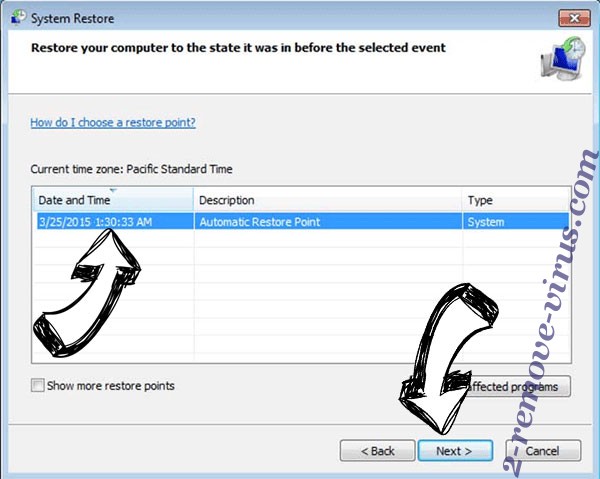

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

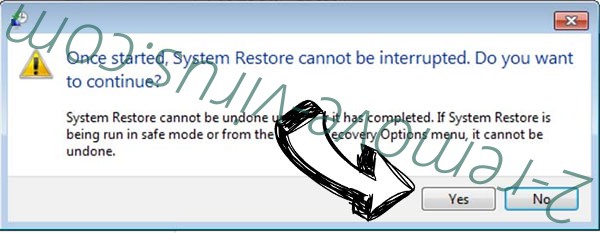

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف TEREN ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

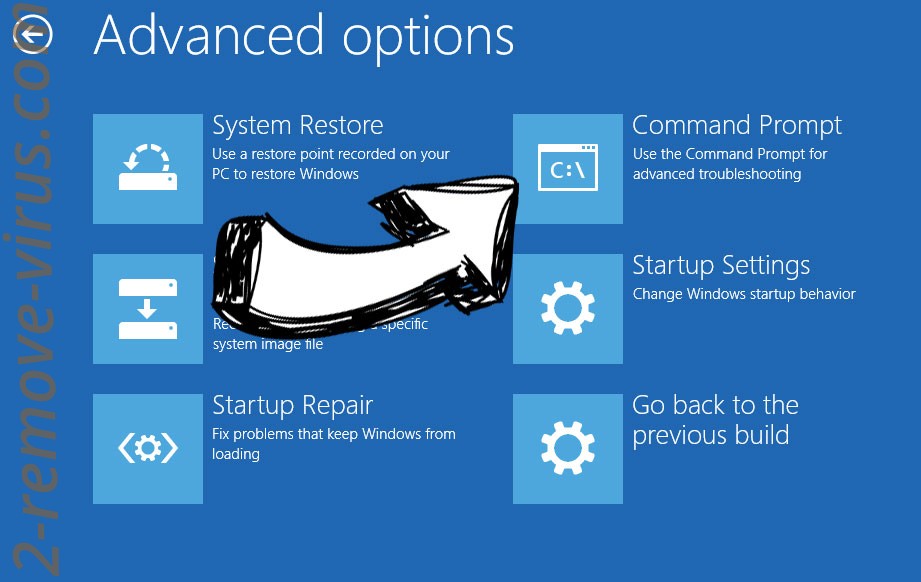

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.