ما هو TeslaRVNG1.5

TeslaRVNG1.5 ويعتقد أن تكون شديدة جدا عدوى البرامج الضارة, تصنف على أنها انتزاع الفدية, التي يمكن أن تلحق الضرر جهازك بطريقة حادة. من المحتمل أنك لم تصادف انتزاع الفدية من قبل ، وفي هذه الحالة ، قد تكون مندهشًا بشكل خاص. تستخدم البرامج الضارة تشفير البيانات خوارزميات تشفير قوية لتشفير الملفات، وبمجرد تأمينها، سيتم منع وصولك إليها. هذا هو السبب في أن انتزاع الفدية ويعتقد أن تكون البرمجيات الخبيثة خطيرة للغاية، كما نرى العدوى قد يؤدي إلى تأمين الملفات الخاصة بك بشكل دائم.

سوف يمنحك المجرمون خيار فك تشفير الملفات عن طريق دفع الفدية ، ولكن لا يتم تشجيع هذا الخيار لعدة أسباب. أولا ، قد ينتهي بك الأمر إلى إهدار أموالك لأن الدفع لا يؤدي دائمًا إلى فك تشفير البيانات. ضع في اعتبارك من تتعامل معه ، ولا تتوقع من مجرمي الإنترنت أن يكلفوا عناء مساعدتك في ملفاتك عندما يكون لديهم خيار أخذ أموالك فقط. كما اعتبر أن الأموال ستذهب إلى الأنشطة الإجرامية في المستقبل. ملف تشفير البرمجيات الخبيثة يكلف بالفعل الملايين من الدولارات للشركات ، هل تريد حقا لدعم ذلك. عندما يعطي الناس في المطالب ، ملف ترميز البرمجيات الخبيثة يصبح أكثر وأكثر ربحية ، وبالتالي جذب المزيد من الناس الذين لديهم الرغبة في كسب المال السهل. النظر في شراء النسخ الاحتياطي مع هذا المال بدلا من ذلك لأنك قد تكون وضعت في حالة حيث كنت تواجه فقدان الملف مرة أخرى. إذا كان لديك نسخة احتياطية متوفرة ، هل يمكن إزالة فقط TeslaRVNG1.5 ومن ثم استرداد البيانات دون القلق بشأن فقدانها. وفي حال كنت مرتبكا حول كيفية يمكنك الحصول على انتزاع الفدية، وسيتم شرح أساليب التوزيع أكثر في المادة الواردة في الفقرة أدناه.

TeslaRVNG1.5 أساليب انتشار رانسومواري

يتم توزيع البرامج الضارة التي تُشفّر البيانات عادةً من خلال مرفقات البريد الإلكتروني غير المرغوب فيه والتنزيلات الضارة ومجموعات الاستغلال. الكثير من انتزاع الفدية تعتمد على إهمال المستخدم عند فتح مرفقات البريد الإلكتروني وطرق أكثر تطورا ليست ضرورية. ومع ذلك، قد تنتشر بعض انتزاع الفدية باستخدام طرق أكثر تطورا، والتي تتطلب المزيد من الوقت والجهد. المحتالين السيبرانية لا تحتاج إلى القيام بالكثير، مجرد كتابة رسالة بريد إلكتروني بسيطة أن المستخدمين أقل حذرا قد تقع ل، إرفاق الملف الملوث إلى البريد الإلكتروني وإرسالها إلى ضحايا المستقبل، الذين قد يعتقدون أن المرسل هو شخص جدير بالثقة. بسبب حساسية الموضوع ، المستخدمين هم أكثر عرضة لفتح رسائل البريد الإلكتروني الحديث عن المال ، وبالتالي قد تواجه هذه الأنواع من المواضيع في كثير من الأحيان. يحب المجرمون التظاهر بأنهم من أمازون ويخبرونك أنه كان هناك نشاط غريب في حسابك أو تم إجراء عملية شراء. عليك أن تبحث عن بعض العلامات عند فتح رسائل البريد الإلكتروني إذا كنت تريد جهاز كمبيوتر خال من العدوى. معرفة ما إذا كنت تعرف المرسل قبل فتح الملف المرفق بالبريد الإلكتروني، وإذا لم تكن معروفة لك، تحقق من هم. حتى لو كنت تعرف المرسل، لا تتعجل، أولا التحقيق في عنوان البريد الإلكتروني للتأكد من أنه حقيقي. الأخطاء النحوية هي أيضا شائعة جدا. يمكن أن يكون دليل آخر هام اسمك لا يستخدم في أي مكان ، إذا ، دعونا نقول أنك عميل في Amazon وكانوا يرسلون لك بريدًا إلكترونيًا ، لن يستخدموا تحيات نموذجية مثل عزيزي العميل / العضو / المستخدم ، وبدلاً من ذلك سيدرج الاسم الذي أعطيته لهم. ومن الممكن أيضا لتكيف البيانات الخبيثة لاستخدام نقاط ضعف في الأجهزة لتصيب. جميع البرامج لديها نقاط ضعف ولكن عندما يتم اكتشافها ، انهم عادة ما تكون مصححة من قبل البرمجيات يجعل ذلك أن البرامج الضارة لا يمكن الاستفادة منه لتصيب. ومع ذلك ، لسبب أو لآخر ، ليس الجميع بتثبيت هذه التحديثات. من الضروري جدا أن تقوم بتثبيت تلك البقع لأنه إذا كانت نقطة ضعف شديدة بما فيه الكفاية، خطيرة بما فيه الكفاية يمكن استخدام نقاط الضعف بسهولة من قبل البرامج الضارة لذلك فمن الضروري أن يتم تحديث جميع البرامج الخاصة بك. قد تكون دائمًا ازعجت حول التحديثات مزعجة ، لذلك يمكنك إعدادها لتثبيتها تلقائيًا.

ماذا TeslaRVNG1.5 تفعل

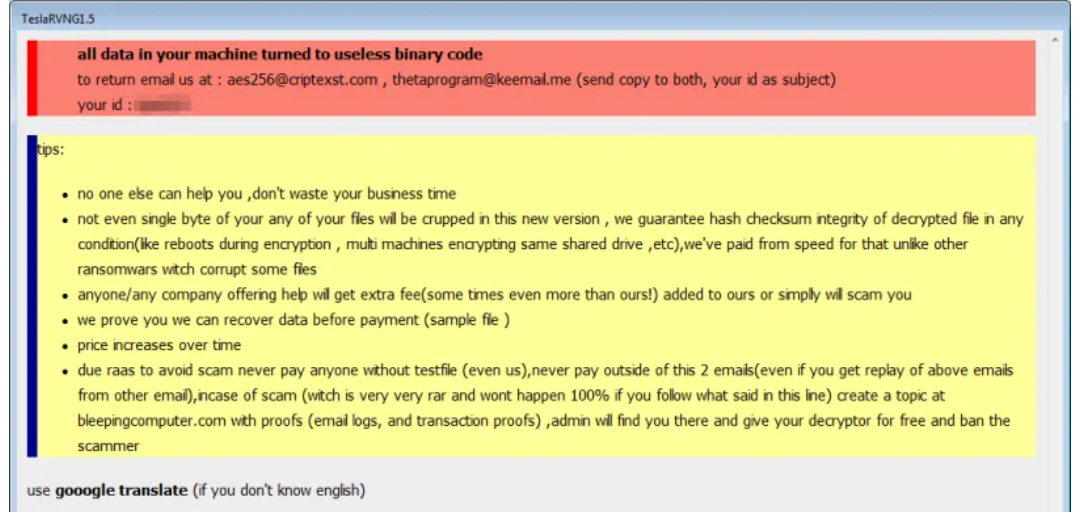

سيتم تشفير الملفات الخاصة بك عن طريق انتزاع الفدية بعد وقت قصير من أن يحصل في جهازك. حتى لو كان الوضع غير واضح من البداية ، ستعرف بالتأكيد أن هناك خطأ ما عندما لا يمكن الوصول إلى ملفاتك. الملفات التي تم تشفيرها سيكون لها ملحق ملف غريب ، والذي يساعد عادة الناس في التعرف على أي انتزاع الفدية يتعاملون معه. قد تكون خوارزميات التشفير القوية قد استخدمت لترميز بياناتك، وهناك احتمال أن يتم تشفيرها بشكل دائم. سيتم وضع إشعار الفدية في المجلدات التي تحتوي على البيانات الخاصة بك أو أنها سوف تظهر في سطح المكتب الخاص بك، وينبغي أن يشرح كيف يمكنك استعادة البيانات. سيتم عرض decryptor، لسعر واضح، والمجرمين سوف نبه إلى عدم تنفيذ أساليب أخرى لأنه يمكن أن يؤدي إلى بيانات معطوبة بشكل دائم. عادة ما يتم تحديد مبالغ الفدية في المذكرة ، ولكن بين الحين والآخر ، يطلب المجرمون من الضحايا إرسال بريد إلكتروني لهم لتحديد السعر ، لذلك يعتمد ما تدفعه على مقدار قيمة بياناتك. لأسباب محددة بالفعل ، ودفع مجرمي الإنترنت ليس الخيار المقترح. عندما كنت قد حاولت جميع البدائل الأخرى، ثم فقط يجب عليك حتى النظر في دفع. ربما نسيت أنك قمت بعمل نسخ من ملفاتك بالنسبة لبعض الملفات التي تقوم بتشفير البرامج الضارة ، يمكن للمستخدمين حتى الحصول على decryptors الحرة. إذا كان انتزاع الفدية هو تكسير، شخص ما قد تكون قادرة على الافراج عن فك التشفير مجانا. خذ هذا الخيار في الاعتبار وفقط عندما كنت متأكدا من أن البرمجيات فك التشفير الحرة ليست خيارا، يجب عليك حتى النظر في الامتثال للمطالب. سيكون من الحكمة شراء النسخ الاحتياطي مع بعض من هذا المال. إذا كان النسخ الاحتياطي هو متاح، مجرد محو TeslaRVNG1.5 الفيروس ومن ثم فتح TeslaRVNG1.5 الملفات. في محاولة لتجنب البيانات تشفير البرامج الضارة في المستقبل واحدة من الطرق للقيام بذلك هو أن تصبح مألوفة مع وسائل أنها قد تحصل في النظام الخاص بك. التزم بصفحات الويب الآمنة عندما يتعلق الأمر بتنزيلات، كن حذراً من مرفقات البريد الإلكتروني التي تفتحها، وتأكد من تحديث البرامج.

TeslaRVNG1.5 ازاله

إذا كنت ترغب في التخلص تماما من انتزاع الفدية، واستخدام انتزاع الفدية. إذا لم تكن من ذوي الخبرة مع أجهزة الكمبيوتر، قد ينتهي بك الأمر إلى إتلاف جهازك عن غير قصد عند محاولة إصلاح TeslaRVNG1.5 الفيروسات يدويًا. إذا اخترت استخدام برنامج إزالة البرامج الضارة ، فسيكون خيارًا أفضل بكثير. البرنامج ليس فقط قادرة على مساعدتك في التعامل مع العدوى، ولكن يمكن أن تتوقف في المستقبل ملف تشفير البرمجيات الخبيثة من الدخول. لذلك حدد البرنامج، وتثبيته، ومسح النظام الخاص بك وتأكد من القضاء على انتزاع الفدية، إذا تم العثور عليه. ومع ذلك، لن تتمكن الأداة المساعدة من فك تشفير البيانات، لذا لا تندهش من أن تظل ملفاتك مشفرة. بمجرد تنظيف الكمبيوتر، يجب استعادة استخدام الكمبيوتر العادي.

Offers

تنزيل أداة إزالةto scan for TeslaRVNG1.5Use our recommended removal tool to scan for TeslaRVNG1.5. Trial version of provides detection of computer threats like TeslaRVNG1.5 and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف TeslaRVNG1.5 باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

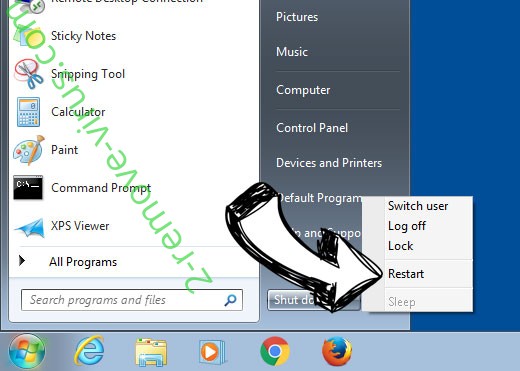

إزالة TeslaRVNG1.5 من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة TeslaRVNG1.5

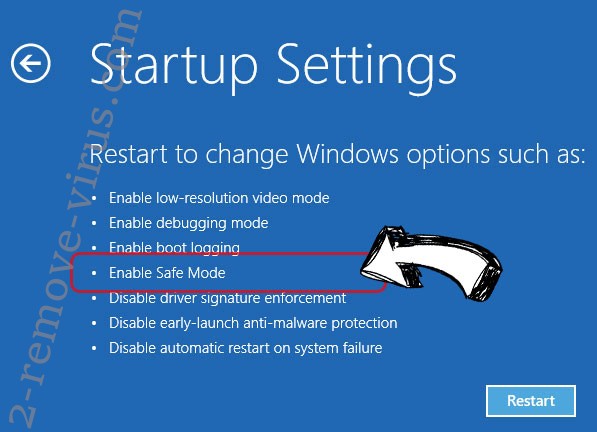

إزالة TeslaRVNG1.5 من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف TeslaRVNG1.5

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

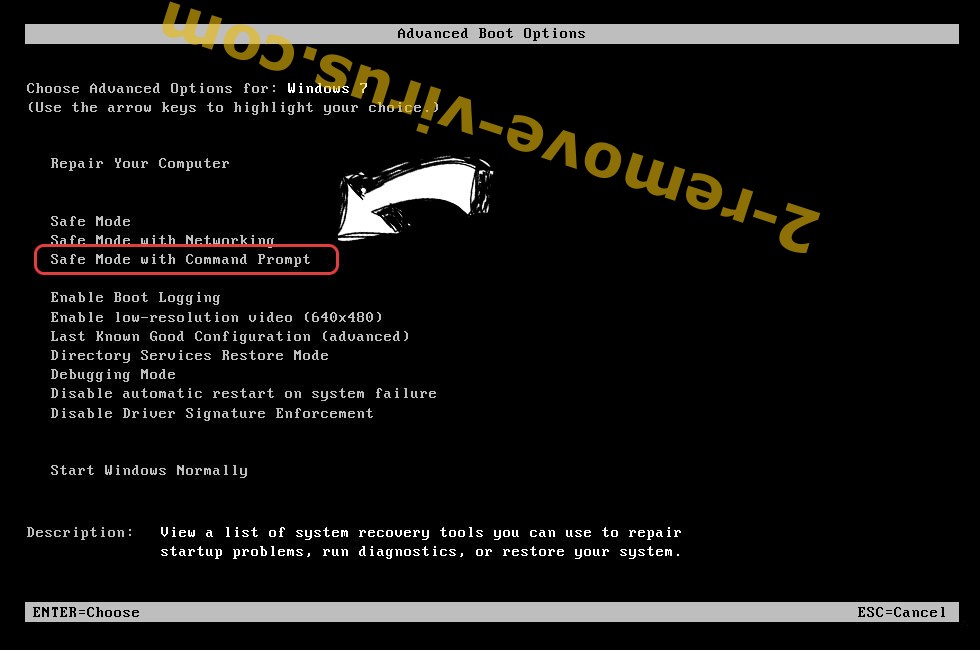

حذف TeslaRVNG1.5 من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

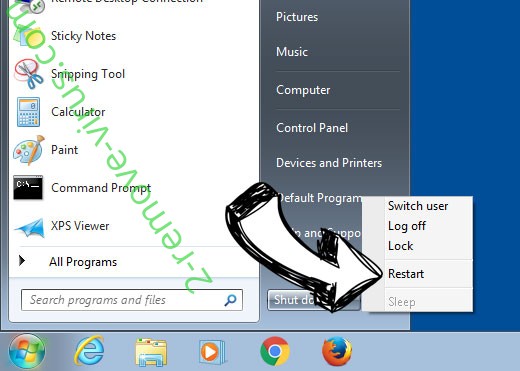

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

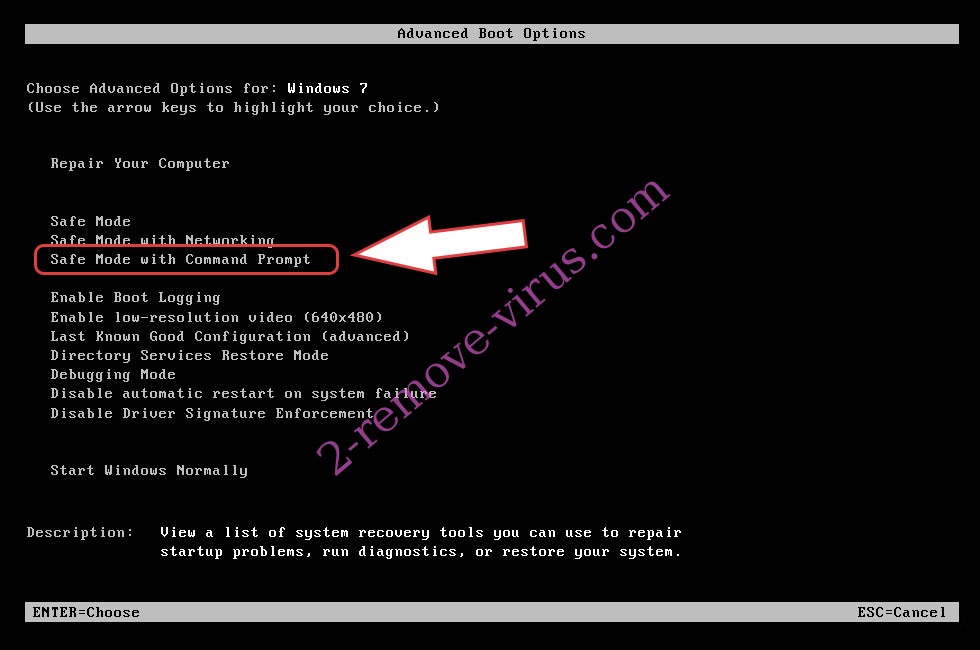

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

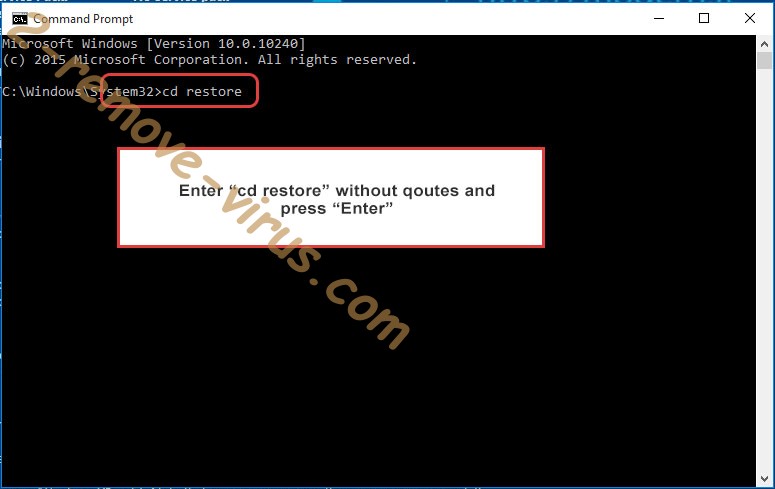

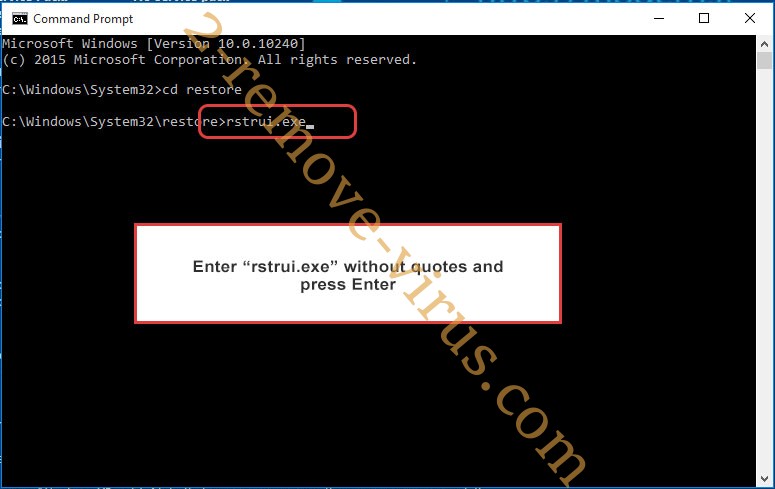

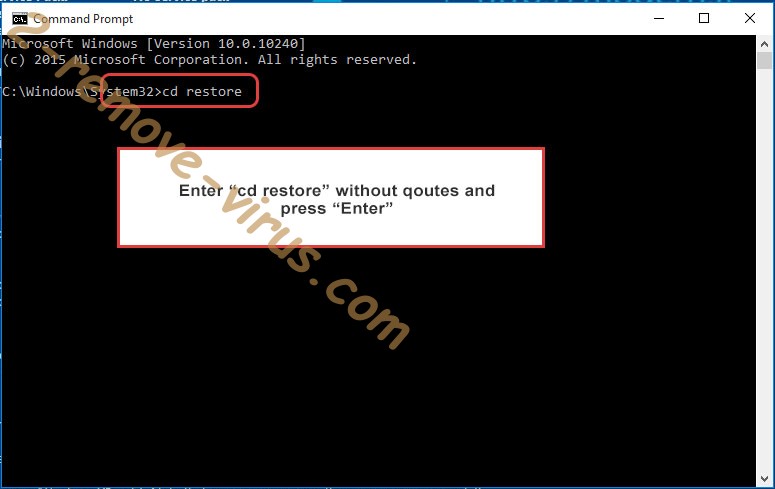

- اكتب في cd restore، واضغط على Enter.

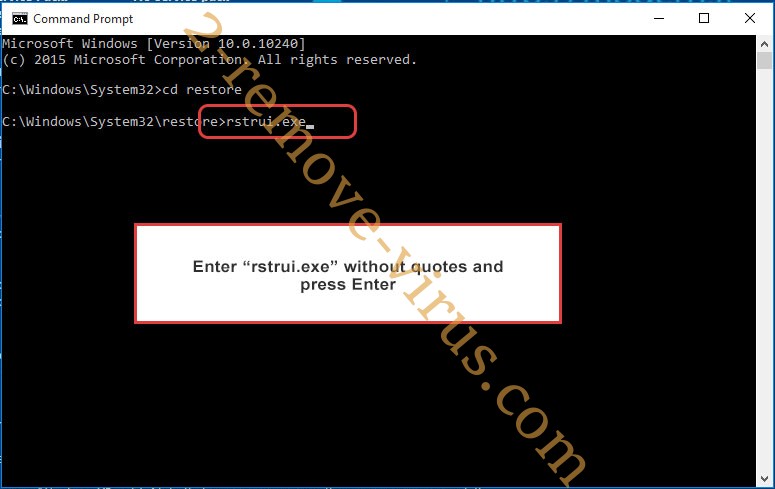

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

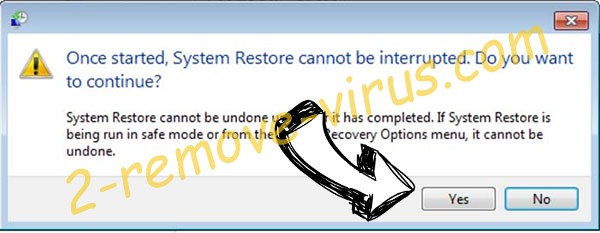

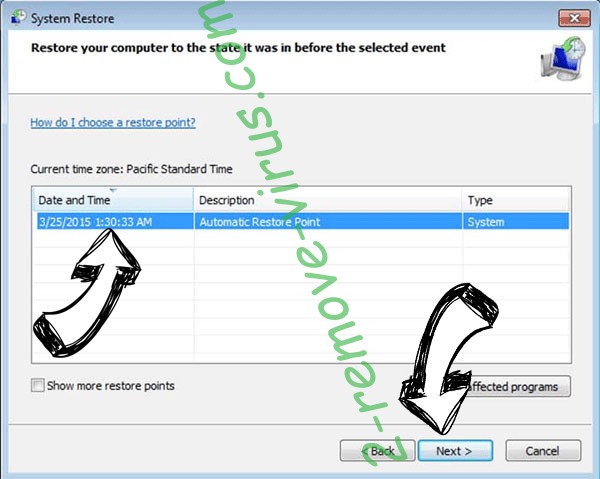

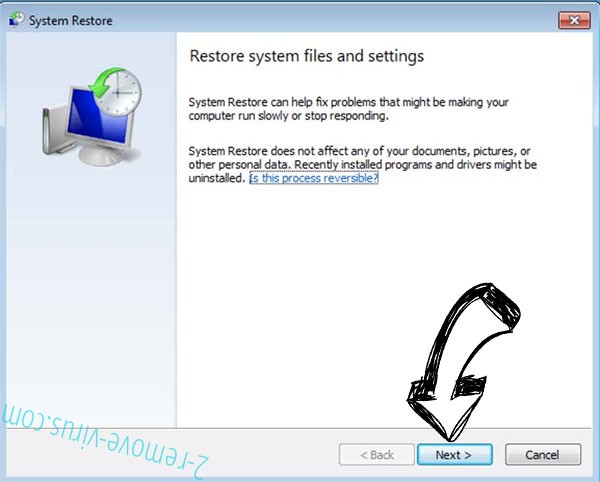

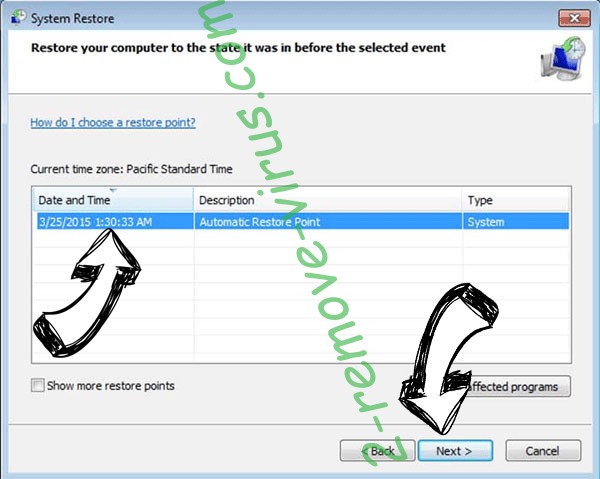

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

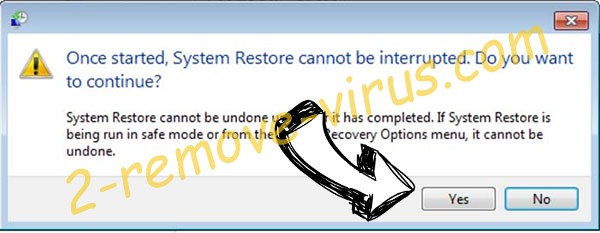

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف TeslaRVNG1.5 من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

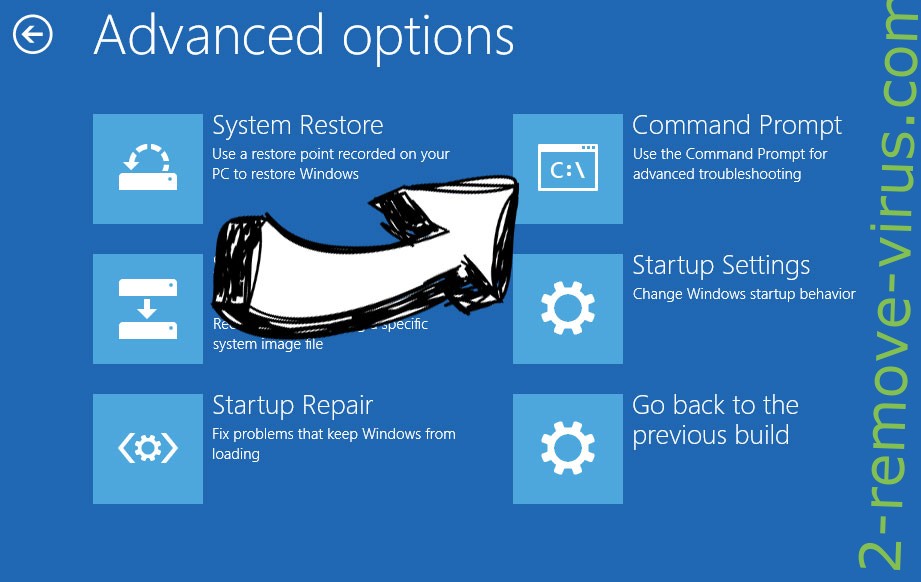

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.