هل هذه عدوى حادة

الفدية المعروفة باسم TFlower تصنيفها كعدوى خطيرة، وذلك بسبب الضرر المحتمل الذي قد يسببه. فمن المرجح أنك لم تواجه الفدية من قبل، وفي هذه الحالة، قد يفاجأ بشكل خاص. يتم استخدام خوارزميات التشفير القوية لتشفير، وإذا نجح في تشفير الملفات الخاصة بك، فلن تتمكن من الوصول إليها بعد الآن. ويعتبر هذا تهديدا خطيرا للغاية لأن ملفات مشفرة رانسومواري ليست دائما فك التشفير.

سيتم اقتراح فك التشفير لك من قبل مجرمي الإنترنت ولكن الاستسلام للمطالب قد لا يكون أعظم فكرة. قبل أي شيء آخر، دفع لن يضمن فك تشفير الملف. لماذا الناس الذين تأمين البيانات الخاصة بك في المقام الأول تساعدك على استعادتها عندما لا يكون هناك شيء يمنعهم من مجرد أخذ أموالك. كما أن أنشطة المجرمين في المستقبل سوف تدعمها تلك الأموال. هل تريد حقا لدعم شيء أن يفعل العديد من الملايين من الدولارات في الضرر. عندما يدفع الضحايا، ملف تشفير البرامج الخبيثة يصبح باطراد أكثر ربحية، وبالتالي جذب المزيد من الناس الذين لديهم الرغبة في كسب المال السهل. يمكن أن تحدث الحالات التي قد تفقد فيها الملفات الخاصة بك في كل وقت حتى النسخ الاحتياطي سيكون استثمارا أفضل. إذا كان لديك النسخ الاحتياطي المتاحة، هل يمكن فقط حذف TFlower ثم استعادة البيانات دون القلق بشأن فقدانها. إذا كنت مرتبكا حول كيفية العدوى تمكنت من الدخول إلى جهازك، سيتم شرح الطرق الأكثر شيوعا في الفقرة أدناه.

طرق توزيع برامج الفدية

ملف ترميز البرامج الخبيثة يمكن أن تصيب بسهولة جدا، وعادة ما تستخدم أساليب بسيطة مثل إضافة الملفات المصابة إلى رسائل البريد الإلكتروني، والاستفادة من البرامج غير مصححة واستضافة الملفات الملوثة على منصات تحميل مشكوك فيها. منذ الكثير من الناس ليسوا حذرين حول كيفية استخدام بريدهم الإلكتروني أو من حيث تحميل، ملف ترميز الموزعين البرامج الخبيثة لا تحتاج إلى التفكير في الطرق التي هي أكثر تفصيلا. ويمكن استخدام طرق أكثر تفصيلا أيضا، على الرغم من أنها ليست شعبية كما. كل المتسللين بحاجة إلى القيام به هو إرفاق ملف ضار إلى البريد الإلكتروني، وكتابة نوع من النص، والدولة زورا لتكون من شركة / منظمة ذات مصداقية. عموما، فإن رسائل البريد الإلكتروني تتحدث عن المال أو مواضيع مماثلة، والتي يميل الناس إلى اتخاذها على محمل الجد. إذا كان المحتالون السيبرانية تستخدم اسم شركة كبيرة مثل الأمازون، والمستخدمين خفض أسفل حارسهم، ويمكن فتح المرفق دون التفكير إذا كان مجرمي الإنترنت يقولون فقط كان هناك نشاط مشبوه في الحساب أو تم إجراء عملية شراء والمرفقة إيصال. وذلك لحماية نفسك من هذا، وهناك بعض الأشياء التي عليك القيام به عند التعامل مع رسائل البريد الإلكتروني. قبل أي شيء آخر، انظر إلى مرسل البريد الإلكتروني. وإذا كنت تعرف هم، تحقق من عنوان البريد الإلكتروني للتأكد من أنه هو في الواقع لهم. أيضا، يكون على البحث عن الأخطاء في النحو، والتي عادة ما تميل إلى أن تكون صارخة إلى حد ما. علامة أخرى واضحة إلى حد ما هو اسمك لا تستخدم في تحية، إذا كان شخص البريد الإلكتروني الذي يجب أن تفتح بالتأكيد كانت لالبريد الإلكتروني لك، فإنها تعرف بالتأكيد اسمك واستخدامه بدلا من تحية عامة، مثل العميل أو عضو. قد تستخدم نقاط الضعف على النظام الخاص بك البرامج التي عفا عليها الزمن أيضا لتصيب. يتم تحديد نقاط الضعف في البرامج بانتظام ويصدر البائعون إصلاحات لإصلاحها بحيث لا يمكن للأطراف الحاقدة الاستفادة منها لتلف أجهزة الكمبيوتر ذات البرامج الضارة. كما أثبتت WannaCry، ومع ذلك، ليس الجميع يندفع لتثبيت تلك التحديثات. يتم تشجيعك على تثبيت تصحيح كلما أصبح متوفراً. يمكن تعيين بقع لتثبيت تلقائيا، إذا كنت لا تريد أن تهتم معهم في كل مرة.

كيف يتصرف

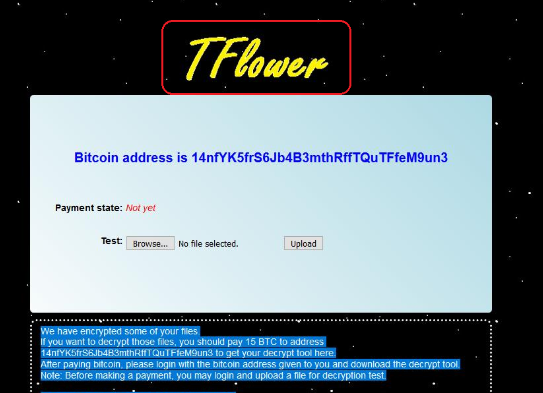

عندما يصبح الكمبيوتر ملوثًا، فإنه سيقوم بالمسح الضوئي لأنواع ملفات معينة وترميزها بمجرد العثور عليها. قد لا تلاحظ في البداية ولكن عندما لا يمكنك فتح الملفات الخاصة بك، وسوف يصبح من الواضح أن هناك شيء خاطئ. سيكون للملفات التي تم ترميزها ملحق ملف مضاف إليها، مما يمكن أن يساعد في التعرف على تشفير الملفات الضارة. يمكن تشفير الملفات باستخدام خوارزميات تشفير قوية، مما قد يعني أن البيانات غير قابلة للاسترداد. سيتم وضع إشعار فدية في المجلدات مع البيانات الخاصة بك أو أنها سوف تظهر في سطح المكتب الخاص بك، وينبغي أن يفسر أن الملفات الخاصة بك قد تم تأمين وكيف يمكن استردادها. وفقا للمجرمين، فإن الطريقة الوحيدة لاسترداد الملفات الخاصة بك سيكون عن طريق فك التشفير، والتي من الواضح أنها لن تأتي مجانا. يجب أن يظهر سعر واضح في المذكرة ولكن إذا لم يكن كذلك، سيكون لديك لاستخدام عنوان البريد الإلكتروني المحدد للاتصال بمجرمي الإنترنت لمعرفة المبلغ الذي يجب أن تدفعه. للأسباب التي ناقشناها بالفعل، نحن لا نشجع على دفع الفدية. إذا كنت متأكدا من أنك تريد أن تدفع، ينبغي أن يكون الملاذ الأخير. ربما كنت ببساطة لا تذكر صنع نسخ. أو، إذا كان الحظ على الجانب الخاص بك، قد يكون بعض أخصائي البرمجيات الخبيثة قد أصدرت فك التشفير مجانا. إذا كان البرنامج الضار ترميز البيانات فك تشفير، شخص ما قد تكون قادرة على تحرير برنامج من شأنه إلغاء تأمين TFlower الملفات مجاناً. خذ هذا الخيار في الاعتبار وفقط عندما كنت متأكدا من أن أداة فك التشفير الحرة غير متوفرة، يجب أن تنظر حتى في الدفع. استخدام جزء من هذا المال لشراء نوع من النسخ الاحتياطي قد تتحول إلى أن تكون أكثر فائدة. إذا كنت قد خزنت الملفات الخاصة بك في مكان ما، يمكنك الذهاب الحصول عليها بعد القضاء على TFlower الفيروس. إذا كنت معتادًا الآن ً على توزيع برامج تشفير البيانات الضارة، يجب أن تكون قادرًا على حماية جهازك من تهديدات من هذا النوع. لديك أساسا لتحديث البرامج الخاصة بك دائما، تحميل فقط من مصادر آمنة / المشروعة ووقف فتح عشوائيا الملفات المرفقة برسائل البريد الإلكتروني.

طرق محو TFlower الفيروس

برنامج إزالة البرامج الضارة سيكون البرنامج المطلوب أن يكون إذا كنت ترغب في أن يكون ملف تشفير البرامج الضارة أن يكون ذهب تماما. يمكن أن يكون من الصعب إصلاح الفيروس يدوياً TFlower لأنك قد ينتهي الضرر بطريق الخطأ جهاز الكمبيوتر الخاص بك. بدلاً من ذلك، نقترح عليك استخدام برنامج إزالة البرامج الضارة، وهي طريقة من شأنها أن لا تضع جهاز الكمبيوتر الخاص بك في خطر. يتم إجراء أداة إزالة البرامج الضارة لغرض رعاية هذه العدوى، اعتمادا على الذي اخترته، فإنه يمكن حتى وقف العدوى. ابحث عن أداة موثوق ة، وبمجرد تثبيتها، قم بفحص الكمبيوتر لتحديد العدوى. لسوء الحظ، لا تملك أداة مكافحة البرامج الضارة القدرات لفك تشفير الملفات. إذا تم إنهاء رانسومواري بشكل كامل، استرداد الملفات من النسخ الاحتياطي، وإذا لم يكن لديك، ابدأ في استخدامه.

Offers

تنزيل أداة إزالةto scan for TFlowerUse our recommended removal tool to scan for TFlower. Trial version of provides detection of computer threats like TFlower and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف TFlower باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

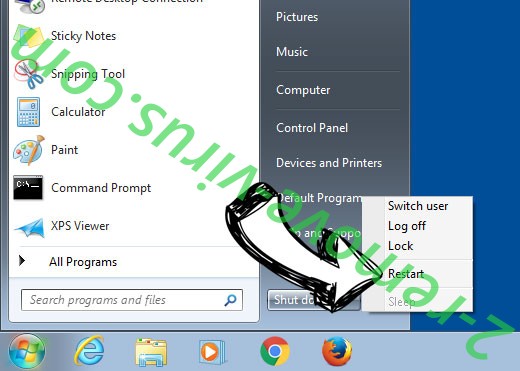

إزالة TFlower من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

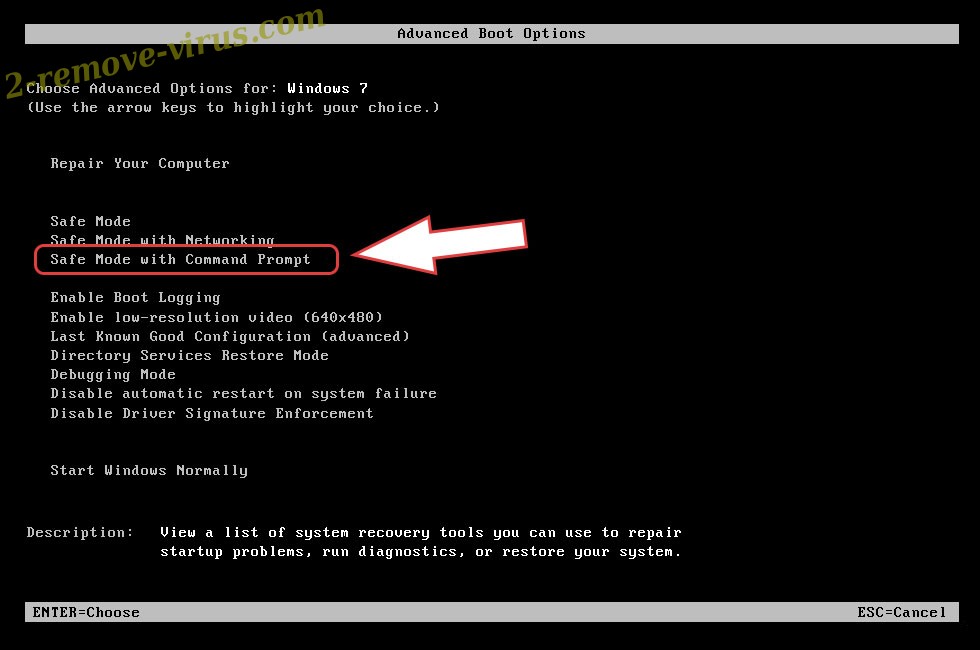

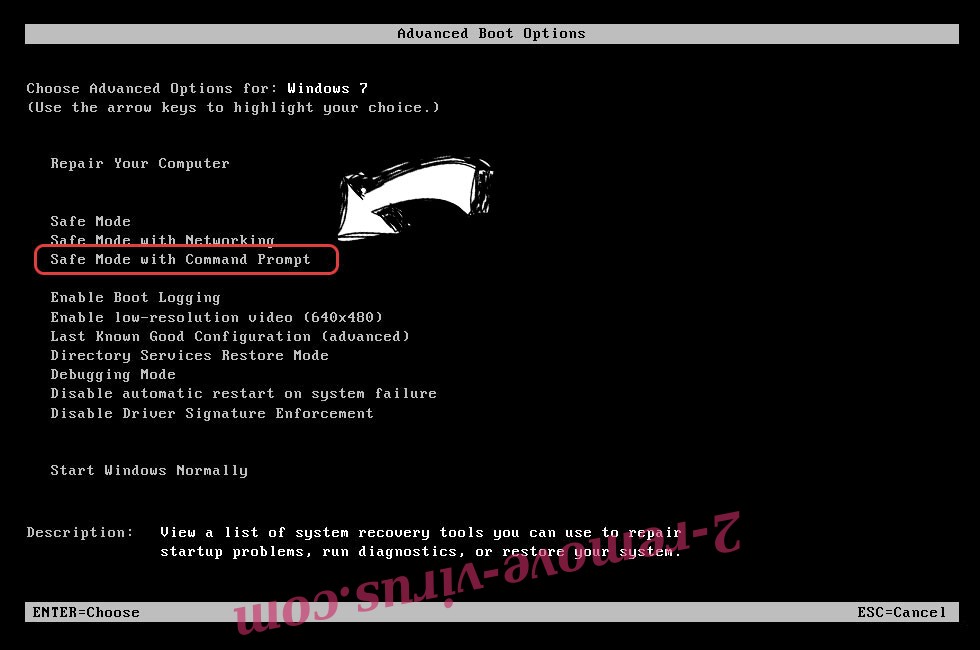

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة TFlower

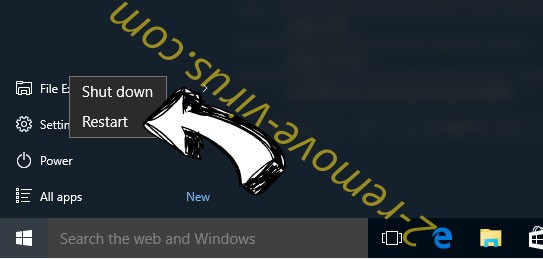

إزالة TFlower من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

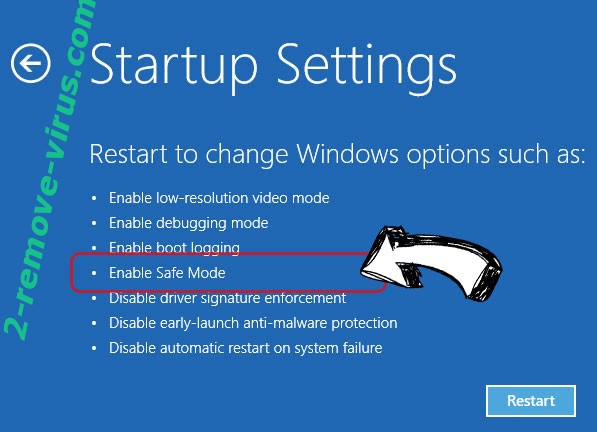

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف TFlower

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف TFlower من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

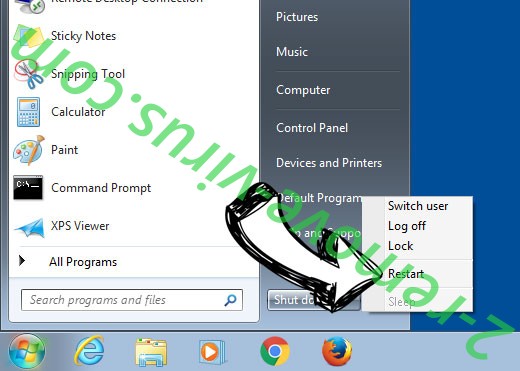

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

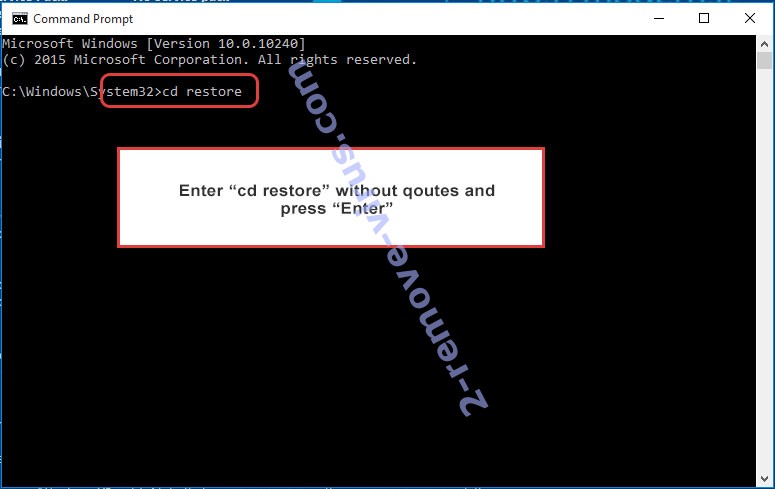

- اكتب في cd restore، واضغط على Enter.

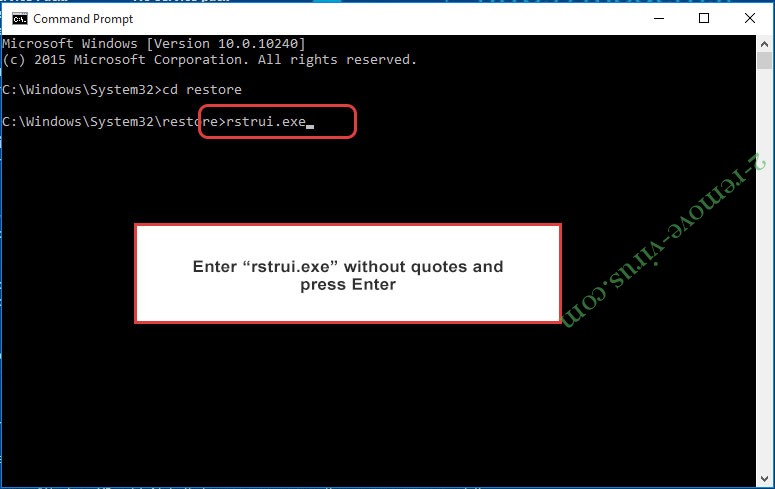

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

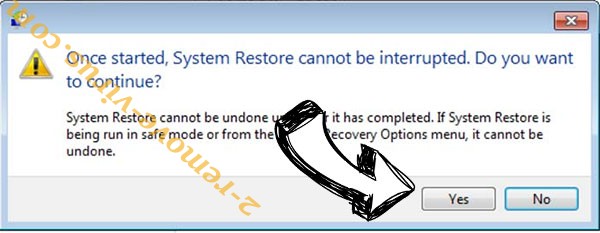

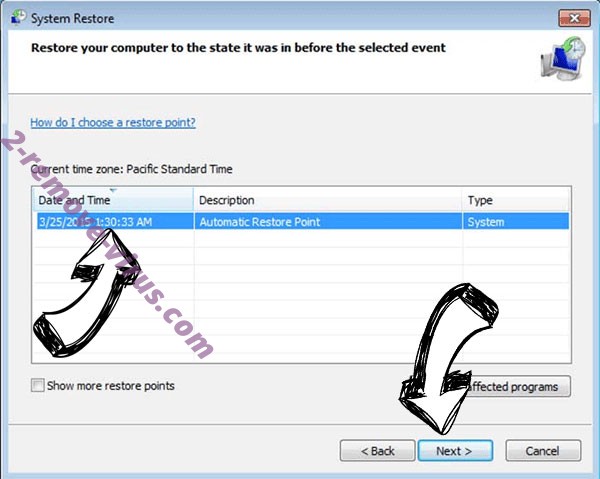

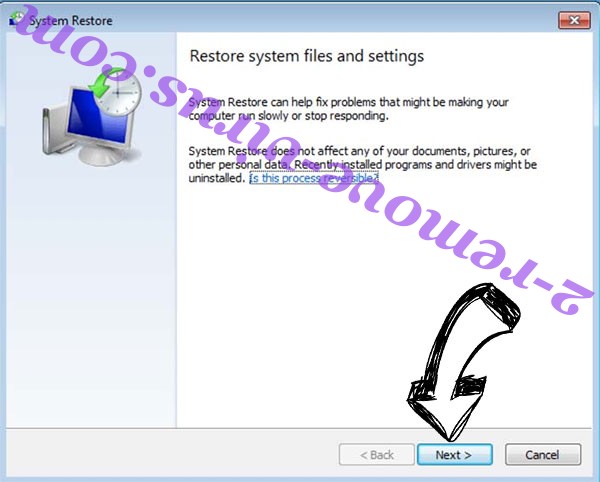

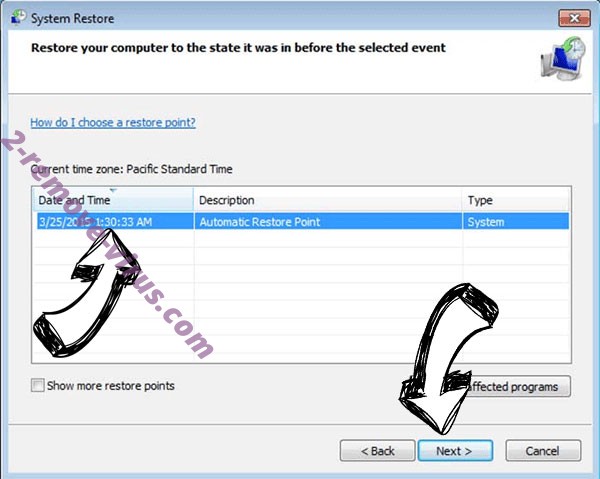

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

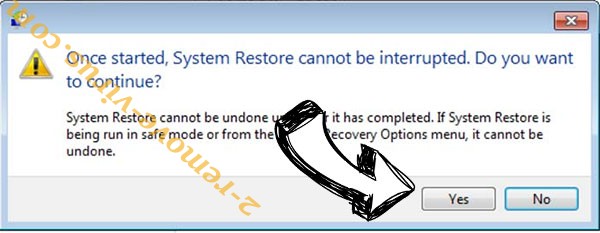

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف TFlower من ويندوز 8/ويندوز

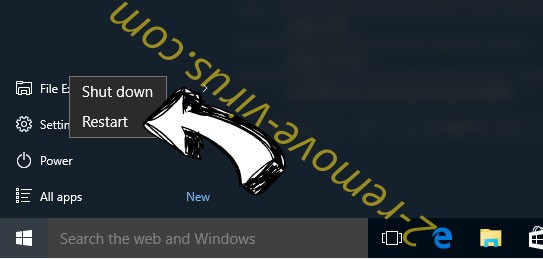

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

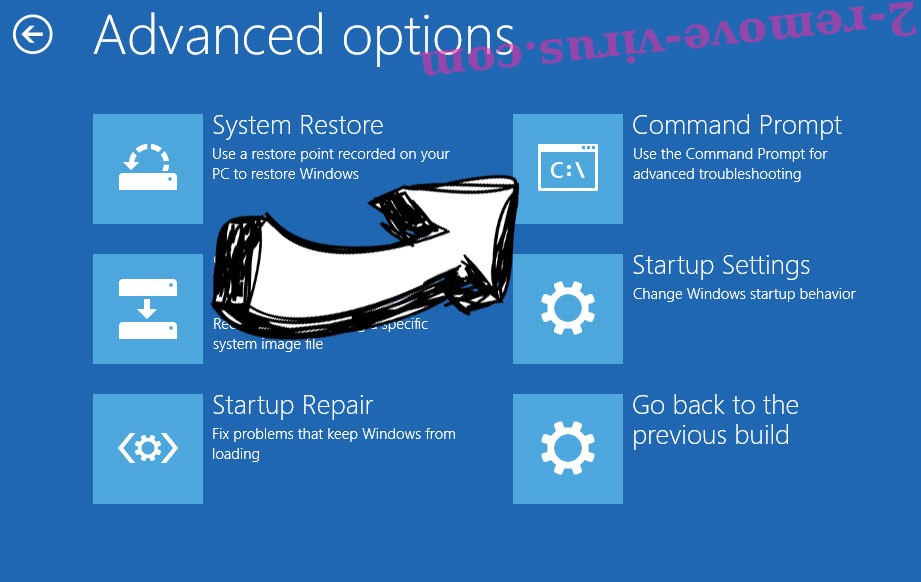

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

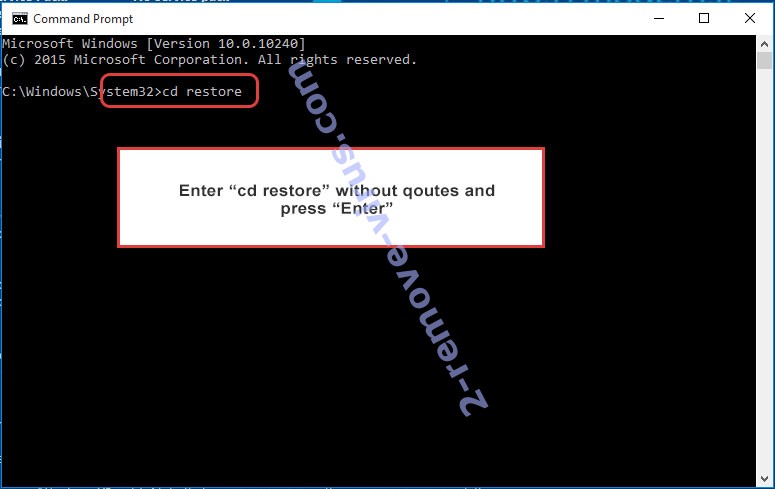

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

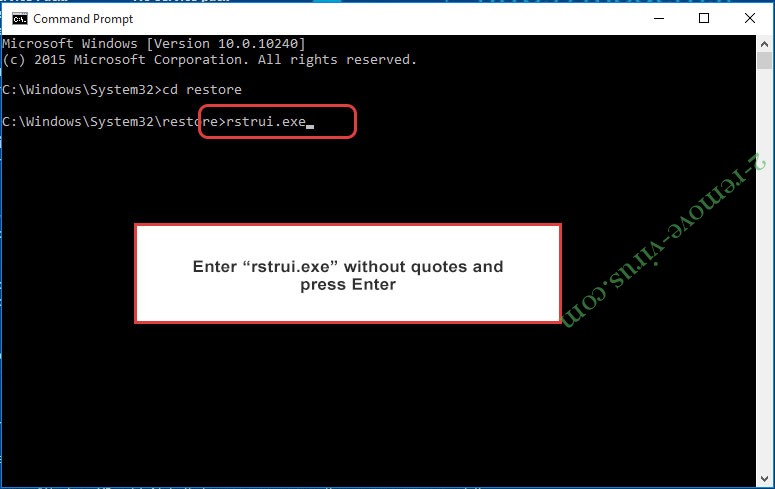

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.