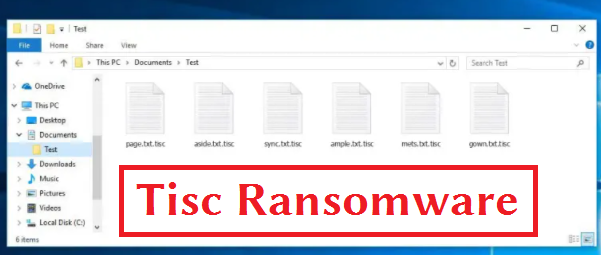

ما هو Tisc file virus

يتم تصنيف انتزاع الفدية المعروفة باسم انتزاع الفدية تيسك كإصابة حادة، وذلك بسبب مقدار الضرر الذي قد يسببه. ملف ترميز البرامج الخبيثة ليست شيئا الجميع قد واجهت من قبل ، وإذا كنت قد واجهت للتو الآن ، وسوف تتعلم بالطريقة الصعبة كيف يمكن أن تفعل الكثير من الضرر. يستخدم Ransomware خوارزميات تشفير قوية لتشفير الملفات ، وبمجرد الانتهاء من تنفيذ العملية ، لن تتمكن بعد الآن من الوصول إليها. السبب في أن هذا البرنامج الخبيث يعتقد أنه يشكل تهديدا خطيرا هو أن ملفات انتزاع الفدية المقفلة ليست دائما ممكنة لفك تشفيرها.

سوف المحتالين السيبرانية نقدم لكم فك التشفير، وكنت بحاجة فقط لدفع مبلغ معين من المال، ولكن لا ينصح هذا الخيار لبضعة أسباب. هناك الكثير من الحالات التي لم يتم فيها فك تشفير الملفات حتى بعد الدفع. لا تنسى أنك تتعامل مع المجرمين الذين لن يشعروا بأنهم ملزمون بإرسال فك تشفير عندما يكون لديهم خيار أخذ أموالك فقط. بالإضافة إلى ذلك ، فإن أموال الفدية هذه ستمول مشاريع الفدية والبرامج الضارة المستقبلية. هل تريد حقا لدعم شيء أن يفعل عدة ملايين من الدولارات في الضرر. ينجذب المحتالون إلى المال السهل ، وعندما يدفع الضحايا الفدية ، فإنهم يجعلون صناعة انتزاع الفدية جذابة لتلك الأنواع من الناس. استثمار هذا المال في النسخ الاحتياطي سيكون قرارا أكثر حكمة لأنه إذا كنت وضعت من أي وقت مضى في هذا النوع من الوضع مرة أخرى ، فلن تحتاج إلى القلق بشأن فقدان البيانات لأنها ستكون قابلة للاسترداد من النسخ الاحتياطي. إذا كان لديك نسخة احتياطية قبل التلوث، حذف انتزاع الفدية تيسك واستعادة البيانات من هناك. وفي حال كنت غير متأكد من كيفية تمكنك من الحصول على ملف تشفير برنامج ضار، سيتم مناقشة أساليب التوزيع الخاصة به في التقرير في الفقرة أدناه.

أساليب انتشار رانسومواري

مرفقات البريد الإلكتروني، ومجموعات استغلال والتنزيلات الخبيثة هي طرق التوزيع تحتاج إلى توخي الحذر حول أكثر من غيرها. وبالنظر إلى استمرار استخدام هذه الطرق ، فهذا يعني أن الأشخاص مهملون إلى حد ما عند استخدام البريد الإلكتروني وتنزيل الملفات. هناك بعض الاحتمال بأن طريقة أكثر تطورا استخدمت للعدوى، كما تفعل بعض انتزاع الفدية استخدامها. المجرمين لم يكن لديك لوضع في الكثير من الجهد، مجرد كتابة البريد الإلكتروني العام الذي يبدو مقنعا جدا، إضافة الملف المصاب إلى البريد الإلكتروني وإرساله إلى مئات من الناس، الذين قد يعتقدون أن المرسل هو شخص شرعي. سوف تأتي في كثير من الأحيان عبر مواضيع حول المال في تلك الرسائل الإلكترونية، وهذه الأنواع من المواضيع الحساسة هي ما المستخدمين هم أكثر ميلا إلى الوقوع ل. يتظاهر مجرمو الإنترنت أيضا بأنهم من Amazon ، وينبهون الضحايا المحتملين حول بعض الأنشطة غير العادية في حسابهم ، والتي يجب أن تجعل المستخدم أقل حراسة وسيكونون أكثر عرضة لفتح المرفق. وبسبب هذا ، يجب أن تكون حذرا بشأن فتح رسائل البريد الإلكتروني ، والبحث عن علامات على أنها قد تكون ضارة. من المهم جدا أن تتأكد من إمكانية الوثوق بالمرسل قبل فتح المرفق المرسل. حتى لو كنت تعرف المرسل ، يجب أن لا تتسرع ، أولا تحقق من عنوان البريد الإلكتروني للتأكد من أنه يطابق العنوان الذي تعرفه ينتمي إلى هذا الشخص / الشركة. هذه الرسائل الإلكترونية الخبيثة أيضا في كثير من الأحيان أخطاء النحوي ، والتي تميل إلى أن تكون واضحة إلى حد ما. دليل كبير آخر يمكن أن يكون اسمك غائبا ، إذا ، دعنا نقول أنك مستخدم الأمازون وكانوا لإرسال بريد إلكتروني لك ، فإنها لن تستخدم التحيات العامة مثل عزيزي العميل / العضو / المستخدم ، وبدلا من ذلك سوف تستخدم الاسم الذي قدمت لهم. من الممكن أيضا أن تستخدم برامج الفدية نقاط الضعف في أجهزة الكمبيوتر للدخول. يحتوي البرنامج على بعض نقاط الضعف التي يمكن استغلالها للبرامج الضارة لدخول نظام ، ولكن يتم إصلاحها من قبل البائعين بمجرد اكتشافها. ومع ذلك ، إذا حكمنا من خلال توزيع WannaCry ، فمن الواضح أن الجميع لا يندفعون لتثبيت هذه التحديثات. الحالات التي تستخدم فيها البرامج الضارة نقاط ضعف للدخول هي السبب في أهمية تحديث البرنامج في كثير من الأحيان. يمكن تثبيت التصحيحات تلقائيا ، إذا وجدت هذه التنبيهات مزعجة.

ماذا يفعل

سوف تبدأ رانسومواري تبحث عن أنواع معينة من الملفات بمجرد أن يحصل في النظام، وعندما يتم العثور عليها، وأنها سوف تكون مشفرة. حتى لو لم تكن العدوى واضحة منذ البداية ، فسوف تعرف بالتأكيد أن هناك شيئا غير صحيح عندما لا يمكنك فتح ملفاتك. سوف تدرك أن جميع الملفات المتأثرة لديها إضافات غير عادية تضاف إليها ، وهذا يساعد الناس على التعرف على أي نوع من البيانات تشفير البرمجيات الخبيثة هو عليه. قد تكون خوارزميات التشفير القوية قد استخدمت لترميز بياناتك، مما قد يعني أن الملفات مشفرة بشكل دائم. في حال كنت لا تزال غير متأكد ما يجري، سيتم توضيح كل شيء في الإخطار فدية. ما سيقترحونه عليك هو استخدام أداة فك التشفير الخاصة بهم ، والتي لن تأتي مجانا. يجب تحديد مبلغ الفدية في المذكرة ، ولكن بين الحين والآخر ، يطلب من الضحايا إرسال بريد إلكتروني لهم لتحديد السعر ، قد يتراوح بين عشرات الدولارات إلى بضع مئات. للأسباب المحددة بالفعل ، ودفع المحتالين ليس الخيار المقترح. فكر بعناية في جميع البدائل الأخرى ، قبل التفكير حتى في شراء ما تقدمه. من الممكن أنك نسيت للتو أنك قمت بنسخ من ملفاتك. أو، إذا كنت محظوظا، شخص ما قد أصدرت برنامج فك التشفير مجانا. هناك بعض المتخصصين البرمجيات الخبيثة الذين هم قادرون على كسر البيانات تشفير البرامج الضارة، وبالتالي فإنها قد تطوير أداة مجانية. قبل أن تقوم باختيار الدفع، ابحث في هذا الخيار. قد يكون استخدام المبلغ المطلوب للحصول على نسخة احتياطية موثوقة فكرة أكثر حكمة. وإذا كان النسخ الاحتياطي هو خيار، يجب أن يتم تنفيذ استعادة الملف بعد القضاء على فيروس انتزاع الفدية Tisc، إذا كان لا يزال يسكن النظام الخاص بك. إذا كنت ترغب في تأمين جهازك من انتزاع الفدية في المستقبل، تصبح على دراية طرق التوزيع المحتملة. التزم بمصادر التنزيل الشرعية، والانتباه إلى نوع مرفقات البريد الإلكتروني التي تفتحها، وتأكد من تحديث برامجك.

إزالة انتزاع الفدية تيسك

إذا كان الملف تشفير البرامج الضارة لا يزال على النظام الخاص بك، وسوف يكون من الضروري برنامج إزالة البرامج الضارة للتخلص منه. لإصلاح فيروس انتزاع الفدية Tisc يدويا ليست عملية بسيطة ويمكن أن يؤدي إلى مزيد من الضرر لجهازك. أداة مكافحة البرامج الضارة سيكون خيارا أكثر أمانا في هذه الحالة. لن تساعدك الأداة فقط في الاهتمام بالتهديد ، ولكنها قد توقف البرامج الضارة لترميز البيانات في المستقبل من الدخول. اختر برنامجا موثوقا به، وبمجرد تثبيته، قم بمسح جهازك بحثا عن العدوى. للأسف ، فإن هذه البرامج لا تساعد في فك تشفير البيانات. بمجرد تنظيف الكمبيوتر، يجب أن تكون قادرا على العودة إلى استخدام الكمبيوتر العادي.

Offers

تنزيل أداة إزالةto scan for Tisc file virusUse our recommended removal tool to scan for Tisc file virus. Trial version of provides detection of computer threats like Tisc file virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Tisc file virus باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

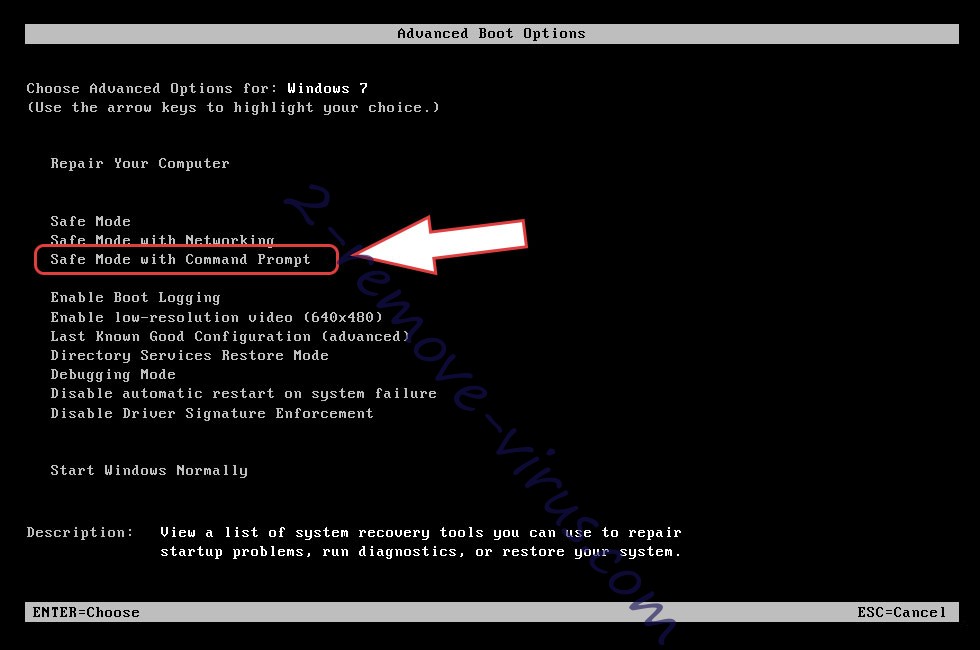

إزالة Tisc file virus من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Tisc file virus

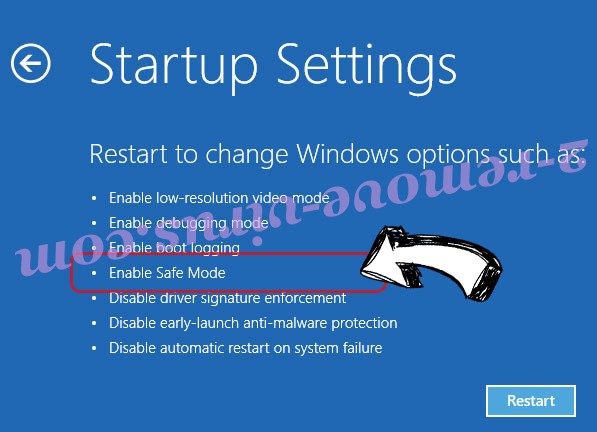

إزالة Tisc file virus من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Tisc file virus

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

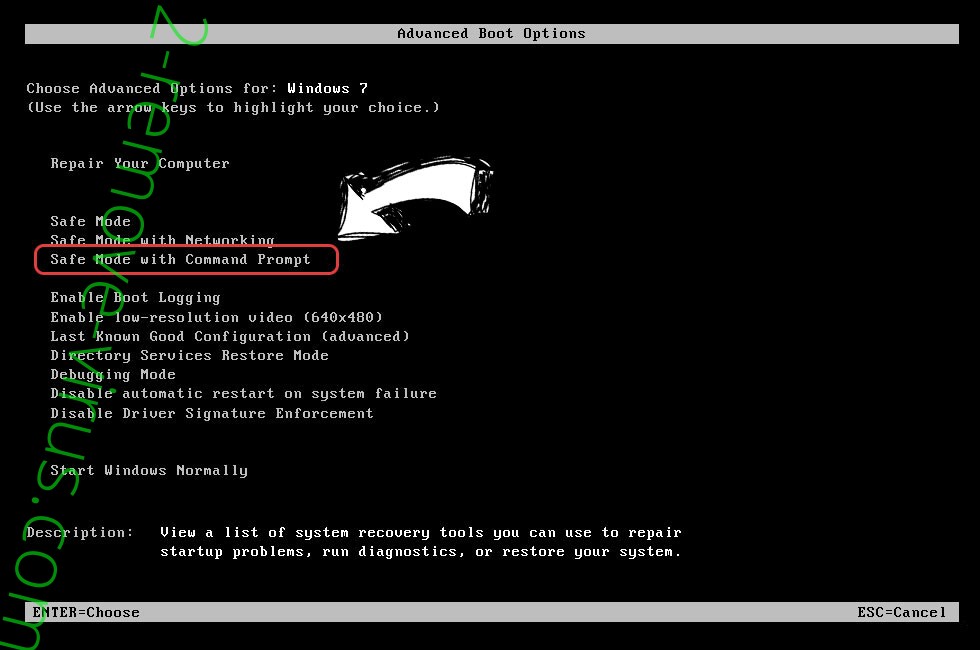

حذف Tisc file virus من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

- اكتب في cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

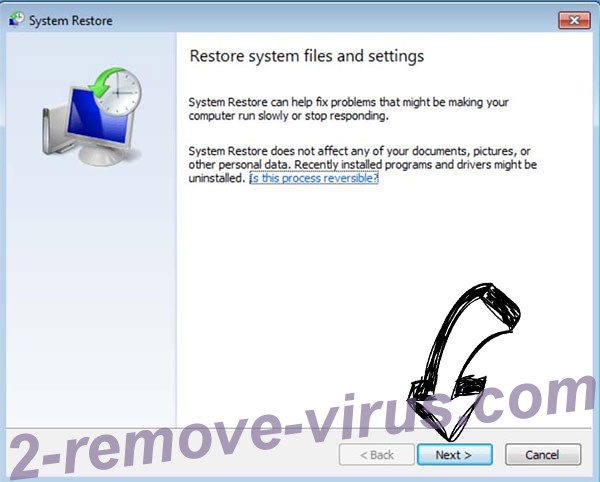

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

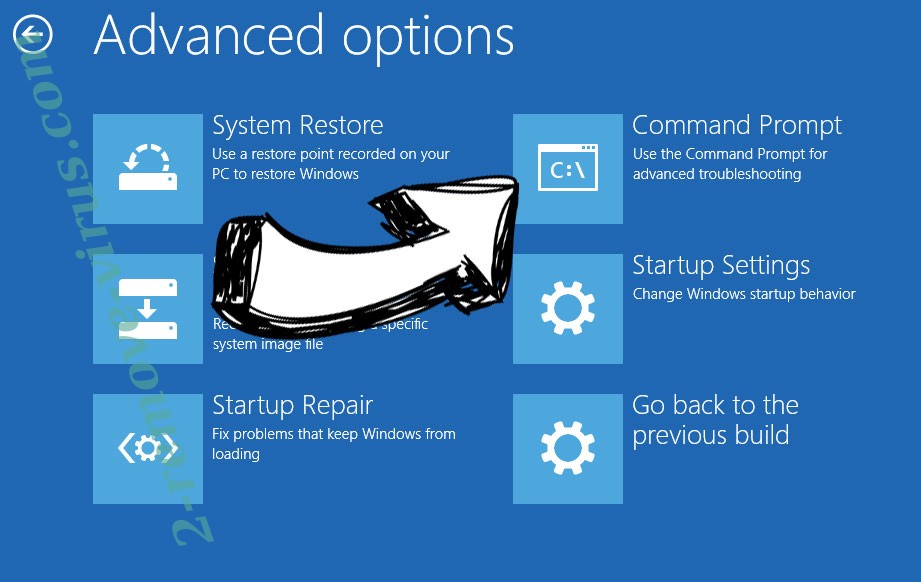

حذف Tisc file virus من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.