حول فيروس ملف Tisc

يتم تصنيف فيروسات ملفات Tisc على أنها برامج ضارة خطيرة لأنه إذا حصل عليها النظام الخاص بك ، فقد تواجه مشكلات خطيرة. ملف تشفير البرمجيات الخبيثة ليست شيئا كل شخص قد سمع من، وإذا كنت قد واجهت للتو الآن، عليك أن تتعلم بالطريقة الصعبة كيف يمكن أن تكون ضارة. يستخدم Ransomware خوارزميات تشفير قوية لتشفير البيانات ، وبمجرد تأمينها ، سيتم منع وصولك إليها. الضحايا ليس لديهم دائما خيار استعادة البيانات، وهذا هو السبب في ملف تشفير البرامج الخبيثة ويعتقد أن مثل هذا التلوث على مستوى عال.

سيتم منحك خيار استرداد الملفات إذا دفعت الفدية ، ولكن لا ينصح بهذا الخيار لسببين. هناك الكثير من الحالات التي لم يتم فيها فك تشفير الملفات حتى بعد دفع الفدية. لا تتوقع من مجرمي الإنترنت ألا يأخذوا أموالك فقط ويشعروا بأي التزام لمساعدتك. يجب أن تأخذ في الاعتبار أيضا أن الأموال ستستخدم لمشاريع البرامج الضارة في المستقبل. ملف تشفير البرمجيات الخبيثة يكلف بالفعل الملايين من الدولارات في الخسائر لشركات مختلفة في عام 2017، وهذا تقدير فقط. يدرك الناس أيضا أنهم يستطيعون كسب المال السهل ، وعندما يدفع الناس الفدية ، فإنهم يجعلون صناعة انتزاع الفدية جذابة لتلك الأنواع من الناس. شراء النسخ الاحتياطي مع المال المطلوب سيكون أفضل لأنه إذا كنت وضعت من أي وقت مضى في هذا النوع من الحالات مرة أخرى، كنت ملف الخسارة لن تقلق لك كما يمكنك فقط استعادتها من النسخ الاحتياطي. إذا تم إجراء النسخ الاحتياطي قبل أن اشتعلت التهديد، يمكنك فقط إنهاء فيروس ملف Tisc والمضي قدما لفتح ملفات فيروسات الملفات Tisc. سيتم توفير تفاصيل حول طرق الانتشار الأكثر شيوعا في الفقرة التالية ، في حال كنت غير متأكد من كيفية وصول ملف تشفير البرامج الضارة إلى نظامك.

كيف تنتشر انتزاع الفدية

يمكن أن يصيب ملف تشفير البرامج الضارة بسهولة كبيرة ، وغالبا ما يستخدم أساليب بسيطة مثل إرفاق الملفات الملوثة برسائل البريد الإلكتروني ، والاستفادة من نقاط الضعف في برامج الكمبيوتر واستضافة الملفات المصابة على منصات تنزيل مشكوك فيها. وبالنظر إلى أن هذه الأساليب لا تزال تستخدم ، وهذا يعني أن المستخدمين مهملون جدا عند استخدام البريد الإلكتروني وتنزيل الملفات. هذا لا يعني أن الموزعين لا يستخدمون طرقا أكثر تفصيلا على الإطلاق ، ومع ذلك. كل ما على المتسللين القيام به هو استخدام اسم شركة شهيرة ، وكتابة بريد إلكتروني معقول ، وإرفاق الملف الذي يعاني من البرامج الضارة بالبريد الإلكتروني وإرساله إلى الضحايا المحتملين. بسبب حساسية الموضوع ، والناس هم أكثر عرضة لفتح رسائل البريد الإلكتروني ذات الصلة بالمال ، وبالتالي يمكن أن تواجه هذه الأنواع من المواضيع في كثير من الأحيان. غالبا ما تشاهد أسماء شركات كبيرة مثل Amazon المستخدمة ، على سبيل المثال ، إذا أرسلت Amazon عبر البريد الإلكتروني إلى شخص ما إيصالا لشراء لم يقم بها الشخص ، فلن يتردد في فتح الملف المرفق. وبسبب هذا ، يجب أن تكون حذرا بشأن فتح رسائل البريد الإلكتروني ، والبحث عن مؤشرات على أنها قد تكون ضارة. المهم هو التحقق مما إذا كنت على دراية بالمرسل قبل فتح المرفق. إذا كنت على دراية بها ، تأكد من أنها حقا عن طريق التحقق بعناية من عنوان البريد الإلكتروني. أيضا ، أن يكون على البحث عن الأخطاء في قواعد اللغة ، والتي يمكن أن تكون واضحة تماما. علامة أخرى ملحوظة يمكن أن يكون اسمك لا تستخدم في أي مكان، إذا، دعونا نقول كنت مستخدم الأمازون وكانوا البريد الإلكتروني لك، فإنها لن تستخدم تحيات عالمية مثل عزيزي العميل / العضو / المستخدم، وبدلا من ذلك إدراج الاسم الذي أعطيتهم معهم. قد يتم استخدام نقاط الضعف على جهازك التي عفا عليها الزمن كنظام. تأتي البرامج مع نقاط ضعف معينة يمكن استخدامها للبرامج الضارة لدخول جهاز كمبيوتر ، ولكن مؤلفي البرامج يصلحونها بمجرد اكتشافها. كما ثبت من قبل WannaCry ، ومع ذلك ، ليس كل من هو بهذه السرعة لتحديث برامجها. لأن الكثير من البرامج الضارة قد تستخدم نقاط الضعف هذه فمن الأهمية بمكان أن تقوم بتحديث البرامج الخاصة بك بانتظام. يمكن تثبيت بقع تلقائيا، إذا كنت لا ترغب في المتاعب نفسك معهم في كل مرة.

ماذا يفعل

عندما يصاب الكمبيوتر الخاص بك، فإنه سيتم مسح لأنواع معينة من الملفات وترميزها بمجرد تحديد موقعها. إذا لم تكن قد لاحظت حتى الآن، عندما كنت لا تستطيع الوصول إلى الملفات، فسوف يصبح من الواضح أن شيئا ما يحدث. تحقق من الملفات الخاصة بك لإضافات غريبة وأضاف، وأنها سوف تساعد على تحديد ملف تشفير برنامج ضار. قد تكون خوارزميات التشفير القوية قد استخدمت لتشفير بياناتك، مما قد يعني أن الملفات غير قابلة لفك التشفير. في مذكرة الفدية، المحتالين سوف يشرح ما حدث لبياناتك، ونقدم لك وسيلة لاستعادتها. سيتم اقتراح أداة فك تشفير مقابل دفع. يجب أن تظهر الملاحظة بوضوح سعر أداة فك التشفير ولكن إذا لم يكن الأمر كذلك ، فستمنح طريقة للاتصال بالمحتالين لإعداد سعر. ومن الواضح أن الامتثال للمطالب غير مستحسن. قبل أن تفكر حتى في الدفع ، ابحث عن بدائل أخرى أولا. ربما كنت قد قدمت احتياطية ولكن ببساطة نسي. أو ربما هناك أداة فك تشفير مجانية. قد يكون المتخصصون في البرامج الضارة قادرين على فك تشفير الملف تشفير البرامج الضارة ، وبالتالي قد يتم تطوير decryptors مجانا. خذ ذلك في الاعتبار قبل دفع الفدية حتى يخطر ببالك. لن تواجه خسارة محتملة في البيانات إذا انتهى بك الأمر في هذه الحالة مرة أخرى إذا استثمرت بعض ا من هذه الأموال في النسخ الاحتياطي. إذا كنت قد نسخ الملفات الأساسية الخاصة بك ، يمكنك فقط إزالة فيروس ملف Tisc ثم استعادة الملفات. في المستقبل، وتجنب انتزاع الفدية قدر الإمكان عن طريق التعرف على نفسك طرق انتشارها. التزم بمصادر التنزيل الآمنة، وكن حذرا عند التعامل مع الملفات المضافة إلى رسائل البريد الإلكتروني، وتأكد من تحديث البرامج.

طرق لإنهاء فيروس ملف Tisc

استخدم برنامج إزالة البرامج الضارة للتخلص من ملف تشفير البرامج الضارة إذا كان لا يزال قائما. عند محاولة إصلاح فيروس ملف Tisc يدويا، قد تتسبب في مزيد من الضرر إذا لم تكن حذرا أو على دراية عندما يتعلق الأمر بأجهزة الكمبيوتر. إذا ذهبت مع الخيار التلقائي، سيكون خيارا أكثر ذكاء. كما قد يساعد في الوقاية من هذه الأنواع من العدوى في المستقبل، بالإضافة إلى مساعدتك في إزالة هذه العدوى. انظر إلى الأداة المساعدة لإزالة البرامج الضارة التي تناسب ما تحتاجه ، وقم بتنزيلها ومسح جهازك بحثا عن العدوى بمجرد تثبيته. للأسف ، فإن مثل هذه الأداة المساعدة لن تساعد في فك تشفير البيانات. بمجرد أن يكون الجهاز نظيفا ، يجب أن تكون قادرا على العودة إلى الاستخدام العادي للكمبيوتر.

Offers

تنزيل أداة إزالةto scan for Tisc virusUse our recommended removal tool to scan for Tisc virus. Trial version of provides detection of computer threats like Tisc virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Tisc virus باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة Tisc virus من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

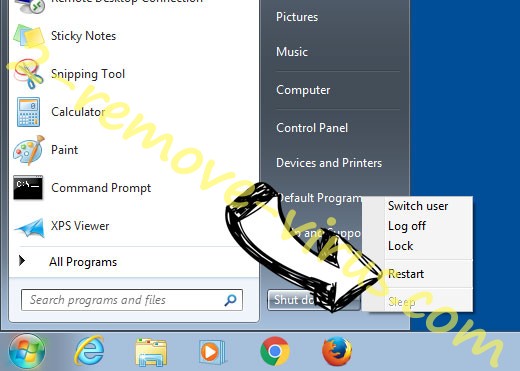

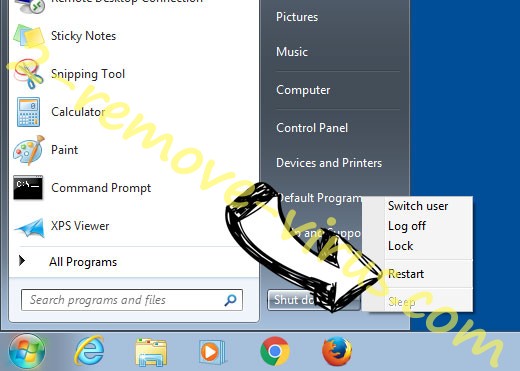

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

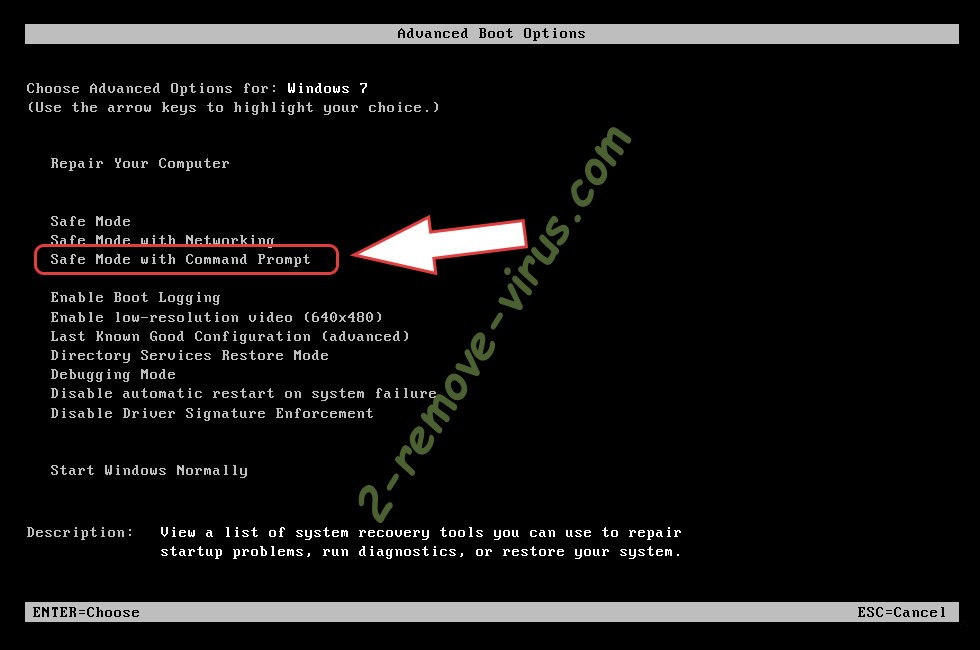

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

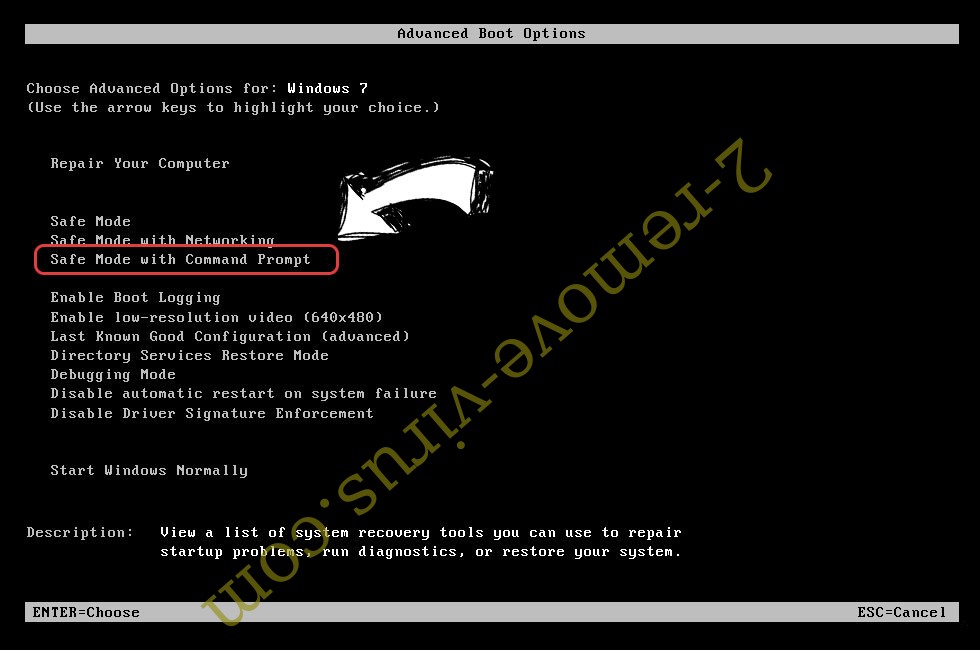

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Tisc virus

إزالة Tisc virus من ويندوز 8/ويندوز

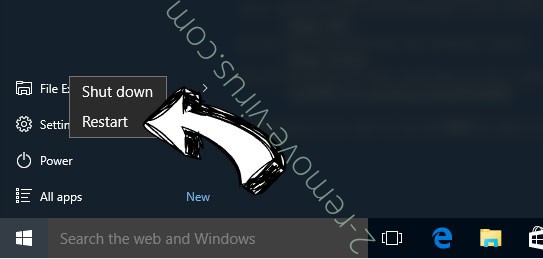

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

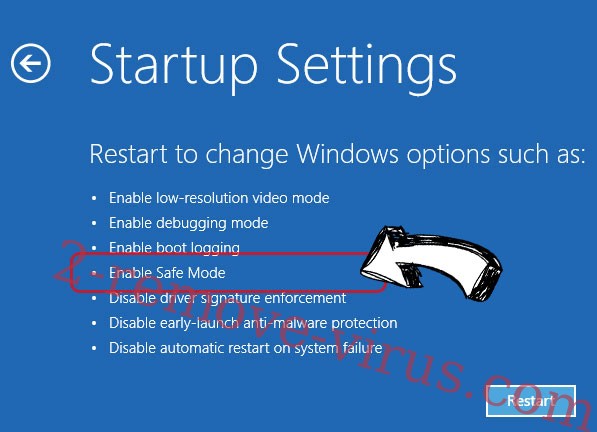

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Tisc virus

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف Tisc virus من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

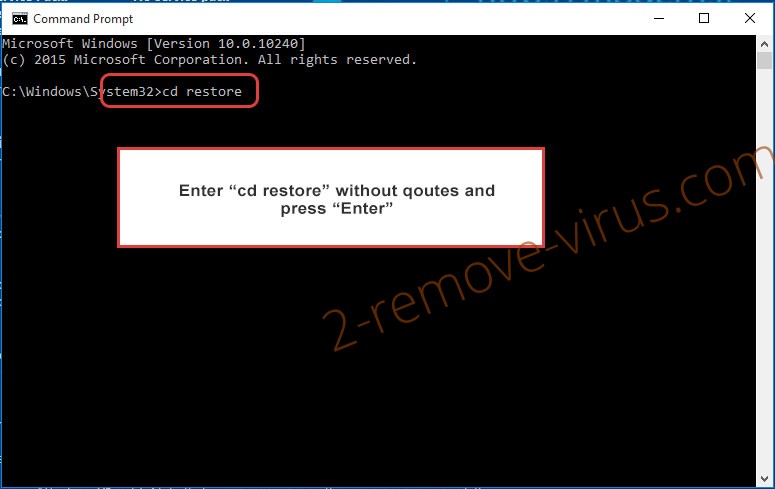

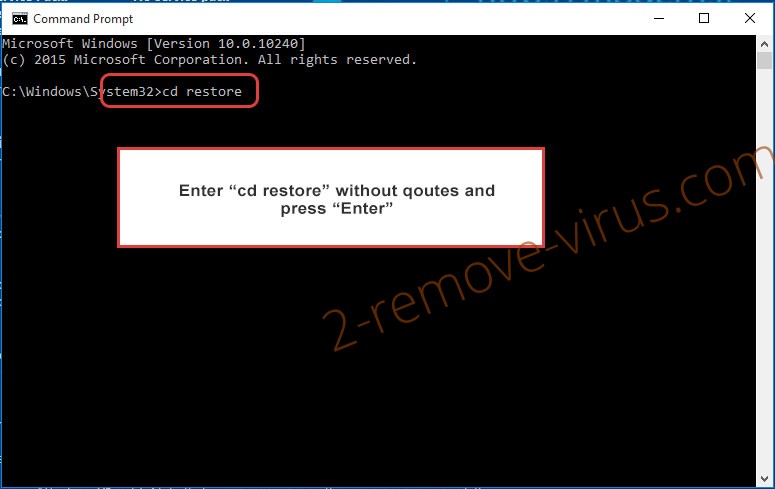

- اكتب في cd restore، واضغط على Enter.

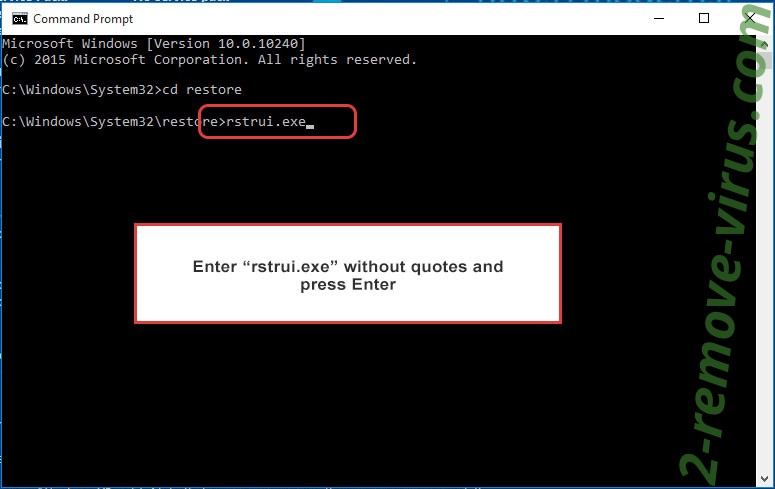

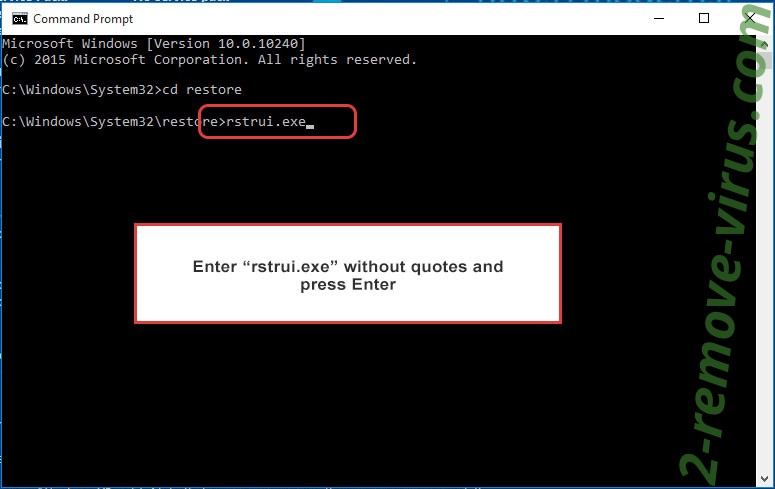

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

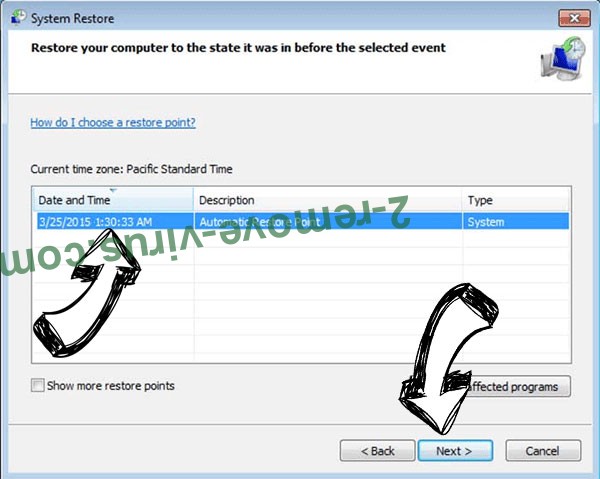

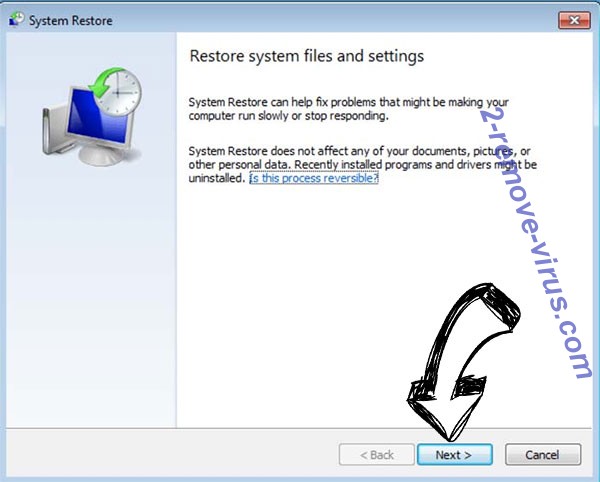

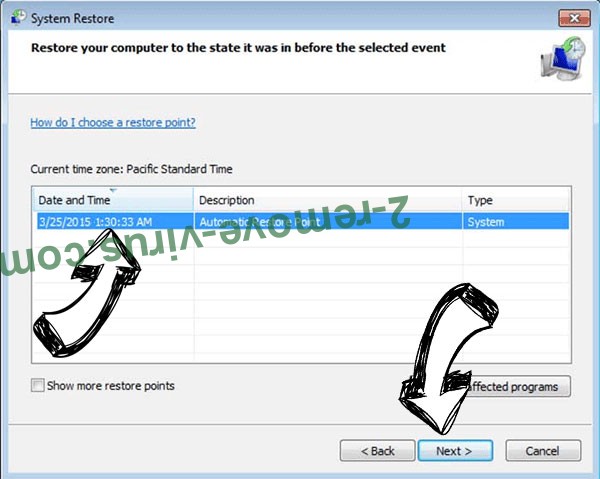

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

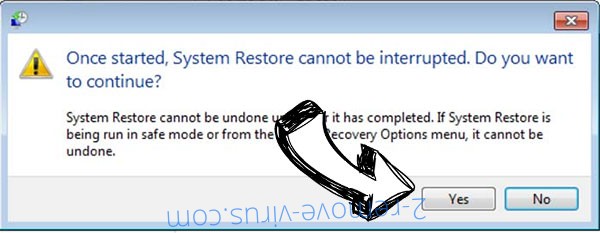

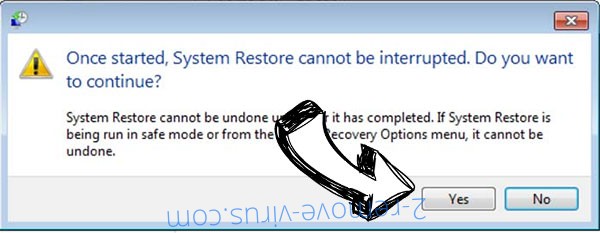

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف Tisc virus من ويندوز 8/ويندوز

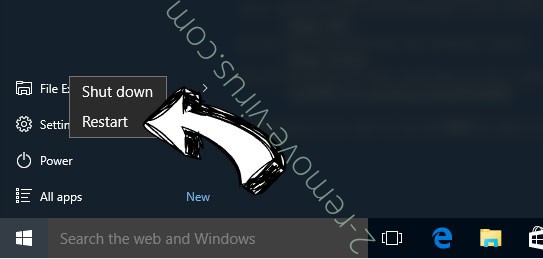

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

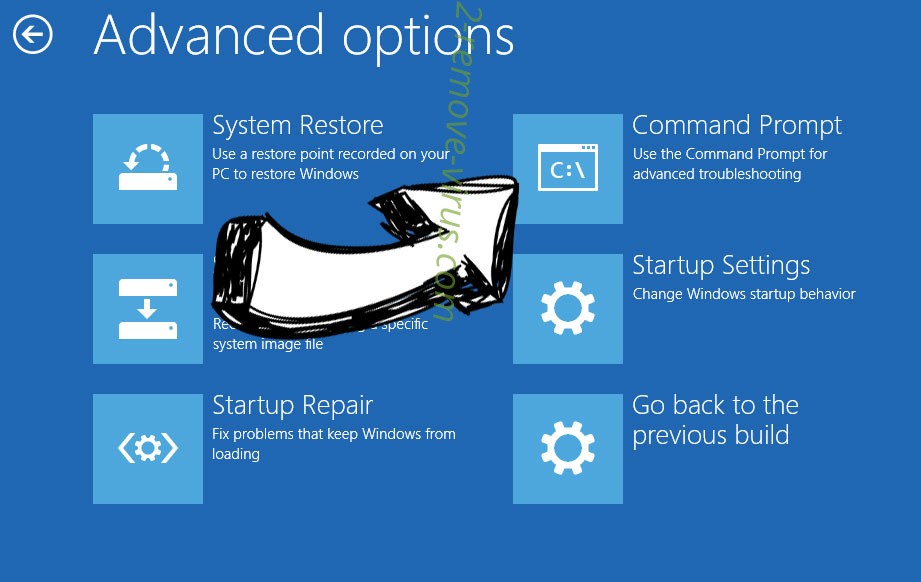

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.

للأسف قمت بتنصيب نسخة جديدة من الويندوز وبالتالي ليست لدي نقطة إستعادة قبل الإصابة

حاولت استخدام برنامج ريكفري فعادت الملفات ولكن تالفة لأنها جاءت من تحت الملف المُشفر وكأنها جاءت بعد الفورمات مرتين