ما يمكن أن يقال عن . فيروس ملف تيسك

ويعتبر فيروس تمديد تيسك كإصابة حادة، والمعروفة عموما باسم انتزاع الفدية أو ملف تشفير البرمجيات الخبيثة. إذا كان انتزاع الفدية شيء كنت قد واجهت أبدا حتى الآن، كنت في لمفاجأة. يستخدم Ransomware خوارزميات تشفير قوية لتشفير البيانات ، وبمجرد اكتمال العملية ، لن تتمكن من الوصول إليها. وهذا يجعل انتزاع الفدية مثل هذا التهديد الخطير، لأنه قد يؤدي إلى فقدان البيانات الدائمة.

سوف تحصل على خيار استرداد الملفات إذا دفعت الفدية ، ولكن هذا ليس الخيار المشجع. أولا وقبل كل شيء، قد ينتهي بك الأمر مجرد إضاعة أموالك لأن المحتالين لا دائما استرداد البيانات بعد الدفع. ما الذي يمنع مجرمي الإنترنت من مجرد أخذ أموالك ، دون إعطائك فك التشفير. هذا المال سيذهب أيضا إلى الأنشطة المستقبلية لهؤلاء المحتالين. هل تريد فعلا لدعم الصناعة التي تفعل بالفعل الملايين من الأضرار التي لحقت الشركات. والمزيد من الناس منحهم المال، وأكثر من انتزاع الفدية الأعمال مربحة يصبح، وهذا النوع من المال من المؤكد أن جذب المحتالين المختلفة. النظر في استثمار هذا المال في النسخ الاحتياطي بدلا من ذلك لأنه قد يتم وضع لك في حالة حيث فقدان الملف هو احتمال مرة أخرى. إذا تم إجراء النسخ الاحتياطي قبل أن تحصل على العدوى، يمكنك فقط إزالة فيروس تمديد تيسك والمضي قدما لفتح ملفات الفيروسات تمديد تيسك. إذا لم تكن قد واجهت انتزاع الفدية من قبل، فمن الممكن أيضا كنت لا تعرف كيف تمكنت من إصابة جهازك، وهذا هو السبب في قراءة بعناية الفقرة أدناه.

فيروس تيسك رانسومواري ينتشر بطرق

يمكن أن تحدث عدوى رانسومواري بسهولة كبيرة ، وغالبا ما تستخدم أساليب أساسية مثل إضافة الملفات المصابة إلى رسائل البريد الإلكتروني ، واستخدام مجموعات الاستغلال واستضافة الملفات المصابة على منصات التحميل المشبوهة. كما نرى هذه الأساليب لا تزال تستخدم ، وهذا يعني أن الناس مهملون إلى حد ما عند استخدام البريد الإلكتروني وتحميل الملفات. هناك بعض الاحتمال أن تم استخدام طريقة أكثر تفصيلا للعدوى، كما تفعل بعض انتزاع الفدية استخدامها. كل ما يحتاج المجرمون القيام به هو إرفاق ملف ضار برسالة بريد إلكتروني ، وكتابة نص معقول ، والتظاهر بأنهم من شركة / منظمة مشروعة. عادة ما تتحدث رسائل البريد الإلكتروني هذه عن المال لأنه بسبب حساسية الموضوع ، يميل المستخدمون أكثر إلى فتحها. عادة ، يتظاهر المحتالون الإلكترونيون بأنهم من Amazon ، حيث يبلغك البريد الإلكتروني أنه تم ملاحظة نشاط مشبوه في حسابك أو تم إجراء عملية شراء. عندما تتعامل مع رسائل البريد الإلكتروني ، هناك بعض الأشياء التي يجب البحث عنها إذا كنت ترغب في حماية نظامك. قبل أي شيء آخر، انظر إلى مرسل البريد الإلكتروني. وإذا كنت تعرفهم، فتحقق من عنوان البريد الإلكتروني للتأكد من أنه هم بالفعل. تحتوي رسائل البريد الإلكتروني أيضا في كثير من الأحيان على أخطاء قواعد اللغة ، والتي تميل إلى أن تكون ملحوظة جدا. تلميح هام آخر يمكن أن يكون اسمك لا تستخدم في أي مكان، إذا، دعونا نقول كنت مستخدم الأمازون وكانوا لإرسال رسالة بالبريد الالكتروني، فإنها لن تستخدم تحيات عالمية مثل عزيزي العميل / العضو / المستخدم، وبدلا من ذلك سوف تستخدم الاسم الذي قدمت لهم. من الممكن أيضا أن تستخدم برامج الفدية برامج قديمة على جهازك للإصابة. عادة ما يتم تصحيح نقاط الضعف هذه في البرامج بسرعة بعد العثور عليها بحيث لا يمكن للبرامج الضارة استخدامها. ومع ذلك ، لسبب أو لآخر ، لا يقوم الجميع بتثبيت هذه التحديثات. نظرا لأن العديد من البرامج الضارة تستخدم نقاط الضعف هذه ، فمن الأهمية بمكان أن تحصل برامجك على تحديثات بانتظام. إذا كنت لا تريد أن تتعطل مع التحديثات، فقد يتم إعدادها لتثبيتها تلقائيا.

ماذا يفعل

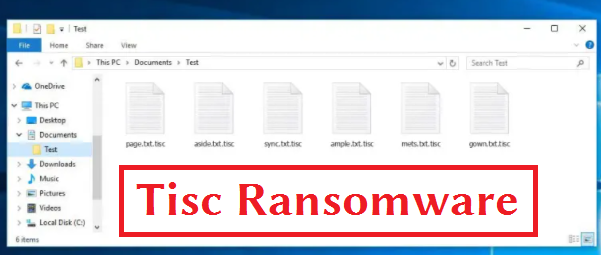

عندما يتمكن ترميز البيانات الخبيثة لدخول جهاز الكمبيوتر الخاص بك، فإنه سيتم مسح لأنواع معينة من الملفات وترميز لهم مرة واحدة لقد تم العثور عليها. في البداية، قد لا يكون واضحا فيما يتعلق بما يجري، ولكن عندما تلاحظ أنه لا يمكنك فتح الملفات الخاصة بك، سوف تعرف على الأقل شيئا غير صحيح. جميع الملفات المشفرة سيكون لها ملحق ملف المضافة إليها، مما يساعد المستخدمين على تحديد البيانات التي ترميز البرمجيات الخبيثة لديهم. في كثير من الحالات، قد يكون فك تشفير الملفات مستحيلا لأن خوارزميات التشفير المستخدمة في التشفير قد تكون صعبة للغاية، إن لم يكن من المستحيل فك شفرتها. بعد تشفير جميع البيانات، سيتم وضع مذكرة فدية على جهاز الكمبيوتر الخاص بك، والتي يجب أن توضح، إلى حد ما، ما حدث وكيف يجب عليك المضي قدما. لن تكون أداة فك التشفير المقترحة مجانية بالطبع. إذا لم يتم تحديد سعر فك التشفير ، فسيكون عليك الاتصال بالقراصنة عبر البريد الإلكتروني. كما ذكرنا بالفعل ، لا نقترح دفع ثمن فك التشفير ، لأسباب حددناها بالفعل. فكر فقط في الامتثال للمطالب عندما تكون قد جربت كل شيء آخر. حاول تذكر ما إذا كنت قد قمت مؤخرا بالنس احتياطية لملفاتك في مكان ما ولكن نسيت. من الممكن أيضا نشر فك تشفير مجاني. إذا كان برنامج تشفير البيانات الخبيث قابلا للكسر، فقد يتمكن شخص ما من إصدار برنامج فك تشفير مجانا. خذ هذا الخيار في الاعتبار وفقط عندما كنت متأكدا من عدم وجود فك التشفير مجانا، يجب أن تفكر حتى في دفع. استثمار أذكى بكثير سيكون احتياطيا وإذا كان النسخ الاحتياطي هو خيار، يجب أن يتم تنفيذ استعادة الملفات بعد إصلاح فيروس تمديد تيسك، إذا كان لا يزال موجودا على جهاز الكمبيوتر الخاص بك. إذا كنت ترغب في تأمين الكمبيوتر من ترميز الملفات للبرامج الضارة في المستقبل، فتعرف على كيفية إدخاله للنظام. تأكد من تثبيت التحديث كلما توفر تحديث، ولا تفتح مرفقات البريد الإلكتروني عشوائيا، ولن تقوم بتنزيل الأشياء إلا من مصادر حقيقية.

طرق لإلغاء تثبيت فيروس ملحق Tisc

إذا كان انتزاع الفدية لا يزال في الجهاز، سيكون من الضروري برنامج مكافحة البرامج الضارة للتخلص منه. عند محاولة إصلاح الفيروس تمديد Tisc يدويا قد تسبب ضررا إضافيا إذا كنت لا حذرا أو من ذوي الخبرة عندما يتعلق الأمر أجهزة الكمبيوتر. بدلا من ذلك، لن يؤدي استخدام برنامج مكافحة البرامج الضارة إلى تعريض جهازك للخطر أكثر. لن تساعدك الأداة المساعدة فقط في التعامل مع التهديد ، ولكنها قد تمنع أيضا الأشخاص المماثلين من الدخول في المستقبل. انظر إلى برامج مكافحة البرامج الضارة التي ستطابق بشكل أفضل ما تحتاجه، وقم بتنزيله ومسح جهازك بحثا عن العدوى بمجرد تثبيته. ضع في اعتبارك أن برنامج إزالة البرامج الضارة يهدف إلى إصلاح فيروس تمديد Tisc وليس للمساعدة في استرداد الملفات. بعد أن تختفي برامج الفدية ، يمكنك استخدام النظام الخاص بك بأمان مرة أخرى ، مع إنشاء نسخ احتياطي بشكل روتيني لبياناتك.

Offers

تنزيل أداة إزالةto scan for Tisc virusUse our recommended removal tool to scan for Tisc virus. Trial version of provides detection of computer threats like Tisc virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Tisc virus باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

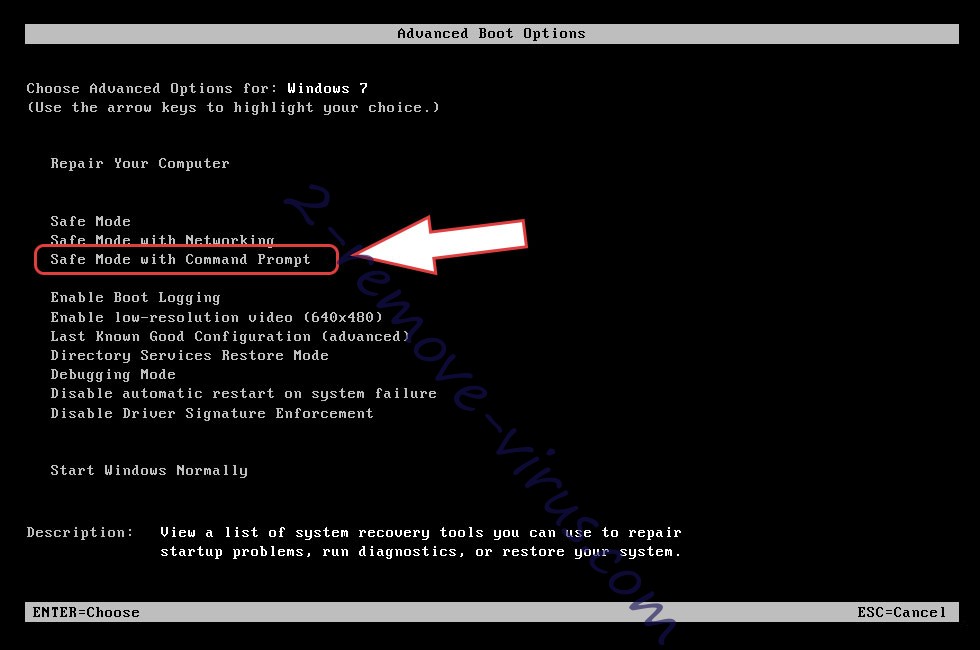

إزالة Tisc virus من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Tisc virus

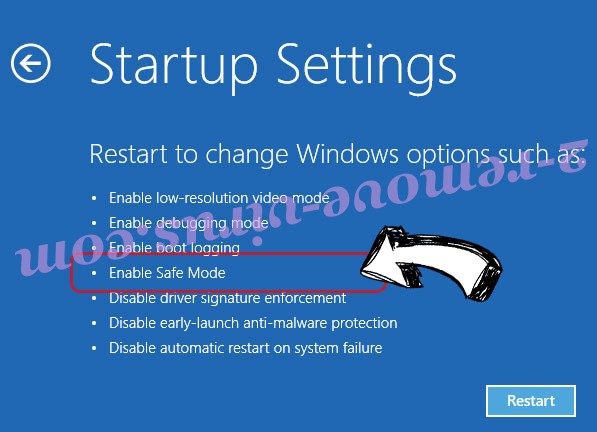

إزالة Tisc virus من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Tisc virus

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

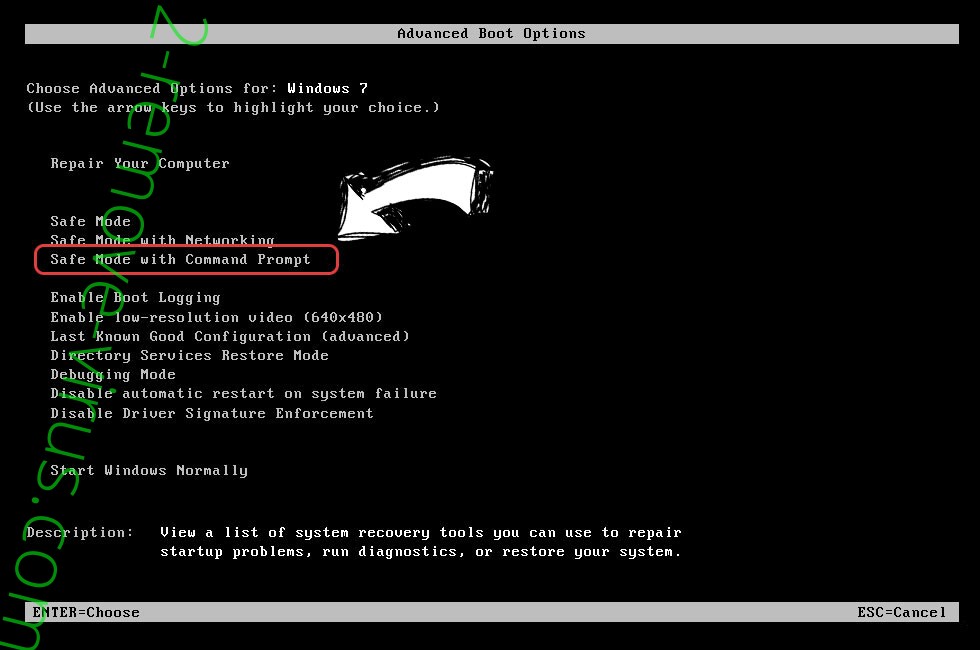

حذف Tisc virus من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

- اكتب في cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

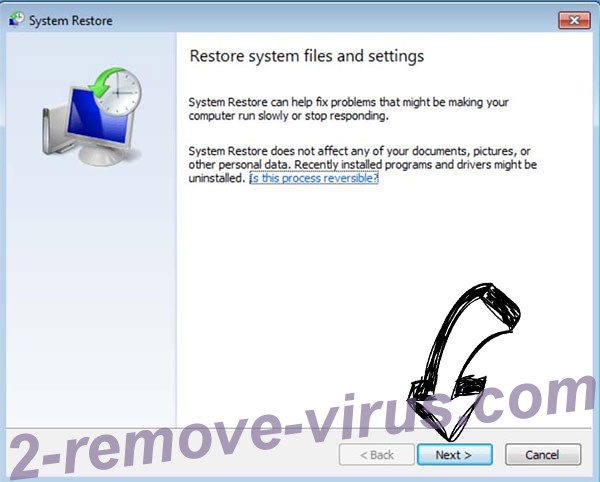

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف Tisc virus من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

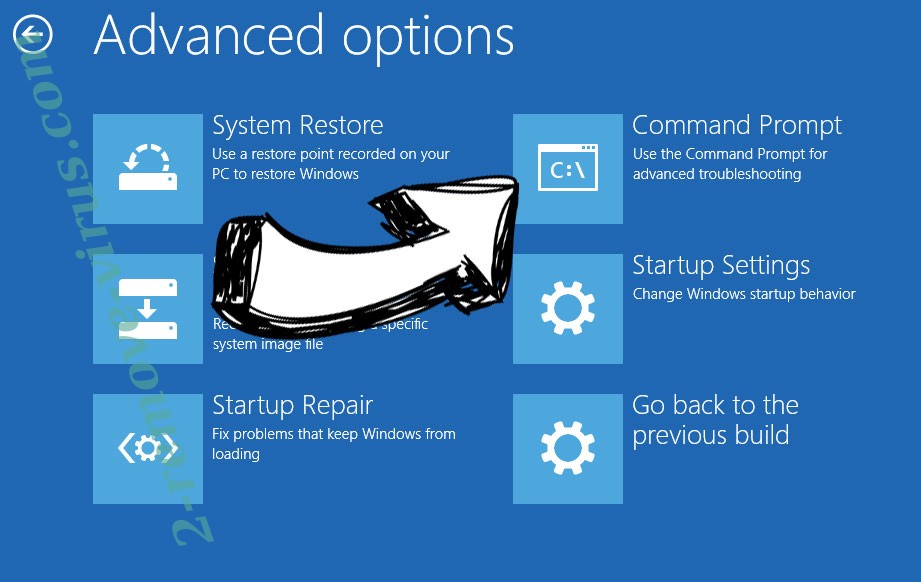

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.