ما هو TOR ransomware

يتم تصنيف انتزاع الفدية المعروف TOR ransomware باسم تهديد ضار للغاية ، بسبب الضرر المحتمل الذي قد يسببه. ملف تشفير البرمجيات الخبيثة ليست شيئا كل شخص قد سمع من، وإذا كانت المرة الأولى التي تواجه ذلك، سوف تتعلم كم من الضرر يمكن أن يسبب مباشرة. عندما يتم تشفير الملفات باستخدام خوارزمية تشفير قوية، لن تتمكن من فتحها لأنها سوف تكون مؤمنة. لأن فك تشفير الملفات ليس ممكنا دائما، بالإضافة إلى الجهد الذي يستغرقه لإعادة كل شيء إلى طبيعته، ويعتقد انتزاع الفدية لتكون واحدة من أخطر البرامج الخبيثة هناك.

سوف المحتالون تعطيك فرصة لفك تشفير الملفات عن طريق أداة فك التشفير الخاصة بهم، وكنت بحاجة فقط لدفع مبلغ معين من المال، ولكن لا يقترح هذا الخيار لسببين. قبل أي شيء آخر، لن يضمن الدفع فك تشفير الملفات. لماذا الناس الذين تأمين الملفات الخاصة بك في المقام الأول تساعدك على استردادها عندما لا يوجد شيء يمنعهم من مجرد أخذ أموالك. هذا المال سيذهب أيضا إلى الأنشطة المستقبلية لهؤلاء المحتالين. هل تريد حقا دعم هذا النوع من النشاط الإجرامي. وكلما زاد عدد الأشخاص الذين يعطونهم المال ، كلما أصبح برنامج الفدية التجاري مربحا ، وهذا يجذب المزيد من الناس بشكل متزايد إلى هذه الصناعة. هل يمكن أن توضع في هذا النوع من الوضع مرة أخرى في المستقبل ، لذلك استثمار الأموال المطلوبة في النسخ الاحتياطي سيكون من الأفضل لأن فقدان الملف لن يكون احتمالا. إذا كان لديك خيار النسخ الاحتياطي المتاحة، يمكنك إنهاء TOR ransomware ثم استعادة البيانات دون القلق بشأن فقدانها. وفي حال كنت مرتبكا حول كيفية تمكنك من الحصول على انتزاع الفدية ، سيتم شرح طرق التوزيع الخاصة به بشكل أكبر في المقالة في الفقرة أدناه.

كيف حصلت على TOR ransomware

يستخدم ملف يقوم بتشفير البرامج الضارة عادة الطرق الأساسية للانتشار، مثل البريد الإلكتروني غير المرغوب فيه والتنزيلات الضارة. كما نرى هذه الأساليب لا تزال شعبية جدا ، وهذا يعني أن الناس مهمل جدا عندما يستخدمون البريد الإلكتروني وتحميل الملفات. هناك بعض الاحتمال أن تم استخدام طريقة أكثر تفصيلا للعدوى، كما تفعل بعض انتزاع الفدية استخدامها. المحتالين السيبرانية لا تحتاج إلى بذل الكثير من الجهد، مجرد كتابة البريد الإلكتروني البسيط الذي يبدو موثوقا به إلى حد ما، إضافة الملف الملوث إلى البريد الإلكتروني وإرساله إلى الضحايا في المستقبل، الذين قد يعتقدون أن المرسل هو شخص جدير بالثقة. يتم استخدام الموضوعات حول المال بشكل شائع نظرا لأن المستخدمين أكثر عرضة للرعاية حول هذه الأنواع من رسائل البريد الإلكتروني ، وبالتالي يكونون أقل حذرا عند فتحها. وإذا كان شخص مثل Amazon لإرسال بريد إلكتروني إلى شخص لوحظ نشاط مشكوك فيه في حسابه أو عملية شراء ، فقد يصاب مالك الحساب بالذعر ، ويتحول إلى مهمل نتيجة لذلك وينتهي به الأمر إلى فتح المرفق. من أجل حماية نفسك من هذا ، هناك بعض الأشياء التي يجب عليك القيام بها عند التعامل مع رسائل البريد الإلكتروني. أولا، إذا كنت لا تعرف المرسل، فابحث فيه قبل فتح الملف المرفق. إذا تبين أن المرسل شخص تعرفه، فلا تتسرع في فتح الملف، فتحقق أولا بدقة من عنوان البريد الإلكتروني. يمكن أن تكون رسائل البريد الإلكتروني مليئة بالأخطاء النحوية ، والتي تميل إلى أن تكون واضحة تماما. علامة أخرى واضحة يمكن أن يكون اسمك لا تستخدم في أي مكان، إذا، دعونا نقول لك استخدام الأمازون وكانوا لإرسال رسالة بالبريد الالكتروني، فإنها لن تستخدم تحيات عالمية مثل عزيزي العميل / عضو / المستخدم، وبدلا من ذلك سوف تستخدم الاسم الذي أعطيتهم معهم. قد تستخدم بعض البرامج الضارة لترميز البيانات نقاط ضعف في أجهزة الكمبيوتر للدخول. عادة ما يتم إصلاح نقاط الضعف هذه في البرامج بسرعة بعد اكتشافها بحيث لا يمكن استخدامها من قبل البرامج الضارة. لسوء الحظ ، كما يمكن أن نرى من خلال انتشار WannaCry انتزاع الفدية ، وليس كل من يثبت تلك البقع ، لسبب أو لآخر. نظرا لأن العديد من البرامج الضارة قد تستخدم نقاط الضعف هذه، فمن المهم تحديث البرنامج بانتظام. يمكن تثبيت التصحيحات تلقائيا ، إذا وجدت هذه التنبيهات مزعجة.

ماذا TOR ransomware تفعل

لا يستهدف ملف تشفير البرامج الضارة جميع الملفات، بل أنواعا معينة فقط، ويتم ترميزها بمجرد العثور عليها. إذا كنت بالصدفة لم تلاحظ أي شيء غريب حتى الآن ، عندما تكون غير قادر على فتح الملفات ، ستلاحظ أن شيئا ما قد حدث. تحقق من الإضافات المضافة إلى الملفات المشفرة ، فإنها ستساعد في التعرف على البيانات التي تقوم بتشفير البرامج الضارة. للأسف ، قد لا يكون من الممكن فك تشفير البيانات إذا كان الملف ترميز البرمجيات الخبيثة تستخدم خوارزميات التشفير قوية. إذا كنت لا تزال غير متأكد حول ما يجري، سيتم شرح كل شيء في مذكرة الفدية. سيتم تقديم decryptor لك ، مقابل سعر واضح ، وسيدعي المحتالون أن استخدام أي طريقة أخرى لفتح TOR ransomware الملفات قد يضر بهم. يجب أن تعرض الملاحظة سعر برنامج فك التشفير ولكن إذا لم يكن الأمر كذلك ، فيجب عليك استخدام عنوان البريد الإلكتروني المقدم للاتصال بالقراصنة لمعرفة المبلغ الذي سيتعين عليك دفعه. للأسباب المحددة بالفعل، ودفع المحتالين ليس خيارا الموصى بها. فكر فقط في الامتثال للمطالب عندما تحاول كل شيء آخر. من المحتمل أيضا أنك نسيت ببساطة أنك قمت بعمل نسخ من ملفاتك. أو، إذا كان الحظ في جانبك، شخص ما يمكن أن يكون وضعت فك التشفير مجانا. إذا كان انتزاع الفدية هو متصدع، شخص ما يمكن أن تكون قادرة على الافراج عن decryptor مجانا. ضع هذا في اعتبارك قبل أن تفكر حتى في الامتثال للطلبات. سيكون فكرة أكثر حكمة لشراء النسخ الاحتياطي مع بعض من هذا المال. إذا كنت قد قمت بتخزين الملفات في مكان ما، يمكنك الذهاب استردادها بعد حذف TOR ransomware الفيروس. إذا كنت الآن على دراية انتزاع الفدية، يجب أن تكون قادرة على تجنب انتزاع الفدية في المستقبل. التزم بتأمين مواقع الويب عندما يتعلق الأمر بالتنزيلات، والانتباه إلى نوع مرفقات البريد الإلكتروني التي تفتحها، والحفاظ على تحديث برنامجك.

طرق لإزالة TOR ransomware الفيروسات

وذلك لإنهاء انتزاع الفدية إذا كان لا يزال موجودا على النظام، وتوظيف ملف تشفير البرمجيات الخبيثة. عند محاولة إصلاح TOR ransomware الفيروس يدويا قد تسبب المزيد من الضرر إذا لم تكن الكمبيوتر والدهاء. استخدام برامج مكافحة البرامج الضارة سيكون أسهل. يتم إجراء أداة إزالة البرامج الضارة لغرض رعاية هذه العدوى، اعتمادا على التي اخترتها، فإنه قد يمنع حتى عدوى. البحث في برنامج مكافحة البرامج الضارة الذي يطابق بشكل أفضل ما تحتاجه ، وتنزيله ، ومسح النظام الخاص بك بحثا عن التهديد بمجرد تثبيته. ومع ذلك، فإن أداة إزالة البرامج الضارة لن تساعدك في استعادة البيانات لأنها غير قادرة على القيام بذلك. عندما يكون الكمبيوتر نظيفا، ابدأ بانتظام في نسخ بياناتك احتياطيا.

Offers

تنزيل أداة إزالةto scan for TOR ransomwareUse our recommended removal tool to scan for TOR ransomware. Trial version of provides detection of computer threats like TOR ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف TOR ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

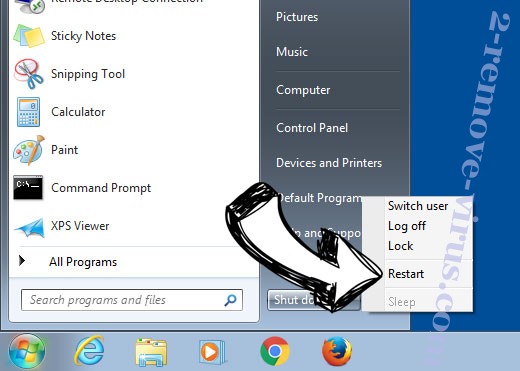

إزالة TOR ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة TOR ransomware

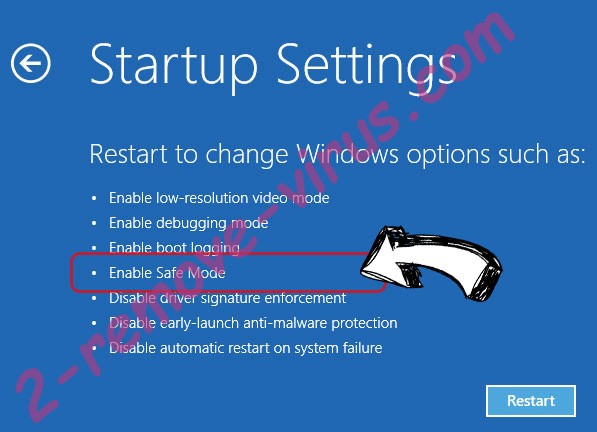

إزالة TOR ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

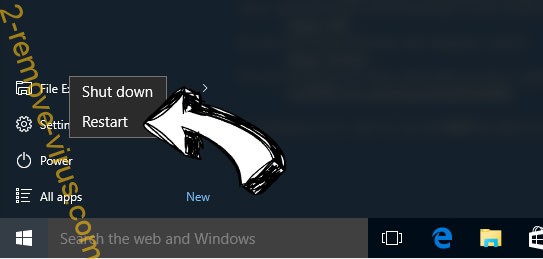

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف TOR ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

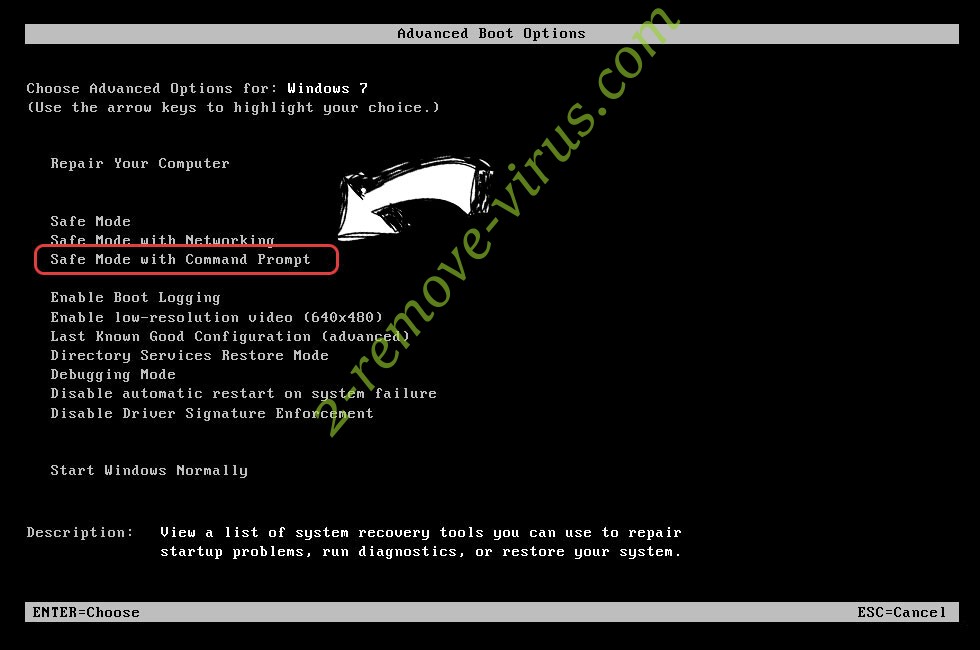

حذف TOR ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

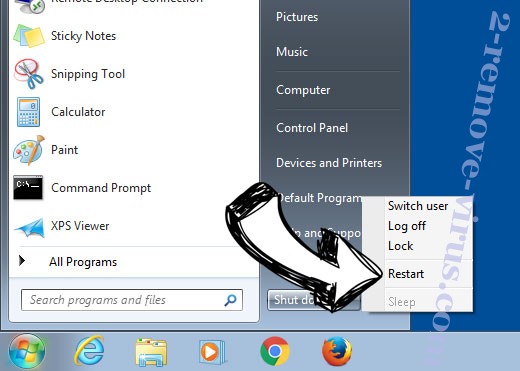

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

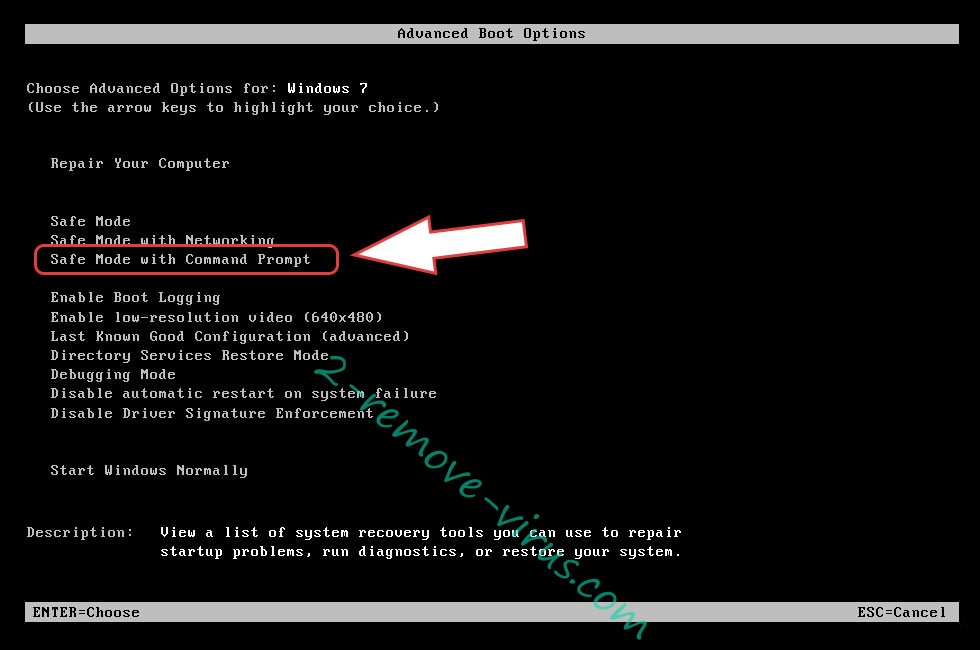

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

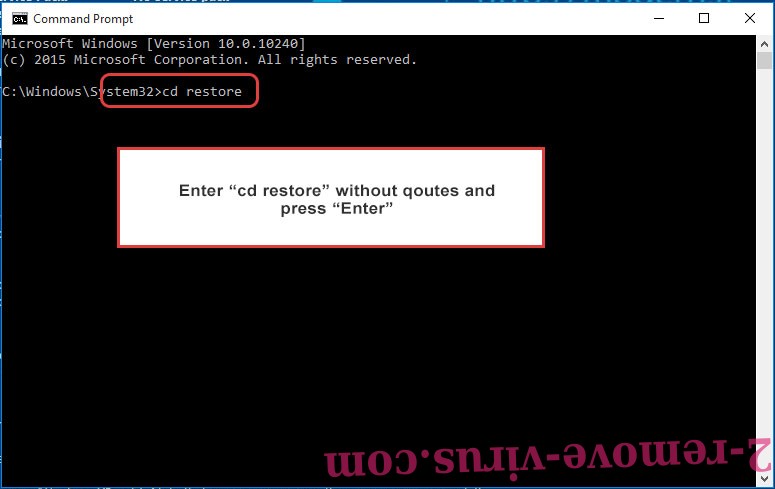

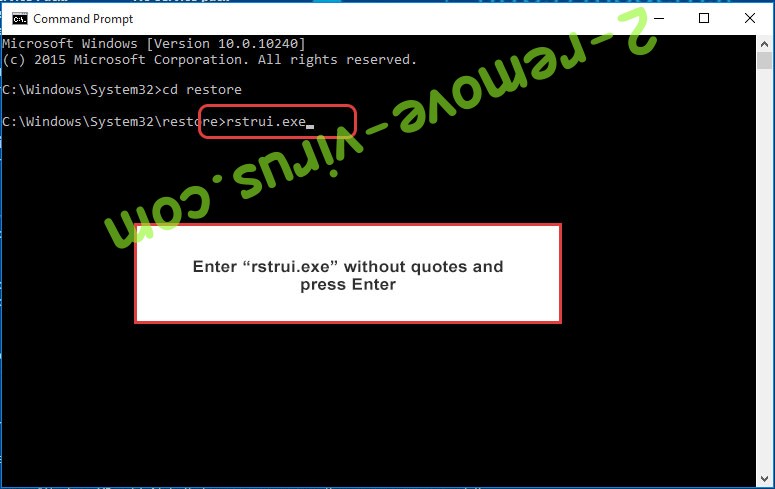

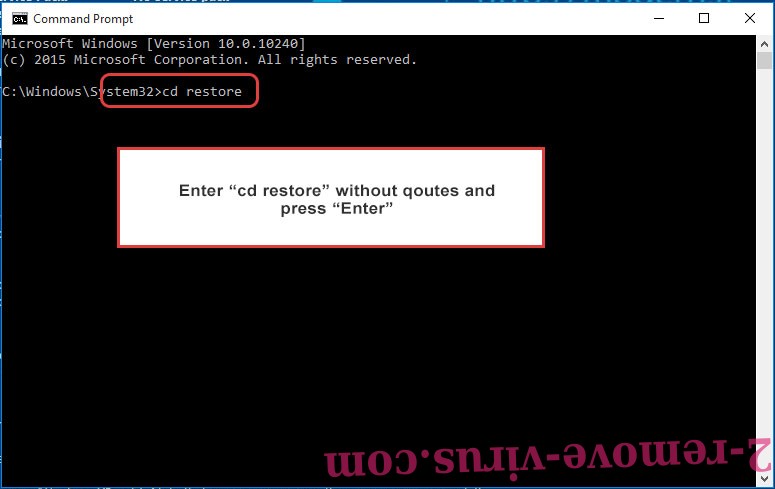

- اكتب في cd restore، واضغط على Enter.

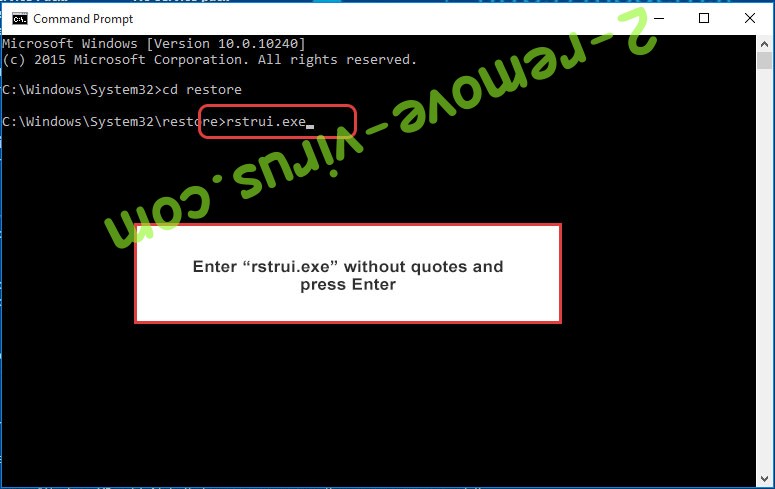

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

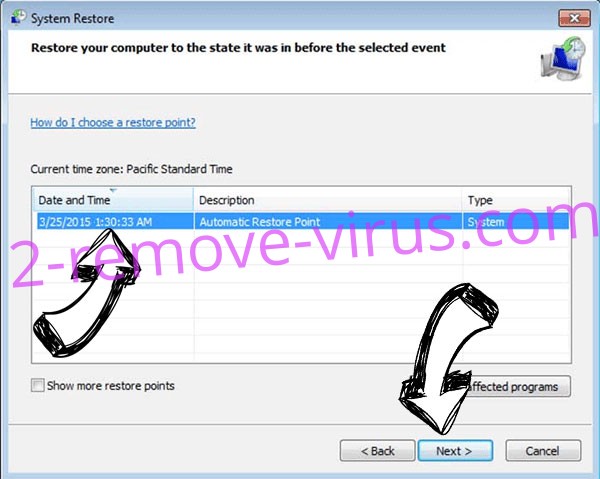

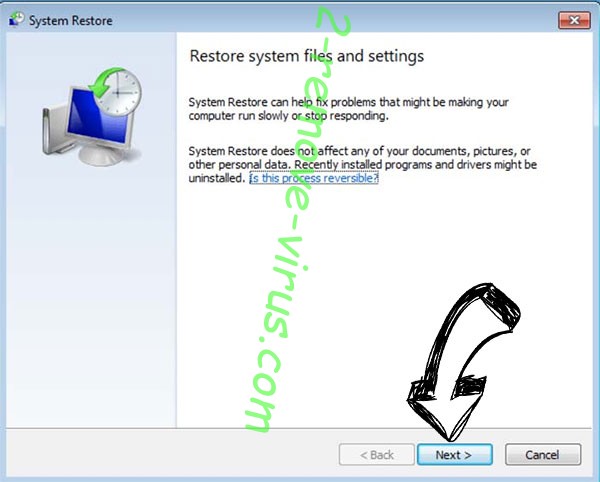

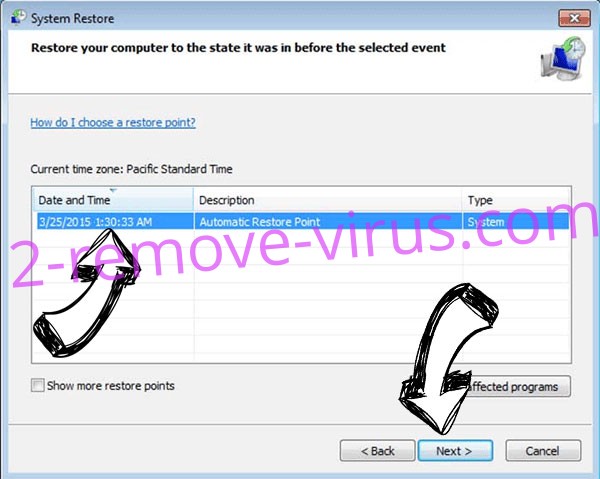

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

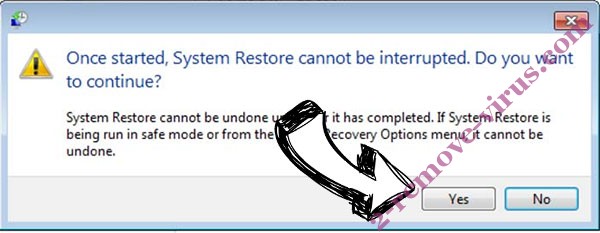

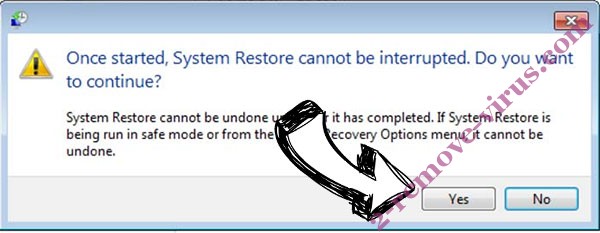

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف TOR ransomware من ويندوز 8/ويندوز

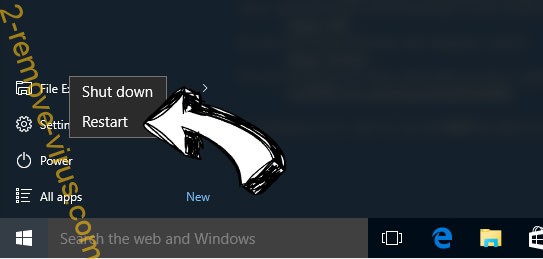

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

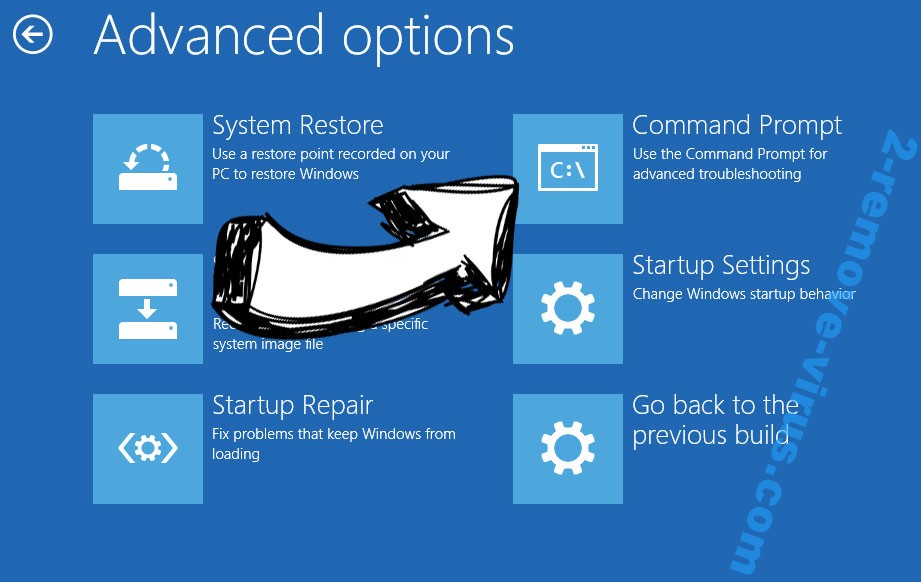

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.