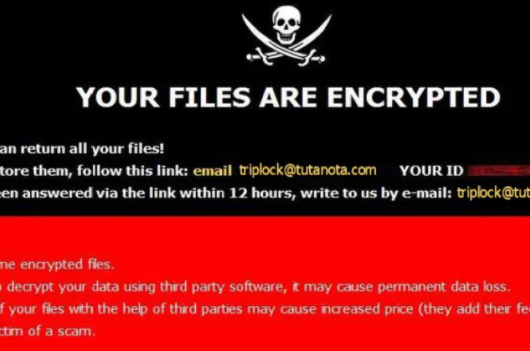

ما هو [Triplock@tutanota.com].LCK ransomware

انتزاع الفدية المعروفة بأنها [Triplock@tutanota.com].LCK ransomware تشكل تهديدا خطيرا، وذلك بسبب الضرر المحتمل الذي قد يسببه. إذا لم تكن قد سمعت من هذا النوع من البرامج الضارة حتى الآن ، قد تكون في لمفاجأة. قد يتم استخدام خوارزميات تشفير قوية لتشفير البيانات، مما يمنعك من الوصول إلى الملفات. لأن ملف تشفير البرمجيات الخبيثة قد يعني فقدان البيانات الدائمة، وهذا النوع من العدوى خطيرة للغاية أن يكون. سيتم تقديم أداة فك التشفير لك من قبل مجرمي الإنترنت ولكن إعطاء في المطالب قد لا يكون أفضل فكرة.

أولا ، قد يكون مجرد إنفاق المال الخاص بك لأن الدفع لا يعني دائما فك تشفير الملفات. لا تتوقع المحتالين ليس فقط تأخذ أموالك ويشعر ملزمة لفك الملفات الخاصة بك. كما ستمول أنشطة المجرمين في المستقبل من تلك الأموال. هل تريد حقا لدعم هذا النوع من النشاط الإجرامي الذي يفعل مليارات من الأضرار. عندما يدفع الناس، تصبح برامج الفدية أكثر ربحية على نحو متزايد، وبالتالي يتم جذب المزيد من الناس إلى ذلك. استثمار المبلغ الذي يطلب منك في النسخ الاحتياطي سيكون أفضل لأنه إذا كنت من أي وقت مضى تشغيل في هذا النوع من الوضع مرة أخرى، هل يمكن أن مجرد فتح [Triplock@tutanota.com].LCK ransomware الملفات من النسخ الاحتياطي ولا تقلق بشأن خسارتها. إذا تم إجراء النسخ الاحتياطي قبل أن تقبض على التهديد ، يمكنك إنهاء [Triplock@tutanota.com].LCK ransomware فقط والمضي قدما في فتح [Triplock@tutanota.com].LCK ransomware الملفات. سيتم توفير معلومات حول أساليب الحيز الأكثر شيوعًا في الفقرة التالية، إذا كنت غير متأكد من كيفية وصول البرامج الضارة التي تقوم بتشفير البيانات إلى النظام الخاص بك.

كيف [Triplock@tutanota.com].LCK ransomware ينتشر

يمكن أن تحدث عدوى رانسومواري بسهولة كبيرة ، وعادة ما تستخدم طرقًا مثل إضافة ملفات مليئة بالبرامج الضارة إلى رسائل البريد الإلكتروني ، وذلك باستخدام مجموعات الاستغلال واستضافة الملفات المصابة على منصات التنزيل المشكوك فيها. لأن الناس مهملين جدا عند التعامل مع رسائل البريد الإلكتروني وتحميل الملفات، وعادة ما لا تكون هناك حاجة لأولئك الذين ينشرون انتزاع الفدية لاستخدام طرق أكثر تفصيلا. ويمكن استخدام أساليب أكثر تطوراً أيضاً، وإن لم يكن ذلك في كثير من الأحيان. المحتالون السيبرانية كتابة بريد إلكتروني مقنع إلى حد ما، في حين استخدام اسم شركة معروفة أو منظمة، إرفاق ملف انتزاع الفدية التي تعاني منها إلى البريد الإلكتروني وإرسالها إلى كثير من الناس. تلك الرسائل الإلكترونية عادة ما نتحدث عن المال لأن هذا موضوع حساس والناس أكثر عرضة للتسرع عند فتح رسائل البريد الإلكتروني الحديث عن المال. من المتكرر جدًا أنك سترى أسماء شركات كبيرة مثل Amazon المستخدمة ، على سبيل المثال ، إذا أرسل Amazon عبر البريد الإلكتروني لشخص ما إيصالًا لشراء لا يتذكر الشخص إجراءه ، فلن ينتظر فتح المرفق. عندما كنت تتعامل مع رسائل البريد الإلكتروني، وهناك بعض الأشياء التي يجب البحث عن إذا كنت تريد أن تحمي النظام الخاص بك. من الضروري أن تتحقق من المرسل لمعرفة ما إذا كان مألوفًا لك وما إذا كان موثوقًا به. وإذا كنت على دراية بها، راجع عنوان البريد الإلكتروني للتأكد من أنها في الواقع هم. أيضا ، ابحث عن الأخطاء في قواعد اللغة ، والتي عادة ما تميل إلى أن تكون صارخة إلى حد ما. قد تكون الطريقة التي يتم استقبالها أيضًا تلميحًا ، حيث أن الشركات الشرعية التي يعد بريدها الإلكتروني مهمًا بما يكفي لفتحها ستشمل اسمك ، بدلاً من التحيات العامة مثل عزيزي العميل / العضو. يمكن أن تصيب انتزاع الفدية أيضًا باستخدام برامج الكمبيوتر الحديثة. عادة ما يتم اكتشاف هذه النقاط الضعيفة من قبل الباحثين الأمنيين ، وعندما يصبح البائعون على علم بها ، فإنهم يصدرون إصلاحات لإصلاحها بحيث لا يمكن للأطراف الحاقدة استغلالها لنشر برامجها الخبيثة. ومع ذلك ، ليس الجميع سريعًا في إعداد تلك الإصلاحات ، كما يمكن رؤيته من انتشار انتزاع الفدية WannaCry. من الأهمية بمكان أن تقوم بتصحيح البرامج بشكل متكرر لأنه إذا كانت هناك مشكلة ضعف خطيرة، فقد تستخدمها البرامج الضارة للدخول. يمكن تعيين التحديثات لتثبيت تلقائيا، إذا كنت لا تريد أن المتاعب نفسك معهم في كل مرة.

كيف [Triplock@tutanota.com].LCK ransomware يتصرف

بمجرد أن تدخل البرامج الضارة في ترميز البيانات إلى جهاز الكمبيوتر الخاص بك ، فسوف تبحث عن أنواع ملفات محددة وبمجرد تحديد موقعها ، ستقوم بتشفيرها. في البداية، قد يكون مربكاً لما يحدث، ولكن عندما لا يمكن فتح ملفاتك كالمعتاد، سوف تعرف على الأقل أن هناك شيء غير صحيح. الملفات التي تأثرت سيكون لها ملحق ملف غريب ، والذي يساعد عادة الناس في التعرف على أي بيانات تشفير البرامج الخبيثة انهم يتعاملون مع. قد تستخدم بعض برامج الفدية خوارزميات تشفير قوية ، مما يجعل فك تشفير الملفات صعبًا جدًا ، إن لم يكن مستحيلاً. في حال كنت لا تزال غير متأكد ما يجري، فإن الإخطار فدية تصف كل شيء. إذا كنت تعتقد المحتالين السيبرانية ، فإن الطريقة الوحيدة لاستعادة البيانات الخاصة بك ستكون من خلال برنامج فك التشفير الخاص بهم ، والذي من الواضح أنه لن يأتي مجانًا. يجب أن توضح المذكرة بوضوح كم تكاليف أداة فك التشفير ولكن إذا لم يكن كذلك ، سيتم إعطاء طريقة للاتصال بالمجرمين لتحديد السعر. شراء decryptor ليس الخيار الموصى به، لأسباب قمنا بتحديدها بالفعل. عندما لا تساعد جميع الخيارات الأخرى، عندها فقط يجب أن تفكر في الامتثال للطلبات. ربما كنت قد نسيت ببساطة أن كنت قد احتياطية من الملفات الخاصة بك. قد يكون برنامج فك التشفير المجاني خيارًا. قد تكون برامج فك التشفير المجانية متاحة ، إذا كان شخص ما قادرًا على فك تشفير برامج الفدية. قبل أن تقرر الدفع، خذ في الاعتبار هذا الخيار. شراء أكثر حكمة سيكون النسخ الاحتياطي. وإذا كان النسخ الاحتياطي هو خيار، وينبغي أن يتم استعادة البيانات بعد حذف [Triplock@tutanota.com].LCK ransomware الفيروس، إذا كان لا يزال يسكن النظام الخاص بك. تصبح مألوفة مع كيفية توزيع انتزاع الفدية بحيث يمكنك بذل قصارى جهدكم لتجنب ذلك. على أقل تقدير، لا تفتح مرفقات البريد الإلكتروني يميناً ويساراً، وقم بتحديث برامجك، والتزم بمصادر التنزيل الحقيقية.

[Triplock@tutanota.com].LCK ransomware ازاله

من أجل التخلص من انتزاع الفدية إذا كان لا يزال على الكمبيوتر، وتوظيف البيانات تشفير البرامج الضارة. إذا حاولت المحو [Triplock@tutanota.com].LCK ransomware يدوياً، فقد يتسبب ذلك في ضرر إضافي لذلك لا ننصح به. وهكذا، اختيار الأسلوب التلقائي. كما قد يمنع في المستقبل انتزاع الفدية من الدخول، بالإضافة إلى مساعدتك على التخلص من هذا واحد. اختر أداة جديرة بالثقة، وبمجرد تثبيتها، قم بفحص جهازك بحثًا عن الإصابة. ومع ذلك، أداة مكافحة البرامج الضارة أنها غير قادرة على استرداد الملفات الخاصة بك. عندما يكون جهازك خاليًا من التهديد، ابدأ في إجراء نسخ احتياطي للبيانات بشكل روتيني.

Offers

تنزيل أداة إزالةto scan for [Triplock@tutanota.com].LCK ransomwareUse our recommended removal tool to scan for [Triplock@tutanota.com].LCK ransomware. Trial version of provides detection of computer threats like [Triplock@tutanota.com].LCK ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف [Triplock@tutanota.com].LCK ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

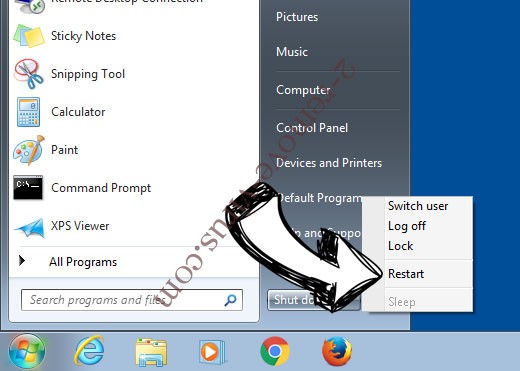

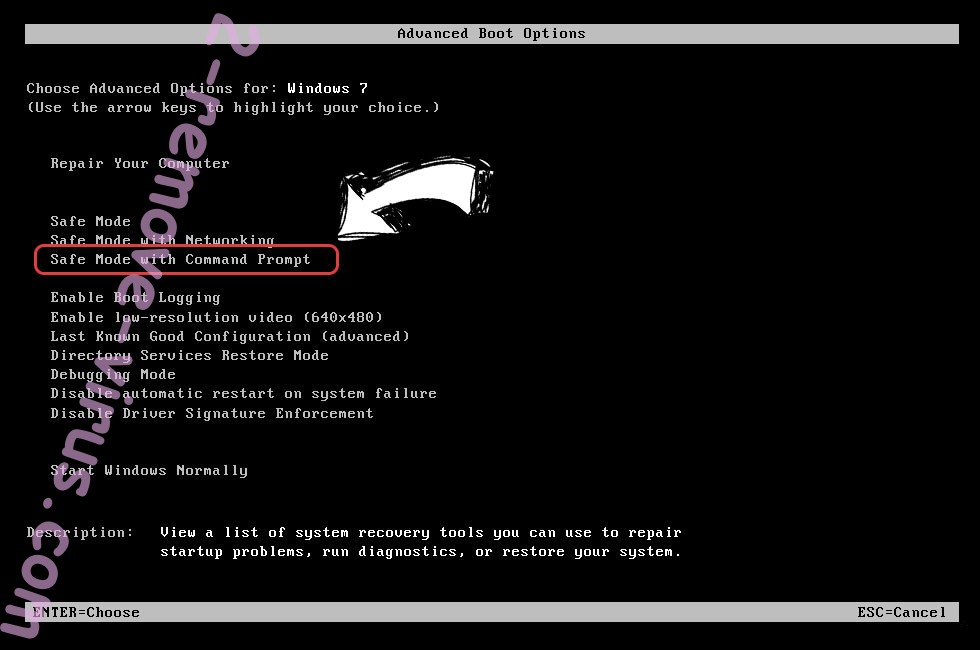

إزالة [Triplock@tutanota.com].LCK ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

![Remove [Triplock@tutanota.com].LCK ransomware - boot options](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Remove [Triplock@tutanota.com].LCK ransomware - boot options](https://www.2-remove-virus.com/wp-content/uploads/2016/08/remove-ci-295-boot-options.jpg)

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة [Triplock@tutanota.com].LCK ransomware

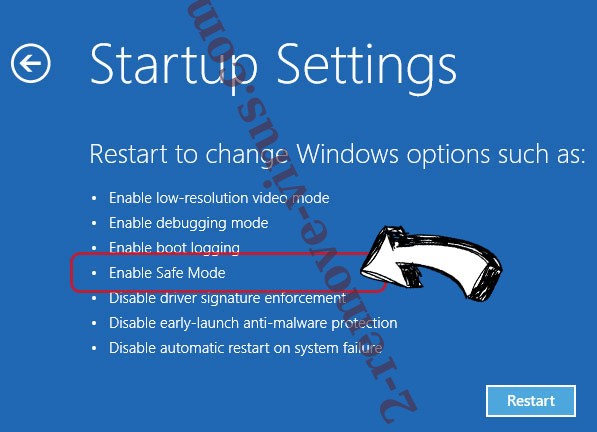

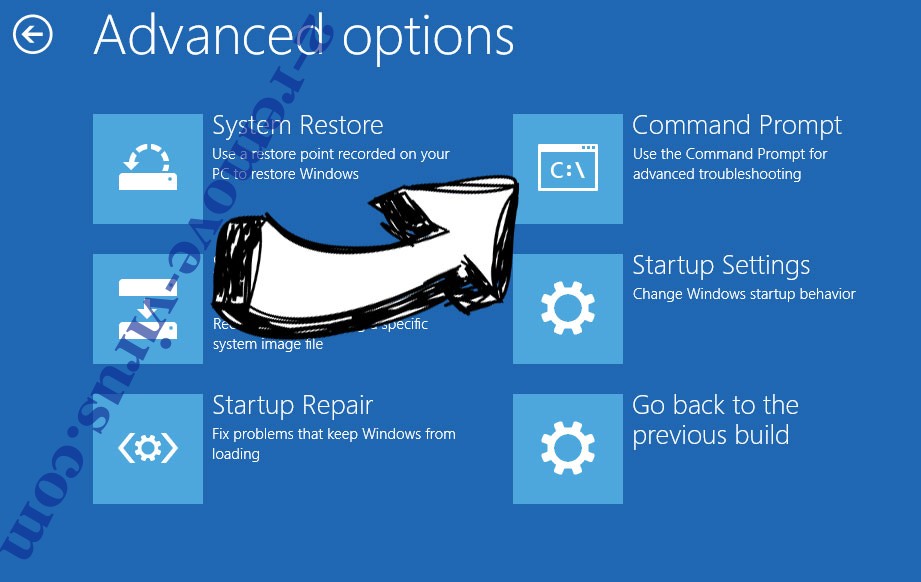

إزالة [Triplock@tutanota.com].LCK ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف [Triplock@tutanota.com].LCK ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف [Triplock@tutanota.com].LCK ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

- اكتب في cd restore، واضغط على Enter.

![Uninstall [Triplock@tutanota.com].LCK ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [Triplock@tutanota.com].LCK ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-295-command-prompt-restore.jpg)

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

![Delete [Triplock@tutanota.com].LCK ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [Triplock@tutanota.com].LCK ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-295-command-prompt-restore-init.jpg)

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

![[Triplock@tutanota.com].LCK ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Triplock@tutanota.com].LCK ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-295-restore-point.jpg)

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

![[Triplock@tutanota.com].LCK ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Triplock@tutanota.com].LCK ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-295-removal-restore-message.jpg)

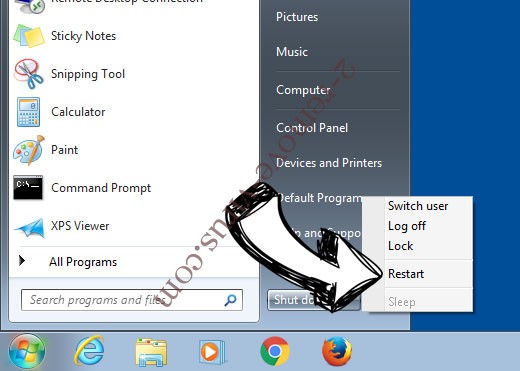

حذف [Triplock@tutanota.com].LCK ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

![Uninstall [Triplock@tutanota.com].LCK ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [Triplock@tutanota.com].LCK ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-295-command-prompt-restore.jpg)

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

![Delete [Triplock@tutanota.com].LCK ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [Triplock@tutanota.com].LCK ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-295-command-prompt-restore-init.jpg)

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

![Get rid of [Triplock@tutanota.com].LCK ransomware - restore init](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Get rid of [Triplock@tutanota.com].LCK ransomware - restore init](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-295-restore-init.jpg)

- اختر نقطة استعادة قبل الإصابة.

![[Triplock@tutanota.com].LCK ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Triplock@tutanota.com].LCK ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-295-restore-point.jpg)

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.

![[Triplock@tutanota.com].LCK ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[Triplock@tutanota.com].LCK ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-295-removal-restore-message.jpg)