هذا تهديدا خطيرا

رانسومواري المعروف باسم .tro file virus وتصنف كتهديد خطير، بسبب الأضرار المحتملة التي قد يؤدي. أنت كنت المحتمل ابدأ جاء عبر من قبل، ومعرفة ما تقوم به قد يكون من المستغرب خصوصا. الخاص بك قد يكون تم ترميز الملفات باستخدام خوارزميات تشفير قوية، عليك التوقف عن الوصول إلى الملفات. لأن بيانات تشفير البرامج الضارة قد يسفر عن فقدان البيانات الدائمة، تصنف على أنها مرض خطير للغاية.

وهناك أيضا خيار دفع الفدية ولكن لأسباب نذكر أدناه، ليس هذا هو أفضل فكرة. وهناك كثير من الحالات حيث لم تكن فك تشفير الملفات حتى بعد الدفع. لا تنسى أن كنت تتعامل مع المحتالين الذين لن تشعر بنفسها مضطرة لمساعدتك في الملفات الخاصة بك عند أنها يمكن أن تأخذ فقط المال الخاص بك. وعلاوة على ذلك، سيذهب المال الخاص نحو المستقبل رانسومواري والبرامج الضارة. رانسومواري بالفعل مبلغ 5 بیلیون قيمة الأضرار التي لحقت بالمؤسسات التجارية في عام 2017، وتقدير فقط. ينجذب الناس إلى المال السهل، وعندما الضحايا دفع الفدية، أنها تجعل هذه الصناعة رانسومواري جذابة لهذه الأنواع من الناس. الحالات حيث يمكن أن ينتهي في فقدان البيانات الخاصة بك شائعة بدلاً من ذلك قد يكون من الأفضل للاستثمار في النسخ الاحتياطي. إذا تم إجراء النسخ الاحتياطي قبل القبض عليك التهديد، يمكنك إنهاء الفيروسات .tro file virus واسترداد البيانات. وستقدم معلومات حول أساليب التوزيع الأكثر شيوعاً في أسفل الفقرة، في قضية لم تكن معينة حول كيفية إدارة رانسومواري تصيب النظام الخاص بك.

رانسومواري انتشار طرق

طرق التوزيع رانسومواري الأكثر شيوعاً تشمل عبر رسائل البريد الإلكتروني المتطفل، واستغلال مجموعات والتنزيلات الخبيثة. عادة ليس من الضروري للتوصل إلى أساليب أكثر تطورا لأن كثيرا من الناس لا الحذر عند استخدام رسائل البريد الإلكتروني وتحميل الملفات. ويمكن استخدام أساليب أكثر تفصيلاً كذلك، على الرغم من أن ليس في كثير من الأحيان. المحتالين كتابة البريد إلكتروني مقنعة جداً، بينما استخدام اسم شركة معروفة أو منظمة، وإرفاق الملف المصاب بالفيروس إلى البريد الإلكتروني وإرسالها. عادة، سوف يناقش رسائل البريد الإلكتروني المال أو مواضيع مشابهة، والتي يميل الناس إلى تأخذ على محمل الجد. فالي حد ما في كثير من الأحيان أن سترى الأسماء الكبيرة مثل الأمازون المستخدمة، على سبيل المثال، إذا الأمازون شخص ما بالبريد الإلكتروني إيصالا لشراء تقدم للمستخدم، كان عليه أن فتح الملف المرفق في وقت واحد. كنت بحاجة إلى البحث عن بعض علامات عند التعامل مع رسائل البريد الإلكتروني إذا كنت تريد نظام نظيف. قبل فتح الملف المرفق، ننظر إلى مرسل رسالة البريد الإلكتروني. إذا كنت على دراية بها، تأكد من أنها في الواقع لهم بالتحقق من عنوان البريد الإلكتروني بعناية. للاطلاع على الأخطاء النحوية الواضحة، أنها عادة ما تكون صارخة. يحيط علما بكيفية عناوين المرسل لك، إذا كان مرسل الذي يعرف الاسم الخاص بك، سوف يستخدمونها اسمك دائماً في الترحيب. قد تستخدم بعض رانسومواري أيضا نقاط الضعف في أجهزة الكمبيوتر للدخول. كافة البرامج نقاط الضعف ولكن عموما، البائعين إصلاحها عندما اكتشفوا حيث أن البرامج الضارة لا يمكن الاستفادة منه للدخول. ولسوء الحظ، كما ثبت من قبل رانسومواري واناكري، ليس كل المستخدمين تثبيت التحديثات، لسبب أو لآخر. الحالات حيث يستخدم البرمجيات الخبيثة نقاط الضعف للدخول السبب في أنه من المهم أن يتم تحديث برامجك كثيرا ما. يمكن تثبيت التحديثات تلقائياً، إذا وجدت تلك التنبيهات مزعجة.

ماذا يمكنك أن تفعل حول البيانات الخاصة بك

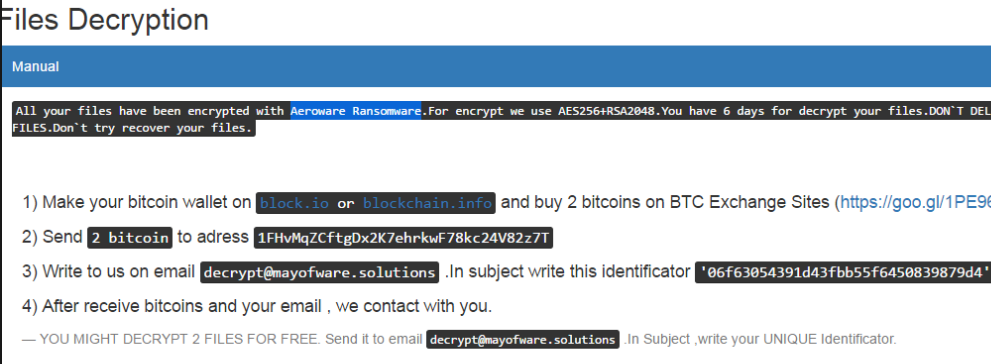

الأهداف الخبيثة ترميز بيانات فقط ملفات محددة، وأنها كنت ترميز حالما وجدت. حتى في حالة الإصابة لم يكن واضحا في البداية، فستعرف التأكيد شيئا ما ليس صحيحاً عندما لا يمكنك فتح الملفات الخاصة بك. عليك أن تعرف الملفات التي تم تشفيرها لأنها سوف يكون امتداداً غير عادية أضيف إليهم. في كثير من الحالات، استعادة الملف قد مستحيل لأن خوارزميات التشفير المستخدمة في تشفير لا يمكن أن تكون الاستعادة. سيتم وضع مذكرة فدية في المجلدات مع البيانات الخاصة بك أو أنها سوف تظهر في سطح المكتب الخاص بك، وأنه ينبغي أن يوضح أنه قد تم تشفير الملفات الخاصة بك وكيفية المضي قدما. ينطوي على الأسلوب المقترح يمكنك دفع بهم ديكريبتور. المذكرة ينبغي أن عرض السعر لأداة فك تشفير ولكن إذا كان هذا ليس هو الحال، سيكون لديك للاتصال المتسللين من خلال عنوان البريد الإلكتروني المحدد بهم لمعرفة مقدار تكاليف برنامج فك التشفير. للأسباب التي ذكرناها مسبقاً، ونحن لا تشجع دفع الفدية. إذا كنت عازمة على الدفع، فإنه ينبغي أن يكون الملاذ الأخير. ربما كنت قد نسيت أنك جعلت النسخ الاحتياطي للملفات الخاصة بك. أو، إذا كنت محظوظاً, قد نشرت بعض الباحث ديكريبتور مجاناً. إذا كان باحث البرامج ضارة يمكن أن الكراك الملف ترميز برنامج ضار، كان عليه قد الإفراج عن ديكريبتورس حرة. يأخذ هذا الخيار في الاعتبار، وفقط عندما تكون معينة ديكريبتور حرة ليس خياراً، يجب عليك حتى التفكير في الانصياع للمطالب. وستكون عملية شراء أكثر ذكاء النسخ الاحتياطي. إذا تم إنشاء النسخة الاحتياطية قبل اجتياح العدوى، يمكنك استرداد البيانات بعد أن قمت بإزالة فيروس .tro file virus. في المستقبل، على الأقل في محاولة للتأكد من أنه يمكنك تجنب ترميز البرامج الضارة بقدر الإمكان قبل أن تصبح على دراية طرق انتشار الملف. عصا لصفحات ويب المشروعة عندما يتعلق الأمر بالتحميل، وتوخي الحذر عند التعامل مع ملفات تمت إضافتها إلى رسائل البريد الإلكتروني، وتحديث البرامج الخاصة بك.

طرق لإزالة فيروس .tro file virus

إذا كنت ترغب في إنهاء تماما رانسومواري، سيكون لديك للحصول على بيانات تشفير البرامج الضارة. إذا حاولت حذف .tro file virus يدوياً، يمكن أن ينتهي بك الأمر إتلاف النظام الخاص بك كذلك حيث أننا لا ننصح بذلك. وهكذا، واختيار الأسلوب التلقائي. يتم إنشاء هذه الأنواع من البرامج قصد إزالة أو حتى حظر هذه الأنواع من التهديدات. بمجرد تثبيت برامج إزالة البرامج الضارة من اختيارك، ببساطة تفحص الأداة الخاصة بك وإذا تم التعرف على التهديد، السماح له بإنهائه. لا نتوقع أداة إزالة البرامج الضارة لمساعدتك في استرداد البيانات، لأنها غير قادرة على القيام بذلك. بمجرد تم تنظيف جهاز الكمبيوتر الخاص بك، يجب أن تكون قادراً على العودة إلى الاستخدام العادي للكمبيوتر.

Offers

تنزيل أداة إزالةto scan for .tro file virusUse our recommended removal tool to scan for .tro file virus. Trial version of provides detection of computer threats like .tro file virus and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف .tro file virus باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة .tro file virus من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

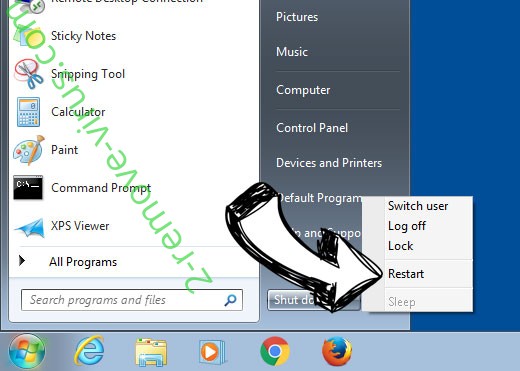

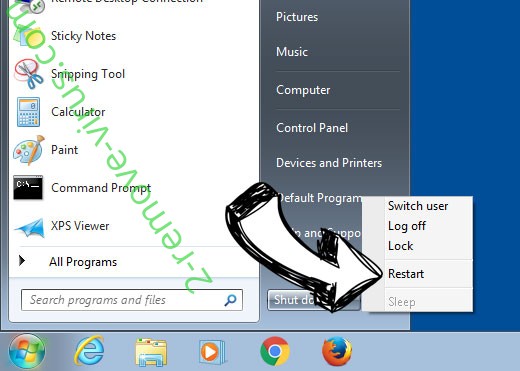

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

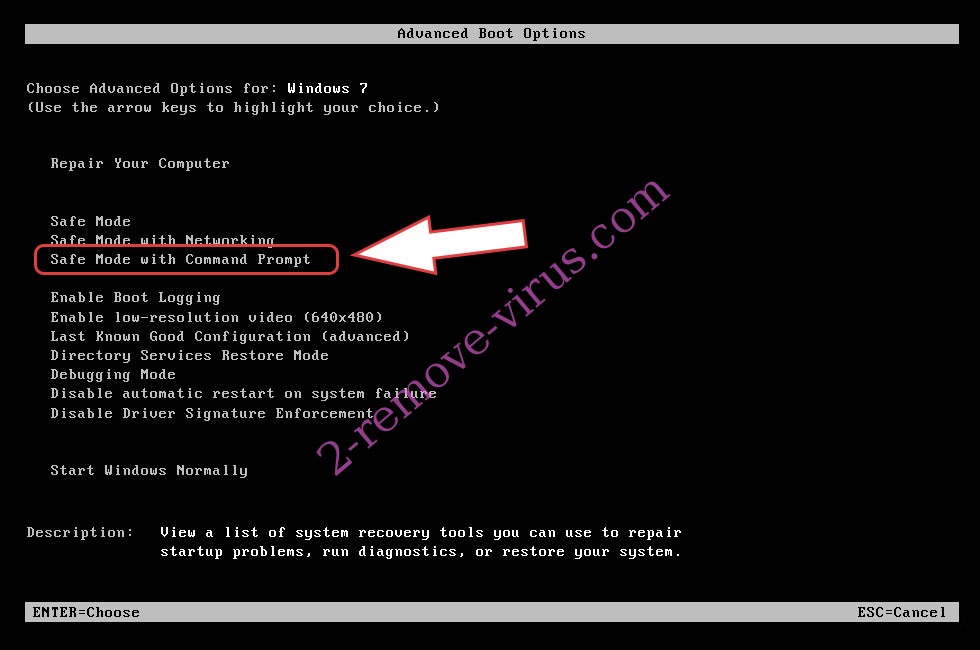

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة .tro file virus

إزالة .tro file virus من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

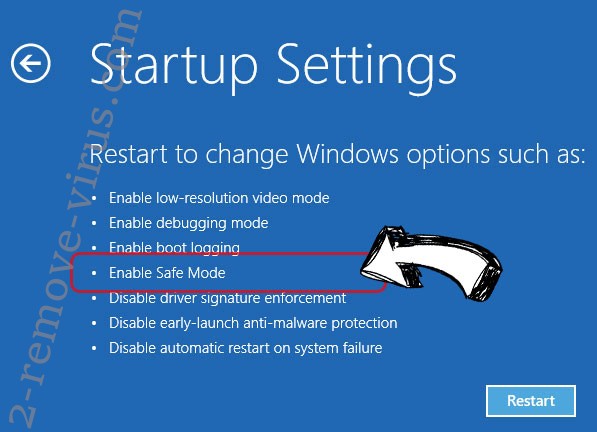

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف .tro file virus

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف .tro file virus من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

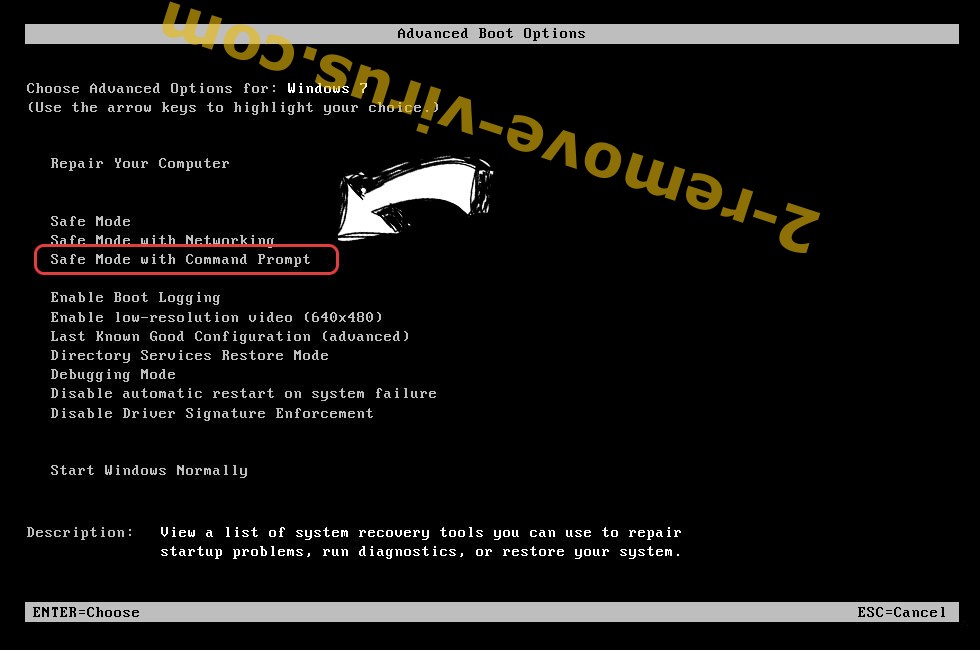

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

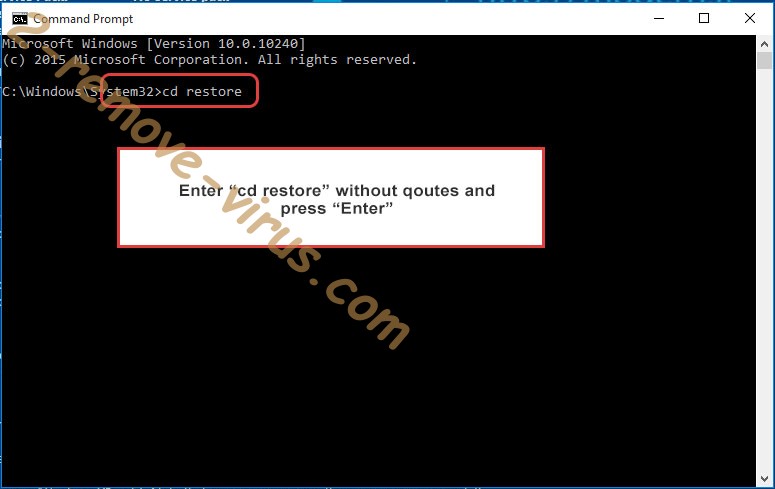

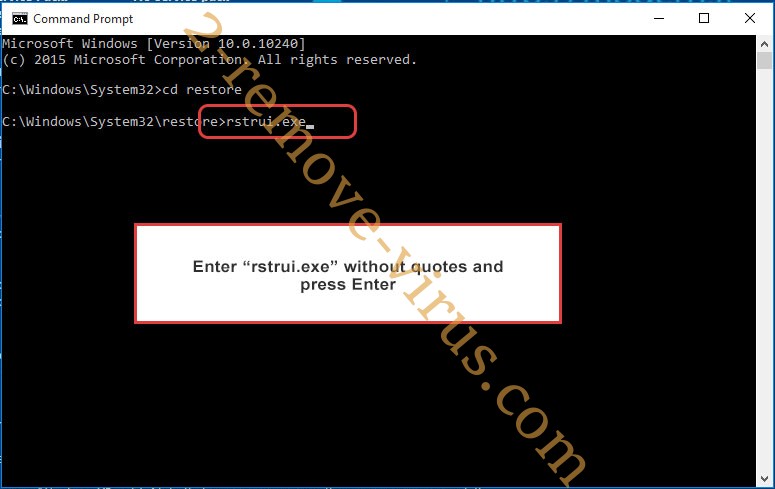

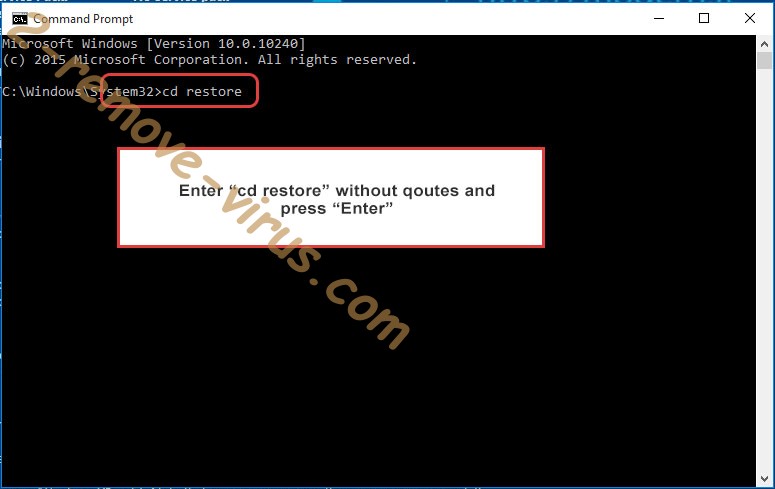

- اكتب في cd restore، واضغط على Enter.

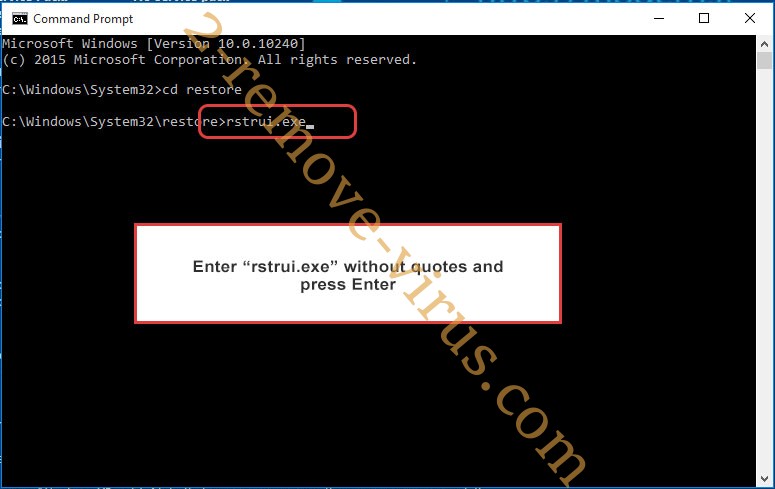

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

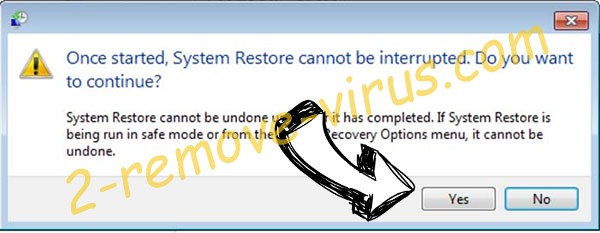

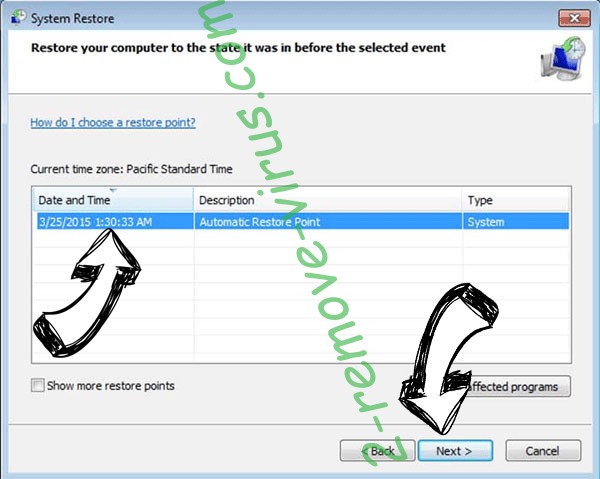

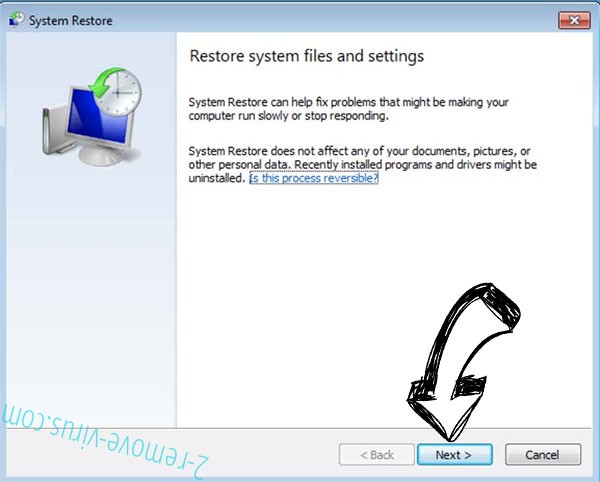

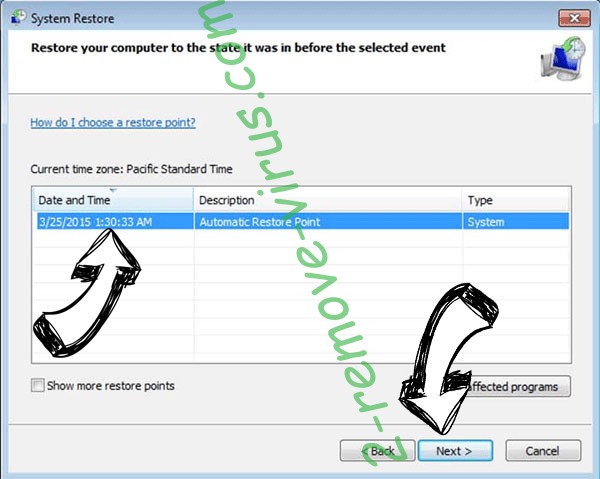

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

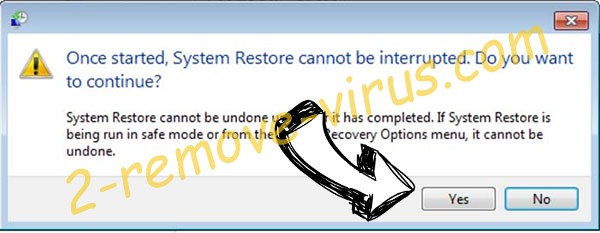

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف .tro file virus من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

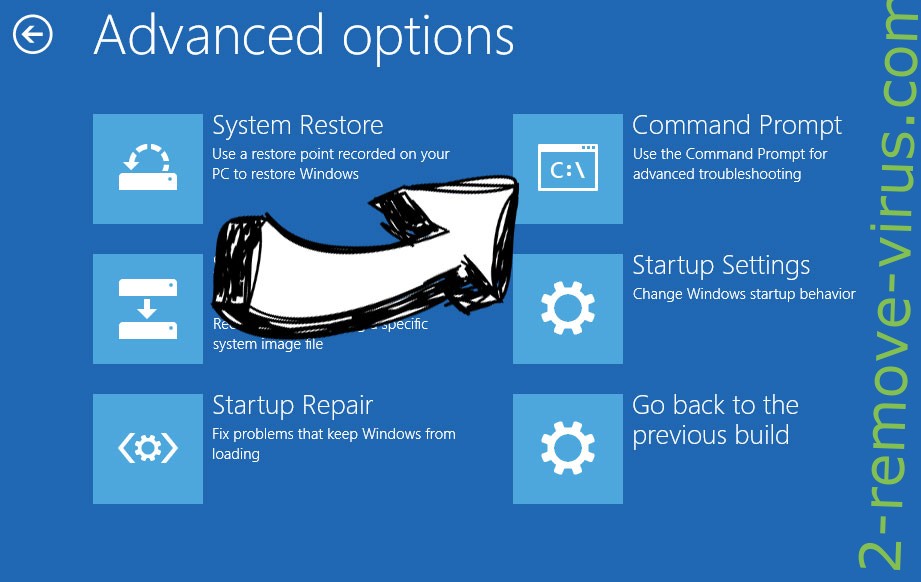

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.