حول الفيروس Tro Ransomware

رانسومواري المعروف باسم Tro Ransomware يصنف كمرض ضارة جداً، نظراً لكمية الضرر يمكن القيام به للنظام الخاص بك. فمن الممكن أنها المرة الأولى التي تأتي عبر هذا النوع من البرامج الضارة، وفي هذه الحالة، قد يكون في لمفاجأة كبيرة. سوف تكون الملفات غير متوفرة إذا رانسومواري بتأمين لهم، التي تستخدم خوارزميات تشفير قوية. حتى يضر رانسومواري لاستعادة ملف لا يمكن بالضرورة في جميع الحالات. المحتالين عبر الإنترنت وسوف تعطيك أداة فك تشفير ولكن إعطاء إلى المطالب قد لا تكون فكرة أكبر. وهناك العديد من الحالات حيث دفع الفدية لا يعني فك تشفير الملف.

سيكون من السذاجة الاعتقاد بأن المجرمين سوف تشعر بأنها ملزمة لمساعدتك في استرداد الملف، عندما لم يكن لديهم إلى. كما سيدعم الأنشطة المقبلة لهؤلاء المحتالين بتلك الأموال. رانسومواري بالفعل مليارات الدولارات في الضرر، وتريد حقاً أن يكون دعم ذلك. الناس أيضا أن تصبح أكثر تنجذب إلى الصناعة نظراً لأن المزيد من الناس دفع الفدية، أكثر ربحية يصبح. استثمار تلك الأموال في النسخ الاحتياطي سيكون قرارا أفضل بكثير لأنه إذا كنت من أي وقت مضى وضعت في هذا النوع من الحالة مرة أخرى، كنت قد مجرد إطلاق Tro Ransomware البيانات من النسخة الاحتياطية ولا تقلق بشأن فقدان. ثم يمكن الانتقال إلى ملف الاسترداد بعد إزالة فيروس Tro Ransomware أو التهديدات ذات الصلة. وفي حال كنت أتساءل كيف تمكنت من الحصول رانسومواري، سوف نشرح كيف ينتشر في الفقرة التالية.

كيف تحصل رانسومواري

وتستخدم طرق أساسية بدلاً من ذلك لنشر ملف ترميز البرامج الضارة، مثل البريد الإلكتروني المتطفل والتنزيلات الخبيثة. أن هناك كثير من الناس الذين لا حذراً حول كيفية استخدام البريد الإلكتروني، أو من حيث أنها تنزيل، الموزعات رانسومواري لا تحتاج إلى التفكير في السبل التي أكثر تفصيلاً. هذا لا يعني أن الموزعين لا تستخدم أساليب أكثر تطورا على الإطلاق، ومع ذلك. ببساطة أن المجرمين استخدام اسم شركة معروفة وكتابة رسالة البريد إلكتروني عامة ولكن معقولة إلى حد ما، وإرفاق الملف التي تعاني من البرامج الضارة إلى البريد الإلكتروني وإرساله للضحايا في المستقبل. الأموال ذات الصلة بالمشاكل هي موضوع مشترك في هذه الرسائل أن الناس يميلون إلى نأخذها على محمل الجد وهي أكثر عرضه للانخراط في. كما يشيع التظاهر المحتالين من الأمازون، ويقول الضحايا المحتملين أن كان هناك بعض النشاط غريبا في حساباتهم، التي يجب أن تشجع شخص لفتح المرفق مباشرة. بغية حماية نفسك من ذلك، هناك بعض الأمور التي يجب عليك القيام به عند التعامل مع رسائل البريد الإلكتروني. أولاً وقبل كل شيء، إذا كنت لا تعرف المرسل، والتحقيق معهم قبل فتح المرفقات. التحقق من عنوان البريد الإلكتروني الخاص بالمرسل لا يزال ضروريا، حتى لو كان المرسل هو معروف لكم. كما يشيع تحتوي رسائل البريد الإلكتروني على الأخطاء النحوية، التي تميل إلى أن تكون ليس من السهل لإشعار. التحية المستخدمة يمكن أن تكون أيضا إشارة، أن استخدام البريد الإلكتروني للشركة المشروعة مهمة بما يكفي لفتح اسمك في التحية، بدلاً من العميل أو عضو عالمي. يمكن أيضا استخدام الضعف برامج قديمة لتلويث. البرمجيات جميع نقاط الضعف ولكن عموما، يجعل برامج إصلاحها عند التعرف عليها حيث أن البرامج الضارة لا يمكن استخدامه لإدخال جهاز. ولسوء الحظ، كما يتضح من رانسومواري واناكري، الجميع لا يثبت تلك البقع، لسبب أو لآخر. من المهم تحديث برامجك كثيرا لأنه إذا كانت ثغرة خطيرة بما يكفي، خطيرة ما يكفي من نقاط الضعف يمكن أن تستخدم بسهولة البرمجيات الخبيثة لذا تأكد يمكنك تصحيح كافة البرامج الخاصة بك. يجري يصنفونهم بانتظام حول التحديثات قد تحصل مزعجة، حيث قد يكون إعداد لتثبيت تلقائياً.

ماذا يفعل

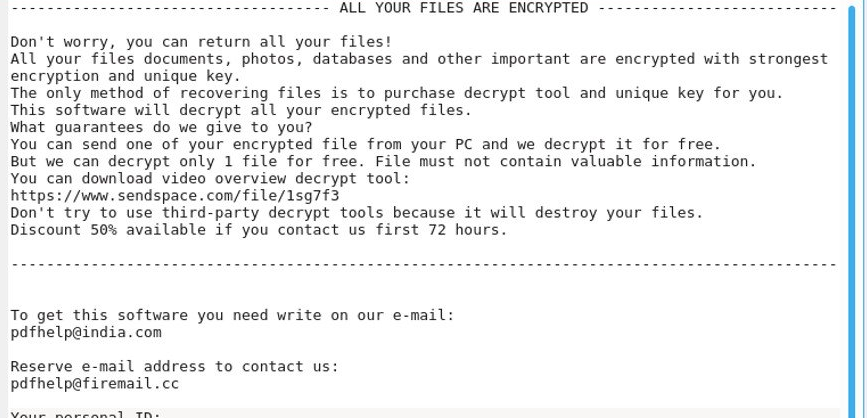

حالما البيانات ترميز البرمجيات الخبيثة يصيب جهاز الكمبيوتر الخاص بك، فإنه سوف ننظر لأنواع محددة من الملفات ومرة واحدة وقد حددت لهم، عليك قفل عليها. حتى في حالة الإصابة لم يكن واضحا منذ البداية، سيصبح من الواضح جداً شيئا ما ليس صحيحاً عندما لا يمكن الوصول إلى الملفات الخاصة بك. وسيكون كافة الملفات المشفرة بملحق ملف المرفقة بها، مما يساعد المستخدمين في التعرف على رانسومواري التي لديهم. وينبغي القول، أنه لا يمكن فك تشفير الملفات إذا كانت تستخدم خوارزميات التشفير القوى دائماً. عليك أن تكون قادراً على ملاحظة فدية الملاحظة التي سوف توضح أنه قد تم تشفير الملفات الخاصة بك، وكيف يمكن استعادتها. كنت سوف اقترح برنامج فك تشفير، بسعر من الواضح، وسيحصل المحتالون أن استخدام أي طريقة أخرى لاستعادة البيانات قد يؤدي إلى الملفات المشفرة بشكل دائم. يجب أن يتم عرض سعر واضح في المذكرة ولكن إذا لم يكن كذلك، سيكون لديك للبريد الإلكتروني المحتالين عبر الإنترنت من خلال عنوان معين بهم. لقد ناقشنا هذا من قبل، ولكن لا نشجع الانصياع للمطالب. عندما كنت قد حاولت جميع البدائل الأخرى، فقط ثم ينبغي التفكير في كيفية الامتثال للطلبات. حاول أن تتذكر ربما كنت لا تذكر. كما قد تكون قادراً على العثور ديكريبتور مجاناً. ويجب علينا أن نذكر أن أخصائيي البرامج الضارة في بعض الأحيان قادرون على تكسير بيانات تشفير البرامج الضارة، مما يعني قد تحصل ديكريبتور مع أي مدفوعات اللازمة. النظر في هذا الخيار، وفقط عندما تكون بعض من برنامج فك تشفير مجانية غير متوفر، يجب أن نفكر حتى تدفع. يمكن القيام باستثمار جزء من هذه الأموال لشراء بعض نوع من النسخ الاحتياطي من الخير. إذا تم إنشاء النسخة الاحتياطية قبل اجتياح العدوى، يمكنك إجراء استعادة البيانات بعد قيامك بإنهاء Tro Ransomware الفيروس. أصبحت مدركة من كيف ينتشر رانسومواري حيث أنه يمكنك تجنب ذلك في المستقبل. عصا لتأمين مصادر التحميل، كن حذراً عند فتح الملفات المرفقة برسائل البريد الإلكتروني، والتأكد من الحفاظ على تحديث برامجك.

إزالة Tro Ransomware

إذا يبقى الملف تشفير برنامج ضار على النظام الخاص بك، نوصي بتنزيل أداة إزالة البرامج ضارة التخلص منه. عند محاولة إصلاح يدوياً الفيروسات Tro Ransomware لك يمكن أن تسفر عن أضرار إضافية إذا كنت لا البارعين في الكمبيوتر. بدلاً من ذلك، استخدام برنامج إزالة البرامج ضارة أن عدم وضع الكمبيوتر في خطر. ويهدف برنامج مكافحة البرامج ضارة العناية بهذه الأنواع من التهديدات، اعتماداً على الذي الذي اخترته، فيمكن أن تتوقف حتى عدوى. اختيار أداة إزالة البرامج الضارة التي سوف تناسب ما تحتاجه، وتحميله، وإجراء فحص نظام بكامل بمجرد تثبيته. البرنامج غير قادر على استعادة الملفات الخاصة بك، ومع ذلك. بعد ذهابه الإصابة، تضمن لك الحصول على النسخ الاحتياطي، وتقديم نسخ من كافة البيانات الهامة بشكل روتيني.

Offers

تنزيل أداة إزالةto scan for Tro RansomwareUse our recommended removal tool to scan for Tro Ransomware. Trial version of provides detection of computer threats like Tro Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Tro Ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة Tro Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

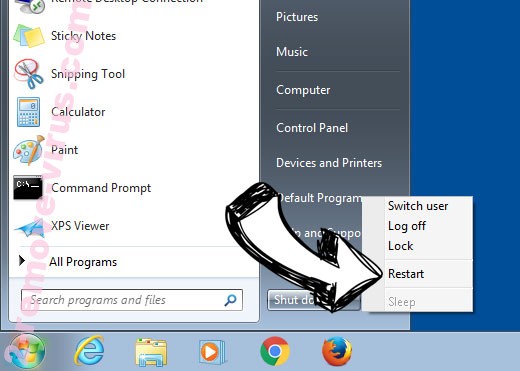

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

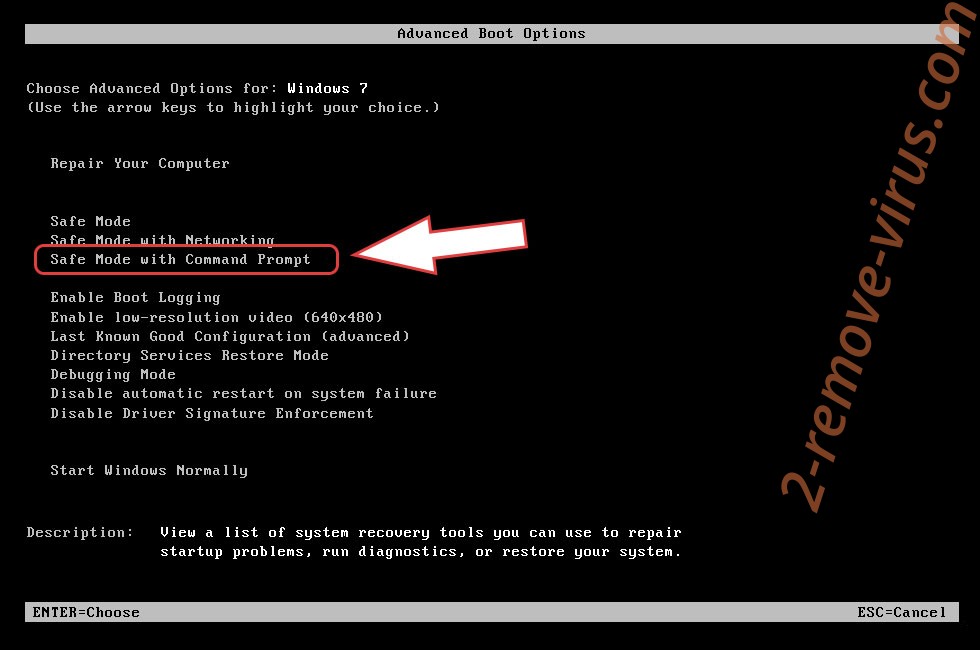

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Tro Ransomware

إزالة Tro Ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

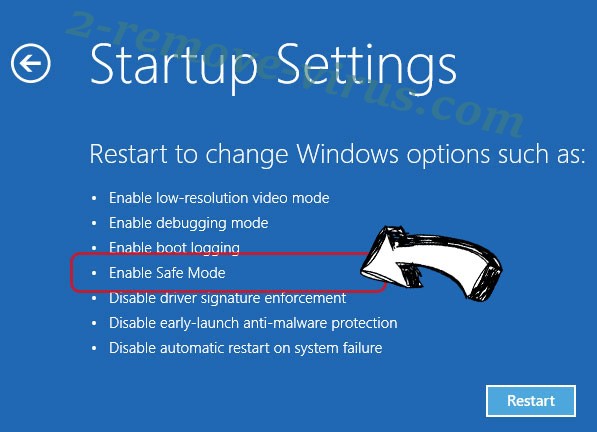

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Tro Ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف Tro Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

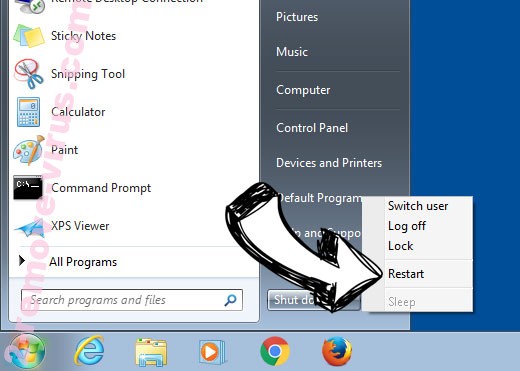

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

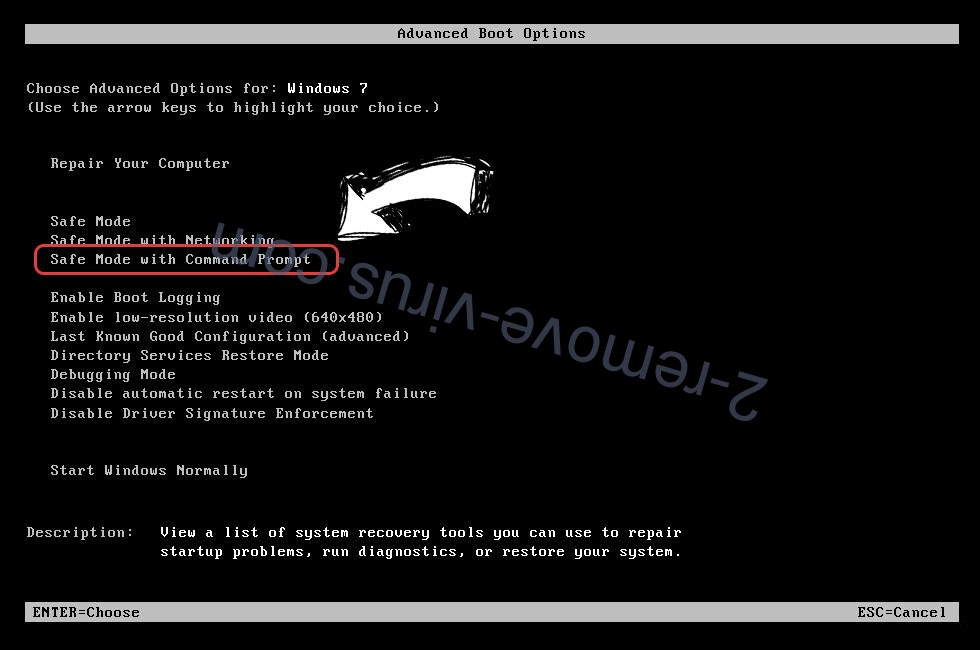

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

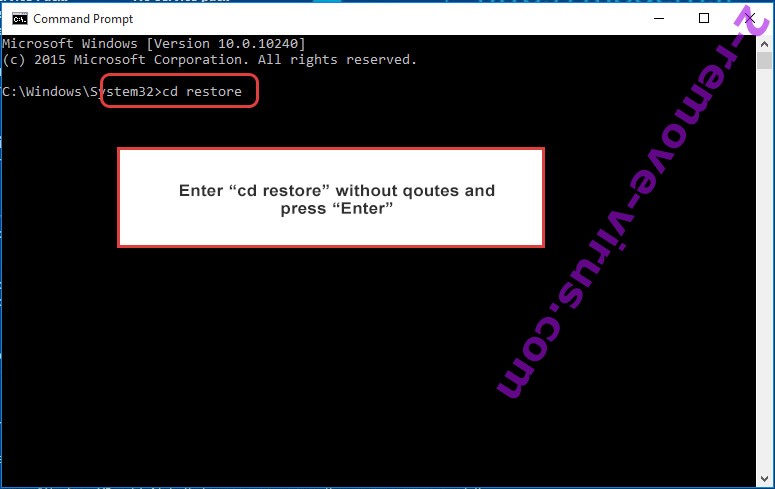

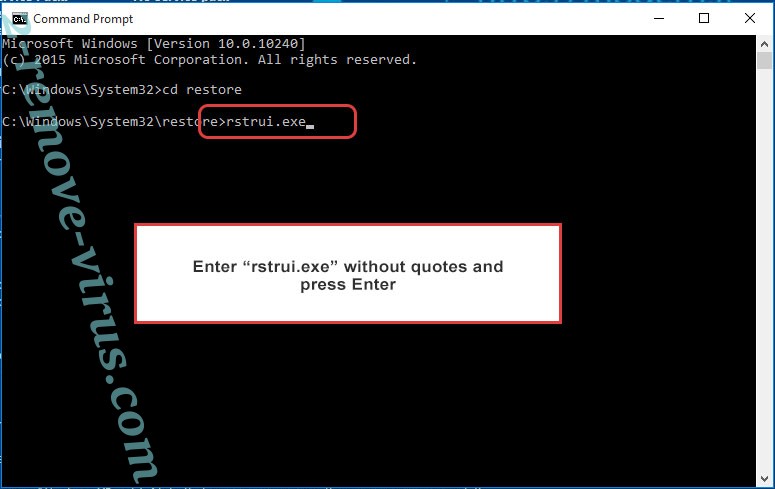

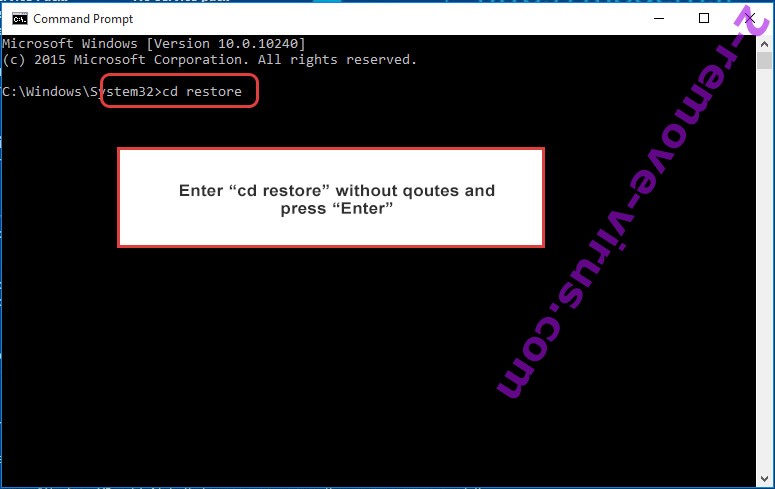

- اكتب في cd restore، واضغط على Enter.

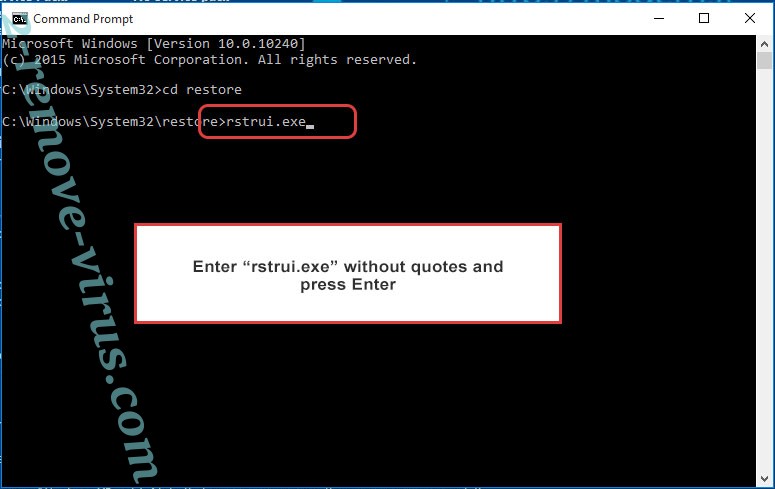

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

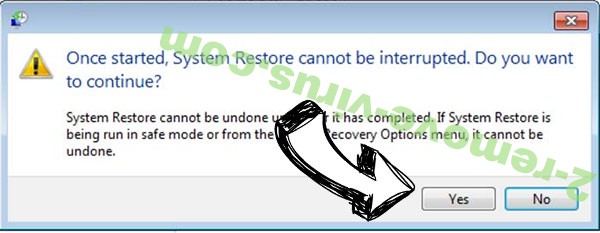

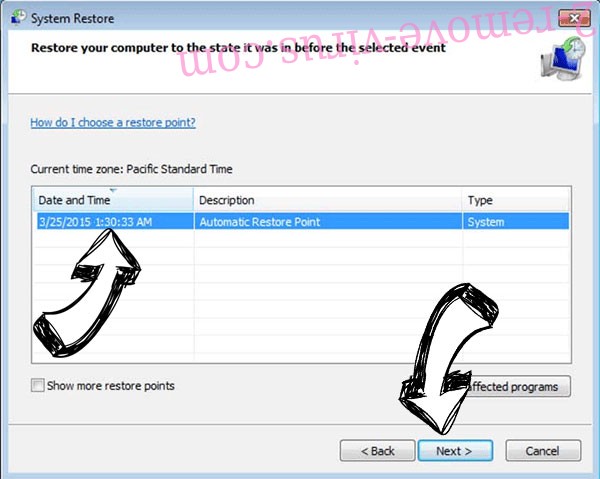

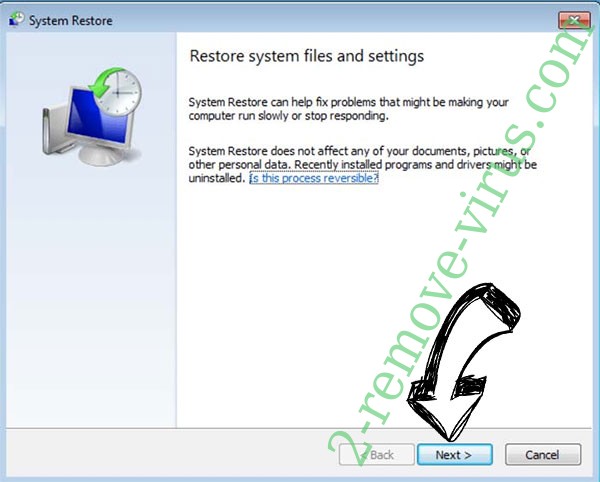

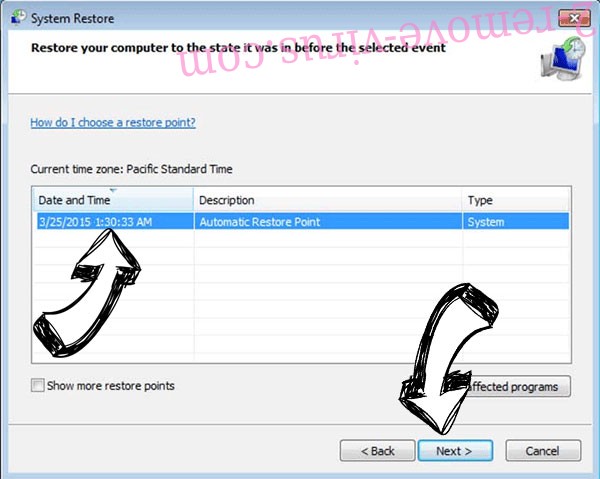

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

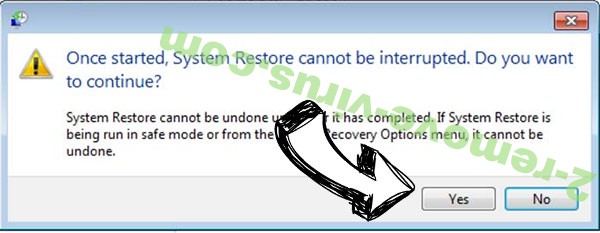

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف Tro Ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

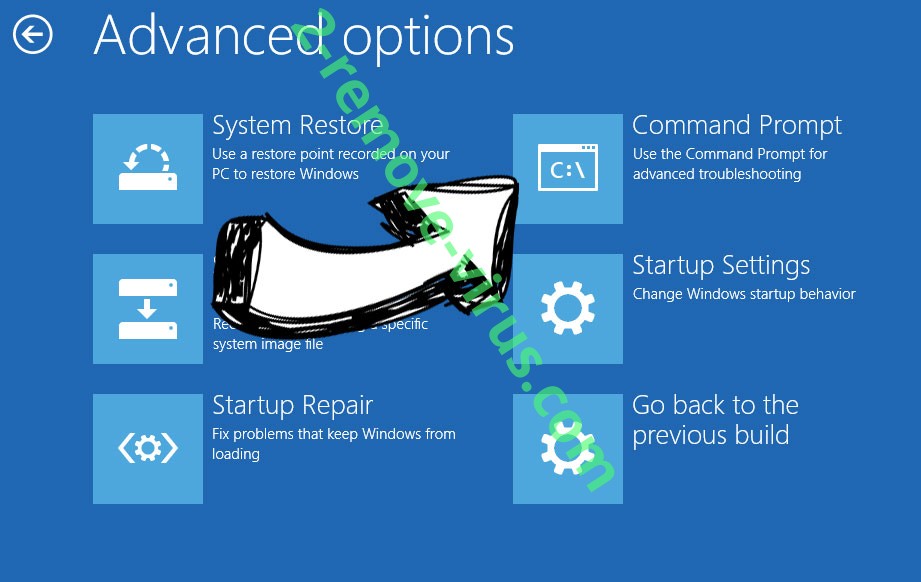

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.