حول .U2K file Ransomware الفيروس

.U2K file Ransomware تصنف برامج الفدية على أنها برامج ضارة خطيرة لأن العدوى قد يكون لها عواقب وخيمة. ربما لم تصادفها من قبل ، وقد يكون من المدهش بشكل خاص معرفة ما تفعله. يتم استخدام خوارزميات تشفير قوية للتشفير ، وإذا نجحت في تشفير ملفاتك ، فلن تتمكن من الوصول إليها بعد الآن. لا يستطيع الضحايا دائما استرداد الملفات ، وهذا هو السبب في أن برامج الفدية ضارة للغاية.

سيتم تقديم جهاز فك تشفير لك من قبل المحتالين ولكن لا يقترح شرائه. لا يضمن الاستسلام للطلبات دائما فك تشفير الملفات ، لذلك هناك احتمال أنك قد تهدر أموالك فقط. لا تنس أنك تتعامل مع مجرمي الإنترنت الذين من غير المحتمل أن يكلفوا أنفسهم عناء إرسال جهاز فك تشفير إليك عندما يكون لديهم خيار أخذ أموالك فقط. ومن شأن هذه الأموال أيضا أن تمول مشاريع البرمجيات الخبيثة في المستقبل. هل تريد حقا أن تكون مؤيدا للنشاط الإجرامي. يدرك المحتالون أيضا أنه يمكنهم كسب المال بسهولة ، وعندما يدفع الضحايا الفدية ، فإنهم يجعلون صناعة برامج الفدية جذابة لهذه الأنواع من الناس. سيكون شراء نسخة احتياطية بالأموال المطلوبة خيارا أفضل بكثير لأنه إذا تم وضعك في هذا النوع من المواقف مرة أخرى ، فيمكنك فقط فتح .U2K file Ransomware البيانات من النسخة الاحتياطية ولن تكون خسارتها ممكنة. يمكنك بعد ذلك المتابعة إلى استرداد الملف بعد إزالة .U2K file Ransomware الفيروسات أو الإصابات المماثلة. قد لا تكون أيضا على دراية بطرق توزيع برامج الفدية ، وسنشرح الطرق الأكثر شيوعا في الفقرات أدناه.

كيف تنتشر برامج الفدية

تتضمن معظم طرق توزيع برامج الفدية النموذجية من خلال رسائل البريد الإلكتروني غير المرغوب فيها ومجموعات الاستغلال والتنزيلات الضارة. نظرا لأن الكثير من الأشخاص ليسوا حذرين بشأن كيفية استخدامهم لبريدهم الإلكتروني أو من أين يقومون بالتنزيل ، فإن موزعي البرامج الضارة الذين يقومون بتشفير الملفات لا يحتاجون إلى التوصل إلى طرق أكثر تفصيلا. ومع ذلك ، قد تستخدم بعض البيانات المشفرة للبرامج الضارة طرقا أكثر تفصيلا ، والتي تحتاج إلى مزيد من الجهد. لا يحتاج المجرمون إلى فعل الكثير ، ما عليك سوى كتابة بريد إلكتروني بسيط يبدو أصليا تماما ، وإرفاق الملف المصاب بالبريد الإلكتروني وإرساله إلى الضحايا المحتملين ، الذين قد يعتقدون أن المرسل شخص شرعي. غالبا ما تصادف موضوعات حول المال في رسائل البريد الإلكتروني هذه ، لأن المستخدمين أكثر عرضة للوقوع في هذه الأنواع من المواضيع. إذا استخدم المحتالون اسم شركة معروف مثل Amazon ، فقد يفتح الأشخاص المرفق دون التفكير لأن المحتالين قد يقولون فقط إنه كان هناك نشاط مشكوك فيه في الحساب أو تم إجراء عملية شراء وإضافة الإيصال. لحماية نفسك من هذا ، هناك بعض الأشياء التي عليك القيام بها عند التعامل مع رسائل البريد الإلكتروني. إذا لم يكن المرسل شخصا تعرفه ، فسيتعين عليك التحقيق معه قبل فتح أي من مرفقاته المرسلة. لا تتسرع في فتح المرفق لمجرد أن المرسل يبدو شرعيا ، عليك أولا التحقق مرة أخرى مما إذا كان عنوان البريد الإلكتروني يتطابق مع البريد الإلكتروني الحقيقي للمرسل. الأخطاء النحوية هي أيضا علامة على أن البريد الإلكتروني قد لا يكون ما تعتقده. علامة أخرى ملحوظة يمكن أن تكون اسمك غير مستخدم في أي مكان ، إذا ، دعنا نقول أنك مستخدم Amazon وكان عليهم إرسال بريد إلكتروني إليك ، فلن يستخدموا تحيات عالمية مثل عزيزي العميل / العضو / المستخدم ، وبدلا من ذلك سيستخدمون الاسم الذي زودتهم به. يمكن أيضا استخدام نقاط الضعف على النظام الخاص بك البرامج القديمة كمسار إلى جهاز الكمبيوتر الخاص بك. يتم إصلاح هذه الثغرات الأمنية في البرامج بشكل عام بسرعة بعد اكتشافها بحيث لا يمكن استخدامها بواسطة البرامج الضارة. ومع ذلك ، إذا حكمنا من خلال توزيع WannaCry ، فمن الواضح أن الجميع لا يتعجلون تثبيت هذه التحديثات. من الأهمية بمكان أن تقوم بتصحيح برامجك بشكل متكرر لأنه إذا كانت نقطة الضعف خطيرة ، فيمكن للبرامج الضارة استخدامها للدخول. قد يزعجك باستمرار بشأن التحديثات ، لذلك يمكنك إعدادها للتثبيت تلقائيا.

ماذا يفعل

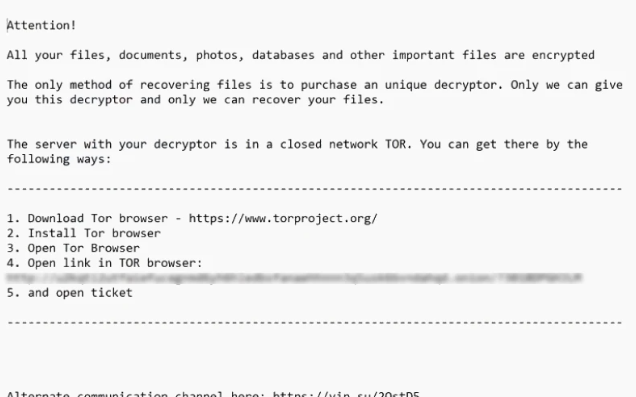

لا يستهدف الملف الذي يشفر البرامج الضارة سوى ملفات معينة ، وعندما يتم العثور عليها ، سيتم تشفيرها. إذا لم تدرك في البداية شيئا ما يحدث ، فستعرف بالتأكيد أن هناك شيئا ما عندما يتم قفل ملفاتك. تحقق من الامتدادات المرفقة بالملفات المشفرة ، يجب أن تعرض اسم برنامج الفدية. قد تستخدم بعض برامج الفدية خوارزميات تشفير قوية ، مما يجعل فك تشفير البيانات صعبا للغاية ، إن لم يكن مستحيلا. سيتم وضع إشعار فدية على سطح المكتب الخاص بك أو في المجلدات التي تحتوي على ملفات مقفلة ، والتي ستصف ما حدث لملفاتك. سيتم عرض برنامج فك التشفير ، مقابل سعر واضح ، وسيدعي المحتالون الإلكترونيون أن استخدام طريقة مختلفة لاستعادة البيانات قد يضر بهم. إذا لم تعرض الملاحظة المبلغ الذي يجب عليك دفعه ، فسيطلب منك إرسال بريد إلكتروني إليهم لتحديد السعر ، لذلك يعتمد ما تدفعه على مدى قيمة ملفاتك. كما ناقشنا بالفعل ، لا نوصي بالدفع مقابل برنامج فك التشفير ، لأسباب حددناها بالفعل. يجب النظر في الدفع عند فشل جميع الخيارات الأخرى. حاول أن تتذكر ما إذا كنت قد قمت بعمل نسخة احتياطية من أي وقت مضى ، ربما يتم تخزين بعض بياناتك بالفعل في مكان ما. في بعض الحالات ، قد تكون أجهزة فك التشفير متاحة مجانا. يجب أن نقول أنه في بعض الأحيان يكون الباحثون في البرامج الضارة قادرين على تطوير أداة فك تشفير ، مما يعني أنه يمكنك استرداد الملفات دون الحاجة إلى المدفوعات. ضع في اعتبارك هذا الخيار وفقط عندما تكون متأكدا من عدم وجود أداة مجانية لفك التشفير ، يجب أن تفكر في الدفع. قد يكون استخدام جزء من هذه الأموال لشراء نوع من النسخ الاحتياطي أفضل. إذا كنت قد قمت بعمل نسخة احتياطية من أهم ملفاتك ، فأنت فقط تقضي على .U2K file Ransomware الفيروسات ثم تستعيد الملفات. إذا كنت تتعرف على برامج الفدية، فلا ينبغي أن يكون منع العدوى أمرا صعبا. التزم بمصادر التنزيل الآمنة ، وكن حذرا عند التعامل مع الملفات المضافة إلى رسائل البريد الإلكتروني ، وحافظ على تحديث برنامجك.

طرق لإصلاح .U2K file Ransomware الفيروسات

للتخلص من البرامج الضارة لترميز الملفات إذا كانت لا تزال موجودة على الكمبيوتر ، استخدم برنامج تشفير البيانات الضار. قد يكون من الصعب جدا إصلاح .U2K file Ransomware الفيروسات يدويا لأنك قد ينتهي بك الأمر إلى إلحاق الضرر بجهاز الكمبيوتر الخاص بك عن طريق الخطأ. بدلا من ذلك ، نقترح عليك استخدام برنامج مكافحة البرامج الضارة ، وهي طريقة لن تعرض جهازك للخطر أكثر. قد يمنع أيضا البيانات المستقبلية التي تشفر البرامج الضارة من الدخول ، بالإضافة إلى مساعدتك في إزالة هذه الصفحة. ابحث عن أداة مساعدة جديرة بالثقة ، وبمجرد تثبيتها ، افحص جهازك لتحديد التهديد. ومع ذلك ، فإن الأداة غير قادرة على استعادة بياناتك. إذا تم التخلص من برامج الفدية بشكل كامل ، فقم باسترداد الملفات من النسخة الاحتياطية ، وإذا لم يكن لديك ، فابدأ في استخدامها.

Offers

تنزيل أداة إزالةto scan for .U2K file RansomwareUse our recommended removal tool to scan for .U2K file Ransomware. Trial version of provides detection of computer threats like .U2K file Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف .U2K file Ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

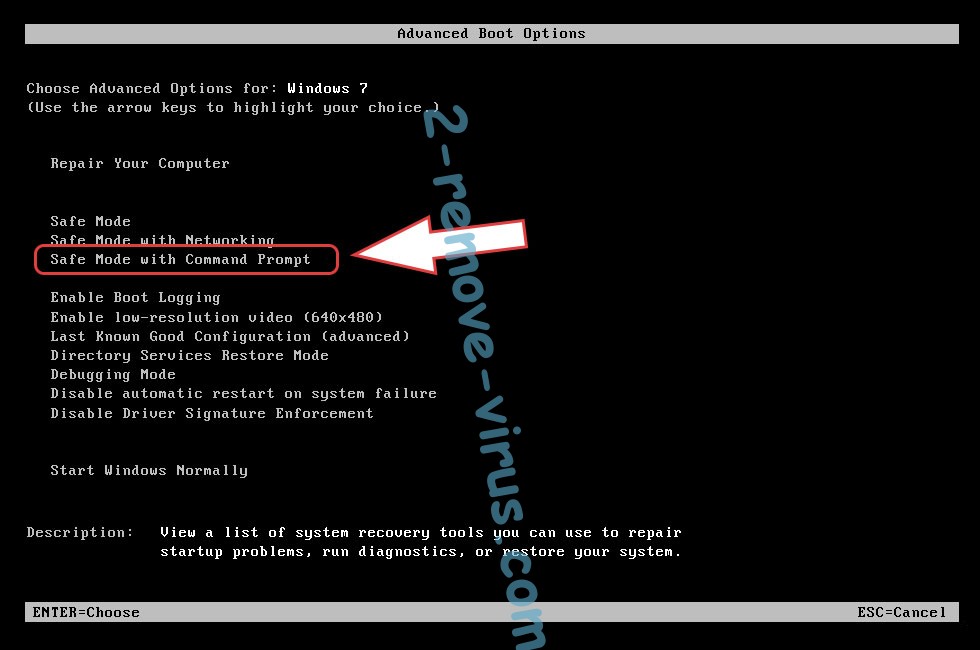

إزالة .U2K file Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة .U2K file Ransomware

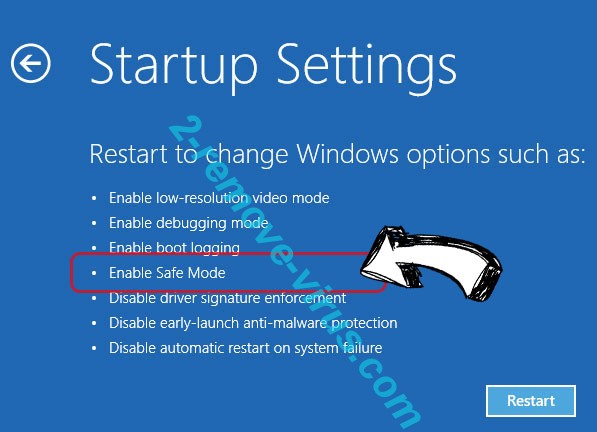

إزالة .U2K file Ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف .U2K file Ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

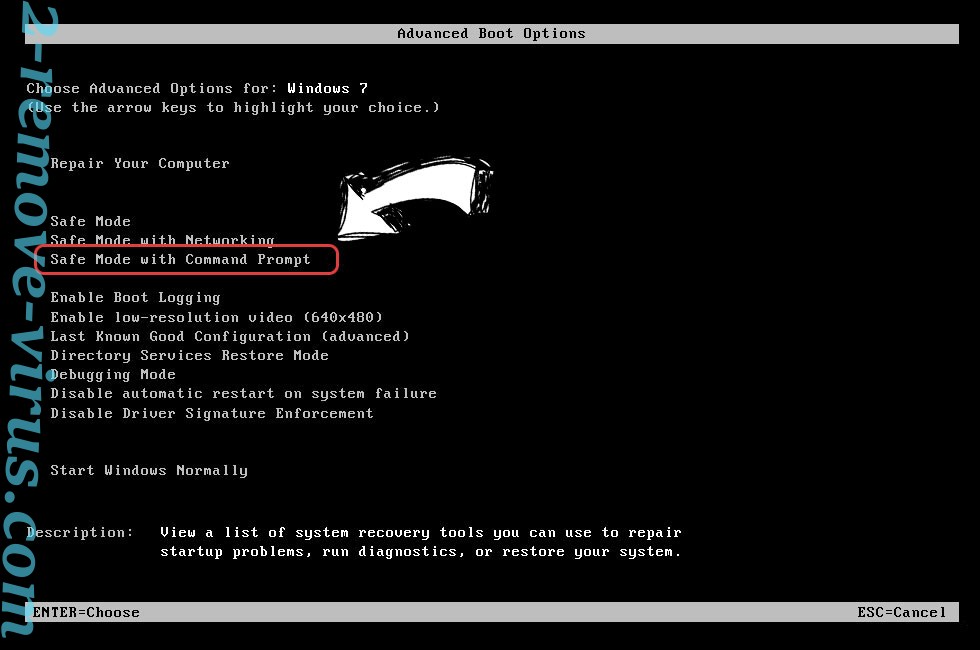

حذف .U2K file Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

- اكتب في cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

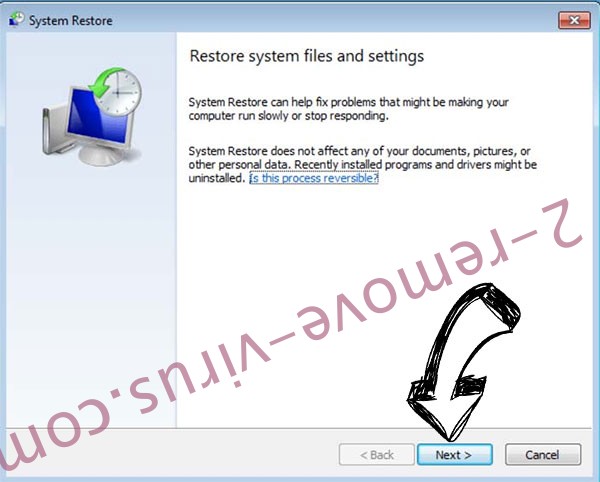

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف .U2K file Ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

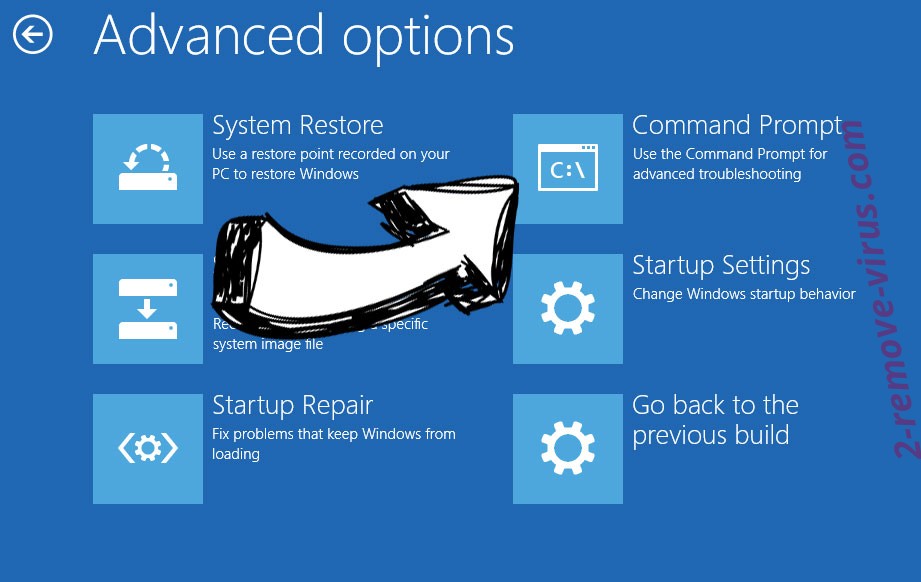

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.