حول [use_harrd@protonmail.com].eight ransomware الفيروس

وتصنف انتزاع الفدية المعروفة [use_harrd@protonmail.com].eight ransomware باسم عدوى ضارة للغاية، وذلك بسبب كمية الضرر الذي قد تفعله للنظام الخاص بك. كنت ربما لم تواجه من قبل ، ويمكن أن يكون من المستغرب بشكل خاص لمعرفة ما تفعله. تستخدم البرامج الضارة لترميز الملفات خوارزميات تشفير قوية لتشفير الملفات ، وبمجرد قفلها ، سيتم منع وصولك إليها.

نظرًا لأن فك تشفير البيانات غير ممكن في جميع الحالات ، ناهيك عن الوقت والجهد الذي يستغرقه الحصول على كل شيء مرة أخرى في النظام ، يعتقد أن ترميز الملف برنامج ضار ليكون تهديدًا خطيرًا للغاية. لديك خيار دفع الفدية لأداة فك التشفير ولكن هذا ليس بالضبط الخيار الذي نقترحه. هناك عدد لا يحصى من الحالات التي لا يؤدي فيها دفع الفدية إلى استعادة الملف. ما الذي يمنع مجرمي الإنترنت من مجرد أخذ أموالك ، وعدم توفير فك التشفير. كما سيتم تمويل الأنشطة المستقبلية لهؤلاء المحتالين من خلال تلك الأموال. ملف تشفير برنامج الخبيثة فعلت بالفعل 5 مليارات دولار قيمة الأضرار التي لحقت الشركات في عام 2017، وهذا هو تقدير فقط. المحتالون يدركون أيضا أنها يمكن أن تجعل من السهل المال، وعندما الضحايا دفع الفدية، فإنها تجعل صناعة انتزاع الفدية جذابة لتلك الأنواع من الناس. قد تحدث الحالات التي قد تفقد فيها بياناتك طوال الوقت لذلك قد يكون من الأفضل شراء النسخ الاحتياطي. يمكنك بعد ذلك فقط مسح [use_harrd@protonmail.com].eight ransomware الفيروس واسترداد الملفات من حيث كنت تخزينها. سيتم توفير تفاصيل حول طرق الانتشار الأكثر شيوعًا في الفقرة التالية ، إذا لم تكن متأكدًا من كيفية تمكن انتزاع الفدية من إصابة جهازك.

كيف يتم توزيع انتزاع الفدية

عادة، ينتشر انتزاع الفدية عبر رسائل البريد الإلكتروني غير المرغوبة، ومجموعات استغلال والتنزيلات الخبيثة. نظرًا لأن الكثير من الأشخاص ليسوا حذرين بشأن كيفية استخدامهم لبريدهم الإلكتروني أو من حيث يقومون بالتنزيل ، فإن موزعي البرامج الضارة ترميز البيانات لا يجب أن يأتوا بأساليب أكثر تفصيلاً. ومع ذلك ، يمكن لبعض البرامج الضارة ترميز الملف استخدام أساليب أكثر تفصيلا ، والتي تتطلب المزيد من الوقت والجهد. كل المحتالين بحاجة إلى القيام به هو الادعاء بأنه من شركة حقيقية ، وكتابة بريد إلكتروني معقول ، وإرفاق الملف المصاب بالبريد الإلكتروني وإرساله إلى الضحايا المحتملين. غالبًا ما تتحدث رسائل البريد الإلكتروني هذه عن المال نظرًا لحساسية الموضوع ، يكون المستخدمون أكثر عرضة لفتحها. وإذا كان شخص ما الذي يتظاهر بأنه أمازون هو إرسال بريد إلكتروني إلى مستخدم تم ملاحظة نشاط مريب في حسابه أو عملية شراء ، فسيكون مالك الحساب أكثر عرضة لفتح المرفق. عليك أن تبحث عن علامات معينة عند فتح رسائل البريد الإلكتروني إذا كنت تريد جهاز كمبيوتر خالية من العدوى. قبل أي شيء آخر، تحقق من هوية المرسل وما إذا كان يمكن الوثوق بها. إذا كنت تعرفهم ، فتأكد من أنها في الواقع من خلال التحقق بحذر من عنوان البريد الإلكتروني. كن على اطلاع على الأخطاء النحوية أو أخطاء الاستخدام ، والتي هي عادة صارخة جدا في تلك رسائل البريد الإلكتروني. يجب عليك أيضًا التحقق من كيفية مخاطبتك ، إذا كان مرسلًا كان لديك عمل معه من قبل ، فسيتضمن دائمًا اسمك في التحية. يمكن أيضًا استخدام الثغرات الأمنية في برامج ضعيفة جهازك كمسار للجهاز. يتم تصحيح نقاط الضعف هذه في البرامج بشكل عام بسرعة بعد اكتشافها بحيث لا يمكن استخدامها بواسطة البرامج الضارة. لسوء الحظ ، كما هو موضح في انتزاع الفدية WannaCry ، ليس كل من يقوم بتثبيت تلك البقع ، لأسباب مختلفة. يوصى بتثبيت تحديث كلما أصبح متوفراً. إذا كنت تعتقد أن الإشعارات حول التحديثات مزعجة، يمكنك إعدادها لتثبيتها تلقائيًا.

ماذا يفعل

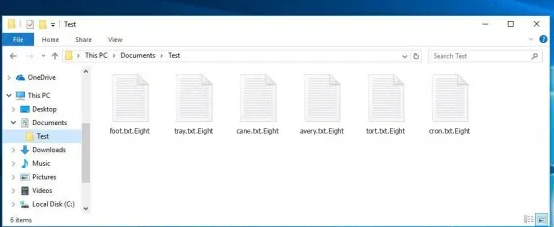

عندما يصبح الكمبيوتر ملوثا، سوف تجد قريبا البيانات المشفرة. قد لا تلاحظ في البداية ولكن عندما لا يمكن فتح الملفات الخاصة بك، سوف يصبح من الواضح أن شيئا ما قد حدث. الملفات التي تم تشفيرها سيكون لها ملحق ملف، والتي يمكن أن تساعد في تحديد انتزاع الفدية الحق. يمكن استخدام خوارزميات تشفير قوية لتشفير الملفات، وهناك احتمال أن يتم تأمينها بشكل دائم. ستوضح ملاحظة الفدية أنه تم تأمين بياناتك وكيف يمكنك استردادها. ما سوف نقدم لكم هو استخدام فك التشفير، والتي لن تأتي مجانا. مبالغ الفدية مذكورة بشكل عام بوضوح في المذكرة ، ولكن في بعض الحالات ، يطلب من الضحايا إرسال بريد إلكتروني لهم لتحديد السعر ، يمكن أن يتراوح من بعض عشرات الدولارات إلى بضع مئات. وقد ناقشنا هذا من قبل، ولكننا لا نقترح الخوض في الطلبات. إذا كنت متأكدا من أنك تريد أن تدفع، ينبغي أن يكون الملاذ الأخير. حاول أن تتذكر ربما تتوفر نسخ من الملفات ولكنك نسيت ها. بالنسبة لبعض الملفات التي تقوم بتشفير البرامج الضارة، قد تتوفر أدوات فك التشفير مجانًا. قد يكون فك التشفير متاحًا مجانًا ، إذا دخلت برامج الفدية في الكثير من الأنظمة وتمكن باحثو البرامج الضارة من فك تشفيرها. قبل أن تقرر الدفع، ابحث عن مفكك تشفير. لن تواجه احتمال فقدان البيانات إذا كان جهاز الكمبيوتر الخاص بك مصابًا مرة أخرى أو تحطمت إذا استثمرت بعض ًا من هذا المال في نوع من خيار النسخ الاحتياطي. في حالة توفر النسخ الاحتياطي، يمكنك استعادة الملفات بعد إنهاء [use_harrd@protonmail.com].eight ransomware الفيروسات بالكامل. إذا كنت تعرف نفسك مع انتزاع الفدية، ومنع عدوى لا ينبغي أن يكون صفقة كبيرة. تأكد من تحديث برنامجك كلما أصبح التحديث متاحًا ، ولا تفتح ملفات عشوائية مرفقة برسائل البريد الإلكتروني ، ولا تقوم بتنزيل الأشياء إلا من مصادر تعرف أنها جديرة بالثقة.

طرق الإصلاح [use_harrd@protonmail.com].eight ransomware

من أجل التخلص من البيانات تشفير البرنامج الخبيثة إذا كان لا يزال موجودا على الكمبيوتر، سيكون لديك للحصول على انتزاع الفدية. عند محاولة إصلاح الفيروس يدويًا [use_harrd@protonmail.com].eight ransomware ، قد تسبب المزيد من الضرر إذا لم تكن حذرًا أو متمرسًا عندما يتعلق الأمر بأجهزة الكمبيوتر. إذا كنت لا تريد أن تسبب ضررا إضافيا، انتقل مع الأسلوب التلقائي، ويعرف أيضا باسم برنامج إزالة البرامج الضارة. كما أنه قد يوقف انتزاع الفدية في المستقبل من الدخول ، بالإضافة إلى مساعدتك في التخلص من هذا. العثور على برنامج إزالة البرامج الضارة الأكثر ملاءمة لك، وتثبيته والسماح لها لإجراء مسح للنظام الخاص بك من أجل تحديد موقع العدوى. ومع ذلك ، فإن البرنامج غير قادر على فك تشفير البيانات ، لذلك لا تفاجأ بأن ملفاتك لا تزال كما كانت ، مشفرة. بعد التخلص من انتزاع الفدية، تأكد من جعل نسخ روتينية من جميع البيانات التي لا ترغب فقدت.

Offers

تنزيل أداة إزالةto scan for [use_harrd@protonmail.com].eight ransomwareUse our recommended removal tool to scan for [use_harrd@protonmail.com].eight ransomware. Trial version of provides detection of computer threats like [use_harrd@protonmail.com].eight ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

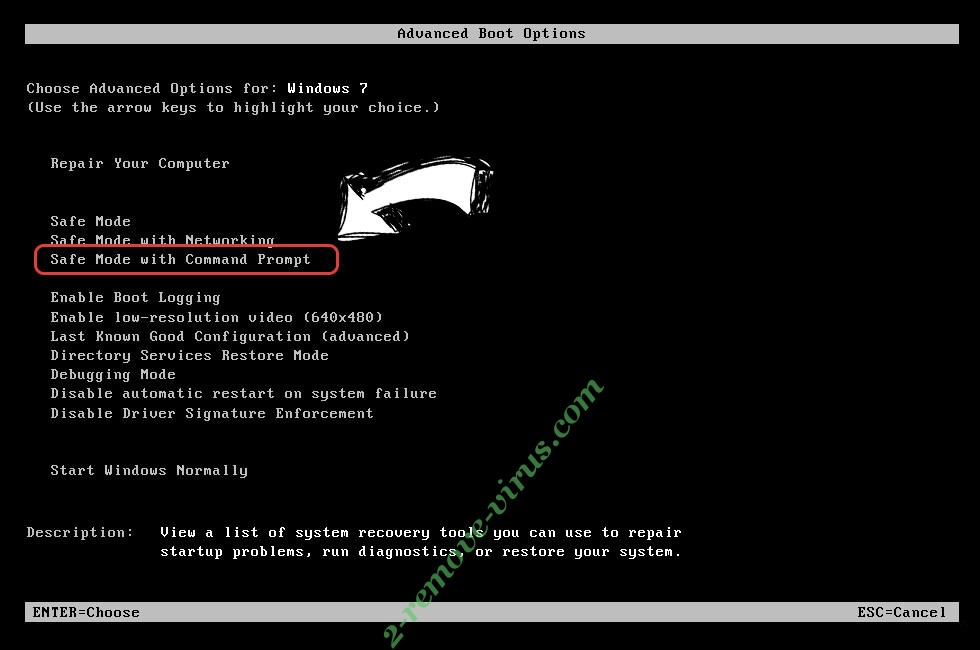

الخطوة 1. حذف [use_harrd@protonmail.com].eight ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة [use_harrd@protonmail.com].eight ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

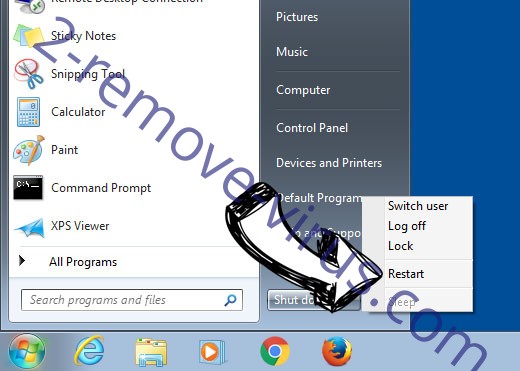

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

![Remove [use_harrd@protonmail.com].eight ransomware - boot options](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Remove [use_harrd@protonmail.com].eight ransomware - boot options](https://www.2-remove-virus.com/wp-content/uploads/2016/08/remove-ci-75-boot-options.jpg)

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة [use_harrd@protonmail.com].eight ransomware

إزالة [use_harrd@protonmail.com].eight ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

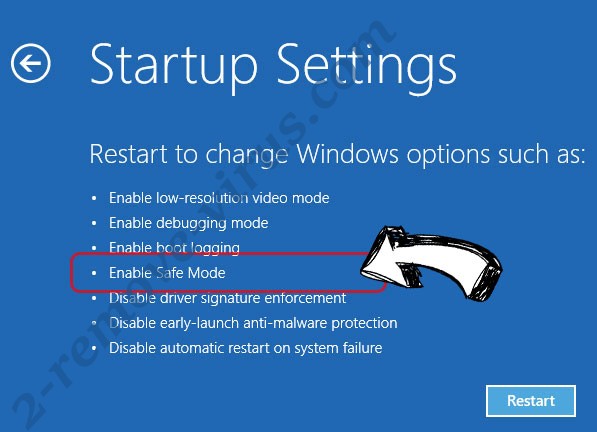

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف [use_harrd@protonmail.com].eight ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف [use_harrd@protonmail.com].eight ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

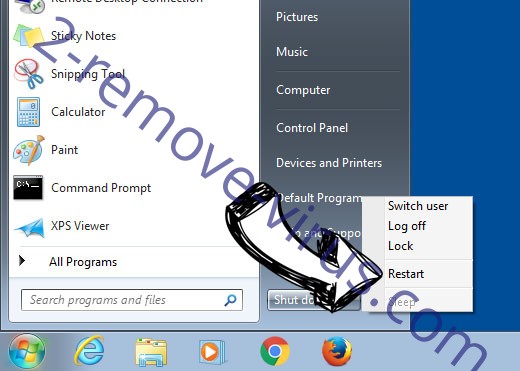

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

- اكتب في cd restore، واضغط على Enter.

![Uninstall [use_harrd@protonmail.com].eight ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [use_harrd@protonmail.com].eight ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-75-command-prompt-restore.jpg)

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

![Delete [use_harrd@protonmail.com].eight ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [use_harrd@protonmail.com].eight ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-75-command-prompt-restore-init.jpg)

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

![[use_harrd@protonmail.com].eight ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[use_harrd@protonmail.com].eight ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-75-restore-point.jpg)

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

![[use_harrd@protonmail.com].eight ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[use_harrd@protonmail.com].eight ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-75-removal-restore-message.jpg)

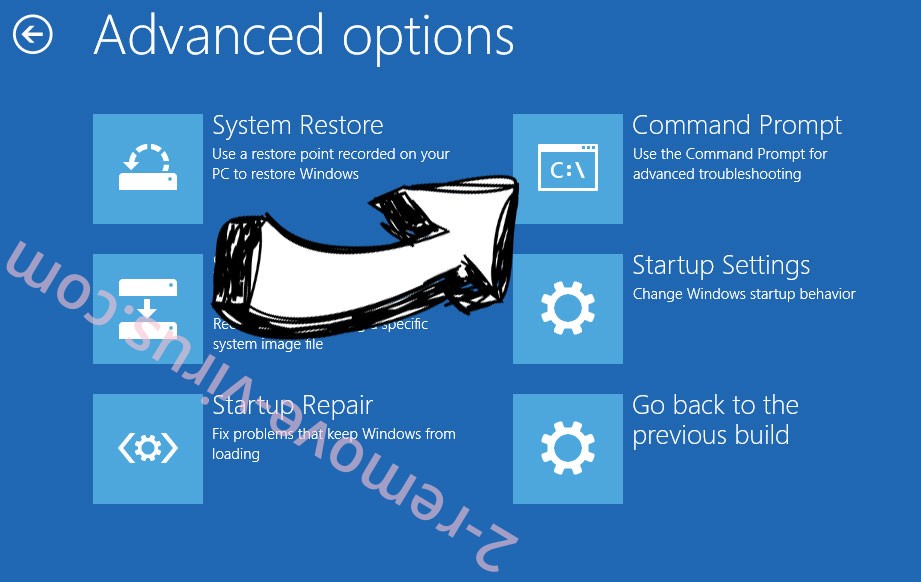

حذف [use_harrd@protonmail.com].eight ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

![Uninstall [use_harrd@protonmail.com].eight ransomware - command prompt restore](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Uninstall [use_harrd@protonmail.com].eight ransomware - command prompt restore](https://www.2-remove-virus.com/wp-content/uploads/2016/08/uninstall-ci-75-command-prompt-restore.jpg)

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

![Delete [use_harrd@protonmail.com].eight ransomware - command prompt restore execute](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Delete [use_harrd@protonmail.com].eight ransomware - command prompt restore execute](https://www.2-remove-virus.com/wp-content/uploads/2016/08/delete-ci-75-command-prompt-restore-init.jpg)

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

![Get rid of [use_harrd@protonmail.com].eight ransomware - restore init](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![Get rid of [use_harrd@protonmail.com].eight ransomware - restore init](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-75-restore-init.jpg)

- اختر نقطة استعادة قبل الإصابة.

![[use_harrd@protonmail.com].eight ransomware - restore point](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[use_harrd@protonmail.com].eight ransomware - restore point](https://www.2-remove-virus.com/wp-content/uploads/2016/08/virus-ci-75-restore-point.jpg)

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.

![[use_harrd@protonmail.com].eight ransomware removal - restore message](//www.2-remove-virus.com/wp-content/plugins/a3-lazy-load/assets/images/lazy_placeholder.gif)

![[use_harrd@protonmail.com].eight ransomware removal - restore message](https://www.2-remove-virus.com/wp-content/uploads/2016/08/ci-75-removal-restore-message.jpg)