حول Venomous Ransomware الفيروسات

Venomous Ransomware هو ملف تشفير البرمجيات الخبيثة، ولكن التصنيف ربما كنت قد سمعت من قبل هو انتزاع الفدية. في حين تم الحديث عن انتزاع الفدية على نطاق واسع ، فمن المحتمل أنك لم تسمع به من قبل ، وبالتالي قد لا تعرف ما يمكن أن يعنيه التلوث لجهازك. يمكن أن تستخدم Ransomware خوارزميات تشفير قوية لحبس البيانات ، مما يمنعك من الوصول إليها لفترة أطول.

نظرا لأن برامج الفدية قد تؤدي إلى فقدان دائم للبيانات ، يتم تصنيفها على أنها تهديد خطير للغاية. سوف المحتالين السيبرانية تعطيك خيار فك تشفير الملفات إذا كنت تدفع الفدية، ولكن لا ينصح هذا الخيار لسببين. هناك الكثير من الحالات التي دفع الفدية لا يعني فك تشفير الملفات. لا يوجد شيء يمنع المجرمين من مجرد أخذ أموالك ، دون إعطائك طريقة لفك تشفير الملفات. وبالإضافة إلى ذلك، من خلال الاستسلام للمطالب، هل سيكون دعم أنشطتهم في المستقبل، مثل المزيد من انتزاع الفدية. هل تريد حقا لدعم شيء يفعل مليارات الدولارات في الضرر. المحتالون يدركون أيضا أن يتمكنوا من كسب المال السهل، والمزيد من الضحايا الامتثال للمطالب، والبيانات أكثر جاذبية تشفير برنامج ضار يصبح لتلك الأنواع من الناس. قد تحدث المواقف التي قد تفقد فيها بياناتك طوال الوقت لذلك قد يكون من الحكمة الاستثمار في النسخ الاحتياطي. إذا تم إجراء النسخ الاحتياطي قبل أن اشتعلت التهديد، يمكنك فقط حذف Venomous Ransomware وفتح Venomous Ransomware الملفات. إذا لم تكن تعرف ما هي البرامج الضارة لتشفير البيانات ، فقد لا تعرف كيف تمكنت من إصابة نظامك ، وفي هذه الحالة يجب عليك قراءة الفقرة أدناه بيقظة.

كيف Venomous Ransomware ينتشر

معظم البيانات النموذجية تشفير طرق توزيع البرمجيات الخبيثة هي من خلال رسائل البريد الإلكتروني غير المرغوبة، ومجموعات استغلال والتنزيلات الخبيثة. كما نرى هذه الأساليب لا تزال تستخدم ، وهذا يعني أن الناس مهملون جدا عند استخدام البريد الإلكتروني وتحميل الملفات. ومع ذلك، يمكن لبعض الملفات ترميز البرمجيات الخبيثة استخدام أساليب أكثر تطورا بكثير، والتي تتطلب المزيد من الجهد. لا يحتاج المتسللون إلى بذل الكثير من الجهد ، فقط اكتب بريدا إلكترونيا عاما يبدو موثوقا به إلى حد ما ، وأرفق الملف الملوث بالبريد الإلكتروني وأرسله إلى الضحايا المحتملين ، الذين قد يعتقدون أن المرسل شخص شرعي. نظرا لأن الموضوع حساس ، فمن المرجح أن يفتح الأشخاص رسائل البريد الإلكتروني التي تتحدث عن المال ، وبالتالي يتم استخدام هذه الأنواع من الموضوعات بشكل متكرر. يتظاهر المتسللون أيضا بأنهم من Amazon ، ويحذرون الضحايا المحتملين من أنه كان هناك بعض النشاط الغريب الذي لوحظ في حسابهم ، والذي يجب أن يجعل المستخدم أقل حذرا وسيكونون أكثر عرضة لفتح المرفق. هناك بضعة أشياء يجب أن تأخذ في الاعتبار عند فتح الملفات المرفقة رسائل البريد الإلكتروني إذا كنت ترغب في الحفاظ على الكمبيوتر الخاص بك محمية. أولا، إذا لم تكن على دراية بالمرسل، تحقق منها قبل فتح المرفق. إذا كنت على دراية بها ، تأكد من أنها حقا لهم عن طريق التحقق بعناية من عنوان البريد الإلكتروني. تحتوي رسائل البريد الإلكتروني أيضا بشكل شائع على أخطاء النحوي ، والتي تميل إلى أن تكون واضحة إلى حد ما. علامة أخرى ملحوظة يمكن أن يكون اسمك غائبا ، إذا ، دعنا نقول كنت من عملاء الأمازون وكانوا لإرسال رسالة بالبريد الالكتروني لك ، فإنها لن تستخدم التحيات العامة مثل عزيزي العميل / العضو / المستخدم ، وبدلا من ذلك إدراج الاسم الذي أعطيتهم معهم. يمكن أيضا استخدام نقاط الضعف على برامج الكمبيوتر المعرضة للخطر كمسار إلى الجهاز. جميع البرامج لديها نقاط ضعف ولكن عندما يتم العثور عليها ، يتم إصلاحها بانتظام من قبل البائعين بحيث لا يمكن للبرامج الضارة الاستفادة منها للدخول. لسوء الحظ ، كما ثبت من قبل WannaCry انتزاع الفدية ، وليس كل المستخدمين تثبيت التحديثات ، لسبب أو لآخر. الحالات التي تستخدم فيها البرامج الضارة نقاط ضعف للحصول على هذا السبب من الضروري جدا أن برامجك بانتظام الحصول على التحديثات. يمكن تثبيت التحديثات تلقائيا، إذا كنت لا ترغب في المتاعب نفسك معهم في كل مرة.

ماذا يمكنك أن تفعل بشأن بياناتك

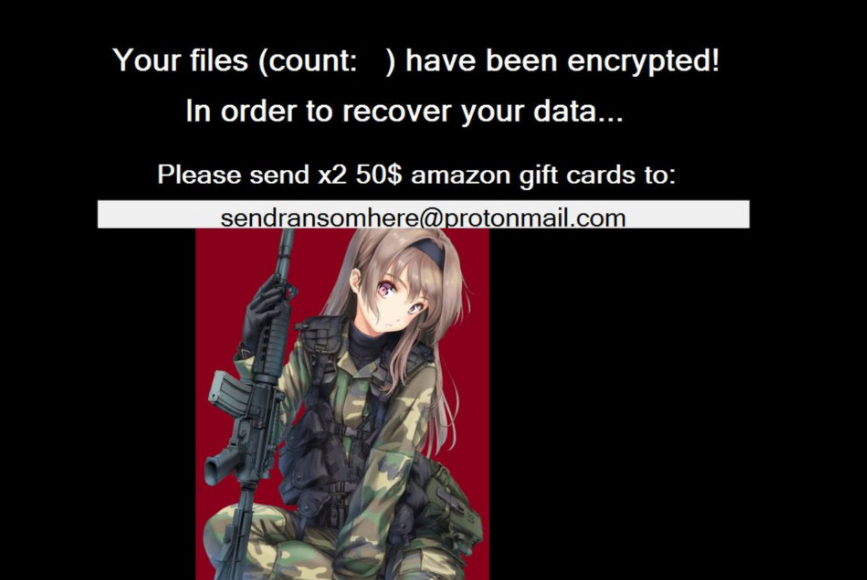

بمجرد وصول ملف تشفير البرامج الضارة إلى جهازك، فإنه سوف تفحص جهاز الكمبيوتر الخاص بك لأنواع الملفات المحددة وبمجرد أن يتم تحديد موقعها، وأنها سوف تشفيرها. لن تتمكن من فتح ملفاتك، لذلك حتى إذا لم تلاحظ عملية التشفير، فسوف تعرف في نهاية المطاف. سيكون لجميع الملفات المشفرة امتداد ملف ، مما يساعد الأشخاص في تحديد الملفات التي تقوم بتشفير البرامج الضارة لديهم. قد تكون بياناتك مشفرة باستخدام خوارزميات تشفير قوية، وهناك احتمال أن يتم تشفيرها دون احتمال استردادها. إذا كنت لا تزال غير متأكد مما يجري، فإن مذكرة الفدية تصف كل شيء. ما سيوصيك به المتسللون هو استخدام أداة فك التشفير المدفوعة الخاصة بهم ، وتحذيرك من أنك قد تضر بملفاتك إذا كنت تستخدم طريقة مختلفة. إذا لم يتم ذكر مبلغ الفدية بوضوح، سيتعين عليك استخدام عنوان البريد الإلكتروني المحدد للاتصال بالمتسللين لمعرفة المبلغ، والذي قد يعتمد على قيمة بياناتك. لقد ذكرنا هذا من قبل ولكن، لا نعتقد أن دفع الفدية هو الخيار الأكبر. فكر فقط في الاستسلام للمطالب عندما تجرب كل شيء آخر. ربما كنت قد قدمت احتياطية ولكن ببساطة نسي. أو، إذا كنت محظوظا، قد يكون فك التشفير مجانا المتاحة. إذا تمكن باحث البرامج الضارة من كسر تشفير البيانات للبرامج الضارة، فقد يتم تطوير أدوات فك تشفير مجانية. خذ هذا الخيار في الاعتبار وفقط عندما كنت متأكدا تماما أداة فك التشفير مجانا غير متوفر، يجب أن تفكر حتى في الامتثال للمطالب. استثمار جزء من هذا المال لشراء نوع من النسخ الاحتياطي قد تفعل المزيد من الخير. إذا تم الاحتفاظ الملفات الأكثر قيمة في مكان ما، يمكنك فقط محو Venomous Ransomware الفيروسات ومن ثم استعادة الملفات. الآن بعد أن كنت كيف يمكن أن تكون ضارة انتزاع الفدية، بذل قصارى جهدكم لتجنب ذلك. على أقل تقدير، لا تفتح مرفقات البريد الإلكتروني بشكل عشوائي، وتحديث البرامج الخاصة بك، وتحميل فقط من مصادر تعرف أن تكون مشروعة.

Venomous Ransomware عزل

وذلك لإنهاء انتزاع الفدية إذا كان لا يزال موجودا على الجهاز، وسوف تكون هناك حاجة إلى أداة لمكافحة البرمجيات الخبيثة أن يكون. إذا لم تكن من ذوي الخبرة عندما يتعلق الأمر بأجهزة الكمبيوتر، يمكن أن يحدث تلف عرضي لجهاز الكمبيوتر الخاص بك عند محاولة الإصلاح Venomous Ransomware باليد. إذا كنت لا تريد أن تسبب ضررا إضافيا، انتقل مع الطريقة التلقائية، ويعرف أيضا باسم برنامج إزالة البرامج الضارة. كما يمكن أن يمنع البيانات المستقبلية تشفير البرامج الضارة من الدخول، بالإضافة إلى مساعدتك في إزالة هذا واحد. حتى البحث ما يطابق ما تحتاجه، وتثبيته، ومسح النظام وإذا تم العثور على العدوى، وإنهائه. ومع ذلك ، فإن الأداة المساعدة غير قادرة على استعادة البيانات ، لذلك لا تفاجأ بأن ملفاتك تبقى كما كانت ، مشفرة. إذا كنت متأكدا من أن النظام الخاص بك نظيف، فاسترجع الملفات من النسخ الاحتياطي، إذا كان لديك.

Offers

تنزيل أداة إزالةto scan for Venomous RansomwareUse our recommended removal tool to scan for Venomous Ransomware. Trial version of provides detection of computer threats like Venomous Ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Venomous Ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

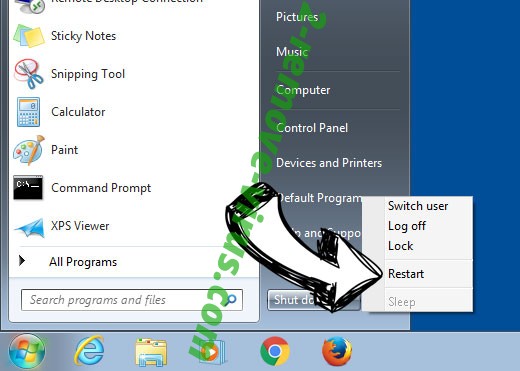

إزالة Venomous Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Venomous Ransomware

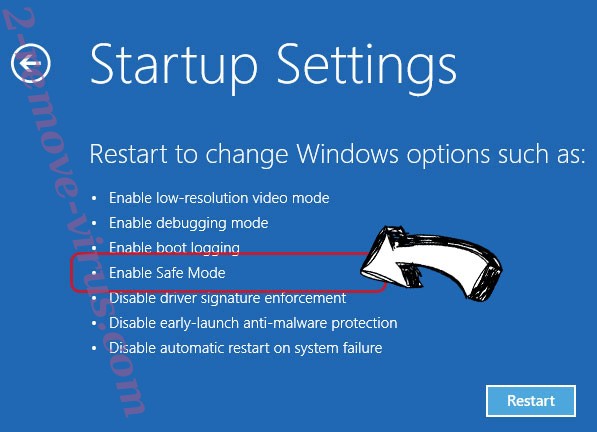

إزالة Venomous Ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Venomous Ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

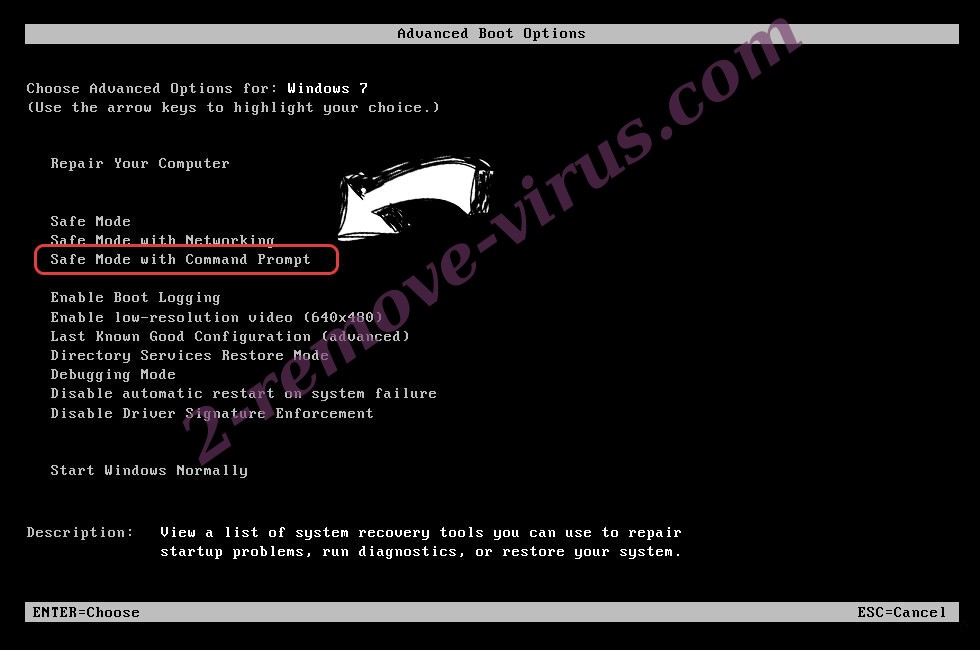

حذف Venomous Ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

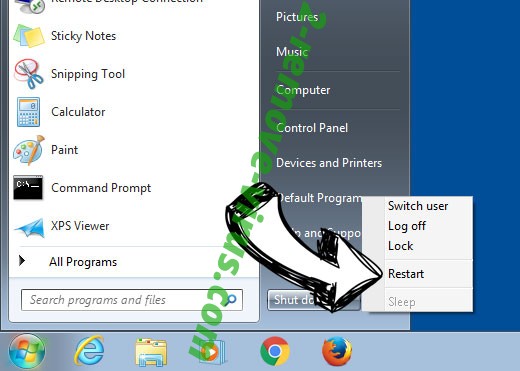

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

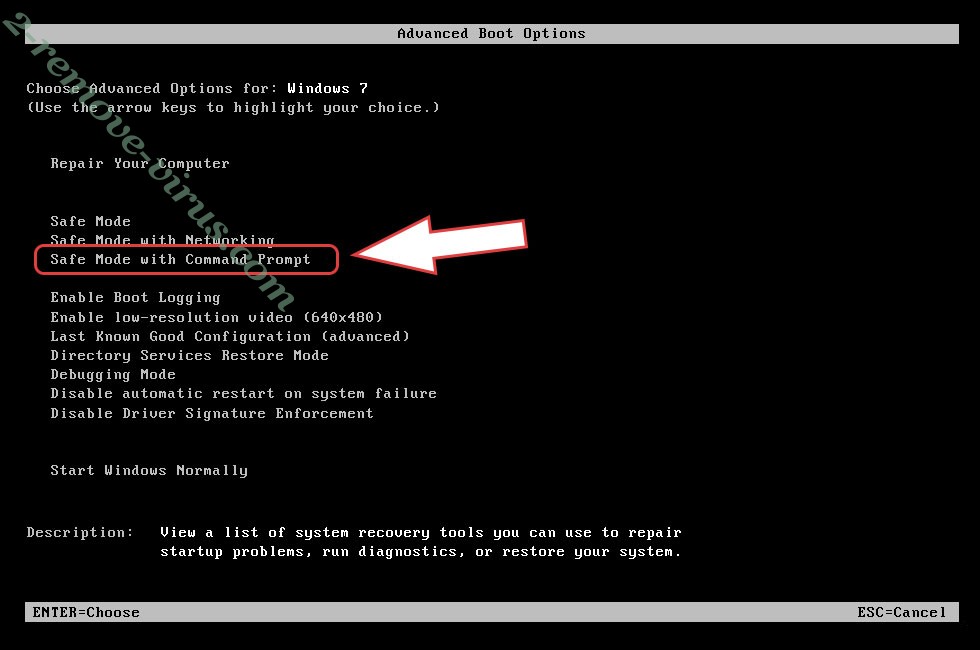

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

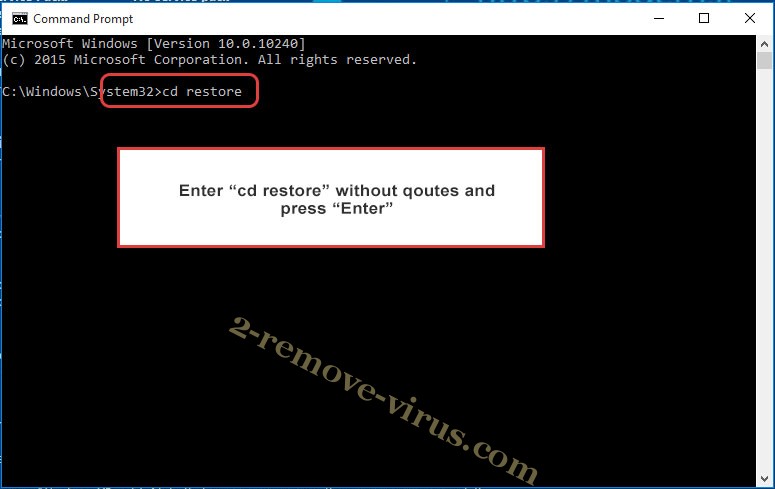

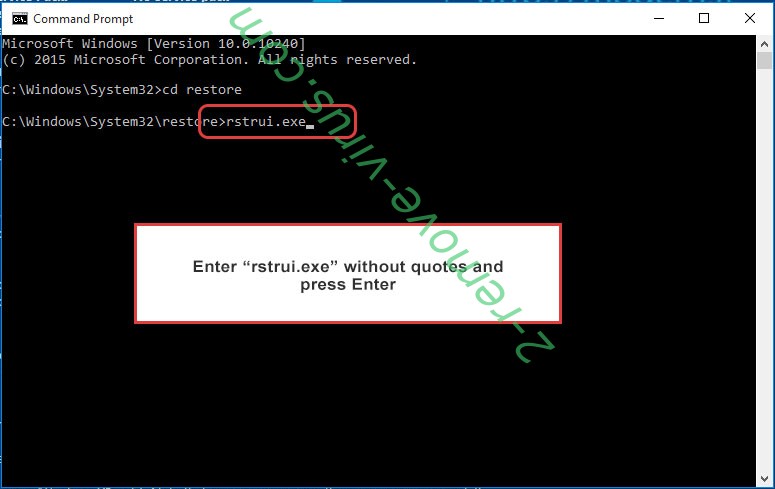

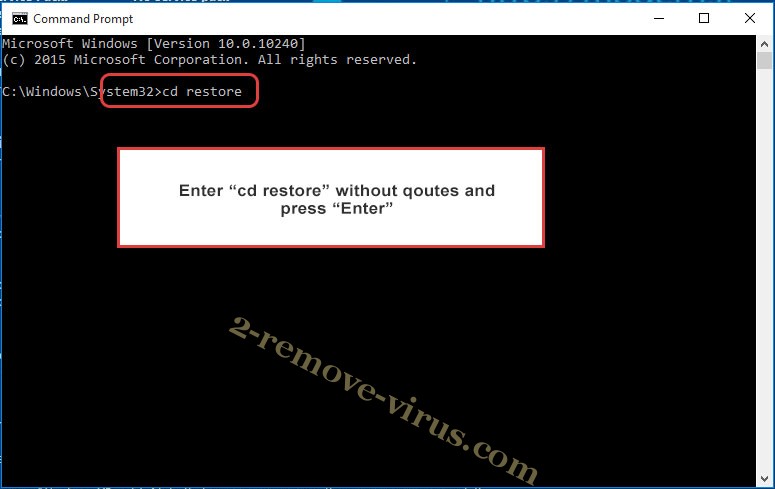

- اكتب في cd restore، واضغط على Enter.

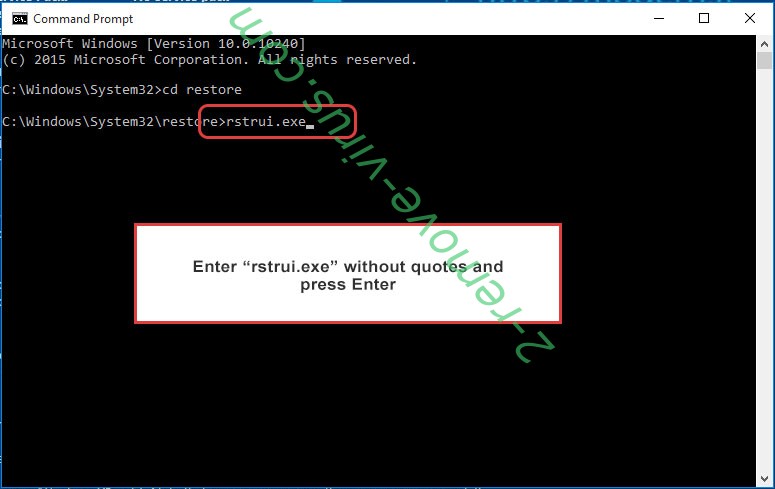

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

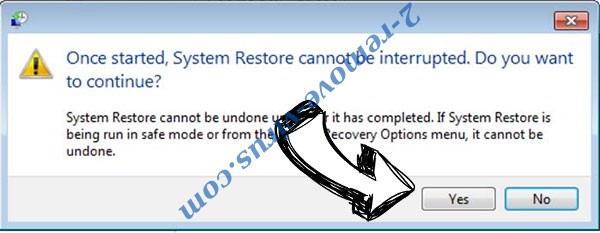

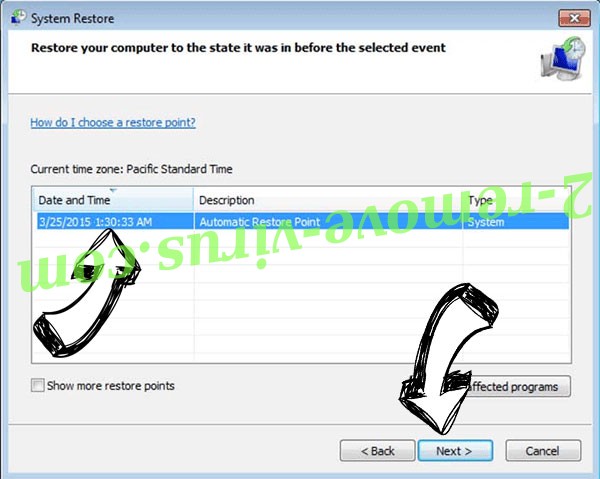

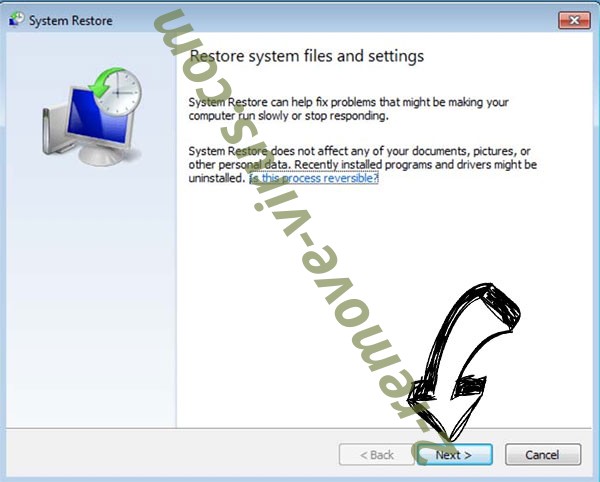

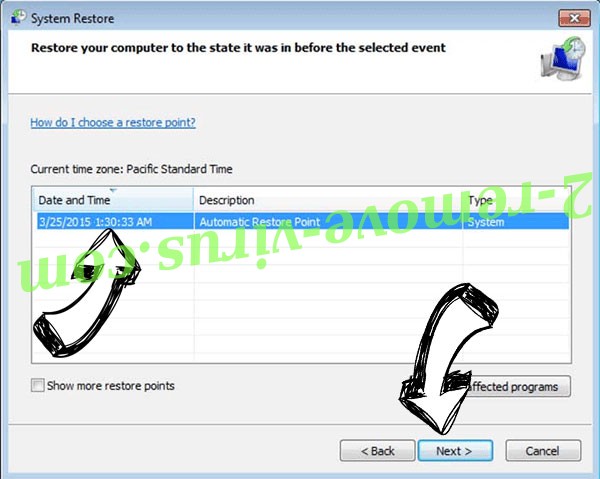

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

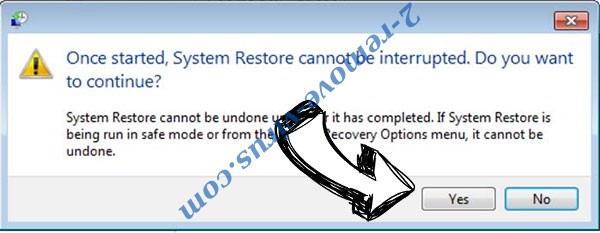

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف Venomous Ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

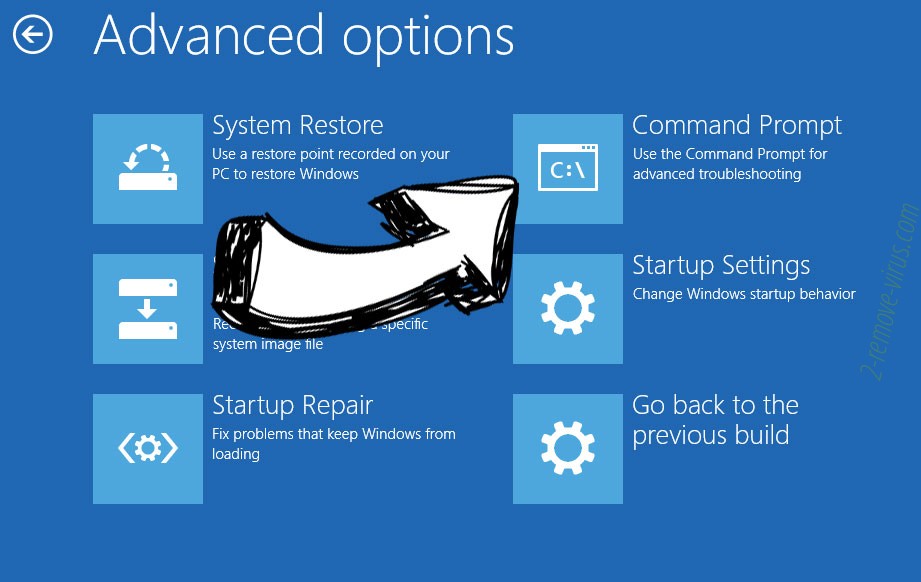

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.