ما هو Vpsh ransomware الفيروس

انتزاع الفدية المعروفة كما Vpsh ransomware هو تصنيفها على أنها تهديد شديد، وذلك بسبب الضرر المحتمل الذي قد تفعله للنظام الخاص بك. إذا لم يسبق لك أن واجهت هذا النوع من البرامج الضارة حتى الآن ، فأنت في حالة صدمة. يتم استخدام خوارزميات التشفير القوية من قبل برنامج تشفير البيانات الخبيثة لتشفير البيانات، وبمجرد تأمينها، سيتم منع وصولك إليها.

لأن فك تشفير البيانات غير ممكن في جميع الحالات ، ناهيك عن الجهد الذي يستغرقه لإعادة كل شيء إلى طبيعته ، ويعتبر ترميز البيانات الخبيثة البرنامج ليكون تهديدا خطيرا جدا. سيتم اقتراح أداة فك التشفير لك من قبل المحتالين ولكن لا يقترح شرائه. أولاً، قد تكون إنفاق أموالك مقابل لا شيء لأن الملفات لا يتم استعادتها دائمًا بعد الدفع. لماذا الناس الذين تشفير الملفات الخاصة بك في المقام الأول تساعدك على استعادتها عندما لا يكون هناك شيء يمنعهم من مجرد أخذ أموالك. وعلاوة على ذلك ، فإن المال الذي تقدم تذهب نحو تمويل المزيد من الملفات في المستقبل ترميز البرامج الخبيثة والبرامج الضارة. وتشير التقديرات بالفعل إلى أن البرامج الضارة التي تم ترميز الملفات قد لحقت بها أضرار بقيمة 5 مليارات دولار للشركات في عام 2017 ، وهذا مجرد تقدير. الناس أيضا أصبحت أكثر وأكثر جذبا للأعمال التجارية لأنه كلما كان الناس أكثر الامتثال للمطالب ، وأكثر ربحية يصبح. شراء النسخ الاحتياطي مع المال المطلوب سيكون أفضل لأنه إذا كنت من أي وقت مضى تشغيل في هذا النوع من الحالات مرة أخرى، كنت فقدان الملف لن يكون مشكلة كما أنها ستكون قابلة للاستعادة من النسخ الاحتياطي. هل يمكن بعد ذلك القضاء على Vpsh ransomware البيانات واستعادتها. كما لا يمكنك معرفة البيانات التي تقوم بتشفير أساليب توزيع البرامج الضارة، وسنشرح أكثر الطرق شيوعًا في الفقرات أدناه.

كيف حصلت على انتزاع الفدية

ملف تشفير البرمجيات الخبيثة يمكن أن تصيب جهازك بسهولة جدا، عادة باستخدام أساليب بسيطة مثل إرفاق الملفات المصابة إلى رسائل البريد الإلكتروني، وذلك باستخدام مجموعات استغلال واستضافة الملفات الملوثة على منصات التحميل مشكوك فيها. غالبًا ما لا يكون من الضروري التوصل إلى طرق أكثر تعقيدًا نظرًا لأن الكثير من الأشخاص لا يتوخون الحذر عند استخدام رسائل البريد الإلكتروني وتنزيل الملفات. ومع ذلك، هناك انتزاع الفدية التي تستخدم أساليب متطورة. يحتاج المتسللون ببساطة إلى استخدام اسم شركة معروف ، وكتابة بريد إلكتروني عام ولكن مقنع إلى حد ما ، وإرفاق الملف الذي يعصف بالبرامج الضارة إلى البريد الإلكتروني وإرساله إلى الضحايا المحتملين. ستواجه عادة موضوعات حول المال في رسائل البريد الإلكتروني تلك ، لأن هذه الأنواع من الموضوعات الحساسة هي ما يميل المستخدمون أكثر إلى الوقوع فيه. إذا كان المحتالون الإنترنت تستخدم اسم شركة مثل الأمازون، قد المستخدمين فتح المرفق دون التفكير إذا المحتالين يقولون فقط لاحظت نشاطا مشكوك فيه في الحساب أو تم إجراء عملية شراء ويتم إضافة الإيصال. لحماية نفسك من هذا، هناك بعض الأشياء التي تحتاج إلى القيام به عند التعامل مع رسائل البريد الإلكتروني. إذا كنت غير معتاد على المرسل، فنظر في الأمر. حتى إذا كنت تعرف المرسل، لا تتعجل، أولاً تحقق من عنوان البريد الإلكتروني للتأكد من أنه مشروع. أخطاء قواعد واضحة هي أيضا علامة. سمة أخرى نموذجية هو اسمك لا تستخدم في تحية، إذا كان شخص ما الذي البريد الإلكتروني يجب أن تفتح بالتأكيد كانت على البريد الإلكتروني لك، فإنها بالتأكيد استخدام اسمك بدلا من تحية عالمية، في اشارة الى العملاء أو الأعضاء. قد تستخدم بعض برامج الفدية أيضًا نقاط ضعف في الأنظمة لتصيبها. يأتي البرنامج مع نقاط الضعف التي يمكن استخدامها لإصابة جهاز ولكن غالبًا ما يتم إصلاحها من قبل البائعين. كما أظهرت WannaCry ، ومع ذلك ، لا يندفع الجميع لتثبيت تلك البقع. من المهم أن تقوم بتصحيح البرامج بانتظام لأنه إذا كانت نقطة الضعف خطيرة ، فقد يتم استخدام نقاط الضعف الخطيرة من قبل البرامج الضارة لذلك تأكد من تحديث جميع برامجك. قد يتم تثبيت التصحيحات تلقائيًا أيضًا.

ماذا Vpsh ransomware تفعل

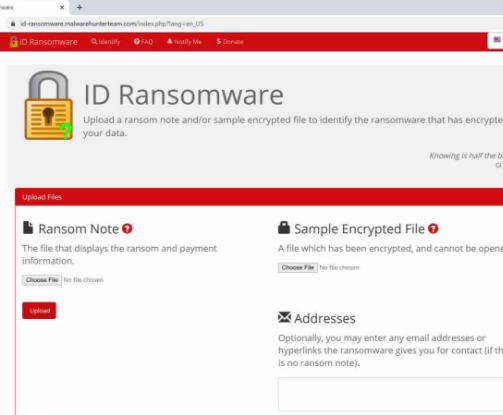

عندما يتمكن برنامج ضار من ترميز البيانات من الدخول إلى جهازك، ستجد بياناتك مشفرة قريبًا. في البداية، قد لا يكون واضحاً ما يجري، ولكن عندما لا يمكن فتح الملفات كالمعتاد، يجب أن تصبح واضحة. الملفات التي تم ترميزها سيكون لها ملحق يضاف إليها ، مما يساعد عادة المستخدمين على التعرف على الملف الذي يقوم بتشفير البرامج الضارة التي يتعاملون معها. في كثير من الحالات، قد يكون من المستحيل فك تشفير البيانات لأن خوارزميات التشفير المستخدمة في التشفير قد تكون غير قابلة للتشفير. عليك أن تكون قادرا على ملاحظة فدية مذكرة التي سوف توضح أن البيانات الخاصة بك قد تم تشفيرها والذهاب على وشك فك تشفيرها. طريقة اقتراحها ينطوي عليك دفع ثمن decryptor بهم. يجب أن يتم عرض سعر واضح في المذكرة ولكن إذا لم يكن كذلك ، سيكون عليك استخدام عنوان البريد الإلكتروني المقدم للاتصال بالمحتوين لمعرفة مقدار تكاليف decryptor. للأسباب التي نوقشت بالفعل ، ودفع ل decryptor ليس خيارا مقترحا. النظر بعناية في جميع البدائل الأخرى، حتى قبل التفكير في شراء ما تقدمه. ربما كنت ببساطة لا تذكر إنشاء النسخ الاحتياطي. قد تكون الأداة المساعدة فك التشفير الحرة أيضاً متوفرة. هناك بعض المتخصصين في البرمجيات الخبيثة الذين هم قادرون على كسر انتزاع الفدية، وبالتالي فإنها قد تطوير أداة مجانية. خذ هذا الخيار في الاعتبار وفقط عندما كنت متأكدا من أن برنامج فك التشفير المجاني غير متوفر ، يجب عليك حتى النظر في الدفع. سيكون من الحكمة شراء النسخ الاحتياطي مع بعض من هذا المال. في حال كنت قد قدمت نسخة احتياطية قبل حدوث التلوث، ببساطة إصلاح Vpsh ransomware ومن ثم فتح Vpsh ransomware الملفات. إذا كنت ترغب في تأمين جهاز الكمبيوتر الخاص بك من انتزاع الفدية في المستقبل، تصبح على بينة من الوسائل المرجحة التي يمكن أن تدخل جهازك. التزم بمصادر التنزيل الآمنة، كن حذراً عند فتح الملفات المرفقة برسائل البريد الإلكتروني، وإبقاء البرنامج محدثًا.

Vpsh ransomware ازاله

استخدم برنامج إزالة البرامج الضارة للحصول على البيانات التي تقوم بتشفير البرامج الضارة من جهازك إذا كانت لا تزال في جهاز الكمبيوتر الخاص بك. الإصلاح يدويا Vpsh ransomware ليست عملية سهلة ، وربما يؤدي إلى مزيد من الضرر على النظام الخاص بك. استخدام أداة مكافحة البرامج الضارة هو قرار أكثر ذكاء. كما قد يساعد على منع هذه الأنواع من العدوى في المستقبل، بالإضافة إلى مساعدتك على التخلص من هذا النوع. حتى تحقق ما يطابق ما تحتاجه، وتثبيته، ومسح النظام الخاص بك والسماح الأداة المساعدة لإنهاء ملف تشفير البرمجيات الخبيثة. للأسف، برنامج مكافحة البرمجيات الخبيثة فتح Vpsh ransomware الملفات. إذا كنت متأكدا من جهازك نظيفة، انتقل فتح Vpsh ransomware الملفات من النسخ الاحتياطي.

Offers

تنزيل أداة إزالةto scan for Vpsh ransomwareUse our recommended removal tool to scan for Vpsh ransomware. Trial version of provides detection of computer threats like Vpsh ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Vpsh ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة Vpsh ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

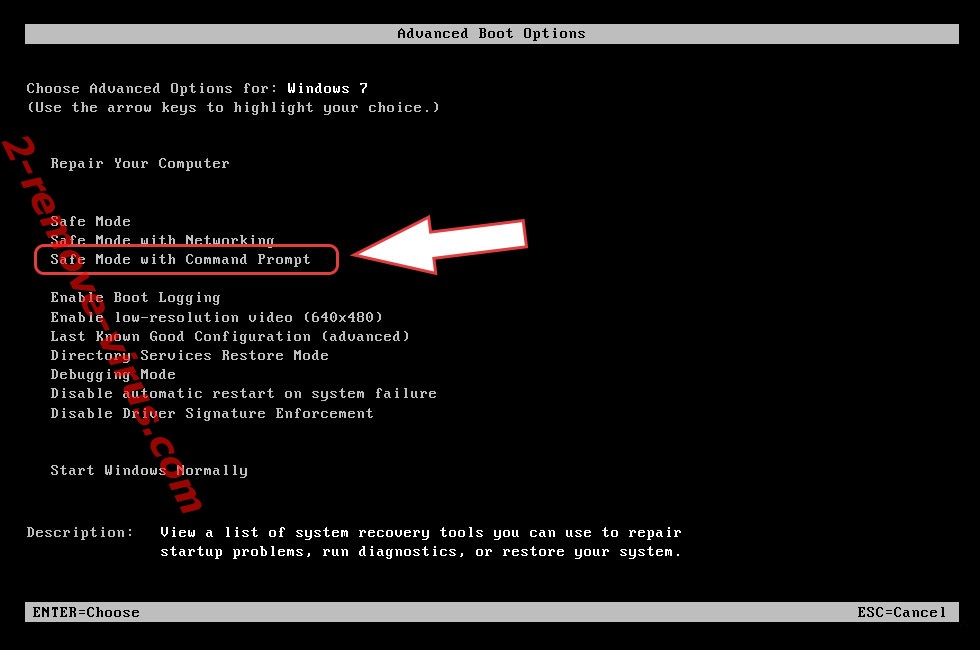

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Vpsh ransomware

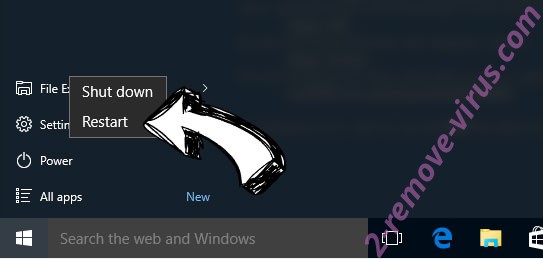

إزالة Vpsh ransomware من ويندوز 8/ويندوز

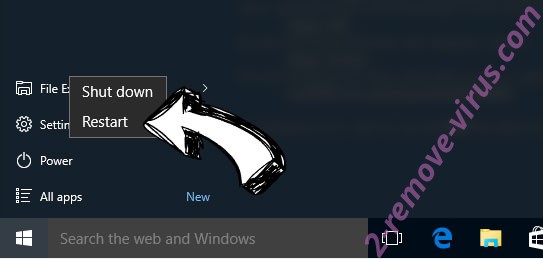

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

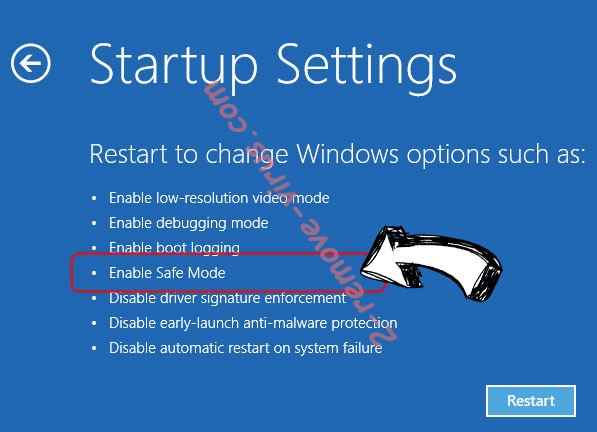

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Vpsh ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف Vpsh ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

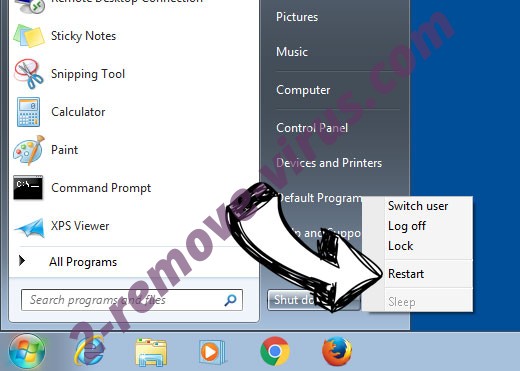

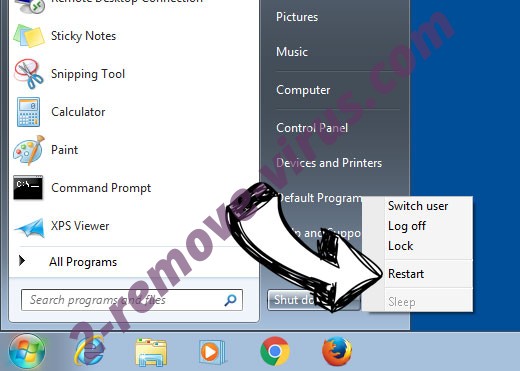

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

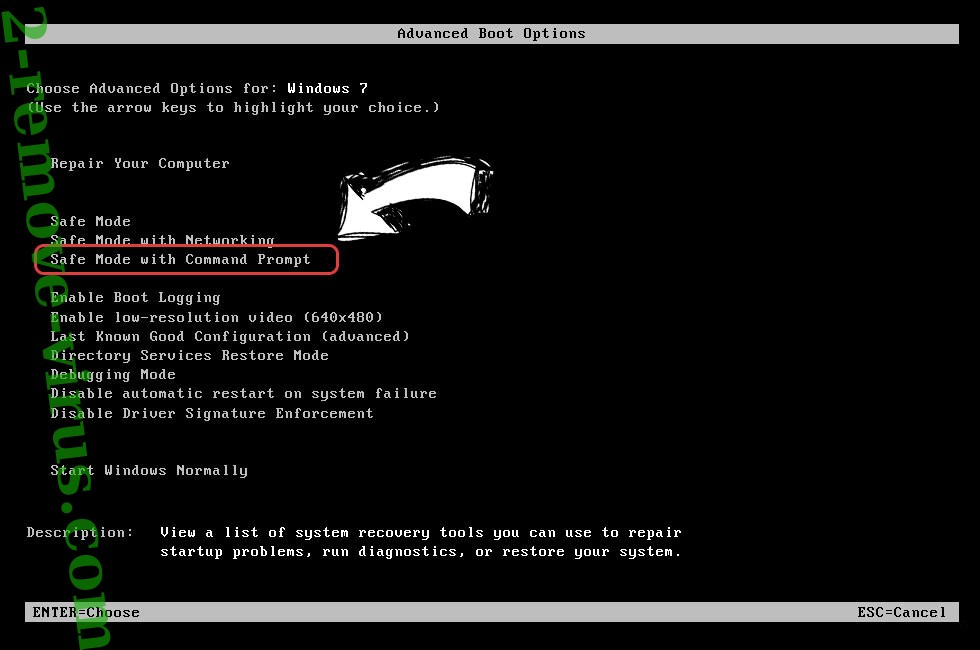

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

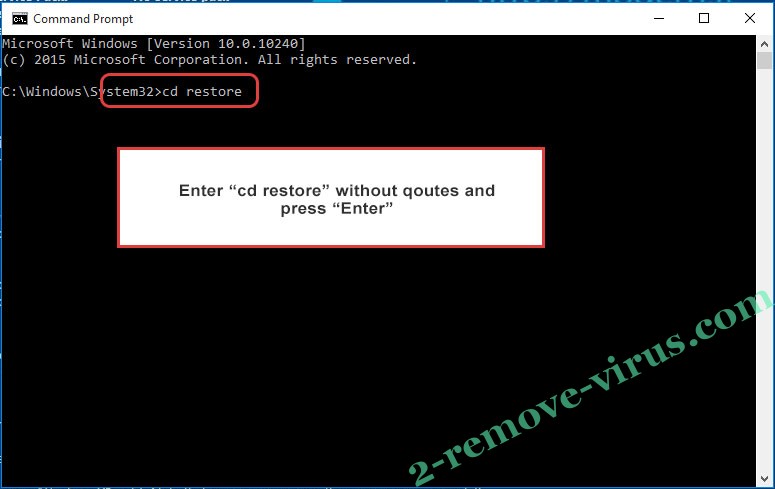

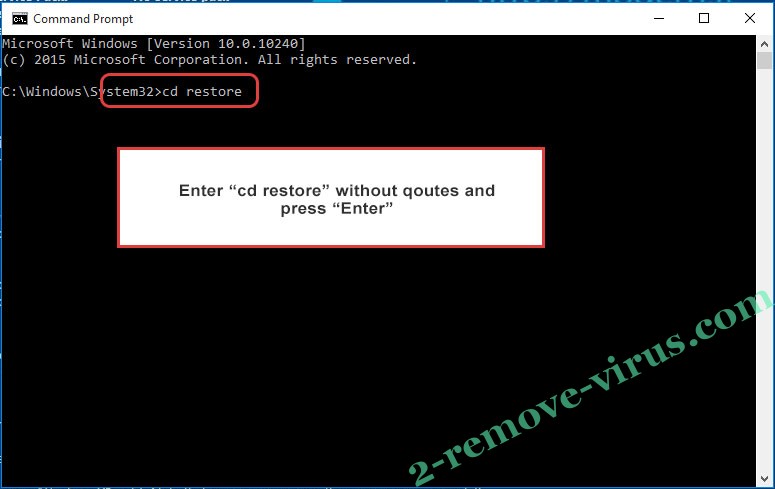

- اكتب في cd restore، واضغط على Enter.

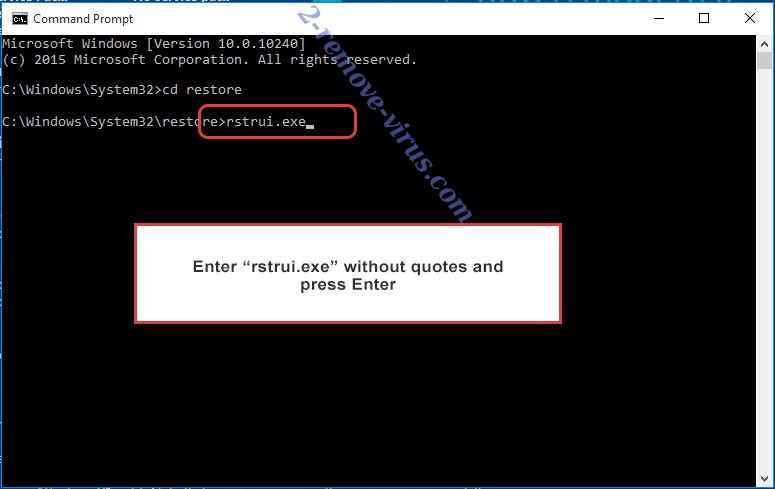

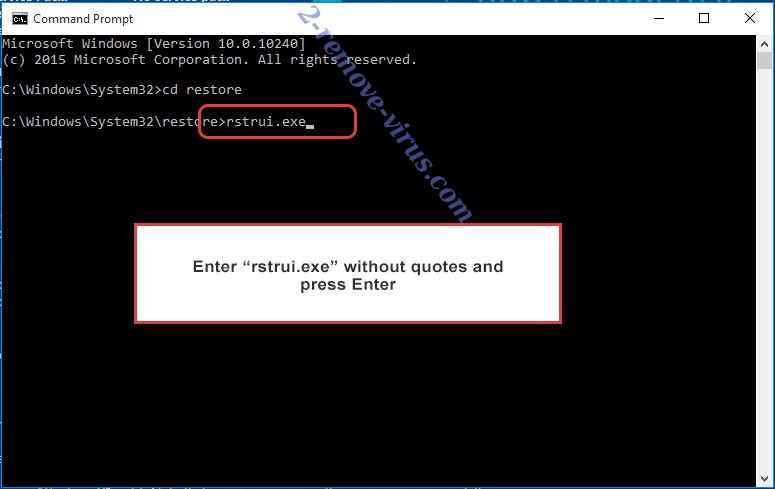

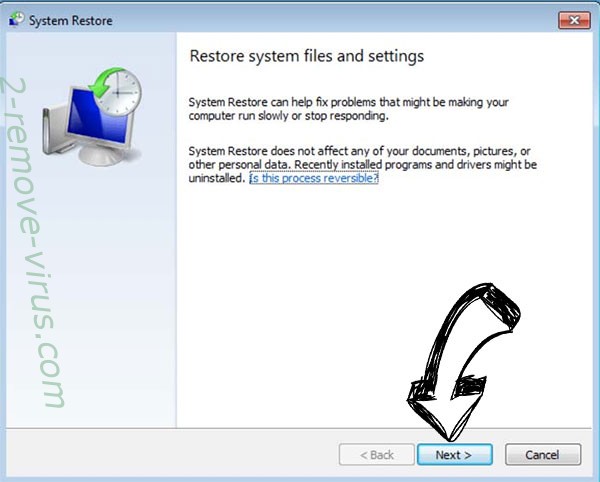

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

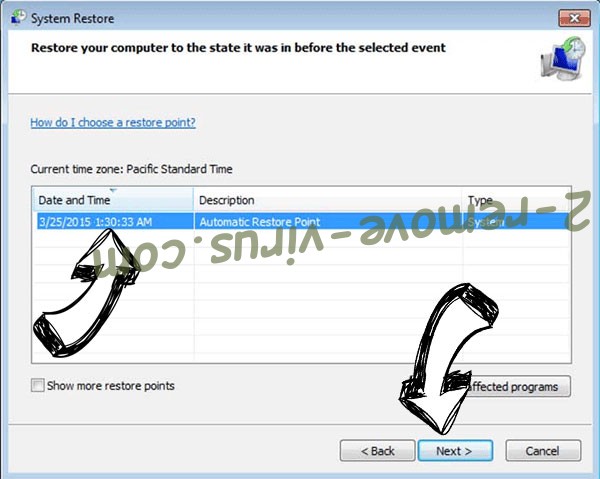

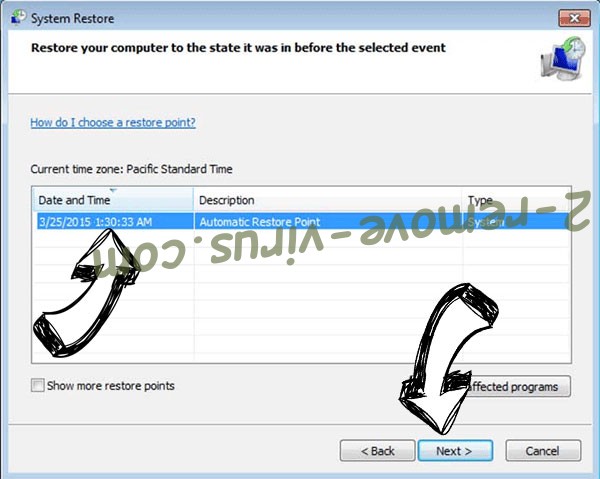

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

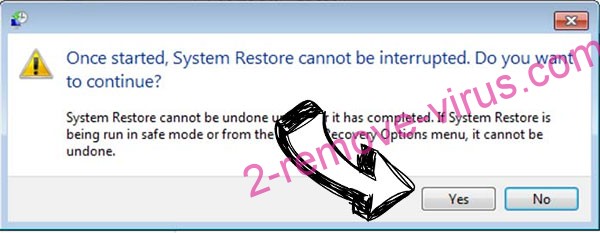

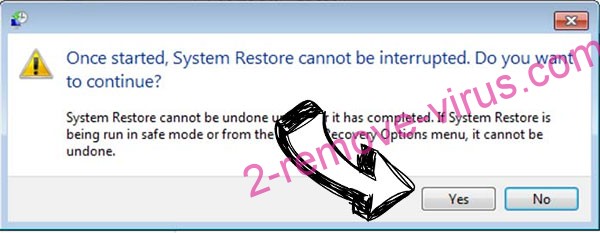

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف Vpsh ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

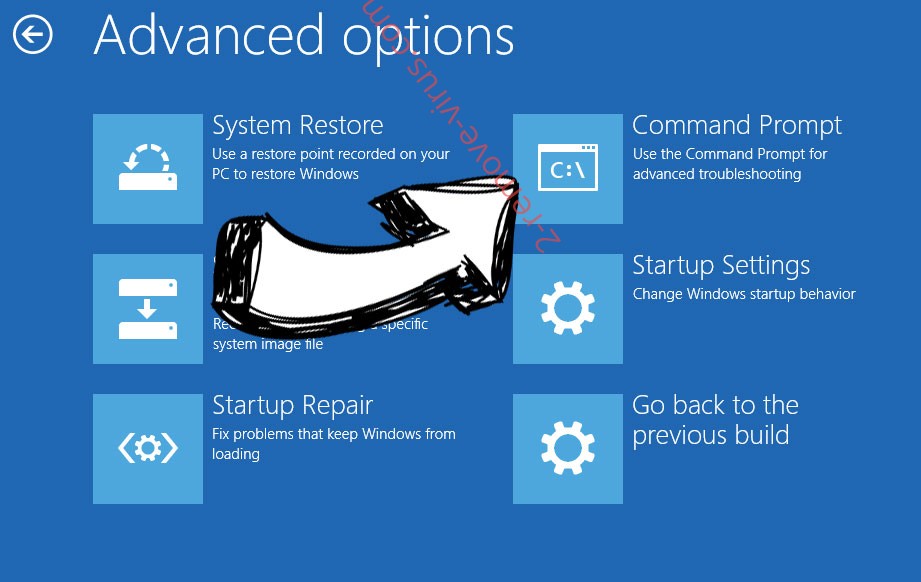

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.