هل هذا تهديد خطير

انتزاع الفدية المعروف كما Zhen ransomware هو مصنف كعدوى ضارة جدا، وذلك بسبب الضرر المحتمل الذي قد تفعله لجهازك. إذا كان انتزاع الفدية شيء لم يسبق لك أن واجهته حتى الآن، قد تكون في لصدمة. يستخدم ترميز الملفات البرامج الضارة خوارزميات تشفير قوية لترميز البيانات، وبمجرد تنفيذ العملية، لن تكون قادراً على الوصول إليها. لأن تشفير الملفات قد يؤدي إلى فقدان البيانات الدائمة، هذا النوع من التهديد خطير للغاية أن يكون.

المحتالين السيبرانية سوف نقدم لك decryptor ولكن لا يقترح شرائه. هناك الكثير من الحالات التي لم يتم فيها استعادة الملفات حتى بعد دفع الفدية. لا ننسى أن كنت تتعامل مع المجرمين الذين ليسوا على الأرجح أن يشعر مضطرة لإرسال لك decryptor عندما يكون لديهم خيار مجرد أخذ أموالك. هذا المال سيذهب أيضا إلى الأنشطة المستقبلية لهؤلاء المحتالين. رانسومواري بالفعل لا مليارات الدولارات في الضرر، هل تريد حقا أن يكون دعم ذلك. الناس أيضا أصبحت تنجذب بشكل متزايد إلى هذه الصناعة لأنه كلما زاد عدد الناس الذين يستسلمون للمطالب ، كلما أصبح أكثر ربحية. هل يمكن أن تجد نفسك في هذا النوع من الوضع مرة أخرى في المستقبل، لذلك استثمار الأموال المطلوبة في النسخ الاحتياطي سيكون خيارا أكثر حكمة لأن فقدان الملف لن يكون احتمالا. إذا كان لديك نسخة احتياطية متوفرة ، هل يمكن إزالة فقط Zhen ransomware ثم استعادة البيانات دون القلق بشأن فقدانها. لا يمكن أن تكون طرق توزيع رانسومواري مألوفة لك، وسوف نشرح الطرق الأكثر تكرارًا أدناه.

كيف ينتشر انتزاع الفدية

عادة ما تستخدم البرامج الضارة ترميز البيانات أساليب أساسية للتوزيع، مثل البريد الإلكتروني العشوائي والتنزيلات الخبيثة. يعتمد عدد كبير من برامج الفدية على إهمال المستخدم عند فتح مرفقات البريد الإلكتروني والطرق الأكثر تفصيلاً ليست ضرورية. هناك بعض احتمال أن طريقة أكثر تفصيلا قد استخدمت للعدوى، كما بعض البيانات تشفير البرمجيات الخبيثة لا تستخدم لهم. المحتالين فقط أن يدعي أن تكون من شركة جديرة بالثقة، وكتابة بريد إلكتروني عام ولكن موثوق بها إلى حد ما، إضافة الملف المصاب إلى البريد الإلكتروني وإرسالها إلى الضحايا المحتملين. يمكن في كثير من الأحيان أن يتم تشغيل الموضوعات المتعلقة بالمال لأن المستخدمين أكثر عرضة لفتح رسائل البريد الإلكتروني هذه. في كثير من الأحيان سترى أسماء الشركات الكبيرة مثل Amazon المستخدمة ، على سبيل المثال ، إذا أرسل Amazon عبر البريد الإلكتروني لشخص ما إيصالًا لشراء لا يتذكر الشخص إجراءه ، فإنه سيفتح الملف المرفق على الفور. تحتاج إلى البحث عن بعض العلامات عند التعامل مع رسائل البريد الإلكتروني إذا كنت ترغب في تأمين جهاز الكمبيوتر الخاص بك. تحقق من المرسل للتأكد من أنه شخص ما مألوف لك. وإذا كنت على دراية بها، تحقق من عنوان البريد الإلكتروني للتأكد من أنها في الواقع لهم. تحتوي رسائل البريد الإلكتروني أيضًا على أخطاء قواعد اللغة ، والتي تميل إلى أن تكون واضحة تمامًا. علامة بارزة أخرى يمكن أن يكون اسمك غائب ، إذا ، دعونا نقول لك استخدام الأمازون وكانوا على البريد الإلكتروني الخاص بك ، فإنها لن تستخدم تحيات عالمية مثل عزيزي العميل / عضو / المستخدم ، وبدلا من ذلك سوف تستخدم الاسم الذي قدمت لهم. قد يتم استخدام نقاط الضعف في برامج النظام الضعيفة أيضًا للعدوى. وكثيراً ما يتم تصحيح هذه الثغرات الأمنية في البرامج بسرعة بعد اكتشافها بحيث لا يمكن استخدامها من قبل البرامج الضارة. ومع ذلك ، إذا حكمنا من خلال انتشار WannaCry ، من الواضح أن الجميع لا يندفع لتثبيت تلك البقع. من الأهمية بمكان أن تقوم بتصحيح البرنامج بانتظام لأنه إذا كانت نقطة الضعف خطيرة ، فيمكن استخدامه من قبل جميع أنواع البرامج الضارة. قد يكون الاضطرار إلى تثبيت التحديثات بشكل دائم مزعجًا ، حتى تتمكن من إعدادها للتثبيت تلقائيًا.

ماذا يمكنك أن تفعل بشأن البيانات الخاصة بك

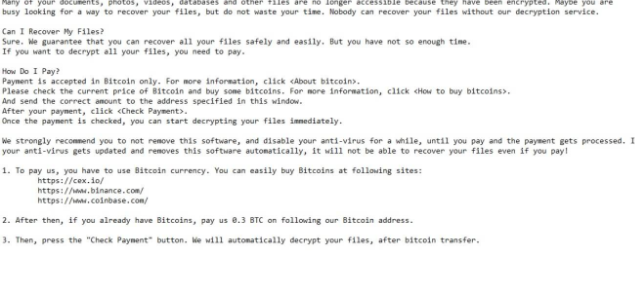

لا تستهدف البرامج الضارة ترميز البيانات كافة الملفات، فقط أنواع معينة، وعندما يتم التعرف عليها، يتم ترميزها في وقت واحد تقريبا. حتى لو لم تكن العدوى واضحة في البداية ، ستعرف بالتأكيد أن هناك شيء ما ليس صحيحًا عندما لا تفتح الملفات كما يجب. ستعرف الملفات التي تأثرت بسبب إضافة ملحق غير عادي إليها. قد تستخدم بعض برامج الفدية خوارزميات تشفير قوية ، مما يجعل فك تشفير الملفات صعبًا للغاية ، إن لم يكن مستحيلاً. في مذكرة فدية، سوف المحتالين اقول لكم ما حدث لبياناتك، ونقدم لكم طريقة لفك تشفير لهم. سيتم اقتراح أداة فك التشفير مقابل الدفع. يجب أن تظهر المذكرة سعر برنامج فك التشفير ولكن إذا لم يكن الأمر كذلك ، فسيتعين عليك إرسال بريد إلكتروني إلى مجرمي الإنترنت عبر عنوانهم المقدم. كما كنت قد خمنت على الأرجح، ونحن لا نشجع الامتثال للطلبات. إذا كنت منضبطاً بالدفع، يجب أن يكون الملاذ الأخير. ربما كنت قد نسيت ببساطة أن كنت قد قدمت نسخا من الملفات الخاصة بك. أو، إذا كنت محظوظا، قد تم تحرير أداة فك التشفير الحرة. يجب أن نقول أنه في بعض الأحيان المتخصصين في البرمجيات الخبيثة قادرة على تكسير البرمجيات الخبيثة ترميز البيانات، مما يعني أنك يمكن أن تحصل على decryptor مجانا. خذ ذلك في الاعتبار قبل دفع المال المطلوب حتى يعبر عقلك. شراء النسخ الاحتياطي مع هذا المال يمكن أن يكون أكثر فائدة. إذا تم إجراء النسخ الاحتياطي قبل غزو العدوى، قد تقوم بإجراء استرداد الملف بعد إصلاح Zhen ransomware الفيروس. الآن بعد أن أدركت مدى الضرر الذي يمكن أن تكون عليه البرامج الضارة التي تُشفّر البيانات ، بذل قصارى جهدك لتجنب ذلك. لديك في المقام الأول للحفاظ على تحديث البرنامج الخاص بك، فقط تحميل من مصادر آمنة / مشروعة وليس عشوائيا فتح الملفات المرفقة رسائل البريد الإلكتروني.

طرق الإصلاح Zhen ransomware

إذا كانت البيانات التي تقوم بتشفير البرامج الضارة لا تزال في الكمبيوتر، فسيلزم برنامج مكافحة البرامج الضارة لإنهائها. عند محاولة إصلاح Zhen ransomware الفيروس يدوياً قد يسبب ضرراً إضافياً إذا كنت غير دقيق أو من ذوي الخبرة عندما يتعلق الأمر أجهزة الكمبيوتر. الذهاب مع الخيار التلقائي سيكون خيارا أفضل بكثير. يتم إنشاء أداة لمكافحة البرمجيات الخبيثة لغرض رعاية هذه العدوى، اعتمادا على التي كنت قد التقطت، فإنه يمكن حتى منع العدوى من القيام الضرر. اختر برنامج مكافحة البرامج الضارة التي يمكنها التعامل بشكل أفضل مع حالتك، وإجراء فحص كامل للكمبيوتر بمجرد تثبيته. ومع ذلك، فإن الأداة المساعدة غير قادرة على فك تشفير البيانات، لذلك لا تندهش من أن تظل الملفات مشفرة. بعد إنهاء الفدية تماما، يمكنك بأمان استخدام النظام الخاص بك مرة أخرى، في حين خلق بانتظام احتياطية لملفاتك.

Offers

تنزيل أداة إزالةto scan for Zhen ransomwareUse our recommended removal tool to scan for Zhen ransomware. Trial version of provides detection of computer threats like Zhen ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Zhen ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

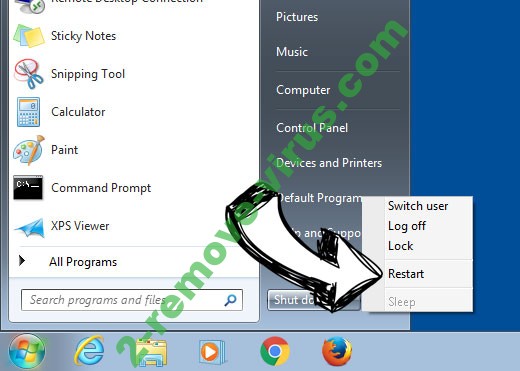

إزالة Zhen ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

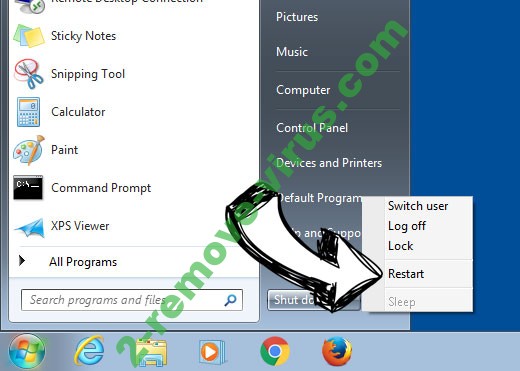

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

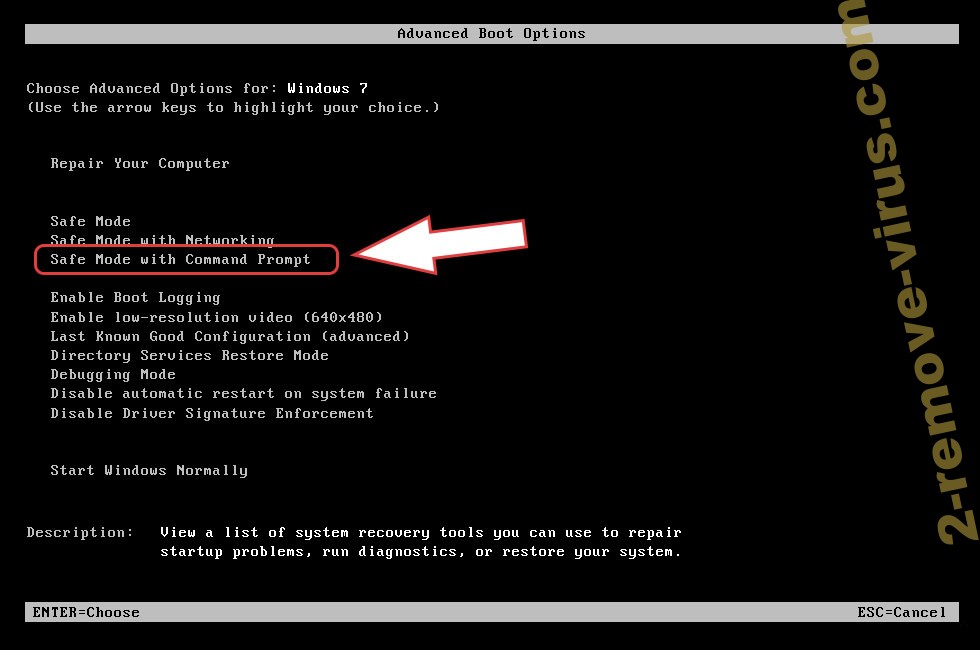

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Zhen ransomware

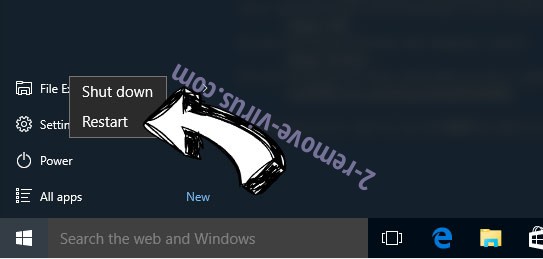

إزالة Zhen ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

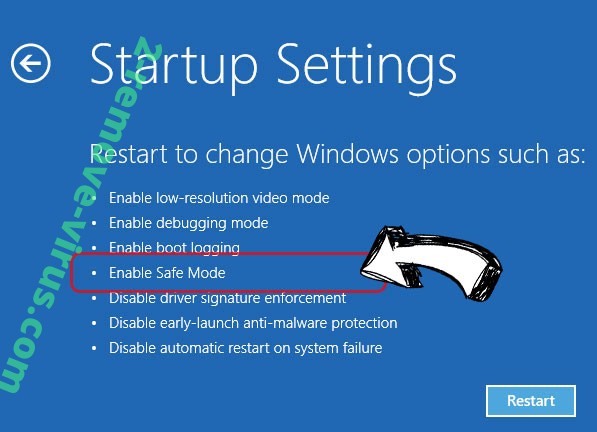

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Zhen ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

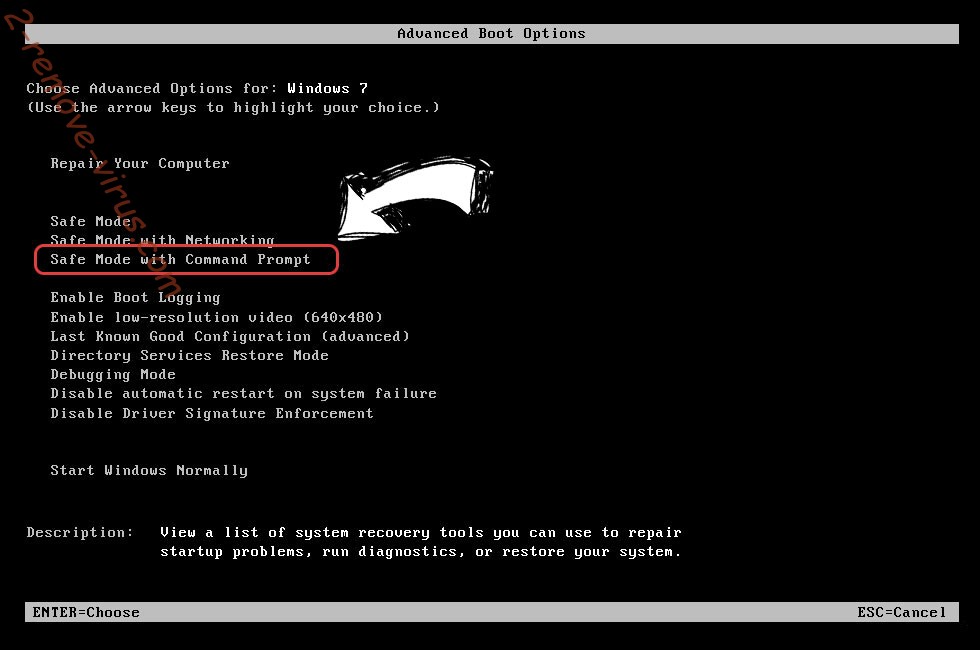

حذف Zhen ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

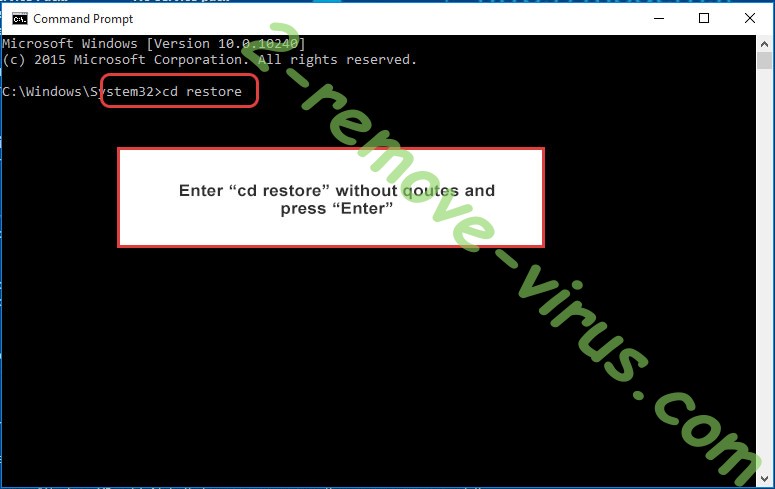

- اكتب في cd restore، واضغط على Enter.

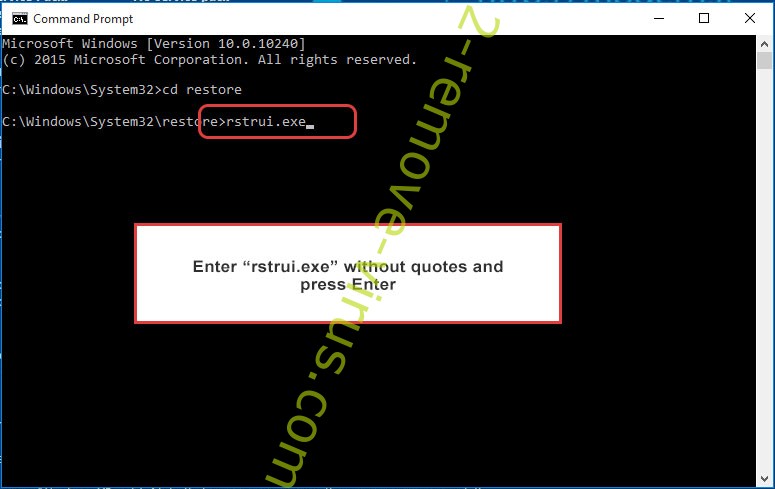

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

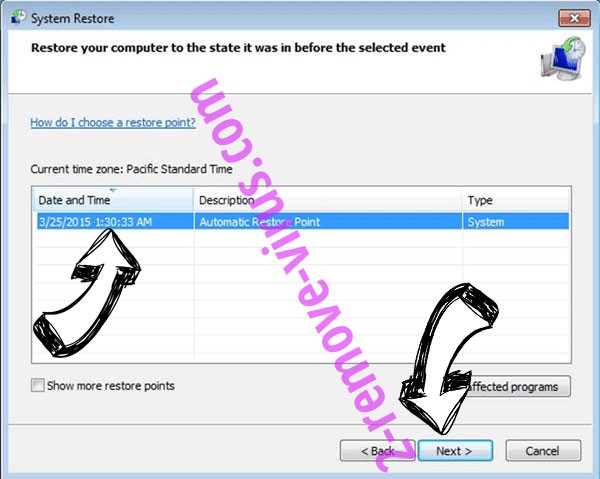

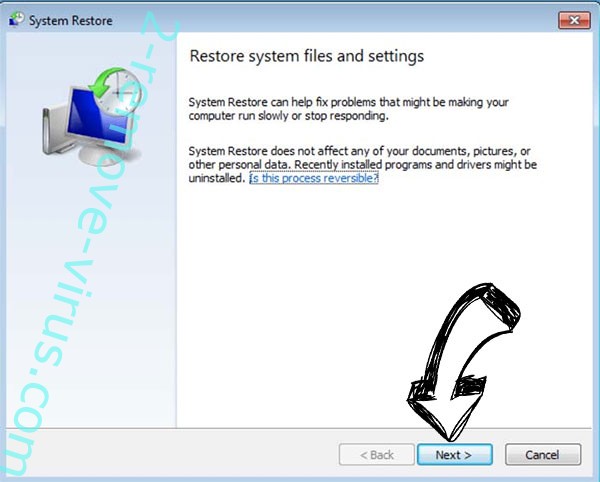

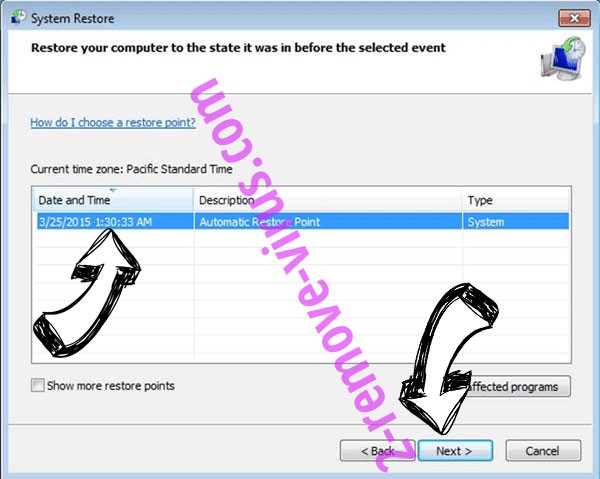

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

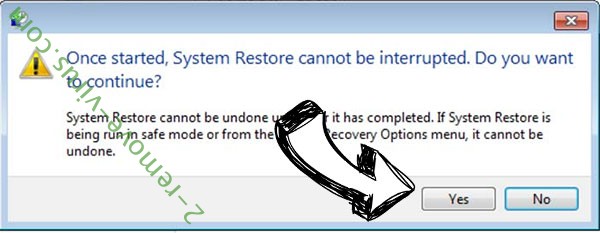

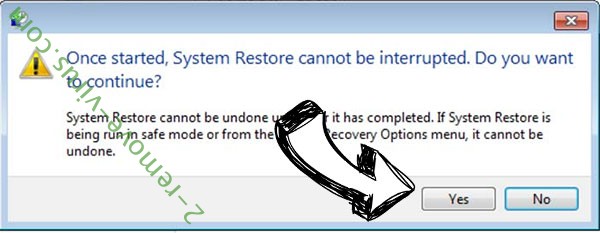

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف Zhen ransomware من ويندوز 8/ويندوز

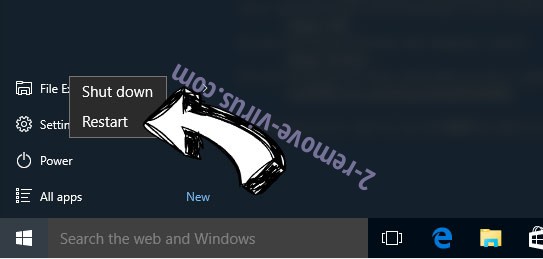

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

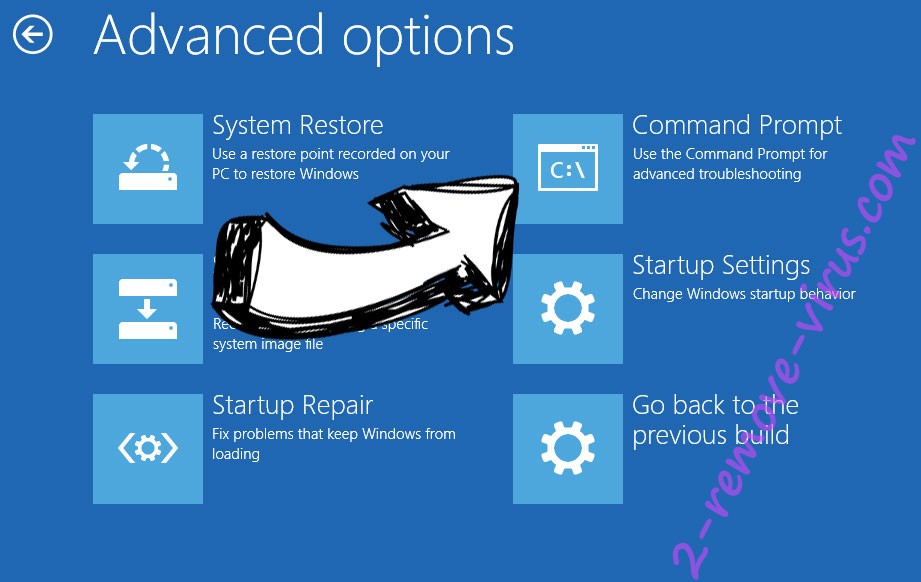

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

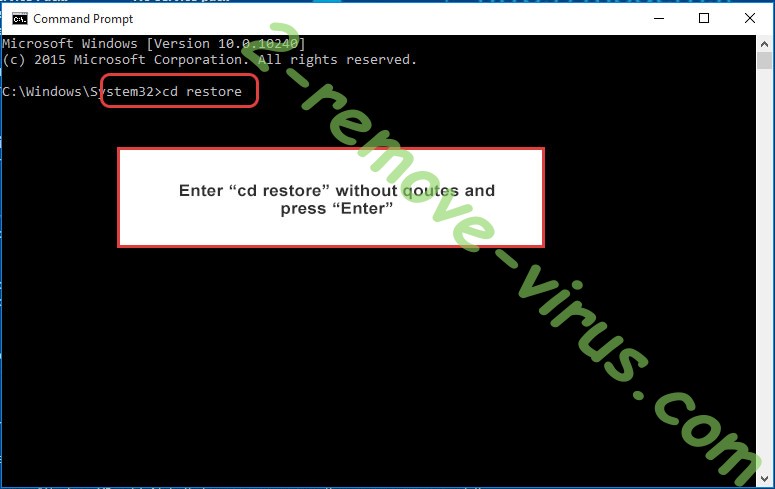

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

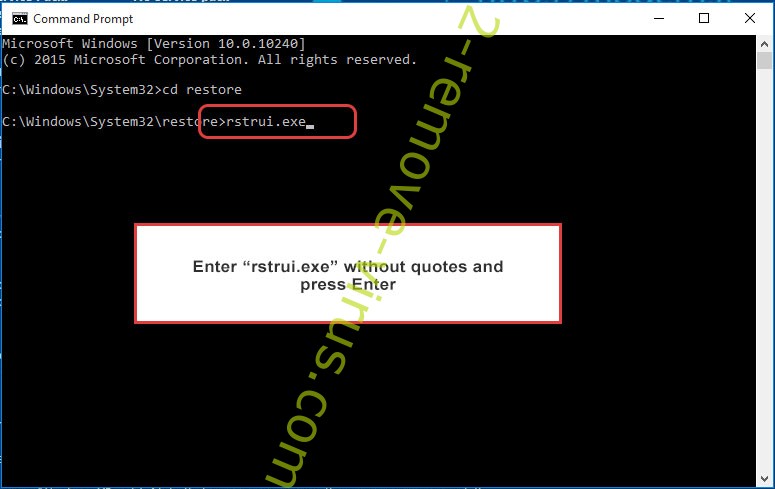

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.