حول Ziggy ransomware فيروس

Ziggy ransomware ويعتقد أن تكون خطيرة جدا عدوى البرامج الضارة, تصنف على أنها انتزاع الفدية. قد لا يكون بالضرورة قد سمعت أو جاء عبر من قبل، ومعرفة ما تفعله قد يكون مفاجئا خاصة. يستخدم رانسومواري خوارزميات تشفير قوية لترميز البيانات، وبمجرد الانتهاء من تنفيذ العملية، سيتم تأمين البيانات ولن تكون قادرة على فتحها.

ويعتقد أن هذا عدوى خطيرة للغاية لأنه ليس من الممكن دائما لاستعادة الملفات. كما سيتم عرض عليك شراء أداة فك تشفير مقابل مبلغ معين من المال ، ولكن هذا ليس خيارًا موصى به لسببين. هناك الكثير من الحالات التي دفع الفدية لا يؤدي إلى فك تشفير الملف. نضع في اعتبارنا أن كنت سوف تدفع المجرمين الذين من غير المرجح أن يشعر مضطرة لتوفير لك أداة فك التشفير عندما يكون لديهم خيار مجرد أخذ أموالك. وعلاوة على ذلك، من خلال دفع لك سيكون تمويل المشاريع (أكثر ملف تشفير البرامج الخبيثة والبرامج الضارة) من هذه المحتالين السيبرانية. ملف ترميز البرمجيات الخبيثة فعلت بالفعل 5 مليارات دولار قيمة الأضرار التي لحقت مختلف الشركات في عام 2017، وهذا هو التقدير فقط. والمزيد من الناس يدفعون، وأكثر ربحية يحصل، وبالتالي جذب المزيد من المحتالين الذين يرغبون في كسب المال السهل. هل يمكن أن تجد نفسك في هذا النوع من الوضع مرة أخرى في المستقبل ، لذلك استثمار الأموال المطلوبة في النسخ الاحتياطي سيكون أفضل لأن فقدان البيانات لن يكون احتمالا. إذا كان لديك خيار النسخ الاحتياطي المتاحة، قد مجرد القضاء على Ziggy ransomware الفيروس ومن ثم استرداد الملفات دون أن تشعر بالقلق بشأن فقدان لهم. إذا لم تكن قد صادفت ترميز الملفات الخبيثة من قبل، قد لا تعرف كيف تمكنت من الوصول إلى جهازك، وفي هذه الحالة قراءة متأنية الفقرة التالية.

أساليب انتشار رانسومواري

مرفقات البريد الإلكتروني، ومجموعات استغلال والتنزيلات الخبيثة هي أساليب انتشار تحتاج إلى توخي الحذر حول. عادة ما لا تكون هناك حاجة إلى التوصل إلى أساليب أكثر تطوراً حيث أن العديد من المستخدمين لا يتوخون الحذر عند استخدام رسائل البريد الإلكتروني وتنزيل الملفات. ومع ذلك ، قد تستخدم بعض البرامج الضارة المشفرة للبيانات طرقًا أكثر تفصيلاً ، والتي تتطلب المزيد من الوقت والجهد. المحتالين فقط لاستخدام اسم الشركة الشهيرة، وكتابة بريد إلكتروني معقول، إضافة الملف المصاب إلى البريد الإلكتروني وإرسالها إلى الضحايا المحتملين. بسبب حساسية الموضوع ، من المرجح أن يفتح المستخدمون رسائل البريد الإلكتروني المتعلقة بالمال ، وبالتالي يتم استخدام هذه الأنواع من الموضوعات بشكل شائع. إذا استخدم مجرمو الإنترنت اسمًا معروفًا لشركة مثل Amazon ، فقد يفتح الناس المرفق دون التفكير حيث يمكن لمجرمي الإنترنت أن يقولوا إنه تم ملاحظة نشاط مشكوك فيه في الحساب أو تم إجراء عملية شراء وإضافة الإيصال. من أجل حماية نفسك من هذا ، هناك بعض الأشياء التي يجب عليك القيام بها عند التعامل مع رسائل البريد الإلكتروني. معرفة ما إذا كنت تعرف المرسل قبل فتح الملف المرفق إلى البريد الإلكتروني، وإذا كنت لا تعترف بها، والتحقيق من هم. وإذا كنت تعرفهم، فتحقق من عنوان البريد الإلكتروني للتأكد من مطابقته لعنوان الشخص/الشركة الحقيقي. ابحث عن الأخطاء النحوية أو الاستخدام ، والتي هي عموما صارخ جدا في تلك الأنواع من رسائل البريد الإلكتروني. يجب عليك أيضا أن تأخذ علما كيف يعالج المرسل لك، إذا كان المرسل الذي يعرف اسمك، وسوف تحيا دائما لك من قبل اسمك، بدلا من عميل عام أو عضو. يمكن أيضًا استخدام نقاط الضعف غير المصححة بالبرامج من قبل برامج الفدية لدخول جهاز الكمبيوتر الخاص بك. يحتوي البرنامج على بعض نقاط الضعف التي يمكن استغلالها للبرامج الضارة للدخول إلى نظام ما ، ولكن يتم إصلاحها من قبل البائعين بمجرد العثور عليها. ومع ذلك ، ليس جميع المستخدمين سريعين في تثبيت هذه التحديثات ، كما ثبت من هجوم WannaCry انتزاع الفدية. يتم تشجيعك على تثبيت التصحيح كلما أصبح متوفراً. قد يكون الاضطرار باستمرار إلى تثبيت التحديثات مزعجًا ، لذلك يمكنك إعدادها لتثبيتها تلقائيًا.

كيف تتصرف

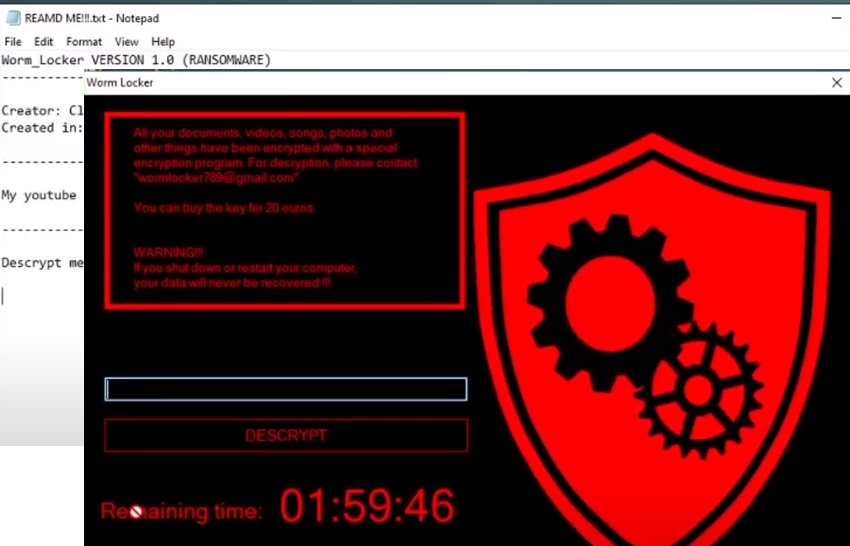

بمجرد أن يصيب انتزاع الفدية النظام الخاص بك، فإنه سوف ننظر لأنواع الملفات معينة وبمجرد أن حددت لهم، فإنه سيتم قفل لهم. لن تتمكن من فتح الملفات، لذلك حتى لو كنت لا تدرك ما يجري في البداية، عليك أن تعرف شيئا ما هو الخطأ في نهاية المطاف. جميع الملفات المشفرة سيكون لها ملحق يضاف إليها ، مما يساعد الناس عادة على التعرف على أي انتزاع الفدية لديهم. ربما تم استخدام خوارزميات تشفير قوية لتشفير بياناتك، مما يعني أنه لا يمكنك فك تشفيرها. ستجد ملاحظة فدية موضوعة في المجلدات مع بياناتك أو ستظهر في سطح المكتب، وينبغي أن توضح كيف يمكنك استرداد الملفات. وفقا للمجرمين، فإن الطريقة الوحيدة لاستعادة البيانات الخاصة بك سيكون عن طريق أداة فك التشفير الخاصة بهم، والتي لن تكون حرة. إذا لم يتم تحديد سعر أداة فك التشفير، فسيتّرك عليك الاتصال بالمجرمين، بشكل عام عبر العنوان الذي يقدمونه لمعرفة مقدار وكيفية الدفع. شراء decryptor ليس الخيار المقترح، لأسباب ناقشناها بالفعل. حتى قبل النظر في الدفع ، والنظر في البدائل الأخرى أولا. ربما كنت ببساطة لا تذكر جعل النسخ الاحتياطي. ويمكن أيضا أن تكون أداة فك التشفير المجانية متاحة. هناك بعض المتخصصين البرمجيات الخبيثة الذين هم قادرون على فك تشفير ملف البرنامج الخبيثة، وبالتالي يمكن تطوير المرافق فك التشفير الحرة. خذ هذا الخيار في الاعتبار وفقط عندما كنت على يقين من أنه لا توجد أداة فك التشفير الحرة ، يجب عليك حتى التفكير في الدفع. شراء أكثر حكمة سيكون النسخ الاحتياطي. في حال كنت قد قدمت نسخة احتياطية قبل الإصابة، قد فتح Ziggy ransomware الملفات بعد إصلاح Ziggy ransomware تماما. كن على دراية بكيفية توزيع برامج ضارة في ترميز الملفات بحيث تقوم بأفضل ما يمكنك تجنبه. تأكد من تحديث برنامجك كلما تم إصدار تحديث، ولا تفتح ملفات عشوائية مضافة إلى رسائل البريد الإلكتروني، ولا تثق إلا بمصادر موثوقة مع التنزيلات الخاصة بك.

Ziggy ransomware ازاله

تنفيذ برنامج مكافحة البرامج الضارة للحصول على ملف تشفير البرنامج الخبيثة قبالة جهاز الكمبيوتر الخاص بك إذا كان لا يزال في النظام الخاص بك. قد يكون من الصعب جداً إصلاح الفيروس يدوياً Ziggy ransomware لأنه قد ينتهي بك الأمر إلى إيذاء جهازك عن غير قصد. سيكون برنامج إزالة البرامج الضارة خيارًا أكثر أمانًا في هذه الحالة. هذا البرنامج مفيد أن يكون على الجهاز لأنه لن يضمن فقط للتخلص من هذه العدوى ولكن أيضا وقف واحد من دخول في المستقبل. اختر برنامج إزالة البرامج الضارة الذي يناسب ما تحتاجه على أفضل نحو، وقم بتنزيله، ثم قم بفحص الكمبيوتر بحثًا عن التهديد بمجرد تثبيته. البرنامج لن يساعد فك تشفير الملفات، ومع ذلك. وبمجرد أن يكون النظام نظيفاً، يجب أن تكون قادراً على العودة إلى استخدام الكمبيوتر العادي.

Offers

تنزيل أداة إزالةto scan for Ziggy ransomwareUse our recommended removal tool to scan for Ziggy ransomware. Trial version of provides detection of computer threats like Ziggy ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft استعراض التفاصيل WiperSoft هو أداة الأمان التي توفر الأمن في الوقت الحقيقي من التهديدات المحتملة. في الوقت ا ...

تحميل|المزيد

MacKeeper أحد فيروسات؟MacKeeper ليست فيروس، كما أنها عملية احتيال. في حين أن هناك آراء مختلفة حول البرنامج على شبكة الإ ...

تحميل|المزيد

في حين لم تكن المبدعين من MalwareBytes لمكافحة البرامج الضارة في هذا المكان منذ فترة طويلة، يشكلون لأنه مع نهجها حما ...

تحميل|المزيد

Quick Menu

الخطوة 1. حذف Ziggy ransomware باستخدام "الوضع الأمن" مع الاتصال بالشبكة.

إزالة Ziggy ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

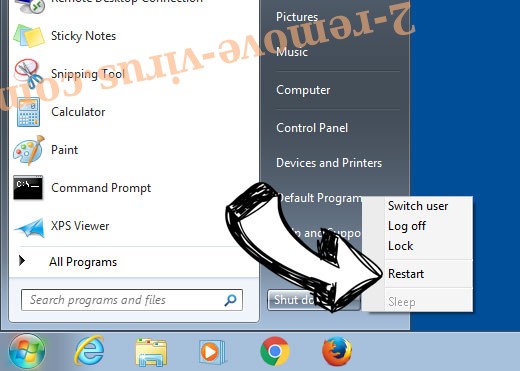

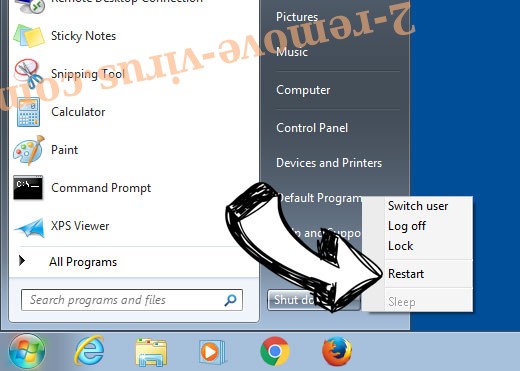

- انقر فوق ابدأ، ثم حدد إيقاف التشغيل.

- اختر إعادة التشغيل، ثم انقر فوق موافق.

- بدء التنصت على المفتاح F8 عند بدء تشغيل جهاز الكمبيوتر الخاص بك تحميل.

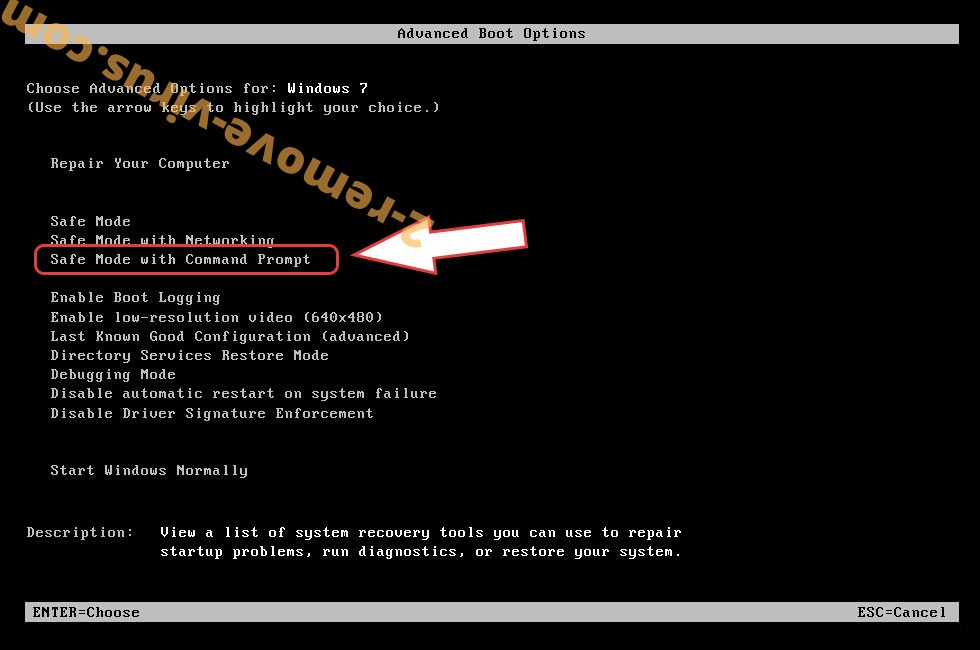

- تحت "خيارات التمهيد المتقدمة"، اختر "الوضع الأمن" مع الاتصال بالشبكة.

- فتح المستعرض الخاص بك وتحميل الأداة المساعدة لمكافحة البرامج الضارة.

- استخدام الأداة المساعدة لإزالة Ziggy ransomware

إزالة Ziggy ransomware من ويندوز 8/ويندوز

- في شاشة تسجيل الدخول إلى Windows، اضغط على زر الطاقة.

- اضغط واضغط على المفتاح Shift وحدد إعادة تشغيل.

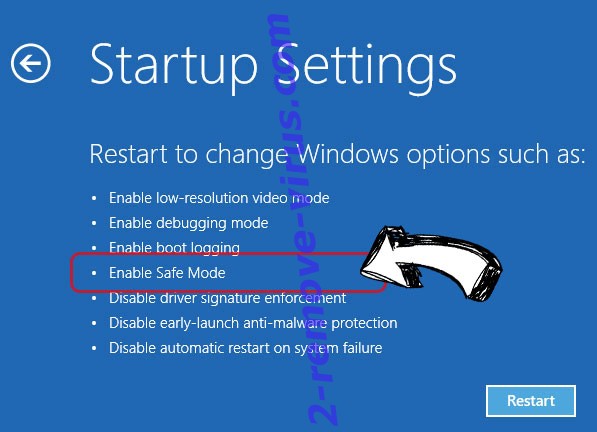

- انتقل إلى استكشاف الأخطاء وإصلاحها المتقدمة ← الخيارات ← "إعدادات بدء تشغيل".

- اختر تمكين الوضع الأمن أو الوضع الأمن مع الاتصال بالشبكة ضمن إعدادات بدء التشغيل.

- انقر فوق إعادة التشغيل.

- قم بفتح مستعرض ويب وتحميل مزيل البرمجيات الخبيثة.

- استخدام البرنامج لحذف Ziggy ransomware

الخطوة 2. استعادة "الملفات الخاصة بك" استخدام "استعادة النظام"

حذف Ziggy ransomware من ويندوز 7/ويندوز فيستا/ويندوز إكس بي

- انقر فوق ابدأ، ثم اختر إيقاف التشغيل.

- حدد إعادة تشغيل ثم موافق

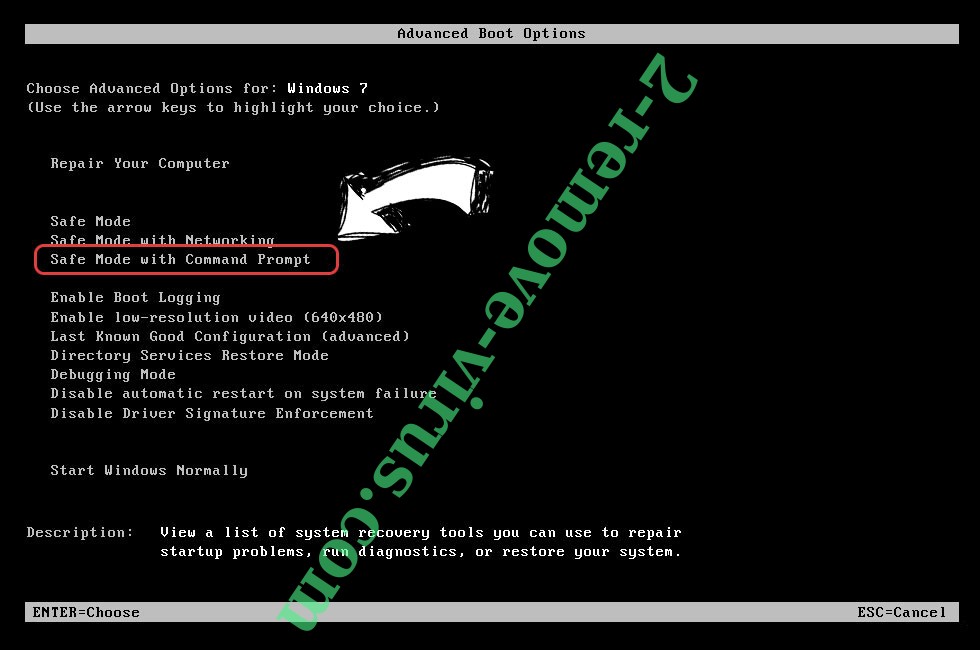

- عند بدء تشغيل جهاز الكمبيوتر الخاص بك التحميل، اضغط المفتاح F8 بشكل متكرر لفتح "خيارات التمهيد المتقدمة"

- اختر موجه الأوامر من القائمة.

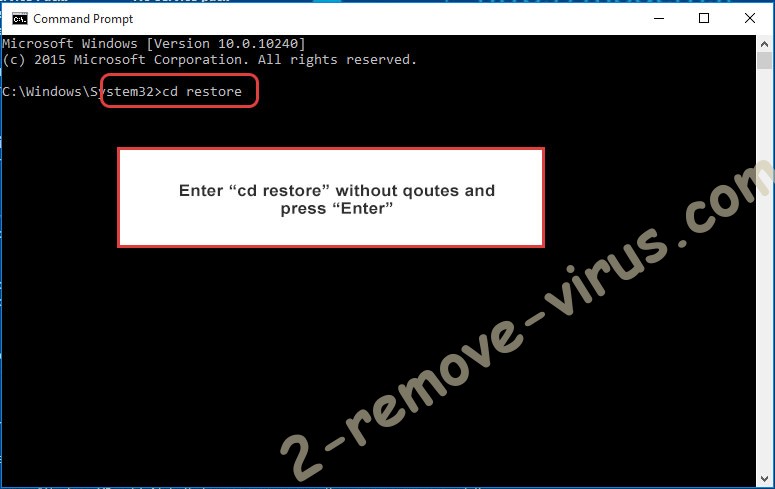

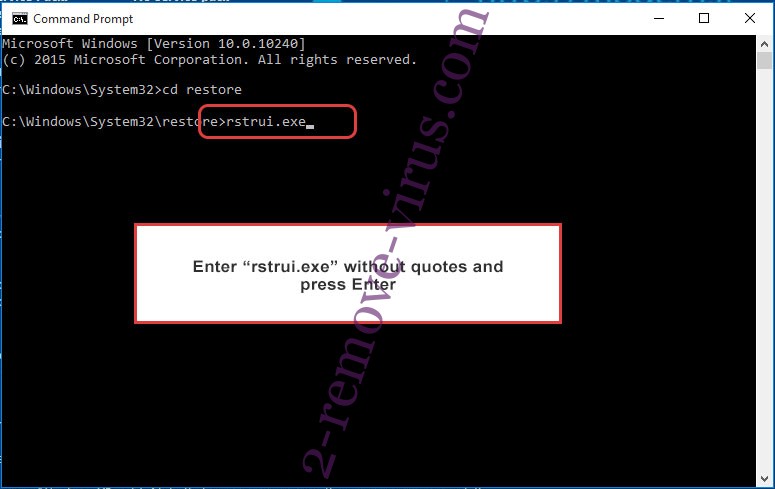

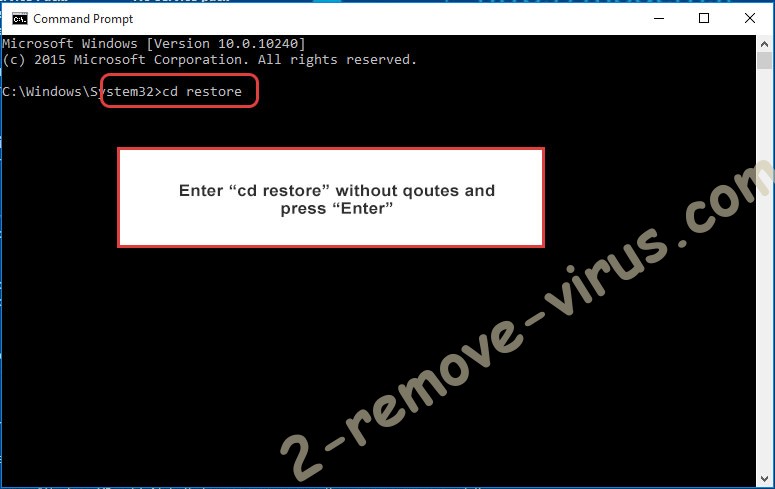

- اكتب في cd restore، واضغط على Enter.

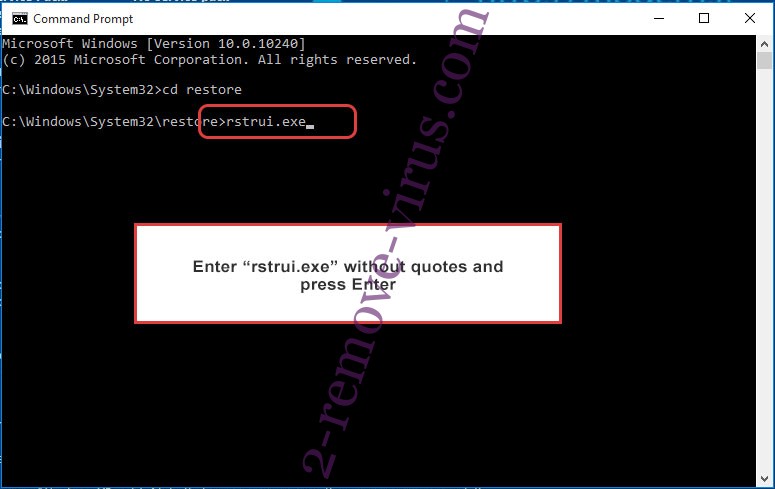

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter.

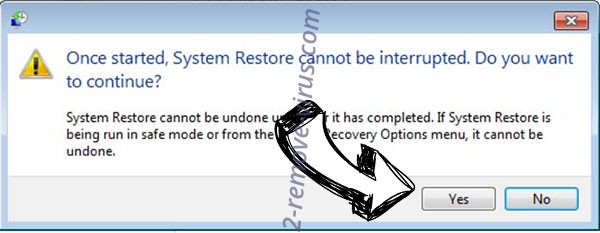

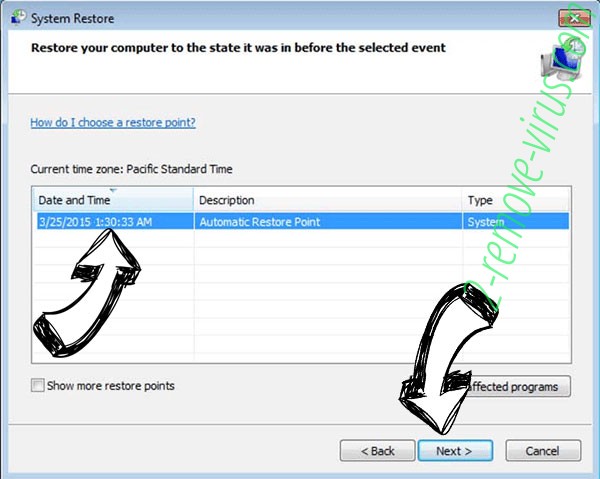

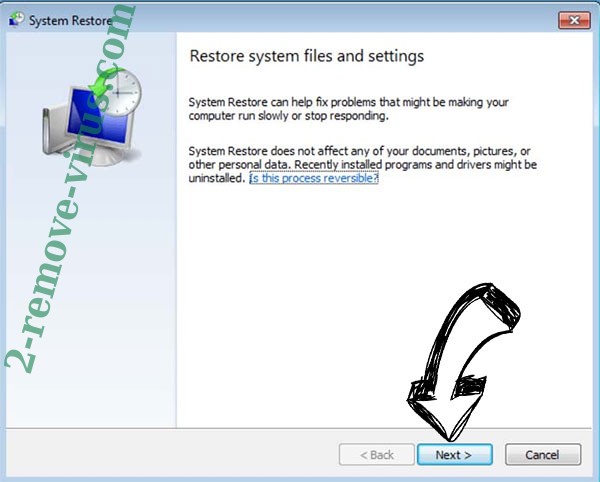

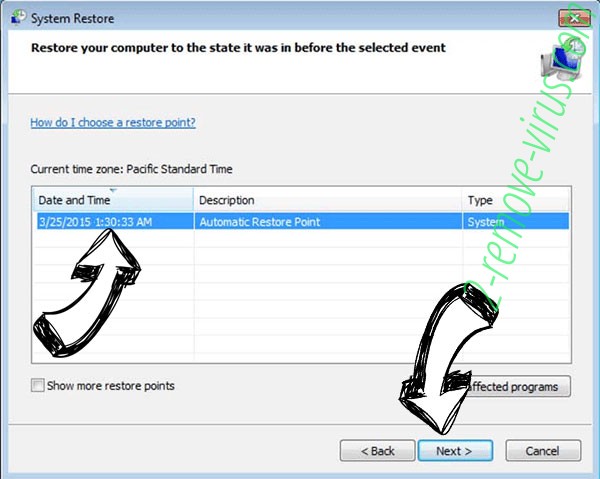

- انقر فوق التالي في نافذة جديدة وقم بتحديد نقطة استعادة قبل الإصابة.

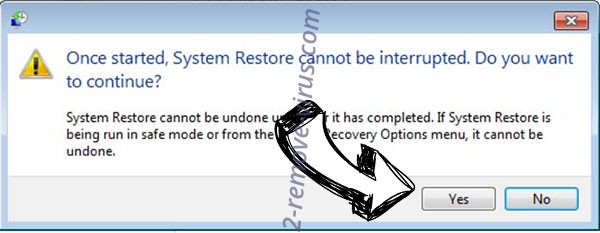

- انقر فوق التالي مرة أخرى ثم انقر فوق نعم لبدء استعادة النظام.

حذف Ziggy ransomware من ويندوز 8/ويندوز

- انقر فوق زر "الطاقة" في شاشة تسجيل الدخول إلى Windows.

- اضغط واضغط على المفتاح Shift وانقر فوق إعادة التشغيل.

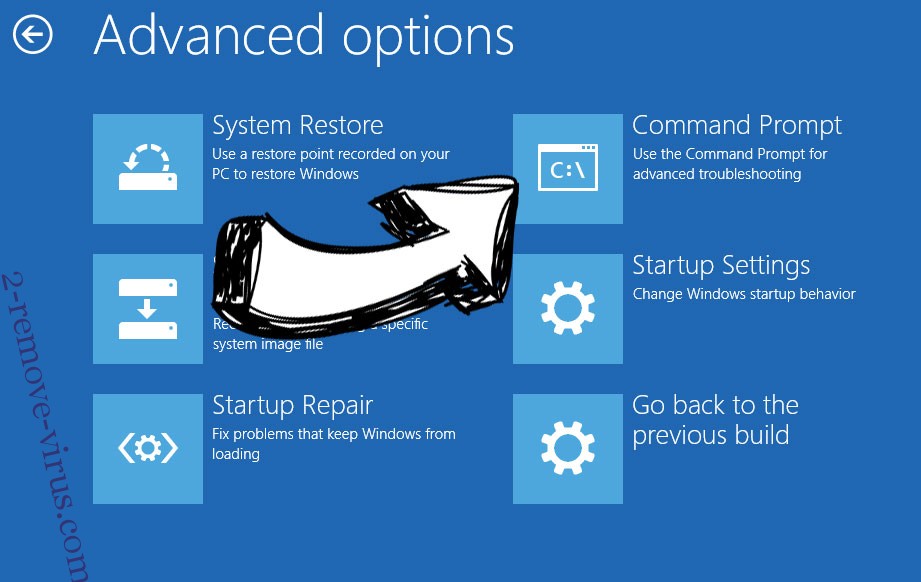

- اختر استكشاف الأخطاء وإصلاحها والذهاب إلى خيارات متقدمة.

- حدد موجه الأوامر، ثم انقر فوق إعادة التشغيل.

- في موجه الأوامر، مدخلات cd restore، واضغط على Enter.

- اكتب في rstrui.exe ثم اضغط مفتاح الإدخال Enter مرة أخرى.

- انقر فوق التالي في إطار "استعادة النظام" الجديد.

- اختر نقطة استعادة قبل الإصابة.

- انقر فوق التالي ومن ثم انقر فوق نعم لاستعادة النظام الخاص بك.