Was ist FG69 ransomware

FG69 ransomware Ransomware ist eine dateiverschlüsselnde Art von Schadprogramm, das schwerwiegende Folgen in Bezug auf Ihre Daten haben kann. Wenn Sie noch nie diese Art von bösartiger Software bis jetzt begegnet sind, sind Sie in für einen Schock. Wenn Dateien mit einem starken Verschlüsselungsalgorithmus verschlüsselt werden, werden sie gesperrt, was bedeutet, dass Sie sie nicht öffnen können. Da Ransomware Opfer stehen permanenten Datenverlust, Diese Art von Bedrohung ist sehr gefährlich zu haben. Kriminelle geben Ihnen eine Option, um Daten über ihre decryptor zu entschlüsseln, müssten Sie nur eine bestimmte Menge an Geld zu zahlen, aber das ist nicht eine vorgeschlagene Option aus ein paar Gründen.

Zuallererst, Sie könnten am Ende nur Ihr Geld ausgeben, weil Dateien nicht unbedingt nach der Zahlung wiederhergestellt werden. Es wäre naiv zu denken, dass Cyber-Gauner, die für die Verschlüsselung Ihrer Daten verantwortlich sind, sich verpflichtet fühlen, Ihnen bei der Wiederherstellung von Daten zu helfen, wenn sie es nicht müssen. Darüber hinaus würde Ihr Geld auch ihre zukünftigen Aktivitäten unterstützen, wie mehr Ransomware. Möchten Sie wirklich etwas unterstützen, das Milliarden von Dollar Schaden anrichtet. Menschen werden angezogen, um einfaches Geld, und wenn die Menschen das Lösegeld zahlen, sie machen die Ransomware-Industrie attraktiv für diese Arten von Menschen. Situationen, in denen Sie Ihre Dateien verlieren könnten, sind ziemlich häufig, so kann es klüger sein, Backup zu kaufen. Sie können dann Daten aus der Sicherung wiederherstellen, nachdem Sie oder verwandte Bedrohungen deinstalliert FG69 ransomware haben. Ransomware-Verteilungsmethoden sind Ihnen möglicherweise nicht bekannt, und wir werden die am häufigsten unten aufgeführten Methoden erläutern.

FG69 ransomware Verbreitungsmethoden

Eine Datencodierung Malware in der Regel verwendet grundlegende Methoden zu verbreiten, wie Spam-E-Mails und bösartige Downloads. Es ist in der Regel nicht notwendig, mit anspruchsvolleren Möglichkeiten zu kommen, da viele Menschen ziemlich fahrlässig sind, wenn sie E-Mails und Download-Dateien verwenden. Dennoch, einige Ransomware könnte viel aufwendigerMethoden verwenden, die mehr Zeit und Mühe benötigen. Cyber-Kriminelle müssen nur behaupten, von einem glaubwürdigen Unternehmen zu sein, schreiben Sie eine generische, aber etwas glaubwürdige E-Mail, fügen Sie die Malware-gerittene Datei an die E-Mail und senden Sie es an mögliche Opfer. Diese E-Mails diskutieren in der Regel Geld, weil aufgrund der Zartheit des Themas, Menschen sind anfälliger, sie zu öffnen. Häufig geben Kriminelle vor, von Amazon zu sein, wobei die E-Mail Sie darüber informiert, dass verdächtige Aktivitäten in Ihrem Konto notiert wurden oder ein Kauf getätigt wurde. Wenn Sie mit E-Mails zu tun haben, gibt es bestimmte Dinge, auf die Sie achten sollten, wenn Sie Ihr Gerät schützen möchten. Zunächst, wenn Sie den Absender nicht kennen, untersuchen Sie sie, bevor Sie die angehängte Datei öffnen. Und wenn Sie mit ihnen vertraut sind, überprüfen Sie die E-Mail-Adresse, um sicherzustellen, dass sie mit der legitimen Adresse der Person/Firma übereinstimmt. Diese bösartigen E-Mails sind auch häufig voll von Grammatikfehlern. Ein weiterer bemerkenswerter Hinweis könnte sein, dass Ihr Name fehlt, wenn, sagen wir, dass Sie Amazon verwenden und sie Ihnen eine E-Mail senden würden, sie keine universellen Grüße wie “Lieber Kunde/Mitglied/Benutzer” verwenden würden und stattdessen den Namen verwenden würden, den Sie ihnen zur Verfügung gestellt haben. Veraltete Programm-Schwachstellen können auch von einem Daten-Verschlüsselungs-Schadprogramm verwendet werden, um Ihren Computer zu betreten. Software kommt mit bestimmten Schwachstellen, die für bösartige Software ausgenutzt werden können, um einen Computer zu betreten, aber Anbieter patchen sie, sobald sie gefunden werden. Aus dem einen oder anderen Grund installiert jedoch nicht jeder diese Patches. Es wird empfohlen, einen Patch zu installieren, wenn er veröffentlicht wird. Sie können auch entscheiden, Patches automatisch zu installieren.

Was können Sie mit Ihren Dateien tun?

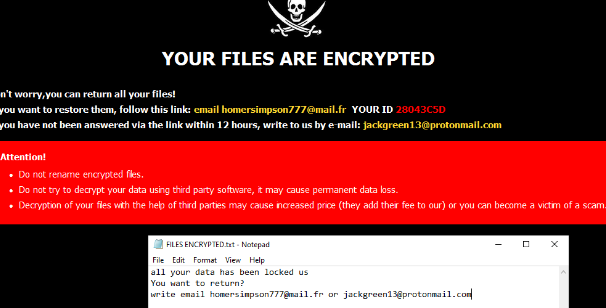

Eine Datencodierung bösartiger Software wird nach der Installation nach bestimmten Dateitypen suchen, und wenn sie sich befinden, werden sie verschlüsselt. Wenn Sie anfangs nicht bemerkt haben, dass etwas vor sich geht, werden Sie definitiv wissen, dass etwas auf dem Anderen ist, wenn Ihre Dateien gesperrt sind. Überprüfen Sie die Erweiterungen zu verschlüsselten Dateien hinzugefügt, Sie werden helfen, die Ransomware zu identifizieren. Starke Verschlüsselungsalgorithmen könnten verwendet worden sein, um Ihre Dateien zu codieren, was bedeuten könnte, dass Daten nicht wiederhergestellt werden können. Sie werden einen Erpresserbrief bemerken, der enthüllt, was mit Ihren Dateien passiert ist. Die Methode, die sie vorschlagen, beinhaltet Sie ihre Entschlüsselungssoftware kaufen. Die Notiz sollte klar erklären, wie viel der decryptor kostet, aber wenn das nicht der Fall ist, werden Sie eine E-Mail-Adresse zur Verfügung gestellt werden, um die Gauner zu kontaktieren, um einen Preis einzurichten. Aus bereits diskutierten Gründen ist die Bezahlung der Hacker nicht die ermunterte Wahl. Berücksichtigen Sie sorgfältig alle anderen Alternativen, bevor Sie überhaupt darüber nachdenken, die Anforderungen zu erfüllen. Versuchen Sie, sich daran zu erinnern, ob Sie jemals Backup gemacht haben, vielleicht einige Ihrer Daten tatsächlich irgendwo gespeichert. Oder vielleicht gibt es einen kostenlosen decryptor. Ein kostenloses Entschlüsselungsprogramm kann verfügbar sein, wenn die Datencodierung Schadprogramm infiziert viele Systeme und Malware-Forscher waren in der Lage, es zu knacken. Berücksichtigen Sie dies, bevor Sie überhaupt darüber nachdenken, den Anforderungen nachzukommen. Einen Teil dieses Geldes zu investieren, um eine Art Backup zu kaufen, kann sich als vorteilhafter erweisen. Wenn Sie vor der Kontamination ein Backup gemacht haben, löschen Sie einfach virus FG69 ransomware und entsperren Sie dann FG69 ransomware Dateien. Nun, wie viel Schaden diese Art von Infektion tun kann, tun Sie Ihr Bestes, um es zu vermeiden. Stellen Sie sicher, dass Ihre Software aktualisiert wird, wenn ein Update veröffentlicht wird, Sie öffnen keine Dateien, die zu E-Mails hinzugefügt wurden, und vertrauen nur legitimen Quellen mit Ihren Downloads.

FG69 ransomware Entfernung

Wenn die Ransomware auf Ihrem Computer bleibt, Wir empfehlen das Herunterladen eines Anti-Malware-Tool, um es loszuwerden. Wenn Sie versuchen, Virus manuell zu beheben, FG69 ransomware können Sie weitere Schäden verursachen, wenn Sie nicht computeraffin sind. Wenn Sie sich entscheiden, ein Anti-Malware-Programm zu verwenden, wäre es eine intelligentere Wahl. Diese Software ist vorteilhaft, auf dem Computer zu haben, weil es nicht nur sicherstellen wird, diese Bedrohung loszuwerden, sondern auch verhindern, dass man in der Zukunft einsteigen. Finden Sie, welche Malware-Entfernung Dienstprogramm am besten passt, was Sie benötigen, installieren Sie es und scannen Sie Ihr Gerät, um die Bedrohung zu finden. Das Tool kann jedoch keine Daten wiederherstellen, also erwarten Sie nicht, dass Ihre Daten entschlüsselt werden, sobald die Bedrohung beendet wurde. Wenn Ihr Computer frei von der Infektion ist, starten Sie routinemäßig die Sicherung Ihrer Daten.

Offers

Download Removal-Toolto scan for FG69 ransomwareUse our recommended removal tool to scan for FG69 ransomware. Trial version of provides detection of computer threats like FG69 ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft Details überprüfen WiperSoft ist ein Sicherheitstool, die bietet Sicherheit vor potenziellen Bedrohungen in Echtzeit. Heute, viele Benutzer neigen dazu, kostenlose Software aus dem Intern ...

Herunterladen|mehr

Ist MacKeeper ein Virus?MacKeeper ist kein Virus, noch ist es ein Betrug. Zwar gibt es verschiedene Meinungen über das Programm im Internet, eine Menge Leute, die das Programm so notorisch hassen hab ...

Herunterladen|mehr

Während die Schöpfer von MalwareBytes Anti-Malware nicht in diesem Geschäft für lange Zeit wurden, bilden sie dafür mit ihren begeisterten Ansatz. Statistik von solchen Websites wie CNET zeigt, d ...

Herunterladen|mehr

Quick Menu

Schritt 1. Löschen Sie mithilfe des abgesicherten Modus mit Netzwerktreibern FG69 ransomware.

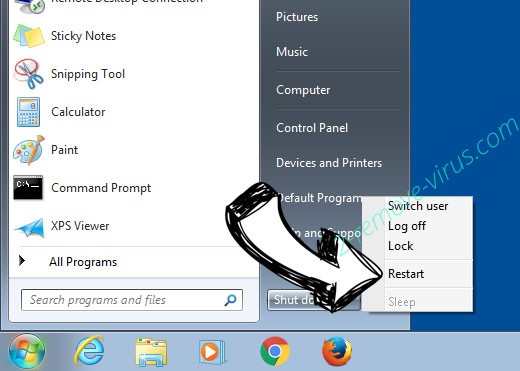

Entfernen FG69 ransomware aus Windows 7/Windows Vista/Windows XP

- Klicken Sie auf Start und wählen Sie Herunterfahren.

- Wählen Sie neu starten, und klicken Sie auf "OK".

- Starten Sie, tippen F8, wenn Ihr PC beginnt Laden.

- Wählen Sie unter Erweiterte Startoptionen abgesicherten Modus mit Netzwerkunterstützung.

- Öffnen Sie Ihren Browser und laden Sie die Anti-Malware-Programm.

- Verwenden Sie das Dienstprogramm FG69 ransomware entfernen

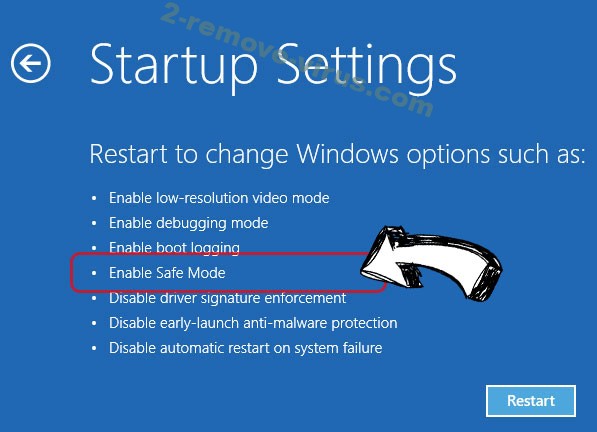

Entfernen FG69 ransomware aus Windows 8/Windows 10

- Auf der Windows-Anmeldebildschirm/Austaste.

- Tippen Sie und halten Sie die Umschalttaste und klicken Sie neu starten.

- Gehen Sie zur Troubleshoot → Advanced options → Start Settings.

- Wählen Sie Enable abgesicherten Modus oder Abgesicherter Modus mit Netzwerktreibern unter Start-Einstellungen.

- Klicken Sie auf Neustart.

- Öffnen Sie Ihren Webbrowser und laden Sie die Malware-Entferner.

- Verwendung der Software zum Löschen von FG69 ransomware

Schritt 2. Wiederherstellen Sie Ihre Dateien mithilfe der Systemwiederherstellung

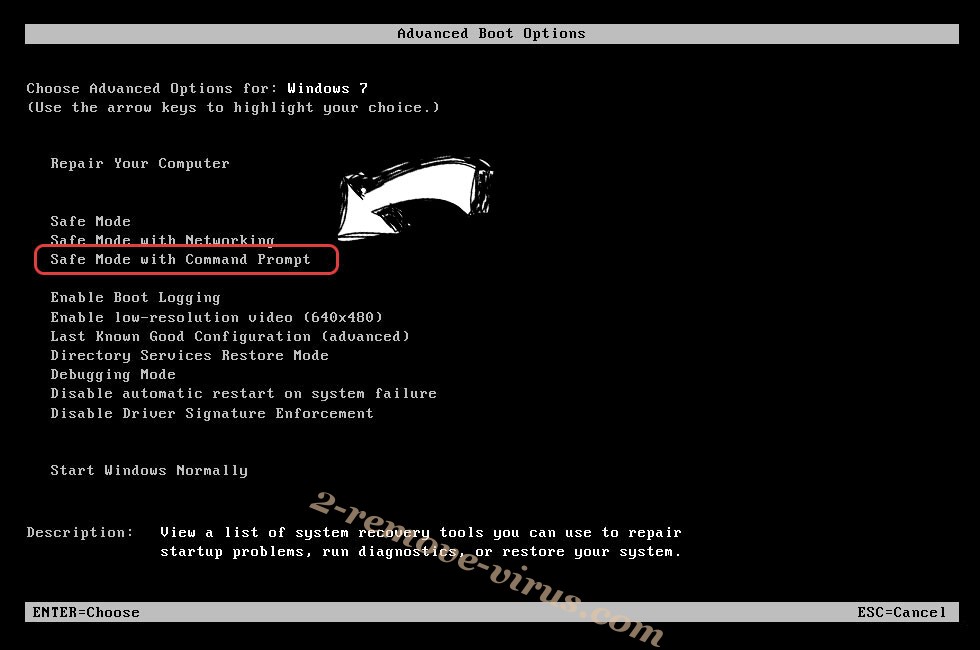

Löschen von FG69 ransomware von Windows 7/Windows Vista/Windows XP

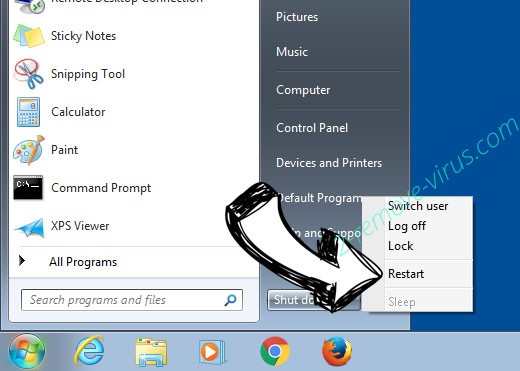

- Klicken Sie auf Start und wählen Sie Herunterfahren.

- Wählen Sie Neustart und "OK"

- Wenn Ihr PC laden beginnt, Taste F8 mehrmals, um erweiterte Startoptionen zu öffnen

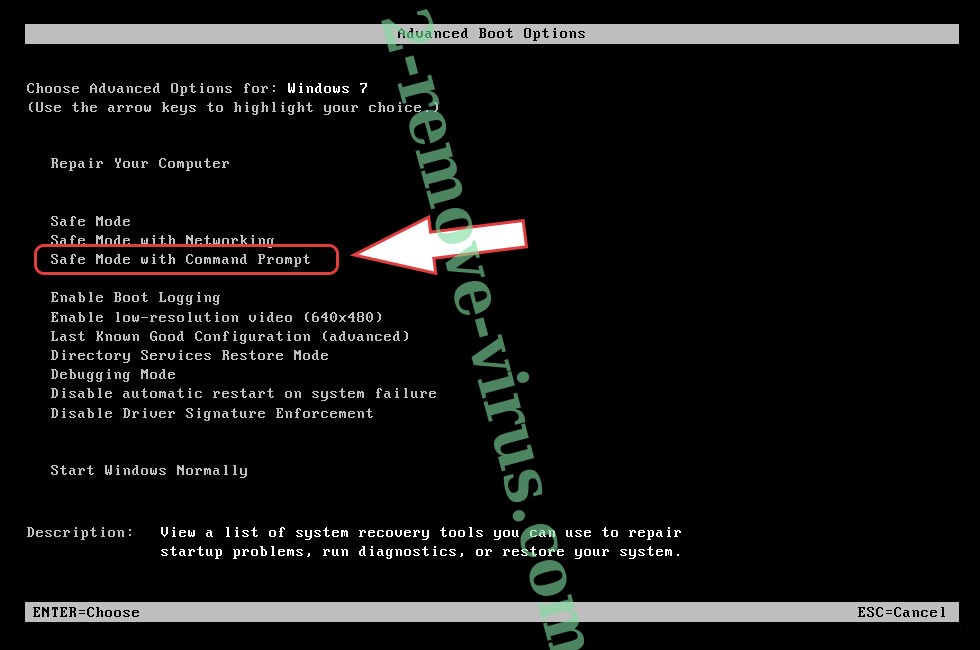

- Eingabeaufforderung den Befehl aus der Liste auswählen.

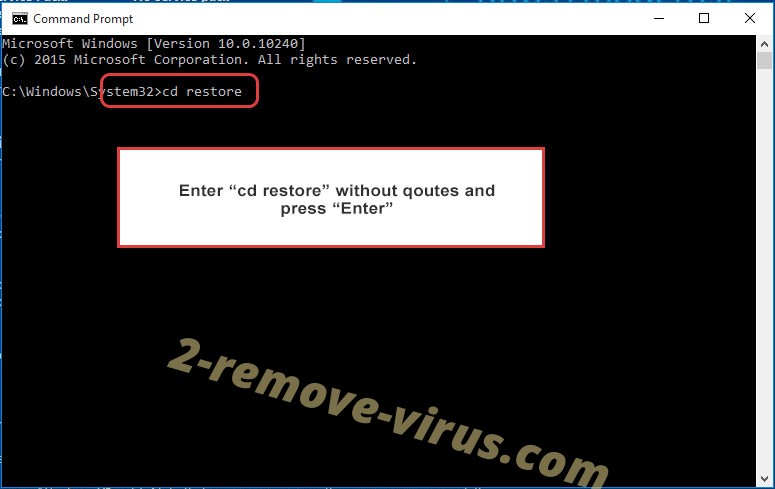

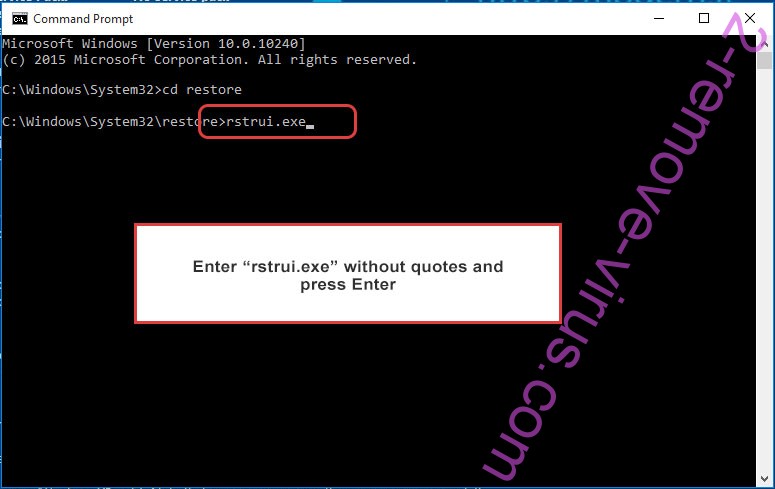

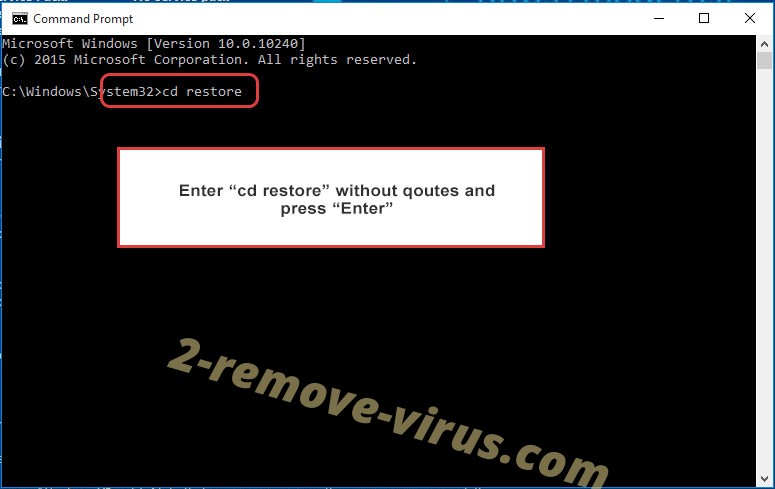

- Geben Sie cd restore, und tippen Sie auf Enter.

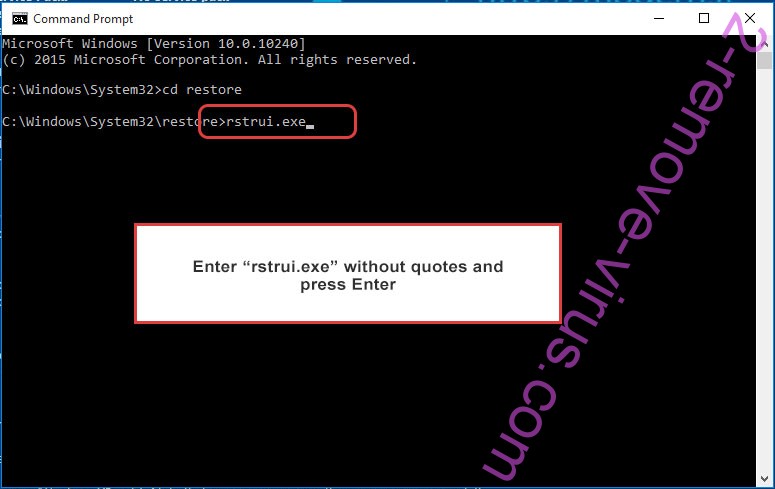

- In rstrui.exe eingeben und Eingabetaste.

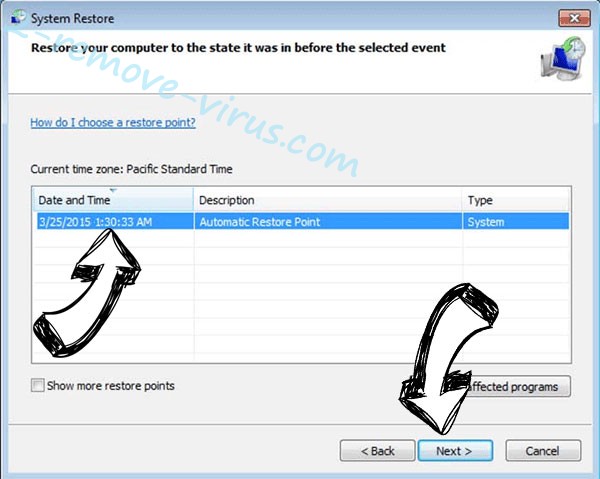

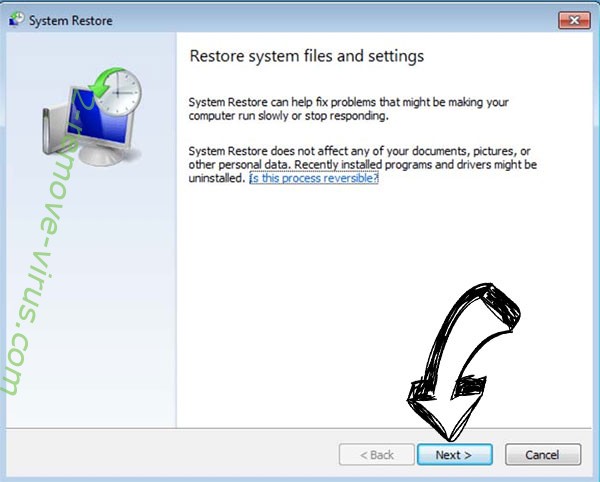

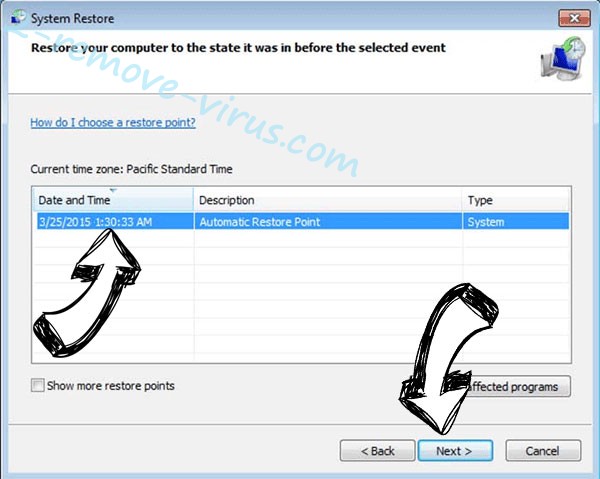

- Klicken Sie auf weiter im Fenster "neue" und wählen Sie den Wiederherstellungspunkt vor der Infektion.

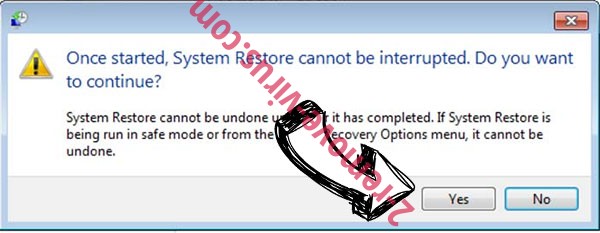

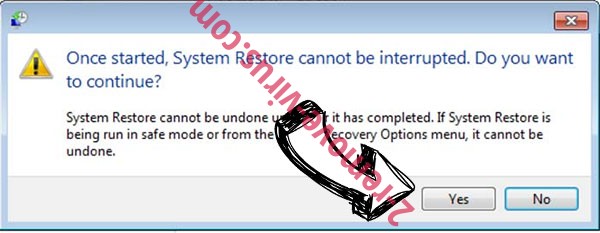

- Klicken Sie erneut auf weiter und klicken Sie auf Ja, um die Systemwiederherstellung zu beginnen.

Löschen von FG69 ransomware von Windows 8/Windows 10

- Klicken Sie auf die Power-Taste auf dem Windows-Anmeldebildschirm.

- Halten Sie Shift gedrückt und klicken Sie auf Neustart.

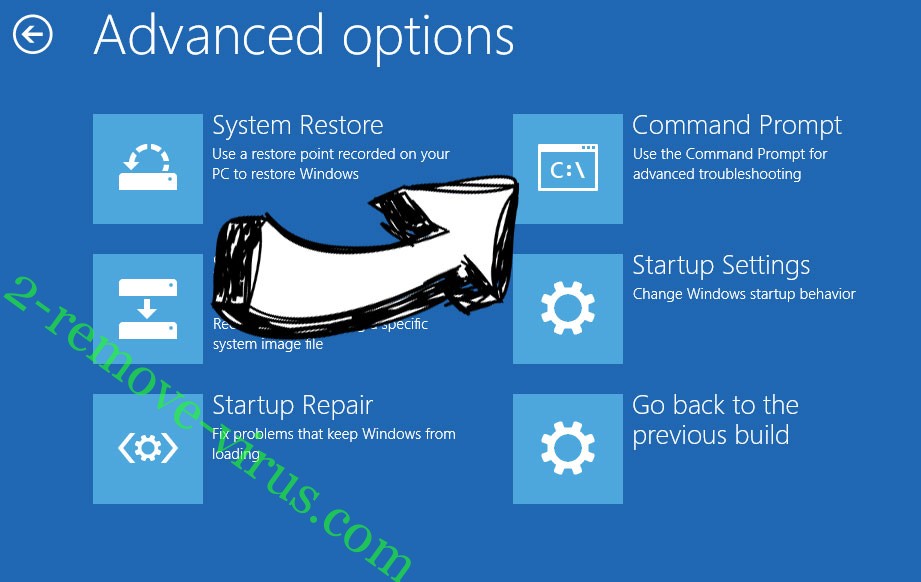

- Wählen Sie Problembehandlung und gehen Sie auf erweiterte Optionen.

- Wählen Sie Eingabeaufforderung, und klicken Sie auf Neustart.

- Geben Sie in der Eingabeaufforderung cd restore, und tippen Sie auf Enter.

- Geben Sie rstrui.exe ein und tippen Sie erneut die Eingabetaste.

- Klicken Sie auf weiter im neuen Fenster "Systemwiederherstellung".

- Wählen Sie den Wiederherstellungspunkt vor der Infektion.

- Klicken Sie auf weiter und klicken Sie dann auf Ja, um Ihr System wieder herzustellen.