Hvad der kan siges om denne infektion

Ransomware kendt som .Jenkins ransomware er kategoriseret som en meget skadelig infektion, på grund af omfanget af den skade det kan gøre på din enhed. Hvis du har aldrig hørt om denne type af malware, indtil nu, er du i for en overraskelse. Data kodning malware koder filer ved hjælp af stærk kryptering algoritme, og når det er gjort udfører processen, vil du ikke længere være i stand til at åbne dem. Dette er grunden til, at fil kryptering af skadelig software menes at være en meget farlig ondsindet software, se, da infektionen kan føre til, at du permanent mister dine filer.

Der er også mulighed for at betale en løsesum, men af forskellige årsager, som ikke ville være det bedste valg. Der er utallige tilfælde, hvor en dekryptering utility var ikke forudsat, selv efter at have betalt løsepenge. Det ville være naivt at tro, at kriminelle vil føle sig forpligtet til at hjælpe dig med at gendanne filer, når de ikke har det. Tænk også på, at pengene vil gå til fremtidige kriminelle projekter. Tror du virkelig ønsker at støtte den form for kriminel aktivitet, der er milliarder værd for skader. Jo flere mennesker, der betaler, jo mere rentabelt bliver det, og dermed tiltrække flere skurke, der ønsker at tjene nemme penge. Du kan finde dig selv i denne type situation igen engang i fremtiden, så investerer de ønskede penge til backup ville være en klogere valg, fordi du ikke behøver at bekymre dig om at miste dine filer. Hvis du ikke har backup forud for forurening, fjerne .Jenkins ransomware virus og gå videre til retablering af data. Oplysninger om de mest almindelige metoder til distribution vil blive fremlagt i det følgende afsnit, hvis du er i tvivl om, hvordan den fil, kodning malware formået at inficere din computer.

Hvordan til at undgå en ransomware infektion

Almindeligt, data kodning malware spreder sig via spam-mails, exploit kits og ondsindede downloads. Da der er en masse af brugere, der ikke er forsigtig om, hvordan de bruger deres e-mail eller fra, hvor de henter, ransomware distributører ikke er nødt til at komme med mere udførlige metoder. Det betyder ikke, at spredere ikke bruge mere udførlige metoder til alle, men. Skurke behøver ikke at sætte i en stor indsats, for bare at skrive en generisk e-mail, der er mindre omhyggelige mennesker kan falde for, tilføje den inficerede fil til e-mail, og send det til hundredvis af brugere, der tror, at afsenderen er en person troværdig. Disse e-mails normalt nævne penge, fordi på grund af følsomheden af det emne, brugerne er mere tilbøjelige til at åbne dem. Det er ganske hyppige, at du vil se stor virksomhed navne som Amazon, der bruges, for eksempel, hvis Amazon sendt en e-mail med en kvittering for købet, at brugeren ikke gøre, han/hun ville ikke vente med at åbne den vedhæftede fil. Når du beskæftiger sig med e-mails, der er visse ting at se ud, hvis du ønsker at beskytte din computer. Det er meget vigtigt, at du gør sikker på, at afsenderen er pålidelig, før du åbner den vedhæftede fil, de har sendt dig. Og hvis du kender dem, dobbelt-tjekke e-mail-adresse for at gøre sikker på, at det matcher personens/virksomhedens legitime adresse. De e-mails, og det vil ofte indeholde grammatiske fejl, som har tendens til at være temmelig indlysende. Et andet typisk træk er manglen på dit navn i en hilsen, hvis en person, hvis e-mail-bør du helt sikkert open blev en e-mail, ville de helt sikkert kender dit navn og bruge det i stedet for en typisk hilsen, med henvisning til, at du som Kunde eller Medlem. Visse data kodning ondsindede programmer kan også bruge svage steder i enheder for at inficere. Disse sårbarheder er normalt fundet af malware forskere, og når software beslutningstagere med at finde ud af, om dem, de udgiver patches til at reparere dem, så at ondsindede personer ikke kan udnytte dem til at distribuere deres skadelige programmer. Men at dømme efter udbredelsen af WannaCry, tydeligvis ikke alle strømmer til for at installere disse opdateringer. Det er afgørende, at du regelmæssigt patch din software, fordi hvis det er et svagt sted, er alvorlig nok, malware kan bruge det til at komme i. Opdateringer kan installeres automatisk, hvis du ikke ønsker at besvære dig med dem, hver gang.

Hvad kan du gøre ved dine filer

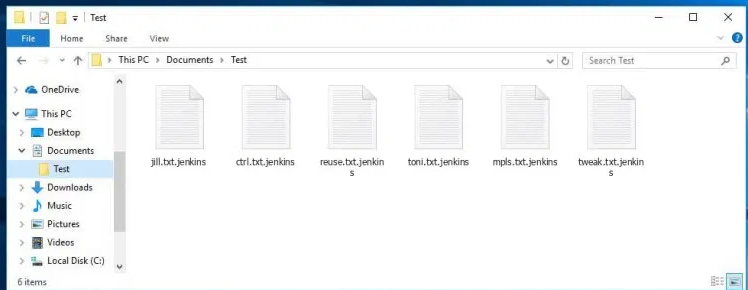

En fil kryptering af malware er kun beregnet til bestemte filer, og når de er placeret, de er kodet næsten med det samme. Hvis du i første omgang ikke mærke noget i gang, vil du helt sikkert ved, hvor dine filer er låst. Se for underligt fil extensions føjes til filer, de vil hjælpe med at genkende, hvilken fil, kodning ondsindet program, du har. Nogle ransomware kan bruge stærk kryptering algoritme, som ville gøre fil dekryptering potentielt umuligt. En løsesum anmeldelse vil blive lagt på skrivebordet eller i mapper, der indeholder låste filer, som vil advare dig, at dine filer er blevet kodet, og hvad du skal gøre næste. Deres foreslåede metode indebærer, at du betaler for deres decryptor. Hvis prisen for en decryptor er ikke specificeret, du ville have til at kontakte hackere, generelt via den angivne e-mail-adresse for at se, hvor meget og hvordan til at betale. At købe decryptor er ikke den anbefalede indstilling, af grunde, som vi allerede har nævnt. Når nogen af de andre indstilling hjælper ikke, kun så du burde selv overveje i overensstemmelse med anmodninger. Det er også helt sikkert, at du blot har glemt, at du har lavet kopier af dine filer. Eller måske en gratis decryptor er blevet udviklet. Vi bør sige, at nogle gange skadelig software forskere er i stand til at skabe en decryptor, hvilket betyder, at du kunne afkode de data, som betalinger, der er nødvendige. Mener, at før du betaler den løsesum, selv krydser dit sind. Du ville ikke bekymre dig, hvis du nogensinde ender i denne situation igen, hvis du har investeret en del af dette beløb til backup. Hvis dine mest vigtige filer, der er gemt et eller andet sted, skal du blot opsige .Jenkins ransomware virus, og derefter gå videre til gendannelse af data. Forsøger at gøre sig fortrolig med, hvordan ransomware spreder sig så, at du gør dit bedste for at undgå det. Stick til sikre websteder, når det kommer til downloads, skal du være opmærksom på, hvilken type e-mail-vedhæftede filer, du åbner, og sørg for at holde dine programmer opdateret.

Metoder til at fjerne .Jenkins ransomware

Hvis du ønsker at fuldt ud at slippe af med ransomware, en malware removal tool vil være nødvendigt at have. Når du forsøger at manuelt at reparere .Jenkins ransomware virus, du kan forårsage yderligere skade, hvis du ikke er den mest computer-kyndig person. Hvis du vælger at bruge et anti-malware program, ville det være en smartere valg. Disse typer af programmer, som er lavet med den hensigt at fjerne eller endog forhindre disse former for infektioner. Vælg et egnet værktøj, og når det er installeret, kan du scanne din enhed, for at finde den trussel. Men værktøjet er ikke i stand til at inddrive filer, så du skal ikke blive overrasket over, at dine filer ophold, som de blev krypteret. Når enheden er ren, normal brug af computeren skal genoprettes.

Offers

Download værktøj til fjernelse afto scan for .Jenkins ransomwareUse our recommended removal tool to scan for .Jenkins ransomware. Trial version of provides detection of computer threats like .Jenkins ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft revision detaljer WiperSoft er et sikkerhedsværktøj, der giver real-time sikkerhed fra potentielle trusler. I dag, mange brugernes stræbe imod download gratis software fra internettet, m ...

Download|mere

Er MacKeeper en virus?MacKeeper er hverken en virus eller et fupnummer. Mens der er forskellige meninger om program på internettet, en masse af de folk, der så notorisk hader programmet aldrig har b ...

Download|mere

Mens skaberne af MalwareBytes anti-malware ikke har været i denne branche i lang tid, gør de for det med deres entusiastiske tilgang. Statistik fra sådanne websites som CNET viser, at denne sikkerh ...

Download|mere

Quick Menu

trin 1. Slette .Jenkins ransomware ved hjælp af fejlsikret tilstand med netværk.

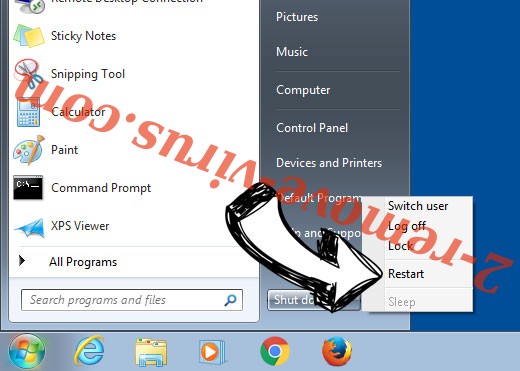

Fjerne .Jenkins ransomware fra Windows 7/Windows Vista/Windows XP

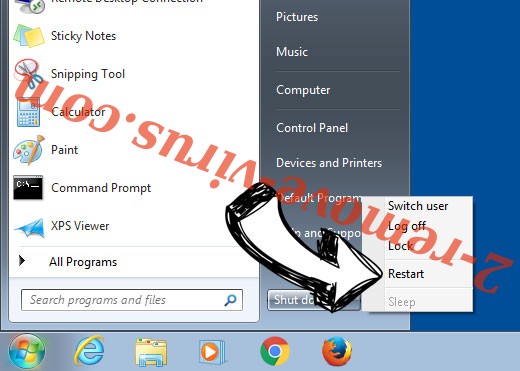

- Klik på Start og vælg lukning.

- Vælg genstart og klik OK.

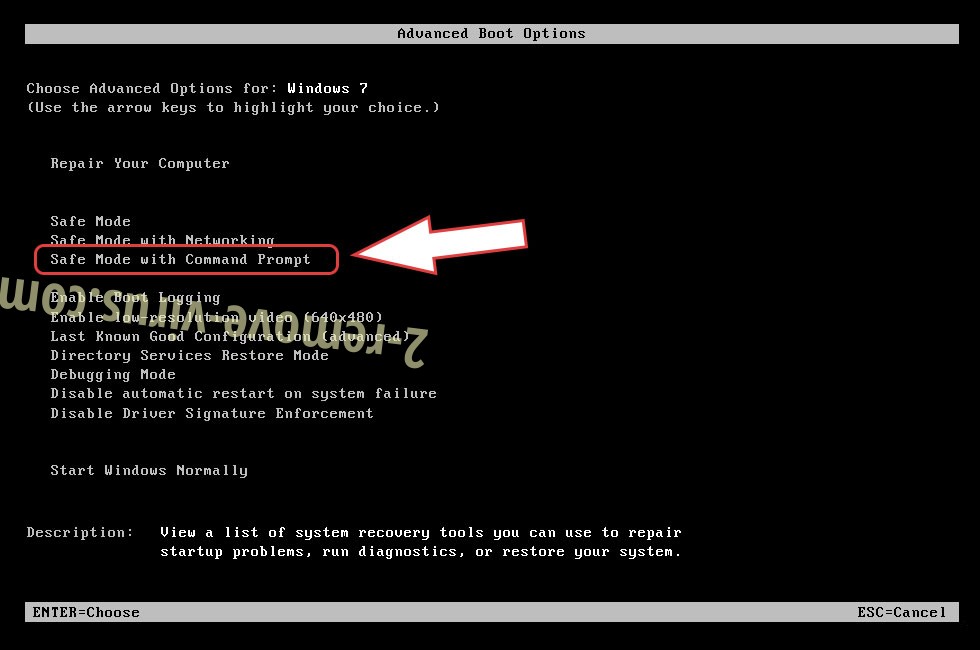

- Begynde at trykke F8, når din PC starter lastning.

- Vælg fejlsikret tilstand med netværk under avancerede startindstillinger.

- Åbn din browser og download anti-malware nytte.

- Bruge værktøjet til at fjerne .Jenkins ransomware

Fjerne .Jenkins ransomware fra vinduer 8/10

- Tryk på afbryderknappen på skærmbilledet Windows login.

- Tryk på og holde Skift nede, og vælg genstart.

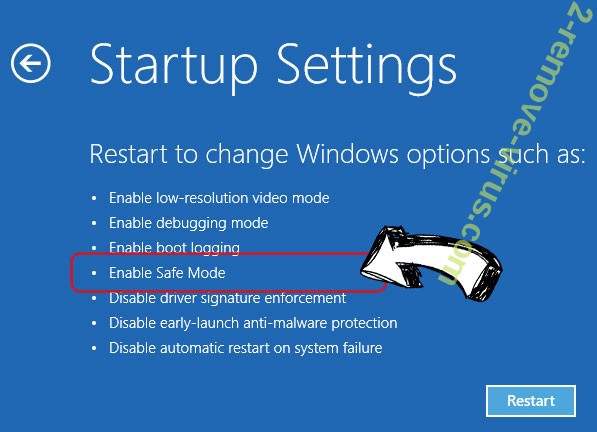

- Gå til Troubleshoot → Advanced options → Start Settings.

- Vælg Aktiver fejlsikret tilstand eller fejlsikret tilstand med netværk under startindstillingerne.

- Klik på genstart.

- Åbn din webbrowser og hente malware remover.

- Bruge softwaren til at slette .Jenkins ransomware

trin 2. Gendanne dine filer ved hjælp af Systemgendannelse

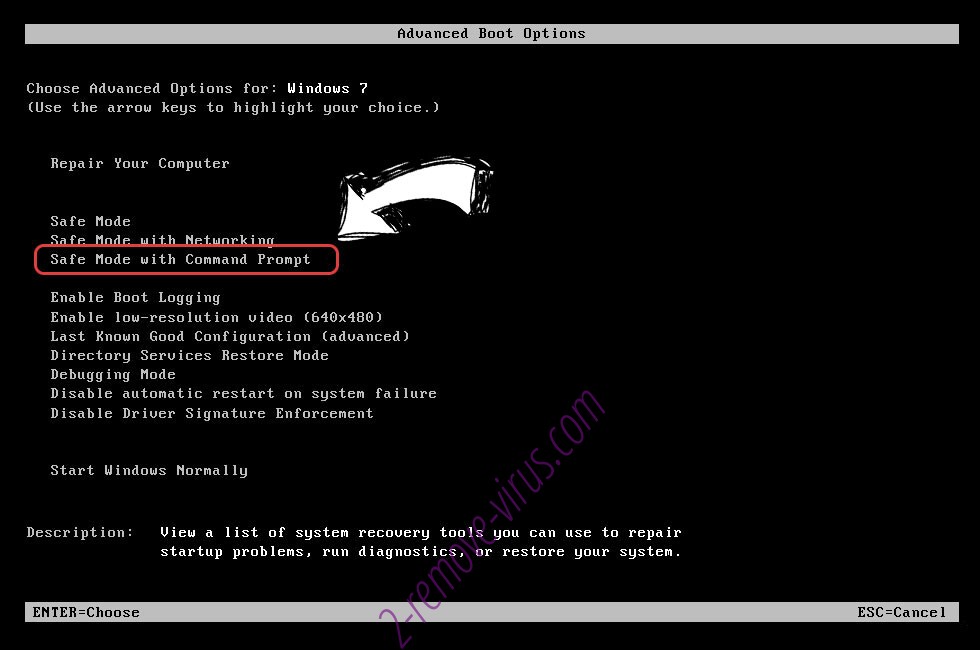

Slette .Jenkins ransomware fra Windows 7/Windows Vista/Windows XP

- Klik på Start og vælge nedlukning.

- Vælg genstart og OK

- Når din PC starter lastning, tryk på F8 gentagne gange for at åbne avancerede startindstillinger

- Vælg kommandoprompt på listen.

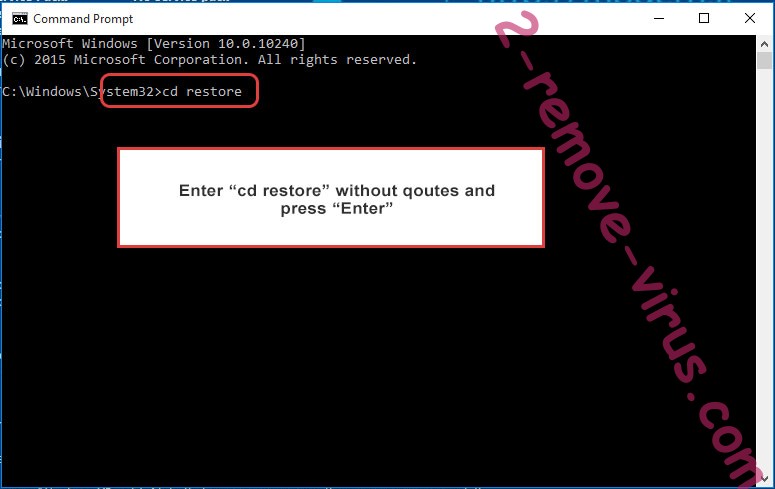

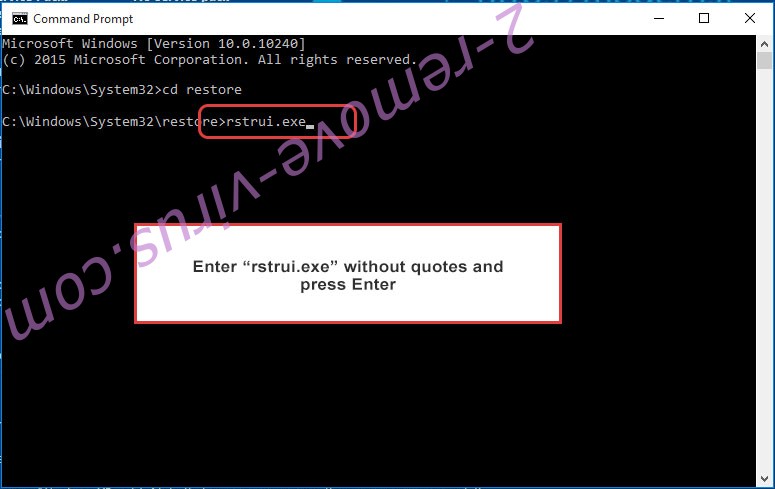

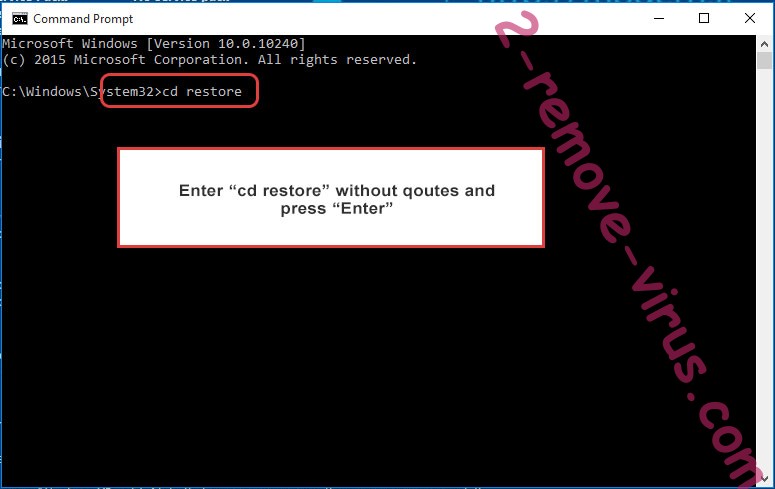

- Skriv cd restore og trykke på Enter.

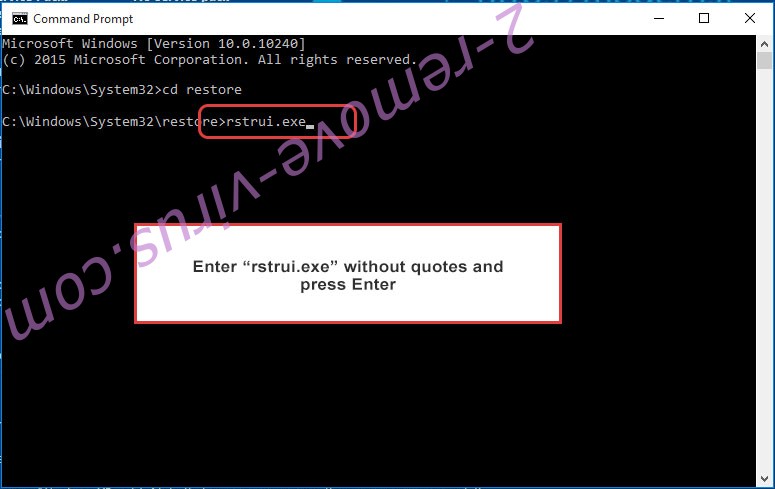

- Skriv rstrui.exe og tryk på Enter.

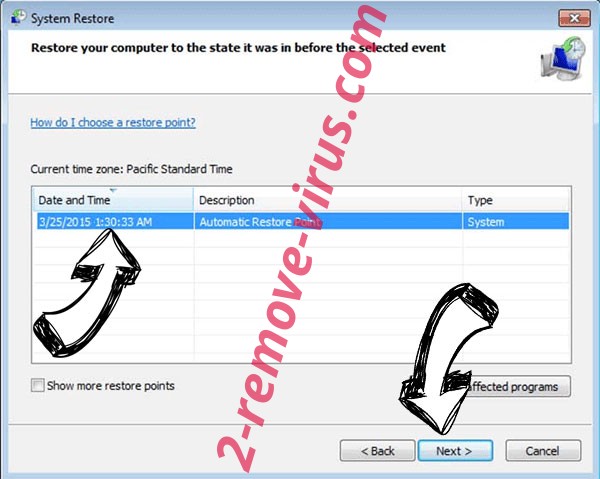

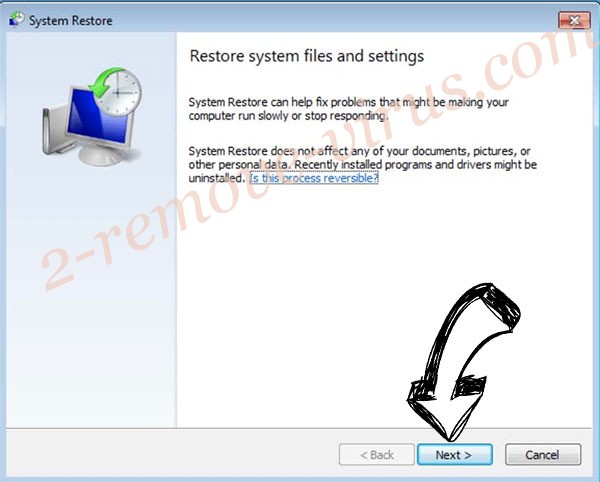

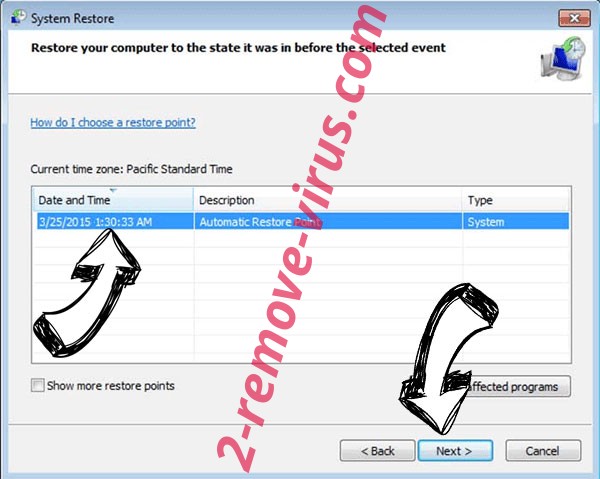

- Klik på næste i det nye vindue og vælg gendannelsespunkt før infektionen.

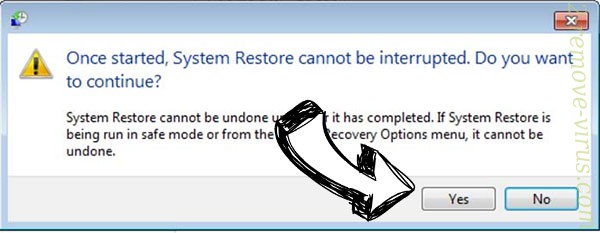

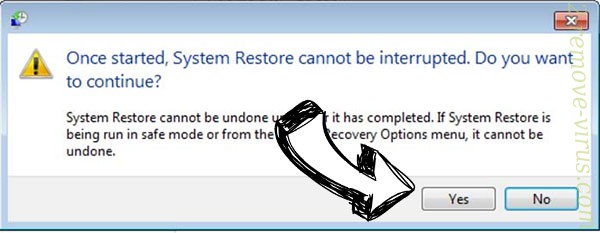

- Klik på næste igen og klik på Ja for at starte Systemgendannelse.

Slette .Jenkins ransomware fra vinduer 8/10

- Klik på knappen Power på Windows loginskærmen.

- Trykke på og holde Skift nede, og klik på genstart.

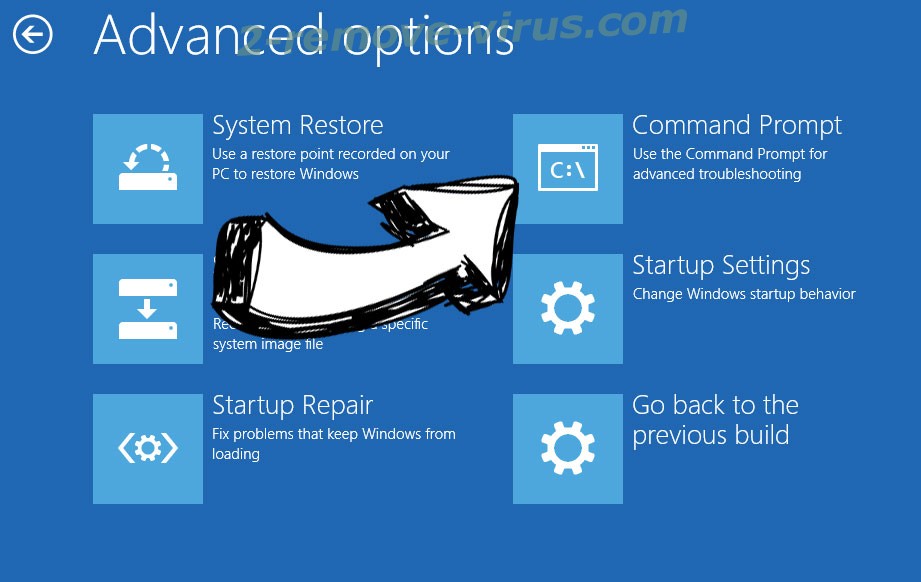

- Vælg fejlfinding og gå til avancerede indstillinger.

- Vælg kommandoprompt, og klik på genstart.

- I befale lynhurtig, indtaste cd restore og trykke på Enter.

- Skriv rstrui.exe og tryk Enter igen.

- Klik på næste i vinduet ny ordning genindføre.

- Vælg gendannelsespunkt før infektionen.

- Klik på næste, og klik derefter på Ja for at gendanne dit system.