Lkhy ransomware er en del af Djvu/STOP ransomware-familien. Det er en type ondsindet software, der krypterer personlige filer og i det væsentlige tager dem som gidsler. Det anses for at være meget farligt, fordi filgendannelse ikke altid er mulig, hvis der ikke er nogen sikkerhedskopi tilgængelig.

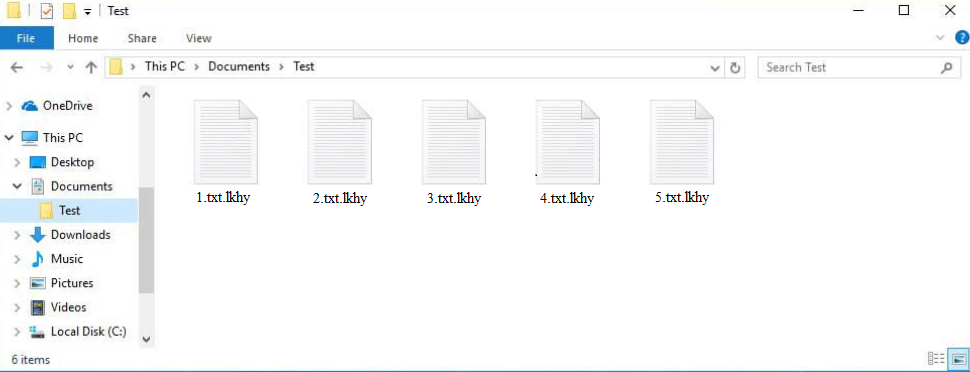

Når brugere åbner en inficeret fil, ransomware straks begynder filkryptering. Det er målrettet mod alle personlige filer, inklusive fotos, dokumenter, videoer osv. Krypterede filer kan genkendes af .lkhy udvidelsen. For eksempel vil en krypteret image.jpg fil blive image.jpg.lkhy.

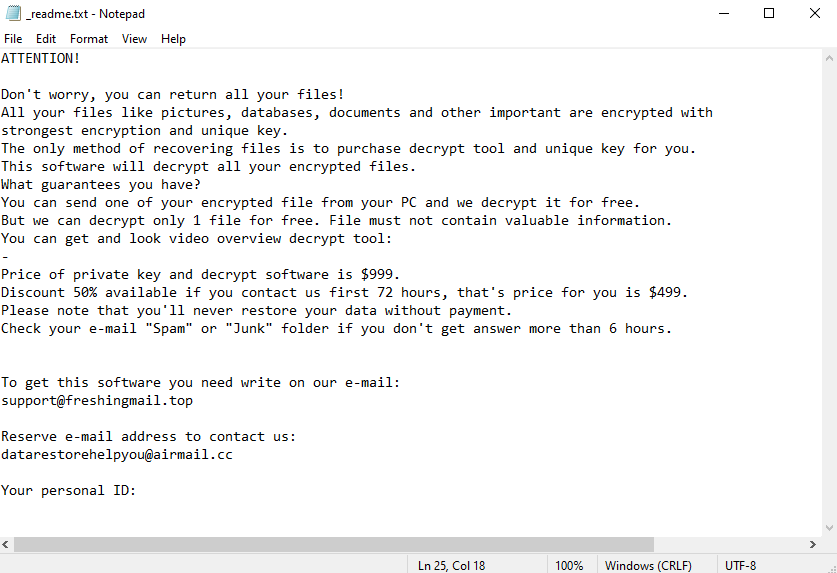

Filer med .lkhy-udvidelsen kan ikke åbnes, medmindre de først dekrypteres med en speciel decryptor. Processen med at erhverve dekrypteren forklares i _readme.txt løsesumnoten, der er placeret i alle mapper, der har krypterede filer. Løsesedlen forklarer, at for at få dekryptereren skal ofrene først betale $ 999 i løsesum. Der er angiveligt 50% rabat for dem, der kommer i kontakt med cyberkriminelle inden for de første 72 timer, samt en mulighed for at dekryptere en fil gratis, så længe den ikke indeholder vigtige oplysninger.

Nedenfor er den fulde løsesum note for Lkhy ransomware :

ATTENTION!

Don’t worry, you can return all your files!

All your files like pictures, databases, documents and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

You can get and look video overview decrypt tool:

–

Price of private key and decrypt software is $999.

Discount 50% available if you contact us first 72 hours, that’s price for you is $499.

Please note that you’ll never restore your data without payment.

Check your e-mail “Spam” or “Junk” folder if you don’t get answer more than 6 hours.To get this software you need write on our e-mail:

support@freshingmail.topReserve e-mail address to contact us:

datarestorehelpyou@airmail.ccYour personal ID:

Brugere, der ikke har sikkerhedskopier af filer, overvejer muligvis at betale løsesummen. Dette anbefales dog aldrig af et par grunde. Først og fremmest vil ofre, der betaler, ikke nødvendigvis modtage en decryptor. Hvad brugerne skal huske på er, at ransomware-operatører er cyberkriminelle. Der er ingen garantier for, at de sender en decryptor til dem, der betaler, fordi der ikke er noget, der tvinger dem til at holde deres afslutning på aftalen. Desværre, mange brugere i fortiden modtog ikke de decryptors, de betalte for. Desuden bruges de penge, ofrene betaler, til at finansiere andre ondsindede aktiviteter, som de samme brugere kan blive ofre for.

Så snart brugerne fjerner Lkhy ransomware fra deres computere, kan de oprette forbindelse til deres sikkerhedskopier og begynde at gendanne filer. Det er vigtigt at slette Lkhy ransomware fuldt ud med anti-malware-software, før du får adgang til backup for at undgå, at sikkerhedskopierede filer også bliver krypteret. Hvis brugerne ikke har nogen sikkerhedskopi, deres eneste mulighed er at vente på, at en gratis Lkhy ransomware decryptor frigives.

Hvordan inficerer ransomware brugernes computere?

Malwareinfektioner, herunder ransomware, distribueres på flere måder, såsom torrents og e-mails. Brugere, der har gode onlinevaner, er generelt mindre tilbøjelige til at afhente en infektion end dem, der engagerer sig i risikabel onlineadfærd som at bruge torrents til at downloade ophavsretligt beskyttet indhold. Udvikling af bedre vaner er en af de bedste forebyggende foranstaltninger.

Ransomware distribueres ofte via vedhæftede filer. Cyberkriminelle tilføjer malware-inficerede filer til e-mails, og når brugere åbner de nævnte filer, bliver deres computere inficeret. Ondsindede e-mails, der er målrettet mod et stort antal brugere på samme tid, er normalt ret indlysende. Den største giveaway er grammatik / stavefejl. E-mails er lavet til at se ud som om de er sendt af legitime virksomheder, men fordi de er fulde af fejl, bliver det helt indlysende, at de er falske. Ondsindede afsendere forsøger at skynde brugere til at åbne den vedhæftede fil ved at hævde, at det er et vigtigt dokument, der skal gennemgås.

En ting, som brugerne skal være opmærksomme på, er, hvordan en e-mail adresserer dem. Hvis afsenderen hævder at være fra en virksomhed, hvis tjenester brugerne bruger, men henvender sig til brugere ved hjælp af generiske ord som medlem, bruger, kunde osv., er e-mailen sandsynligvis enten spam eller ondsindet. Legitime e-mails vil adressere brugere ved navn, eller rettere det navn, de har givet virksomhederne.

Nogle brugere kan blive målrettet med mere sofistikerede angreb. E-mails, der er en del af en sofistikeret e-mail-kampagne, ville se betydeligt mere overbevisende ud uden grammatik / stavefejl og specifikke oplysninger for at få e-mailen til at virke mere troværdig. Det anbefales stærkt at scanne alle uopfordrede vedhæftede filer i e-mails med antimalwaresoftware, eller VirusTotal før du åbner dem. Dette vil sikre, at en ondsindet fil ikke åbnes på en enhed.

Ondsindede aktører bruger også torrents til at distribuere malware. Det er en fantastisk måde at sprede malware på, fordi torrentwebsteder ofte er dårligt reguleret, og mange brugere kan ikke genkende malware i torrents. Oftest findes malware i torrents til underholdningsindhold, herunder film, tv-serier og videospil. Brugere frarådes at piratkopiere ophavsretligt beskyttet indhold ved hjælp af torrents og piratkopiering generelt, fordi det ikke kun er indholdstyveri, men også farligt for computeren.

Lkhy ransomware fjernelse

Brugere med backup kan begynde at gendanne filer, så snart de fjernes Lkhy ransomware fra computeren. Brug af en anti-malware program anbefales at slette Lkhy ransomware , fordi det er en meget kompleks infektion. Hvis brugerne forsøger at gøre det manuelt, kan de ende med at forårsage yderligere skade på deres enheder.

Når computeren er ren for ransomware, kan brugerne sikkert oprette forbindelse til deres sikkerhedskopier og begynde at gendanne filer. For brugere uden backup vil filgendannelse ikke nødvendigvis være mulig. Brugernes eneste mulighed er at vente på, at en gratis Lkhy ransomware decryptor frigives. Men om det nogensinde vil blive frigivet er ikke klart. Hvis det gør det, vil det være tilgængeligt på NoMoreRansom . Hvis det ikke kan findes på NoMoreRansom, vil det ikke være tilgængeligt andre steder.

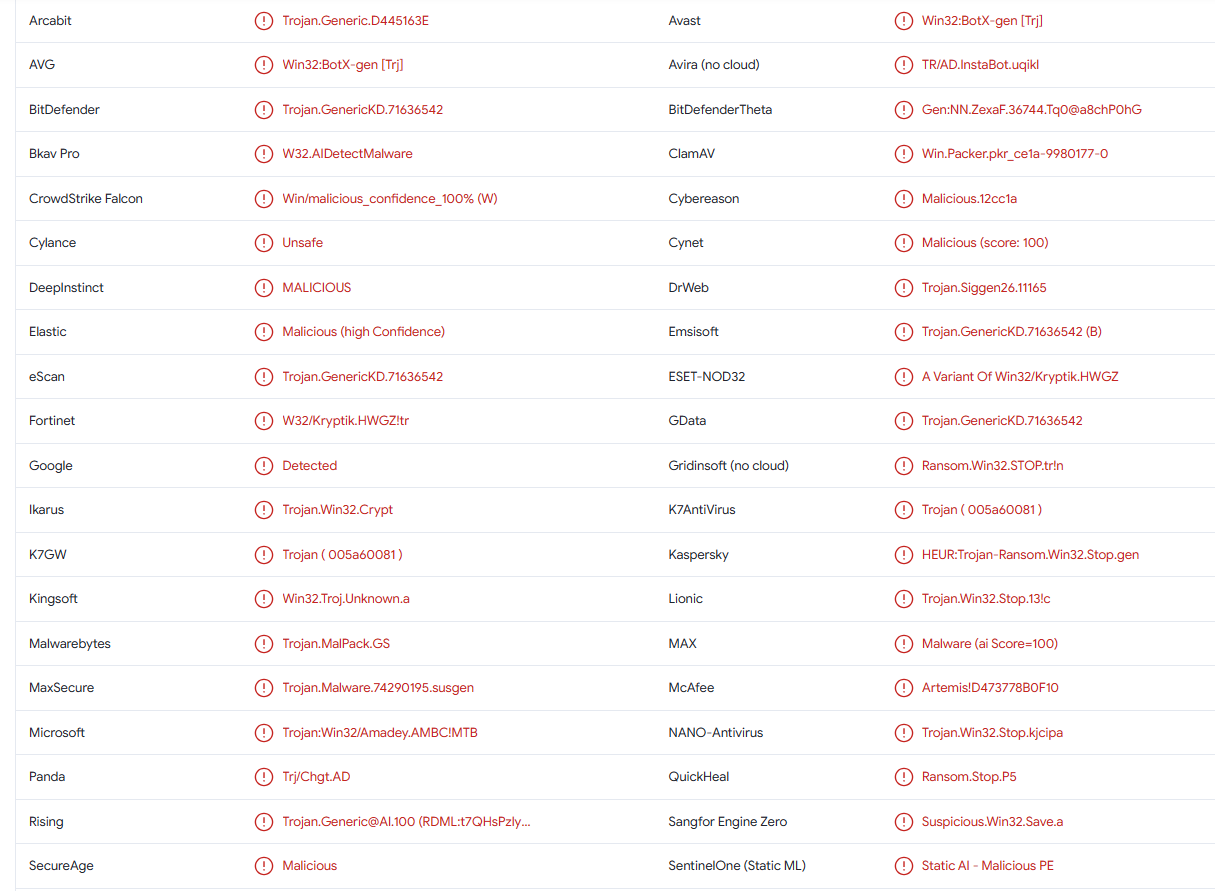

Lkhy ransomware registreres som:

- Win32:BotX-gen [Trj] af AVG/Avast

- Trojan.GenericKD.71636542 af Bitdefender

- Trojan.MalPack.GS af Malwarebytes

- Trojan:Win32/Amadey.AMBC! MTB af Microsoft

- Trojan.GenericKD.71636542 (B) af Emsisoft

- En variant af Win32/Kryptik.HWGZ af ESET

- HEUR:Trojan-Ransom.Win32.Stop.gen af Kaspersky

- Ransom.Win32.STOP.YXEBNZ af TrendMirco

- Artemis! D473778B0F10 af McAfee