E-mails er en af de mest effektive måder at distribuere malware på. Uddannelse i cybersikkerhed, mens der nu er brug for mere end nogensinde, er langsom bevægelse, hvilket betyder, at mange mennesker stadig er sårbare over for denne form for angreb. Virksomheder og organisationer er nu bedre til at levere cybersikkerhedstræning til medarbejdere, men cyberangreb er stadig meget almindelige og kan ofte forebygges. Især individuelle brugere er modtagelige for cyberangreb og falder for malware-distributionstaktikker meget lettere, da de ofte er uvidende om, at selv noget så simpelt som at åbne en vedhæftet fil i en e-mail kan resultere i en alvorlig malware-infektion.

Der er sandsynligvis brugere, der mener, at malware og cyberangreb ikke vil ske for dem, fordi hvorfor skulle de være målrettet i særdeleshed. Men det er den ting, en masse cyberangreb er ikke målrettet. Ondsindede skuespillere lancerer massive kampagner, der distribuerer malware og målretter mod alle, hvis oplysninger de kan få deres hænder på. Så det er vigtigt, at selv dem, der ikke tror, de kan blive ofre i det mindste forsøge at forstå, hvordan malware distribueres, i håb om, at oplysningerne vil være til nogen hjælp i fremtiden.

Således er dagens emne e-mails, eller mere specifikt, hvordan de bruges til at distribuere malware, og hvordan man opdager en potentielt ondsindet.

E-mails, der distribuerer malware

Brug af e-mails til at distribuere malware er en meget populær metode, fordi det normalt kræver meget lidt indsats og dygtighed. Alle ondsindede aktører skal gøre, er at komponere en semi-legitim leder e-mail, tilføje en ondsindet vedhæftet fil og sende den ud til tusindvis af brugere, hvis e-mail-adresser, de har købt fra hacker fora. Hvis nogen åbner den vedhæftede fil, deres computere bliver inficeret og malware kan starte, hvad det blev oprettet for at gøre.

En almindelig taktik, der bruges af ondsindede aktører, er at tema Malicious emails . Et perfekt eksempel på dette er COVID-19-tema. Malicious emails I begyndelsen af pandemien skjulte cyberkriminelle de ondsindede vedhæftede filer i e-mails som oplysninger om coronavirus, og når vacciner blev tilgængelige, som registreringsformularer til vaccination. De sædvanlige Malicious emails er almindeligt forklædt til at ligne ordrebekræftelses-e-mails fra Amazon og lignende virksomheder, leveringsmeddelelser fra FedEx og andre leveringstjenester samt skatteformularer fra regeringen og pengerelaterede e-mails fra banker. De fleste malspam-e-mails er pengerelaterede, fordi det er et emne, som mange brugere reagerer stærkest og hurtigst på.

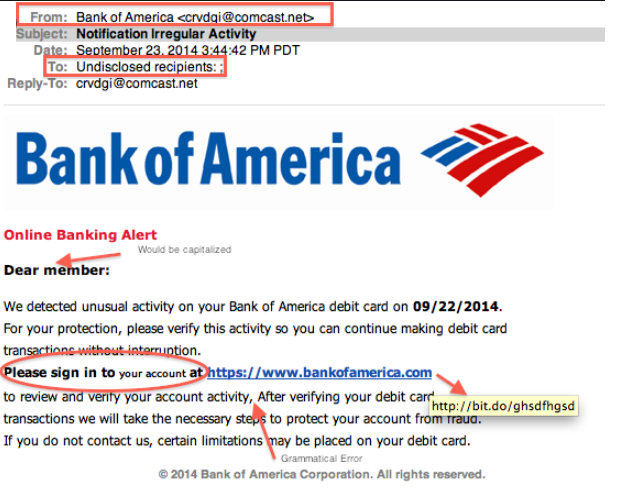

Mens de fleste Malicious emails vil være meget lav indsats, kan nogle se overbevisende nok til at narre nogle brugere. Vær opmærksom på, at e-mail-adresser, især når det er et målrettet angreb, kan se legitime ud. For eksempel kan en ondsindet e-mail forklædt til at se ud som om den kom fra Amazon, sendes fra en e-mail-adresse, der ser sådan ud – amazon@amazon-sales.com. For en intetanende bruger kan dette virke som en legitim e-mail-adresse, som Amazon bruger, men ved yderligere forskning bliver det klart, at det er en ondsindet adresse og faktisk ikke tilhører Amazon. En god måde at afgøre, om en e-mail-adresse er legitim, er at bruge en søgemaskine til at undersøge det. Hvis resultaterne ikke viser, at e-mail-adressen er en, der bruges af det firma, hvorfra e-mailen ser ud til at komme fra, skal du være meget forsigtig med at åbne den vedhæftede fil eller klikke på et link.

- Hvordan cyberkriminelle få e-mail-adresser til at lancere disse malspam kampagner.

Hvis du er blandt dem, der modtager en masse spam, og Malicious emails din e-mail-adresse sandsynligvis er blevet lækket eller været en del af et dataovertrædelse. Ondsindede skuespillere køber e-mail-adresser og andre personlige oplysninger i bulk fra forskellige hackingfora, hvor de ender efter et dataovertrædelse. Da næsten enhver virksomhed kan blive offer for et cyberangreb, er det ikke noget, du kan kontrollere, om din e-mail-adresse falder i hænderne på cyberkriminelle. Du kan kontrollere, om din e-mail faktisk har været en del af et dataovertrædelse haveibeenpwned på .

Phishing-e-mails

Det er vigtigt at forstå, at e-mails kan bære alle former for malware, herunder nøgle-loggere, trojanske heste og fil-kryptere ransomware. De er heller ikke altid beregnet til at inficere en computer med noget, nogle e-mails forsøger muligvis at phish-oplysninger, såsom loginoplysninger. Disse e-mails er lige så meget farlige som dem, der distribuerer malware, som at give væk dine personlige oplysninger til ondsindede aktører kan have alvorlige konsekvenser.

- Almindelige phishing-e-mail-temaer.

Afhængigt af hvad de cyberforbrydere, der driver fidusen, er efter, kan e-mails have et bestemt tema. Hvis de f.eks. er ude efter dine Google-loginoplysninger, kan de sende dig en e-mail, hvor der står, at nogen har delt et Google Drev-dokument med dig. Hvis du klikker på linket, bliver du ført til et phishing-websted, der er lavet til stærkt at ligne Google-loginsiden og blive bedt om at logge ind på din Google-konto. I det øjeblik du indtaster loginoplysningerne, giver du dem i det væsentlige væk til cyberforbrydere.

Hvis svindlere er ude efter dine betalingskortoplysninger, sender de dig phishing-e-mails, der kræver, at du indtaster dit kortnummer, udløbsdato og CVV. Du kan f.eks. modtage en e-mail, hvor du bliver bedt om at opdatere dine betalingskortoplysninger til Netflix. Hvis du bruger streamingtjenesten, ville en sådan e-mail ikke være usædvanlig, da virksomheden sender e-mails, når der opstår problemer. Hvis du klikker på linket, vil du blive ført til et falsk Netflix-websted og bedt om at indtaste dine loginoplysninger samt dine betalingskortoplysninger. Hvis du indtaster det, får cyberforbryderene dine betalingskortoplysninger og dine Netflix-loginoplysninger.

Phishing-e-mails, der er efter konti på sociale medier som Facebook og Instagram, vil have lignende temaer som ovenstående. Du kan modtage en e-mail, der siger, at der var et problem med din konto, og at du skal klikke på det medfølgende link for at logge ind. Eller at du har nye meddelelser venter på dig, læsning, som ville kræve, at du klikker på linket og logge ind.

Sådan undgår du at åbne en ondsindet e-mail

- Scan alle vedhæftede filer i e-mails.

Vi anbefaler altid, at du scanner uopfordrede vedhæftede filer i e-mails med antivirussoftware, eller VirusTotal før du åbner dem. Dette vil sikre, at du ikke åbner en slags ondsindet fil.

- Vær opmærksom på detaljer.

Der er visse tegn, der peger på, at en e-mail er potentielt ondsindet, og at blive fortrolig med disse tegn kan hjælpe dig med at identificere dem i fremtiden. Et af de mest oplagte og mest bemærkelsesværdige tegn er grammatik og stavefejl. Da Malicious emails er ofte forklædt til at ligne legitim korrespondance fra virksomheder og organisationer, grammatik og stavefejl er en død giveaway. Korrespondance fra legitime / officielle afsendere vil ikke indeholde grammatiske fejl, da de ville få virksomheden til at se uprofessionel ud.

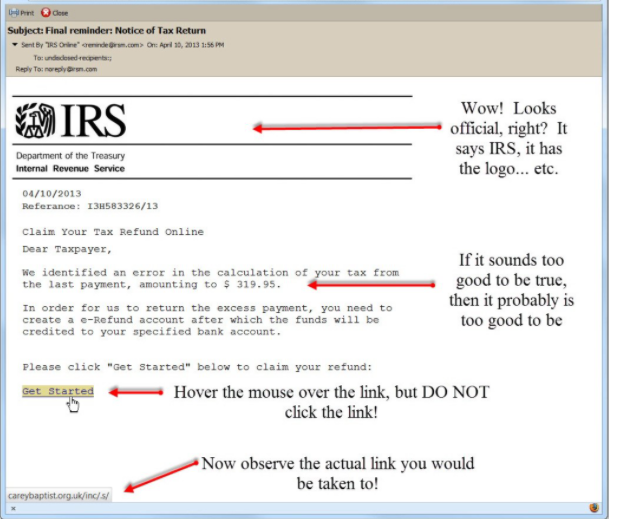

En mindre mærkbar, men lige så sigende tegn er afsenderens e-mail-adresse. Det er noget, du altid kan bruge Google til at undersøge. Hvis e-mail-adressen ser helt tilfældig ud og er lavet af nonsenskombinationer af tal og bogstaver, har du sandsynligvis at gøre med malspam. Selv når en e-mail-adresse ser legitim ud, skal du altid kontrollere, om den faktisk tilhører den, afsenderne hævder at være. Lad os tage ovennævnte falske Amazon e-mail-adresse som et eksempel. amazon@amazon-sales.com kan se legitimt ved første øjekast, i det mindste legitimt nok for brugerne til ikke at sætte spørgsmålstegn ved det yderligere, hvis e-mail-indholdet ikke rejser mistanke. Men hvis du foretog en søgning på e-mail-adressen med en pålidelig søgemaskine, ville der ikke være nogen optegnelser over den e-mail-adresse, der nogensinde bruges af Amazon til at kontakte kunder.

En sidste ting, vi gerne vil nævne, er, at du skal være opmærksom på, hvordan en e-mail adresserer dig. Uanset om en e-mail bruger generiske udtryk som “Kunde”, “Medlem”, “Bruger” osv., eller adresserer den dig ved navn. Hvis en virksomhed, hvis tjenester du bruger, sender dig en e-mail, vil de altid adressere dig ved navn (eller det navn, du har givet dem, når du registrerer dig). Hvis Netflix f.eks. sender en e-mail om, at der er et problem med din konto, adresserer de dig ved navn på hovedprofilen. Hvis Amazon e-mails dig om din ordre, vil de altid adresse dig ved det navn, du brugte til at registrere. Da de fleste malspam-kampagner er tilfældige, kender de ikke dit navn, og vil derfor ikke inkludere det. Så når du er rettet af generiske udtryk, være forsigtig, som du kunne have at gøre med malspam.

- Dobbelttjek links i e-mails, før du klikker på dem.

Når du modtager en e-mail, der beder dig om at klikke på et link (især hvis du derefter bliver bedt om at logge ind), skal du ikke straks gøre det, da det kunne være en phishing-e-mail. Hold markøren over linket med musen, og webstedets URL-adresse skal vises. Hvis adressen ser mærkelig ud, skal du ikke klikke på den. Generelt anbefales det ikke at klikke på links i e-mails. Hvis du bliver bedt om at logge ind via en e-mail, skal du altid gøre det manuelt i stedet for at klikke på et link.

Hvis du klikker på et link i en e-mail og bliver ført til et websted, der beder dig om at logge ind, skal du sørge for, at webstedet er legitimt. Husk, at cyberkriminelle vil forsøge at efterligne legitime websteder, så den bedste måde at fortælle, om det er legitimt, er at kontrollere webadressen. Hvis et website, der ligner en Google-loginside, beder dig om at logge ind, men webstedets webadresse ikke starter med accounts.google.com, er det faktisk ikke et Google-websted.

Konklusion

Cyberkriminalitet bliver mere almindelig og stadig mere sofistikeret, men for de fleste individuelle brugere kan det at have mindst minimal viden om, hvordan malware distribueres, gå langt for at forhindre en infektion. E-mails er stadig en foretrukken metode til distribution af malware eller phishing til loginoplysninger / personlige oplysninger, så det er vigtigt at blive fortrolig med mønstrene. Men i nogle tilfælde, selv når meget fortrolig med malware distribution taktik, det er svært at undgå en infektion. Således er det meget vigtigt at have tilstrækkelig beskyttelse installeret, såsom en anti-virus program.