Om Php ransomware virus

Php ransomware er en alvorlig ondsindet program infektion, klassificeret som ransomware, som kan gøre alvorlig skade på din computer. Du har sikkert aldrig stødt på det før, og det kunne være særligt overraskende at finde ud af, hvad det gør. Stærke krypteringsalgoritmer bruges af ransomware til filkryptering, og når de er låst, vil din adgang til dem blive forhindret. Fil kryptering ondsindet program menes at være sådan en skadelig infektion, fordi fil restaurering er ikke nødvendigvis muligt i alle tilfælde. Du har valget mellem at betale løsesum, men det er ikke den bedste idé.

Fil dekryptering selv om du betaler er ikke garanteret, så dine penge kan bare være spildt. Glem ikke, hvem du har at gøre med, og Forvent ikke kriminelle til at genere at gendanne dine filer, når de har valget mellem bare at tage dine penge. Desuden, dine penge vil også støtte deres fremtidige aktiviteter, som helt sikkert involverer ransomware. Det er allerede antaget, at data kryptere malware koster $5.000.000.000 i tab til forskellige virksomheder i 2017, og det er næppe et anslået beløb. Crooks er tiltrukket af nemme penge, og når ofrene betale løsesum, de gør ransomware industrien appellerer til disse typer af mennesker. Situationer, hvor du kan ende med at miste dine filer er temmelig almindelige, så backup ville være en bedre investering. Du kan derefter blot slette Php ransomware og gendanne data. Du kan finde oplysninger om, hvordan du sikrer din computer fra denne trussel i det følgende afsnit, hvis du ikke er sikker på, hvordan filen kryptere malware selv kom ind i din computer.

Hvordan er ransomware distribueret

Du kan almindeligvis løbe ind i ransomware knyttet til e-mails som en vedhæftet fil eller på mistænkelig download side. Fordi brugerne har tendens til at være temmelig uagtsomt, når der beskæftiger sig med e-mails og downloade filer, det er ofte ikke nødvendigt for ransomware spredere at bruge mere udførlige metoder. Der er en vis mulighed for, at en mere omfattende metode blev brugt til infektion, som nogle ransomware bruger dem. Kriminelle bare nødt til at bruge en velkendt firmanavn, skrive en plausibel e-mail, vedhæfte malware-redet fil til e-mailen og sende den til fremtidige ofre. Du vil ofte støde på emner om penge i disse e-mails, fordi folk er mere tilbøjelige til at falde for disse typer af emner. Hvis hackere brugte navnet på et selskab som Amazon, folk kan åbne den vedhæftede fil uden at tænke, hvis hackere blot sige mistænkelig aktivitet blev observeret i kontoen eller et køb blev foretaget, og kvitteringen er vedlagt. Vær på udkig efter visse tegn, før du åbner filer føjet til e-mails. Hvis du ikke er fortrolig med afsenderen, undersøge. Du skal stadig undersøge e-mail-adressen, selvom du kender afsenderen. Også være på se ud for grammatiske fejl, som kan være ganske indlysende. En anden typisk karakteristisk er manglen på dit navn i hilsenen, hvis en legitim virksomhed/afsender var at e-maile dig, ville de helt sikkert bruge dit navn i stedet for en generel hilsen, henvender dig som kunde eller medlem. Svage pletter i et system kan også bruges af ransomware at indtaste din computer. Et program kommer med sårbarheder, der kan bruges til at inficere en computer, men de er ofte lappet af leverandører. Desværre, som det kan ses af den udbredte af WannaCry ransomware, ikke alle brugere installere opdateringer, af en eller anden grund. Det er afgørende, at du installerer disse patches, fordi hvis en sårbarhed er alvorlig, det kunne bruges af skadelig software. Regelmæssigt at blive generet om opdateringer kan blive generende, så de kunne sættes op til at installere automatisk.

Hvad gør det

Snart efter ransomware inficerer din enhed, det vil kigge efter visse filtyper, og når den har identificeret dem, det vil låse dem. Dine filer vil ikke være tilgængelige, så selv hvis du ikke bemærker krypteringsprocessen, vil du vide i sidste ende. Du vil bemærke, at en fil forlængelse er blevet tilføjet til alle krypterede filer, som kan hjælpe med at identificere ransomware. Hvis en stærk krypteringsalgoritme blev brugt, det kan gøre dekryptering filer potentielt umuligt. Du vil se en løsesum meddelelse, der vil informere dig om, at dine filer er blevet krypteret, og hvad du skal gøre næste. De vil tilbyde dig en Decryptor, som vil koste dig. Noten bør klart vise prisen for Decryptor men hvis det ikke er tilfældet, vil du blive givet en e-mail-adresse for at kontakte skurke at oprette en pris. Af de grunde, vi allerede har nævnt, opfordrer vi ikke til at betale løsesummen. Prøv alle andre mulige mulighed, før du selv overveje at give i anmodningerne. Måske har du gemt dine filer et eller andet sted, men simpelthen glemt om det. Der er også en sandsynlighed for, at en gratis Decryptor er blevet frigivet. Sommetider malware forskere er i stand til krakning ransomware, hvilket betyder, at du kunne gendanne filer gratis. Overvej, at før du betaler de krævede penge selv krydser dit sind. Det ville være en bedre idé at købe backup med nogle af disse penge. Hvis backup er tilgængelig, du kunne låse Php ransomware filer, når du fjerner Php ransomware fuldt. Prøv at gøre dig bekendt med, hvordan ransomware distribueres, så du kan undgå det i fremtiden. Sørg for, at din software er opdateret, når en opdatering frigives, du ikke tilfældigt åbne filer føjet til e-mails, og du kun har tillid til pålidelige kilder med dine downloads.

Php ransomware Fjernelse

Det ville være en bedre idé at downloade en malware afsked værktøj, fordi det vil være nødvendigt at slippe af med ransomware, hvis det stadig er. Det kan være ganske svært at manuelt reparere Php ransomware virus, fordi du kan ende op ved et uheld beskadige din enhed. Ved hjælp af en anti-malware værktøj ville være langt mindre besvær. Dette værktøj er nyttigt at have på computeren, fordi det ikke kun vil sørge for at slippe af med denne infektion, men også forhindre en i at komme ind i fremtiden. Når først youve ‘ installeret den anti-malware programmel, simpelt hen skanne jeres indretning og selv om den infektion er identificeret, autorisere sig hen til ophæve sig. Husk på, at en anti-malware-software ikke er i stand til at genskabe. Når din enhed er blevet renset, skal normal brug af computeren gendannes.

Offers

Download værktøj til fjernelse afto scan for Php ransomwareUse our recommended removal tool to scan for Php ransomware. Trial version of provides detection of computer threats like Php ransomware and assists in its removal for FREE. You can delete detected registry entries, files and processes yourself or purchase a full version.

More information about SpyWarrior and Uninstall Instructions. Please review SpyWarrior EULA and Privacy Policy. SpyWarrior scanner is free. If it detects a malware, purchase its full version to remove it.

WiperSoft revision detaljer WiperSoft er et sikkerhedsværktøj, der giver real-time sikkerhed fra potentielle trusler. I dag, mange brugernes stræbe imod download gratis software fra internettet, m ...

Download|mere

Er MacKeeper en virus?MacKeeper er hverken en virus eller et fupnummer. Mens der er forskellige meninger om program på internettet, en masse af de folk, der så notorisk hader programmet aldrig har b ...

Download|mere

Mens skaberne af MalwareBytes anti-malware ikke har været i denne branche i lang tid, gør de for det med deres entusiastiske tilgang. Statistik fra sådanne websites som CNET viser, at denne sikkerh ...

Download|mere

Quick Menu

trin 1. Slette Php ransomware ved hjælp af fejlsikret tilstand med netværk.

Fjerne Php ransomware fra Windows 7/Windows Vista/Windows XP

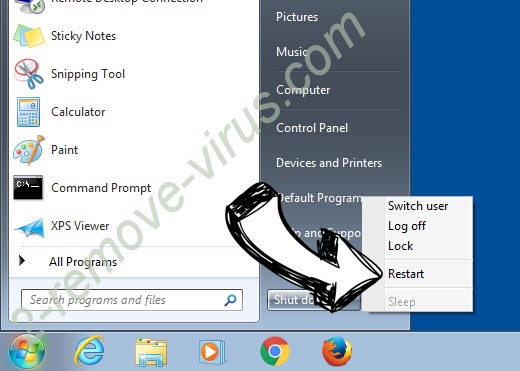

- Klik på Start og vælg lukning.

- Vælg genstart og klik OK.

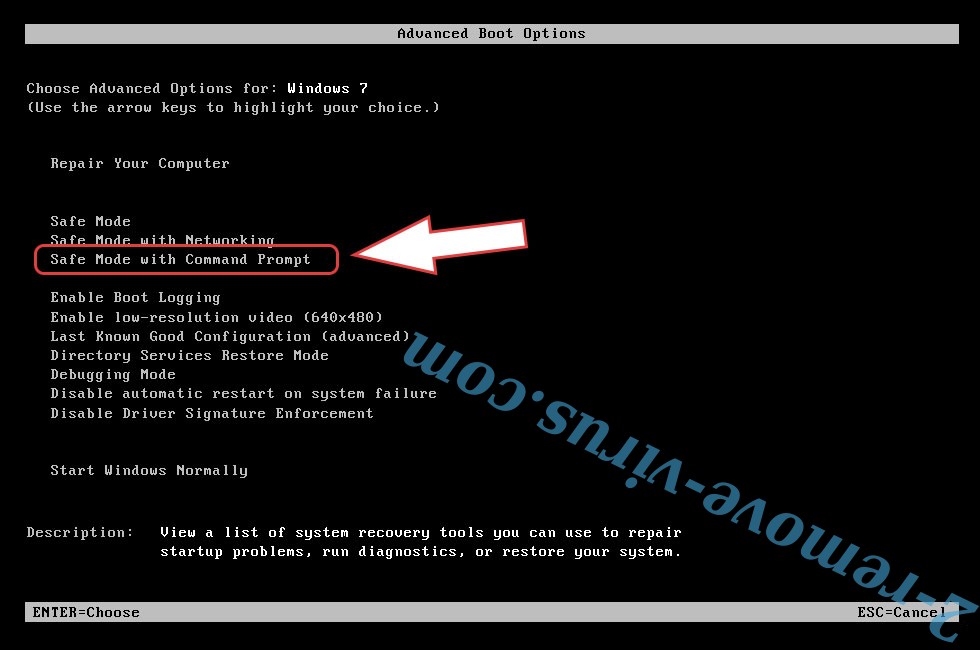

- Begynde at trykke F8, når din PC starter lastning.

- Vælg fejlsikret tilstand med netværk under avancerede startindstillinger.

- Åbn din browser og download anti-malware nytte.

- Bruge værktøjet til at fjerne Php ransomware

Fjerne Php ransomware fra vinduer 8/10

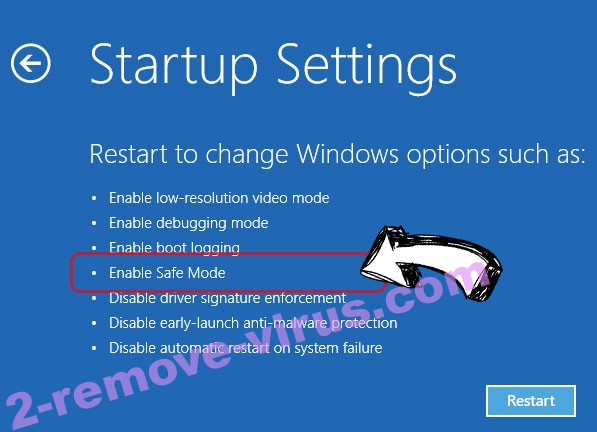

- Tryk på afbryderknappen på skærmbilledet Windows login.

- Tryk på og holde Skift nede, og vælg genstart.

- Gå til Troubleshoot → Advanced options → Start Settings.

- Vælg Aktiver fejlsikret tilstand eller fejlsikret tilstand med netværk under startindstillingerne.

- Klik på genstart.

- Åbn din webbrowser og hente malware remover.

- Bruge softwaren til at slette Php ransomware

trin 2. Gendanne dine filer ved hjælp af Systemgendannelse

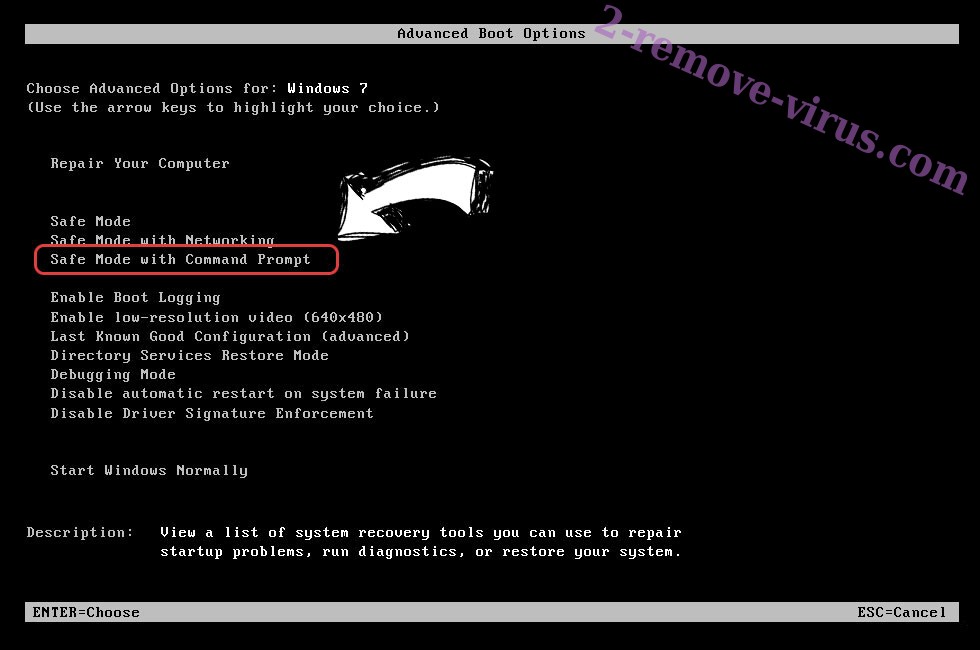

Slette Php ransomware fra Windows 7/Windows Vista/Windows XP

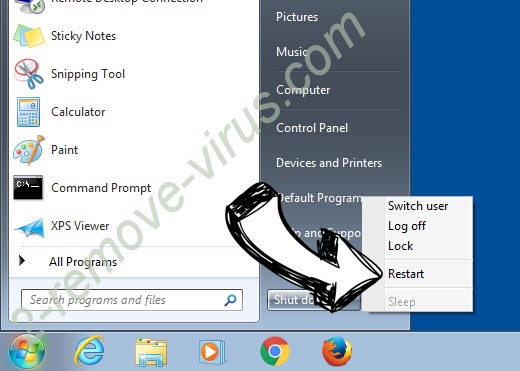

- Klik på Start og vælge nedlukning.

- Vælg genstart og OK

- Når din PC starter lastning, tryk på F8 gentagne gange for at åbne avancerede startindstillinger

- Vælg kommandoprompt på listen.

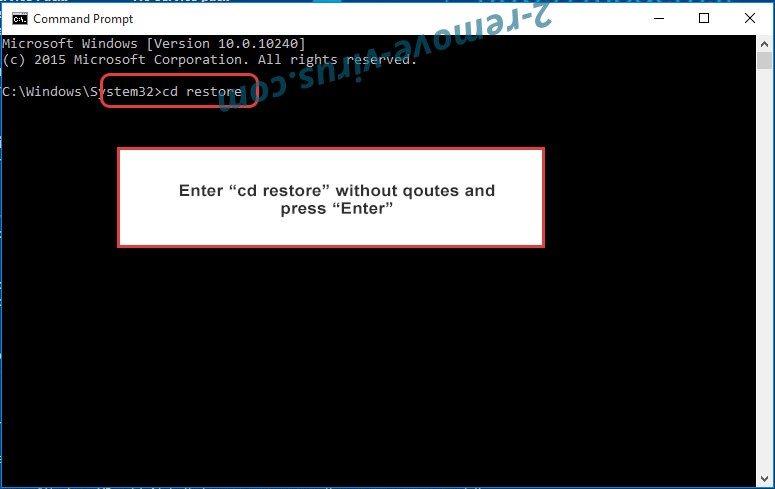

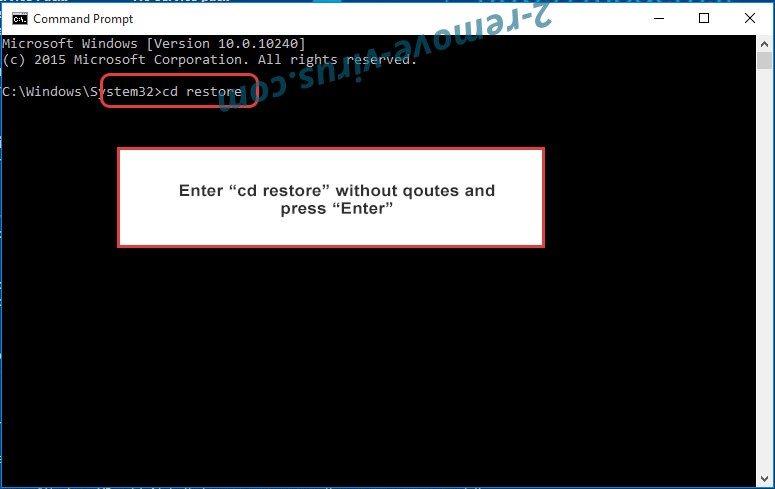

- Skriv cd restore og trykke på Enter.

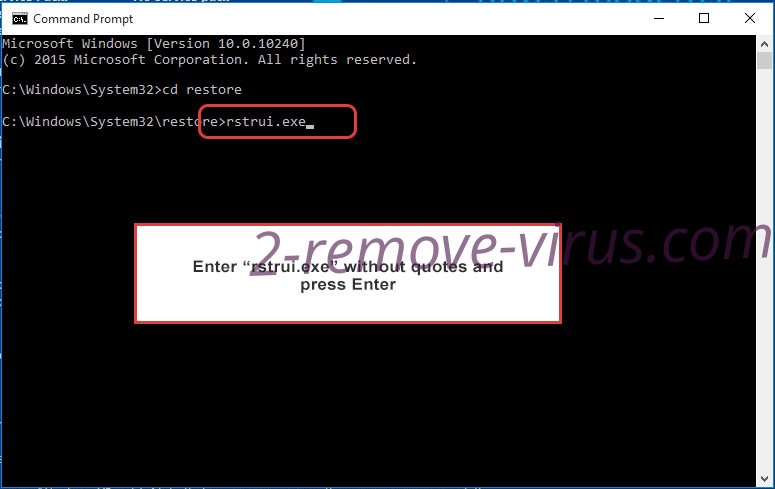

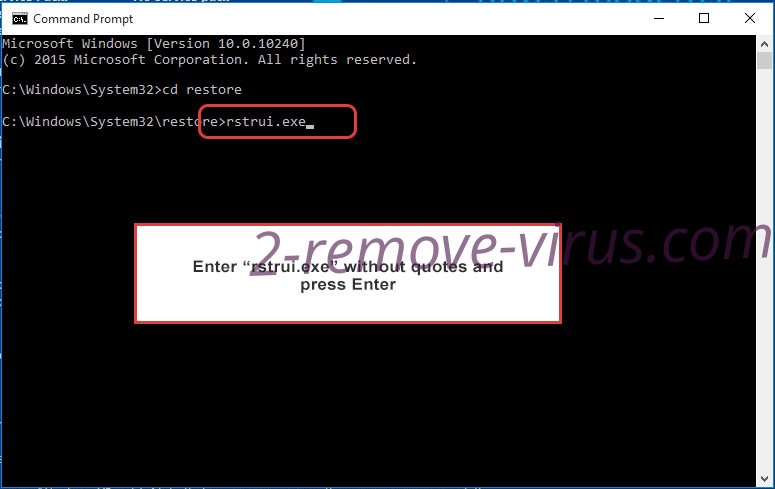

- Skriv rstrui.exe og tryk på Enter.

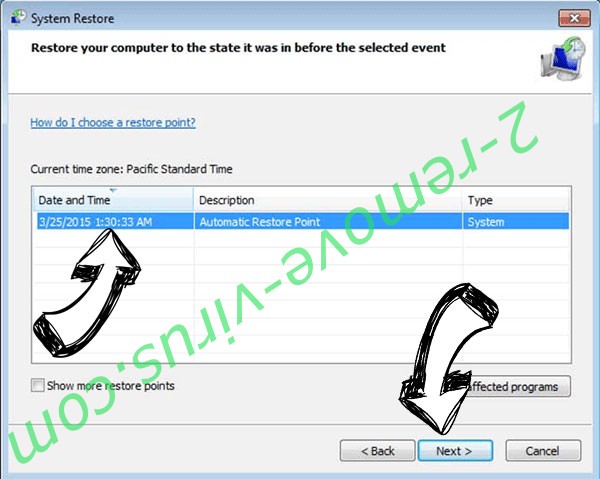

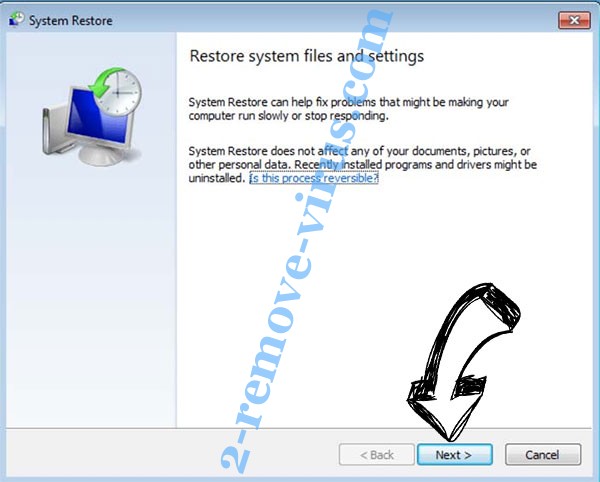

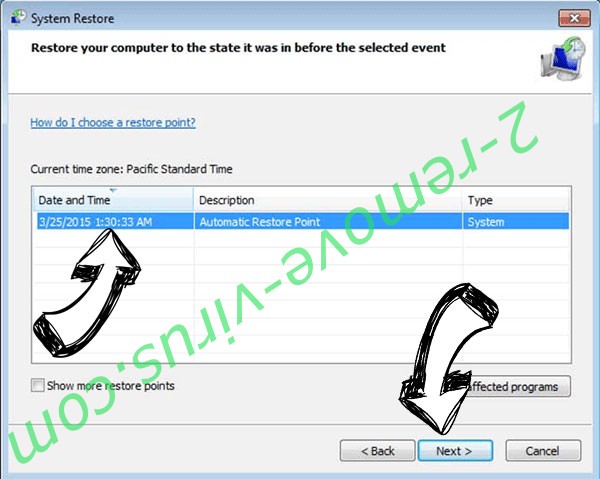

- Klik på næste i det nye vindue og vælg gendannelsespunkt før infektionen.

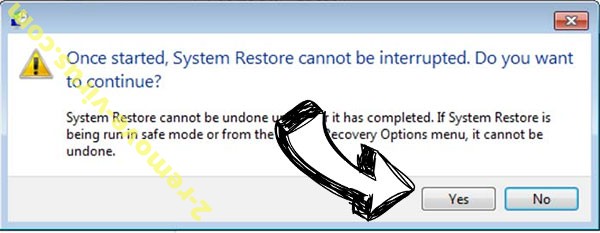

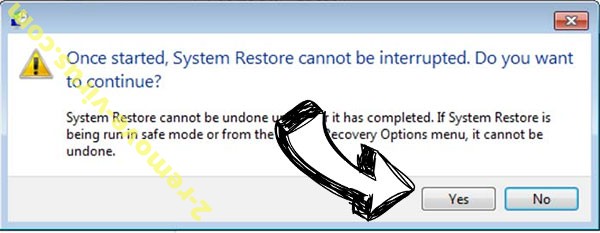

- Klik på næste igen og klik på Ja for at starte Systemgendannelse.

Slette Php ransomware fra vinduer 8/10

- Klik på knappen Power på Windows loginskærmen.

- Trykke på og holde Skift nede, og klik på genstart.

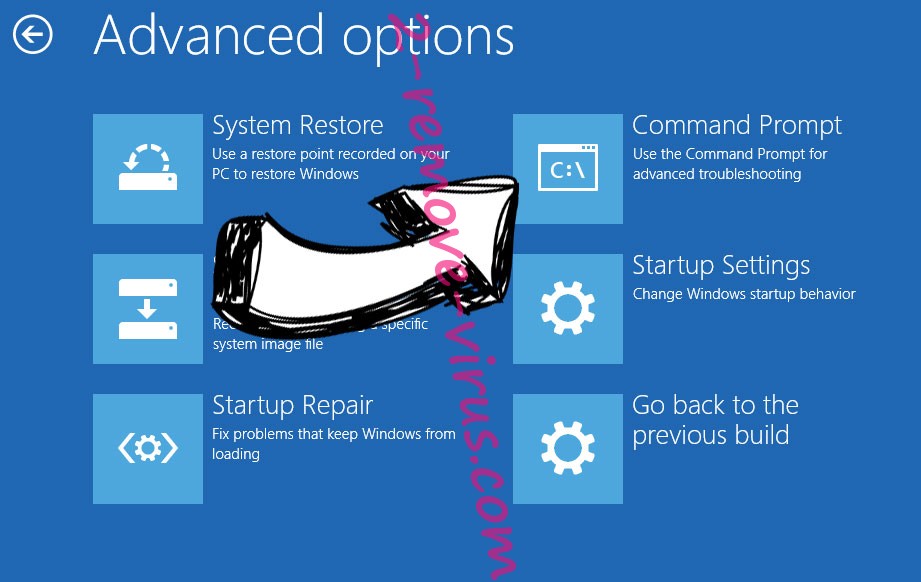

- Vælg fejlfinding og gå til avancerede indstillinger.

- Vælg kommandoprompt, og klik på genstart.

- I befale lynhurtig, indtaste cd restore og trykke på Enter.

- Skriv rstrui.exe og tryk Enter igen.

- Klik på næste i vinduet ny ordning genindføre.

- Vælg gendannelsespunkt før infektionen.

- Klik på næste, og klik derefter på Ja for at gendanne dit system.

Site Disclaimer

2-remove-virus.com is not sponsored, owned, affiliated, or linked to malware developers or distributors that are referenced in this article. The article does not promote or endorse any type of malware. We aim at providing useful information that will help computer users to detect and eliminate the unwanted malicious programs from their computers. This can be done manually by following the instructions presented in the article or automatically by implementing the suggested anti-malware tools.

The article is only meant to be used for educational purposes. If you follow the instructions given in the article, you agree to be contracted by the disclaimer. We do not guarantee that the artcile will present you with a solution that removes the malign threats completely. Malware changes constantly, which is why, in some cases, it may be difficult to clean the computer fully by using only the manual removal instructions.